策略编制

NetIQ 使您能够将 AD 策略扩展到整个 IT 生态系统,并集中管理和监控策略与配置更改。

一、优点

提高 IT 管理员效率

集中管理策略控制。

借助可见性降低风险

借助实时监控减少漏洞。

审计和合规性报告

采取措施以满足安全条例和策略的合规要求。

二、为什么选择 NetIQ?

自动化委派管理

NetIQ 可实现广泛的自动化和 DevOps 集成,以支持委派访问权限。

集中式策略管理

NetIQ 从单一控制台提供精细的策略和配置控制。

零信任

一致的组策略和变更管理控制支持您的零信任方法。

三、解决方案特别适用于:

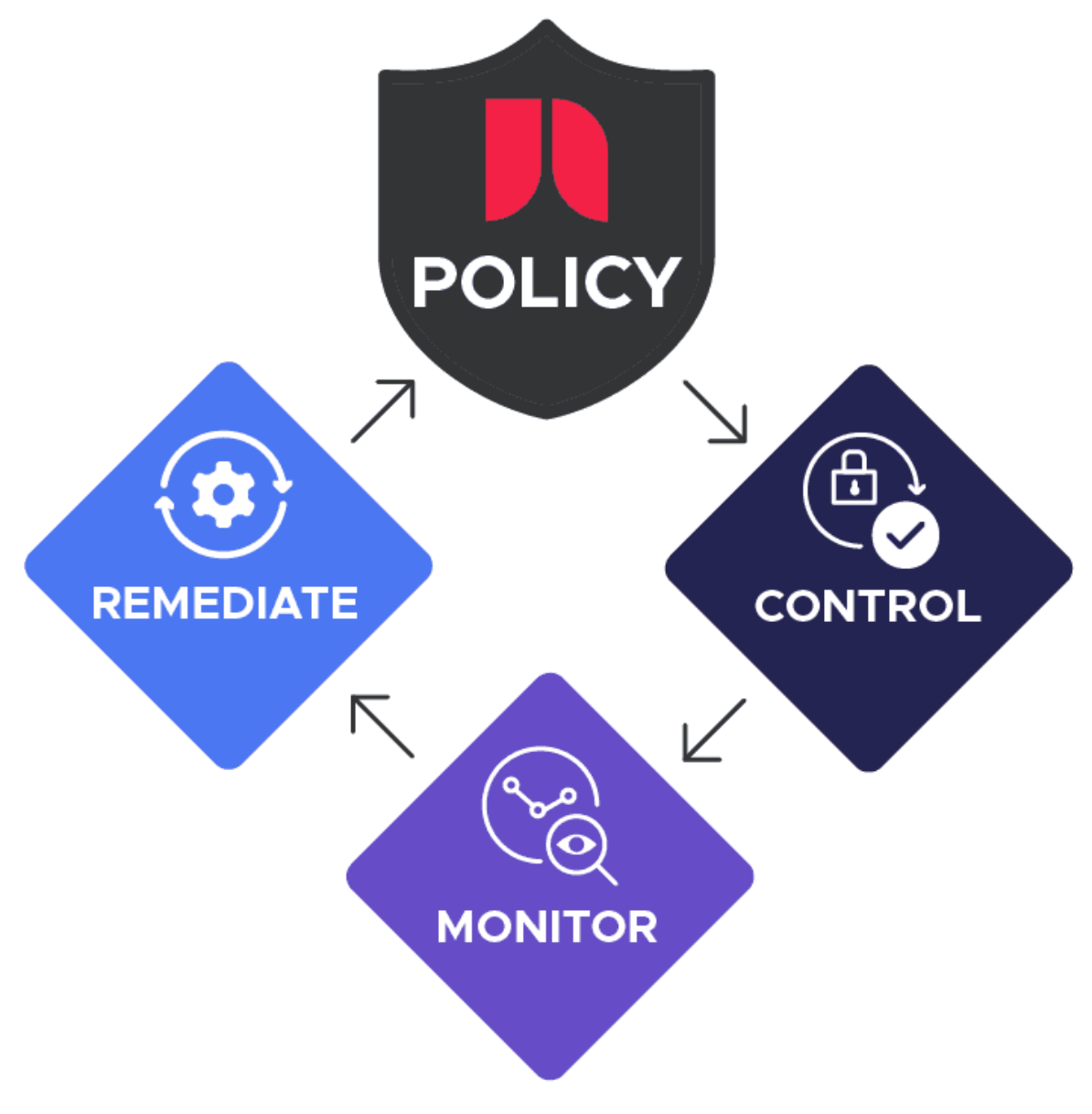

通用策略管理

通过实施可在整个环境中执行的一致安全策略控制来降低风险。

集中式委派管理

从单一的云托管 Web 控制台管理对各种管理任务和资源的访问权限。

实时风险监控

在混合环境中监测关键文件、系统和应用程序,检测未经授权的配置更改。

简化审计和合规性

智能地管理访问和配置更改的审计要求,防止违反合规性。

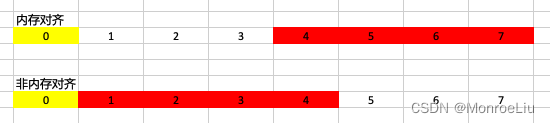

最低特权配置

精细访问配置仅提供一部分访问权限,提高了管理效率。

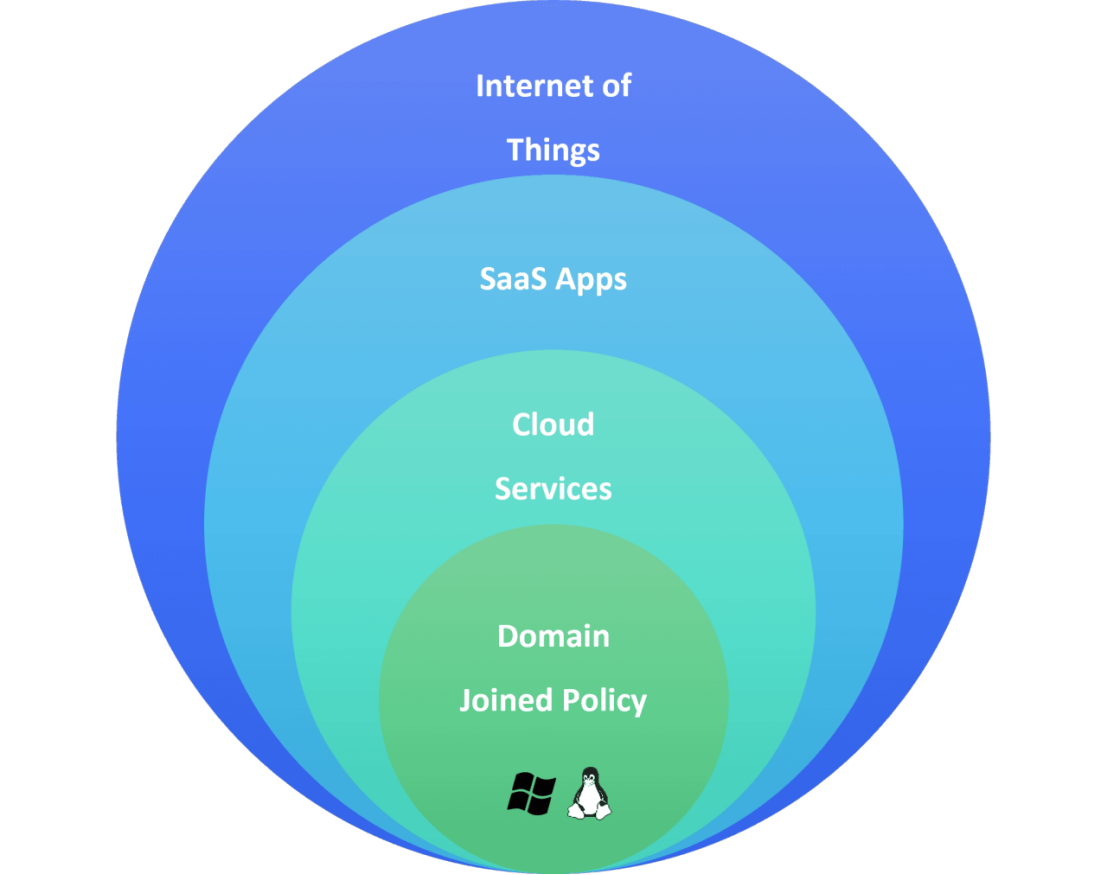

扩展 AD 身份验证

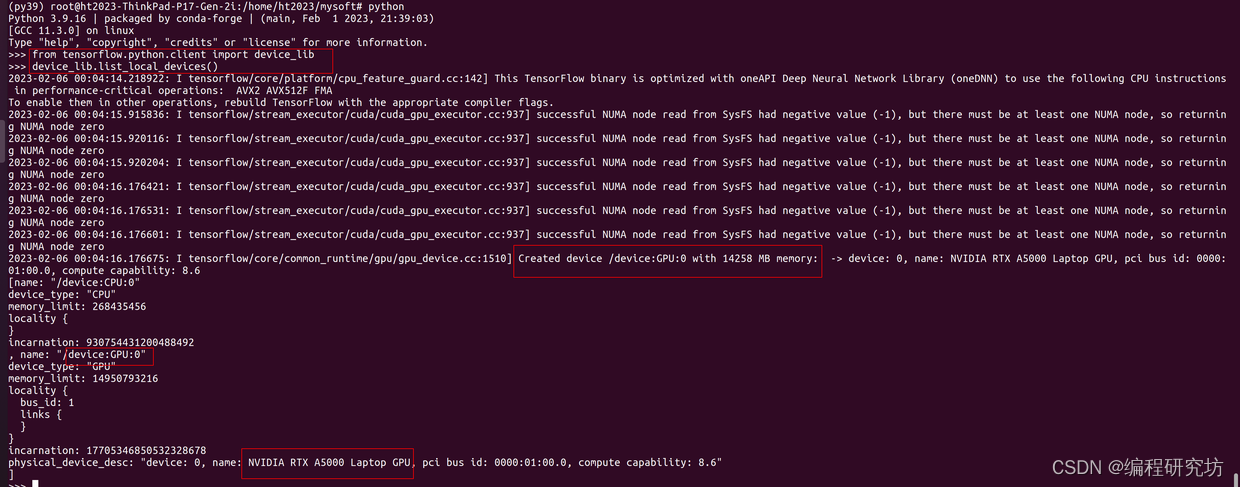

包括本地部署和基于云的 Linux,用于 Active Directory 控制的访问和基于策略的管理。

四、功能

集中式策略编制

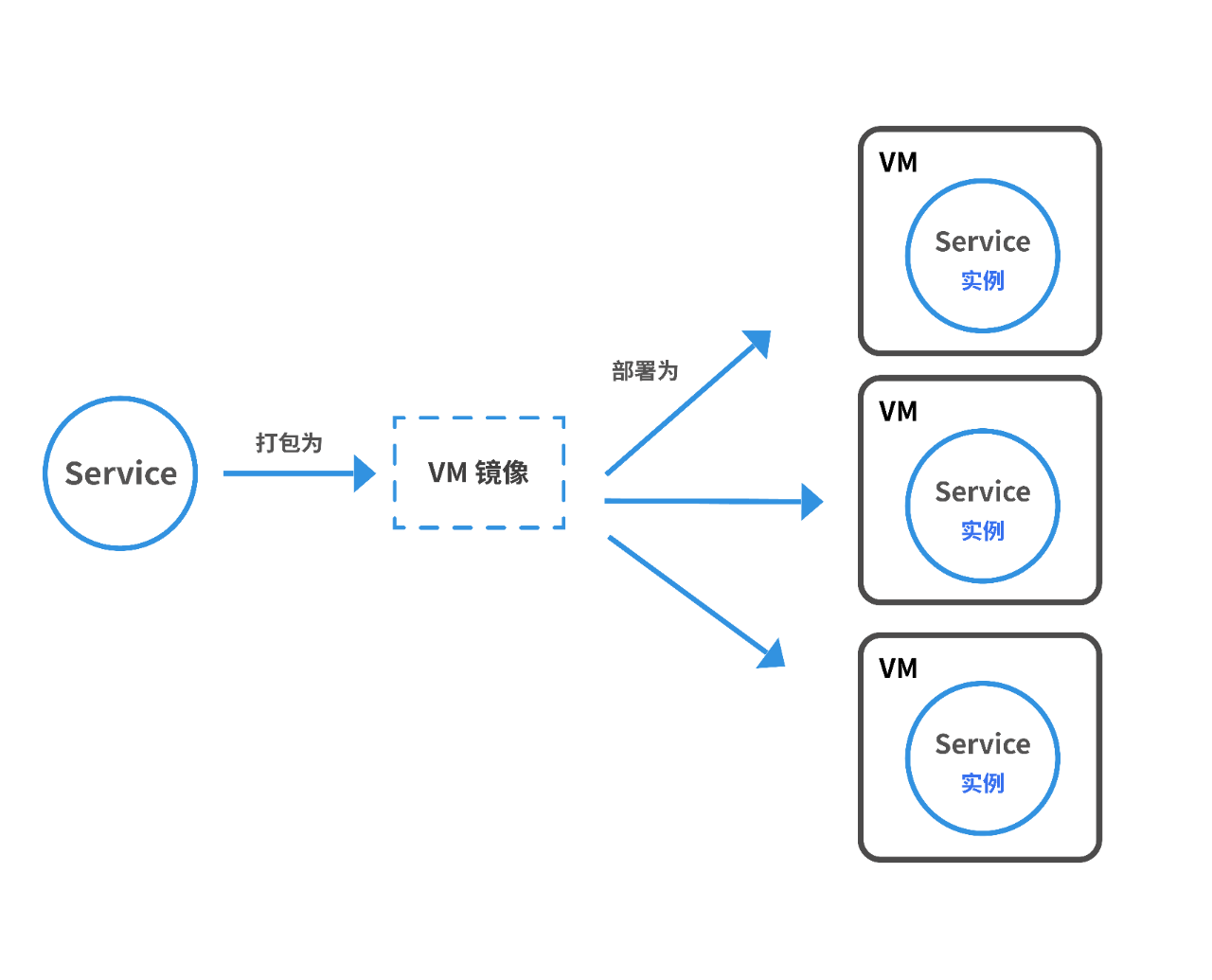

NetIQ Universal Policy Administrator 支持对整个混合企业环境中的设备进行策略管理。

扩展 Active Directory 控制

NetIQ AD Bridge 将 Active Directory 控制和策略扩展到 Linux,使您能够统一您的环境。

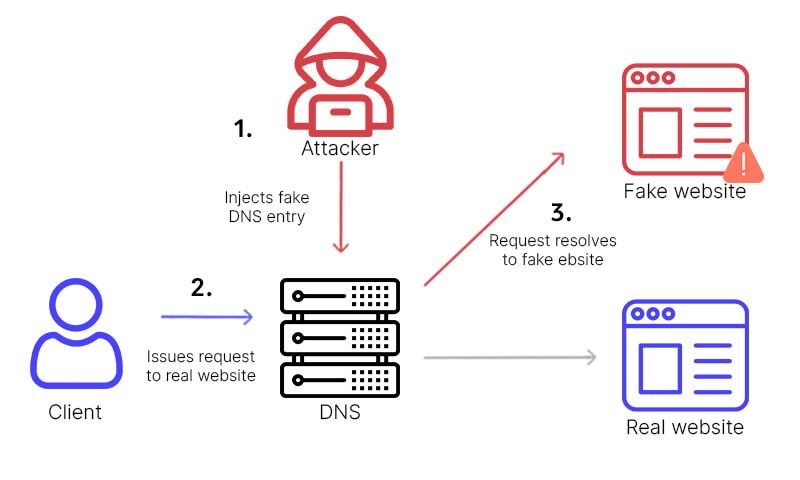

检测未经授权的活动

NetIQ Change Guardian 监控关键文件、系统和应用程序以检测未经授权的特权活动。

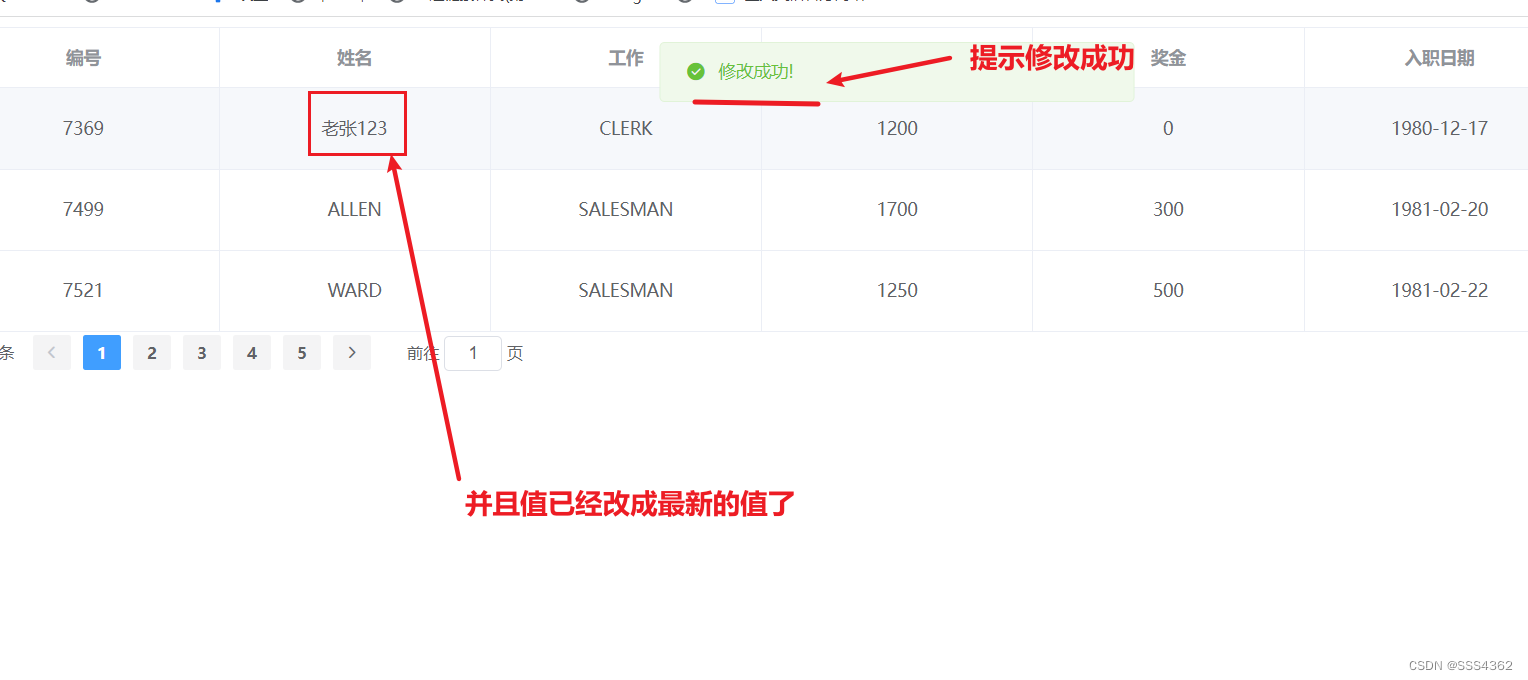

简化多域管理

NetIQ Directory and Resource Administrator 填补了 AD、Azure AD、Exchange 和 Office 365 的管理空白。

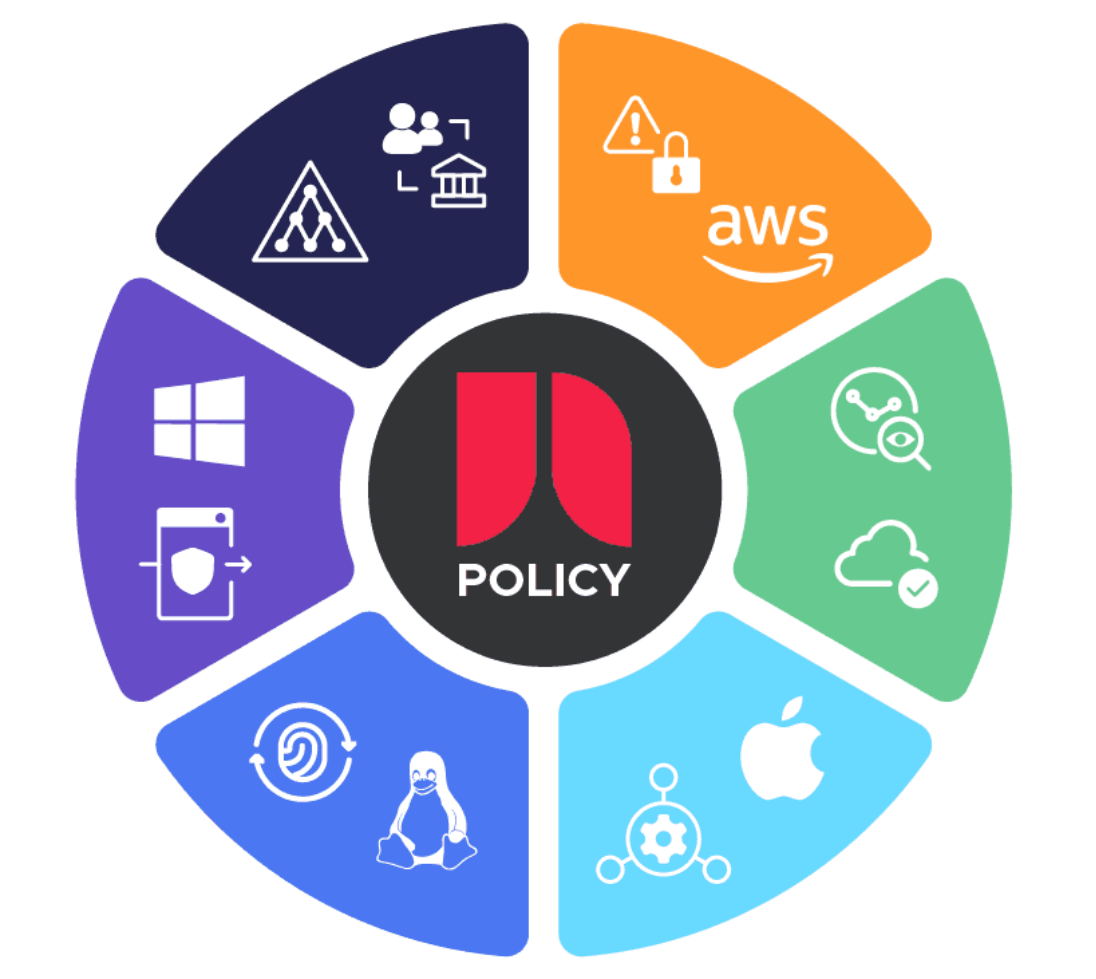

五、NetIQ 产品组合

Universal Policy Administrator

集中管理整个 IT 环境的安全与合规策略。

AD Bridge

利用您对 Microsoft Active Directory 的现有投资,在多个平台上实施身份和访问策略。

Change Guardian

实时监控、检测和响应对关键文件、系统和应用程序的未经授权的更改。

Directory Resource Administrator

简化、委派和自动化 Microsoft Active Directory 投资的管理。

Policy Compliance Assessor

将现有的 Active Directory 组策略对象无缝且安全地迁移到云。

六、客户评价

“Identity Governance 和 Change Guardian 帮助我们遵守了严格的新数据保护法规,并且这些解决方案每天都在为我们节省时间和精力…安全性得到了增强。”

Tafadzwa Ramhewal

IT 总监

“Sentinel 和 Change Guardian,与 Lantmäteriet AD 相关联,可提供所有系统中用户活动的集中视图,以便快速检测和管理任何安全威胁。”

Patrik Florén

架构师