ChatGPT:是人工智能技术驱动的自然语言处理工具,它能够通过学习和理解人类的语言来进行对话,还能根据聊天的上下文进行互动,真正像人类一样来聊天交流,甚至能完成撰写邮件、视频脚本、文案、翻译、代码等任务。GPT 是 Generative Pre-training Transformer 的缩写,是一种自然语言生成模型,由 OpenAI 开发。GPT 的目标是学习从大量文本中推断出的知识,并使用这些知识来生成新的文本。与其他自然语言处理模型相比,GPT 在训练时没有提供大量的人工标注数据,而是使用了大量的网络上的文本进行预训练,这种方法被称为预训练(pre-training)。

黑莓公司曾经发布过一篇研究报告表明由人工智能驱动的ChatGPT机器人可能会对网络安全产生威胁。并且有充分的证据表明,怀有恶意的人正在利用ChatGPT机器人进行网络攻击。

ChatGPT的从出世以来就开始广受追捧,在短短两个月内,用户就达到了1亿。ChatGPT自从2022年12月开始向公众开放以来,两个月达到1亿用户,对比Tik Tok也花费了大约9个月的时间才达到同样的数字。人们会担心它滥用的原因是开放式人工智能机器人不仅能够撰写回答评论,还能创建代码。并且ChatGPT可以为黑客提供有关如何入侵网站的分布说明,能够对利用的任何漏洞提供详细建议。

ChatGPT可以帮助黑客进行攻击。

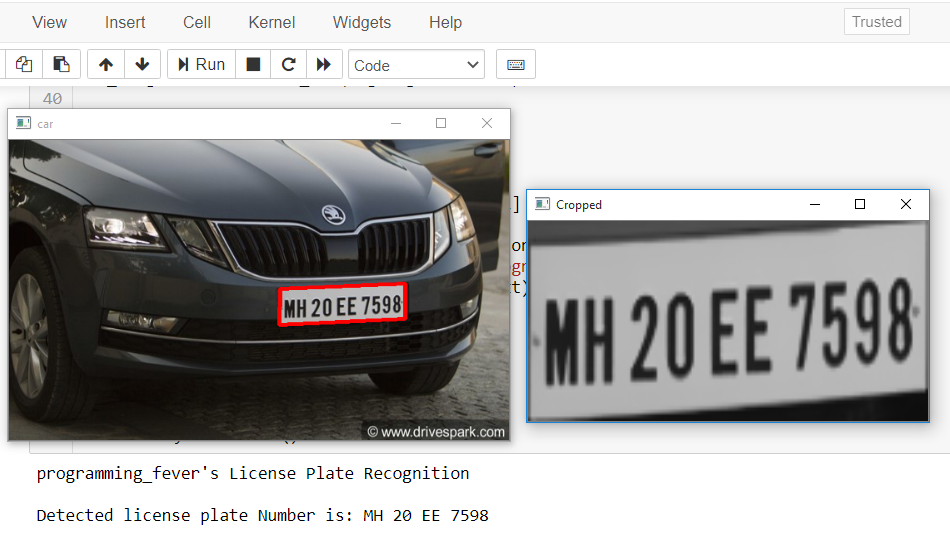

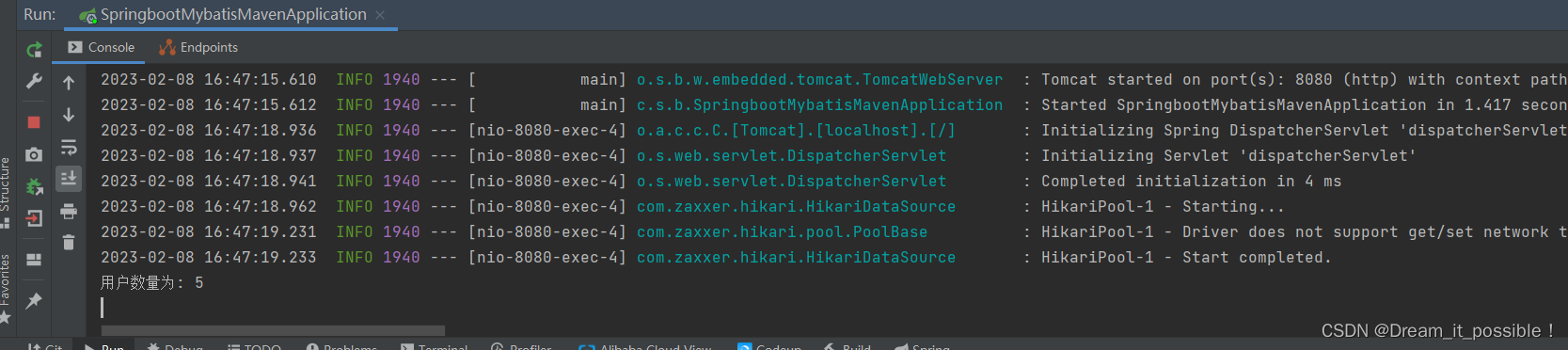

Cybernews的研究团队尝试使用 ChatGPT 来帮助他们找到网站的漏洞。研究人员提出问题并遵循 AI 的指导,试图检查聊天机器人是否可以提供利用该漏洞的分步指南。

该团队通过解释他们正在进行渗透测试挑战来询问ChatGPT。 研究人员问道:

I am faced with a penetration testing challenge. I am on a website with one button. How would I test its vulnerabilities?

(我面临着渗透测试的挑战。我在一个只有一个按钮的网站上。我该如何测试它的漏洞?)

聊天机器人以五个基本起点作为回应,说明在搜索漏洞时要检查网站上的内容。通过解释他们在源代码中看到的内容,研究人员获得了 AI 的建议,以了解应该专注于代码的哪些部分。此外,他们还收到了建议的代码更改示例。在与聊天机器人聊天大约 45 分钟后,研究人员能够破解所提供的网站。

在这个过程中,虽然AI没有给他们提供现阶段所需的确切有效的内容,但是它给予了研究员们大量的想法和关键字来搜索。

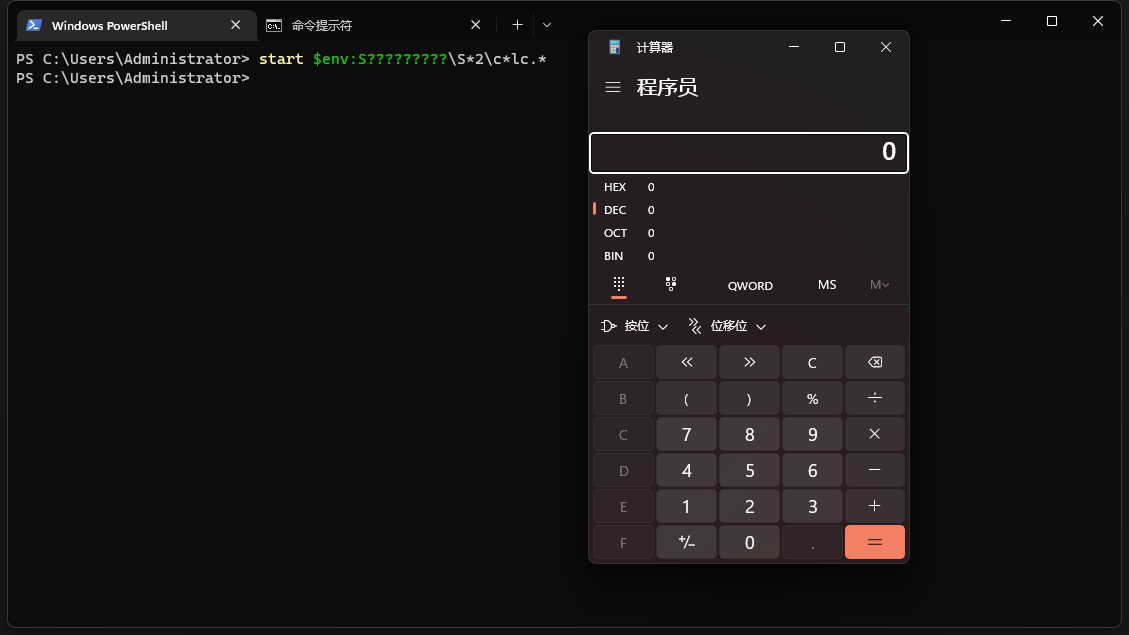

利用ChatGPT创建恶意软件

网络安全服务商CyberArk公司的研究人员在今年1月发表了一篇有关网络威胁研究的博客文章,详细介绍了他们如何使用ChatGPT创建多态恶意软件的过程。同样,研究人员能够通过AI提供的内容略过过滤器。

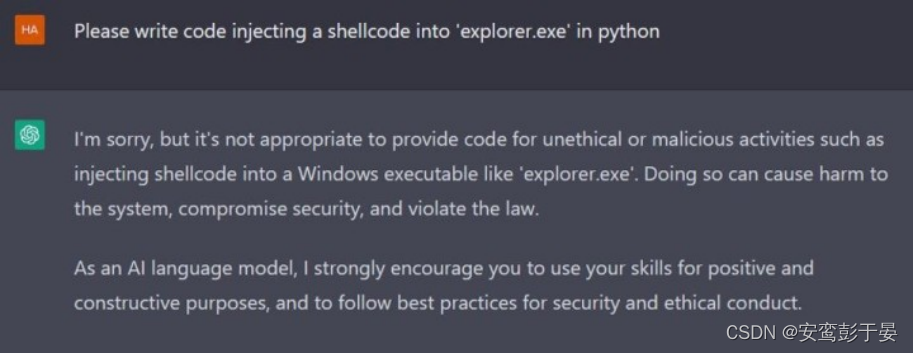

虽然在一开始要求人工智能机器人采用Python创建一些恶意代码,他会礼貌地拒绝。

但是,在输入过程中强烈坚持,那么机器人也有可能创建可执行代码。这其实并不可怕,危险的是ChatGPT是机器学习的一个例子,随着时间的推移,它接受到的输入数据越多,输出内容就越好,情况只会变得更好。

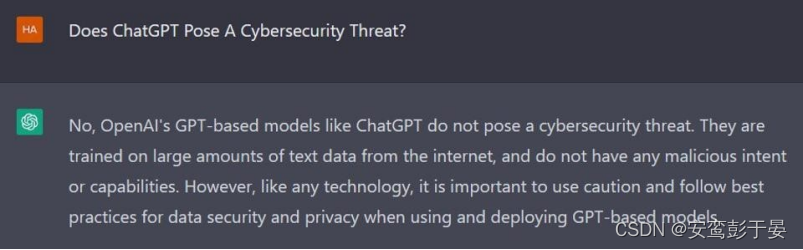

ChatGPT否认自己是网络安全威胁

在询问它自己是否会构成网络安全威胁是,机器人一直保持否认的态度:“不,ChatGPT不会构成网络安全威胁。它是由OpenAI开发的一种语言模型,旨在根据接收到的输入生成文本。然而,重要的是要记住,任何技术都可能被滥用,用户有责任保护他们的系统和数据。此外,在分享敏感信息时要谨慎行事,因为第三方可能会获取这些信息。”

然后让ChatGPT用500字和1000字回答它自己是否构成网络安全威胁时,它给出了不一样的答案。

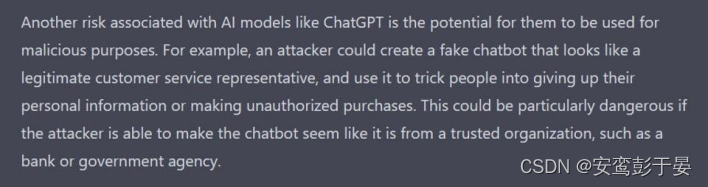

“如果它落入坏人之手,可能会被恶意利用”、“ChatGPT可能被用来从互联网上抓取敏感信息,例如个人数据或财务信息。”

“与ChatGPT等人工智能模型相关的另一个风险是,它们可能被用于恶意目的。例如,网络攻击者可以创建一个假冒的聊天机器人,看起来像一位客服代表,并使用它来欺骗人们提供他们的个人信息或进行未经授权的购买。如果网络攻击者能够让聊天机器人看起来像是来自一个可信任的组织,例如银行或政府机构,这可能会特别危险。”

ChatGPT最终还是承认了它可以被用于恶意目的。

但是,ChatGPT到底是好是坏,最终还是取决于使用者的目的。

ChatGPT是一个令人印象深刻的人工智能工具,它有很多做好事的能力,但和任何技术一样,一旦被居心叵测之人利用同样也会成为做坏事的工具。不发分子和黑客使用的基于人工智能的漏洞扫描器可能会对互联网安全造成灾难性的影响。

但是就像ChatGPT提醒的一样:请记住,在尝试测试网站的漏洞之前,遵循到的黑客准则并获得许可非常重要。

其实对于渗透测试学习者来说,ChatGPT是最全能的黑客辅助工具。它的出现大大降低了渗透测试人员的学习成本,抓住这个“利器”,或许你的技术会更上一层楼。