数字证书

数字证书 (Digital Certificate,类似身份证的作用)----防伪标志

CA(Certificate Authority,电子商务认证授权机构)----ca用自己私钥进行数字签名

| 数字证书 | |

| 姓名,地址,组织 | 所有者公钥 |

| 证书有效期 | 认证机构数字签名 |

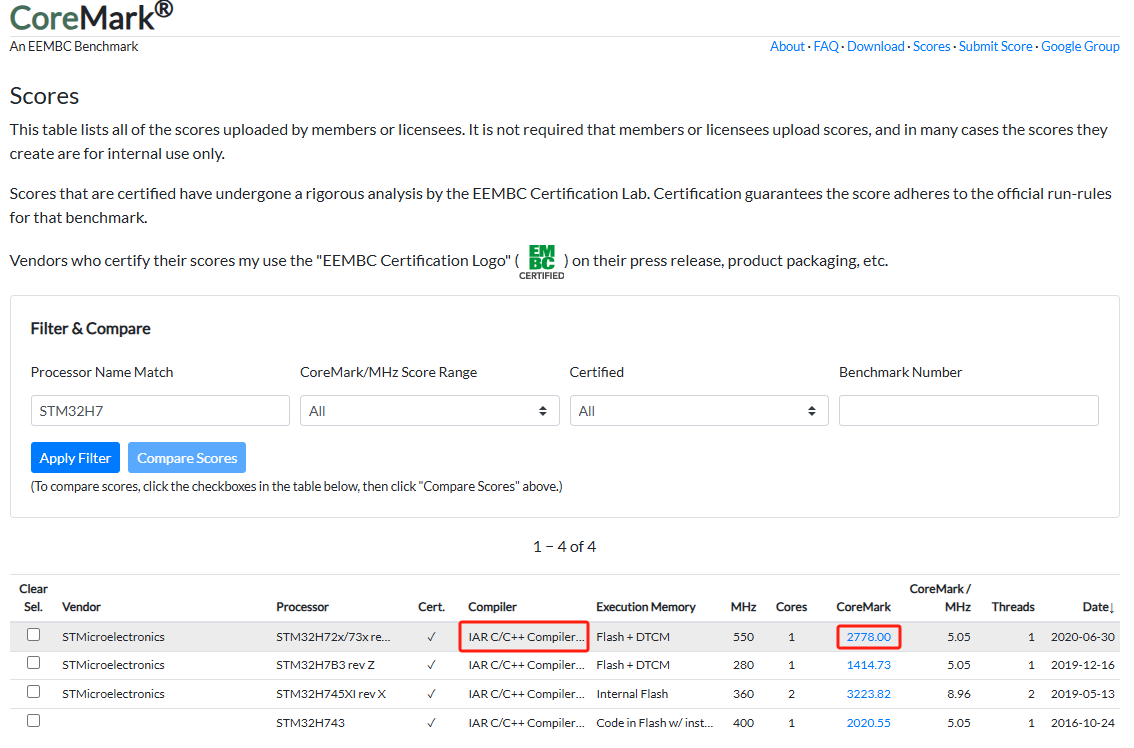

■ 公钥证书的种类与用途

■ 证书示例

·序列号04

·签名算法md5RSA

·颁发者

·有效起始日期

·有效终止日期

·公钥

■数字证书按类别可分为个人证书、机构证书和设备证书,按用途可分为签名证书和加密证书。其中, 签名证书是用于证明签名公钥的数字证书。加密证书是用于证明加密公钥的数字证书。

■*为更好的管理数字证书,一般是基于PKI技术建立数字证书认证系统(简称CA),CA 提供数字证书的申请、审核、签发、查询、发布以及证书吊销等全生命周期的管理服务。

■数字证书认证系统的构成包括目录服务器、OCSP 服务器、注册服务器、签发服务器等。

kpi体系结构

|

1、用户/终端实体:指将要向认证中心申请数字证书的客户,可以是 个人,也可以是集团或团体、某政府机构等。

2、注册机构RA: 负责受理用户申请证书,对申请人的合法性进行认 证,并决定是批准或拒绝证书申请。注册机构并不给用户签发证书, 而只是对用户进行资格审查。较小的机构,可以由CA 兼任RA 的工作。

3、证书颁发机构CA: 负责给用户颁发、管理和撤销证书。

4、证书发布系统:负责证书发放,如可以通过用户自已或是通过目 录服务。

CRL 库:证书吊销列表,存放过期或者无效证书。

密钥管理

■ 密码系统的安全性依赖于密码管理。密码管理主要可以分成三个方面内容,即密钥管理、密码管理政策、密码测评。

| 方面 | 内容 |

| 密钥管理 | 主要围绕密钥的生命周期进行,包括密钥生成、密钥存储、密钥分发、密钥使用、密钥更新、 密钥撤销、密钥备份、密钥恢复、密钥销毁、密钥审计。 |

| 密钥管理政策* | 《中华人民共和国密码法》密码分为核心密码、普通密码和商用密码,实行分类管理。核心密码、普通密码用于保护国家秘密信息,属于国家秘密,由密码管理部门依法实行严格统一管理。商用密码用于保护不属于国家秘密的信息,公民、法人可用。 《商用密码管理条例》商用密码的科研生产管理、销售管理、使用、安全保密管理。 |

| 密码测评 | 是指对相关密码产品及系统进行安全性、合规性评估,以确保相关对象的密码安全有效,保 障密码系统的安全运行。目前,国家设立了商用密码检测中心。 |

安全协议

■ Diffie-Hellman密钥交换协议:基于求解离散对数问题的困难性,通过交换控制消息,保障通信双方能生成 相同的密钥K, 避免密钥在互联网上传输。常用于IPSec密钥交换。

■ SSH(Secure Shell,安全外壳)是基于公钥的安全应用协议,基于TCP 22端口,包含SSH传输层协议、 SSH用户认证协议和SSH连接协议三个子协议,实现加密、认证、完整性检查等多种安全服务。

·SSH传输层协议:提供算法协商和密钥交换,并实现服务器的认证,最终形成一个加密的安全连接,该安全连接提供完 整性、保密性和压缩选项服务。(服务器认证)

·SSH 用户认证协议:利用传输层的服务来建立连接,使用传统的口令认证、公钥认证、主机认证等多种机制认证用户。(用户认证)

·SSH 连接协议:在前面两个协议的基础上,利用已建立的认证连接,并将其分解为多种不同的并发逻辑通道,支持注册会话隧道和TCP 转发,而且能为这些通道提供流控服务以及通道参数协商机制。

■ 用户为了认证服务器的公钥真实性,有三种方法:

①用户直接随身携带含有服务器公钥的拷贝,在进行密钥交换协议 前,读入客户计算机;

②从公开信道下载服务器的公钥和它对应的指纹后,先通过电话验 证服务器的公钥指纹的真实性,然后用HASH软件生成服务器的公 钥新指纹,比较下载的指纹和新生成的指纹,若相同,则公钥是真实的,否则为虚假。

③通过PKI技术来验证服务器。

■ SSH支持远程登录、rsh,rlogin、文件传输等多种安全服务。 Linux系统一般提供SSH 服务,端口号一般为22。

■ SSH 可能受到中间人攻击和拒绝服务攻击。

密码学安全应用

■ Web安全:Web 安全威胁主要有信息泄露、非授权访问、网站假冒、拒绝服务等。密码学应用于Web 用户身份认证、Web 加密处理以及Web信息完整性检查等。重要信息网站通过数字证书和SSL共同保 护Web服务的安全。利用SSL和数字证书,可以防止浏览器和Web服务器间的通信信息泄密或被慕改 和伪造。

■ 电子邮件安全:利用PGP(Pretty Good Privacy)来保护电子邮件的安全,可以实现邮件加密、完整 性认证和源认证,目前最广泛地用于电子邮件安全。

■ PGP 应用了多种密码技术,密钥管理算法RSA、数据加密算法IDEA、完整性检测和数字签名算法采用 MD5 和RSA 以及随机数生成器,PGP 将这些密码技术有机集成在一起,利用对称和非对称加密算法的各自优点,实现了一个比较完善的密码系统。