一、萌新认证

进群大喊萌新码,即可获得。。。。。

二、萌新密码1

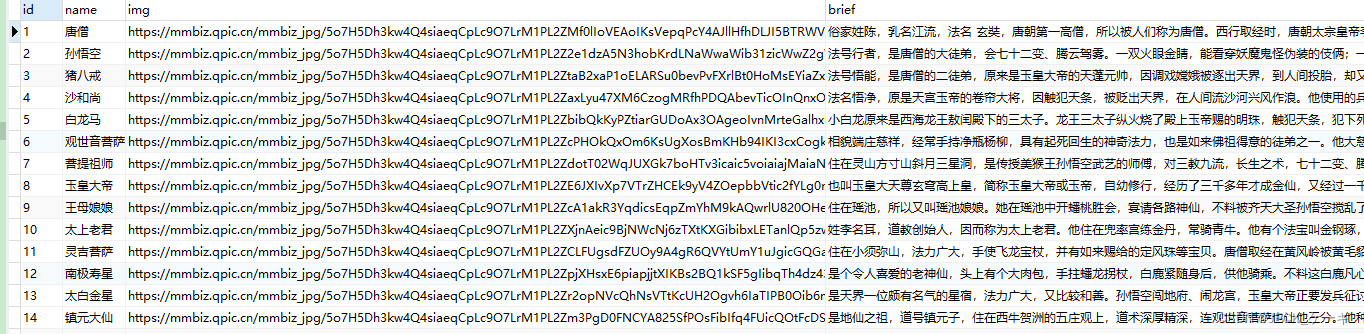

密文:53316C6B5A6A42684D3256695A44566A4E47526A4D5459774C5556375A6D49324D32566C4D4449354F4749345A6A526B4F48303D

并给上了一下工具包。

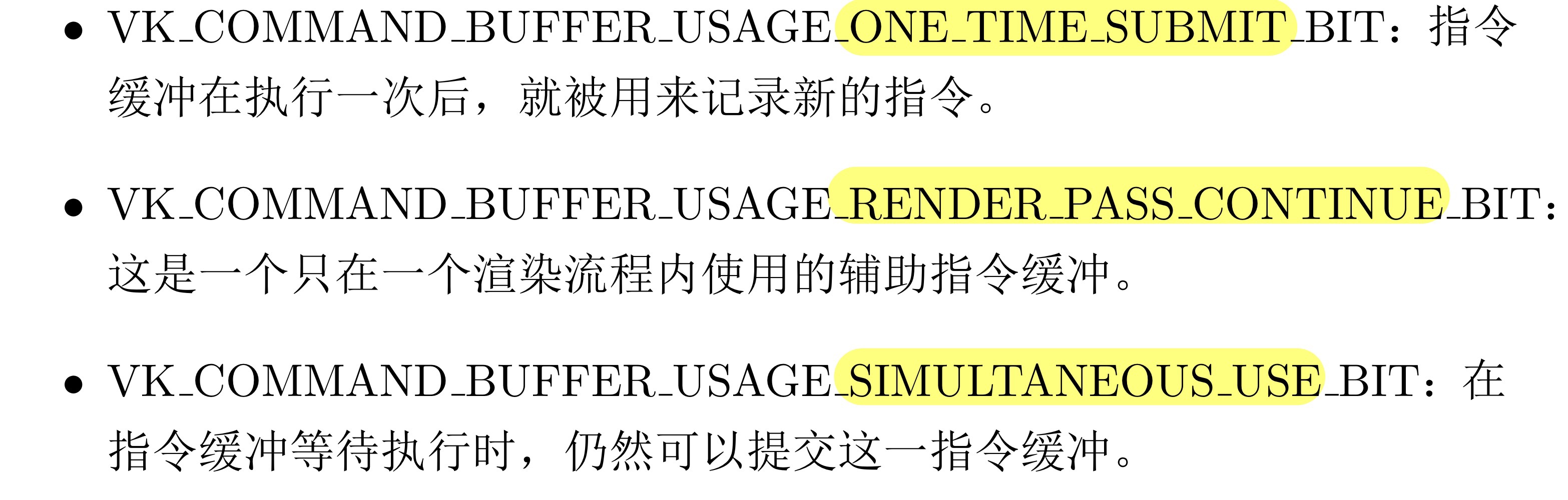

①密文首先Hex解码

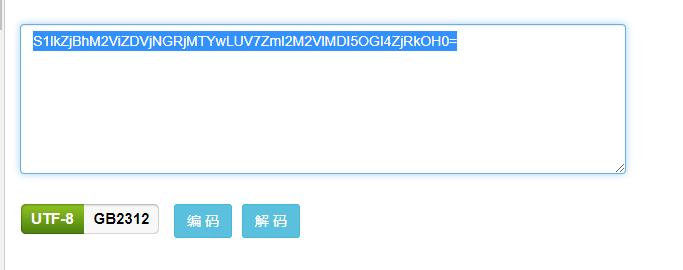

得到串:S1lkZjBhM2ViZDVjNGRjMTYwLUV7ZmI2M2VlMDI5OGI4ZjRkOH0=

②进而base64解码

使用提供的工具包

得到串:KYdf0a3ebd5c4dc160-E{fb63ee0298b8f4d8}

③使用栅栏密码解码

得到的串看起来都是flag中的字符了,应该是被打乱了顺序,加上工具包中提供了栅栏密码的解码工具,使用栅栏解码

得到flag:KEY{dffb06a33eeeb0d259c84bd8cf146d08-}

三、萌新密码2

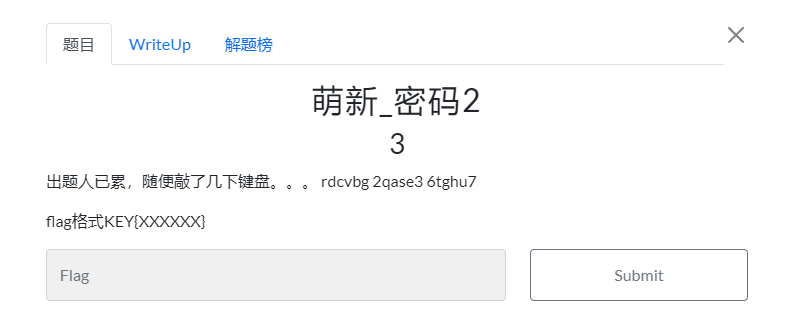

rdcvbg 2qase3 6tghu7 观察键盘连线看看

发现围住,并围出了3个字母,分别是F、W、Y

即flag为:KEY{fwy}

四、萌新 密码3

-- --- .-. ... . ..--.- .. ... ..--.- -.-. --- --- .-.. ..--.- -... ..- - ..--.- -... .- -.-. --- -. ..--.- .. ... ..--.- -.-. --- --- .-.. . .-. ..--.- -- -- -.. -.. -- -.. -- -.. -- -- -- -.. -.. -.. /-- -.. -- -.. -.. --/ -- -- -- -- -- /-- -.. -.. -- -.. -- /-- -.. -.. --

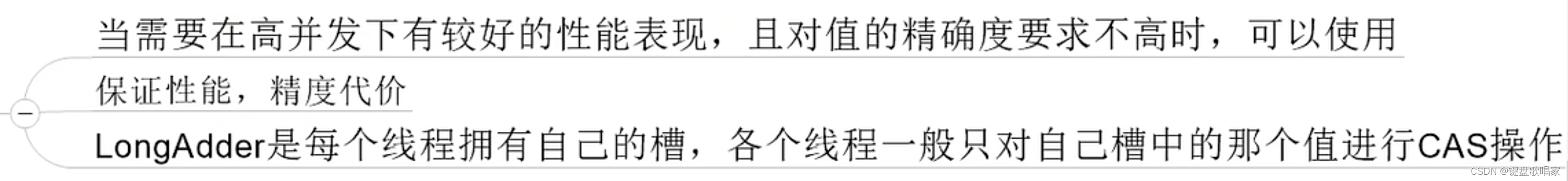

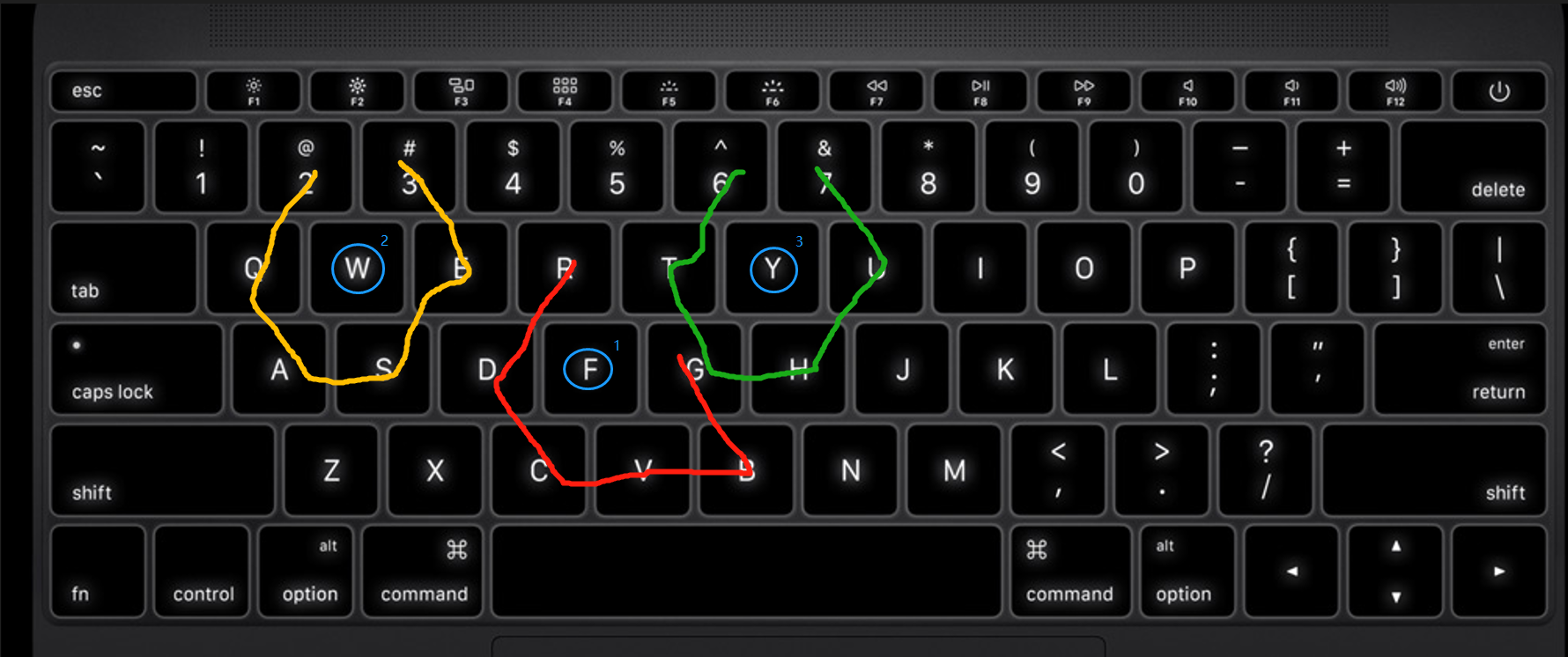

看格式是摩斯密码,用官方提供的工具进行摩斯解码,得到MMDDMDMDMMMDDDMDMDDMMMMMMMDDMDMMDDM

根据提示,“我想吃培根”,使用培根密码解码,由于培根密码的格式都是ab,将M转A,将D转B得到培根码:

MMDDMDMDMMMDDDMDMDDMMMMMMMDDMDMMDDM

AABBABABAAABBBABABBAAAAAAABBABAABBA

提供工具将培根码解码:

得到字符串:gwpyaog

将字符串放入flag格式得到flag:flag{GWPYAOG}

提交flag不对,使用在线工具转换

得到字符串:guowang

得到最终:flag{GUOWANG}

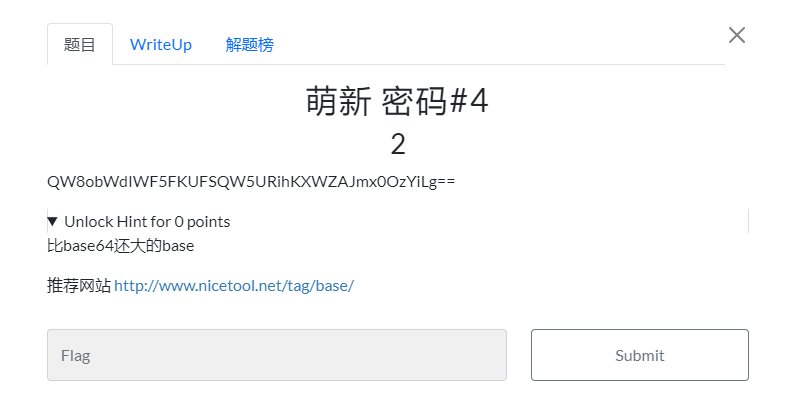

五、萌新 密码#4

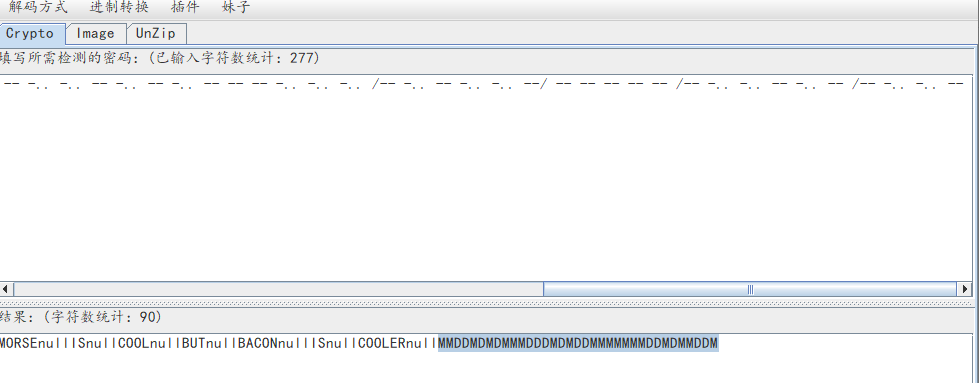

看字符串像是base64加密的,进行解密

得到Ao(mgHX^E)ARAnTF(J]f@<6".

根据提示,比base64还大,用base85再解密

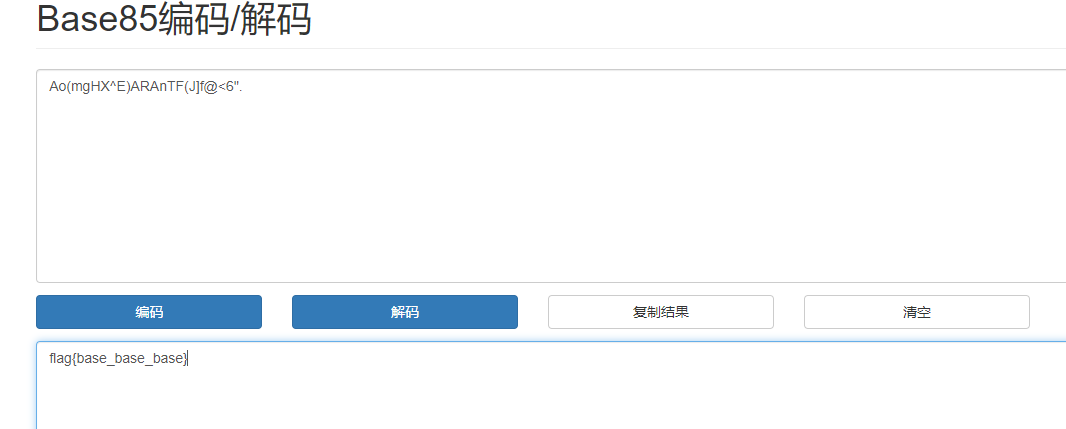

解码失败了,观察一下字符串,发现一个奇怪的地方 <

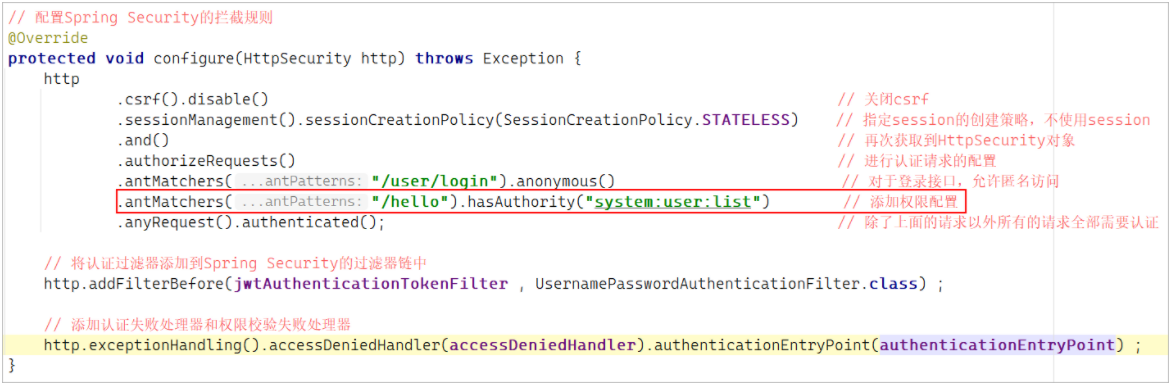

<表示的是html中的<

在 html 中 <> 中包含内容往往有含义,比如 <br/> 表示换行,如果需要打印 <br/> 到屏幕上,则需要使用转义字符

用 < 表示左半括号 <

用 > 表示右半括号 >

如 <br/> 则表示为 < br/ >

将<修改为<,字符串变为:Ao(mgHX^E)ARAnTF(J]f@<6".

再进行base85解码

得到flag : flag{base_base_base}