目录

一、网络安全技术

1.1 防火墙

1.2 入侵检测系统IDS

1.3 入侵防御系统IPS

1.4 杀毒软件

1.5 蜜罐系统

二、网络与信息安全风险

三、网络安全协议

四、相关推荐

五、历年真题练习

一、网络安全技术

1.1 防火墙

防火墙是在内部网络和外部因特网之间增加的一道安全防护措施,分为网络级防火墙和应用级防火墙。

网络级防火墙层次低,效率高,因为其使用包过滤和状态监测手段,般只检验网络包外在(起始地址、状态)属性是否异常,若异常,则过滤掉不与内网通信,因此对应用和用户是透明的。如果遇到伪装的危险数据包就没办法过滤,此时,就要依靠应用级防火墙

应用级防火墙层次高,效率低,因为应用级防火墙会将网络包拆开,具体检查里面的数据是否有问题,会消耗大量时间,造成效率低下,但是安全强度高。

1.2 入侵检测系统IDS

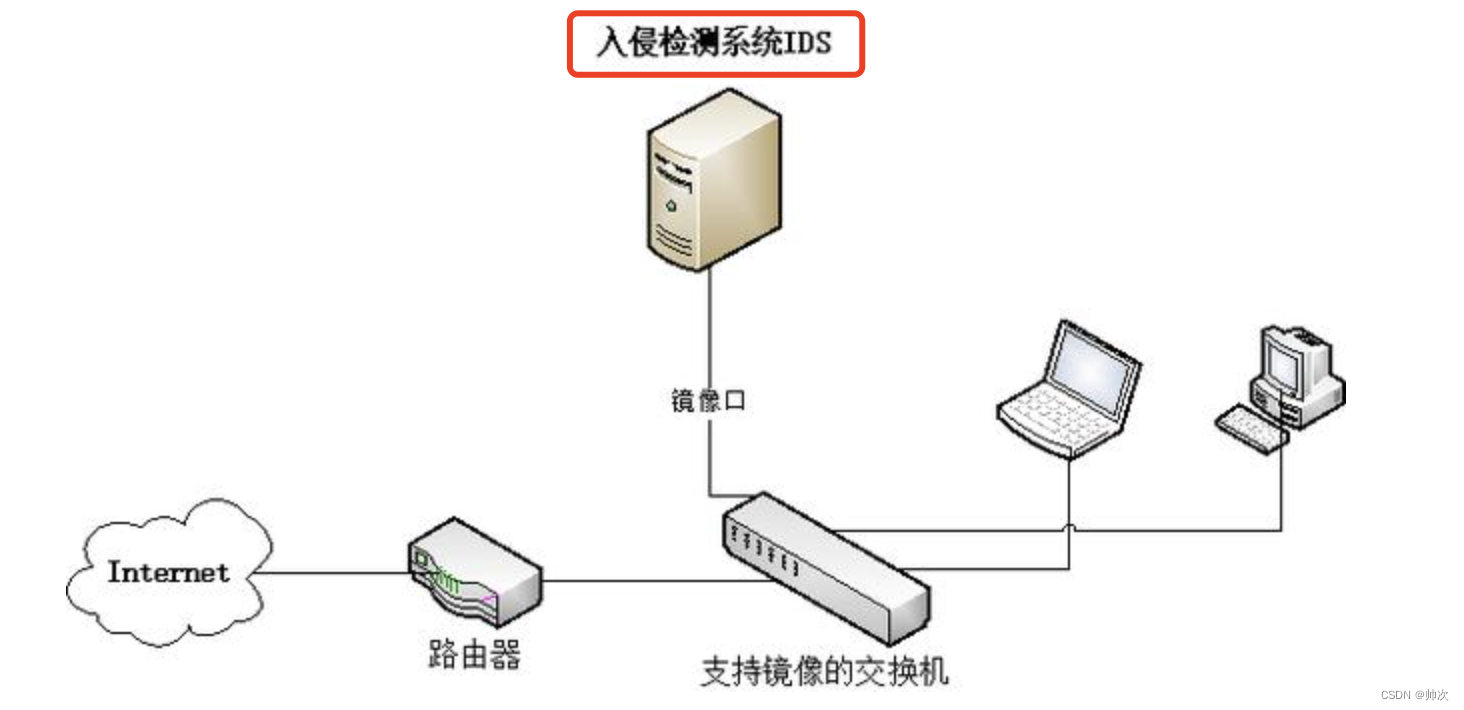

防火墙技术主要是分隔来自外网的威胁,却对来自内网的直接攻击无能为力此时就要用到入侵检测IDS技术,位于防火墙之后的第二道屏障,作为防火墙技术的补充。

原理:监控当前系统/用户行为,使用入侵检测分析引擎进行分析,这里包含一个知识库系统,囊括了历史行为、特定行为模式等操作,将当前行为和知识库进行匹配,就能检测出当前行为是否是入侵行为,如果是入侵,则记录证据并上报给系统和防火墙,交由它们处理。

不同于防火墙,IDS入侵检测系统是一个监听设备,没有跨接在任何链路上,无须网络流量流经它便可以工作。因此,对IDS的部署,唯一的要求是:IDS应当挂接在所有关注流量都必须流经的链路上。因此,IDS在交换式网络中的位置一般选择在:

1.尽可能靠近攻击源。

2.尽可能靠近受保护资源。

1.3 入侵防御系统IPS

IDS和防火墙技术都是在入侵行为已经发生后所做的检测和分析,而IPS是能够提前发现入侵行为,在其还没有进入安全网络之前就防御。在安全网络之前的链路上挂载入侵防御系统IPS,可以实时检测入侵行为,并直接进行阻断,这是与IDS的区别。

1.4 杀毒软件

杀毒软件用于检测和解决计算机病毒,与防火墙和IDS要区分,计算机病毒要靠杀毒软件防火墙是处理网络上的非法攻击。例如360安全卫士,电脑管家、手机管家等。

1.5 蜜罐系统

伪造一个蜜罐网络引诱黑客攻击,蜜罐网络被攻击不影响安全网络,并且可以借此了解黑客攻击的手段和原理,从而对安全系统进行升级和优化。

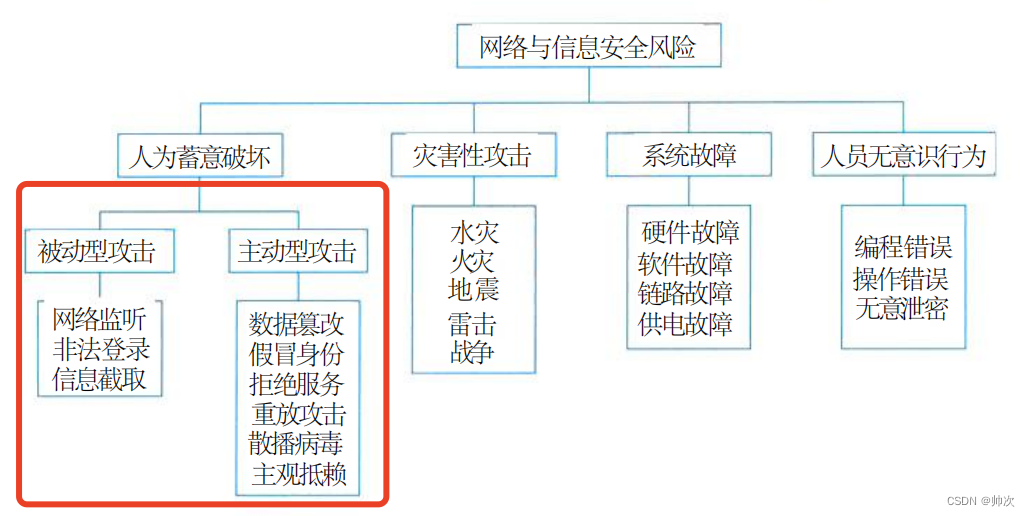

二、网络与信息安全风险

具体来讲,常见的安全威胁有以下几种:

1.信息泄露:信息被泄露或透露给某个非授权的实体。

2.破坏信息的完整性:数据被非授权地进行增删、修改或破坏而受到损失。

3.拒绝服务:对信息或其他资源的合法访问被无条件地阻止。

4.非法使用(非授权访问):某一资源被某个非授权的人或以非授权的方式使用。

5.窃听:用各种可能的合法或非法的手段窃取系统中的信息资源和敏感信息。例如对通

信线路中传输的信号进行搭线监听,或者利用通信设备在工作过程中产生的电磁泄漏截取有用

信息等。

6.业务流分析:通过对系统进行长期监听,利用统计分析方法对诸如通信频度、通信的

信息流向、通信总量的变化等态势进行研究,从而发现有价值的信息和规律。

7.假冒:通过欺骗通信系统(或用户)达到非法用户冒充成为合法用户,或者特权小的

用户冒充成为特权大的用户的目的。黑客大多是采用假冒进行攻击。

8.旁路控制:攻击者利用系统的安全缺陷或安全性上的脆弱之处获得非授权的权利或特

权。例如,攻击者通过各种攻击手段发现原本应保密,但是却又暴露出来的一些系统“特性”。

利用这些“特性”,攻击者可以绕过防线守卫者侵入系统的内部。

9.授权侵犯:被授权以某一目的使用某一系统或资源的某个人,却将此权限用于其他非

授权的目的,也称作“内部攻击”。

10.特洛伊木马:软件中含有一个察觉不出的或者无害的程序段,当它被执行时,会破坏

用户的安全。这种应用程序称为特洛伊木马 (Trojan Horse)。

11.陷阱门:在某个系统或某个部件中设置了“机关”,使得当提供特定的输入数据时,

允许违反安全策略。

12.抵赖:这是一种来自用户的攻击,例如,否认自己曾经发布过的某条消息、伪造一份

对方来信等。

13.重放:所截获的某次合法的通信数据备份,出于非法的目的而被重新发送。

14.计算机病毒:所谓计算机病毒,是一种在计算机系统运行过程中能够实现传染和侵害

的功能程序。一种病毒通常含有两个功能:一种功能是对其他程序产生“感染”;另外一种或者

是引发损坏功能或者是一种植入攻击的能力。

15.人员渎职:一个授权的人为了钱或利益、或由于粗心,将信息泄露给一个非授权的人。

16.媒体废弃:信息被从废弃的磁盘或打印过的存储介质中获得。

17.物理侵入:侵入者通过绕过物理控制而获得对系统的访问。

18.窃取:重要的安全物品,如令牌或身份卡被盗。

19.业务欺骗:某一伪系统或系统部件欺骗合法的用户或系统自愿地放弃敏感信息。

三、网络安全协议

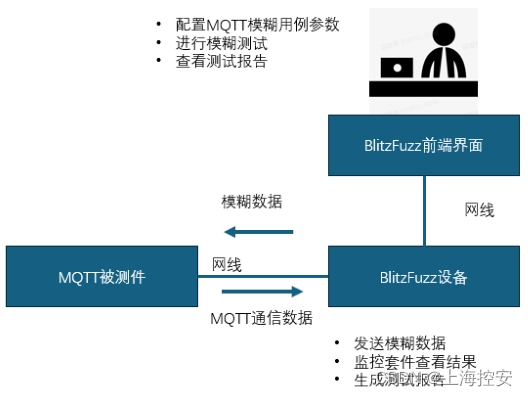

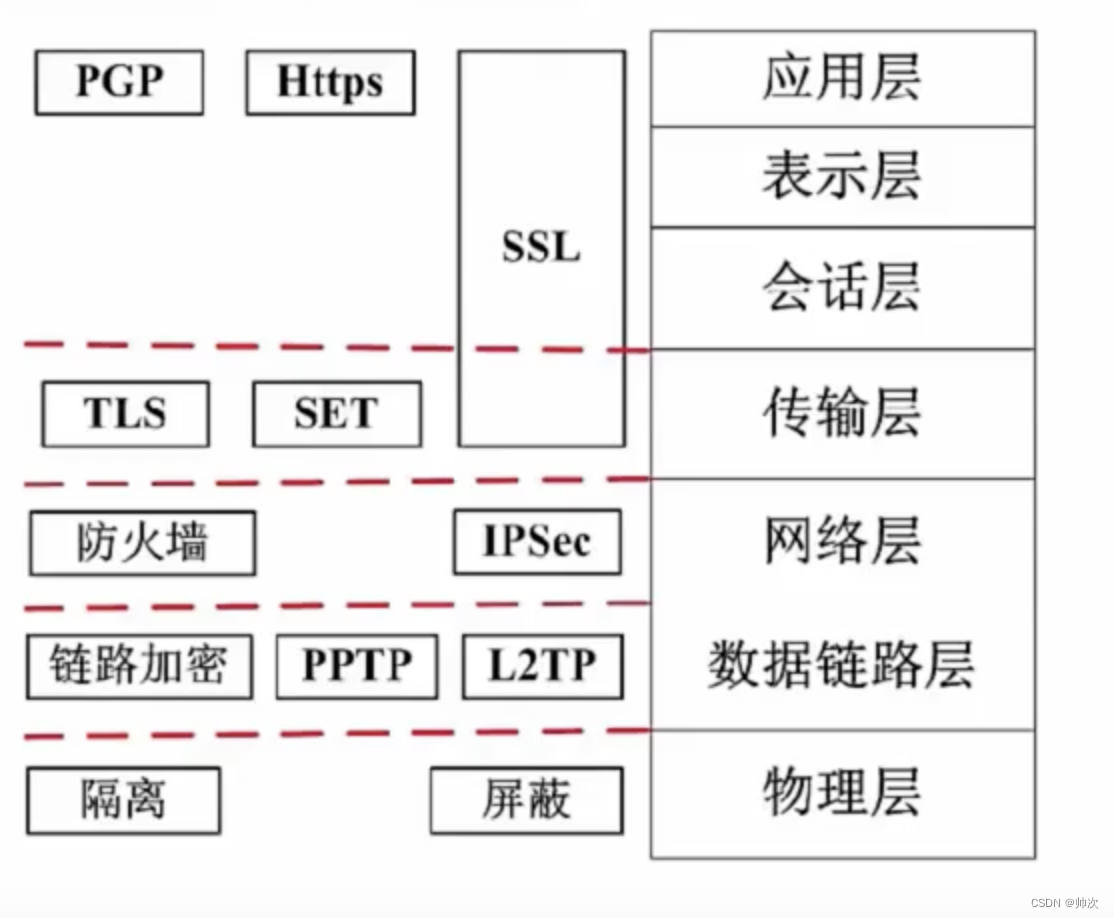

物理层主要使用物理手段,隔离、屏蔽物理设备等,其它层都是靠协议来保证传输的安全,具体如下图所示:

SSL协议:安全套接字协议,被设计为加强Web安全传输(HTTP/HTTPS/)的协议安全性高,和HTTP结合之后,形成HTTPS安全协议,端口号为443。

SSH协议:安全外壳协议,被设计为加强Telnet/FTP安全的传输协议。

SET协议:安全电子交易协议主要应用于B2C模式(电子商务)中保障支付信息的安全性。SET协议本身比较复杂,设计比较严格,安全性高,它能保证信息传输的机密性、真实性、完整性和不可否认性。SET协议是PKI框架下的一个典型实现,同时也在不断升级和完善,如SET2.0将支持借记卡电子交易。

Kerberos协议:是一种网络身份认证协议,该协议的基础是基于信任第三方它提供了在开放型网络中进行身份认证的方法,认证实体可以是用户也可以是用户服务。这种认证不依赖宿主机的操作系统或计算机的P地址,不需要保证网络上所有计算机的物理安全性,并且假定数据包在传输中可被随机窃取和篡改。

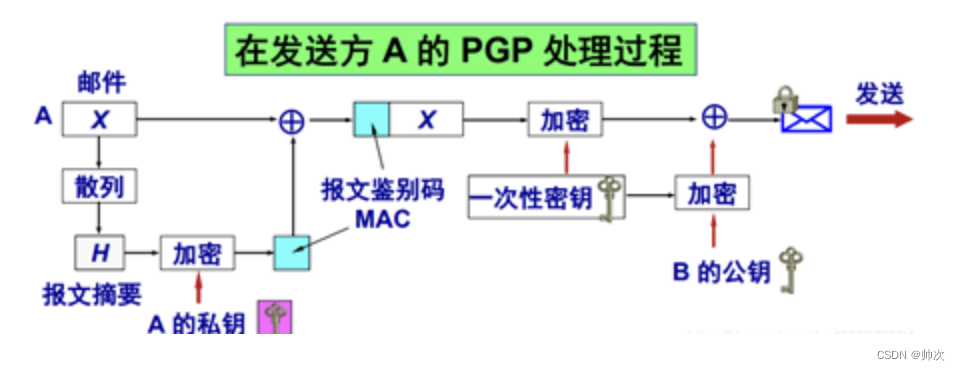

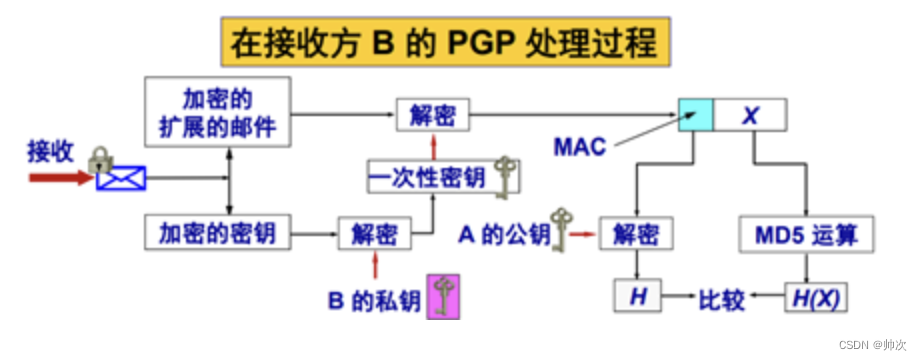

PGP协议:使用RSA公钥证书进行身份认证,使用IDEA(128位密钥)进行数据加密,使用MD5进行数据完整性验证。

发送方A有三个密钥:A的私钥、B的公钥、A生成的一次性对称密钥;

接收方B有两个密钥:B的私钥、A的公钥。

四、相关推荐

七、信息安全技术基础知识(信息安全的概念|信息安全系统的组成框架|信息加解密技术)![]() https://blog.csdn.net/g984160547/article/details/139984427七、信息安全技术基础知识(访问控制技术|抗攻击技术|计算机系统安全保护能力等级)

https://blog.csdn.net/g984160547/article/details/139984427七、信息安全技术基础知识(访问控制技术|抗攻击技术|计算机系统安全保护能力等级)![]() https://blog.csdn.net/g984160547/article/details/140011257

https://blog.csdn.net/g984160547/article/details/140011257

五、历年真题练习

5.1 下面可提供安全电子邮件服务的是()

A. RSA B.SSL

C.SET D.S/MIME

5.2 以下关于第三方认证服务的叙述中,正确的是()

A.Kerberos认证服务中保存数字证书的服务器叫CA

B.第三方认证服务的两种体制分别是Kerberos和PKI

C.PKI体制中保存数字证书的服务器叫KDC

D.Kerberos的中文全称是“公钥基础设施

5.3 下列安全协议中,()能保证交易双方无法抵赖

A.SET B.HTTPS

C.PGP D.MOSS

5.4 下图所示PKI系统结构中,负责生成和签署数字证书的是(①),负责验证用户身份的是( ②)。

① A.证书机构CA B.注册机构RA

C.证书发布系统 D.PKI策略

② A.证书机构CA B.注册机构RA

C.证书发布系统 D.PKI策略

人工分割线-答案

5.1 D

解析:MIME(Multipurpose Internet Mail Extensions):中文名为多用途互联网邮件扩展类型,S/MIME (Secure Multipurpose lnternet Mail Extensions)是对MIME在安全方面的扩展。

5.2 B

5.3 A

解析:SET属于安全电子交易协议主要应用于B2C模式(电子商务)中保障支付信息的安全性 。它能保证信息传输的机密性、真实性、完整性和不可否认性。HTTPS是安全HTTP协议。PGP和MOSS都是安全电子邮件协议。

5.4 A B