今天我来分享一下比较常见的网络攻击形式, ARP 欺骗攻击、CC 攻击和 DDoS 流量攻击是较为常见且危害巨大的攻击方式。

一、ARP欺骗攻击

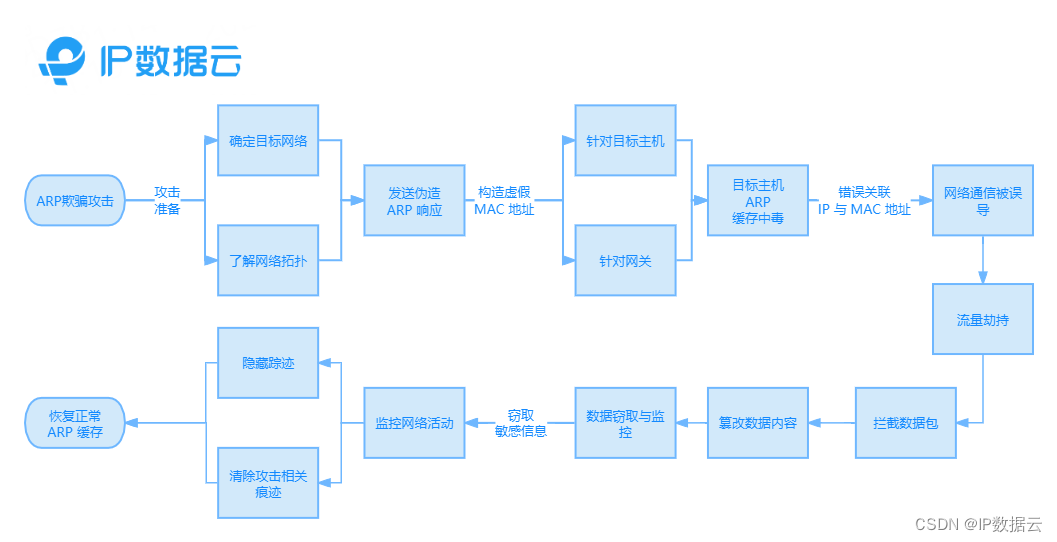

ARP(AddressResolutionProtocol,地址解析协议)是用于将IP地址转换为MAC地址的协议。ARP欺骗攻击则是利用了ARP协议的漏洞来实现的。

在正常的网络通信中,当一台主机想要向另一台主机发送数据时,它需要知道目标主机的MAC地址。首先会发送一个ARP请求,询问目标IP地址对应的MAC地址,然后目标主机会返回一个ARP应答,告知其MAC地址。

然而,在ARP欺骗攻击中,攻击者会向网络中的其他主机发送伪造的ARP应答,将自己的MAC地址与目标主机的IP地址关联起来。这样,当其他主机想要与目标主机通信时,实际上数据会被发送到攻击者的设备上,从而导致数据被窃取、篡改或者通信中断。

ARP欺骗攻击可以分为两种类型:单向欺骗和双向欺骗。单向欺骗是指攻击者只欺骗被攻击主机,使其将数据发送到攻击者的设备;双向欺骗则是同时欺骗被攻击主机和网关,使得双方的通信都经过攻击者。

为了防范ARP欺骗攻击,IP地址能通过静态绑定正确的IP地址与MAC地址的对应关系,以防止攻击者篡改。当网络中的设备始终依据固定的IP-MAC映射进行通信,就能避免被欺骗。与此同时,利用IP地址进行的访问控制,限制未知或可疑IP的访问,能减少潜在攻击风险。此外利用IP地址风险识别来监测网络中异常的IP活动,如秒拨,同一地址大量频繁访问可及时发现攻击迹象,让管理员迅速采取措施,保障网络安全,降低ARP欺骗攻击带来的危害。

二、CC攻击

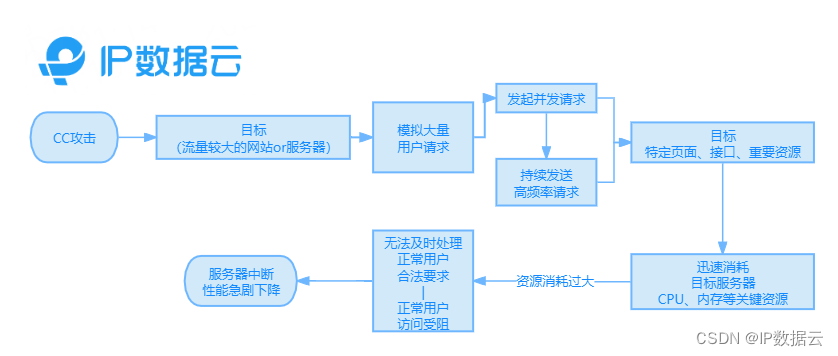

CC(ChallengeCollapsar)攻击是一种针对Web服务器的应用层攻击。

CC攻击的原理是通过模拟大量的用户请求,对目标网站发起持续的访问,从而使服务器资源被耗尽,导致正常用户无法访问。与传统的DDoS攻击不同,CC攻击并不是依靠大量的数据包来阻塞网络,而是通过消耗服务器的处理能力和资源来达到攻击的目的。

攻击者通常会使用自动化工具或者僵尸网络来发动CC攻击。他们可以模拟多种请求方式,如HTTPGET/POST请求、数据库查询请求等,并且可以针对网站的特定页面或者功能进行集中攻击。

CC攻击的危害主要体现在以下几个方面:导致网站响应缓慢甚至无法访问,影响用户体验;增加服务器的负载,可能导致服务器崩溃;对网站的业务造成严重影响,导致经济损失。

IP风险识别IP数据云 - 免费IP地址查询 - 全球IP地址定位平台通过分析访问IP地址的行为模式,能快速识别异常流量来源。对频繁发起大量请求的可疑IP进行封禁,有效阻断部分攻击。同时依据IP地址的地域分布,设置访问频率限制,防止阻拦特定区域的集中恶意访问。还可以利用IP地址建立白名单和黑名单机制,保障合法用户的顺畅访问,阻拦可能的攻击源。最后,结合IP地址与其他防护手段,如验证码、访问策略等,能进一步增强防范CC攻击的效果,最大程度保障网络服务的稳定与安全。

三、DDOS流量攻击

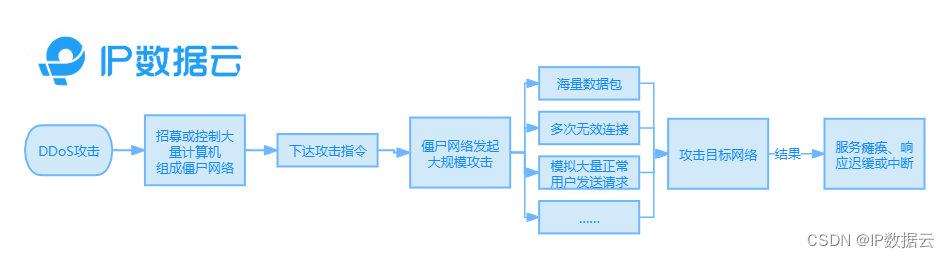

DDoS(DistributedDenialofService,分布式拒绝服务)流量攻击是一种威力强大的网络攻击手段。

DDoS攻击的核心思想是通过控制大量的傀儡主机(也称为“肉鸡”),同时向目标服务器发送大量的无效请求或者数据包,使目标服务器的网络带宽、系统资源被耗尽,无法正常处理合法用户的请求,从而导致服务瘫痪。

DDoS攻击可以分为基于流量的攻击和基于协议的攻击。基于流量的攻击如UDPFlood、ICMPFlood等,通过发送大量的数据包来阻塞网络;基于协议的攻击如SYNFlood、ACKFlood等,利用TCP/IP协议的漏洞来消耗服务器资源。

DDoS攻击的规模可以非常大,甚至达到每秒数百Gbps的流量。对于遭受DDoS攻击的目标来说,恢复服务往往需要较长的时间,并且可能会造成严重的经济和声誉损失。

防范DDoS攻击是一个综合性的任务,需要从多个方面入手。IP地址通过分析来源,能快速识别异常流量的发起区域。基于此,可对来自可疑IP段的访问进行限制或监控。利用IP地址还能建立访问白名单,只允许信任的IP访问关键服务,阻挡潜在攻击源。对于重复发起攻击的IP地址,能将其加入黑名单进行封禁。同时,依据IP地址的分布和访问规律,提前设置合理的流量阈值,一旦超过即触发预警,让防御措施得以迅速启动,从而有效减轻DDoS攻击带来的危害,与此同时,网络运营商也可以配合流量清洗设备来过滤掉恶意流量;网站可以配合采用高防服务器、增加带宽、优化网络架构等方式来增强抵御能力,做到多方合作,多管齐下。