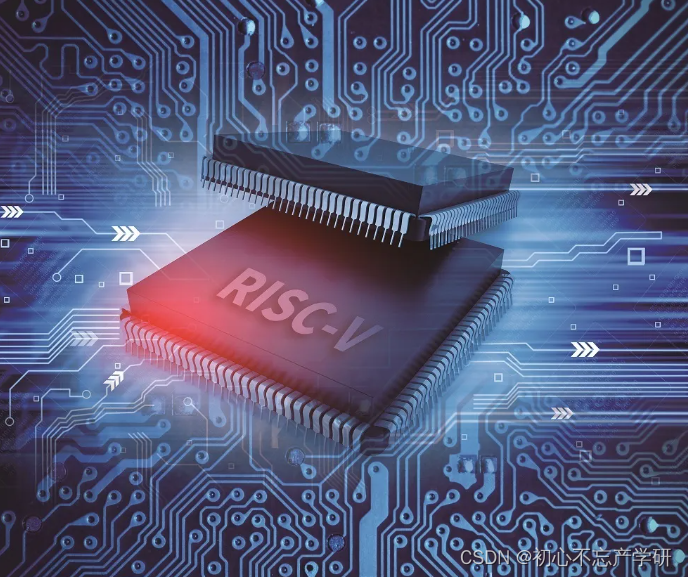

一、RISC-V技术

RISC-V(发音为 "risk-five")是一种基于精简指令集计算(RISC)原则的开放源代码指令集架构(ISA)。它由加州大学伯克利分校在2010年首次发布,并迅速获得了全球学术界和工业界的广泛关注和支持。

RISC-V架构的特点包括:

-

开放标准:RISC-V ISA是开源的,允许任何人免费使用和扩展,无需授权费用,极大地促进了技术的共享和创新。

-

简洁与模块化:RISC-V架构设计简洁,采用模块化设计,可以根据需求选择不同的指令集扩展,既适用于简单的嵌入式系统,也适用于高性能计算环境。

-

可扩展性:从32位、64位到未来可能的更多位宽,RISC-V都提供了相应的规范,能够适应不同的应用场景和性能需求。

-

教育与科研友好:由于其简洁性和开源特性,RISC-V成为计算机体系结构教学和研究的理想平台。

-

全球生态系统:随着越来越多的企业和组织加入RISC-V基金会(现更名为RISC-V国际),一个围绕RISC-V的完整生态正在全球范围内蓬勃发展,包括软件开发工具、操作系统、中间件、芯片设计和制造等各个环节。

总之,RISC-V架构以其开放、简洁、可扩展的特性,正逐渐成为全球半导体产业中一股不可忽视的力量。

此图片来源于网络

二、精简与模块化

"简单就是美"这一理念在RISC-V架构设计上体现得淋漓尽致。RISC-V架构遵循精简指令集计算机(Reduced Instruction Set Computer)的原则,其核心设计思想就是简化硬件设计,提高执行效率,降低开发成本。

相较于传统的复杂指令集架构如x86和ARM等,RISC-V架构的规范文档在篇幅上有着显著的优势。x86和ARM架构由于历史悠久、功能繁多,相应的架构文档规模庞大,阅读和理解难度相对较高。而RISC-V架构的简洁性使得其“指令集文档”仅有145页,“特权架构文档”更是压缩到了91页,这种简洁明了的设计极大地方便了工程师快速理解和掌握,降低了学习门槛和开发周期。

通过保持架构的简洁性,RISC-V不仅易于实现,而且更有利于硬件优化和扩展,使得设计者能够更加灵活地根据应用场景定制处理器,实现了高效能、低功耗、可扩展性的完美结合,这也是其在全球范围内得到广泛支持和迅速发展的主要原因之一。

RISC-V的基本整数指令集(RV32I)非常精简,仅包含约40多条基础指令,这符合RISC的核心原则——用少量简单、规整的指令替代复杂的指令,每个指令执行时间较短且硬件实现较为简单,从而提高CPU的工作效率和频率。

此外,RISC-V采取模块化设计,提供了一系列标准化的扩展指令集,如M(整数乘除法)、A(原子操作)、F/D/Q(单/双/四精度浮点运算)等,可以根据实际应用场景的需要进行灵活组合添加,即便加上这些扩展指令,总数依然远少于某些CISC(复杂指令集计算)架构的指令数量,但足以覆盖大部分现代计算需求。

这样的设计策略使得RISC-V既能保持架构本身的简洁高效,又能通过模块化扩展满足多样化和复杂化的应用要求,充分体现了“浓缩的都是精华”的理念。

RISC-V架构的一大优势即在于其高度的模块化设计。该架构采用了可配置的指令集,包含了一系列基础指令集和其他可选的标准扩展集,设计者可以根据实际应用需求自由选择和组合这些模块,实现对处理器功能特性的定制化。

例如,在资源有限、强调低功耗的小型嵌入式系统中,可以只选用RV32I的基础整数指令集加上C扩展(压缩指令集)来简化设计,满足基本的功能需求并有效控制芯片尺寸及功耗。

而在需要运行复杂操作系统、支持多任务处理的高性能应用场景下,则可以选择包括整数指令集RV32I、乘法/除法指令集M、单精度浮点运算指令集F、双精度浮点运算指令集D、以及缓存一致性指令集C在内的多种扩展,确保系统具备足够的运算能力和多核协同工作的能力。此时,系统会利用Machine Mode和User Mode等多种权限级别进行管理,以保证系统的安全稳定运行。

不同模块间的通用部分可以确保指令集之间的兼容性,使得基于RISC-V架构设计的处理器在面对多样化的市场需求时,能够灵活调整和扩展,真正做到“能屈能伸”。

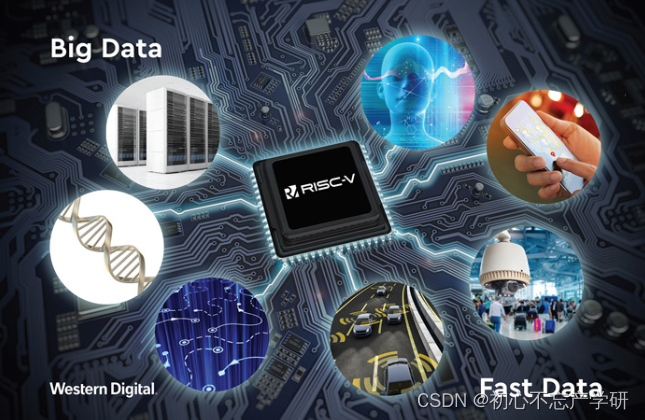

此图片来源于网络

三、微型AI与RISC-V

利用RISC-V架构来部署边缘微型AI是一种极具前瞻性和实用性的解决方案。RISC-V的精简、模块化和可扩展性特点使其非常适合于资源受限的边缘计算环境,尤其是微型AI设备。

在边缘微型AI的应用场景中,通常需要在设备端进行实时的数据处理和推理计算,减少数据传输延迟,保护隐私,并节省云端计算资源。RISC-V架构可以针对此类需求进行定制,比如集成适合AI计算的向量处理单元(如RISC-V V扩展)或专门针对机器学习算法优化的指令集,以提高本地推理的效率。

具体来说,开发者可以采用RISC-V内核设计出低功耗、小体积且高性能的AI芯片,这类芯片可以应用于智能家居、物联网(IoT)设备、智能安防摄像头、自动驾驶传感器等众多边缘计算领域。由于RISC-V的开放性和灵活性,不仅可以降低成本,还可以加速产品上市进程,有利于形成丰富的生态系统。

总之,借助RISC-V架构,我们可以构建出面向边缘计算和微型AI应用的高效、节能、易定制的处理器,为AI技术在各领域的普及和深化应用提供有力支撑。

利用RISC-V架构部署边缘微型AI涉及多个步骤和技术考虑点,以下是大致流程及其相关技术挑战与发展前景:

部署步骤

选择合适的RISC-V内核:

根据边缘设备的具体需求选择合适的核心类型和规格,如32位或64位,是否包含特定的AI扩展指令集(如向量处理单元V-extension)。

设计或定制AI加速器:

结合RISC-V CPU设计专用的AI加速器,可能是神经网络处理单元(NPU)或者经过优化的DSP模块,以加速矩阵运算和卷积等AI相关的计算密集型任务。

开发或移植AI框架与库:

在RISC-V平台上建立或移植TensorFlow Lite、PyTorch-IoT或其他轻量化AI框架,以便在RISC-V架构上训练、优化和部署模型。

模型裁剪与量化:

对AI模型进行针对性的裁剪和量化处理,使之适应资源有限的边缘设备,同时保持较高的推理精度。

软硬件协同设计:

进行底层驱动程序编写、操作系统适配和编译器优化,确保AI算法能够在RISC-V平台上高效运行。

系统集成与验证:

将RISC-V处理器、AI加速器以及其他必要组件集成到单一芯片上,并进行全面的功能测试和性能评估。

技术难点

高效的硬件设计与优化:如何在保持低功耗的同时,提高AI计算性能是一个关键挑战。

软件生态建设:虽然RISC-V社区发展迅速,但在AI应用方面,与成熟架构相比仍需进一步完善编译器、开发工具链和AI库支持。

跨平台迁移与兼容性问题:模型从其他架构到RISC-V架构的无缝迁移与优化尚存在一定的技术难题。

发展前景

市场增长潜力巨大:随着AI在边缘计算领域的广泛应用,RISC-V因其开放性、灵活性和低功耗特点,有望在物联网、智能设备等领域占据重要位置。

技术创新与突破:随着RISC-V架构针对AI计算的优化和新型扩展指令集的出现,将增强其在微型AI部署方面的竞争力。

商业化与产业化推进:随着国内外多家公司加大对RISC-V芯片的研发力度,更多的商用RISC-V AI芯片将会推向市场,进一步拓宽其应用场景和市场份额。