自动化机器学习——神经网络架构搜索

随着深度学习在各领域的广泛应用,设计高效的神经网络架构变得至关重要。传统的神经网络架构设计通常依赖于人工经验和试错,这种方式往往效率低下且不保证找到最优解。因此,自动化机器学习中的神经网络架构搜索(Neural Architecture Search, NAS)逐渐受到研究者的关注。本文将介绍神经网络架构搜索的定义、应用场景与主要的研究方向,以及NAS的工作流程,并通过Python实现示例代码来演示其应用和效果。

1. 定义

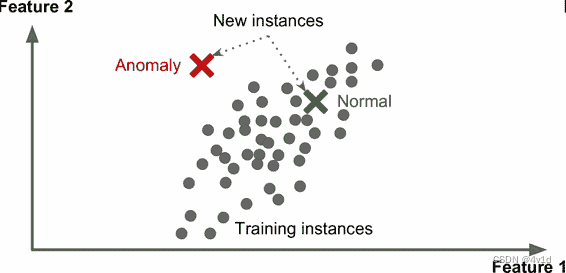

神经网络架构搜索是一种自动化机器学习技术,旨在通过搜索有效的神经网络结构来解决特定任务。与传统的手工设计神经网络结构相比,NAS通过自动化搜索过程来发现更加高效和精确的神经网络结构,从而提高模型的性能和泛化能力。

2. 应用场景与研究方向

2.1 应用场景

-

计算机视觉: 在图像分类、目标检测、图像分割等任务中,寻找适合特定数据集和任务的神经网络结构;

-

自然语言处理: 在文本分类、机器翻译、文本生成等任务中,设计适合处理自然语言数据的神经网络结构;

-

强化学习: 在强化学习任务中,设计适合不同环境和任务的神经网络结构,提高智能体的学习效率和性能。

2.2 主要的研究方向

-

搜索空间设计: 设计有效的神经网络结构搜索空间,包括网络深度、宽度、连接方式等方面的参数设定;

-

搜索策略: 开发高效的搜索算法,包括基于进化算法、遗传算法、强化学习等的搜索策略;

-

性能评价指标: 定义合适的性能评价指标,包括准确率、计算效率、模型大小等方面的指标。

3. NAS工作流程

神经网络架构搜索的工作流程通常包括以下几个步骤:

-

定义搜索空间: 设计神经网络结构的搜索空间,包括网络的深度、宽度、连接方式等参数的设定。

-

选择搜索策略: 选择合适的搜索策略,如进化算法、遗传算法、强化学习等,用于在搜索空间中寻找最优的神经网络结构。

-

性能评估与选择: 对候选的神经网络结构进行性能评估,选择性能最优的结构作为最终模型。

-

模型训练与验证: 对选定的神经网络结构进行训练和验证,评估模型在测试集上的性能。

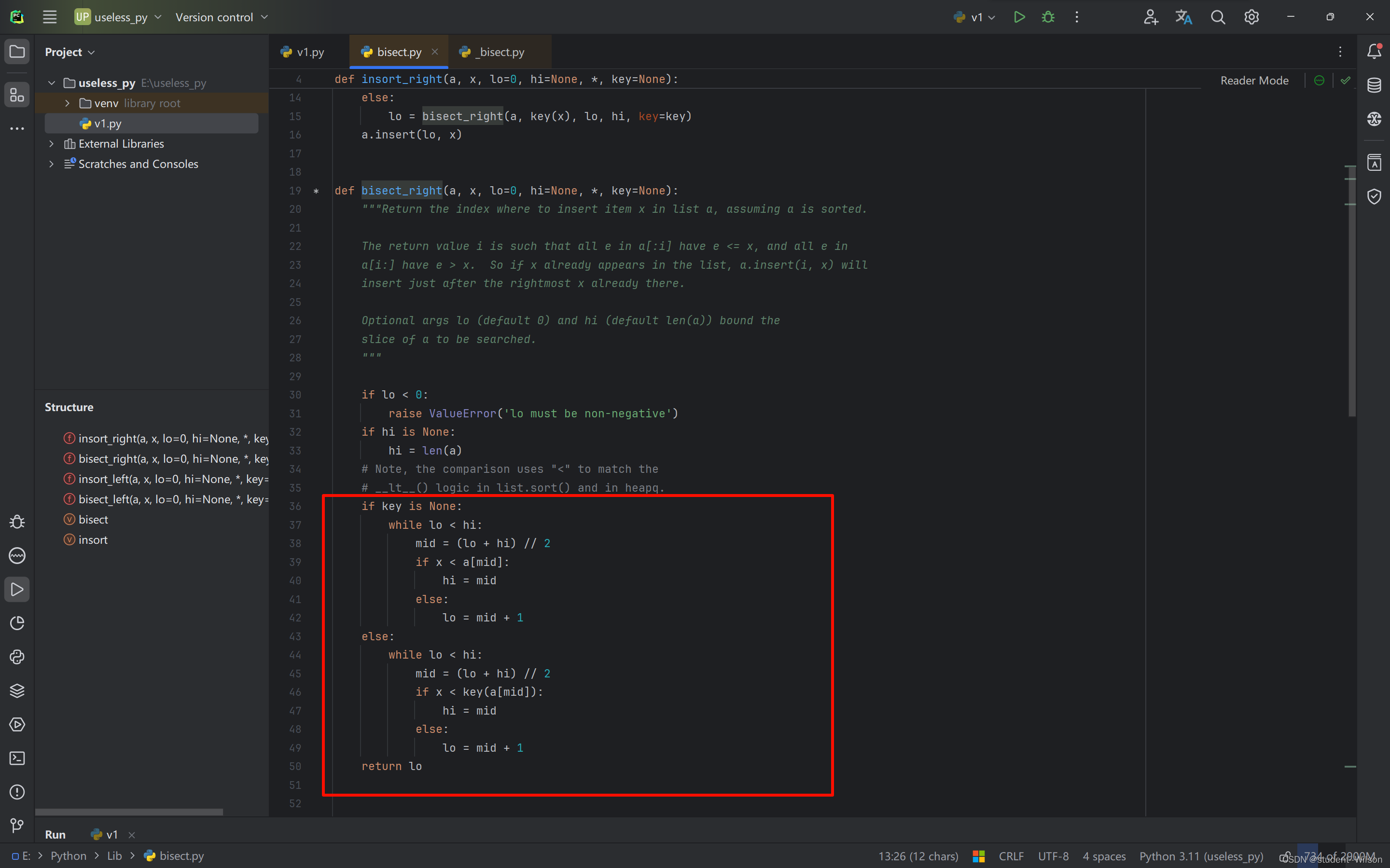

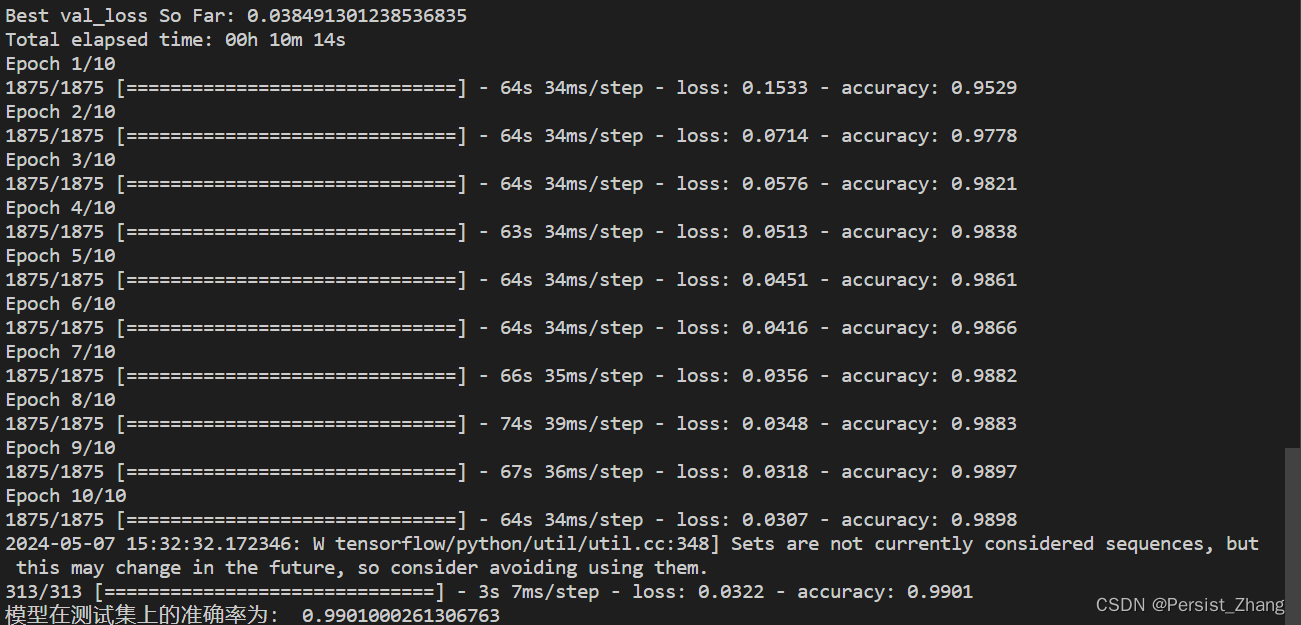

4. 用Python实现示例代码

下面是一个简单的使用Python实现神经网络架构搜索的示例代码,演示了如何通过使用AutoKeras库来进行神经网络结构搜索:

import autokeras as ak

from tensorflow.keras.datasets import mnist

# 加载MNIST数据集

(x_train, y_train), (x_test, y_test) = mnist.load_data()

x_train = x_train.reshape(-1, 28, 28, 1)

x_test = x_test.reshape(-1, 28, 28, 1)

# 定义并训练神经网络模型

clf = ak.ImageClassifier(overwrite=True, max_trials=1)

clf.fit(x_train, y_train, epochs=10)

# 评估模型性能

accuracy = clf.evaluate(x_test, y_test)[1]

print("模型在测试集上的准确率为:", accuracy)

5. 总结

神经网络架构搜索是一种自动化机器学习技术,旨在通过搜索有效的神经网络结构来解决特定任务。本文介绍了神经网络架构搜索的定义、应用场景与主要的研究方向,以及NAS的工作流程,并通过Python实现示例代码来演示其应用和效果。神经网络架构搜索在深度学习领域有着广阔的应用前景,能够帮助我们设计出更加高效和精确的神经网络模型,提高模型的性能和泛化能力。