数据分析

- 前言

- 一、数据处理过程

- 二、数据收集阶段的法律规则

- 数据收集应具备合法、正当、透明原则

- 数据收集应坚持最小必要原则

- 数据收集应遵守知情-同意规则

- 数据收集应遵守目的明确性要求

- 三、数据储存的法律规则

- 四、数据使用与处理的阶段的法律规则

- 数据安全保护义务

- 按照数据分级分类实施区别保护

- 关键信息基础设施产生的数据实行重点保护。

- 五、数据共享中的法律规则

- 条例一

- 条例二

- 条例三

- 六、数据出境的法律规则

- 数据出境管制

- 数据出境安全评估

前言

数据分析如何合法的进行,这是一个在当今数字化时代愈发重要的问题。随着大数据技术的快速发展,数据分析已经渗透到各个领域,从商业决策到政策制定,从医疗健康到个人生活,无处不在。然而,数据的获取、存储、处理和使用都必须遵循法律法规,尊重个人隐私,保护数据安全。

首先,合法的数据分析必须建立在合规的数据收集基础上。这意味着数据的来源必须合法,且收集过程中必须遵循相关的隐私政策和数据保护法规。例如,在欧盟,通用的数据保护条例(GDPR)规定了严格的数据收集和处理标准,包括明确的数据主体同意、数据匿名化、数据访问权限等。在美国,也有类似的隐私法规,如加州消费者隐私法案(CCPA),要求企业在收集和使用消费者数据时必须遵守透明度和选择权的原则。

其次,数据分析过程中必须遵守数据使用的伦理规范。这包括尊重数据主体的隐私权,避免数据滥用和误用。数据分析师和机构在进行数据分析时,应当遵循最小化原则,只收集和分析必要的数据,并在分析完成后及时删除或匿名化敏感信息。此外,数据分析结果的使用也应当遵循公平、公正、透明的原则,避免歧视和不公平待遇。

再次,数据分析必须注重数据安全。随着网络攻击和数据泄露事件的频发,数据安全已经成为数据分析领域不可忽视的问题。合法的数据分析应当采用先进的技术手段和管理措施,确保数据在存储、传输和处理过程中的安全性。例如,使用加密技术保护敏感数据,建立严格的数据访问权限管理制度,定期进行数据安全审计和风险评估等。

最后,数据分析的合法性还需要得到监管机构的监督和保障。各国政府应当建立健全的数据保护法律体系,明确数据分析的合规要求,加大对违法行为的处罚力度。同时,监管机构也应当加强对数据分析行业的监管,确保其依法合规运营,维护数据安全和个人隐私。

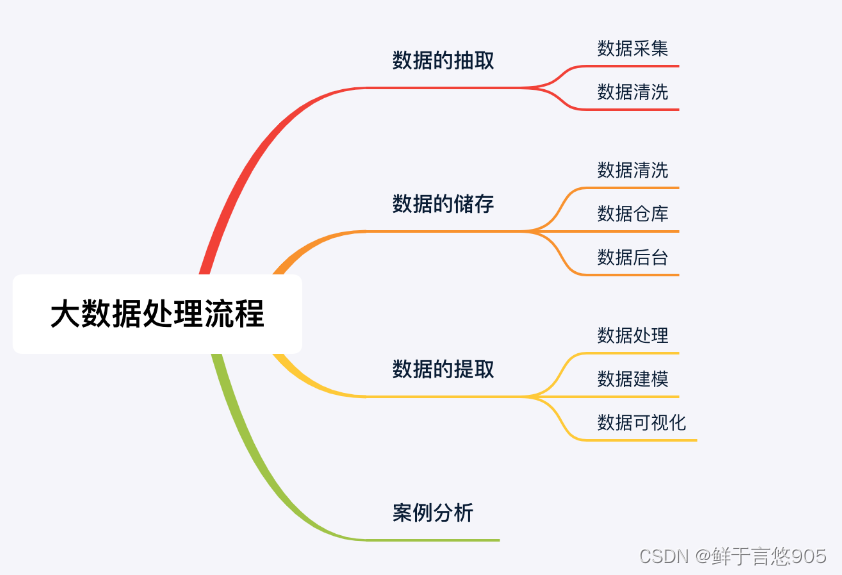

一、数据处理过程

数据的价值,在于数据的开发、使用,这就要求数据自由流动。

《民法典》 《个人信息保护法》 《数据安全法》 《网络安全法》《统计法》等法律旨在确保整个数据处理过程的安全性、合法性。

我们要掌握不同环节的法律要求:

数据收集——数据储存——数据使用——数据共享——数据跨境

二、数据收集阶段的法律规则

数据收集应具备合法、正当、透明原则

- 数据收集应当具备合法性。数据处理者应当根据法律规定的原则、规则收集数据,不得违反法律的强制性规定,不得通过窃取、误导、欺诈、协迫或者其他非法方式收集数据。

- 数据收集应当具备正当性。数据处理者收集、使用数据的目的和行为应当是合理的、具有正当性,不得违反公序良序原则,不能收集与业务功能无关的数据,不得过度收集数据。

- 数据收据应当符合透明性。数据处理者收集数据应当以公开方式进行,公示处理规则,明示处理目的、方式和范围,告知数据种类、数据保存期限等。

数据收集应坚持最小必要原则

-

数据收集应当采取对个人权益影响最小的方式。如果收据收集可能对个人信息权益产生较大影响是,应当采取必要措施,诸如调整收集方式、向个人充分解释、采取更为严格的安全保护措施。

-

数据收集应当限于实现处理目的的最小范围,不得过度收集数据。数据收集要坚持两个“最小化”,即在实现业务目的的范围内,能不收集数据就尽量不收集,能少收集数据就尽量少收集。

数据收集应遵守知情-同意规则

数据涉及到公民权利。我国法律确立了以“知情-同意”为基础的数据处理规则,确保个人对信息的知情和决定权。

- 知情是同意的基础。数据收集前应当告知个人收集目的、方式、范围以及风险等重要内容。

- 同意是意志的表达。收集数据属于个人信息时,数据处理者应当在事先充分告知的前提下取得个人同意,若重要事项发生变更则应重新取得个人同意;个人有权撤回同意,不需要经过数据处理者同意;数据处理者不得以个人不同意为由拒绝提供产品或者服务。

数据收集应遵守目的明确性要求

收集数据应当具备特定目的,在处理数据过程中不能随意变更、超越该目的。

数据收集目的是对收集行为的必要拘束,促使收据收集行为更加透明。

- 数据收集目的应当具有明确、清晰、具体的处理目的,不能要求个人一次性接受并授权同意其未申请或使用的业务功能收集个人信息的请求,不得超出与收集数据目的直接或者合理关联的范围。

- 数据收集目的具有合理性,不得违反法律规定和公序良俗。

- 数据收集行为与目的直接相关。数据收集、使用等行为都必须围绕目的展开。若目的已经实现、目的无法实现、目的变更,数据收集者要重新取得个人同意,或者删除数据。

三、数据储存的法律规则

数据处理者收集数据后,在储存环节应当遵循如下规则

- 保存期限应当为实现处理目的所必要的最短时间。

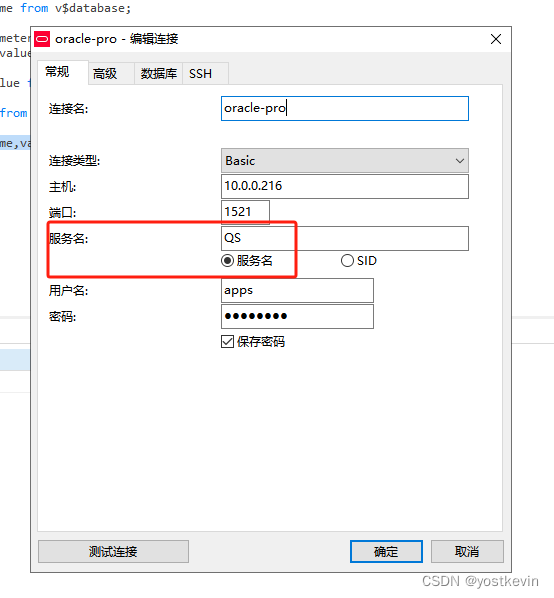

- 在中国境内收集和产生的个人信息、重要数据应当储存在境内。

- 删除数据。

- 当数据处理目的已实现、无法实现、为实现处理目没有必要使用个人信息;

- 数据处理者停止提供产品或者服务;

- 个人撤回同意;

- 数据处理者违反法规或约定处理个人信息,数据处理者及时删除个人信息。

- 发生数据泄露、篡改、丢失,应及时采取补救措施,通知主管部门和个人。

- 若涉及个人隐私、个人信息、商业秘密、保密商务信息等数据,应当依法予以保密,不得泄漏或者非法向他人提供。

四、数据使用与处理的阶段的法律规则

数据安全保护义务

建立全流程数据安全管理制度,开展数据安全教育培训。重要数据的处理者应当明确数据安全负责人和管理机构,落实数据安全保护责任。

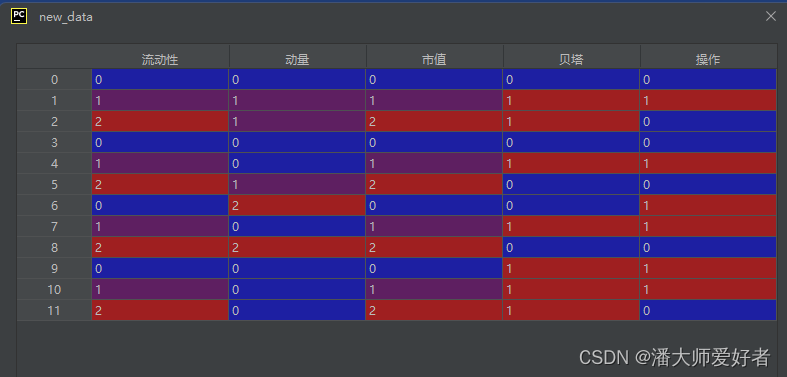

按照数据分级分类实施区别保护

《数据安全法》确立数据分类分级保护制度,区分国家核心数据、重要数据,制定数据具体目录,数据处理者按照目录落实不同程度的保护义务。

关键信息基础设施产生的数据实行重点保护。

包括公共通信和信息服务、能源、交通、水利、金融、公共服务、电子政务等重要行业和领域的关键信息基础设施。

五、数据共享中的法律规则

条例一

禁止非法出售、提供数据数据应按照法律、行政法规的规定进行共享、流动,确保不会侵犯公民权益、危害国家安全。非法窃取、出售、买卖、提供数据的,将要承担法律责任。

条例二

从事数据交易,应当进行数据来源审查从事数据交易中介服务的机构提供服务,应当要求数据提供方说明数据来源,审核交易双方的身份,并留存审核、交易记录。

条例三

数据委托处理,受托人应当按照约定处理数据明确委托处理的目的、期限、处理方式、数据种类、保护措施等;受托人应当按照约定处理个人信息,不得超出约定处理个人信息,不得任意进行再委托。

六、数据出境的法律规则

数据出境管制

数据出境将会给公民维护自身数据权益增加难度,重要数据若不经过审查、处理,则可能会危害国家安全和利益。因此,国家对与维护国家安全和利益、履行国际义务相关的属于管制物项的数据实施出口管制。

数据出境安全评估

关键信息基础设施的运营者在中国境内运营中收集和产生的个人信息和重要数据应当在境内存储。因业务需要,确需向境外提供的,应当按照国家规定进行安全评估。其他数据处理者在中国境内运营中收集和产生的重要数据需要出境的,也要安全评估。

![[单机]成吉思汗3_GM工具_VM虚拟机](https://img-blog.csdnimg.cn/img_convert/ee9be78a18d7d5bc082500017469ba5b.webp?x-oss-process=image/format,png)