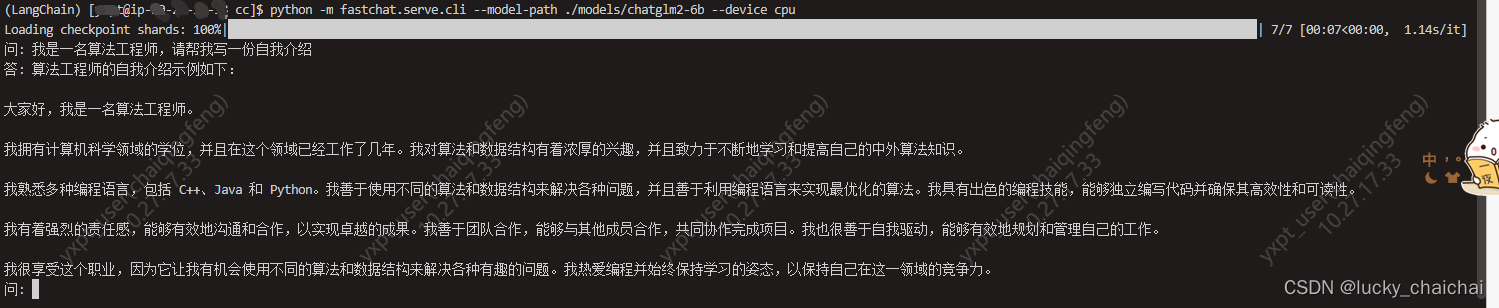

我们的专家在 NPort W2150A 和 W2250A 转换器中发现了该漏洞 - 这些设备可将工业控制器、仪表和传感器连接到本地 Wi-Fi 网络。Moxa 已根据负责任的披露政策通知了该威胁,并发布了软件更新。

🥷 攻击者可以完全访问这些设备。

Positive Technologies 公司网络应用安全分析小组的专家 Vladimir Razov 说: "一个特殊请求就足以做到这一点。通过控制转换器,攻击者可以向连接的工业控制器和其他设备发送指令,这将对技术流程造成破坏或改变"。

CVE-2024-1220 (BDU:2024-01811) 漏洞的 CVSS v3.1 得分为 8.2,相当于高威胁级别。要修复此漏洞,必须安装最新固件版本。

💡 这种漏洞可能被内部攻击者或表面上的企业客人(如合作伙伴或求职面试中的应聘者)利用。在某些情况下,攻击者可能利用强大的天线放大无线信号,从物理外围攻击企业。

但是,对于所有此类攻击,攻击者仍需要破坏与 Moxa 转换器相连的接入点,或进入可访问这些转换器的局域网段。

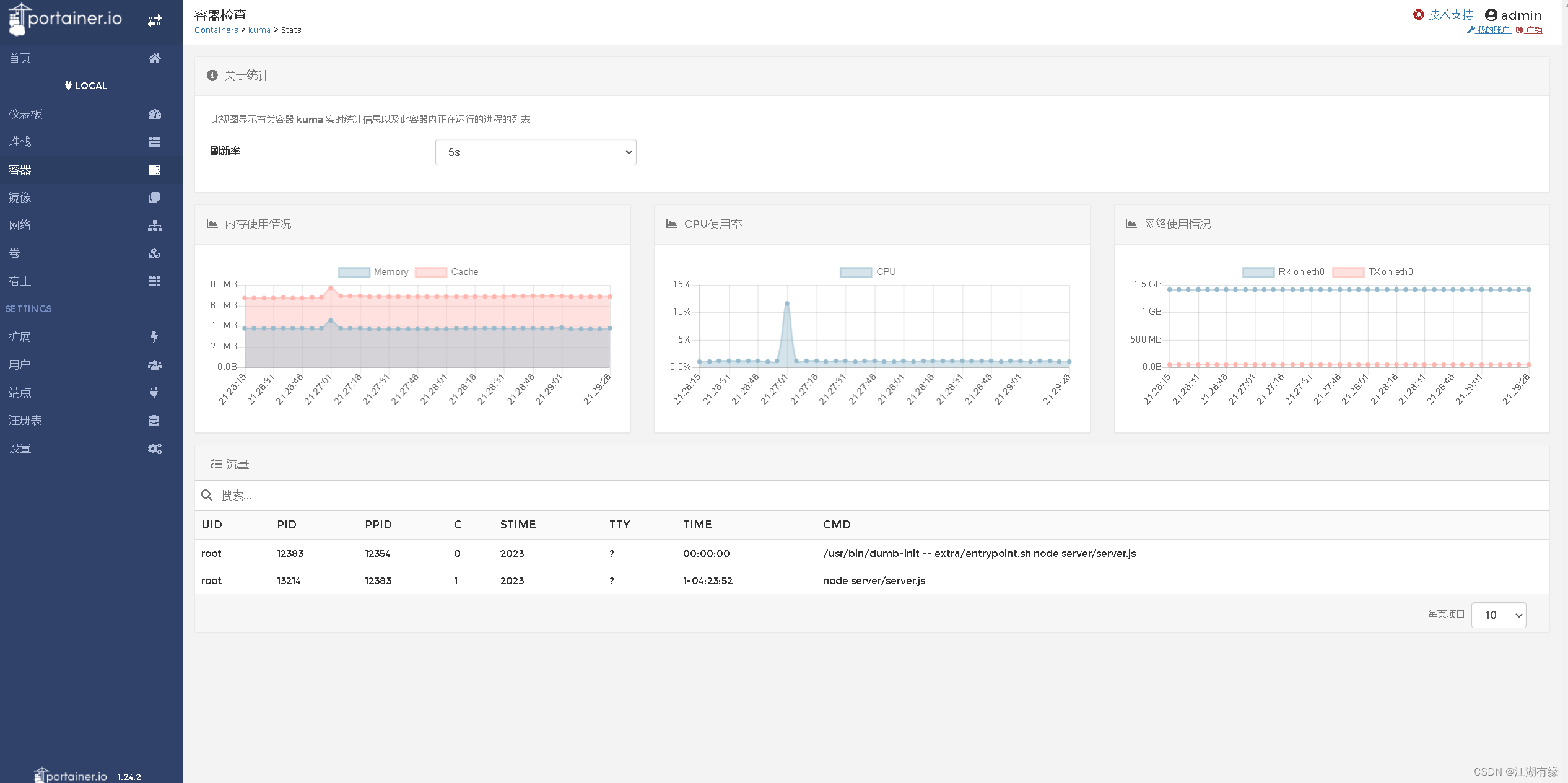

👀 为了检测利用工业控制系统漏洞的企图,我们提供了深度过程流量分析系统-- PT Industrial Security Incident Manager。该产品可识别 Moxa 变频器的通信协议,分析命令并向安全服务部门通报可疑和危险事件。

@Positive_Technologies