前言

最近黑客组织利用DarkSide勒索病毒对Colonial Pipeline 发起勒索攻击,国内外各大安全厂商和安全媒体也都有相关报道,DarkSide勒索软件是从2020年8月出现,并以(RAAS)勒索即服务的商业模式进行运作,此勒索病毒不仅可以部署基于Windows的勒索病毒样本攻击Windows计算机,而且还可以部署ELF二进制文件版本,用来攻击Linux计算机上的数据。与Windows勒索病毒版本不同的是,DarkSide勒索病毒Linux版本专门针对VMware EXSI虚拟机文件进行加密。

勒索病毒

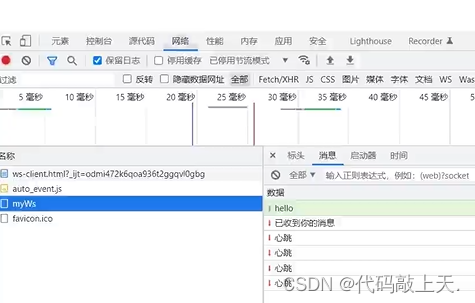

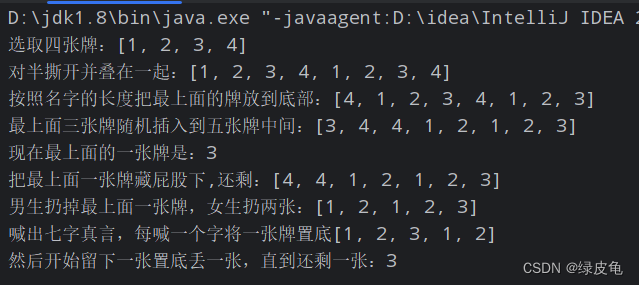

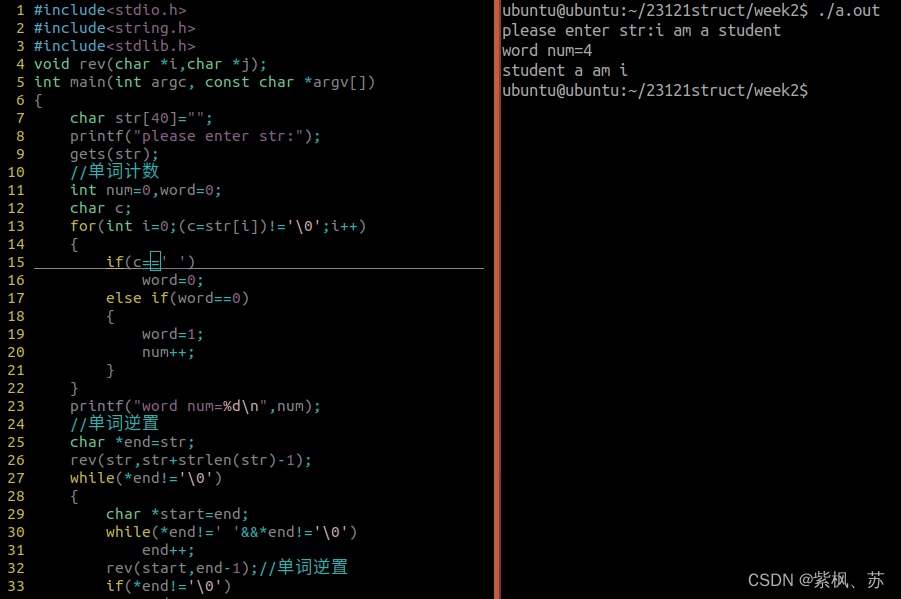

笔者从某地下恶意软件论坛下载到该病毒样本,该勒索病毒运行之后,如下所示:

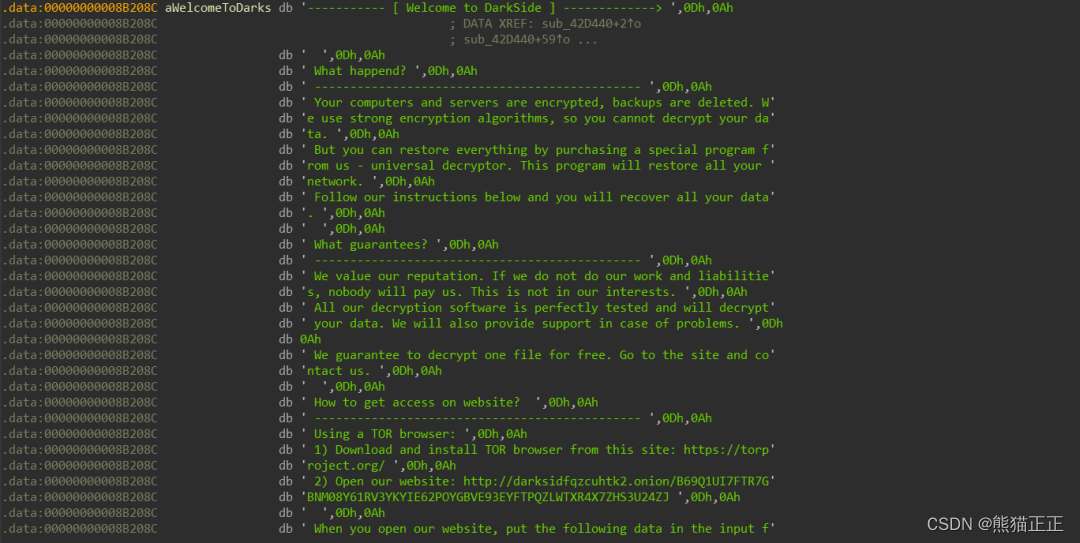

该勒索病毒会加密VMware EXSI管理系统在/vmfs/volumes/目录下的后缀名为vmdk,vmem,vswp,log等的虚拟机文件,勒索提示信息文件,如下所示:

同时该勒索病毒还会获取VMware EXSI系统的主机用户名等相关信息,发送到DarkSide勒索病毒的远程服务器,同时勒索病毒会在/tmp下生成software.log日志文件,如下所示:

在2020年2月份CrowdStrike的研究人员就发现有两个黑客组织Sprite Spider和Carbon Spider企图对VMware ESXI虚拟机系统管理程序进行攻击,而且这种有针对性的大规模勒索软件活动被称为大型游戏狩猎(BGH),Sprite Spider组织会利用Defray777发起勒索攻击,而Carbon Spider组织会利用DarkSide发起勒索攻击。

2021年3月中旬,国内外又有大量用户反馈,自己的虚拟机被加密,无法连接,生产环境停线等,通过安全专家调查发现VMware ESXI系统虚拟机文件被加密无法打开,所以安全厂商猜测是黑客组织对之前的攻击行为进行了升级,使用了VMware EXSI的最新的漏洞发起勒索病毒攻击。

其实早在CrowdStrike报道之前,最早DarkSide应该在2020年11月就被发现用于攻击VMware EXSI虚拟机管理程序,加密VMware EXSI虚拟机文件,只是当时的攻击手法跟Defray777勒索病毒的攻击手法不一样,笔者研究的这个DarkSide样本也是2020年11月被最早发现的那个样本。

总结

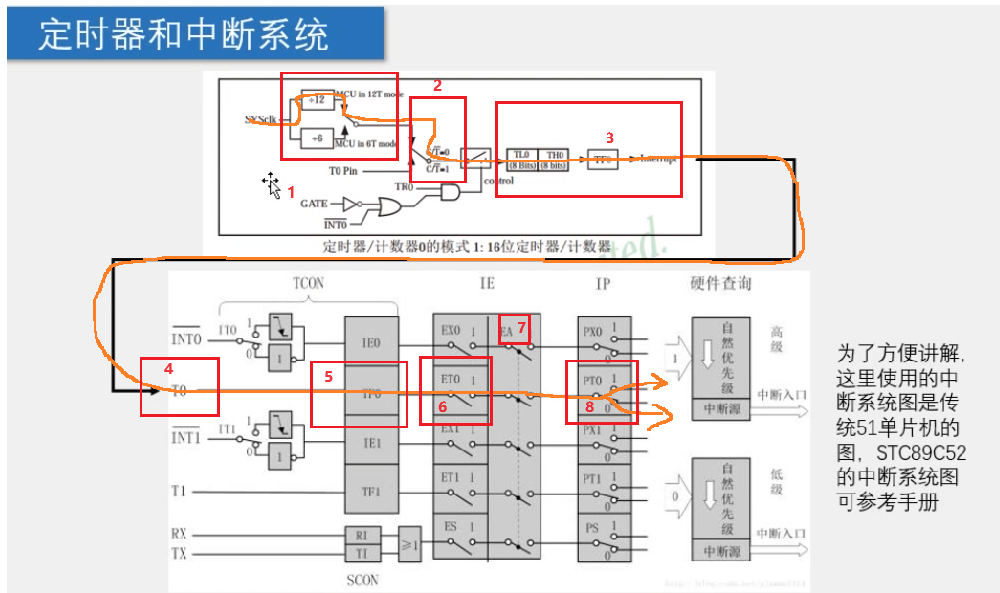

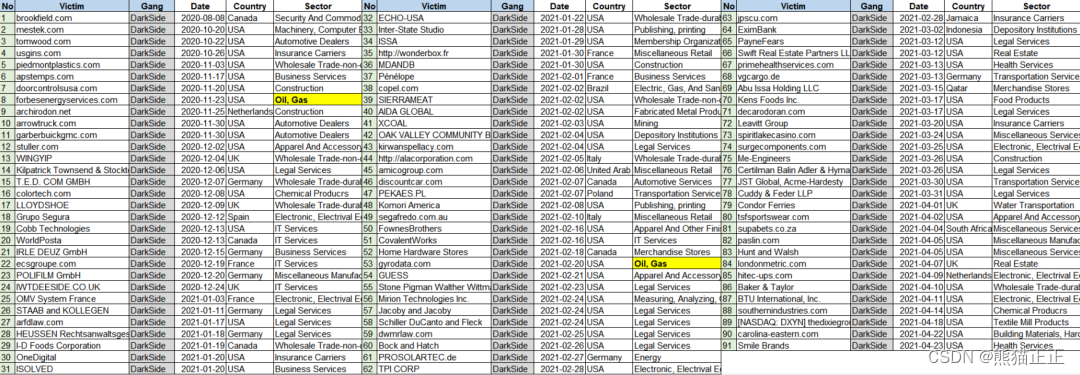

Carbon Spider黑客组织之前一直通过部署Sodinokibi勒索病毒来进行勒索攻击,2020年8月才首次推广自己的DarkSide勒索软件,也是为了避免与Sodinokibi勒索病毒的供应商Pinchy Spider共享利润,根据国外安全厂商或研究人员监控,从2020年8月到2021年5月,DarkSide勒索病毒背后的黑客组织一直没有停止对全球发起网络攻击活动,相关的受害国家和企业,如下所示:

不仅仅是DarkSide勒索病毒在不断发起攻击,其他主流的几款勒索病毒也是一样的,他们不断的寻找的新的目标,谁将会是下一个被攻击的目标呢?

勒索病毒在未来几年仍然是最大的网络安全威胁之一,只是随着越来越多技术成熟的黑客组织加入进来,勒索攻击会变的越来越复杂,使用的技术手段会更多,利用的漏洞也会更多,攻击的平台也会越多,同时勒索病毒攻击已经发展成以定向攻击为主要攻击方式。