vsftp开启登录,上传,下载,删除等操作审计日志

背景

今天业务告知说有人把前天下午和昨天一天的ftp上面的附件被人删除了,首先我是非常的惊讶,居然会发生这种事,但是好在这个ftp不是我们负责的,内心瞬间下来了,要是咱负责的ftp服务器出现了这种问题,那还了得,不过咱的服务器的话也是放心的,各种监控,日志审计全开着,不怕找不到“证据”,好吧,言归正传,业务需要我们配合到ftp服务器上面找到事“谁”删除的,当然了这个也是非常简单的,拉了个会议,负责ftp团队进行投屏,我们进行远程指导,开始找各种日志,但是吧,事实往往不能如人所愿,啥也没有,对方vsftp只有xfer日志,这个日志里面只记录了上传和下载记录,其他的啥记录都没有,没有删除的记录,实在没找到,于是领导要求,添加上用户操作的审计操作日志,放置后续这类事情的再次发生,自己也是纳闷,好歹也是vsftp服务器,难道没有备份吗,没办法不是咱们自己团队的服务器,领导,安排了,那就干呗

- 逻辑还是比较简单的,我们需要的审计日志,就是vsftp自带的vsftpd日志,vsftpd有两种日志,一种是xfer日志,一种就是vsftp日志,其中vsftp日志,这个里面就会详细的记录了包括用户登录,连接,上传,下载,删除,等等操作审计日志,废话不多说,开干

前言

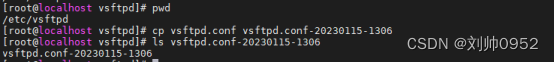

1、操作之前需要对/etc/vsftpd/vsftpd.conf(具体位置需要根据实际环境),进行备份

2、需要提前通知业务人员,本操作涉及vsftp服务的启动和停止操作

3、本操作不涉及vsftp附件的操作,停止服务会导致该服务暂时无法使用

4、也可以先备份配置文件,修改配置文件,然后重启vsftpd服务,好处就是中断服务为几秒钟,但是不建议这样操作,还是正常变更,在窗口期内做好业务测试

1、备份配置文件

相关命令:

[root@localhost vsftpd]# cp /etc/vsftpd/vsftpd.conf $(备份目录)/$(备份的文件名称)

这里备份已备份到当前路径下为例

##注意:本路径适用于采用rpm安装部署的vsftp,如果vsftp有指定的配置文件的话,需要备份指定的配置文件,一定要备份

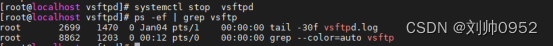

2、停止vsftp服务

相关命令:

[root@localhost vsftpd]# systemctl stop vsftpd ##停止vsftp服务

[root@localhost vsftpd]# ps -ef | grep vsftp ##查看是否还有vsftp进程残留

注意:如果有自定义配置启停脚本,已自定义为准

3、修改配置文件

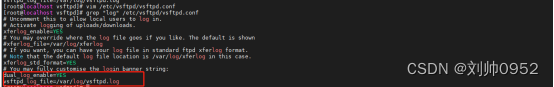

相关命令:

[root@localhost vsftpd]# vim /etc/vsftpd/vsftpd.conf ##用vim编辑器打开vsftp的配置文件(具体路径以实际环境为准)

****************在配置文件里面添加这两行

dual_log_enable=YES

vsftpd_log_file=/var/log/vsftpd.log

******************#保存并退出ctrl+c :wq

[root@localhost vsftpd]# grep "log" /etc/vsftpd/vsftpd.conf ###检查是否添加成功

注意:

(1)dual_log_enable=YES ###当该值等于yes的时候,表示开启了vsftpd.log日志

(2)vsftpd_log_file=/var/log/vsftpd.log ###指定下vsftpd.log日志的路径,不指定的话默认就是这个路径

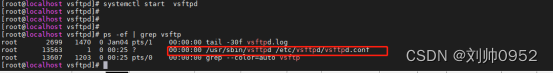

4、启动vsftpd服务

相关命令:

[root@localhost vsftpd]# systemctl start vsftpd ###启动vsftpd服务

[root@localhost vsftpd]# ps -ef | grep vsftp ###检查服务是否存在进程

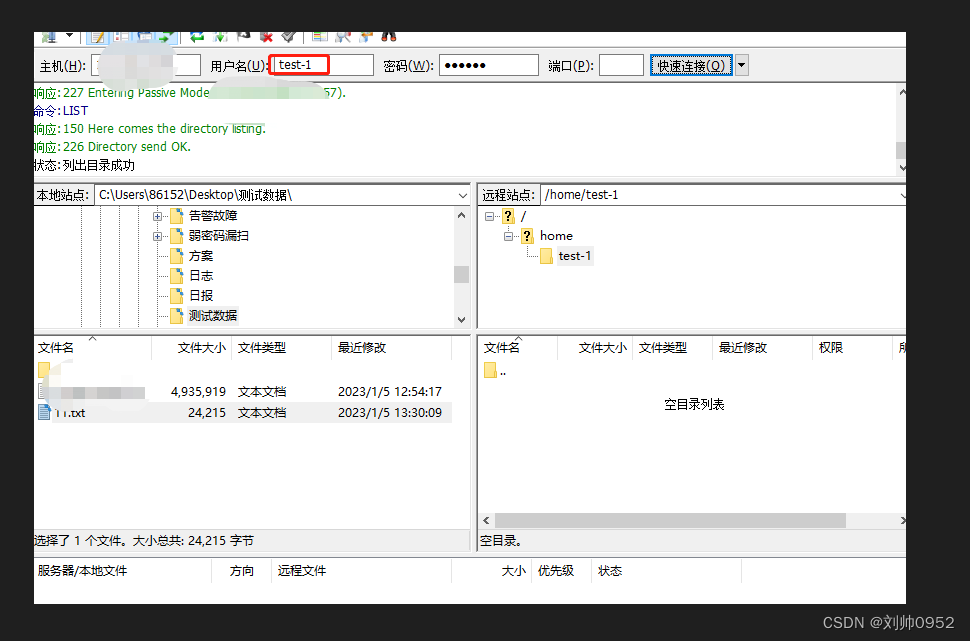

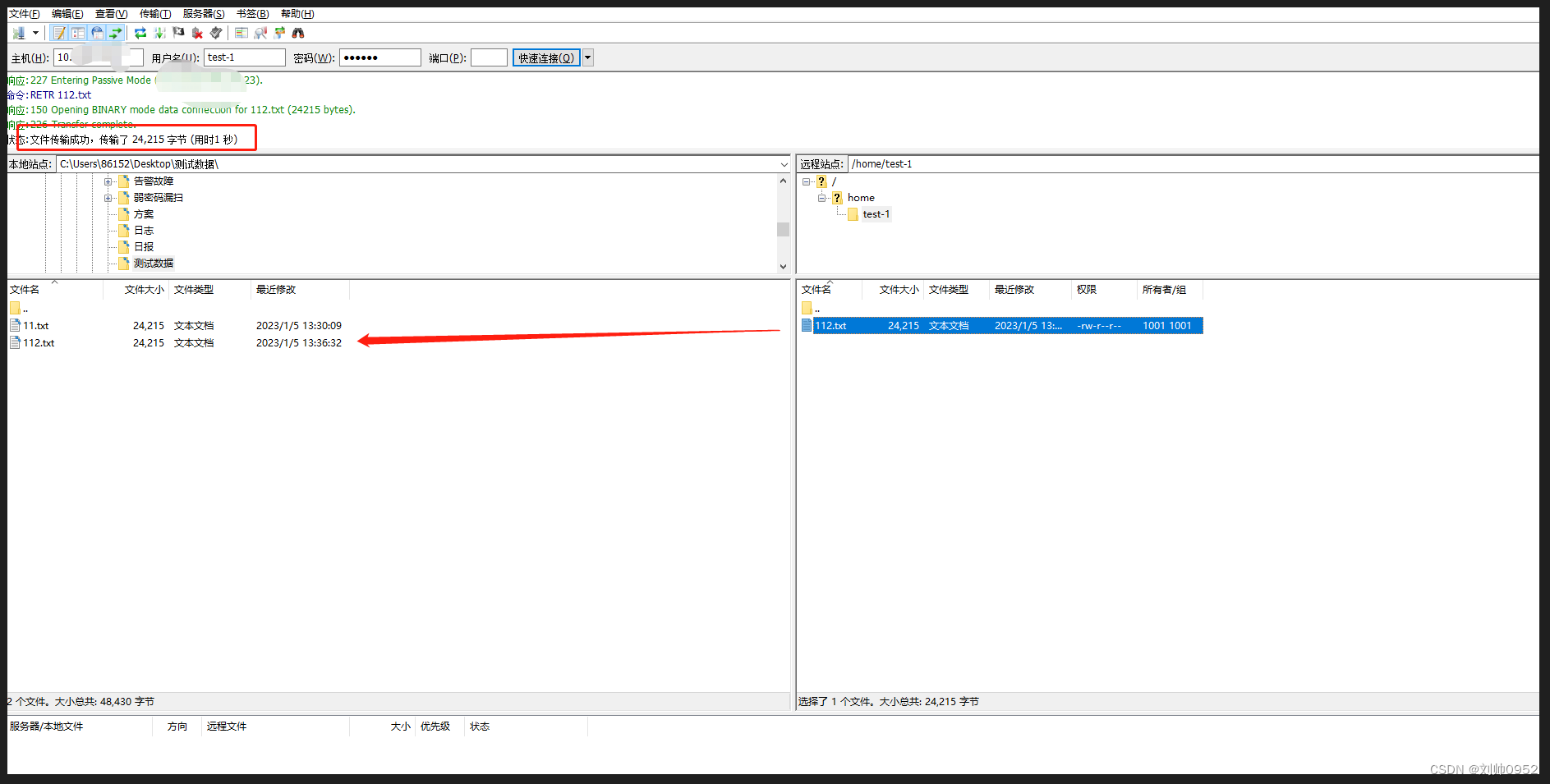

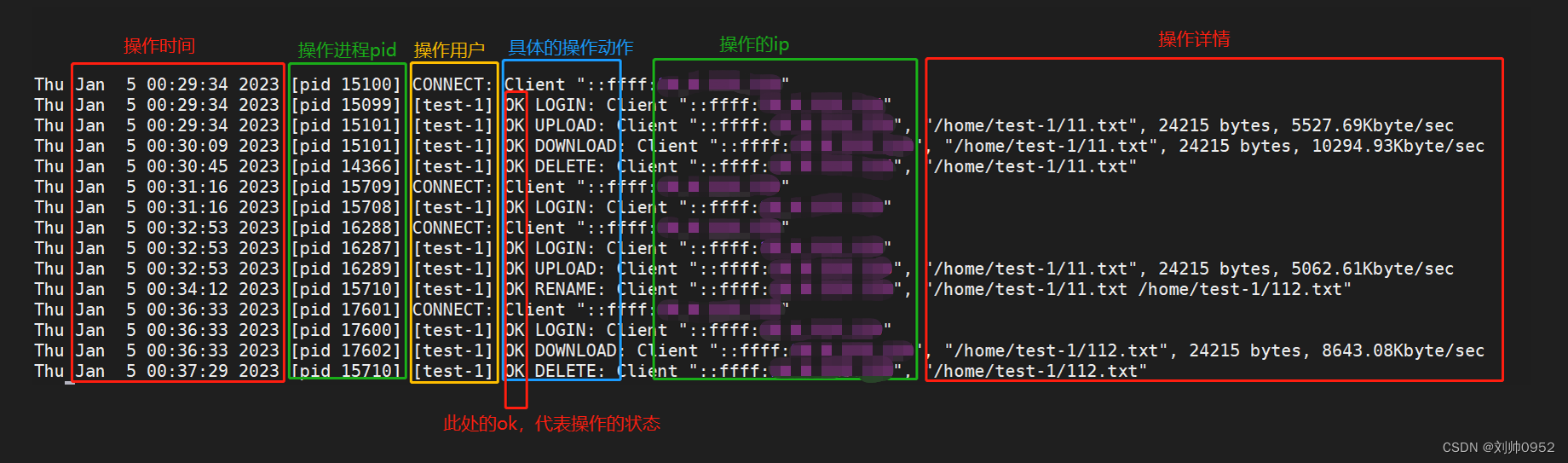

5、验证test-1用户的操作审计

5.1 用户的连接和登录审计

(1)连接vsftp记录

Thu Jan 5 00:31:16 2023 [pid 15709] CONNECT: Client "::ffff:IP地址"

(2)加入vsftp记录

Thu Jan 5 00:31:16 2023 [pid 15708] [test-1] OK LOGIN: Client "::ffff:IP地址"

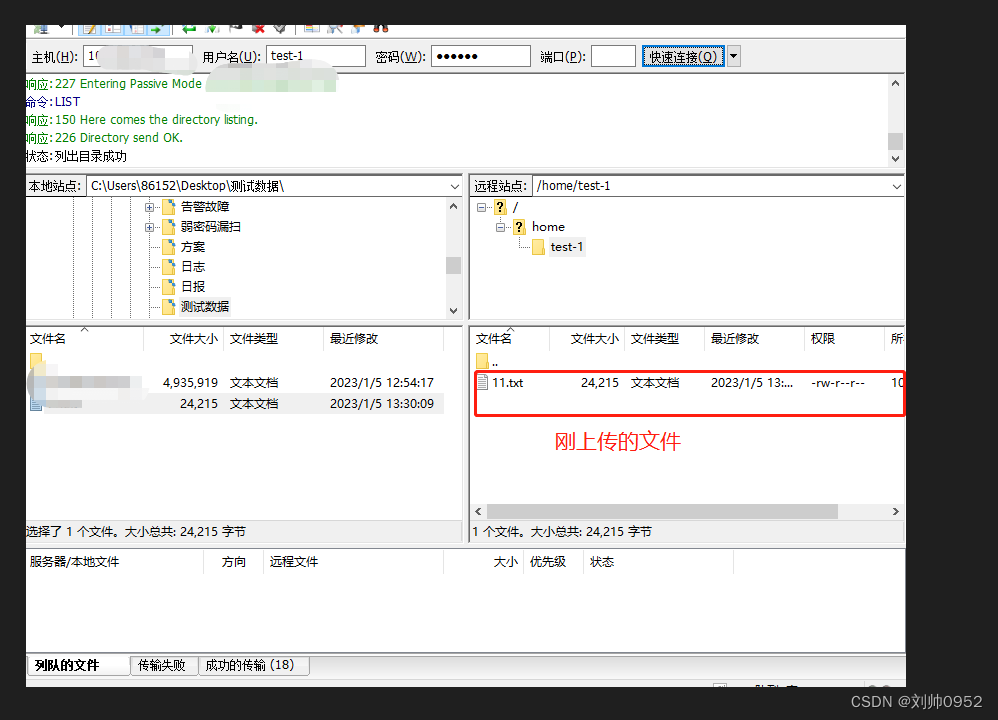

5.2 用户的上传操作审计

(3)上传文件记录

Thu Jan 5 00:32:53 2023 [pid 16289] [test-1] OK UPLOAD: Client "::ffff:IP地址", "/home/test-1/11.txt", 24215 bytes, 5062.61Kbyte/sec

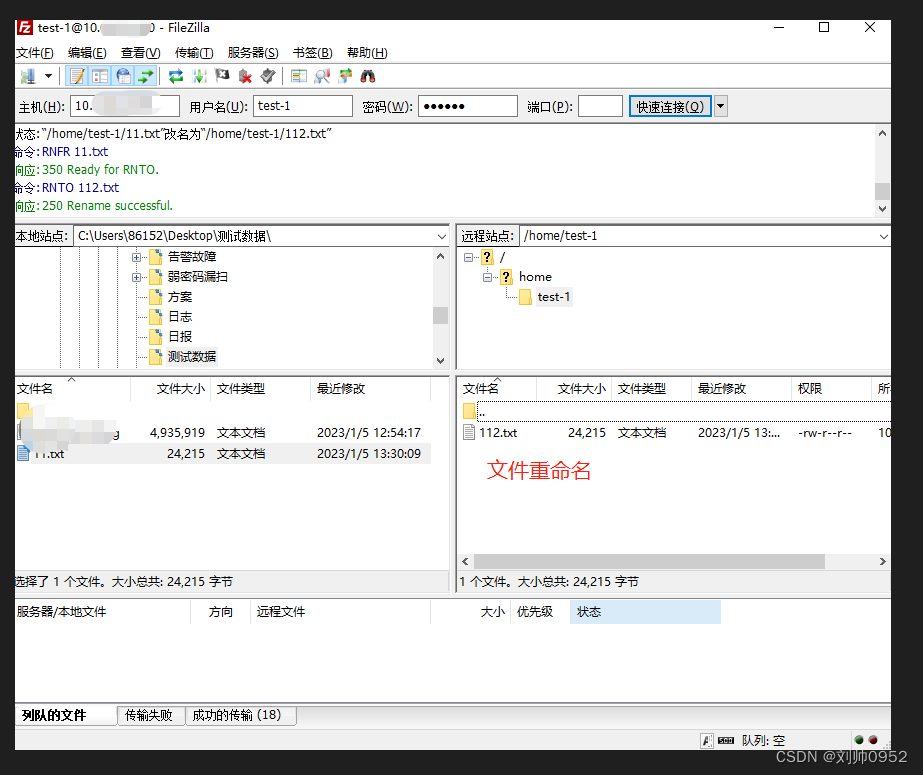

5.3 用户的重命名操作审计

(4)文件重命名记录

Thu Jan 5 00:34:12 2023 [pid 15710] [test-1] OK RENAME: Client "::ffff:IP地址", "/home/test-1/11.txt /home/test-1/112.txt"

5.4 用户的下载操作审计

(5)下载文件记录

Thu Jan 5 00:36:33 2023 [pid 17602] [test-1] OK DOWNLOAD: Client "::ffff:IP地址", "/home/test-1/112.txt", 24215 bytes, 8643.08Kbyte/sec

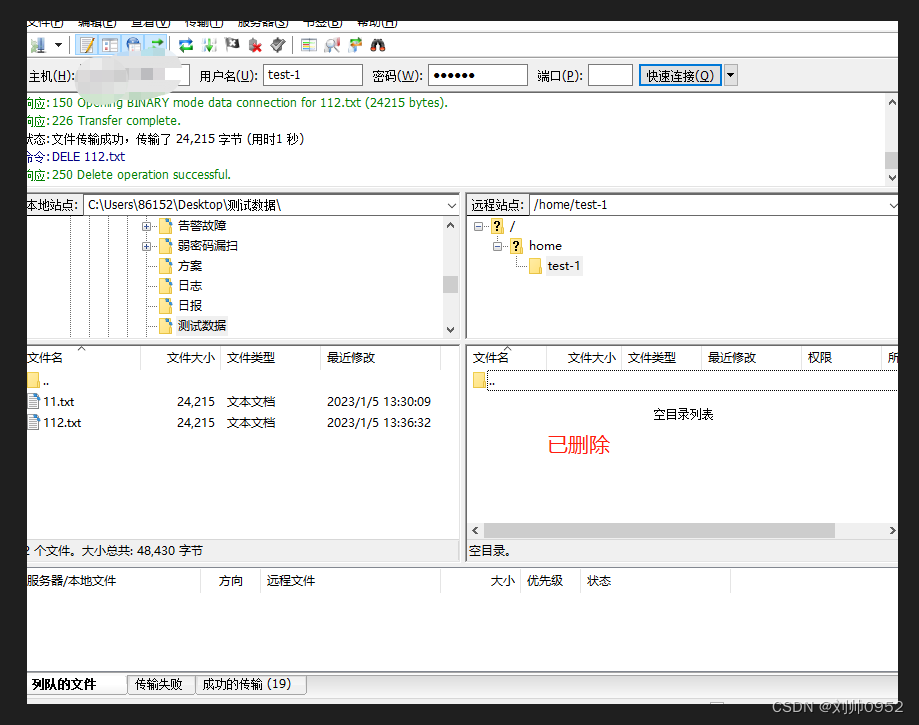

5.5 用户的删除操作审计

(6)删除文件记录

Thu Jan 5 00:37:29 2023 [pid 15710] [test-1] OK DELETE: Client "::ffff:IP地址", "/home/test-1/112.txt"

6、日志查看方法及详情

7、回退方案

回退步骤(操作方法和变更一致,这里就不在展示了,基本步骤操作都一样)

1、停止vsftp服务

2、回退备份的配置文件

3、启动服务

4、验证业务

5、可以清理掉/var/log/vsftpd.log文件(如果有生成)

8、结束语

当发现这种问题,首先要考虑的是不是账号密码被泄露或者过于简单等情况导致的密码被他人知晓,无疑就以下三种情况进行考虑,并做好方法办法

- 密码被爆破或者破解,解决办法:更改密码,密码强度要高

- 熟人作案也有可能是正常需求或者是误操作,解决办法:更改账户,做到专项专用

- 服务器运维方法问题,解决办法:协调运维做好附件的备份工作,做好相关高权限账号的审计记录