在安全领域我们经常会遇到Network网络安全、Cyber网络安全、数据安全、信息安全,它们看起来都差不多,那么它们之间有什么区别呢?

如果你对网络安全入门感兴趣,那么你需要的话可以点击这里👉【入门&进阶全套282G学习资源包免费分享!】

其中最容易搞混的就是Network网络安全和Cyber网络安全,因为Network和Cyber翻译过来都是网络的意思,到底这两者之间有啥区别,这个一定要好好看!

Network网络安全

Network网络安全是网络工程的一个分支学科,是信息/网络安全的一个子集,涉及规划和实施网络安全措施,以保护网络和程序的完整性免受黑客攻击和未经授权的访问。它保护组织的 IT 基础设施和网络可访问资源免受各种网络威胁,例如病毒、特洛伊木马、恶意软件、垃圾邮件软件、间谍软件等。ID 和密码、互联网访问、防火墙、备份、加密都属于Network网络安全范畴。

应用示例:

访问控制:访问控制是一种安全方法,可以在其中调节或限制什么或谁可以访问、查看或使用计算机系统中的资源,有助于降低组织或企业的风险。

VPN 加密:VPN 加密是防止外部人员尝试读取、拦截、阻止、更改或替换您的互联网连接内容的过程,通过加密,虚拟专用网络隐藏了在网络服务器和您的计算机之间传递的全部数据。

防火墙:防火墙是监控传出和传入流量、通过一组安全规则允许或阻止数据包的网络安全设备,它在进入的流量、内部网络和互联网等外部资源之间提供了一道屏障,这可以防止黑客和病毒等恶意流量。

网络分段:网络分段是一种将网络分成几个段或子网的架构方法,其中每个段都充当其自己的小型网络,这样,网络管理员可以使用精细策略控制子网之间的流量,组织和公司采用网络分段来提高性能、改进监控、定位技术问题并提高安全性。

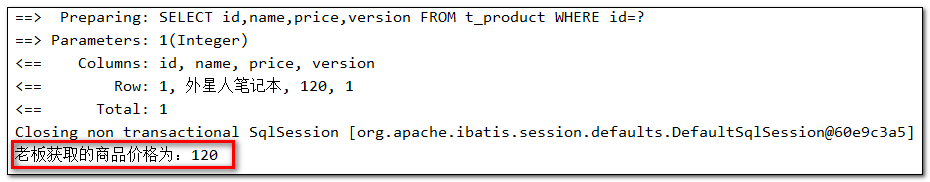

简单做个小总结:

从狭义上讲,Network网络安全是指网络中操作系统信息处理和传输的安全,包括硬件系统安全可靠运行、操作系统和应用软件安全、数据库系统安全、电磁信息泄露防护等,侧重于网络传输的安全。

从广义上讲,Network网络安全是指网络系统的硬件和软件及其系统中的信息受到保护,包括系统持续、可靠、正常运行,网络服务不中断,不因意外或恶意行为造成系统信息损坏、篡改或泄露。

Cyber网络安全

Cyber网络安全是一个涉及网络空间各个方面的通用术语,它是信息安全的一个子集,用于保护网络、设备和程序的完整性免受攻击、损坏或未经授权的外部访问。它是指旨在保护系统和网络免受潜在网络攻击的一组技术、技术和流程。它通过实施各种安全措施和适当的控制来保护网络的完整性免受未经授权的电子访问。会监控所有传入和传出流量,以降低网络攻击的风险,同时保护组织免受未经授权的系统利用。

应用示例:

应用安全:应用程序安全包括在整个应用程序的软件开发生命周期 (SLDC)中执行的安全措施,保护应用程序免受网络攻击和安全漏洞侵害。

网上认证:在线身份验证是指在信息系统上验证身份以提供对平台的访问权限的过程,这种验证是通过用户名和密码进行的。

数据加密:数据加密是将数据从一种形式转换为另一种形式,以向具有密钥的人提供访问权限,此密钥称为解密密钥,任何有权访问它的人都可以读取加密数据。

云安全:云安全是指用于保护云计算系统、数据和基础设施的控制、策略和应用程序。

沙盒:沙盒是网络安全中的一种实践,可以在其中使用称为沙盒的隔离环境来执行测试,比如执行可疑程序、测试代码等。

安全测试和编码:安全测试是检查软件程序中的危害、漏洞 和危险并保护软件免受入侵者攻击的软件测试。目标是找到软件系统中可能导致数据丢失、收入损失或内部员工或外部黑客的声誉损失的潜在弱点,安全编码是通过编码和加密为软件提供安全性以防止网络攻击的做法。

讲到这里估计还有朋友对Network网络安全和Cyber网络安全不太理解两者到底有啥区别,我这边做个小结。

Network网络安全和Cyber网络安全区别

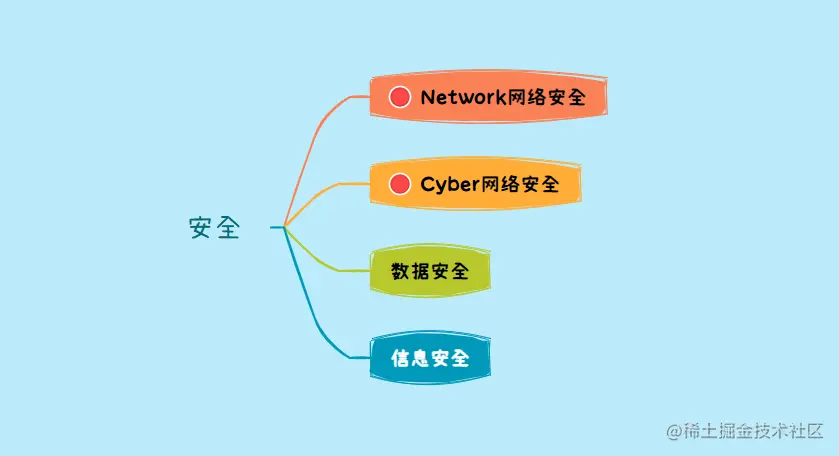

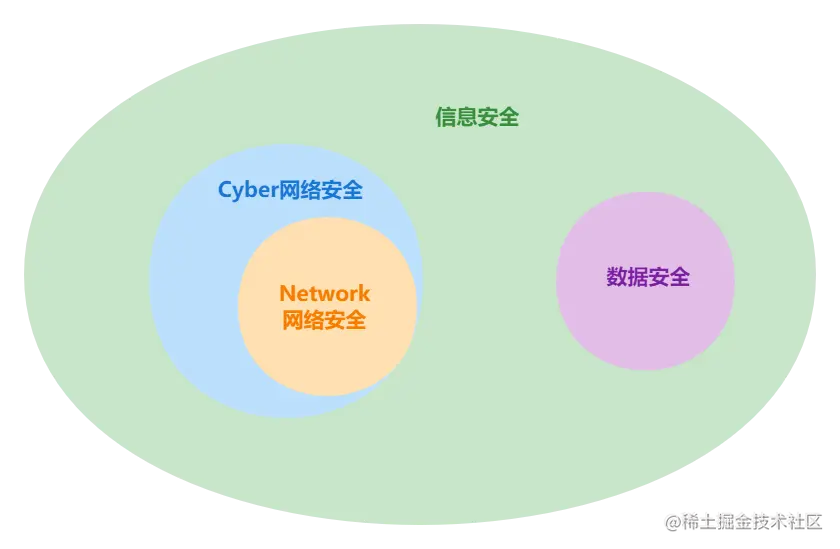

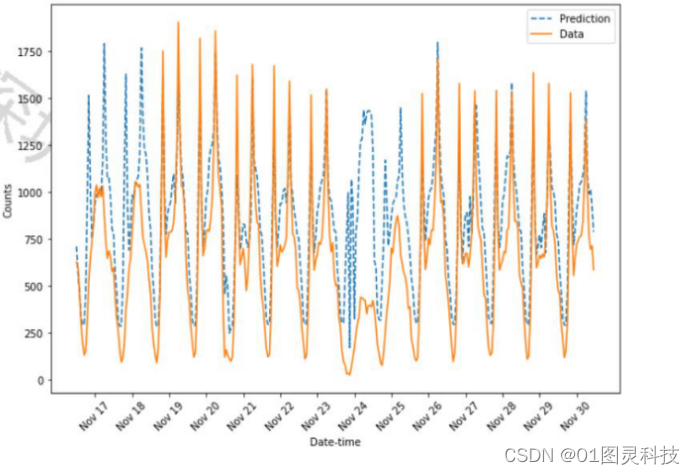

首先通过一张图直观感受一下两者的所属关系:

通过这张图,我们已经知道Cyber网络安全是包含Network网络安全的,换句话说,Cyber网络安全的范围要大于etwork网络安全。

区别

两者区别体现在三个方面:

1、定义

Cyber网络安全是信息安全的一个子集,它是指用于保护网络、设备、程序和数据的完整性免受损坏、攻击或未经授权访问的一组技术和方法,网络安全是保护联网系统和网络免受数字攻击。

Network网络安全是保护计算机网络中的文件和目录免遭滥用、黑客攻击和未经授权访问系统的行为,Network网络安全是网络安全的一个子集,它保护是网络和网络可访问资源的完整性免受未经授权的访问。

2、安全

虽然这两个术语彼此同义,但它们在安全性方面却大不相同,如果您将企业想象成一座坚固的城堡,那么:

Network网络安全关注的是在城堡的围墙内维护和平,并保护组织的主权免受网络相关威胁,Network网络安全就是保护企业的 IT 基础设施免受各种在线威胁,如病毒。

Cyber网络安全保护组织免受来自网络领域等外部威胁。它保护组织的系统、网络和程序免受各种数字攻击,如网络钓鱼、诱饵、诱饵等。

3、数据

安全中最终保护的肯定是数据,所以数据是最重要的一切。

Cyber网络安全在更大程度上需要监控和检测威胁,涉及保护组织的信息和安全技术 (ICT) 免受利用系统漏洞的潜在网络威胁。

Network网络安全的主要关注点是从内部保护组织的 IT 基础设施,防火墙、ID 和密码、备份、加密都属于Network网络安全。

在这里你要记住这样区别就可以了:Network保护通过网络流动的数据,而保护Cyber存储在设备和服务器中的数据。

数据安全

数据安全是指通过采取必要的措施确保数据处于有效保护和合法使用状态的能力,以及保证持续安全状态的能力,确保数据处理、数据处理全过程的安全,包括数据的收集、存储、使用、处理、传输、提供和披露。

数据安全有两个维度:

1.数据本身的安全性,主要是指利用现代密码算法对数据进行主动保护,如数据保密性、数据完整性、双向强身份认证等。

2.数据的安全保护,主要是利用现代信息存储手段主动保护数据,如通过磁盘阵列、数据备份、异地容灾等手段保证数据的安全。

数据安全是一种主动的保护措施,数据本身的安全必须建立在可靠的加密算法和安全体系之上,主要有对称算法和公钥密码体制两种

信息安全

信息安全描述了保护数据免受任何未经授权访问的过程,根据美国计算机科学资源中心的说法,完整的定义是:“保护信息和信息系统免遭未经授权的访问、使用、披露、中断、修改或破坏,以提供机密性、完整性和可用性。”

为此,信息安全策略倾向于围绕称为 CIA 三元组的东西进行组织:机密性、完整性和可用性。

机密性:确保敏感信息不会泄露给未经授权的用户,同时确保授权用户可以访问它;

完整性:确保数据准确完整。在这里,信息不应被任何未被授权访问它的人编辑;

可用性:数据需要在需要时可用。例如,拒绝服务攻击 (DoS)可以防止这种情况发生。

信息安全范围最大!

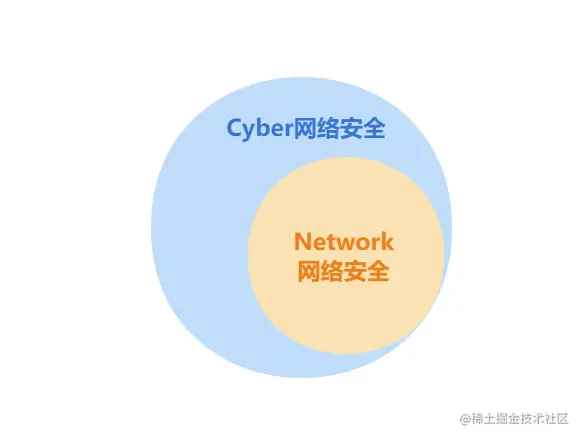

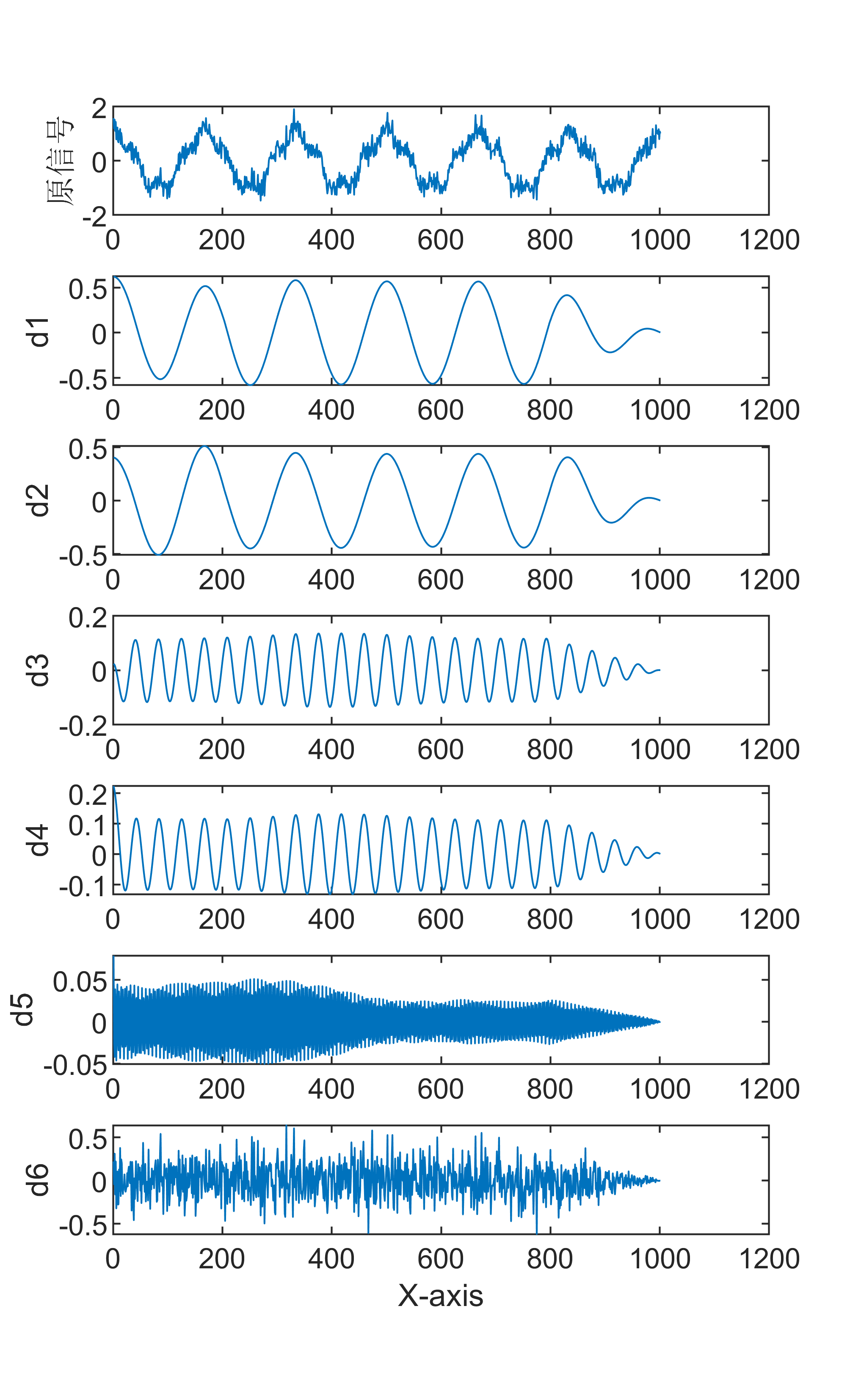

四种安全概念的对比

还是先根据一张图比较它们的区别:

从范围来看,信息安全的范围最大,数据安全和两个网络安全是互相隔离的。

至于Network网络安全、Cyber网络安全、数据安全、信息安全之间有啥区别,我觉得我上面介绍的已经很细了,大家尤其注意一下Network网络安全和Cyber网络安全区别就行了!

网络安全工程师(白帽子)企业级学习路线

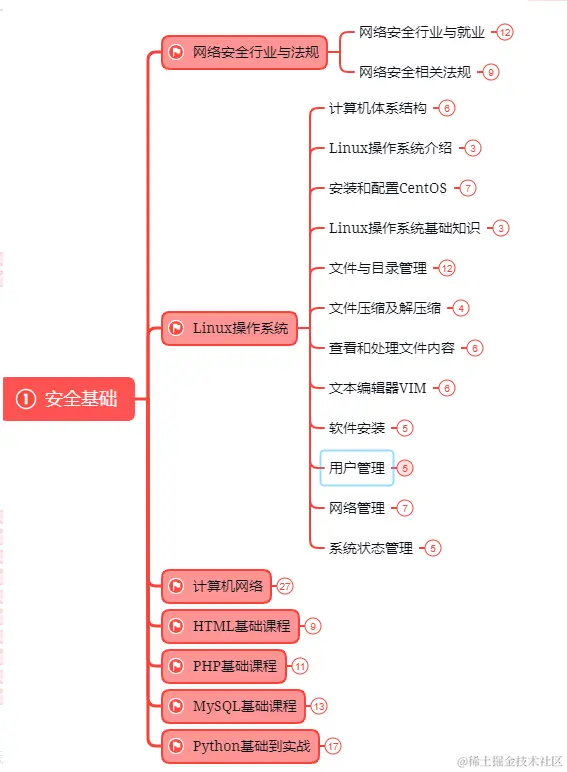

第一阶段:安全基础(入门)

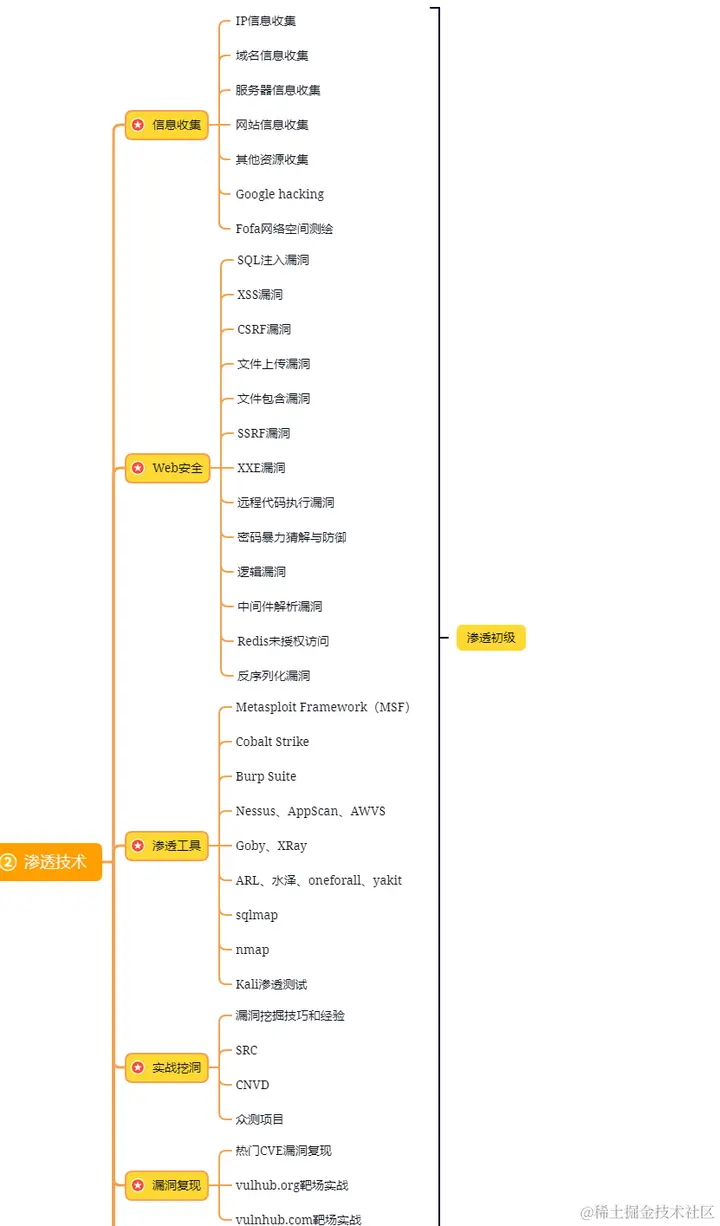

第二阶段:Web渗透(初级网安工程师)

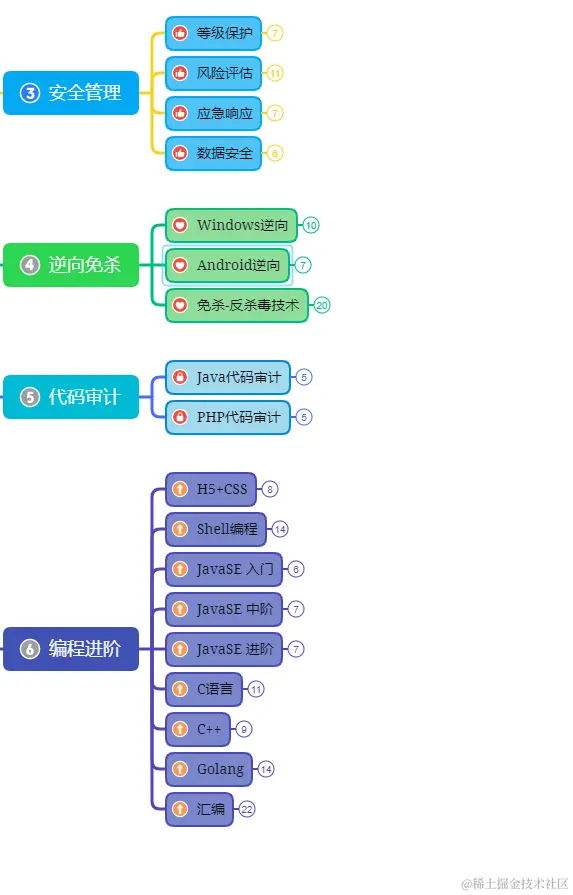

第三阶段:进阶部分(中级网络安全工程师)

![[H5动画制作系列]随机抽取数字](https://img-blog.csdnimg.cn/08c235f265d7454d8a6d075b0d740a85.png)

![[架构之路-248/创业之路-79]:目标系统 - 纵向分层 - 企业信息化的呈现形态:常见企业信息化软件系统 - 供应链管理](https://img-blog.csdnimg.cn/6a164a416a1a4a92827fc514f4b69b2c.png)