这不仅仅是你的感觉,网络犯罪正以惊人的速度增长。在Flare,我们发现2023年的数据勒索勒索软件攻击比2022年增加了112%,并且网络犯罪生态系统的活动也在不断增加。

导语:网络犯罪的惊人增长

网络犯罪在当今社会中变得越来越普遍,而且数量急剧增加。根据Flare的数据,2023年的数据勒索勒索软件攻击比2022年增长了112%,这显示了网络犯罪生态系统活动的不断扩大。然而,有一个趋势被人们低估了,这就是企业单点登录(SSO)应用程序的妥协作为信息窃取恶意软件攻击的一部分。

单点登录的威胁

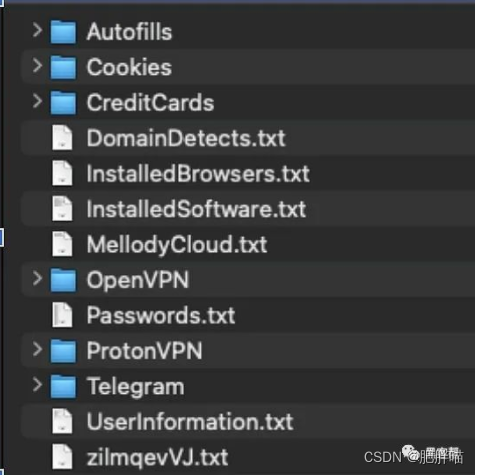

信息窃取恶意软件迅速成为企业组织中最具破坏力但又鲜为人知的威胁之一。信息窃取者是一种远程访问特洛伊木马(RAT),它感染受害者的计算机,并窃取浏览器中保存的所有凭据、会话cookie和表单填写信息。然后,恶意软件将这些数据发送到专门的后端,并自行终止,以便在受害者的计算机上留下很少的痕迹。威胁行为者随后可以利用这些数据发起账户劫持(ATO)攻击,破坏银行账户,并在某些情况下,入侵企业IT环境。我们每个月都能看到大约一百万个新的窃取者日志,其中估计有三到五%包含企业IT环境的凭据和会话cookie。

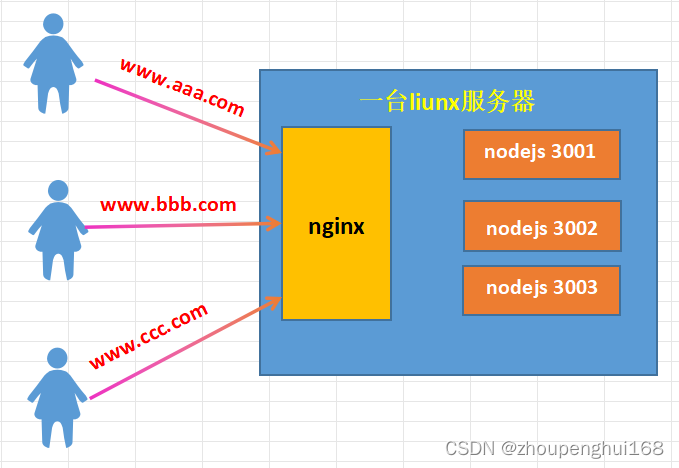

Telegram:网络犯罪的关键

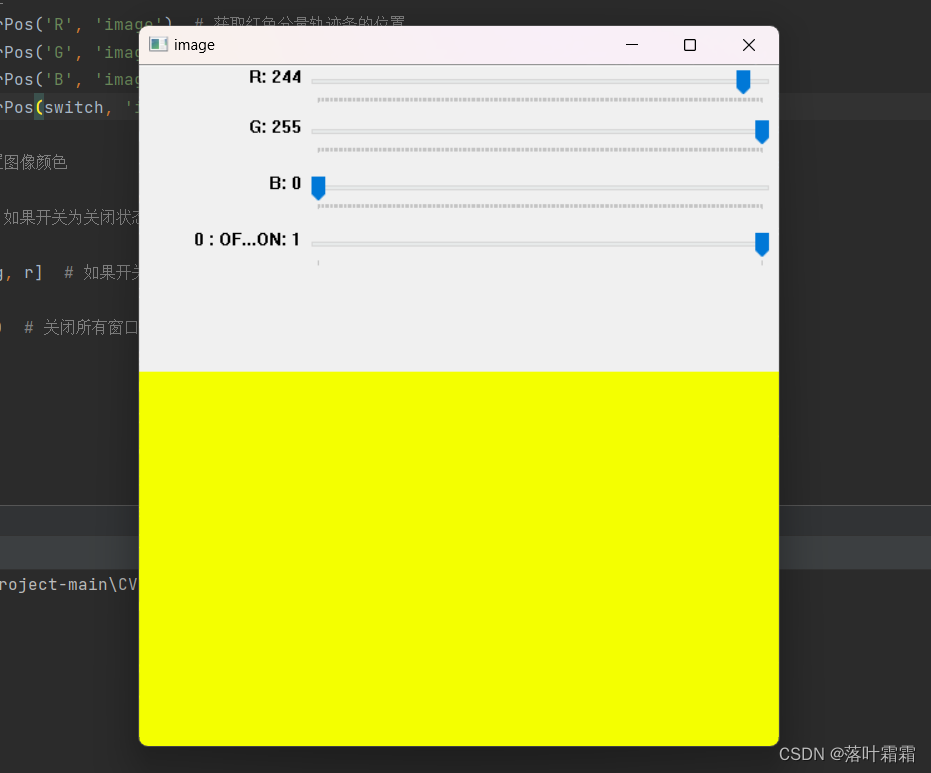

Telegram是整个窃取者日志生命周期的关键。威胁行为者可以轻松购买带有相应的命令和控制(C2)基础设施的信息窃取恶意软件,价格是每月固定的。威胁行为者然后分发信息窃取恶意软件,并将Telegram作为后端,在成功感染后交付新的“日志”。最后,这些日志文件在公共和私人的Telegram频道中分发给其他威胁行为者。私人频道是付费商业企业,频道所有者每周向有限数量的威胁行为者分发数以万计的日志,这些威胁行为者支付200美元至400美元以获得频道的访问权限。这使他们能够“抢先选择”窃取者日志,这些日志最终可能会通过公共Telegram频道分发。

SSO的潜在漏洞与风险

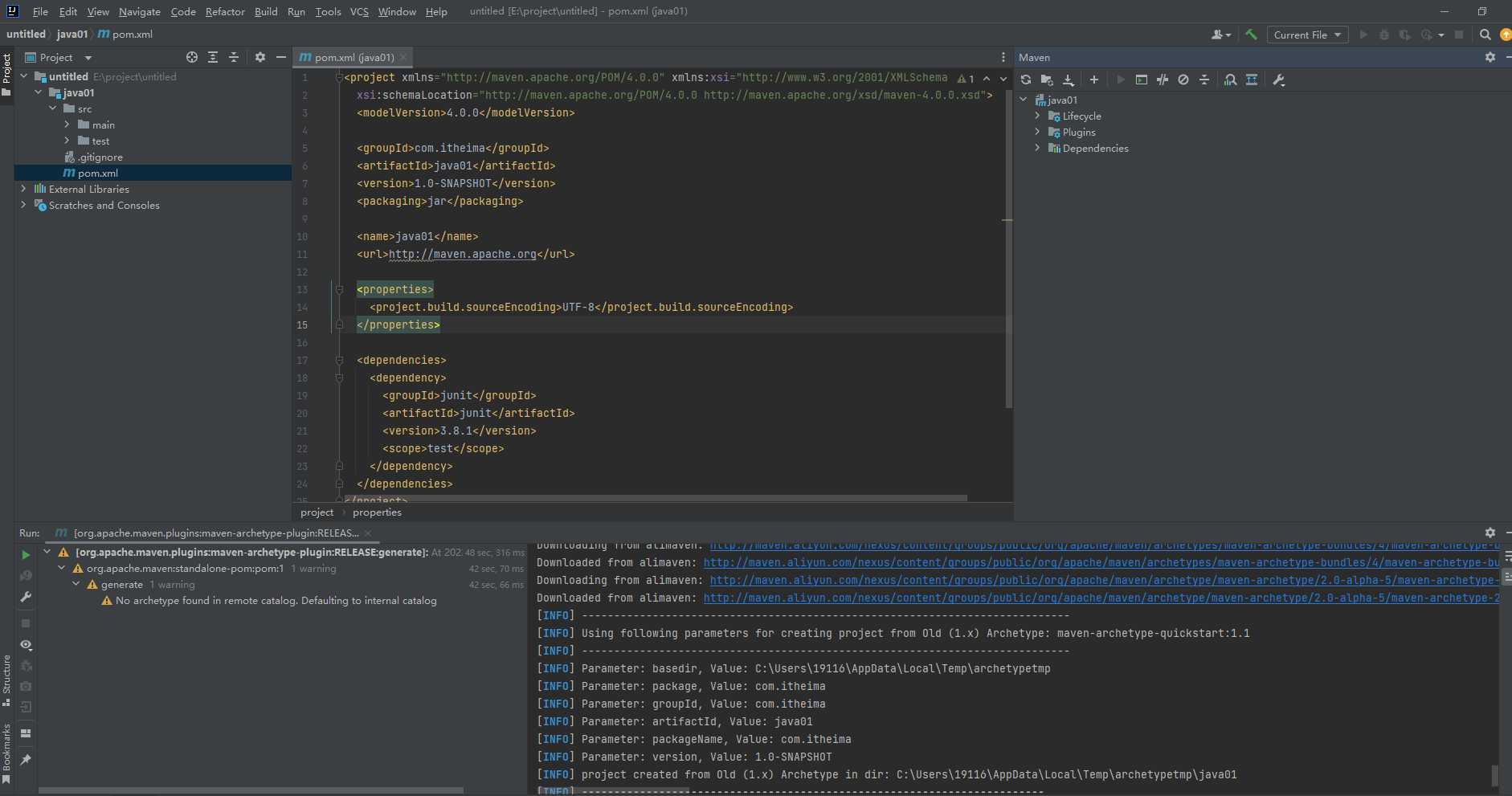

单点登录(SSO)解决方案已成为企业网络安全的基础支柱。SSO工具简化了身份验证过程,允许组织强制使用多因素身份验证(MFA),增强合规措施,并提供统一的途径来监控应用程序访问。然而,事情也有另一面;SSO解决方案也可能成为组织的致命弱点。在Flare最近的一项研究中,我们通过检查超过2200万个窃取者日志,对五个广泛使用的企业SSO提供商进行了审查。

我们的发现显示,在公开可用的窃取者日志中存在着惊人的312,855个企业SSO应用程序域。即使考虑到已过期的会话令牌,风险规模也是巨大的。我们将这些威胁归类为:

已知凭据:在一些针对使用SSO的实体的攻击中,有证据表明攻击者已经掌握了SSO凭据,使他们的欺骗计划变得更加简单。

需要强调的是,窃取者日志对社会工程学策略具有巨大的潜力。无论是通过主动会话cookie还是社会工程学手段,一旦SSO访问权限被破坏,威胁行为者就可以利用该访问权限几乎同时侵犯多种服务。这种方式对于初步访问经纪人(IAB)尤其有吸引力,他们希望在组织的IT基础设施中建立立足点,然后将其拍卖给出价最高的人,通常是勒索软件运营商或附属公司。

总结:保护企业网络安全的重要性

总体而言,使用SSO作为统一、简化、集中的身份验证流程并不是没有缺陷和潜在漏洞,而这些威胁行为者完全知道。这突显了防止用户在个人或未经授权的设备上访问SSO服务的重要性,因为未经IT管理的设备上感染的风险无疑更高。这种攻击路径突出了需要可靠和全面的监控工具,以了解在Telegram上共享的窃取者日志;及早发现威胁可以帮助防止潜在的网络灾难。

获取最新资讯、资源合集。欢迎关注公众号:黑客帮