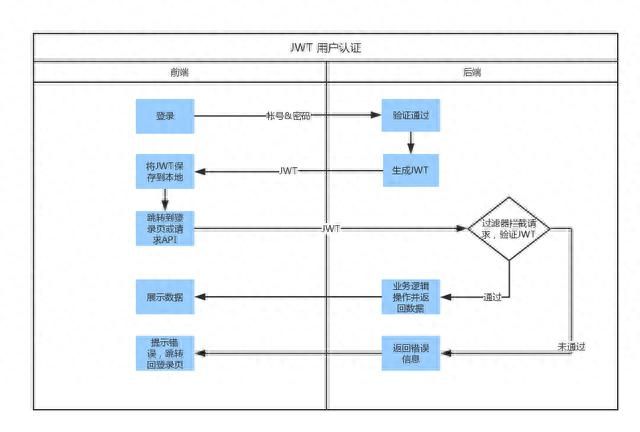

今天就跟大家聊聊买余额的话题,获取Steam余额的几种方式,及Steam余额被红锁的几种情况。

什么是买余额呢?

指的就是卖家通过steam市场里面的饰品出售功能,把steam账号里的余额转移到买家账号中。

大家都知道,自从充值卡锁区以后,获取折扣steam余额的方式无外乎三种:

1、Steam市场转余额

2、出售饰品换余额

3、找充值卡来充余额

其中通过市场转余额的方式来购买余额,是要增加15%的市场交易手续费的,这种价格不算便宜,但这种方法却是三种方法中最简单便捷的,深受一些小白用户的喜欢。

但为什么我们在操作steam游戏搬砖项目的时候,无论我们自己,还是我们的学员,我们都没有建议大家去使用这个方法?而是让大家走充值卡充值。

因为直接买余额这种方法虽然方便,但价格比较贵,且存在被红锁的几率。

接下来我们就来看下为什么这种买卖余额的方式有安全风险,容易红锁,以及N种被红锁的情况。

说到卖家账号里的余额,首先你就需要面对余额的两种情况:不安全的余额和安全的余额。

第一种情况:不安全的余额(也俗称黑余额)

所谓不安全的余额,也就是俗称的黑余额,通过盗刷银行卡和信用卡,或者通过盗取别人的账号转移出来的余额,总而言之就是不是自己合法得来的钱,是偷来的钱。如果你运气不好买到这种余额,那你就相当危险了。红锁几率非常高,但也不是百分百,正因为不是百分百,所以才有人钻空子,才有这个黑余额的市场。

如果你恰巧是一个正常用来玩游戏的大号,G胖看在你时常给他送钱的份上,可能会睁只眼闭只眼,但你别一而再再而三的触犯G胖的底线,把人家对你的一时客气,当成是自己的运气和福气。买得多了,总会中招的。

怎么辨别是不是黑余额,黑余额最大的特点就是便宜,比如我们用充值卡充值一般只能7折优惠,但你发现很多二手平台的余额折扣加上手续费在内比7折还要低。那90%的可能性是黑余额了。

如果不是黑余额,大可以在steam市场随便求购点装备,七天后倒卖出去,都是血赚。有更好的赚钱路子不做,非要卖给你?还倒贴手续费?除非他脑壳长包。可他为什么要低价卖给你?因为低价才有优势,才抢手啊,很快就会被接盘侠接走。一般的黑余额,存活不会超过7天,所以他要赶在被红锁前低价出手。

黑余额的那些供应商们,一般会给下面的卖家3天质保期,如果三天余额被红锁,他可以给卖家退钱。这是卖家和供应商之间不可告人却心知肚明的小秘密。只要卖家在三天内找到接盘侠,那他就是稳赚不赔且没有任何风险可言的。

为什么你们看到的黑余额大多是在二手平台做交易?因为好跑路啊,如果你被红锁了去找他,他可以随时消失,不搭理你,即使你举报他,也没什么用,大不了换个地方换个链接继续上。

第二种情况:安全的余额

如果你碰到的是安全的余额,那么恭喜你,你成功闯过第一关,来到了第二关。

安全的余额一般是通过充值卡充值获得,再加上交易手续费再转卖给你。一般便宜不到哪去。

但你别以为余额是安全的,就万事大吉了。照样有被红锁的可能性,比如这三种:

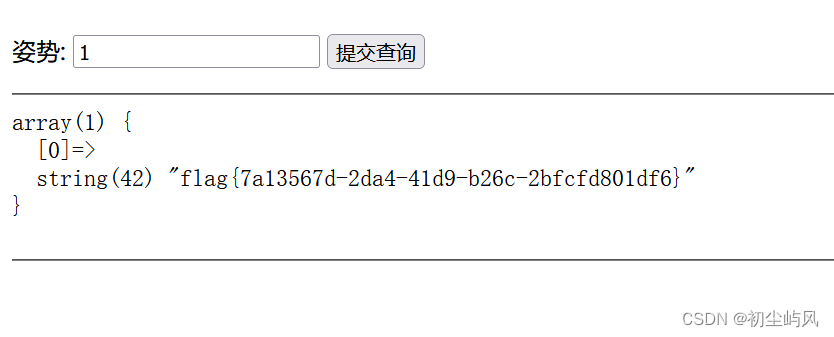

1、Steam市场巡查机制,红锁

平台的巡查机制和原理具体是怎样的我们不得而知,但是很少部分的情况是会被查到的。比如一分钱的东西你标价1000块,别说正常人了,就连机器人都能觉察出来你的定价不合理,不是洗钱就是在盗号。一旦触发V社的安全机制,你的账号就有可能被红锁。

但这种情况,只要你们买卖双方同时提出申诉,好好解释清楚,一般是会给予解封的。但是出现第二次,就很难再解封了。现在大多数买卖余额被红锁也是因为这种情况。

2、卖家举报,红锁

这种就很奇葩了,有些卖家把余额卖给你后,反手给你一个举报,这种情况一旦发生必死无疑,人证物证都有,你跑不掉的,但一般卖家也不会无缘无故举报你,或许是交易过程中你让人家感觉到不舒服了,总而言之,看你不顺眼,就有可能整你。这种红锁也是绝对解封不了的。

3、V社的肃清行动,红锁

每当Steam平台中诈骗现象严重的时候,V社除了日常机器人红锁机制外,还会加入人工来红锁账号。相比系统的判断,人工红锁更加的严厉,被红锁的概率也大大增加。

每一次的人工肃清行动,都会有比较明显的针对性。比如之前充值卡锁区的时候,针对大量非法转区问题,有一个大的肃清,那段时间因为转区被红锁的账号,就非常的多。

所以,买余额是有被红锁的几率的,虽然不大,但也希望大家不要以身试险,毕竟一不小心真的被红锁,几百上千甚至上万的资金就没了。得不偿失。

最后,希望大家走我们的正规充值渠道来给账号充值,别为了贪点小便宜,而将自己的账号置于不安全的境地,最后也祝愿大家远离红锁,开心游戏,开心搬砖。