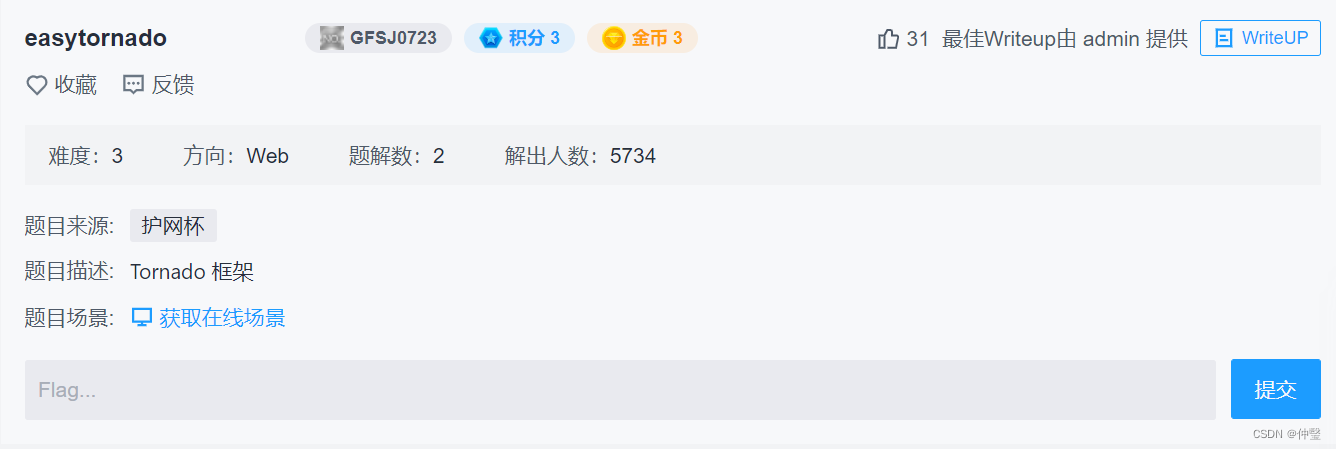

题目

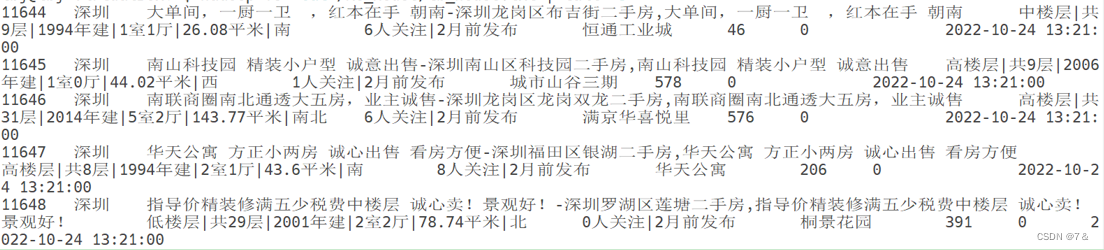

访问题目路径

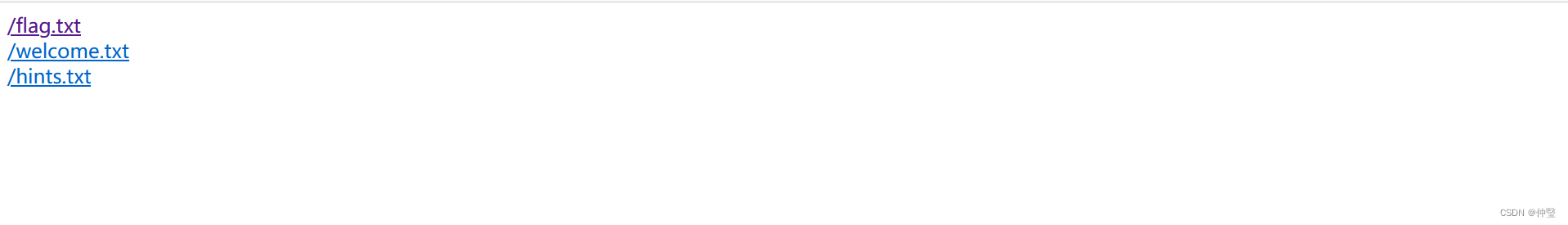

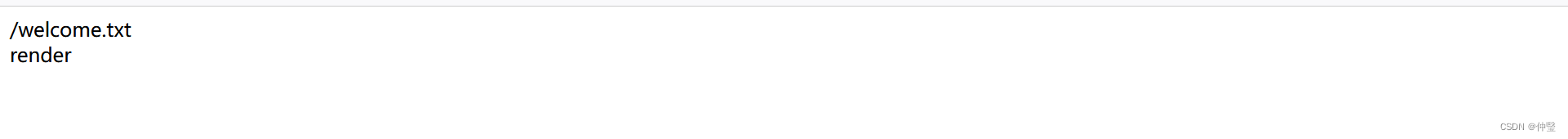

分别点击一下看看

然后我去百度了一下md5(cookie_secret+md5(filename))发现这是一个叫模板注入的东西

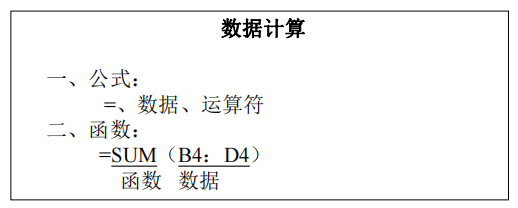

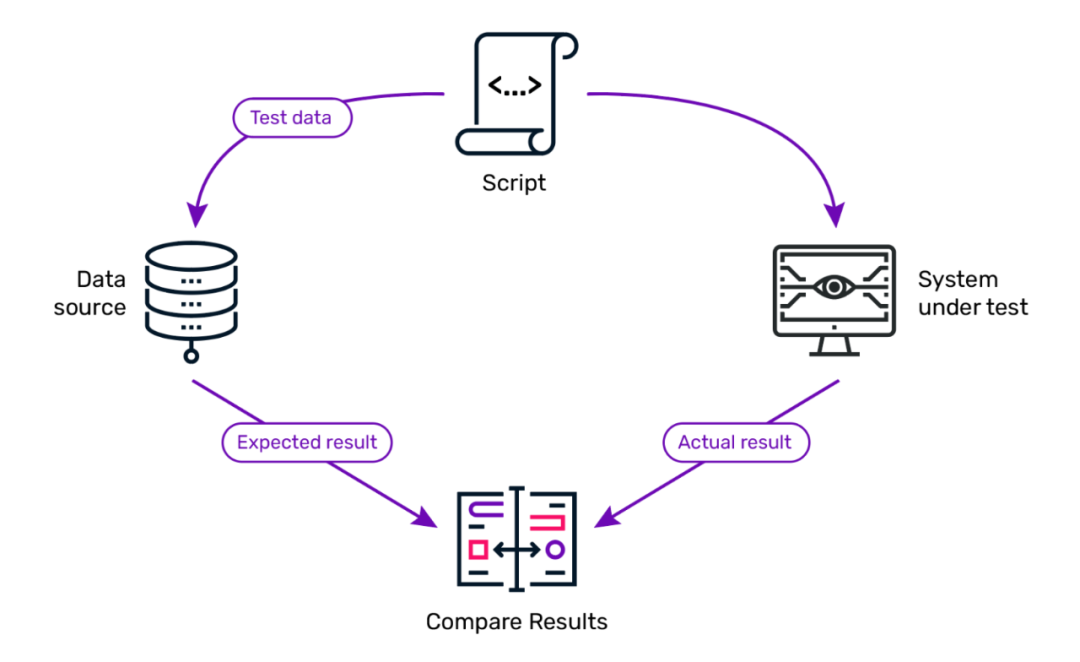

什么是模板

简单来说,就是网站内容的动态部分,如果有一个网站的内容几乎相同,但只有某些部分发生改变,那么他们很有可能使用了模板

模板看起来如下:hello{user.name} 他们有一个静态罐和一个动态罐,hello为静态罐,{}里的内容为动态罐

这就是为什么编译器如何是知道该部分是动态的,另外需要注意的是,并非是所有模板看起来都是像上面那样,列如:hello{{user.name}}

这是一个名为jinja模板引擎的示例,用流行的python框架(如django和flask)所使用

什么是模板注入

它就是存在于web应用中的注入漏洞,例如:

template = "Bio: {{ user.bio }}" render(template)

如果使用此模板显示用户的输入,那么它是完全安全的,因为我们所做的只是从数据库中获取当前用户的信息,然后将其返回给用户,但下面这个例子就不太一样了:

template = "Bio: " + USER_INPUT render(template)

如果用户的输入的成为模板的一部分,那么我们就有一个大问题,因为模板有能力执行任意代码,所以用户可以在服务器上获得一个shell

这种漏洞通常被称为服务器模板注入,攻击者可以在其中注入恶意模板代码来获得shell,但需要注意的一点是,她不仅限于服务器,只要模板可用,漏洞就可以存在于任何地方

那我们返回原题看看

这里就是出现的意思是cookie_secret+md5(filename)才能读取文件中的内容,md5(filename)比较好获得,但是cookie_secret我们却完全不知道如何获得,然后我看来大佬的wp发现存在了

这里就是出现的意思是cookie_secret+md5(filename)才能读取文件中的内容,md5(filename)比较好获得,但是cookie_secret我们却完全不知道如何获得,然后我看来大佬的wp发现存在了

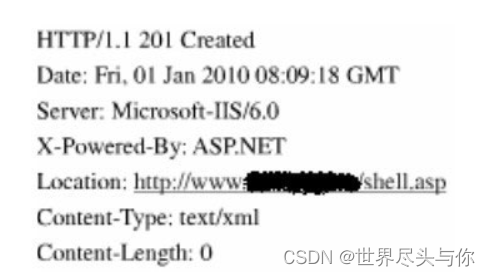

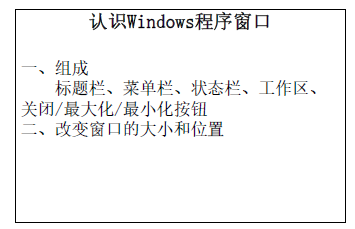

error?msg={{handler.settings}}这里是一个tornado render模板注入漏洞

tornado render模板注入

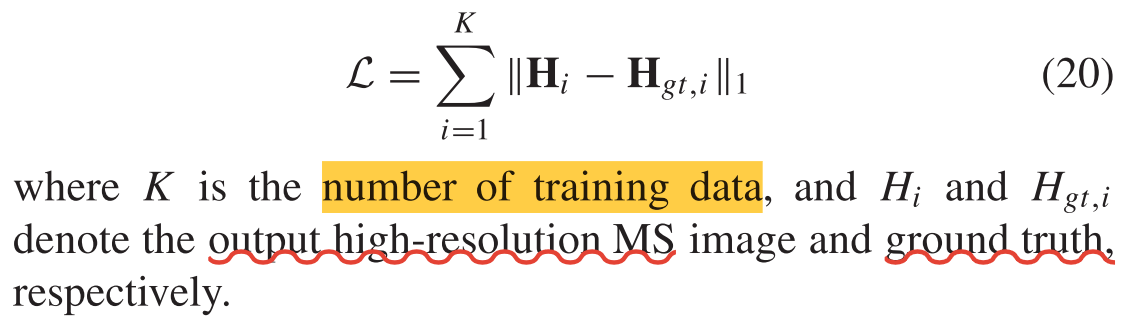

tornado render是python中的一个渲染函数,也就是一种模板,通过调用的参数不同,生成不同的网页,如果用户对render内容可控,不仅可以注入XSS代码,而且还可以通过{{}}进行传递变量和执行简单的表达式。

根据这个模板注入漏洞我们就行得出cookie_secret的值了

error?msg={{handler.settings}}

接下来我只需要进行 cookie_secret+md5(filename)即可

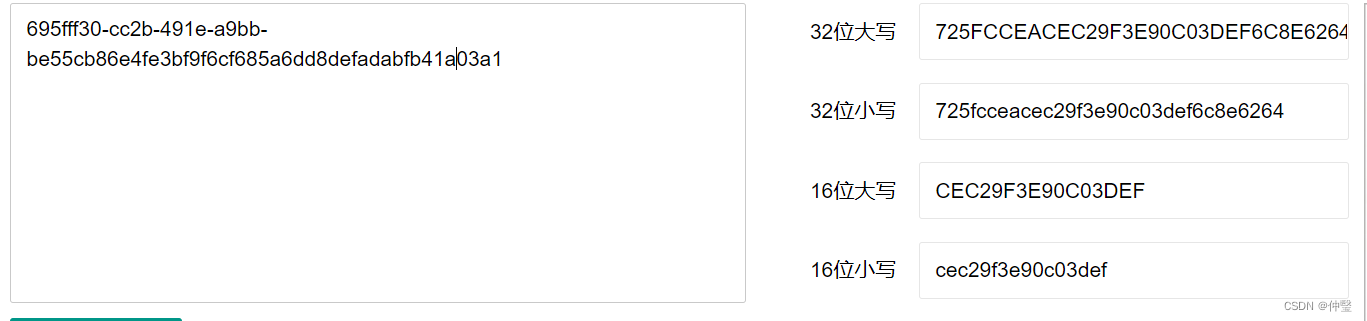

我们这里要小写的32位加密,进行cookie_secret+md5(filename)拼接

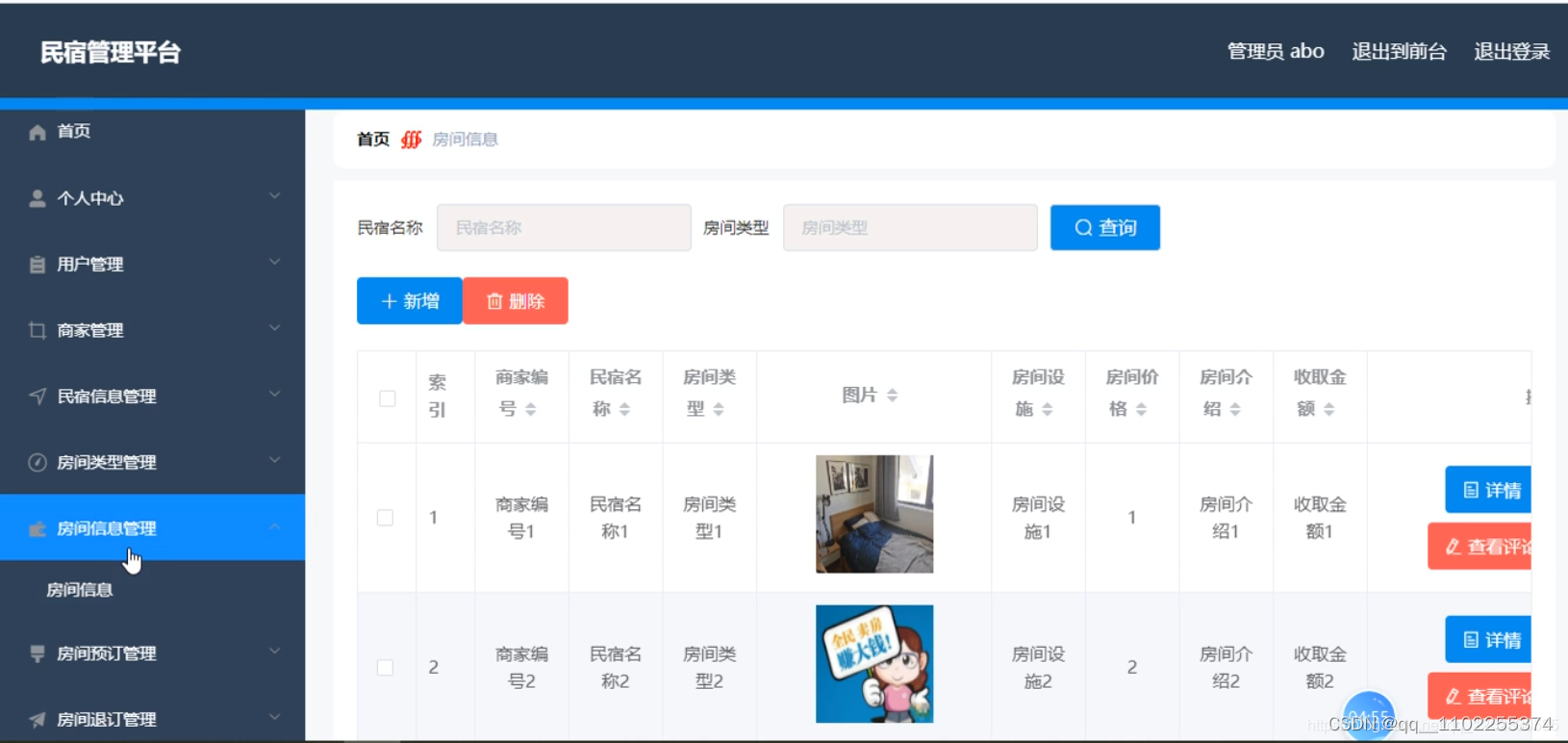

构造payload

/file?filename=/fllllllllllllag&filehash=725fcceacec29f3e90c03def6c8e6264