二、知识点

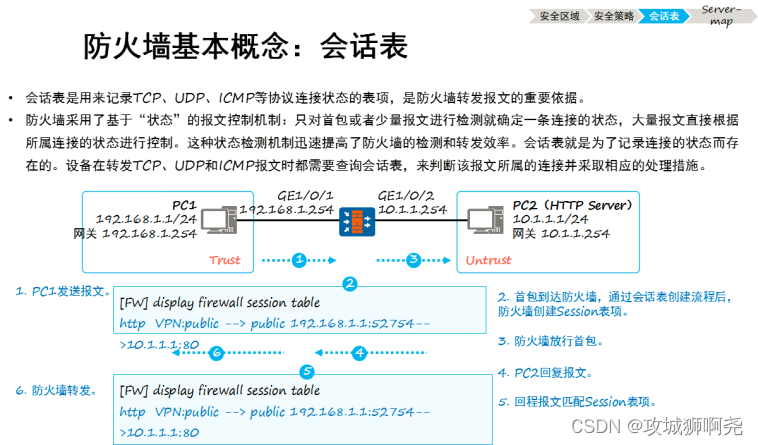

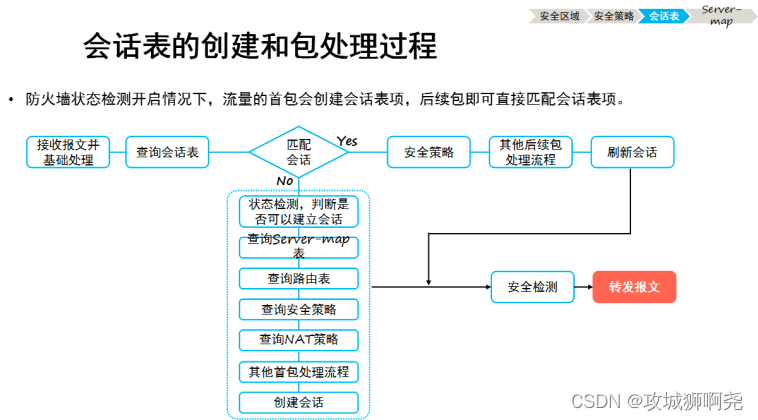

1,会话表:防火墙通过首包建立会话表,其他非首包通过匹配会话表进行通信,就不用查看安全策略啦。

2,长连接

防火墙为各种协议设定了会话老化机制。当一条会话在老化时间内没有被任何报文匹配,则会被从会话表中删除。这种机制可以避免防火墙的设备资源被大量无用、陈旧的会话表项消耗。

但是对于某些特殊业务中,一条会话的两个连续报文可能间隔时间很长。例如:

用户通过FTP下载大文件,需要间隔很长时间才会在控制通道继续发送控制报文。

用户需要查询数据库服务器上的数据,这些查询操作的时间间隔远大于TCP的会话老化时间。

此时如果其会话表项被删除,则该业务会中断。长连接(Long Link)机制可以给部分连接设定超长的老化时间,有效解决这个问题。

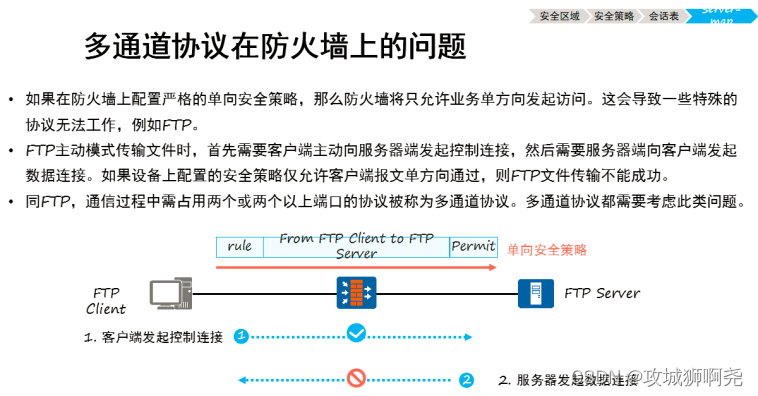

3,ASPF应用层包过滤

为了解决多通道协议的问题,防火墙需要识别协议在应用层协商的地址和端口。这需要开启ASPF (Application Specific Packet Filter,针对应用层的包过滤)功能。

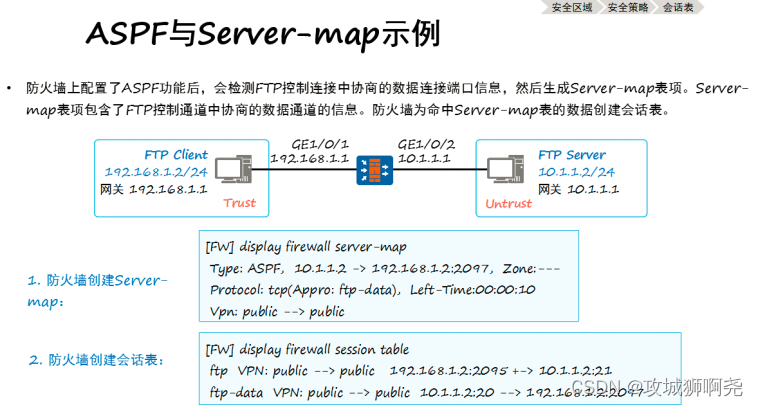

ASPF也称作基于状态的报文过滤,ASPF功能可以自动检测某些报文的应用层信息并根据应用层信息放开相应的访问规则,即生成Server-map表。

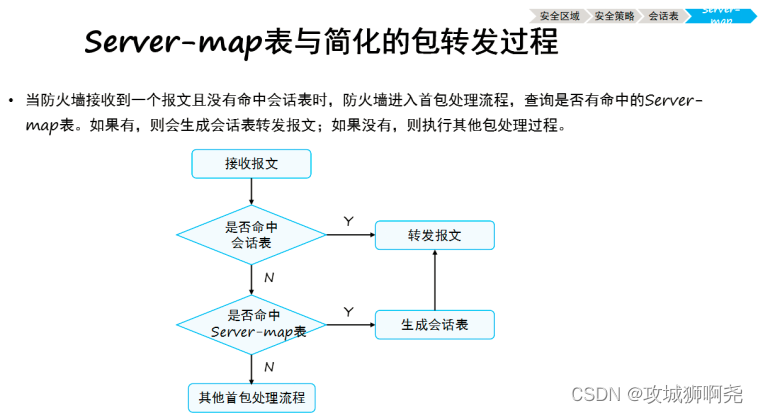

Server-map表也记录了类似会话表中连接的状态。Server-map表中的信息相对简单,是简化的会话表,在真实流量到达前生成。在流量真实到达防火墙时,防火墙会基于Server-map表生成会话表,然后执行转发。

开启ASPF解决多通道协议问题,是生成Server-map表的一种方式。

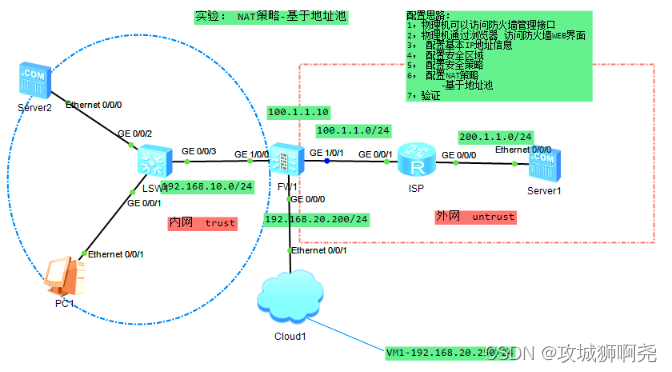

4,华为防火墙实验-NAT策略-基于地址池

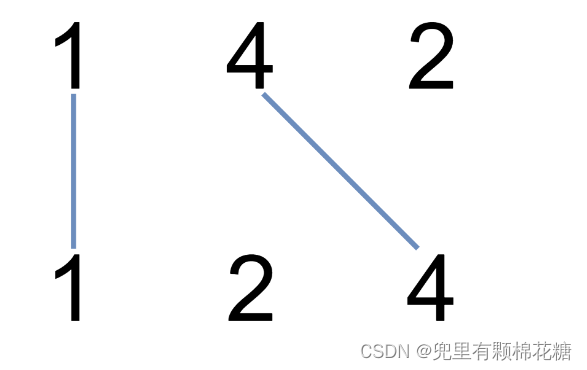

拓扑:

配置命令

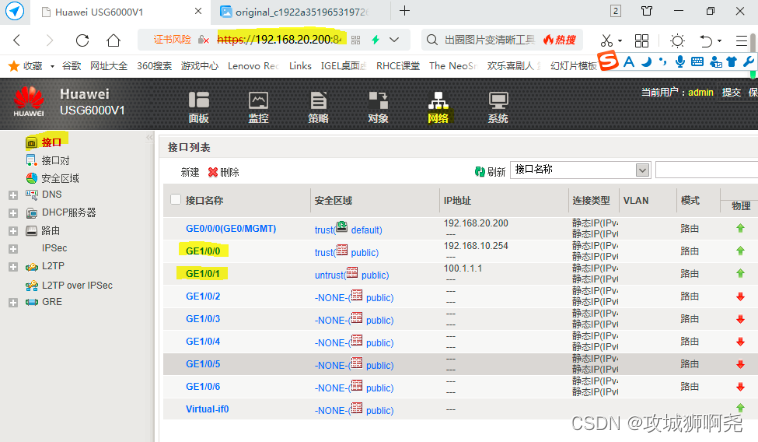

1,先配置接口信息

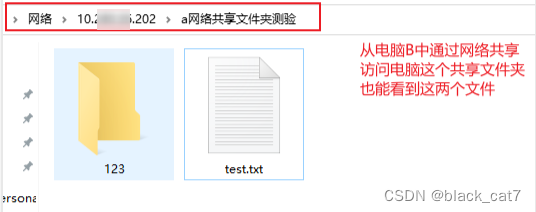

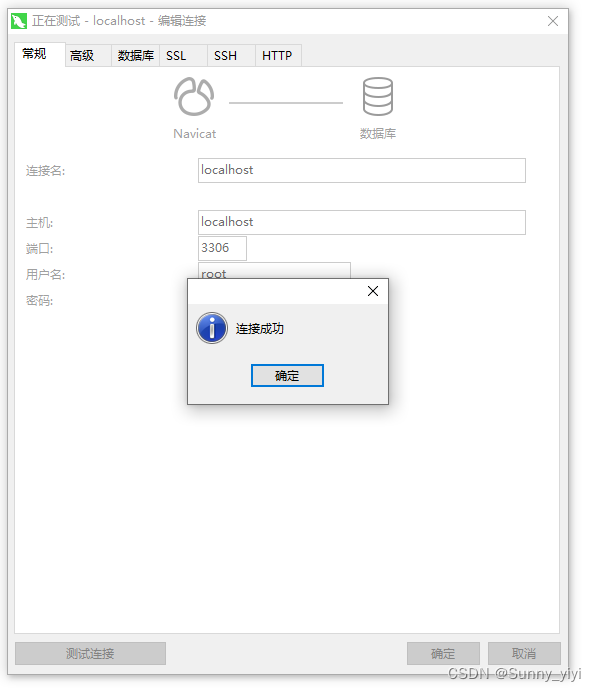

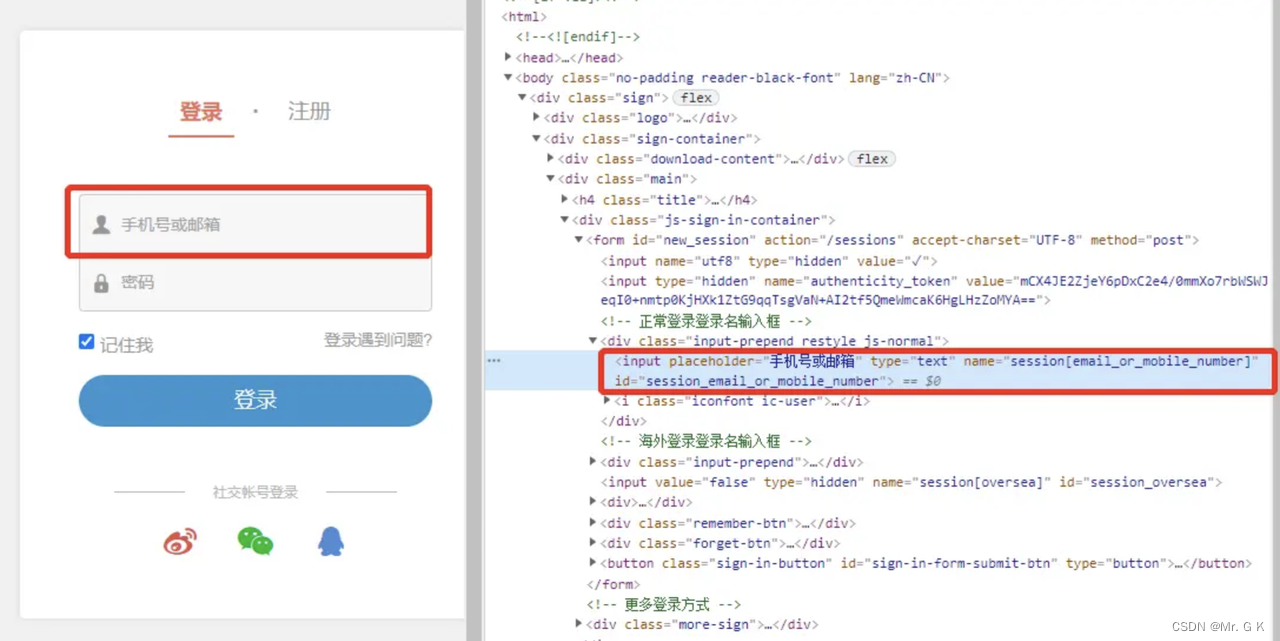

2,通过网云 ,实现 物理机 浏览器 可以 WEB 界面登录 防火墙 管理接口G0/0/0

3, 在防火墙做如下操作

配置安全策略

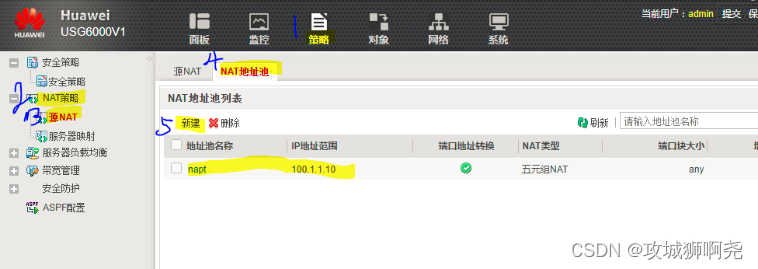

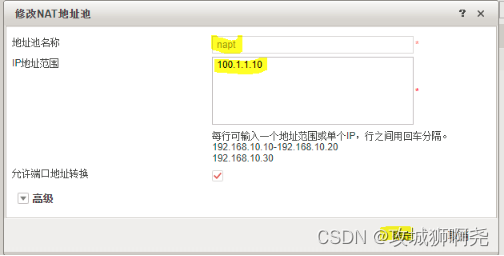

配置地址池

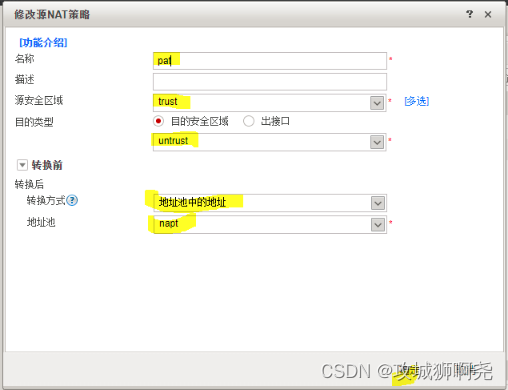

配置 源NAT,调用地址池

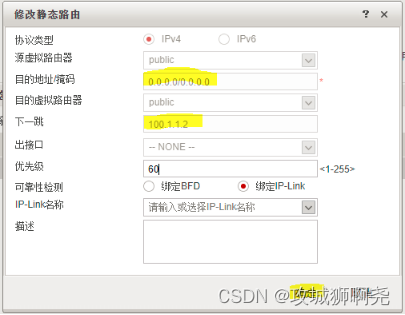

配置防火墙访问外网的默认路由

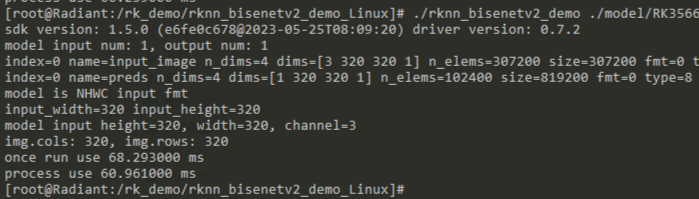

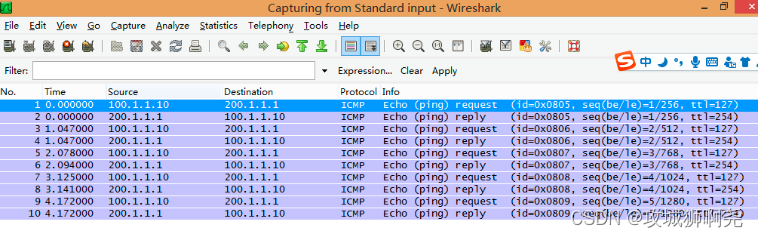

以上配置完毕,内网主机访问外网服务器 ,在防火墙外网接口抓包查看,转换成功

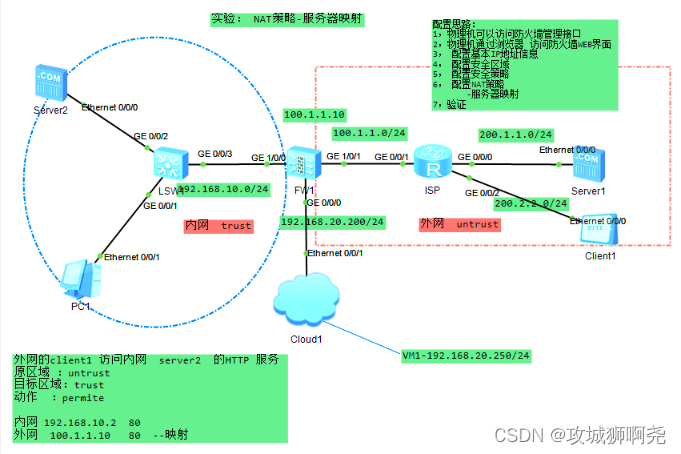

5,华为防火墙实验-NAT策略-服务器映射

拓扑:

配置安全策略

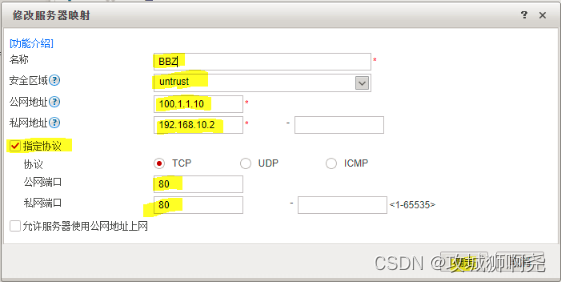

配置服务器映射

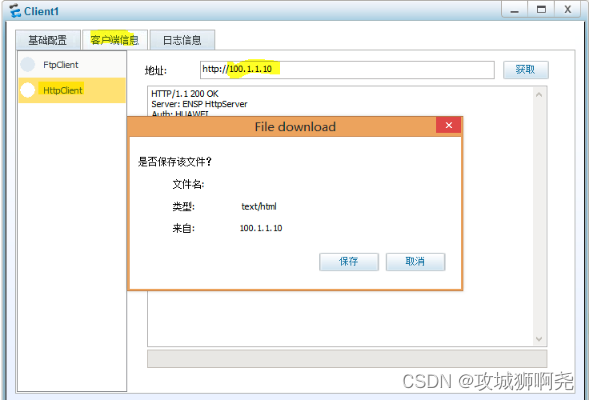

通过外网客户端访问 内网服务器

以上图形化界面,也可以使用命令实现。

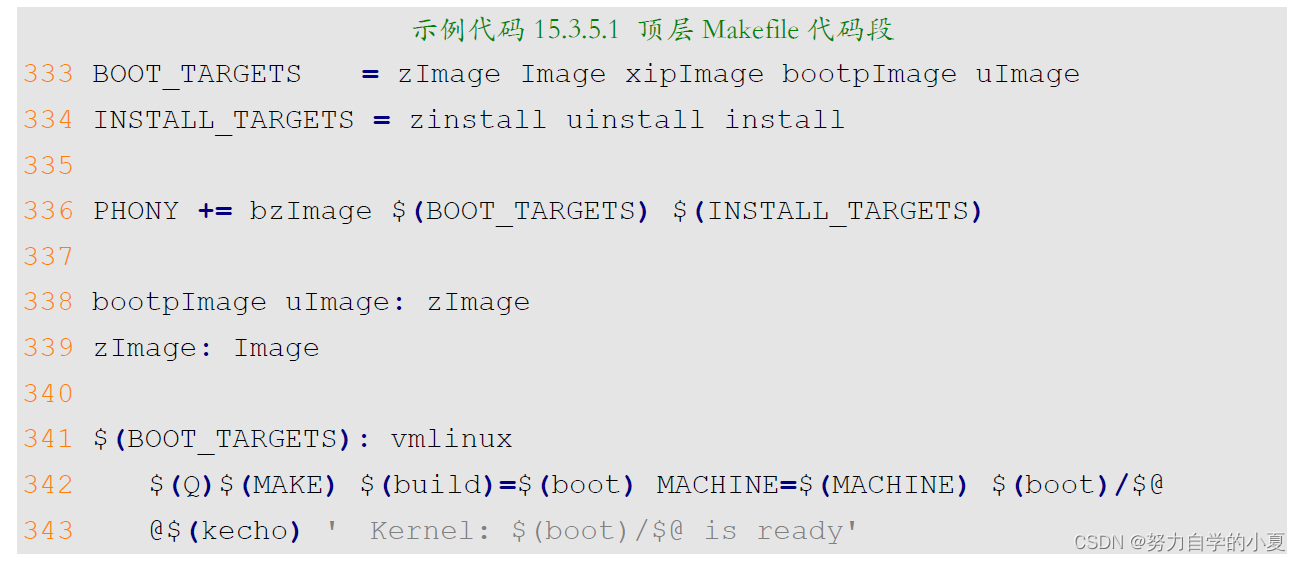

端口加入安全区域:

firewall zone trust

add interface GigabitEthernet1/0/0

#

firewall zone untrust

add interface GigabitEthernet1/0/1

#

ip route-static 0.0.0.0 0.0.0.0 100.1.1.2

#

配置安全策略:

security-policy

rule name wm

source-zone trust

destination-zone untrust

action permit

rule name EWDX

source-zone untrust

destination-zone trust

action permit

#

配置NAT地址池

nat address-group napt

mode pat

section 100.1.1.10 100.1.1.10

#

配置NAT策略:

nat-policy

rule name pat

source-zone trust

destination-zone untrust

action nat address-group napt

配置服务器映射

#

nat server BBZ zone untrust protocol tcp global 100.1.1.10 www inside 192.168.10.2 www no-reverse

no-reverse 不允许服务器主动访问外网