nginx_0.7.65_00截断_nginx解析漏洞

文章目录

- nginx_0.7.65_00截断_nginx解析漏洞

- 1 环境搭建

- 1 解压nginx_0.7.65

- 2 双击启动,如有闪退,端口占用的情况,在conf文件nginx.conf修改一下端口号

- 3 查看一下进程有nginx

- 4 启动成功访问127.0.0.1:18080

- 2 漏洞复现

- 1 访问info.php竟解读php文件成功,不在phpstudy的www目录下

- 2 查看info.php源码

- 3 将info.php---》后缀修改成png在进行访问

- 4 怎么可以执行代码加`%00.png`

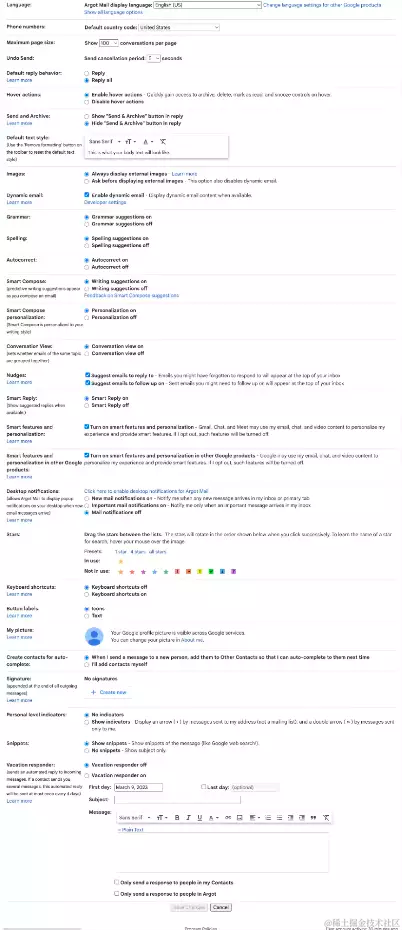

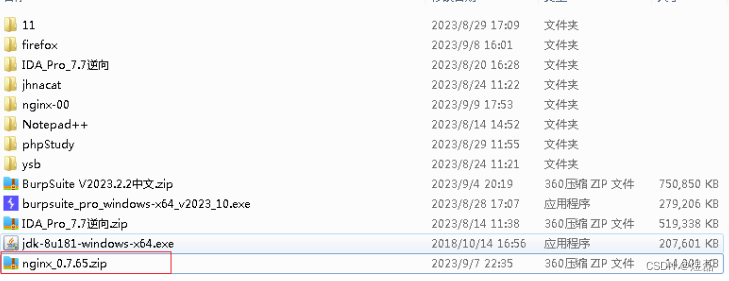

1 环境搭建

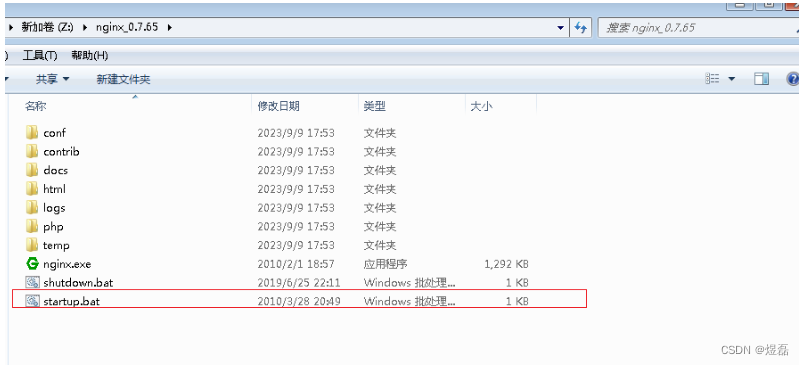

1 解压nginx_0.7.65

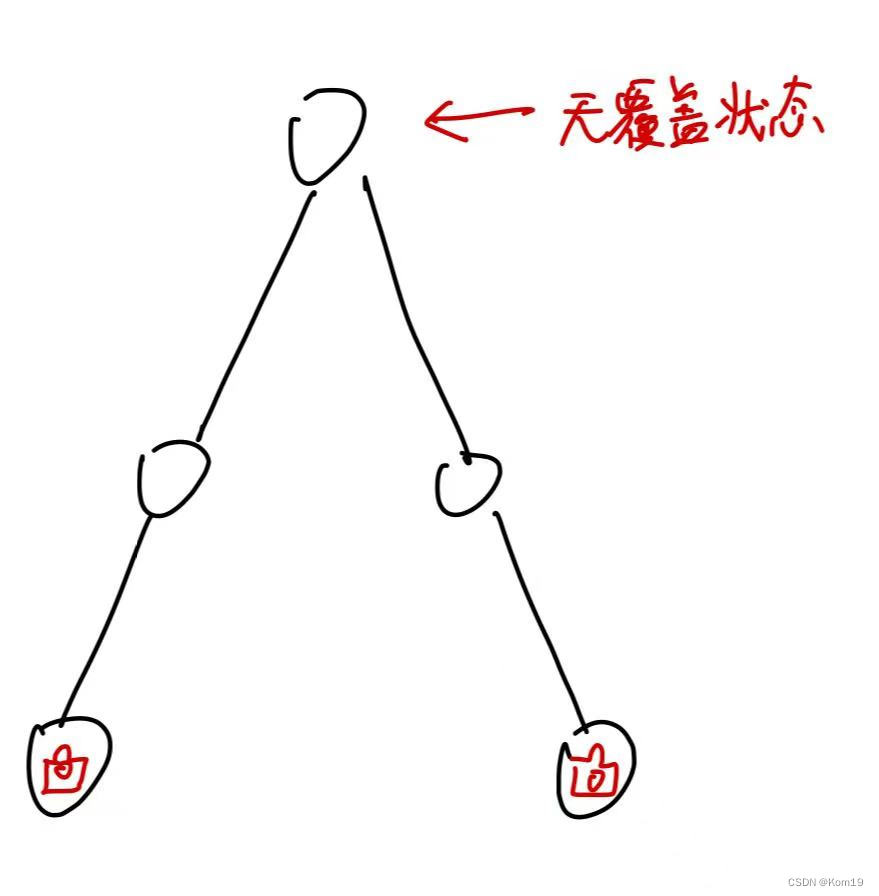

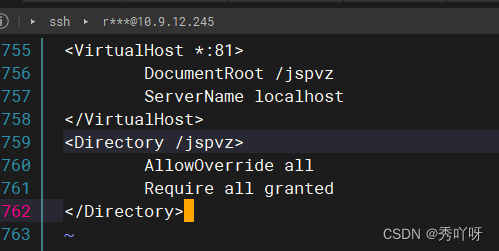

2 双击启动,如有闪退,端口占用的情况,在conf文件nginx.conf修改一下端口号

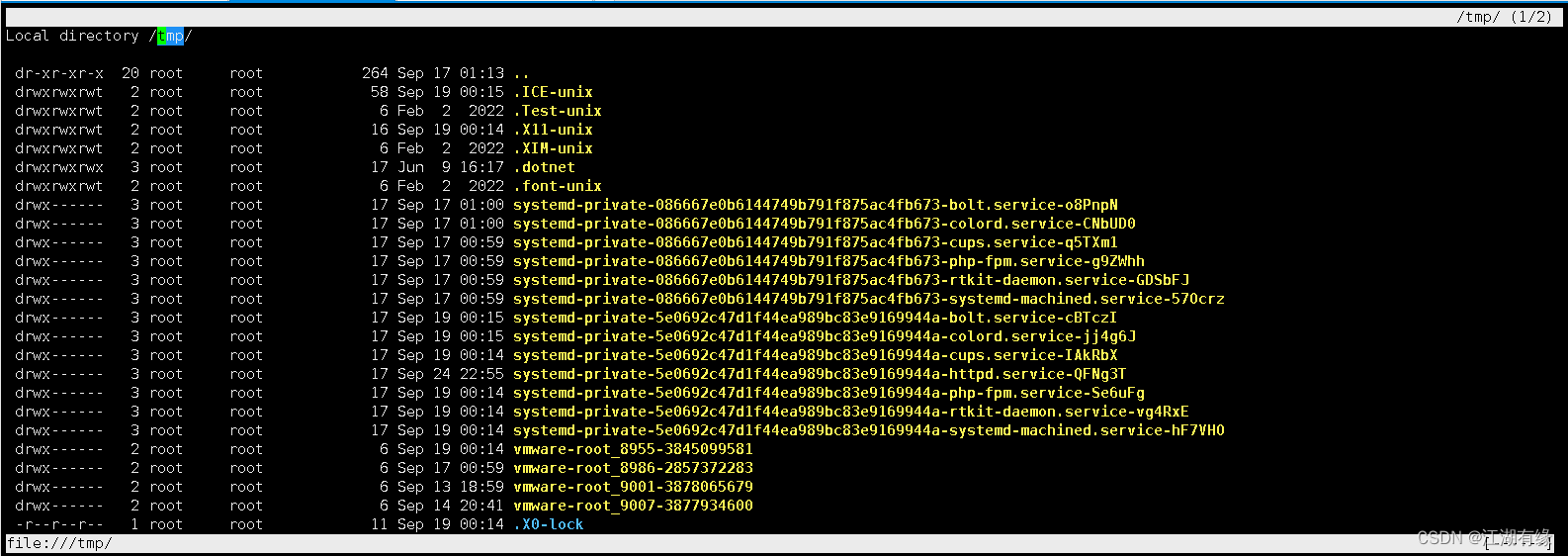

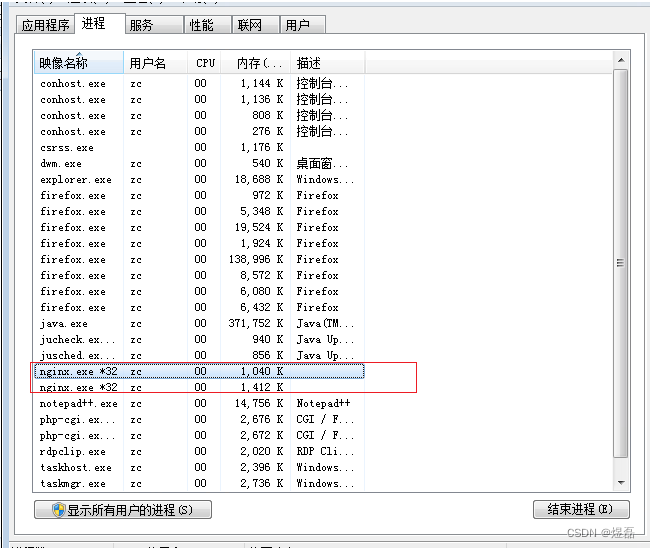

3 查看一下进程有nginx

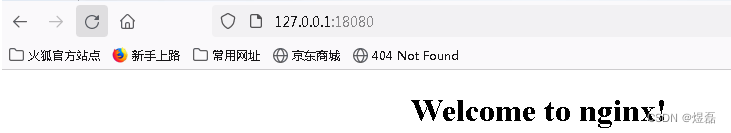

4 启动成功访问127.0.0.1:18080

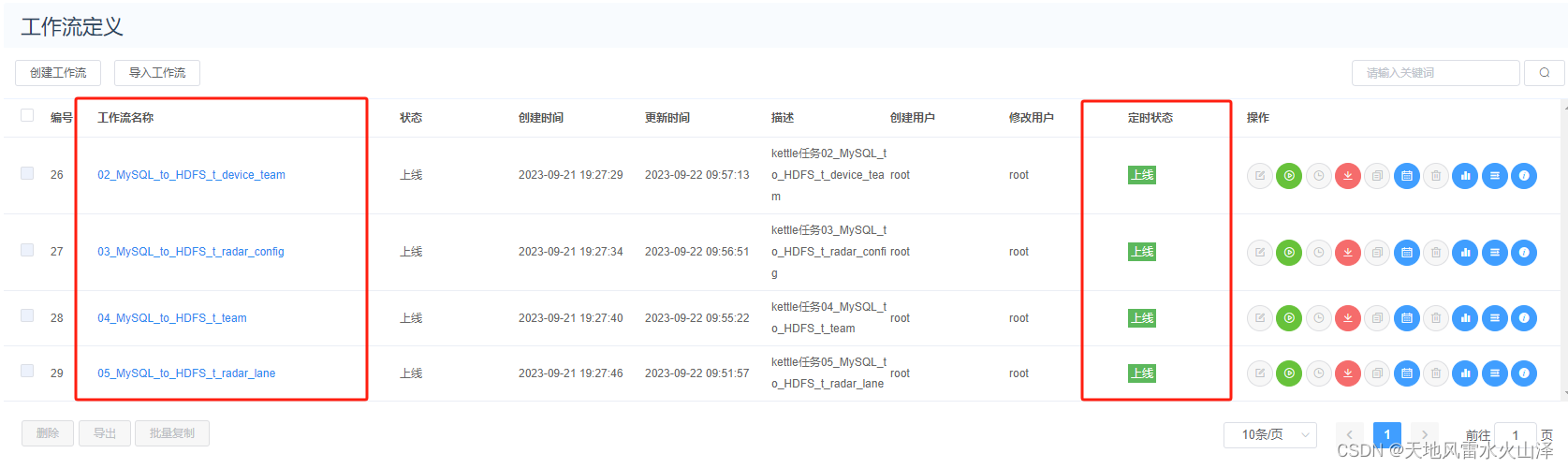

2 漏洞复现

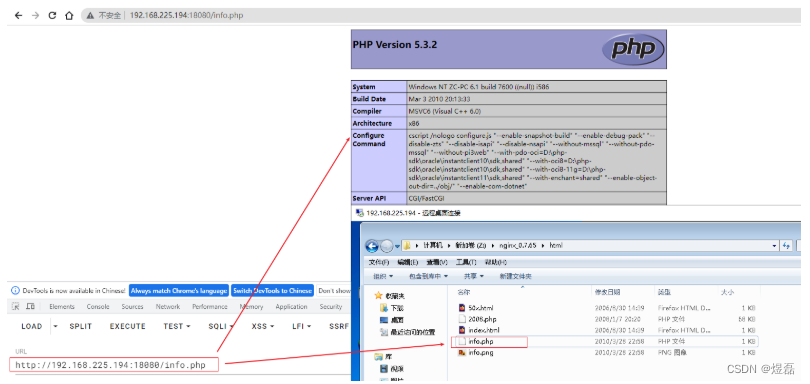

1 访问info.php竟解读php文件成功,不在phpstudy的www目录下

http://192.168.225.194:18080/info.php

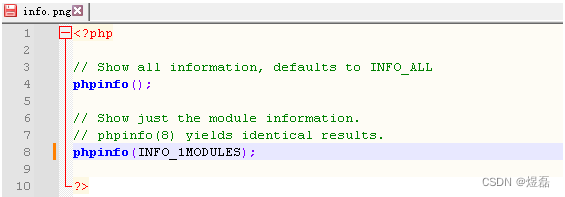

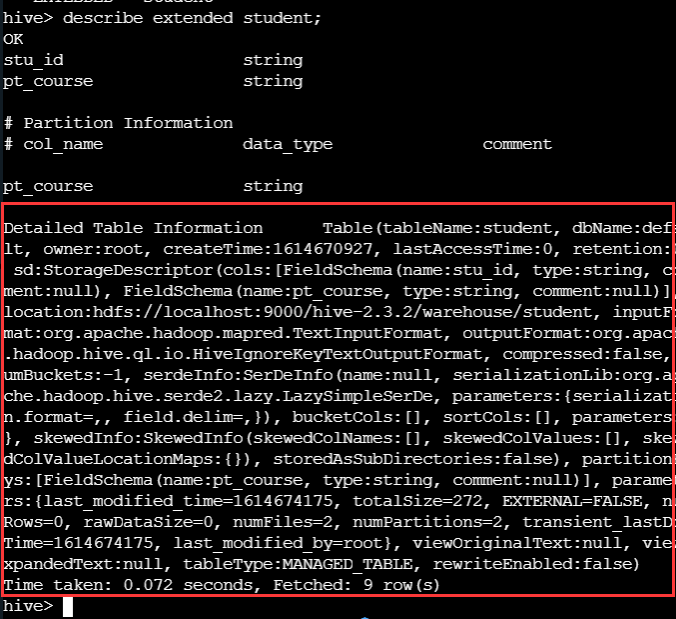

2 查看info.php源码

3 将info.php—》后缀修改成png在进行访问

http://192.168.225.194:18080/info.png

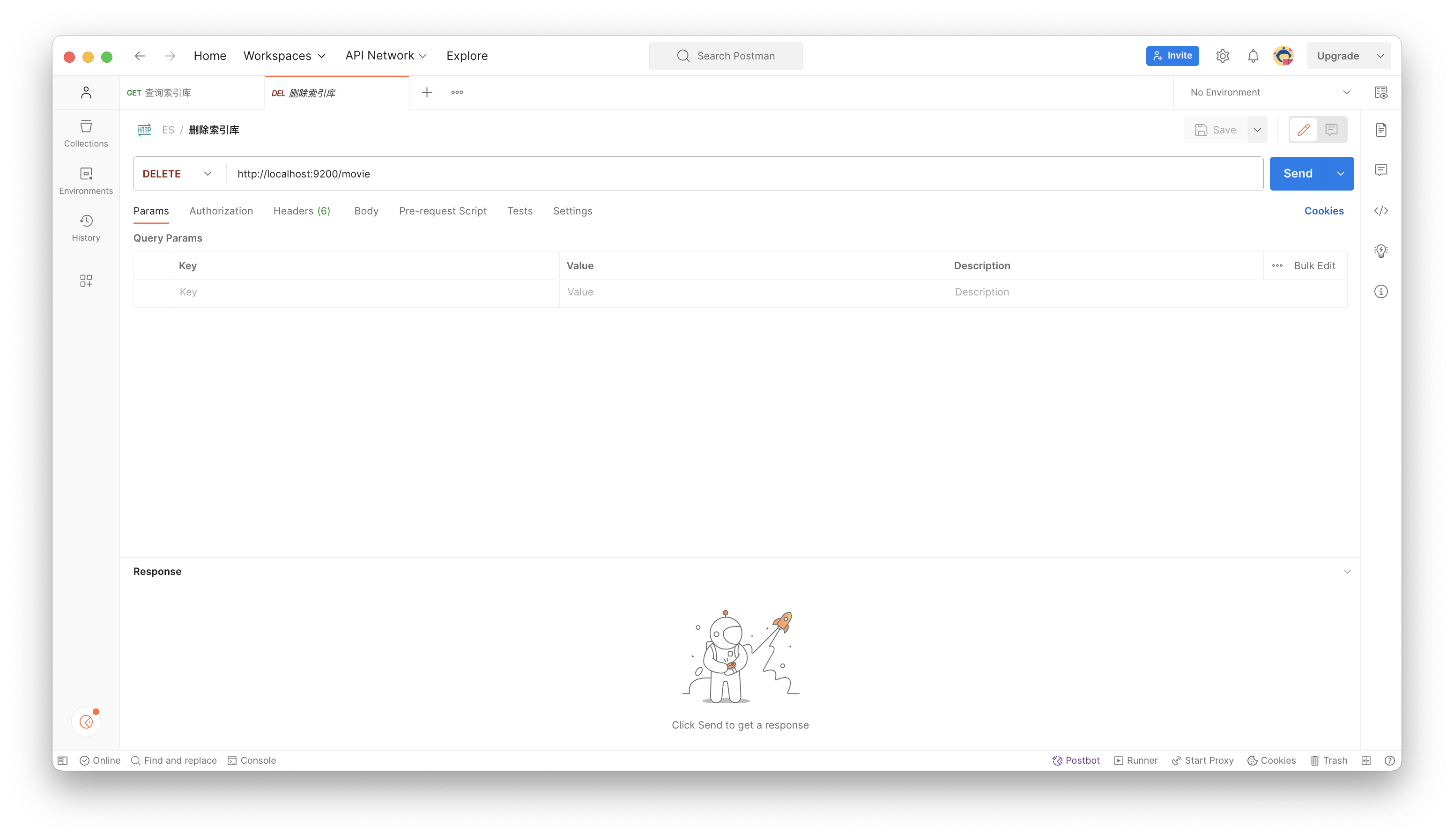

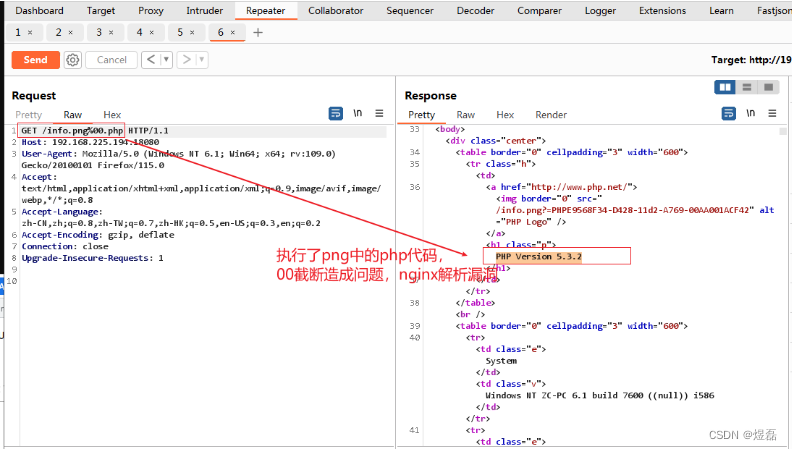

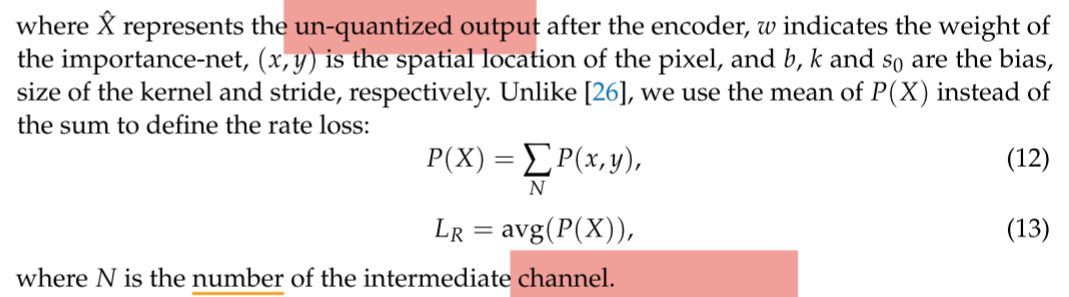

4 怎么可以执行代码加%00.png

注意:使用bp抓包发送,浏览器是不发送的;执行成功了,nginx解析漏洞

http://192.168.225.194:18080/info.png%00.png

![[vulntarget靶场] vulntarget-c](https://img-blog.csdnimg.cn/03c4e38da3fe4bcd80d6e18652a403f2.png)