也许每个人出生的时候都以为这世界都是为他一个人而存在的,当他发现自己错的时候,他便开始长大

少走了弯路,也就错过了风景,无论如何,感谢经历

0x01 如何设置 GoatDroid (FourGoats)

1.1 简介(概述)

“GoatDroid” 是一个安装在 “Android” 设备上的程序,用于根据 OWASP Mobile TOP 10 学习检测漏洞

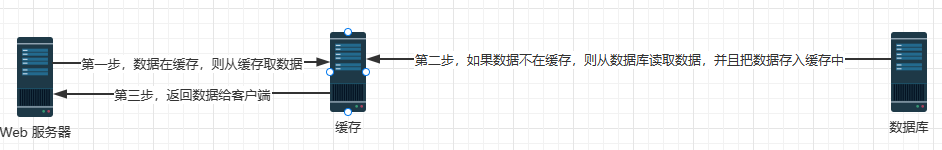

原则上,我们要先在 Android 设备上安装程序,然后在“Server” 端启用“GoatDroid”,让 “Android” 设备上的程序连,只需一台计算机

1.2 步骤

- 打开模拟器

- 然后从 “[Appie2存储文件夹]” 文件夹中运行程序 “Appie.exe”

- “将” OWASP GoatDroid- FourGoats Android App.apk" 程序安装到 “模拟器” 上。该程序将在文件夹中。“[文件夹Appie2]/Appie2/Appie/pentesting/OWASP-GoatDroid-0.9/goatdroid_apps/FourGoats/android_app”

- 复制 “OWASP GoatDroid- FourGoats Android App.apk” 到 “桌面” 页面

- 然后使用 “install” 命令

C:\Users\[user]\Desktop

λ adb install "OWASP GoatDroid- FourGoats Android App.apk"

1674 KB/s (1256313 bytes in 0.732s)

pkg: /data/local/tmp/OWASP GoatDroid- FourGoats Android App.apk

Success

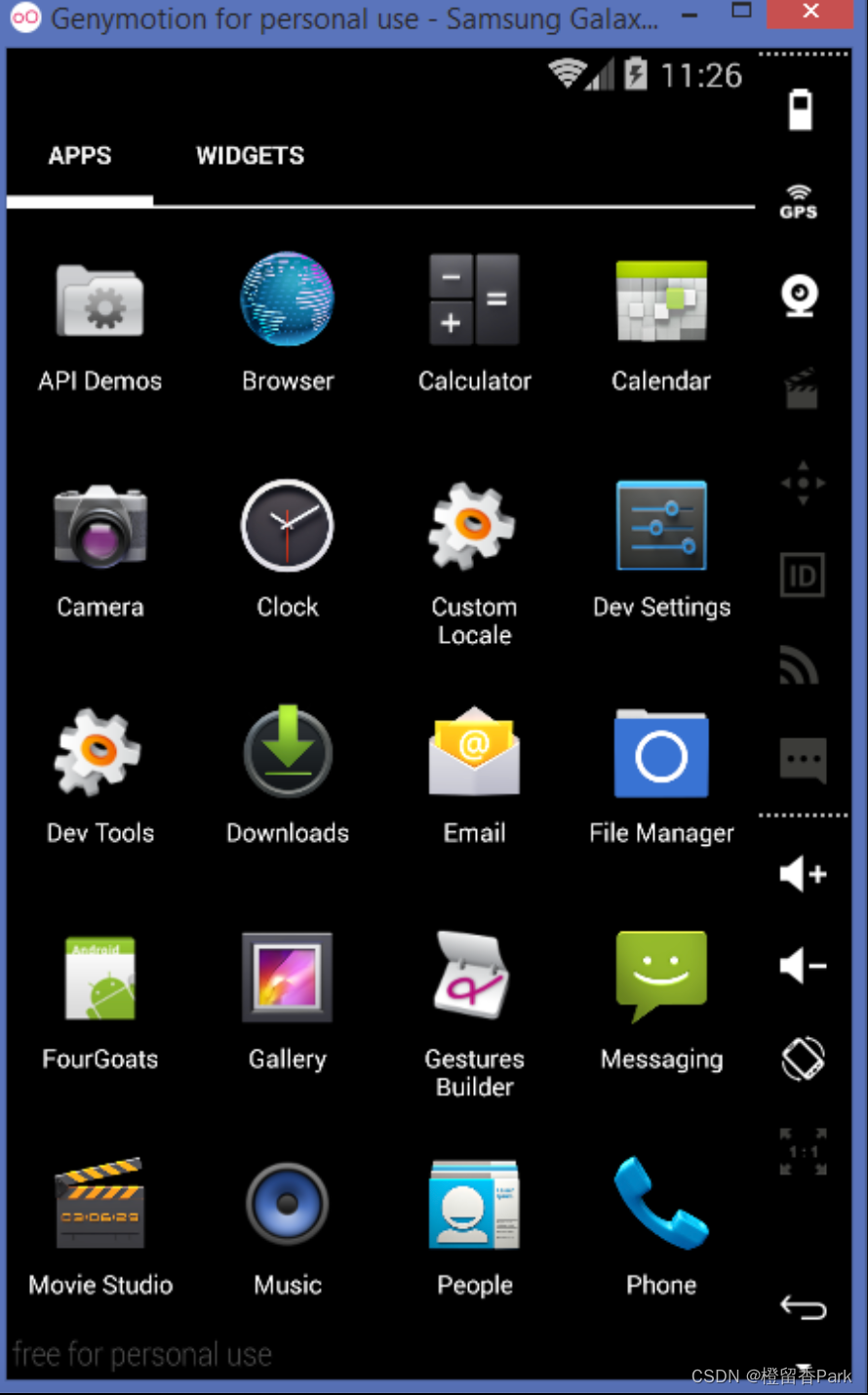

- “Success” 是指 “Install” 和 “模拟器”,"模拟器 "是指 “FourGoats”

- 然后转到文件夹,在 “Server” 端打开 “Web服务” “[Appie2存储文件夹]/Appie2/Appie/pentesting/OWASP-GoatDroid-0.9/” 找到程序 “goatdroid-0.9.jar”,使用如下命令

C:\Users\[user]\Desktop

λ cd C:\Users\[user]\Desktop\Data\Application\VM\Appie2\Appie\pentesting\OWASP-GoatDroid-0.9\

C:\Users\[user]\Desktop\Data\Application\VM\Appie2\Appie\pentesting\OWASP-GoatDroid-0.9

λ java -jar goatdroid-0.9.jar

- 该程序将打开,单击 “FourGoats” 和 “启动 Web 服务”

- 当它说 “停止 Web 服务” 时,它正在工作

- 使用 “IP config” 命令检查 “服务器” 的 “IP 地址”

C:\Users\[user]\Desktop

λ ipconfig

Windows IP Configuration

Wireless LAN adapter Local Area Connection* 3:

Media State . . . . . . . . . . . : Media disconnected

Connection-specific DNS Suffix . :

Ethernet adapter Bluetooth Network Connection:

Media State . . . . . . . . . . . : Media disconnected

Connection-specific DNS Suffix . :

Wireless LAN adapter Wi-Fi:

Connection-specific DNS Suffix . :

Link-local IPv6 Address . . . . . : fe80::f5a0:3bbc:5e4e:5fe2%5

IPv4 Address. . . . . . . . . . . : 192.168.0.15

Subnet Mask . . . . . . . . . . . : 255.255.255.0

Default Gateway . . . . . . . . . : 192.168.0.1

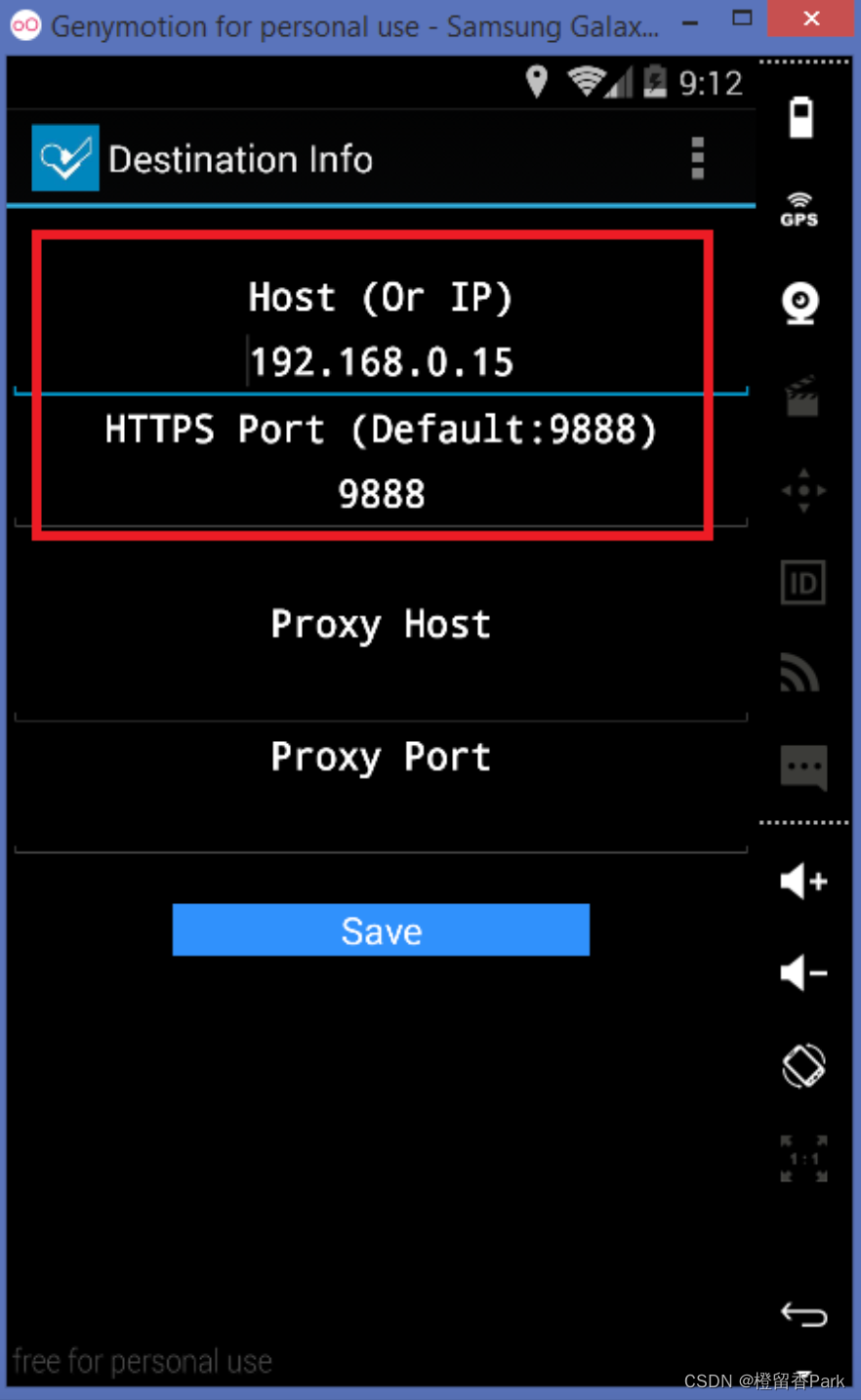

- 在示例中,“服务器” 的 “IP” 为 “192.168.0.15”

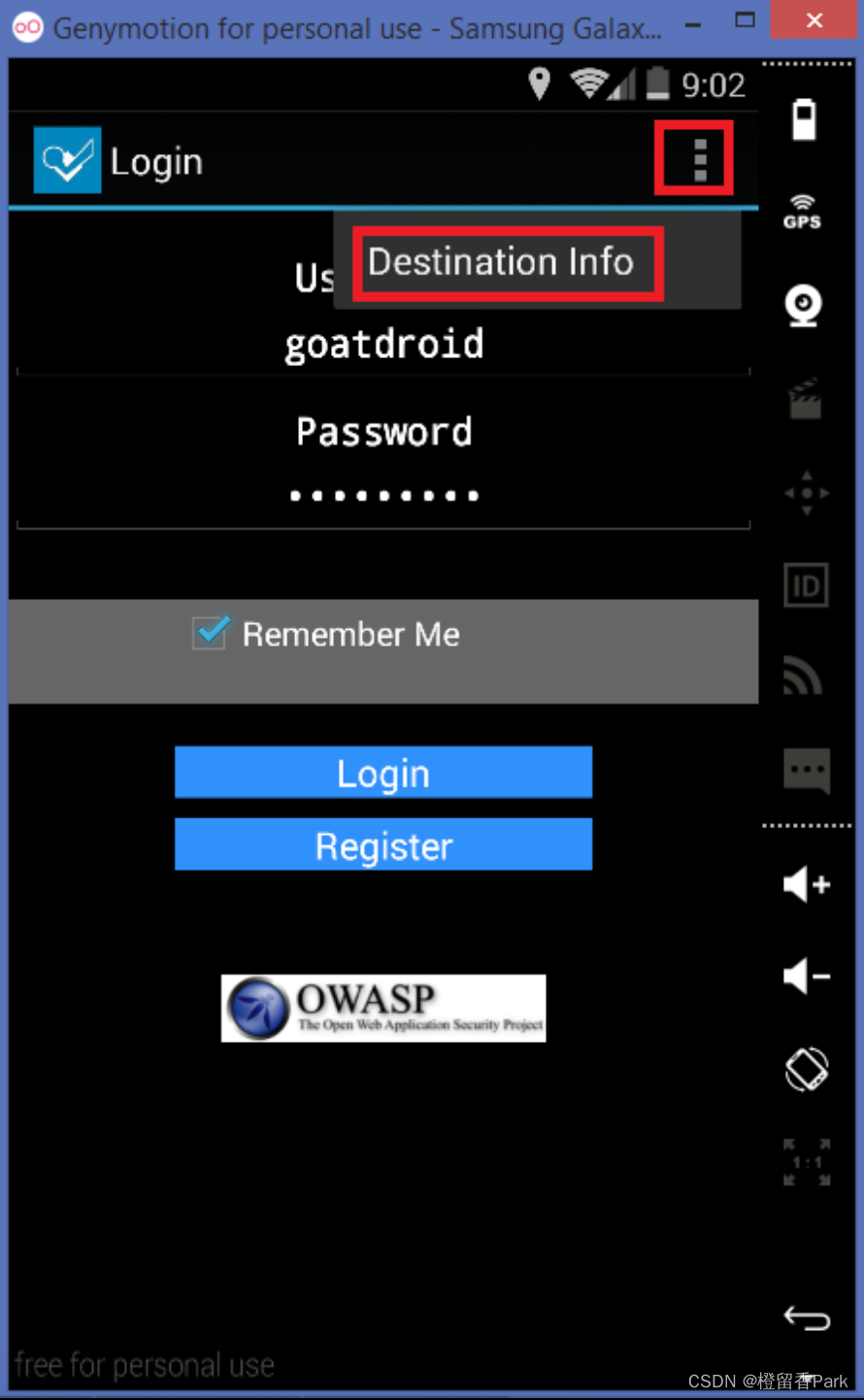

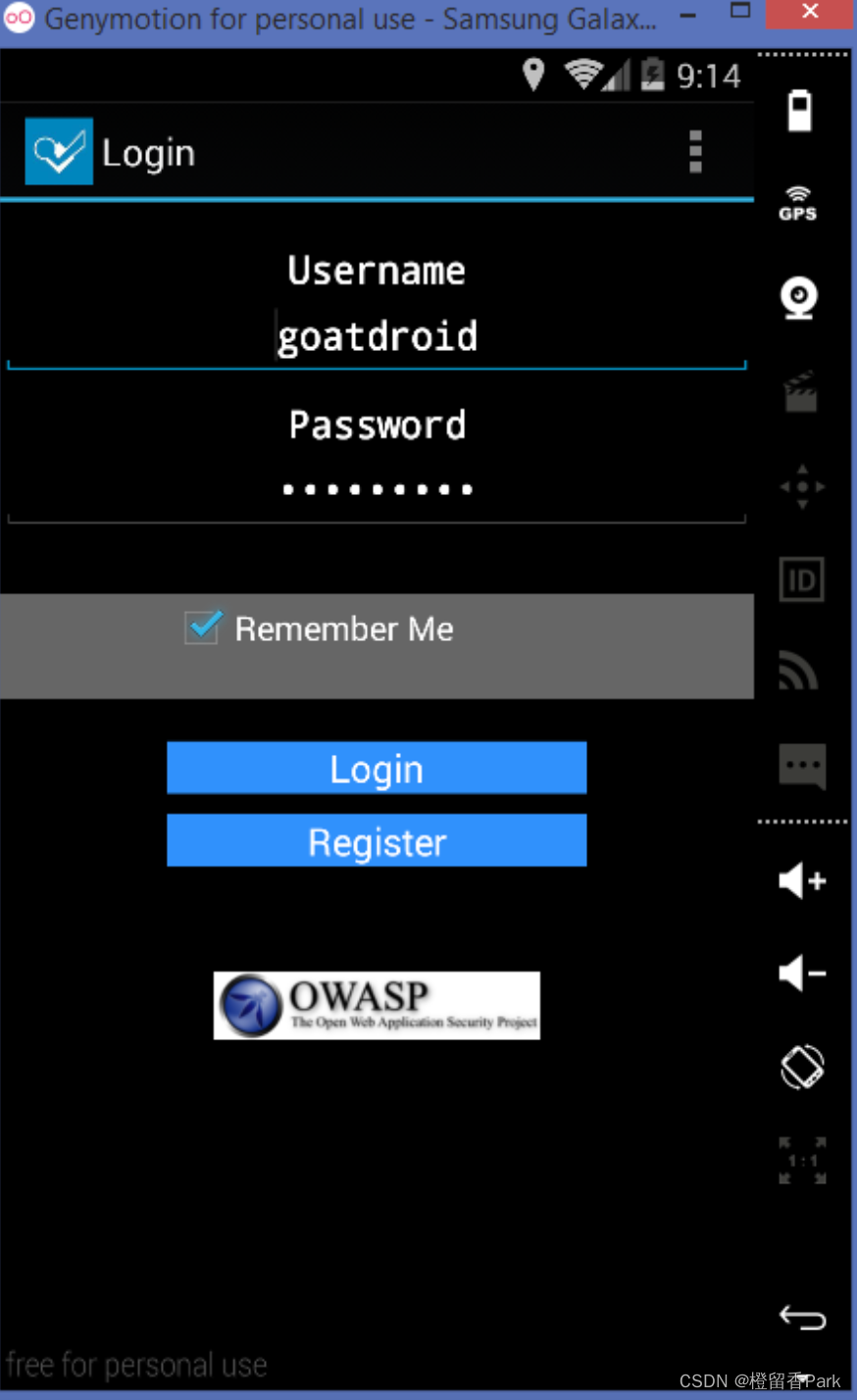

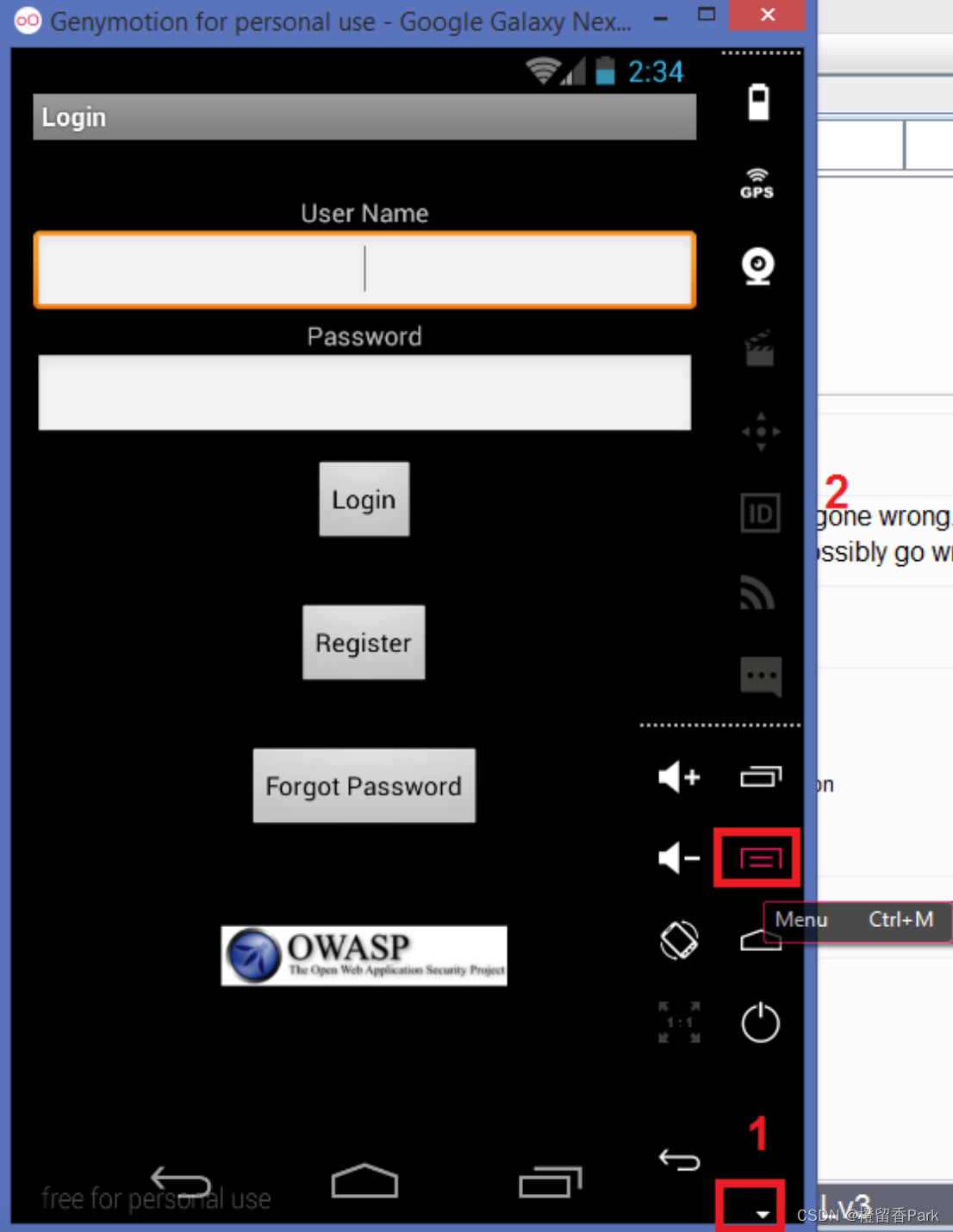

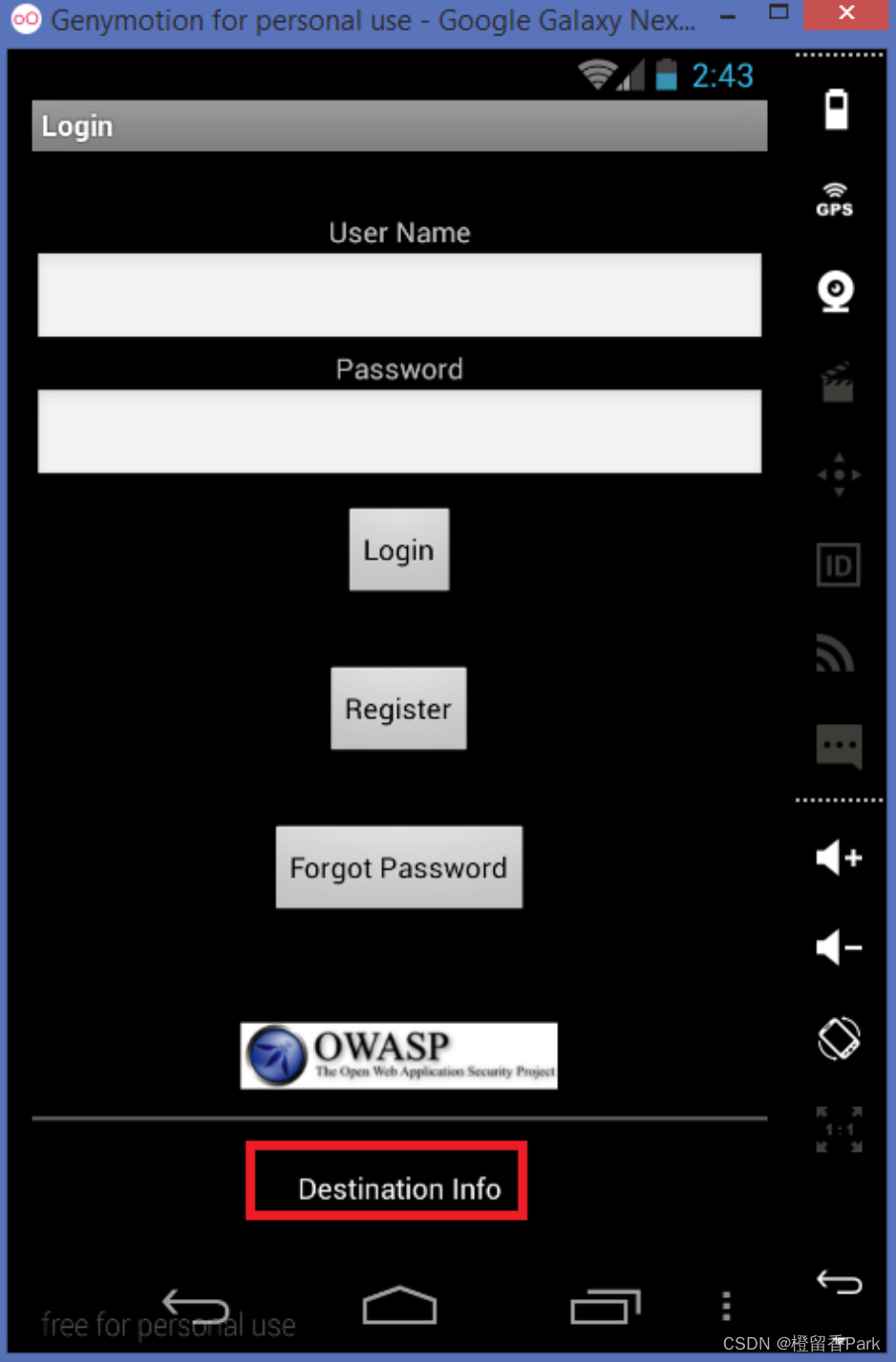

- 在 “Emulator” 中打开 “FourGoat” 程序,然后选择 “Destination Info”,如图所示

- 在 “Server” 端输入 “IP Address”,正常使用 “Port” 如图

- 按保存,并尝试使用用户名和密码登录 goatdroid

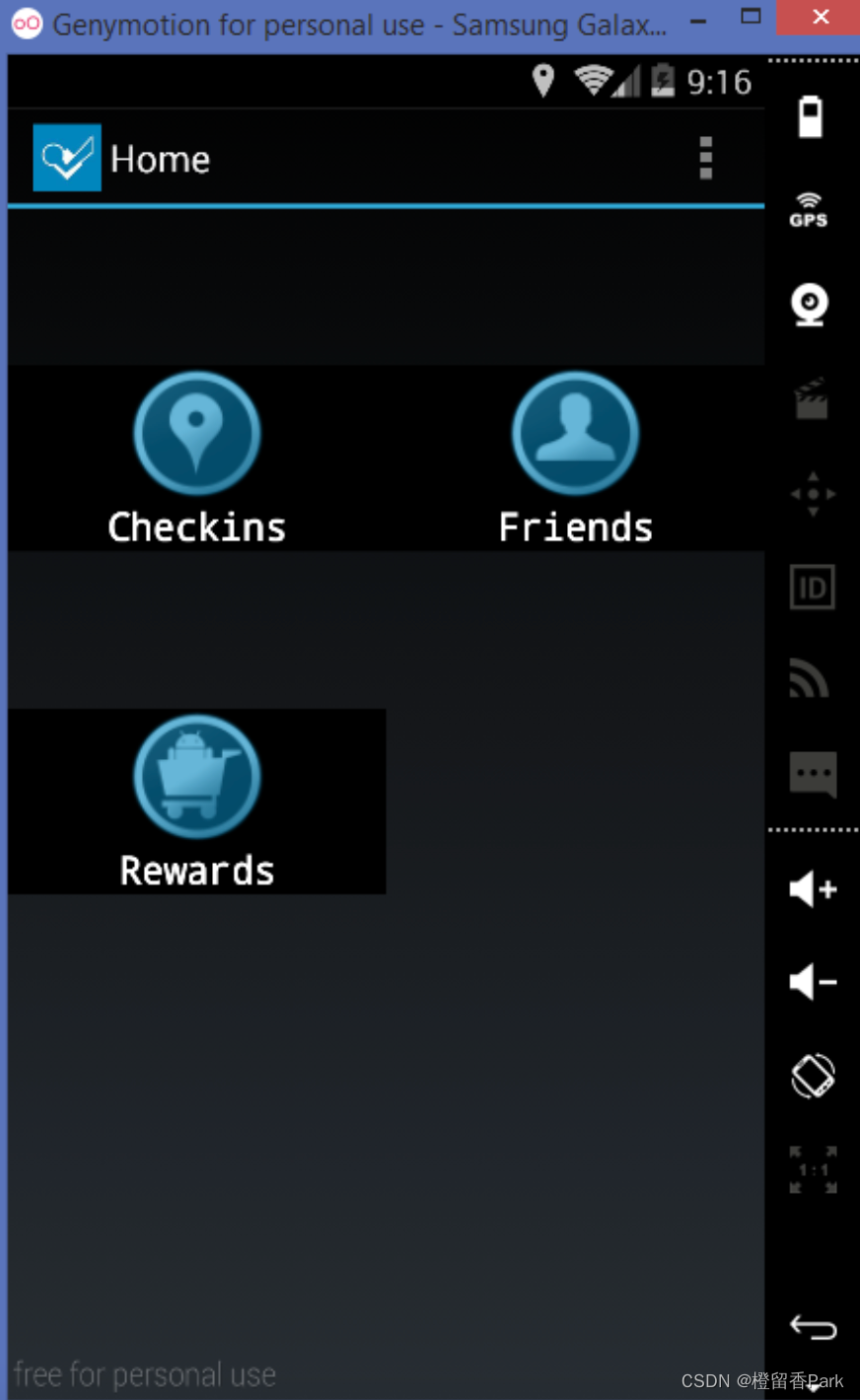

- 将能够访问该功能

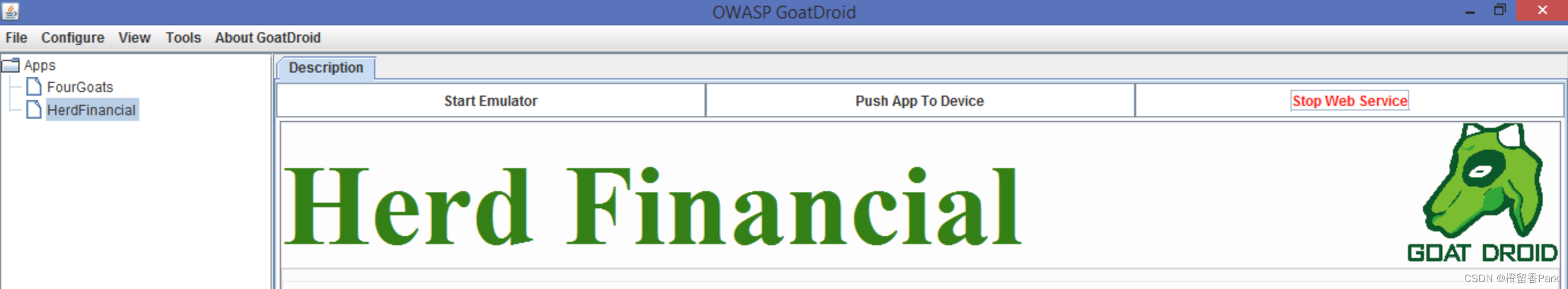

0x02 如何设置 GoatDroid (Herd Financial)

2.1 简介(概述)

“GoatDroid” 是一个安装在 “Android” 设备上的程序,用于学习根据 OWASP Mobile TOP 10 检测漏洞

原则上,我们必须先在Android设备上安装程序,然后在 “服务器” 端启用 “GoatDroid”,并允许 “Android” 设备上的程序连接到 “Server” 端的 “Web服务器”,只需一台计算机

在这篇文章中,你可以安装 “Herd Financial” 程序

2.2 步骤

- 打开模拟器

- 然后从 “[Appie2存储文件夹]” 文件夹中运行程序 “Appie.exe”

- 将 “OWASP GoatDroid- Herd Financial Android App.apk” 程序安装到 “模拟器” 上。该程序将在文件夹中。“[文件夹Appie2]/Appie2]/Appie2/Appie/pentesting/OWASP-GoatDroid-0.9/goatdroid_apps/HerdFinancial/android_app”

- 复制 “OWASP GoatDroid- Herd Financial Android App.apk” 到 “桌面” 页面

- 然后使用 “install” 命令

C:\Users\[user]\Desktop

λ adb install "OWASP GoatDroid- Herd Financial Android App.apk"

1223 KB/s (3742671 bytes in 2.986s)

pkg: /data/local/tmp/OWASP GoatDroid- Herd Financial Android App.apk

Success

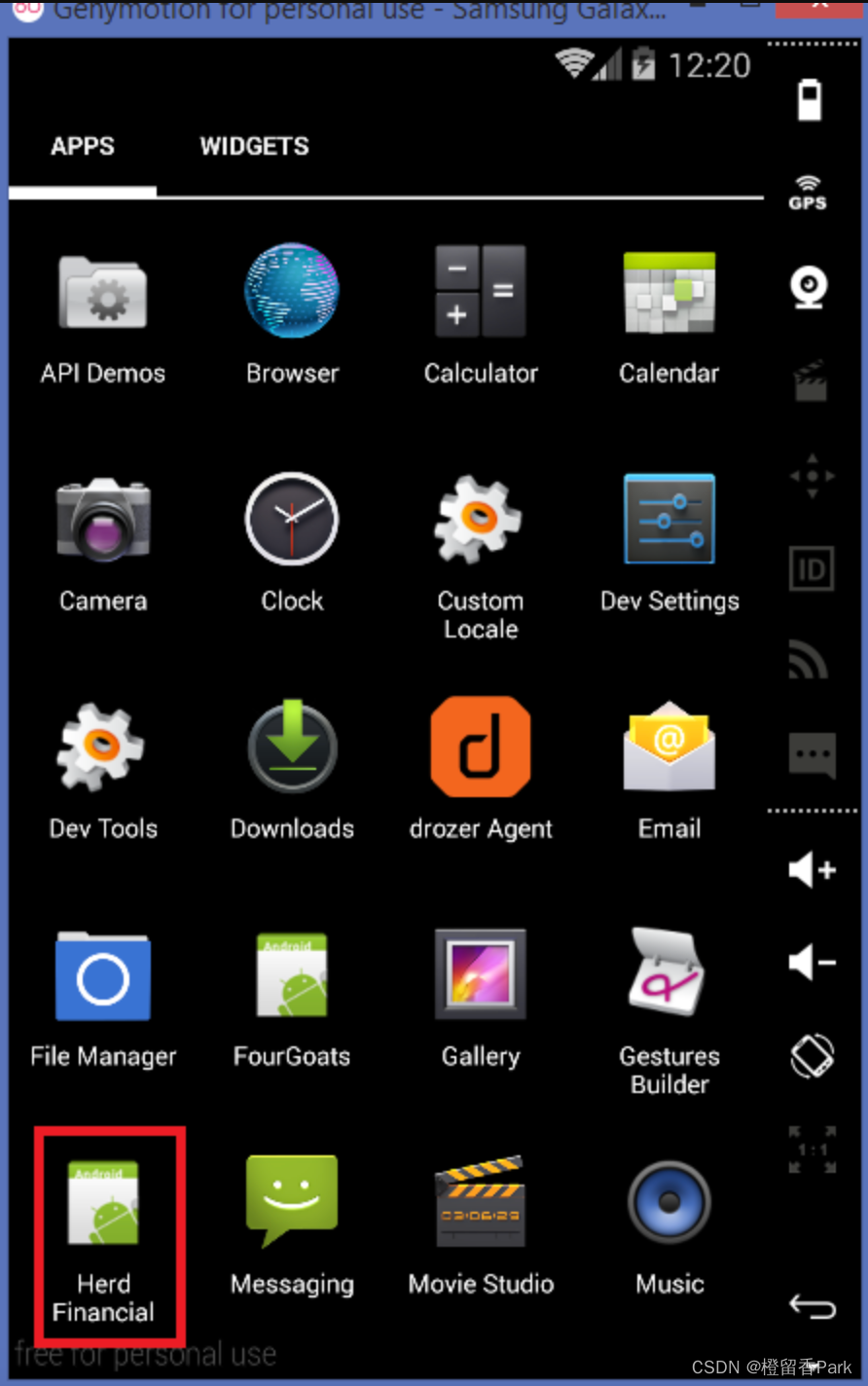

- 从上面的命令中发现,“Success” 是可以在 “Emulator” 上成功 “install” 的。 你会发现一个名为 “Herd Financial” 的程序

- 然后转到文件夹,在 “Server” 端打开 “Web服务” “[文件夹Appie2]/Appie2/Appie/pentesting/OWASP-GoatDroid-0.9/” 找到程序 “goatdroid-0.9.jar”,使用如下命令

C:\Users\[user]\Desktop

λ cd C:\Users\[user]\Desktop\Data\Application\VM\Appie2\Appie\pentesting\OWASP-GoatDroid-0.9\

C:\Users\[user]\Desktop\Data\Application\VM\Appie2\Appie\pentesting\OWASP-GoatDroid-0.9

λ java -jar goatdroid-0.9.jar

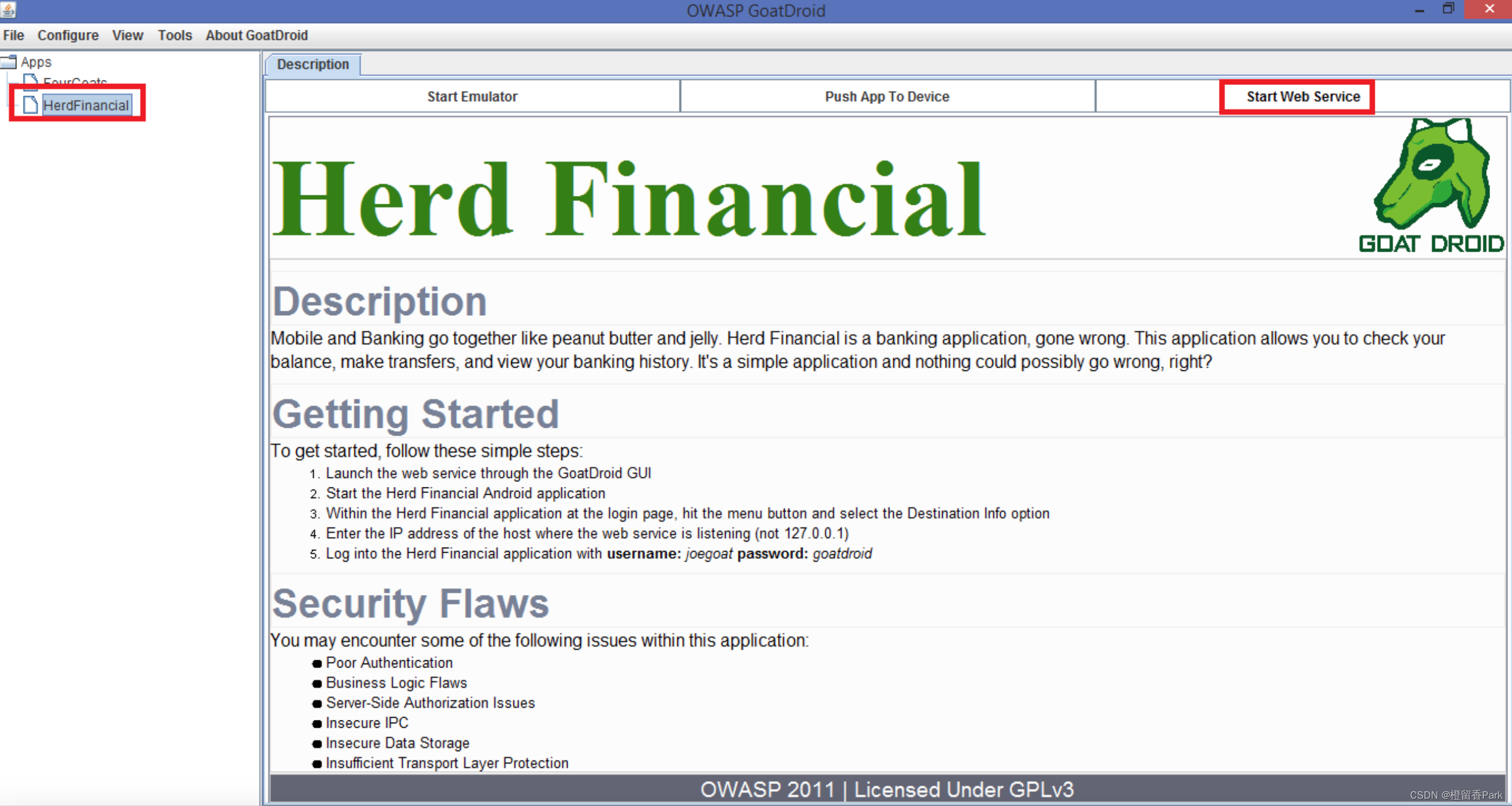

- 该程序将打开,单击 “Heard Financial” 和 “启动 Web 服务”

- 当它说 “停止 Web 服务” 时,它正在工作

- 然后打开程序 “Herd Financial”,如果程序出现 “错误” 无法打开。 或无法安装,建议安装在名为 “Google Galaxy Nexus -4.2.2 – API 17 720×1280” 的 “模拟器” 上

- 并安装 ARM Translation:https://www.dropbox.com/s/ro15uo27i84ge23/Genymotion-ARM-Translation_v1.1.zip?dl=0

- 检查 IP

C:\Users\[user]\Desktop

λ ipconfig

Windows IP Configuration

Wireless LAN adapter Local Area Connection* 3:

Media State . . . . . . . . . . . : Media disconnected

Connection-specific DNS Suffix . :

Ethernet adapter Bluetooth Network Connection:

Media State . . . . . . . . . . . : Media disconnected

Connection-specific DNS Suffix . :

Wireless LAN adapter Wi-Fi:

Connection-specific DNS Suffix . :

Link-local IPv6 Address . . . . . : fe80::f5a0:3bbc:5e4e:5fe2%5

IPv4 Address. . . . . . . . . . . : 192.168.0.15

Subnet Mask . . . . . . . . . . . : 255.255.255.0

Default Gateway . . . . . . . . . : 192.168.0.1

- 在示例中,“Server” 的 “IP” 为 “192.168.0.15”

- 然后,如图所示选择 “目的地信息” 或按键盘快捷键 “Ctrl + M”

- 然后选择 “Destination Info”

- 在 “Server” 端输入 “IP Address”,正常使用 “Port” 如图

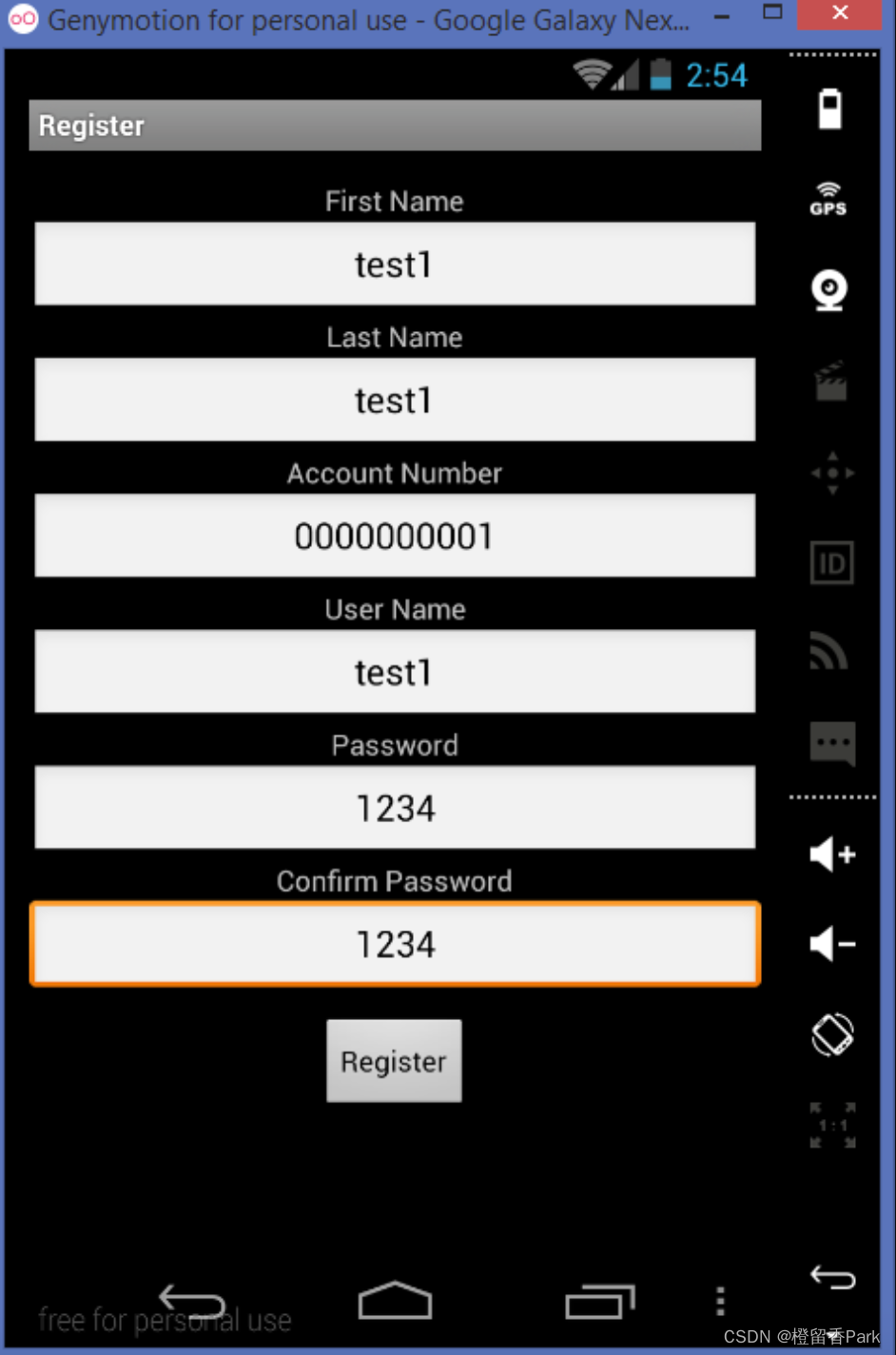

- 使用 “注册” 功能进行测试

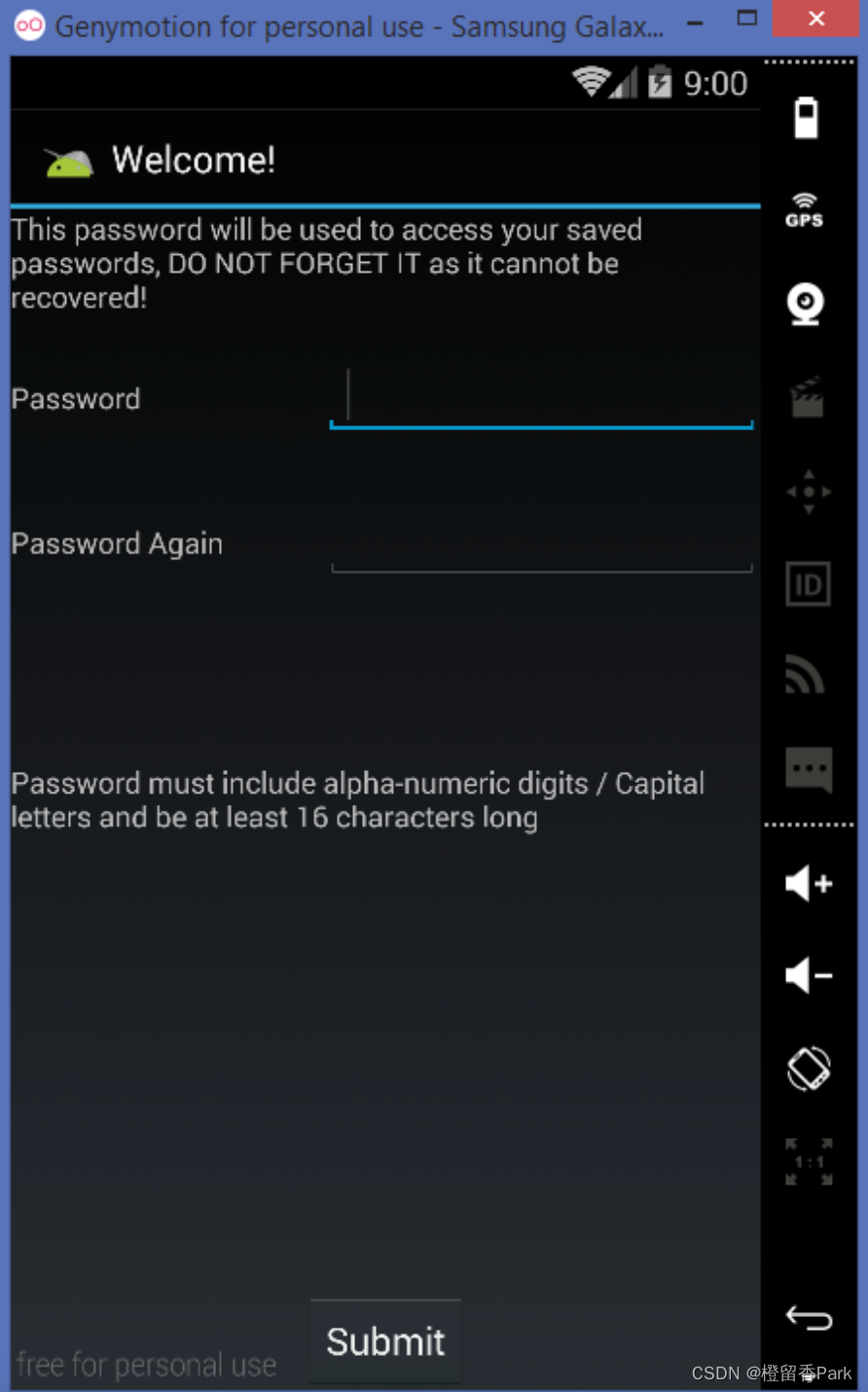

0x03 如何在 Genymotion 模拟器上安装 sieve.apk

3.1 简介(概述)

“sieve.apk” 程序是一个密码管理程序。 我们用它来展示如何利用漏洞在本文中,我们将在名为“Genymotion” 的 “Emulator”上安装一个程序,但问题是无法安装,因为“Emulator” 使用了我们正在使用的计算机的 “CPU”,例如 “Intel core … ”。 但是程序要使用 “mobile” 的 “CPU” 是“ARM”,所以我们需要在“Emulator”中安装程序,将“CPU”转换为“ARM”,这样才能进行编程。

3.2 步骤

- 安装程序 “Genymotion” 以及如何在如何设置 Genymotion(Android 模拟器)中安装“Emulator”

- 安装程序 “Appie2”

- 下载程序 “sieve.apk” 或从 “Dropbox”

- 打开(1)中设置的 “模拟器”,使用以下命令安装 “sieve.apk” 程序

C:\Users\[user]\Desktop

λ adb install sieve.apk

2502 KB/s (367886 bytes in 0.143s)

pkg: /data/local/tmp/sieve.apk

Failure [INSTALL_FAILED_CPU_ABI_INCOMPATIBLE]

- 你会发现 “INSTALL_FAILED_CPU_ABI_INCOMPATIBLE” 无法 “安装”

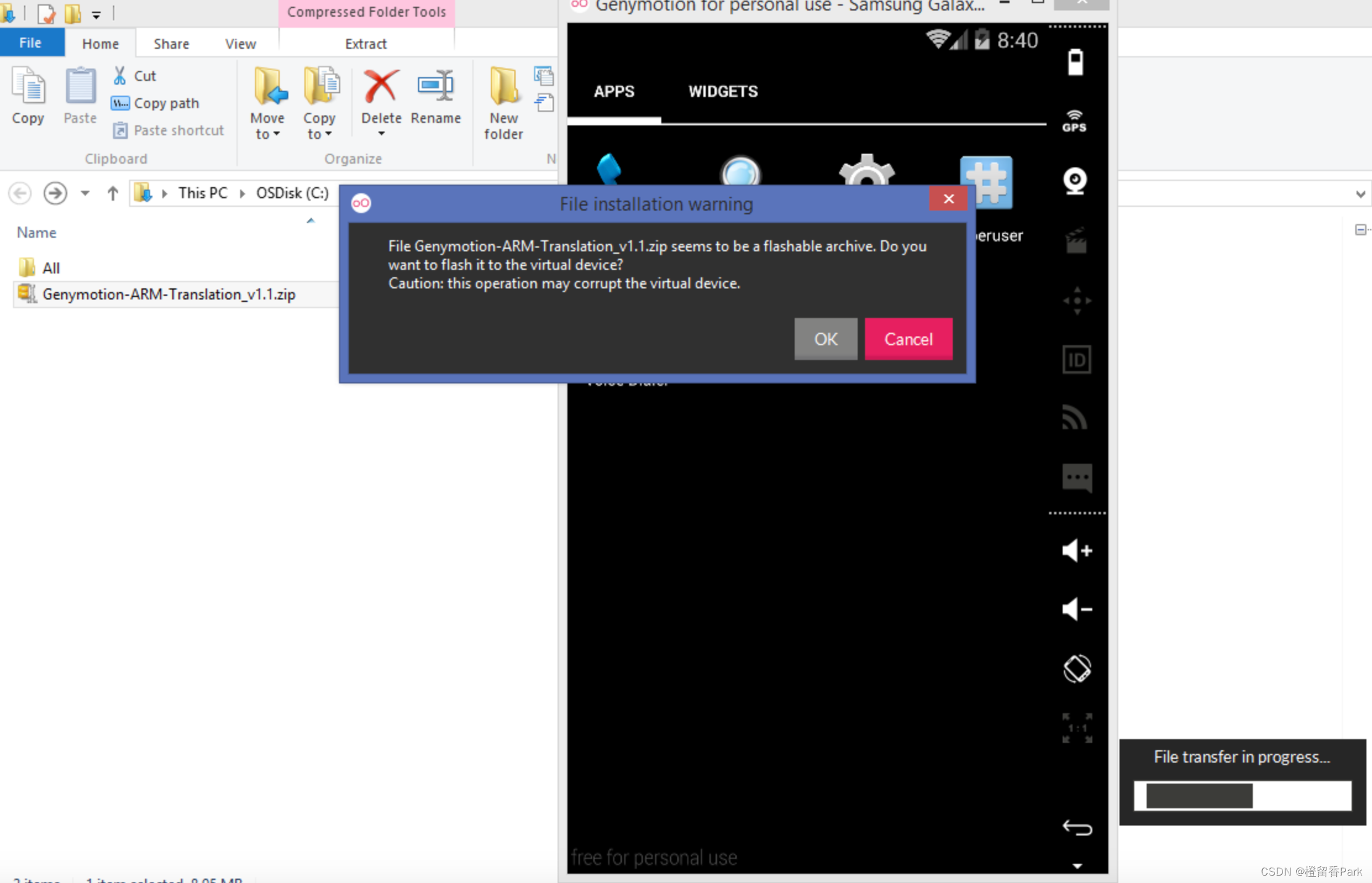

- 下载 ARM Translation,然后不需要解压缩 “zip”,只需将整个文件拖放到 “Genymotion” 中即可

- 当出现以上信息时,选择 “OK” 安装 “/system” 下的文件

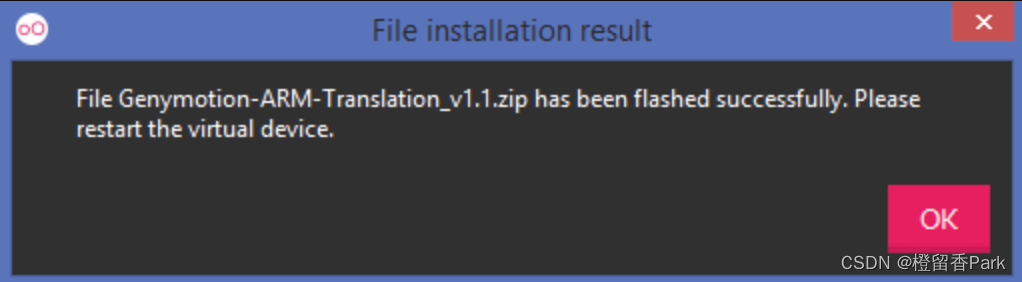

- 完成后,会出现一条信息,如图所示,按 “OK”,然后关闭 “Emulator”,然后再次打开它

- 再次尝试 “安装” 命令

C:\Users\[user]\Desktop

λ adb install sieve.apk

2085 KB/s (367886 bytes in 0.172s)

pkg: /data/local/tmp/sieve.apk

Success

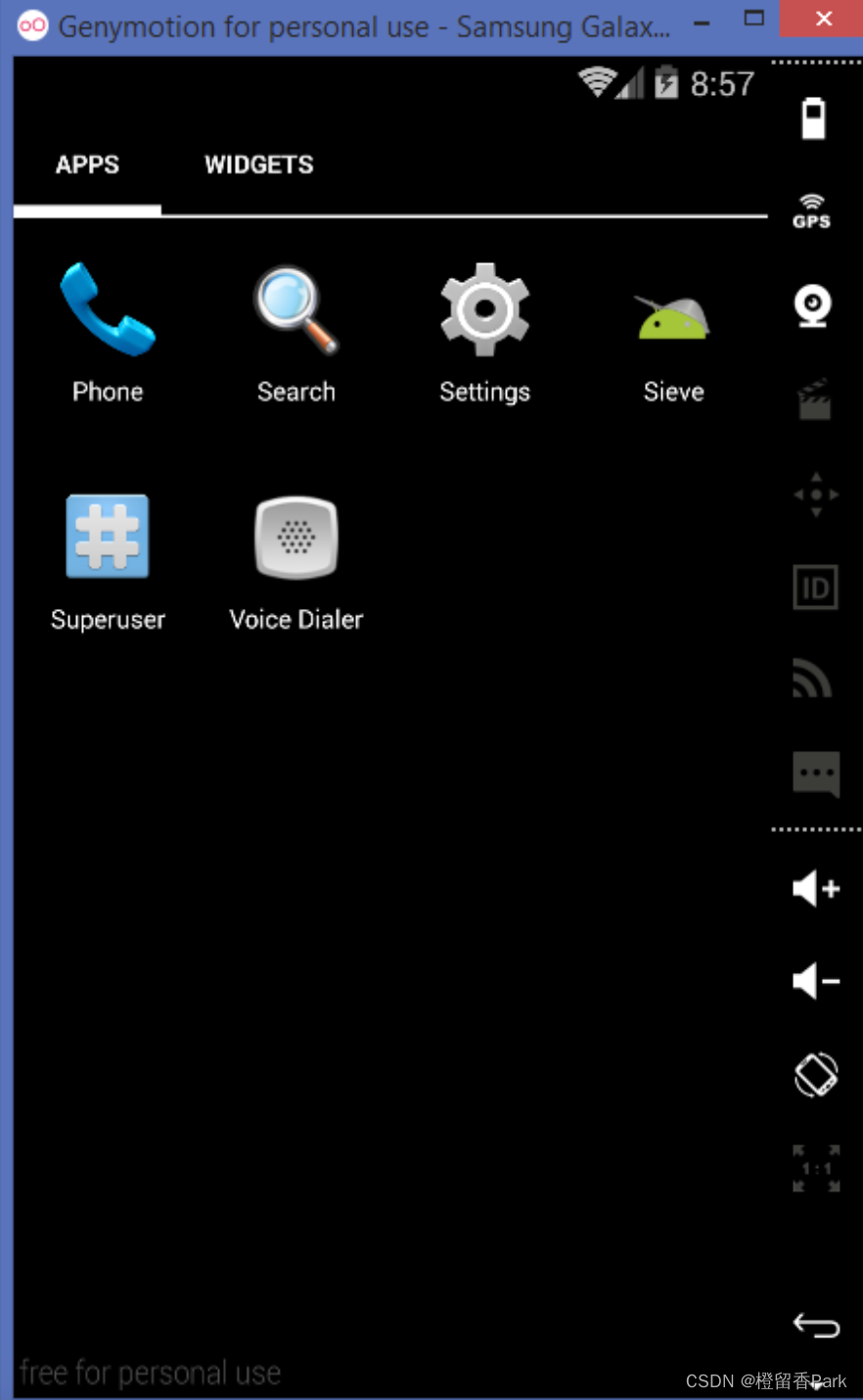

- 尝试检查 “模拟器”,你会发现 “icon” 的 “图标”

- 尝试打开程序

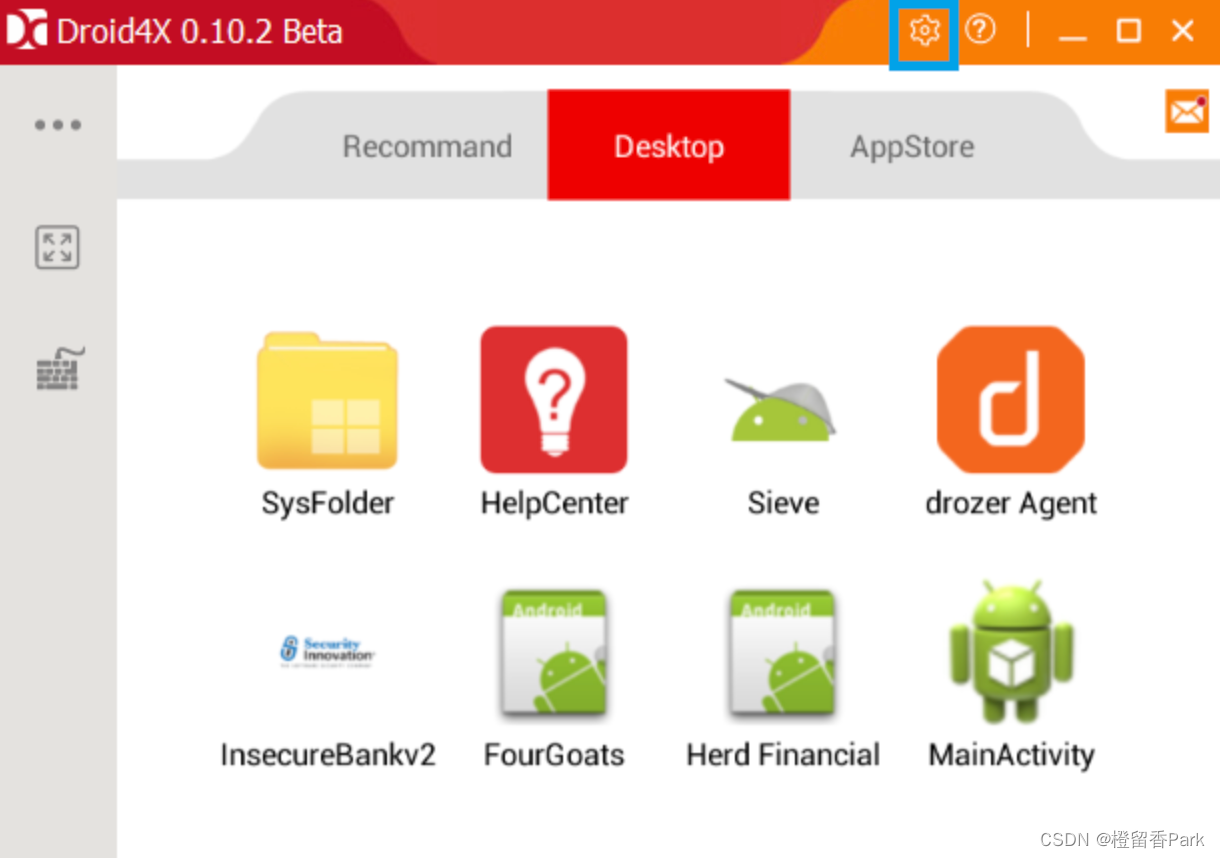

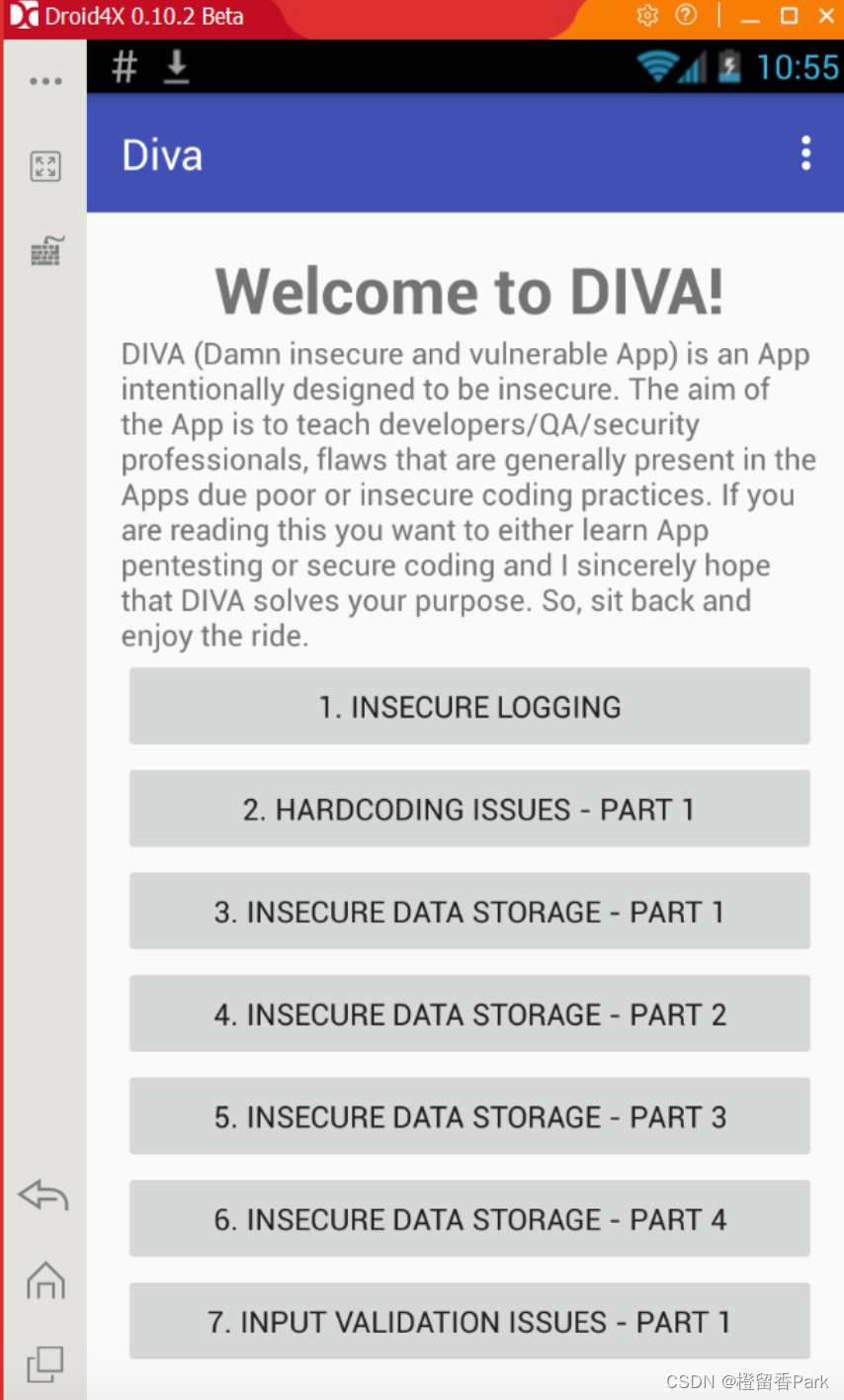

0x04 如何安装 DIVA (Android)

4.1 简介(概述)

“DIVA”的“Android”版本是一个漏洞程序。 为了练习“Android”版的“渗透测试”,本文介绍如何通过名为“Droid4x”的“模拟器”安装程序。

4.2 步骤

- 安装 “Emulator” 或准备 “Android” 设备进行安装。 例如使用名为 “Droid4x” 的 “模拟器”

- 安装完成后,打开 “模拟器”

- 下载程序 DIVA (Android)

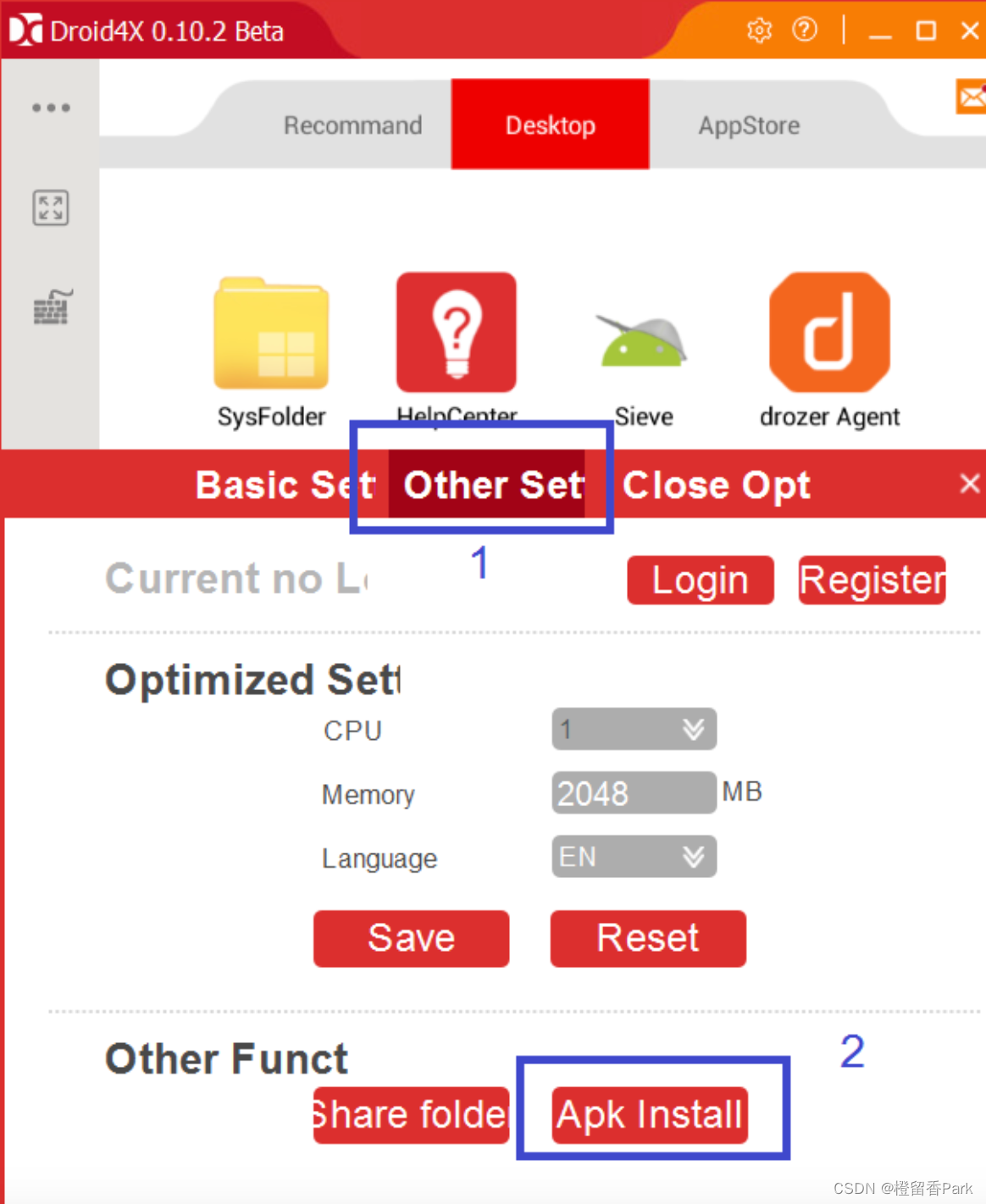

- 然后按下图中的按钮安装程序

- 然后你会看到如图所示的菜单,选择 “Other” 并选择 “Apk install”

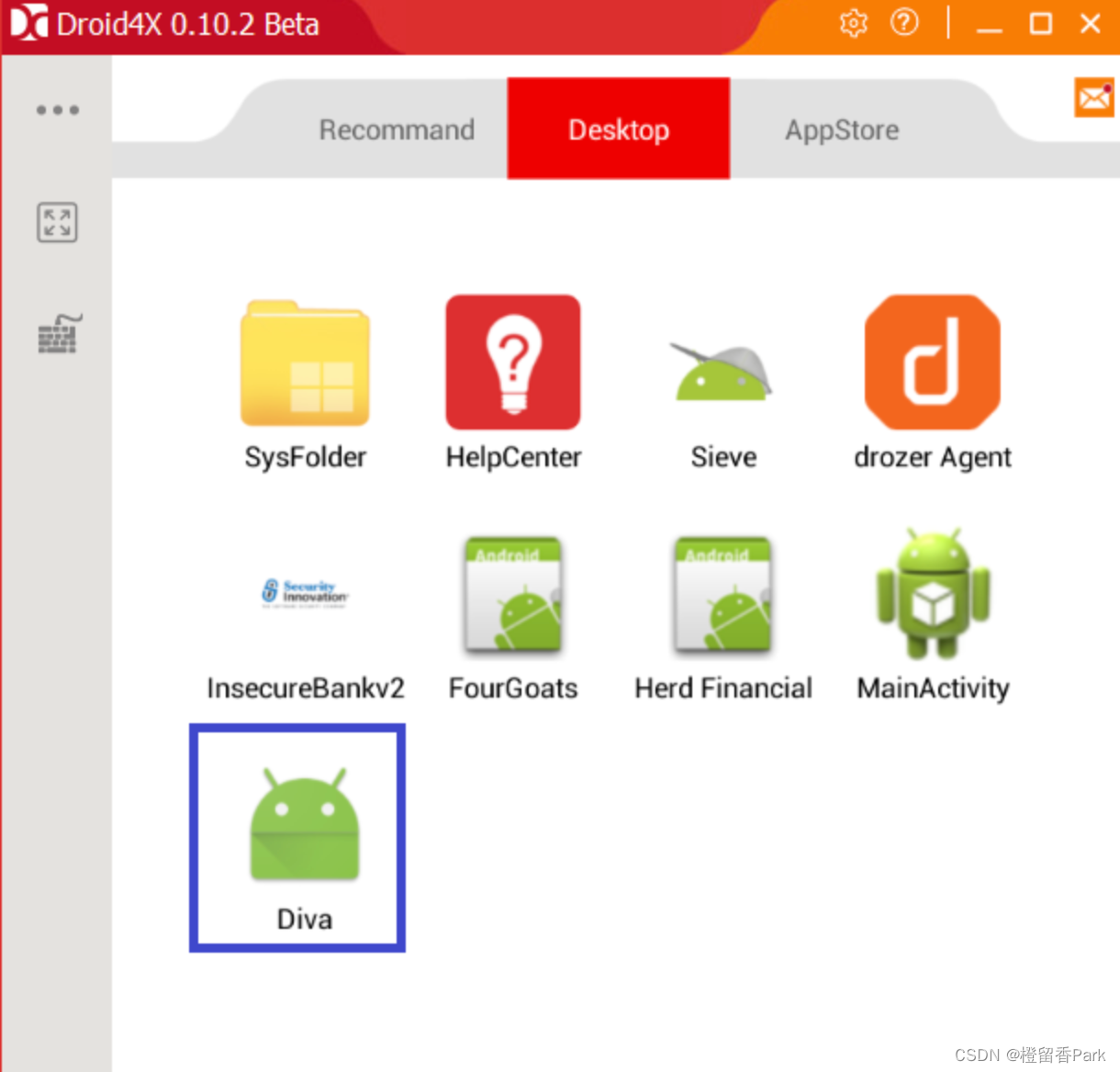

- 然后选择下载的 “.apk” 文件进行安装。 等结束了,返回查看 “桌面” 页面,查看是否出现 “DIVA” 程序

- 尝试打开程序

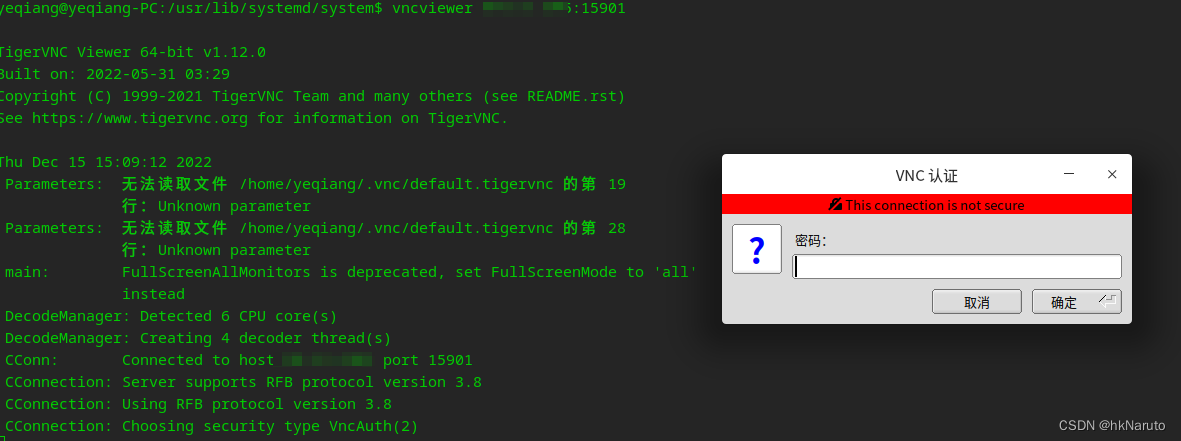

0x05 如何安装 InsecureBank

5.1 简介(概述)

“InsecureBank” 是一个针对 “Android” 的漏洞程序,用于练习各种漏洞。 另外,还有其它有趣的漏洞程序如下:

- 如何设置 GoatDroid (FourGoats)

- 如何设置 GoatDroid (Herd Financial)

- 如何在 Genymotion 模拟器上安装 sieve.apk

- 如何安装 DIVA (Android)

5.2 步骤

- 下载漏洞程序 “Insecure Bank” 或从 “DropBox” 下载

- 安装程序 “Android Emulator” 上的 “InsecureBankv2.apk”

- 转到名为 “\AndroLabServer” 的 “文件夹”,并使用命令 “python app.py” 启用 “服务器”

root@KALI:~/Desktop/Android-InsecureBankv2-master# ls -l

total 12940

drwxrwxrwx 2 root root 4096 Mar 3 13:42 AndroLabServer

drwxrwxrwx 5 root root 4096 Nov 3 11:09 InsecureBankv2

-rwxrw-rw- 1 root root 3462429 Oct 30 09:33 InsecureBankv2.apk

-rw-r--r-- 1 root root 6561697 Mar 6 21:21 InsecureBankv2-dex2jar.jar

-rwxrw-rw- 1 root root 1079 Oct 30 09:33 LICENSE

-rwxrw-rw- 1 root root 1515 Oct 30 09:33 README.markdown

drwxrwxrwx 2 root root 4096 Nov 3 11:09 Spoilers

-rwxrw-rw- 1 root root 8704 Oct 30 09:33 Thumbs.db

-rwxrw-rw- 1 root root 3185178 Oct 30 09:33 Usage Guide.pdf

drwxrwxrwx 4 root root 4096 Nov 3 11:09 wip-attackercode

root@KALI:~/Desktop/Android-InsecureBankv2-master# cd AndroLabServer/

root@KALI:~/Desktop/Android-InsecureBankv2-master/AndroLabServer# ls -l

total 28760

-rwxrw-rw- 1 root root 4996 Oct 30 09:33 app.py

-rwxrw-rw- 1 root root 727 Oct 30 09:33 database.py

-rw-r--r-- 1 root root 908 Mar 2 13:58 database.pyc

-rw-r--r-- 1 root root 5882933 Mar 2 13:56 getopt

-rwxrw-rw- 1 root root 0 Oct 30 09:33 __init__.py

-rw-r--r-- 1 root root 17637486 Mar 2 13:58 json

-rwxrw-rw- 1 root root 1647 Oct 30 09:33 models.py

-rw-r--r-- 1 root root 2690 Mar 2 13:58 models.pyc

-rwxrw-rw- 1 root root 5120 Mar 3 13:42 mydb.db

-rwxrw-rw- 1 root root 604 Oct 30 09:33 README.markdown

-rw-r--r-- 1 root root 5882930 Mar 2 13:58 sys

root@KALI:~/Desktop/Android-InsecureBankv2-master/AndroLabServer# python app.py

The server is hosted on port: 8888

- 在 “Server” 中,按照以下说明检查 “IP”

root@KALI:~# ifconfig

eth0 Link encap:Ethernet HWaddr 00:0c:29:99:e8:4b

inet addr:192.168.1.43 Bcast:192.168.1.255 Mask:255.255.255.0

inet6 addr: fe80::20c:29ff:fe99:e84b/64 Scope:Link

UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1

RX packets:1341 errors:0 dropped:0 overruns:0 frame:0

TX packets:65 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:1000

RX bytes:94060 (91.8 KiB) TX bytes:9676 (9.4 KiB)

lo Link encap:Local Loopback

inet addr:127.0.0.1 Mask:255.0.0.0

inet6 addr: ::1/128 Scope:Host

UP LOOPBACK RUNNING MTU:65536 Metric:1

RX packets:20 errors:0 dropped:0 overruns:0 frame:0

TX packets:20 errors:0 dropped:0 overruns:0 carrier:0

collisions:0 txqueuelen:0

RX bytes:1200 (1.1 KiB) TX bytes:1200 (1.1 KiB)

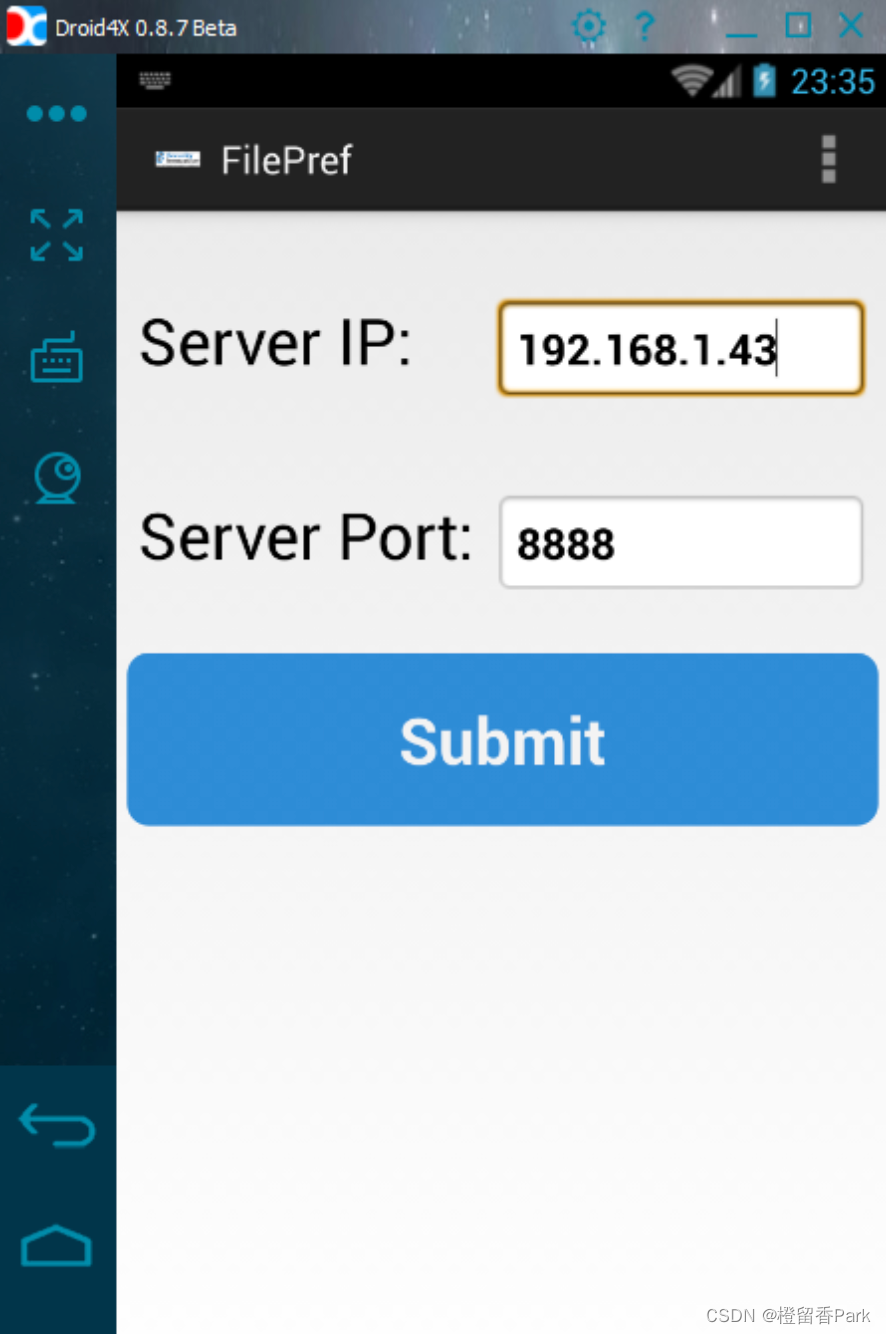

- 从示例端口“是” 8888 设置 “Android 模拟器” 上编程的 “IP”,然后单击 “Submit” 按钮

- 我们可以使用 “帐户” 登录,如下所示

Username: jack

Password: Jack@123$

参考链接:

http://blog.itselectlab.com/?p=4726

http://blog.itselectlab.com/?p=4892

http://blog.itselectlab.com/?p=4845

http://blog.itselectlab.com/?p=6995

http://blog.itselectlab.com/?p=7583

你以为你有很多路可以选择,其实你只有一条路可以走

![[附源码]Nodejs计算机毕业设计基于的扶贫产品展销平台Express(程序+LW)](https://img-blog.csdnimg.cn/123f23c501a44228b8ff1ac7fccbb97d.png)