文章目录

- 什么是Azure防火墙

- 如何部署和配置

- 创建虚拟网络

- 创建虚拟机

- 创建防火墙

- 创建路由表,关联子网、路由

- 配置防火墙策略

- 配置应用程序规则

- 配置网络规则

- 配置 DNAT 规则

- 更改 Srv-Work 网络接口的主要和辅助 DNS 地址

- 测试防火墙

什么是Azure防火墙

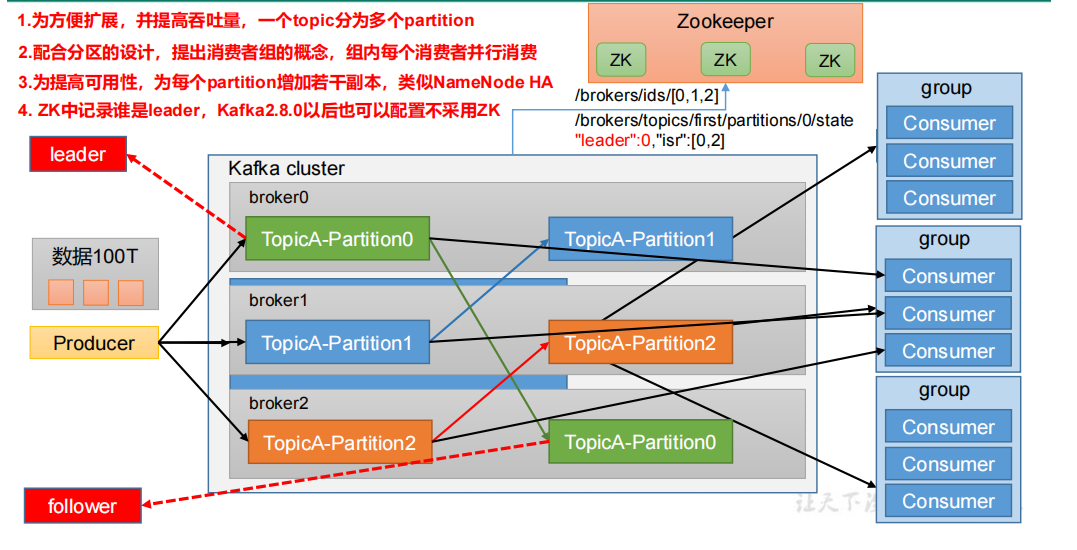

Azure防火墙是一种用于保护Azure虚拟网络的网络安全服务。它是在Azure虚拟网络边界处部署的一种网络安全控制系统,具有高级威胁智能检测和应用程序级安全功能。

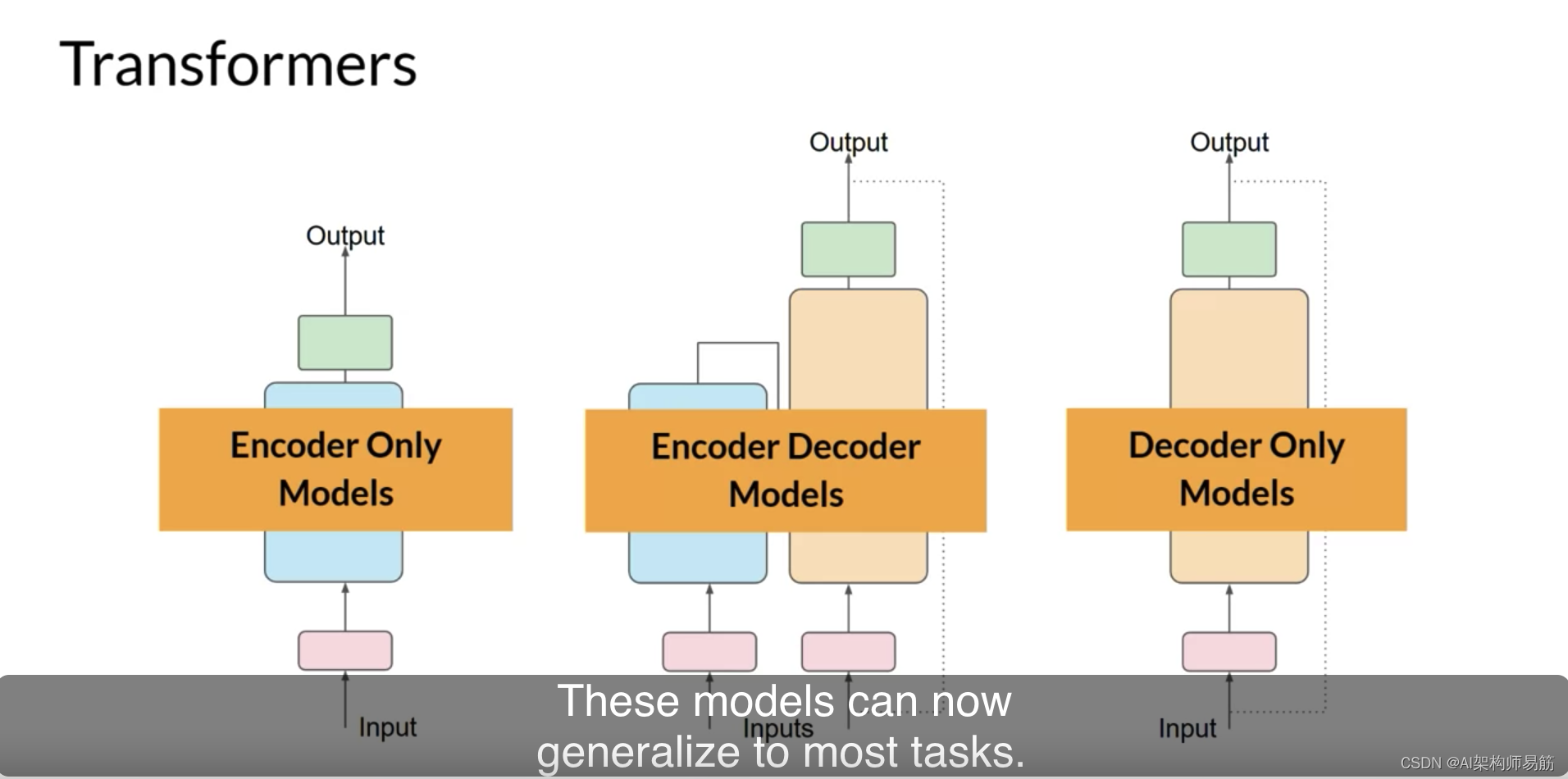

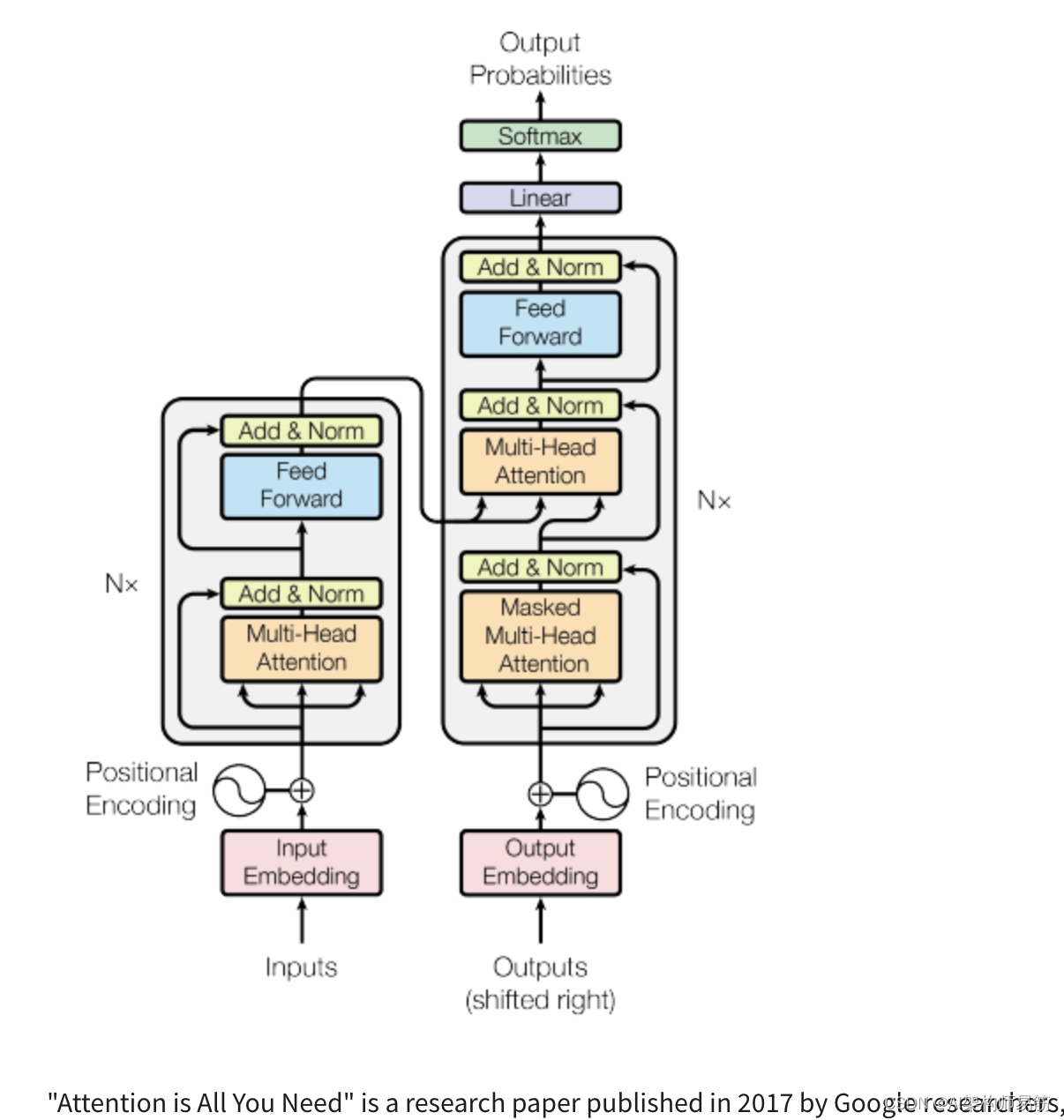

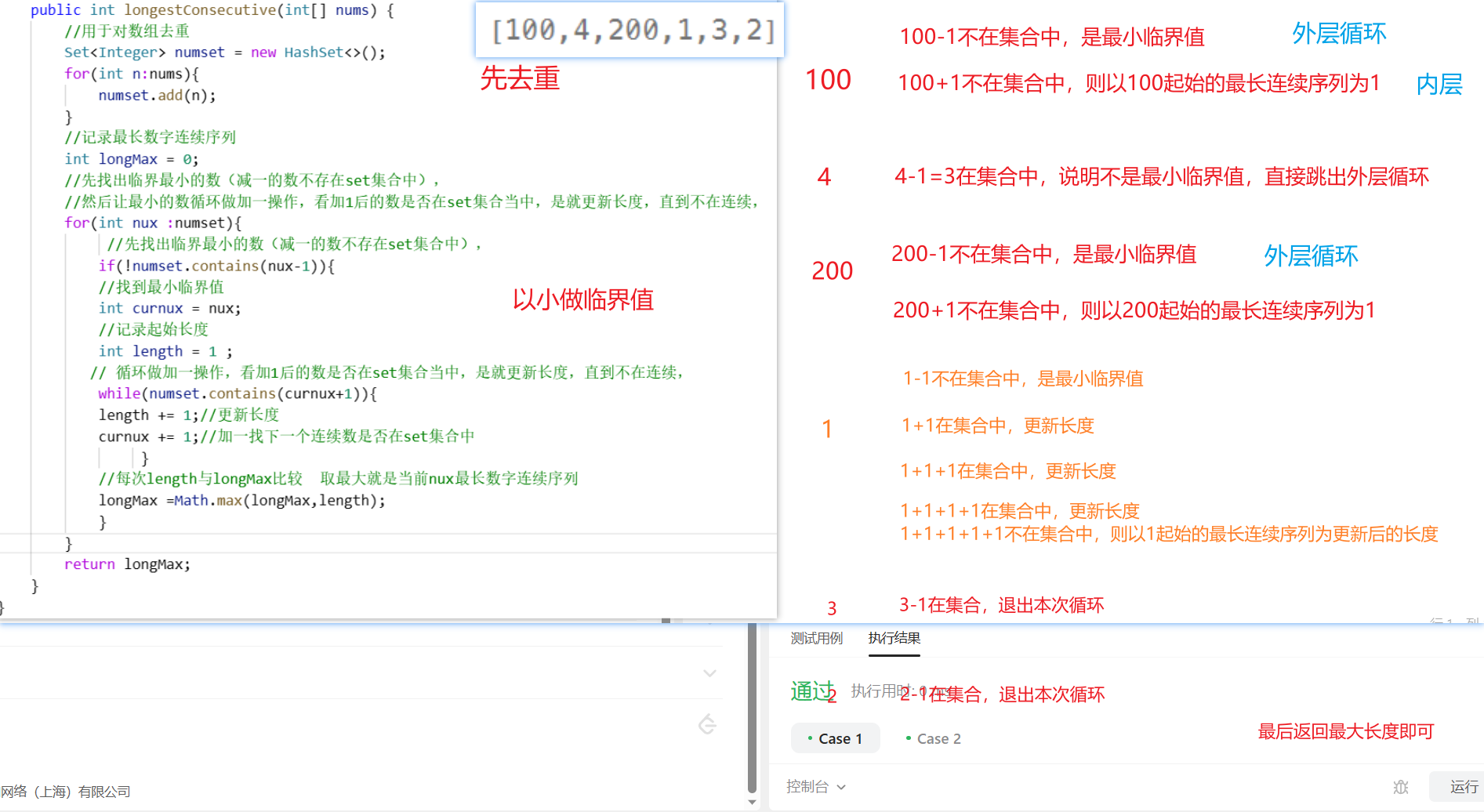

Azure防火墙的架构如下:

-

Firewallsubnet(防火墙子网):防火墙子网是Azure虚拟网络中用于部署防火墙资源的特定子网。它是虚拟网络的一部分,这样可以轻松将防火墙与其他网络资源进行联接。

-

WorkloadSN(工作负载子网):工作负载子网是Azure虚拟网络中包含需要进行防火墙检查的网络资源的子网。它与防火墙子网之间通过网络安全组进行联通,以实现防火墙流量检查的目的。

Azure防火墙可以实现以下功能:

-

网络安全规则:防火墙可以根据源IP地址、目标IP地址、端口和协议等参数,对网络流量进行识别和控制。通过防火墙规则,可以限制或允许特定的网络流量。

-

应用程序级安全:防火墙可以针对特定的应用程序进行流量检测和过滤。它可以检测并阻止恶意软件、病毒和其他安全威胁的传播。

-

威胁智能检测:防火墙具有高级的威胁智能检测能力,可以识别和防止各种网络威胁,如恶意软件、高级持续性威胁(APT)和分布式拒绝服务(DDoS)攻击等。

参考文档:

https://learn.microsoft.com/zh-cn/azure/firewall/overview

https://learn.microsoft.com/zh-cn/azure/firewall/tutorial-firewall-deploy-portal-policy

如何部署和配置

创建虚拟网络

- 创建虚拟网络,并按照文档的提示: 部署文档 ,分别键入子网 10.0.1.0/26 ,10.0.2.0/24作为子网的范围,注意子网名称分别为AzureFirewallSubnet,Workload-SN,完成好的如下图:

在Azure中创建虚拟机时,需要创建名为AzureFirewallSubnet、Workload-SN和AzureFirewallManagementSubnet的子网。这些子网有以下含义:

- AzureFirewallSubnet:这个子网是为Azure防火墙服务保留的。它用于托管部署在虚拟网络中的Azure防火墙实例。防火墙用于监控和保护虚拟网络中的流量,提供网络安全功能,如访问控制和网络流量过滤。

- Workload-SN:这个子网是为你的工作负载创建的。工作负载可以是虚拟机、容器等。你可以将你的应用程序部署到工作负载子网中,使它们能够通过虚拟网络和其他资源进行通信。

- AzureFirewallManagementSubnet:这个子网是为Azure防火墙管理保留的。它用于管理Azure防火墙实例,包括配置和监视。只有在创建防火墙时才会使用此子网。

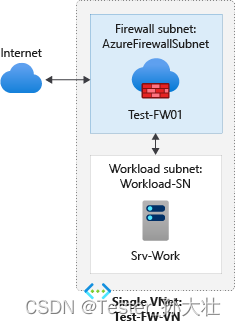

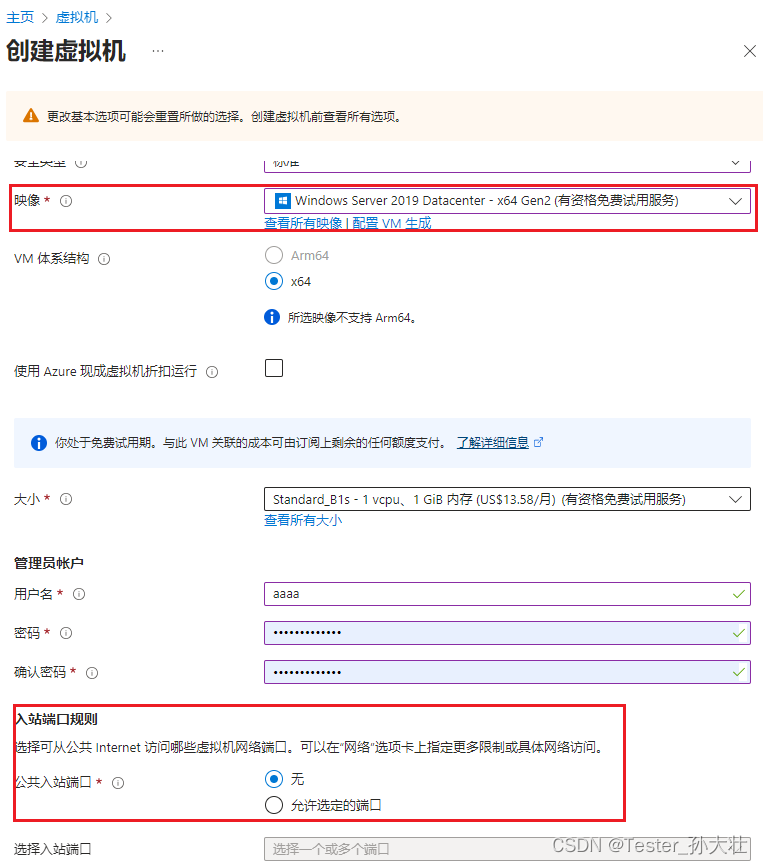

创建虚拟机

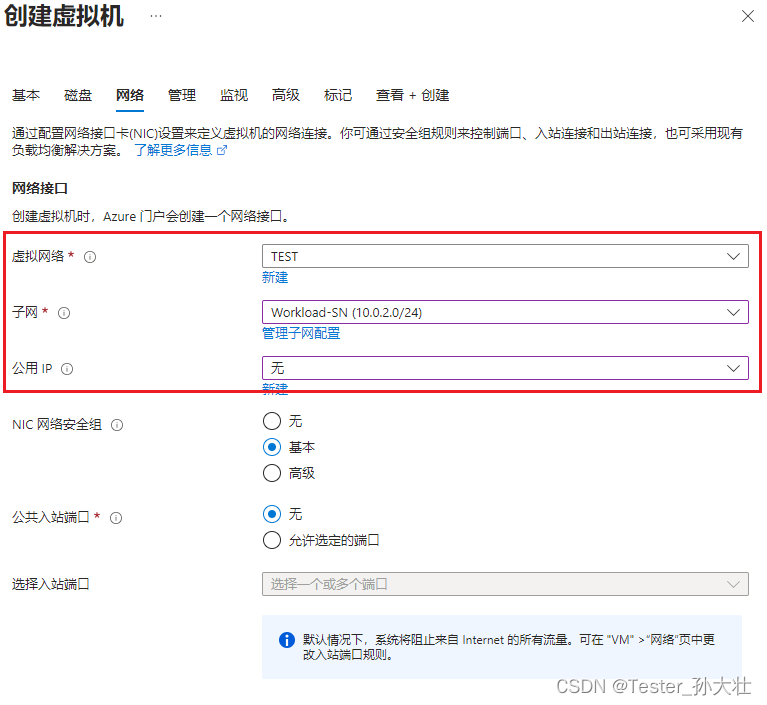

- 创建windows 2019虚拟机,注意公用入站端口和公共 IP都选择无

创建防火墙

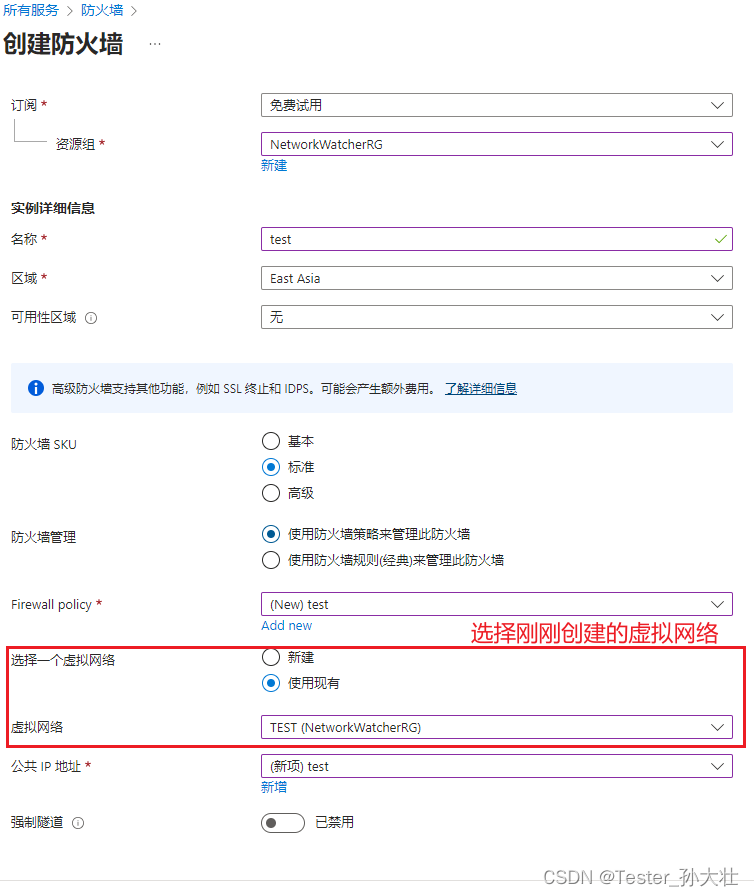

- 找到防火墙,并创建,虚拟网络选择刚刚创建的TEST,并创建

创建路由表,关联子网、路由

创建路由表、关联子网和路由的目的是确保网络流量能够正确地被路由到虚拟机。路由表用于指定网络流量的流向,关联子网和路由则将路由表应用到特定的网络子网上。

- 搜索路由表,创建,并填入如下信息

资源组 选择“NetworkWatcherRG”。 区域 选择先前使用的相同位置。 名称 输入“Firewall-route”

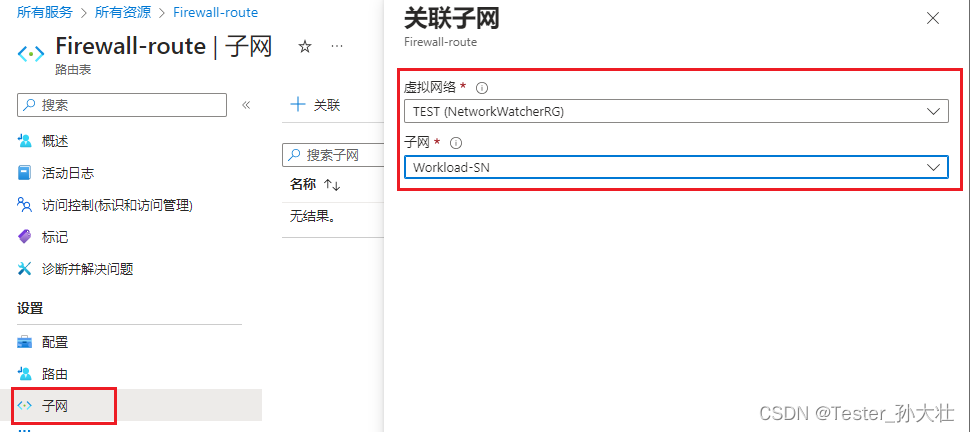

- 点击子网,关联虚拟网络到子网

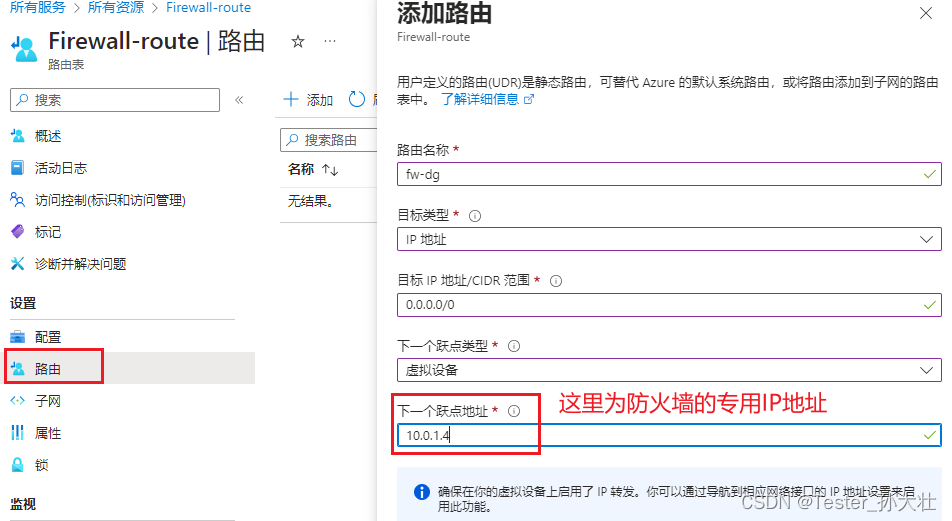

- 点击路由,添加路由地址

配置防火墙策略

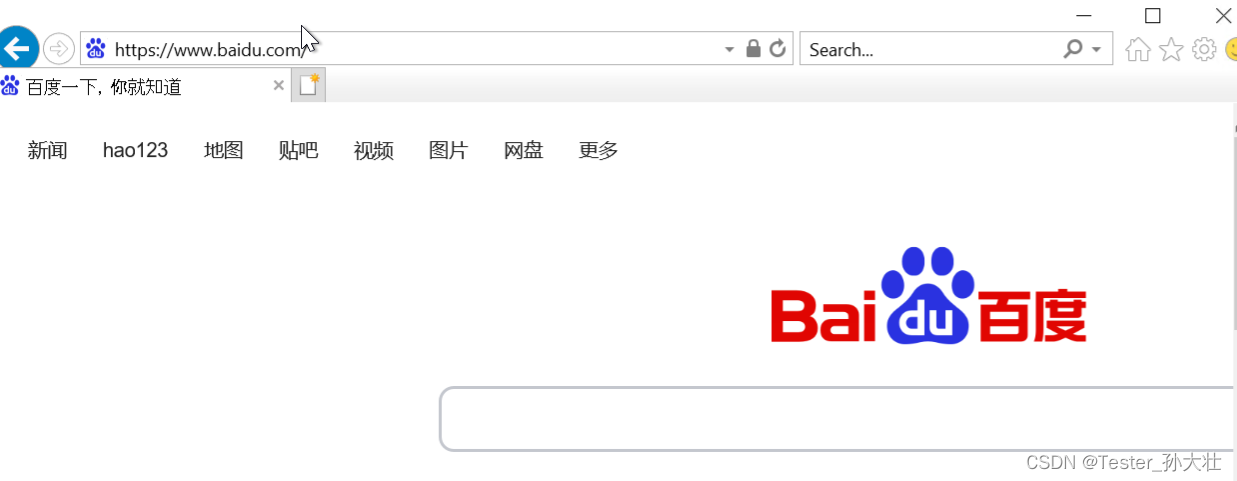

配置防火墙策略的目的是限制对虚拟机的访问,只允许指定的网络流量通过。在这种情况下,防火墙策略被设置为只允许通过的流量是指允许访问百度网址的流量。

配置应用程序规则

配置应用程序规则的目的是指定允许或拒绝访问虚拟机上的特定应用程序。在这种情况下,应用程序规则可能会被设置为仅允许访问百度网址。

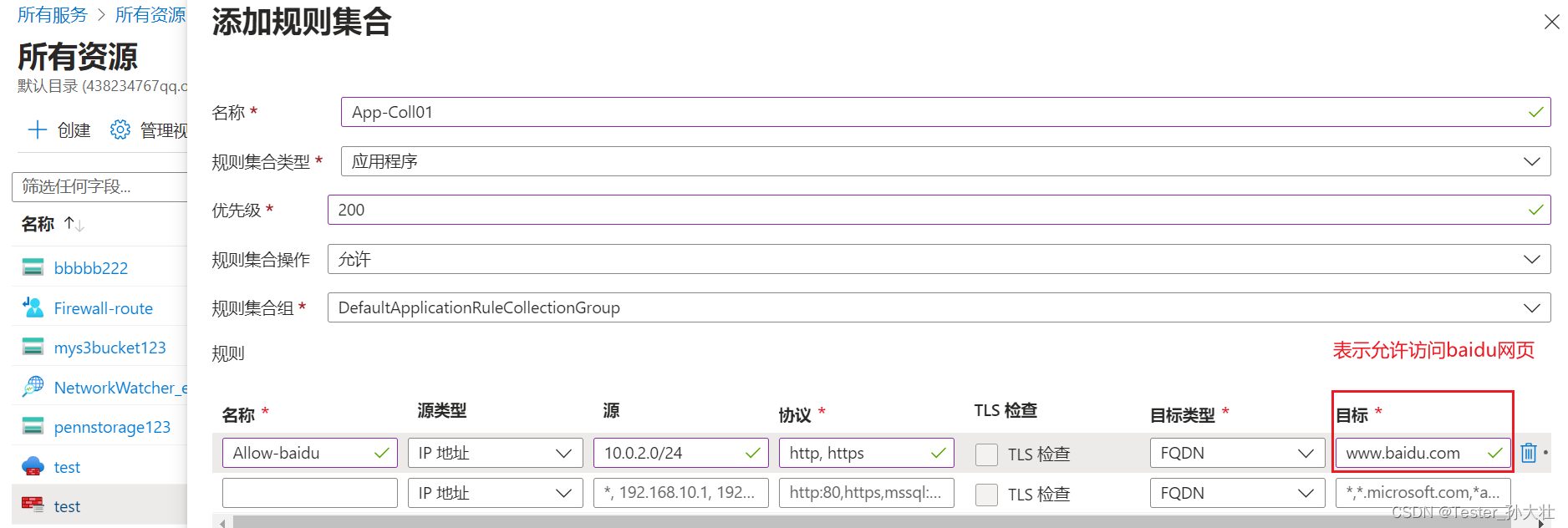

- 到资源中找到刚刚创建的防火墙对应的策略,选择“应用程序规则”,选择“添加规则集合”,添加规则集合,其中源为Workload-SN的地址,如下图

配置网络规则

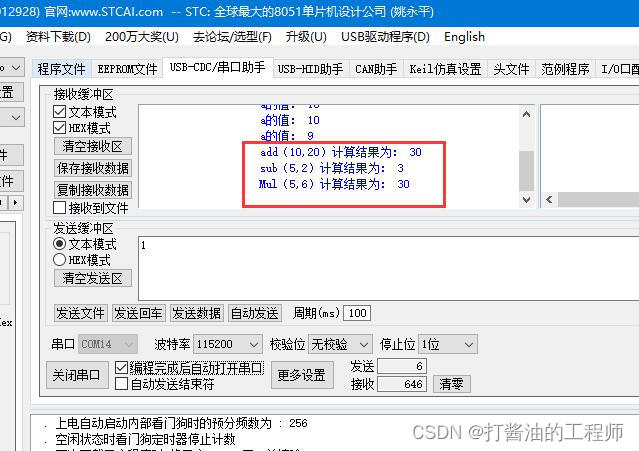

配置网络规则的目的是指定允许或拒绝访问虚拟机上的特定网络协议和端口。

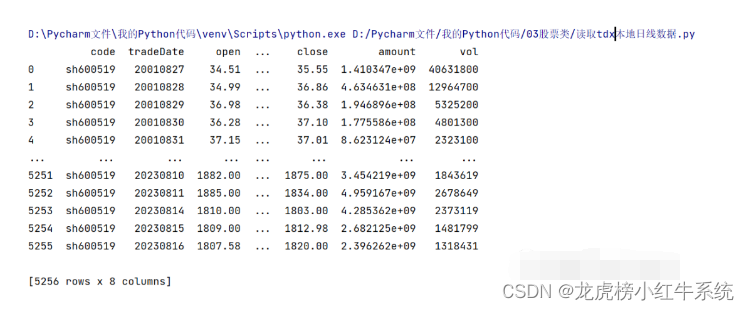

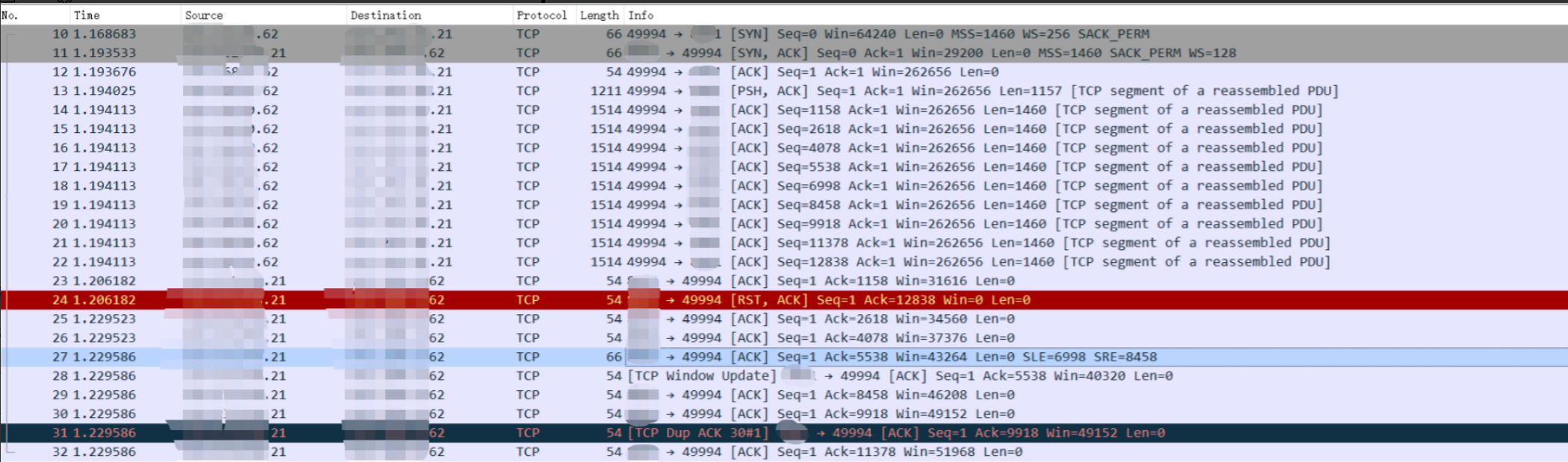

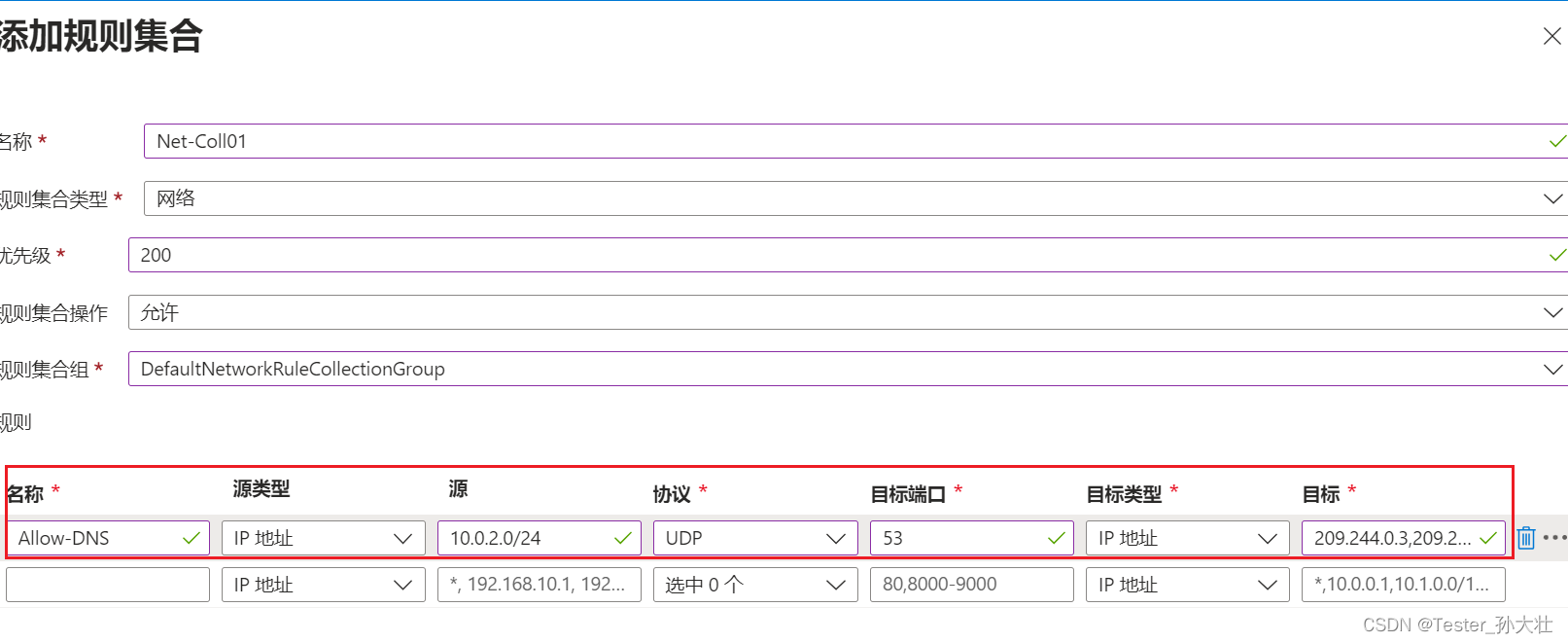

- 继续上一步添加网络规则,选择“网络规则”,选择“添加规则集合”,填入信息如下,其中目标信息填入209.244.0.3,209.244.0.4

配置 DNAT 规则

在Azure虚拟机中,DNAT代表目标网络地址转换(Destination Network Address Translation),也称为端口转发。DNAT是一种网络地址转换技术,它允许将外部网络请求转发到虚拟机的特定端口。

当你创建一个Azure虚拟机时,它默认情况下会获得一个私有的IP地址,这个IP地址对外界是不可访问的。如果你想让外部网络访问到这个虚拟机上的特定服务(如Web服务器),你可以通过创建DNAT规则将外部网络请求转发到虚拟机的特定端口上。

DNAT的工作原理是,当收到一个外部网络请求时,Azure会根据你设置的DNAT规则将请求转发到虚拟机的私有IP地址和特定端口上,实现外部网络访问到虚拟机上的服务。这种方式可以实现多台虚拟机共享一个公共IP地址并提供不同的网络服务。

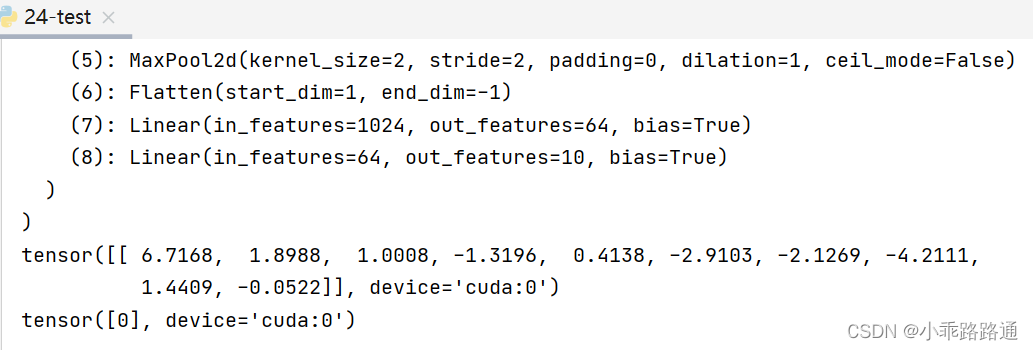

- 继续上一步,选择“DNAT 规则”,选择“添加规则集合”,填入信息如下

对于“名称”,请输入“rdp”。

对于“优先级”,请输入“200”。

对于“规则收集组”,选择“DefaultDnatRuleCollectionGroup” 。

在“规则”下,为“名称”输入“rdp-nat”。

对于源类型,请选择“IP 地址”。

对于“源”,请输入 *

其他信息如下图:

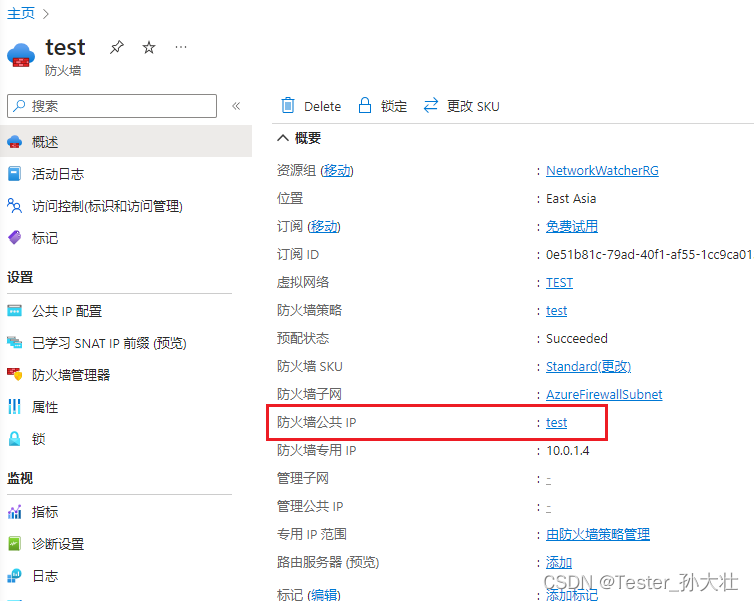

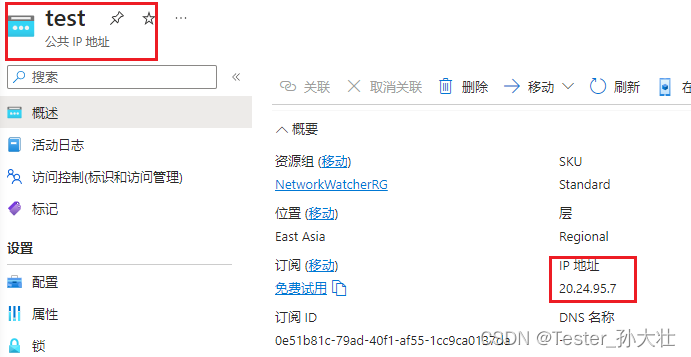

防火墙的公共IP如下:

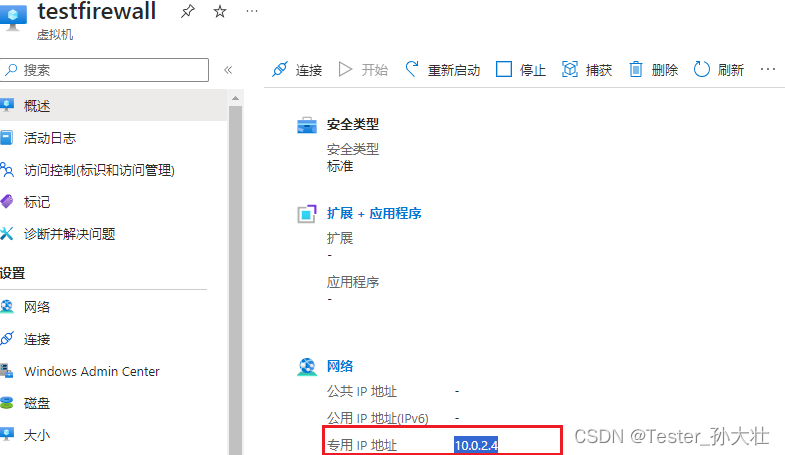

虚拟机的专用IP如下:

防火墙PIP地址的含义

在Azure虚拟机中,配置DNAT(目标网络地址转换)规则时,防火墙PIP地址是指将流量重定向到虚拟机之前,流量经过的防火墙的公共IP地址。防火墙是一种网络安全设备,用于监控和控制网络流量,保护网络免受未经授权的访问和攻击。

通过配置DNAT规则,可以将公共IP地址上的特定端口流量重定向到虚拟机的私有IP地址和端口。防火墙PIP地址指定了防火墙所使用的公共IP地址,用于将流量转发到目标虚拟机。

更改 Srv-Work 网络接口的主要和辅助 DNS 地址

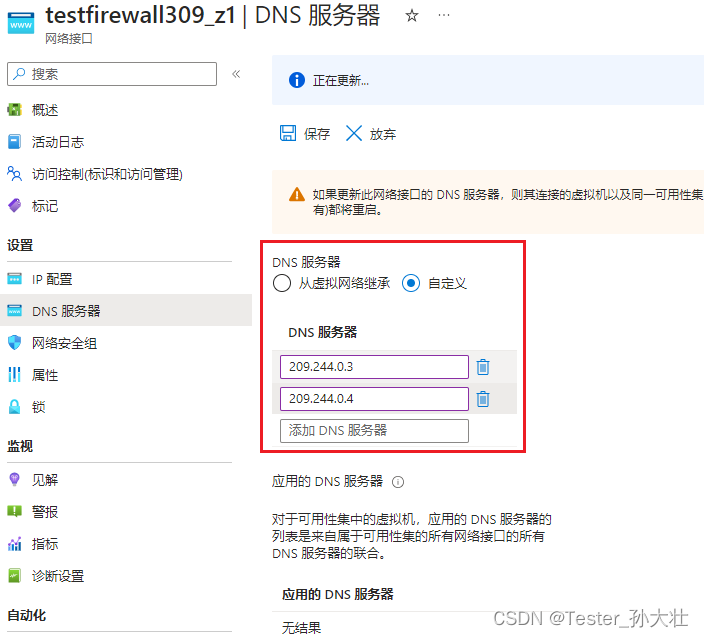

更改Srv-Work网络接口的主要和辅助DNS地址的目的是为网络接口配置DNS服务器的地址。这样做可以确保虚拟机能够解析域名并进行访问。这对于访问百度网址是必要的,因为域名解析是将网址转换为IP地址的关键步骤

- 选择刚刚创建的网络接口。

- 在“设置”下,选择“DNS 服务器”。

- 在“DNS 服务器”下,选择“自定义”。

- 在“添加 DNS 服务器”文本框中输入“209.244.0.3”,

- 在下一个文本框中输入“209.244.0.4”。选择“保存”。

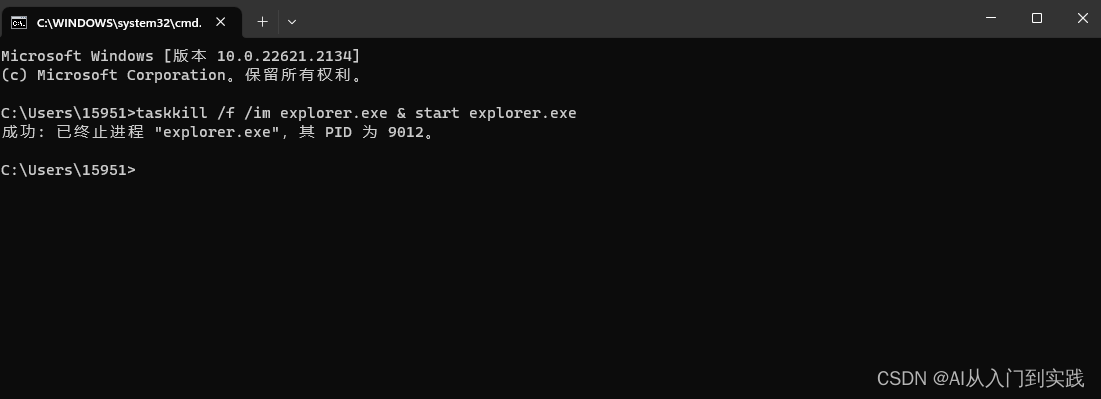

- 重启 Srv-Work 虚拟机。

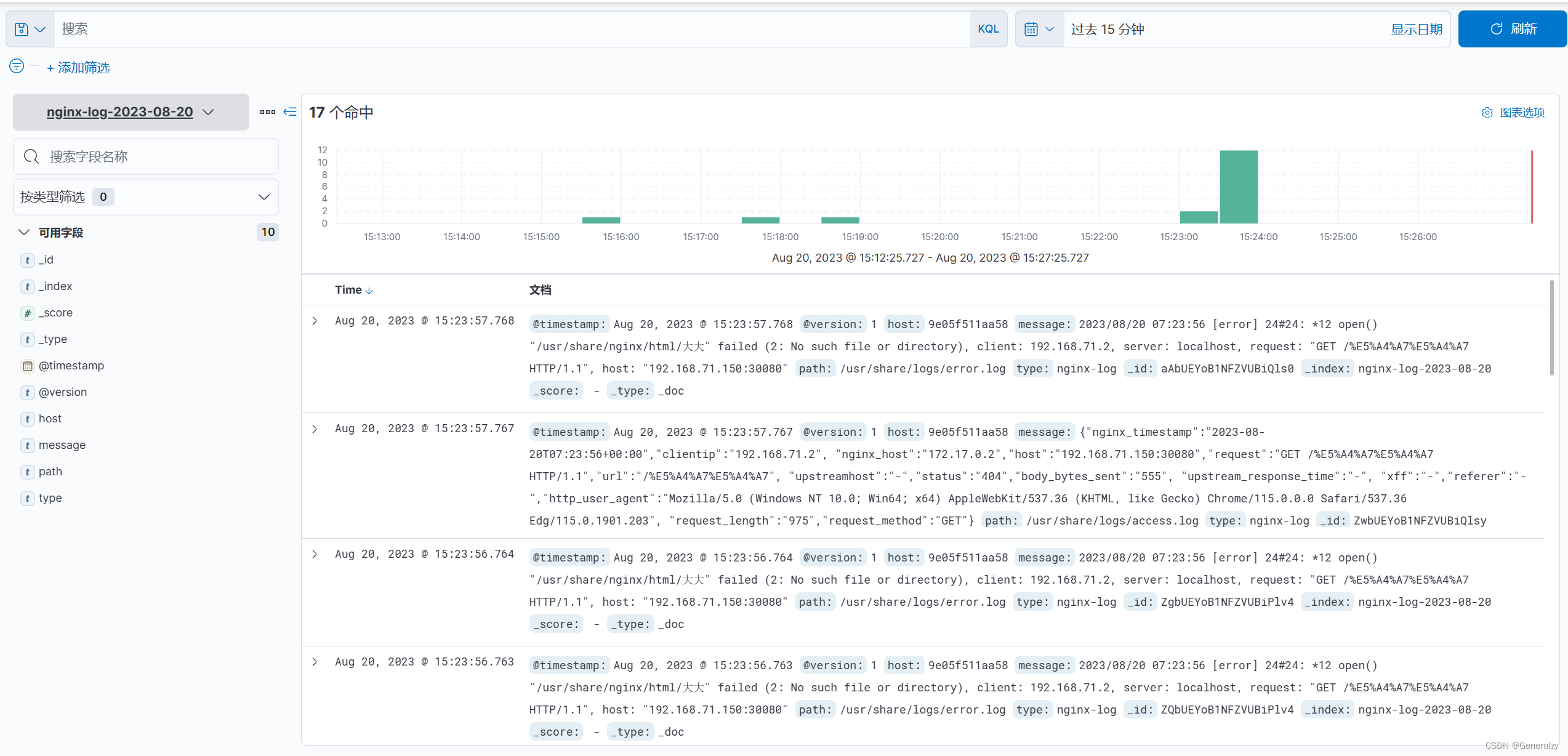

测试防火墙

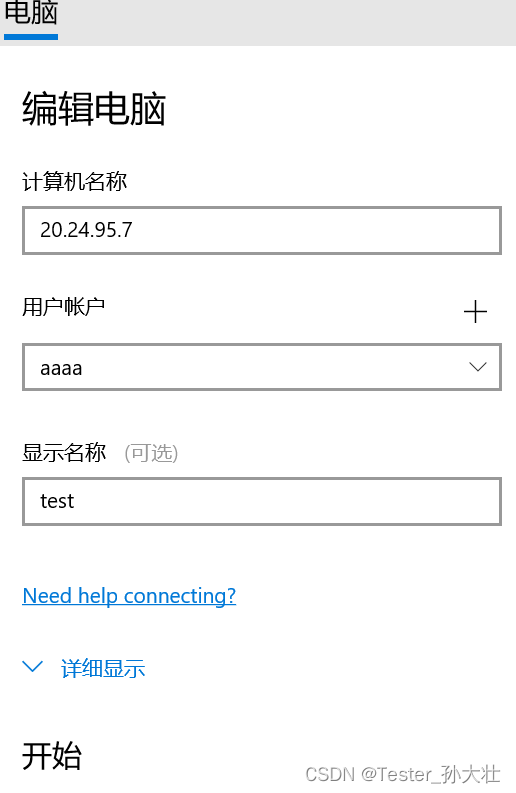

- 使用RDP连接工具,使用防火墙公共IP地址进行连接

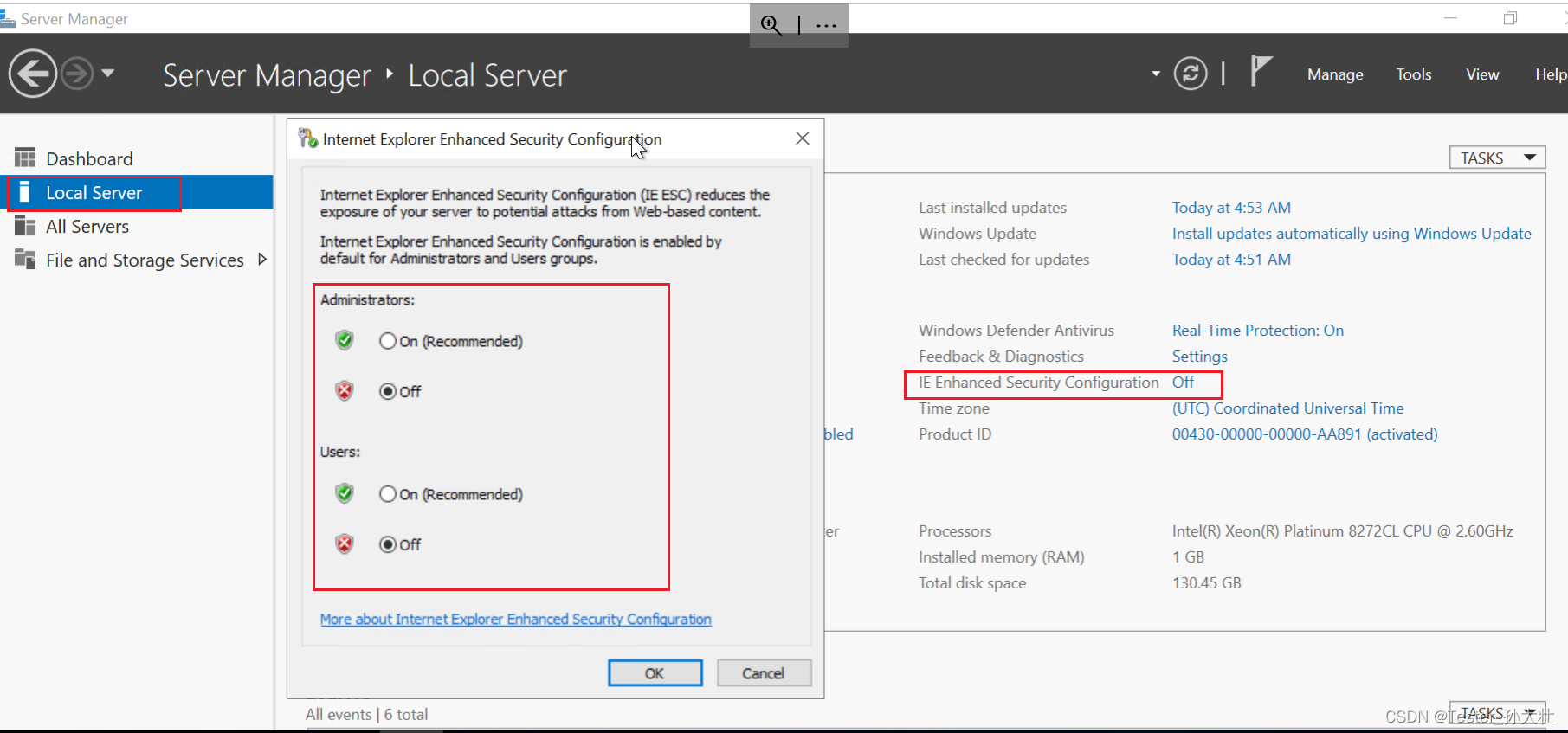

- 连接后,关闭Security Configuration选项,方便稍后测试

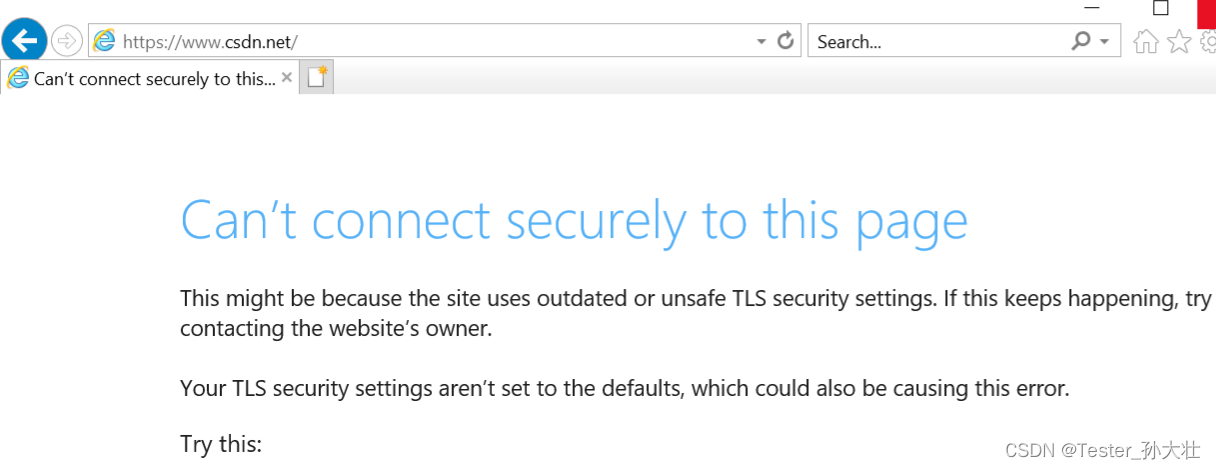

- 打开网页进行测试,如果访问csdn,则无法访问,访问刚刚应用程序规则允许的百度网址,则可以访问。