数据参考:CISP官方

目录

- 安全安装

- 保护账户安全

- 本地安全策略

- 安全中心

- 系统服务安全

- 其他安全设置

- 软件安全获取

一、安全安装(以安装windows系统为例)

选择合适的版本

- 商业版本:家庭版、专业版、专业工作站版、企业版

- 特殊版本:教育版、企业版LTSC等

安装源

- 官方渠道&可靠镜像(哈希)

安装镜像

- 微软官方提供镜像制作工具

- 不要使用其他第三方开发的 Windows10镜像

分区设置

- Windows10自带保留数据重置功能,无需再关注分区设置

登录账号设置

- 微软账户

- 本地账户

安全补丁

- 安装完成后先进行补丁升级

二、保护账户安全

系统内置账户

- Administrator(管理员)

- Guest(来宾)

用户账户

- 安装时用户创建的账户

关闭默认内置账户

- Net user administrator /active:no

- Net user guest /active:no

更改默认账户用户名

- 默认内置账户是攻击针对对象

- 本地安全策略中提供选项

给所有账户设置安全的口令

什么是安全的口令:自己容易记、别人不好猜

- 自己容易记:需要有规律

- 别人不好猜:规律是别人不知道的

案例:不安全的 “安全” 口令

对抗口令破解依靠强壮的口令,安全建议:

- 足够的长度

- 大写字母、小写字母、数字、特殊字符组合

符合“安全”要求的口令

-

复杂性:口令应由多个字符组成,包括大写字母、小写字母、数字和特殊字符,以增加破解难度。

-

长度:口令长度应足够长,通常建议至少为8个字符,但更长的口令更安全。

-

不易猜测:避免使用与个人信息(如生日、姓名、电话号码)相关的口令,以免被他人轻易猜到。

-

随机性:选择随机的字符组合作为口令,不要使用常见的词语或短语。

-

定期更换:定期更换口令,例如每三个月更换一次,以防止口令被长期利用。

-

不重复:避免在不同的账户或系统中使用相同的口令,以免一处泄露带来的风险影响其他账户和系统的安全。

-

使用密码管理工具:考虑使用密码管理工具来存储和生成安全的口令,同时确保密码管理工具本身也受到保护。

安全系数高的密码与密码设置规则示例:

其他登录验证方式

- 面部识别

- 指纹

- PIN (个人识别码 Personal Identification Number)

- 图片 (手势)

三、本地安全策略

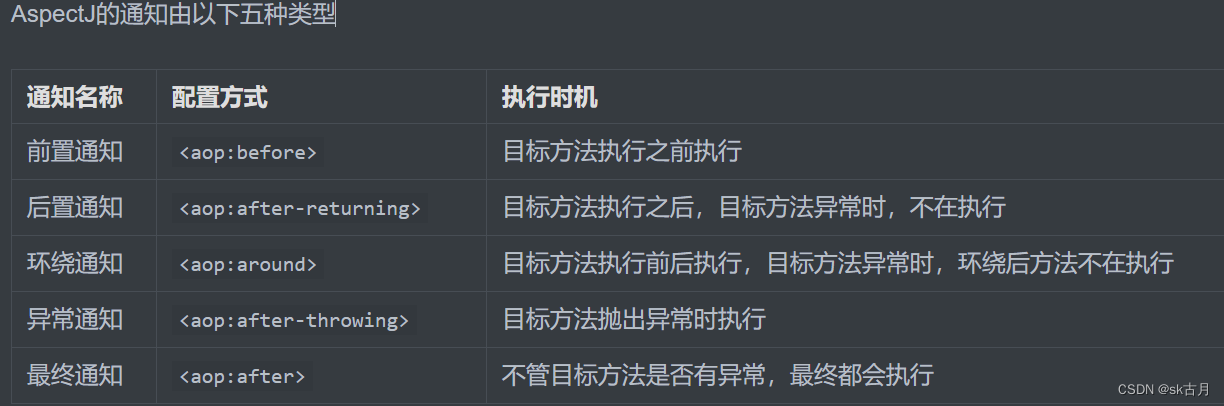

1、本地安全策略-安全设置

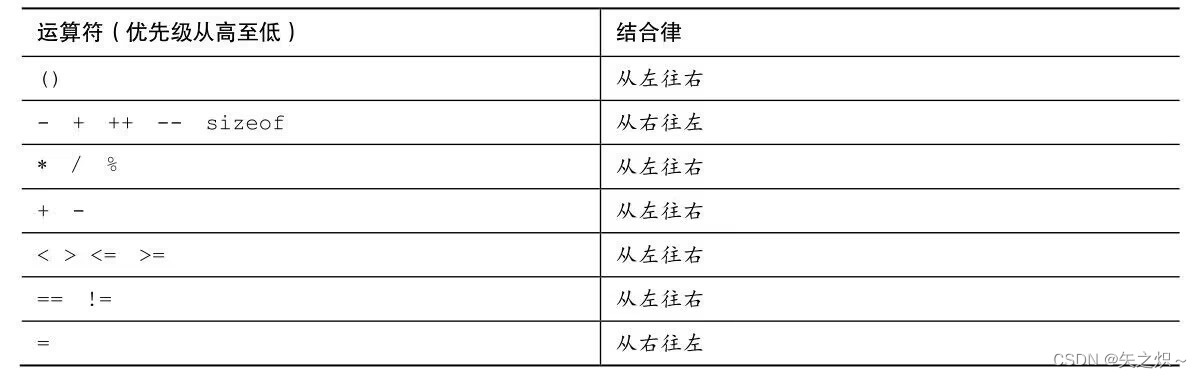

账户策略-密码策略设置 (避免出现弱口令)

- 密码必须符合复杂性要求

- 密码长度最小值

- 密码最短使用期限

- 密码最长使用期限

- 强制密码历史

- 用可还原的加密来存储密码

一般在公司会有个域主机,管理员会通过域主机直接给公司内的域成员机一键设置安全策略。

账户策略-账户锁定策略

- 账号锁定时间

- 账号锁定阀值

- 重置账号锁定计数器

2、本地安全策略-审核策略

作用

- 对用户操作进行审核,形成安全日志

审核策略设置

- 审核登录事件

- 审核对象访问

- 审核过程跟踪

- 审核目录服务访问

- 审核特权使用

- 审核系统事件

- 审核帐号登录事件

- 审核账户管理

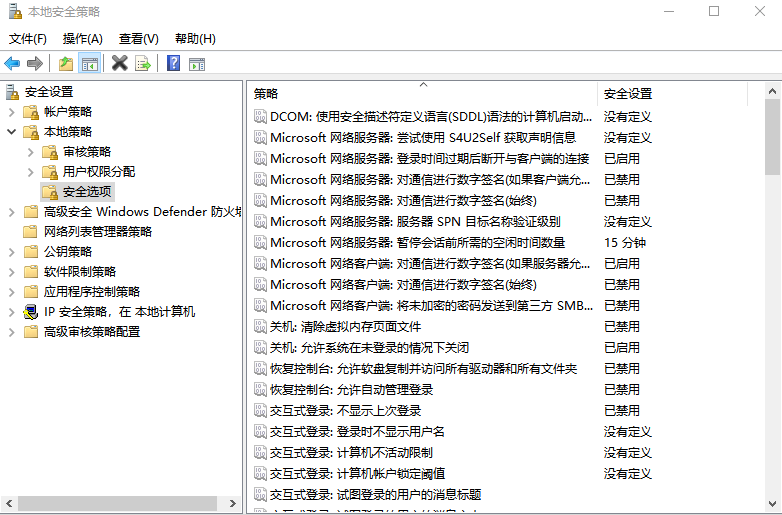

3、本地策略-安全选项

根据业务需求设置安全选项

- 用户试图登录时消息标题、消息文本

- 网络访问本地帐户的共享和安全模式 (经典和仅来宾)

- 使用空白密码的本地帐户只允许进行控制台登录

- ......

示例

- 网络访问:不允许SAM账号的匿名枚举,设置为已启用

- 网络访问:可匿名访问的共享,删除策略设置里的值

- 网络访问:可匿名访问的命名管道,删除策略设置里的值

- 网络访问:可远程访问的注册表路径,删除策略设置里的值

概念解释:

-

不允许SAM账号的匿名枚举:这是一项网络安全设置,旨在防止未经授权的用户通过进行枚举操作获取SAM(安全账户管理器)账号的信息。通过禁用SAM账号的匿名枚举,可以增强系统的安全性。在Windows操作系统中,您可以查找并编辑安全策略设置,以禁用SAM账号的匿名枚举。

-

可匿名访问的共享:这是指在网络上共享的文件夹或资源可以被匿名用户访问。为了提高系统的安全性,通常建议禁止匿名访问共享,以确保只有经过身份验证和授权的用户才能访问共享资源。您可以查找和修改共享设置,禁用匿名访问或限制共享资源的访问权限。

-

可匿名访问的命名管道:命名管道是一种用于进程间通信的机制。允许匿名访问命名管道可能会带来安全风险,因为未经身份验证的用户可以利用它来执行恶意操作。建议在网络上禁止匿名访问命名管道,以限制管道的访问权限。您可以查找并相应地更改安全策略设置或管道访问权限。

-

可远程访问的注册表路径:注册表是Windows操作系统中用于存储配置信息的关键组件,远程访问注册表路径意味着可以在网络上远程访问并修改指定的注册表路径。为了增强系统的安全性,建议限制或禁止远程访问敏感的注册表路径。您可以查找并编辑注册表访问权限设置,以控制可远程访问的注册表路径。

四、安全中心

病毒和威胁防护

- 确保病毒和威胁防护启用

- 确保病毒和威胁防护更新到最新

- 勒索软件防护 建议开启 (默认不开启)

防火墙和网络保护

确保防火墙启用 (默认启用)

- 域网络

- 专用网络

- 公用网络

高级设置

- 使用防火墙保护出入站及连接

防火墙和网络保护高级设置

入站规则

出站规则

连接安全规则

监视

- 防火墙

- 连接安全规则

- 安全关联

出站规则、入站规则

- 阻挡或者允许特定程序或者端口进行连接

- 默认存在预先设置的规则

- 预设规则不适用也可以创建自定义规则

设定入站规则

- 新建规则

- 进行端口定义设置

- 输入想要连接打开的端口

- 选择相应的规则

- 设定应用场景

- 定义名称

设定出站规则

- 新建规则

- 进行端口定义设置

- 输入连接的端口

- 选择相应的规则

- 设定应用场景

- 定义名称

应用和浏览器控制

- 检查应用和文件 告警 (默认)

- 适用于 Microsoft Edge的 Smartscreen开

- 浏览隔离 默认

- Exploit Protection 默认

五、系统服务安全

系统服务安全性问题

- 无需用户登录自动运行 (部分为默认“启动”)

- 运行权限较高

关闭不必要的服务

没有使用的服务

存在安全风险的服务

- 例如:交互式服务

- 计划任务 Task Scheduler

- 远程操作注册表 Remote Registry

- ......

六、其他安全设置

关闭管理共享

- 默认情况下,系统分区、 windows安装目录全部被共享,存在安全风险

解决策略

- 修改注册表关闭管理共享

关闭自动播放功能

- 自动播放功能默认开启,为方便用户而设计

- U盘病毒传播利用机制

解决措施

- 本地组策略关闭自动播放 (gpedit. msc)

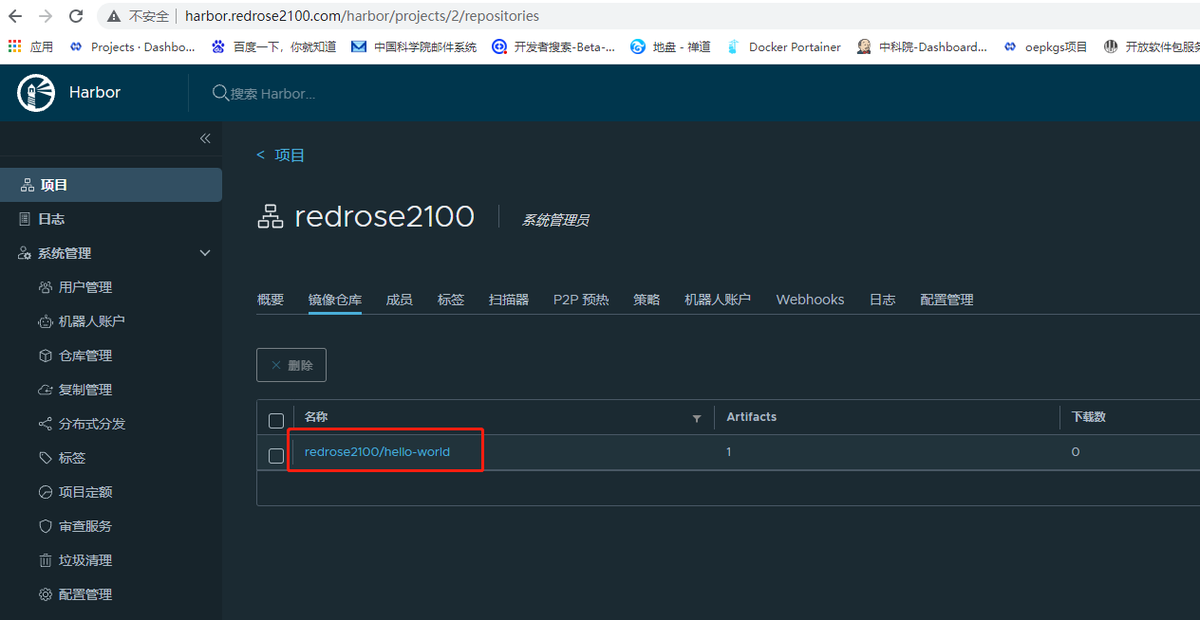

七、软件安全获取

防护软件

- 系统自带 Windows defender

- 第三方增强

其他软件

- 微软应用商城

- 官方网站

- 可靠平台