本文为joshua317原创文章,转载请注明:转载自joshua317博客 聊一聊三级等保 - joshua317的博客

一、前言

1.1 基本认知

网络安全:根据《信息安全技术网络安全等级保护基本要求》(GB/T 22239-2019),是指通过采取必要措施,防范对网络的攻击、侵入、干扰、破坏和非法使用以及意外事故,使网络处于稳定可靠运行的状态,以及保障网络数据的完整性、保密性、可用性的能力。

网络安全等级保护:是指对网络(含信息系统、数据)实施分等级保护、分等级监管。

信息系统安全等级测评:是验证信息系统是否满足相应安全保护等级的评估过程。信息安全等级保护要求不同安全等级的信息系统应具有不同的安全保护能力。

1.2 等级保护的对象

等级保护对象是指网络安全等级保护工作中的对象,通常是指由计算机或者其他信息终端及相关设备组成的按照一定的规则和程序对信息进行收集、存储、传输、交换、处理的系统,主要包括:

- 基础信息网络

- 云计算平台 / 系统

- 大数据应用 / 平台 / 资源

- 物联网

- 工业控制系统

- 采用移动互联技术的系统等

等级保护对象根据其在国家安全、经济建设、社会生活中的重要程度,遭到破坏后对国家安全、社会秩序、公共利益以及公民、法人和其他组织的合法权益的危害程度等,由低到高被划分为五个安全保护等级。

1.3 不同等级的安全保护能力

目前根据网络、信息系统、网络上的数据和信息的重要性划分为了五个安全保护等级,从一级到五级,逐级增强。不同级别的网络、信息系统、网络上的数据应具备不同的安全保护措施。

二、为什么要做信息等级保护测评

三、信息等级保护实施流程

四、什么是三级等保?

2.1 三级等保基本概念

三级等保(等保三级)又被称为国家信息安全等级保护三级认证,是中国最权威的信息产品安全等级资格认证,由公安机关依据国家信息安全保护条例及相关制度规定,按照管理规范和技术标准,对各机构的信息系统安全等级保护状况进行认可及评定。

三级等保是指对国家重要信息、法人和其他组织及公民的专有信息以及公开信息在存储、传输、处理这些信息时分等级实行安全保护;对信息系统中使用的信息安全产品实行按等级管理;对信息系统中发生的信息安全事件分等级响应、处置。

2.2 三级等保基本要求

总结起来呢,一般从这几个方面

在安全物理环境、安全通信网络、安全区域边界、安全计算环境、安全管理中心、安全管理制度、安全管理机构、在安全管理人员、安全建设管理、安全运维管理

五.三级等保一般会遇到哪些问题?

1、网站不做等保,出了问题将承担什么责任?

网络运营者不履行《中华人民共和国网络安全法》【第二十一条】规定的网络安全保护义务的,由有关主管部门责令改正,给予警告;拒不改正或者导致危害网络安全等后果的,处一万元以上十万元以下罚款,对直接负责的主管人员处五千元以上五万元以下罚款。

关键信息基础设施的运营者不履行《中华人民共和国网络安全法》【第三十四条】规定的网络安全保护义务的,由有关主管部门责令改正,给予警告;拒不改正或者导致危害网络安全等后果的,处十万元以上一百万元以下罚款,对直接负责的主管人员处一万元以上十万元以下罚款。

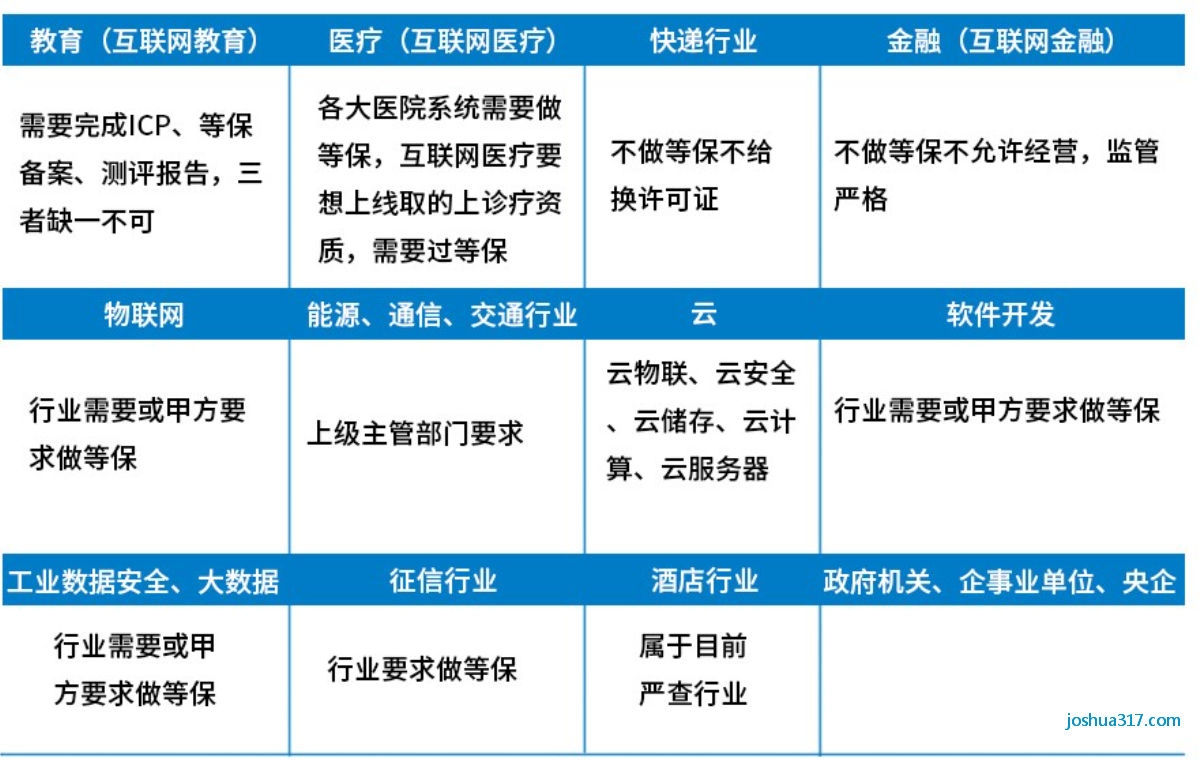

2、哪些行业需要做等保?

3、递交的备案资料都包括哪些内容?

- 备案表和定级报告;

- 网络安全等级保护应急联系登记表;

- 《信息安全工作管理制度》;

- 系统使用的安全产品清单及认证、销售许可证明;

- 单位拓扑图及说明;

- 专家评审意见。

信息安全等级保护备案流程

一.系统定级

请参考GAT 1389—2017信息安全技术网络安全等级保护定级指南(见第二步相关材料文件夹)定级,定级对象的运营使用单位应组织专家召开专家定级评审会(专家组由最低由三名信息安全专家和业务专家组成,其中一名应为等级保护高级测评师),出具初步定级建议并上报行业主管部门或上级主管部门审核后到公安机关备案(备案审查不通过运营使用单位重新组织定级工作)。

二.备案需要提交的材料

提交网安大队纸质版:按照纸质版文件夹内材料进行准备,提交时备案材料按照第三步提交网安大队纸质版文件夹内序号排列。

电子版压缩包要求:以“单位全称-系统名称”命名压缩包,将以下文件放入压缩包内,提交纸质材料的同时在钉钉内向负责民警提交电子版压缩包。原件扫描件要求,分辨率300dpi---jpg格式。

1.备案表和定级报告word版;

2.网络安全等级保护应急联系登记表,word版。

3.(三级系统备案时需提交)《XX单位-信息安全工作管理制度》(word版,盖章扫面件均可)

4.(三级系统备案时需提交)XX单位系统使用的安全产品清单及认证、销售许可证明(盖章扫描件)

5.(三级系统备案时需提交)单位拓扑图及说明(盖章扫描件)

6.XX单位XX系统-专家评审意见(原件扫描件)

三.现场备案人员要求

备案办理人员需为单位法人授权的被授权人;

被授权人需携带本人身份证原件、营业执照副本原件、法人授权书原件到现场备案;

被授权人,应为单位网络安全分管领导(如主管副总裁或技术部门负责人),应了解信息系统整体情况,参与日常信息系统安全运维。

四.工作提示

三级系统备案,自备案证明领取之日起,30日内提交测评报告,整改实施方案可在系统测评完成后同测评报告一同提交网安部门,并每年开展一次信息系统安全等级保护测评。

现场提交材料时间:每周三上午10:00-11:30

办公地址:朝阳公安分局办证大厅网安业务窗口,朝阳区道家园1号(红领巾桥西北角)。

4、整改会不会涉及到要购置设备?如果有些不符合项目不能马上关闭能不能通过备案?

根据《GB T22239-2008信息安全技术信息系统安全等级保护基本要求》,三级系统有如下要求:

应提供主要网络设备、通信线路和数据处理系统的硬件冗余,保证系统的高可用性;

应建立备用供电系统;

以上检查项需要购置设备,对二级系统没有此要求,但在二级系统中,构成系统网络安全的必要硬件则必须有;

5、整个周期是多长?其中现场测评时间多长?

整个测评周期包括前期调研、现场测评、后期报告编写等,一般情况下一个二级系统会占用3~4周,一个三级系统会占用4~5周(指初次测评,不包括整改和加固时间);

其中现场测评(指在被测系统单位现场的测评)的时间根据系统的数量而定:一般一个二级系统会占用3~4个工作日,一个三级系统会占用5~6个工作日(两组同时进行,每组两人)。

6、等保测评检查周期是多长?

二级系统不做具体要求,但建议每两年进行一次测评检查,三级系统每年检查一次,四级系统每半年检查一次。

7、如何证明信息系统已经符合等保要求?

需要用户向属地网监进行定级备案,获取等保备案证明,同时通过具备测评资质的测评机构对信息系统进行安全测评,获得年度网络安全等级保护测评报告,对于达到至少合格以上测评结论才能证明该信息系统符合等级保护的安全要求。

本文为joshua317原创文章,转载请注明:转载自joshua317博客 聊一聊三级等保 - joshua317的博客