| 序号 | 地址 |

|---|---|

| 1 | 计算机网络核心 |

| 2 | 数据库相关 |

| 3 | Redis |

| 4 | Linux相关 |

| 5 | JVM的内容 |

| 6 | GC相关的 |

| 7 | Java多线程与并发 |

| 8 | Java多线程与并发-原理 |

| 9 | Java常用类库与技巧 |

| 10 | Java框架-Spring |

文章目录

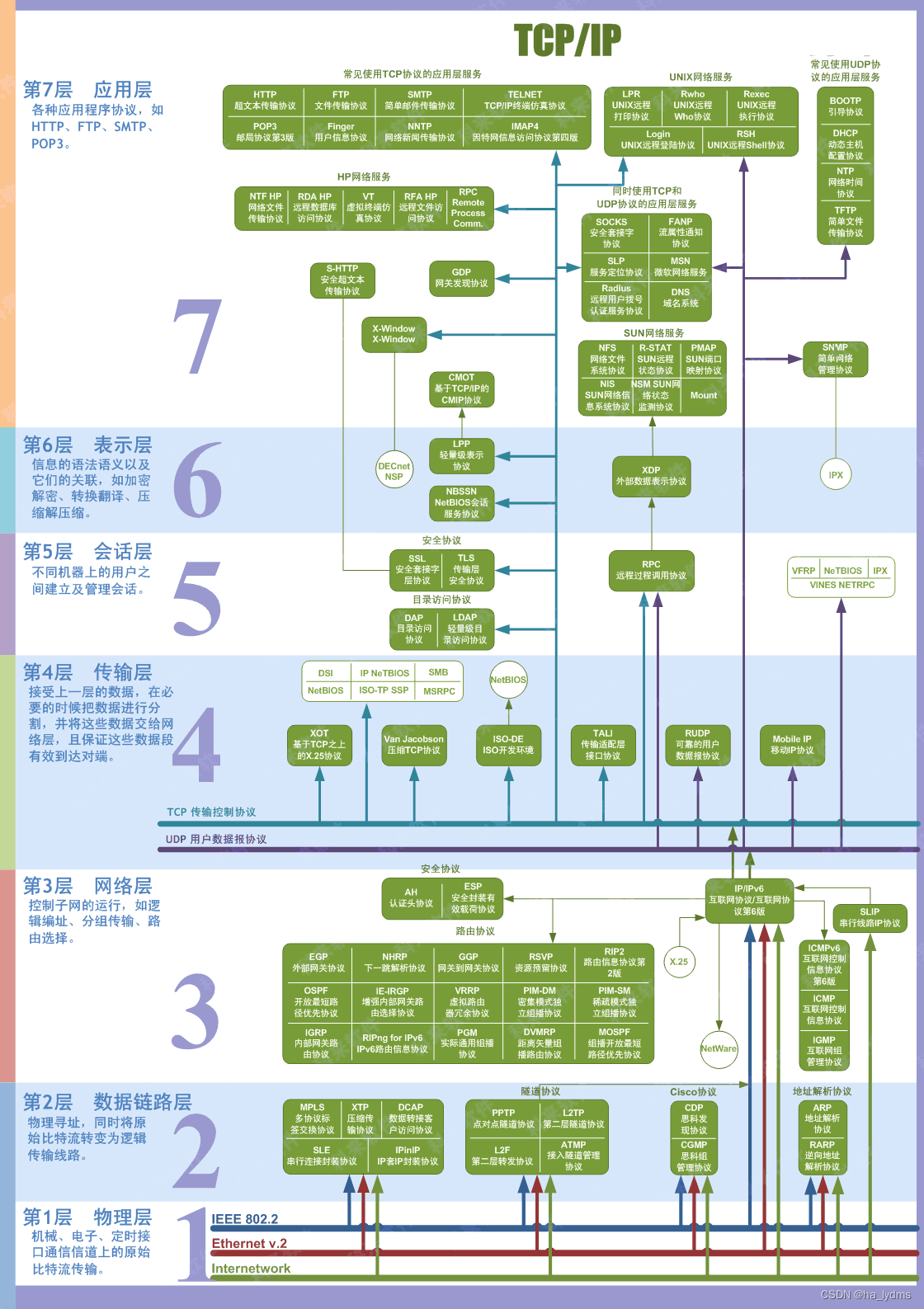

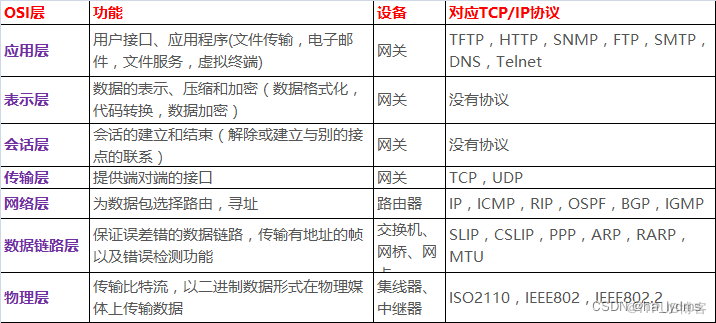

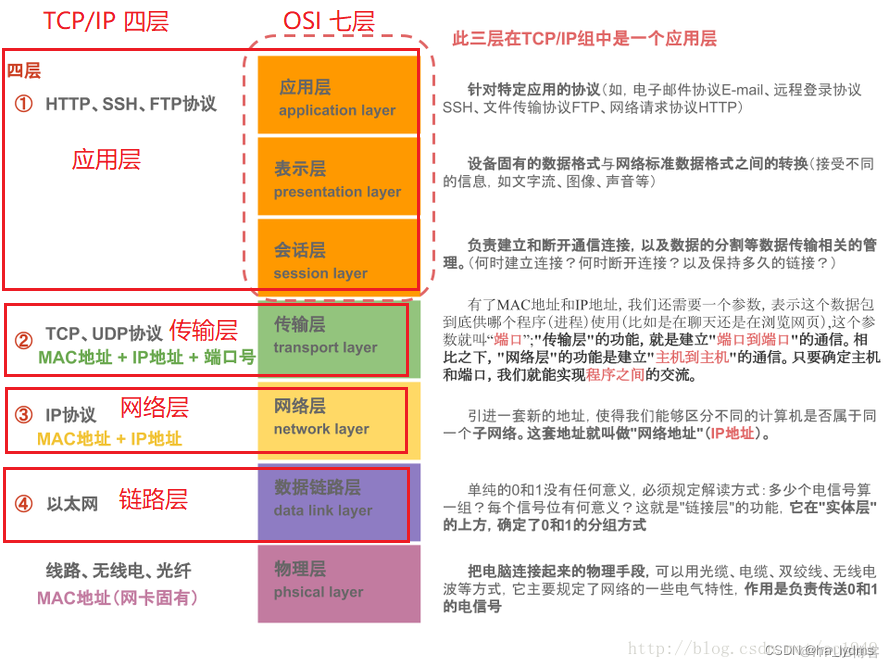

- 1、OSI开放式互联参考模型

- 2、TCP/IP

- 3、TCP报文头

- 4、TCP的三次握手

- 5、TCP的四次挥手

- 6、为什么会有TIME_WAIT状态(等待2MSL的时间)

- 7、为什么需要四次握手才能断开连接

- 8、服务器出现大量 CLOSE_WA状态的原因?

- 9、UDP简介

- 10、TCP的滑动窗口

- 11、HTTP简介

- 12、HTTP和HTTPS的区别

- 13、Socket简介

1、OSI开放式互联参考模型

- 1、物理层:机械、电子、定时接口通信信道上的原始比特流传输。

- 2、数据链路层:物理寻址,同时将原始比特流转变为逻辑传输线路。

- 3、网络层:控制子网的运行,如逻辑编址、分组传输、路由选择(IP协议)。

- 4、传输层:接受上一层的数据,在必要的时候把数据进行分割,并将这些数据交给网络层,且保证这些数据段有效到达对端(TCP/UDP)。

- 5、会话层:不同机器上的用户之间建立及管理会话。

- 6、表示层:信息的语法语义以及它们的关联,如加密解密、转换翻译、压缩解压缩。

- 7、应用层:(HTTP)

2、TCP/IP

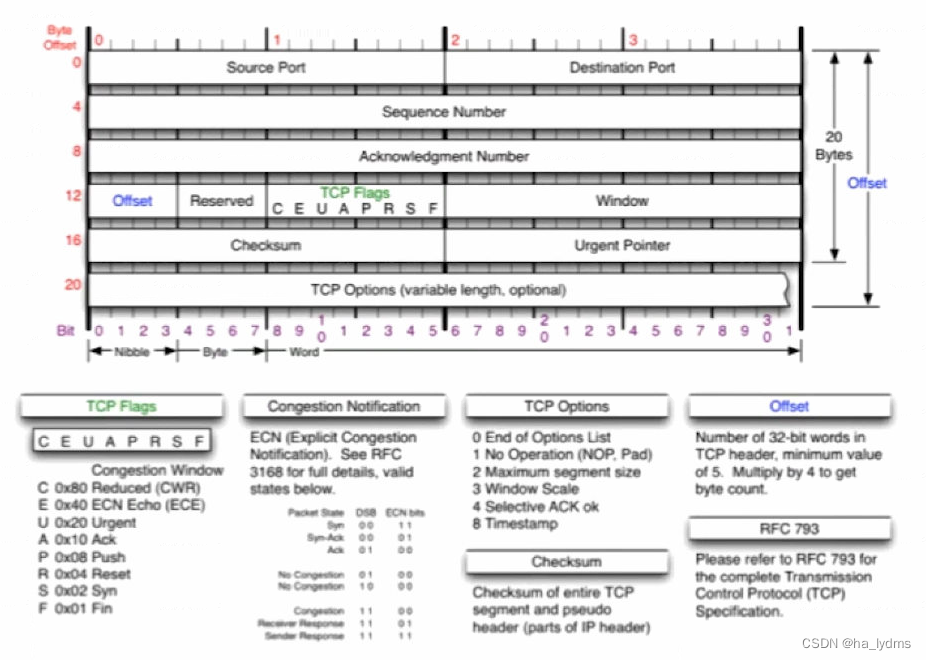

3、TCP报文头

传输控制协议TCP简介

- 面向连接的、可靠的、基于字节流的传输层通信协议。

- 将应用层的数据流分割成报文段并发送给目标节点的TCP层。

- 数据包都有序号,对方收到则发送ACK确认,未收到则重传。

- 使用校验和来检验数据在传输过程中是否有误。

套接字(socket)

每个需要发送的数据使用seq进行编号。返回的数据采用ACK来标记的。

TCP报文头:

-

Source Port:源端口

-

Destination Port:目标端口

-

Sequence Number:序号,传输的数据的编号。

-

AckNowledgment Number:B期望收到A的下个数据序号。

-

Offset:数据便移:TCP报文距离起始报文的距离。

-

Reserved:保留域:目前为0;

-

TCP Flags:控制位,有8个标志位组成,每个包含单独的控制功能。

- ACK:确认序号标志(1/0)

- SYN:同步序号,用于建立连接过程

- FIN:finish标志,用于释放连接

- URG:紧急指针标志(1/0)

- PSH:push标志(1/0)

- RST:重置链接标志

-

Windows:流量控制:滑动窗口大小,告知缓存大小,控制发送数据的速率。(接收方用来通知发送方,自己含有多少缓冲区来接收数据。发送方根据接收方处理能力,来发送数据。不会让接收方处理不过来。)

-

Checksum:进行16位计算得到,用于报文头的校验。

-

Urgent Pointer:紧急指针,字节数紧急数据

-

TCP Options:可选项,定义其它一些可选参数。

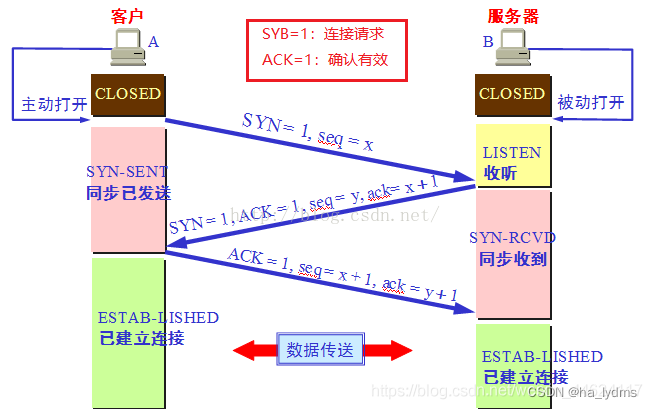

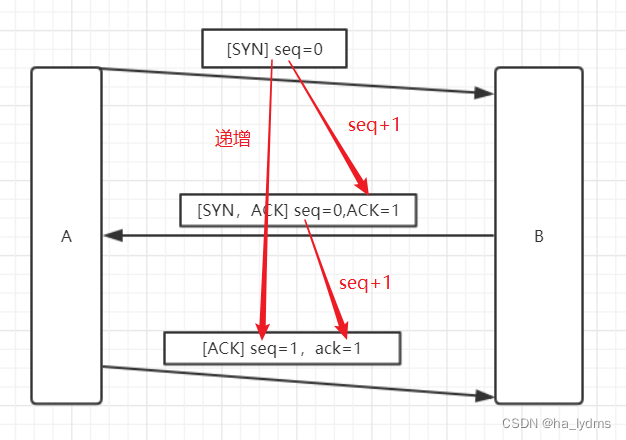

4、TCP的三次握手

三次握手的流程图:

- 在TCP/P协议中,TCP协议提供可靠的连接服务,采用三次握手建立一个连接。

- 第一次握手:建立连接时,客户端发送SY包n=到服务器,并进入 SYN SEND状态等待服务器确认第二次握手:服务器收到SYN包,必须确认客户的SYN

- (ack=j+1),同时自己也发送一个SYN包(syn=k),即SYN+ACK包此时服务器进入 SYN RECV状态;第三次握手客户端收到服务器的SYN+ACK包向服务器发送确认包ACK[ack=k+1)此包发送完毕客户端和服务器进入ESTABLISHED状态完成三次握手。

三次握手的目的:

为了初始化Seq(Sequence Number的初始值)

首次握手的隐患—SYN超时

原因:

- Server B收到 Client A的SYN,回复SYN-ACK的时候未收到ACK确认

- Server B不断重试直至超时,Linux默认等待63秒才断开连接

- 1/2/4/8/16总共31秒钟会请求5次,然后再等待30秒才会断开连接。

针对SYN Flood的防护措施

会有黑客不断的请求你的服务然后断开,占用你的连接对列,造成正常访问也不能使用。

- SYN队列满后,通过 tcp_syncookies参数回发 SYN Cookie。

- 若为正常连接则 Client会回发 SYN Cookie,直接建立连接。

建立连接后,Client出现故障怎么办?

保活机制:

- 向对方发送保活探测报文,如果未收到响应则继续发送。

- 尝试次数达到保活探测数仍未收到响应则中断连接。

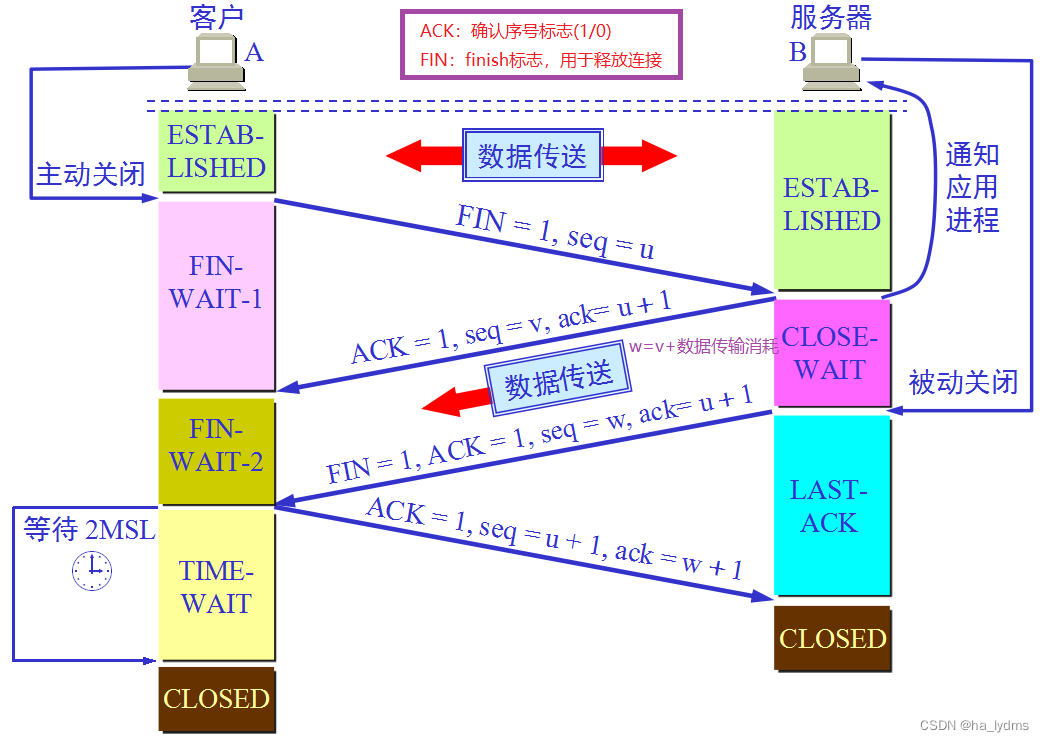

5、TCP的四次挥手

"挥手"是为了终止连接,TCP四次挥手的流程图:

由任一方,发出Close进行触发。

- 第一次挥手:Client发送一个FIN,用来关闭 Client到 Server的数据传送,Client进入 FIN_WAIT_1状态;

- 第二次挥手:Server收到FIN后,发送一个ACK给 Client,确认序号为收到序号+1(与SYN相同,一个FN占用一个序号),Server进入 CLOSE_WAIT状态;

- 第三次挥手:Server发送一个FIN,用来关闭 Server到 Client的数据传送,Server进入 LAST_ACK状态;

- 第四次挥手:Client收到FN后,Client进入 TIME_WAIT状态,接着发送一个ACK给 Server,确认序号为收到序号+1,Server进入 CLOSED状态,完成四次挥手。

6、为什么会有TIME_WAIT状态(等待2MSL的时间)

- 确保有足够的时间让对方收到ACK包

- 假如对方没有收到,再进行重发,时间为2MSL的时间(2个请求时间)

- 避免新旧连接混淆()

7、为什么需要四次握手才能断开连接

因为全双工,发送方和接收方都需要FIN报文和ACK报文

8、服务器出现大量 CLOSE_WA状态的原因?

对方关闭 socket连接,我方忙于读或写,没有及时关闭连接。

- 检查代码,特别是释放资源的代码。

- 检查配置,特别是处理请求的线程配置。

服务器会给每个用户提供一定量的连接数(几千),超过一定量会报错。

会报错:too many open files

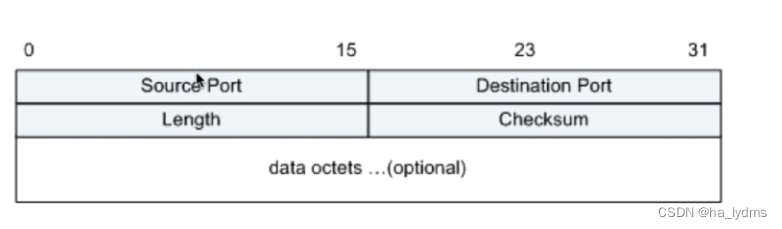

9、UDP简介

- Source Port:源端口。

- Destination Port:目标端口。

- Length:数据包长度。

- Checksum:奇偶校验值。

- Data octets:用户数据。

UDP的特点:

- 面向非连接。

- 不维护连接状态,支持同时向多个客户端传输相同的消息。

- 数据包报头只有8个字节,额外开销较小。

- 吞吐量只受限于数据生成速率、传输速率以及机器性能。

- 尽最大努力交付,不保证可靠交付,不需要维持复杂的链接状态表。

- 面向报文,不对应用程序提交的报文信息进行拆分或者合并。

结论:

TCP用来保证可靠性和有序性

- TCP(面向连接) VS UDP(无连接)

- 可靠性(TCP高)

- 有序性(TCP利用序号)

- 速度(TCP慢)

- 量级(TCP重量级)

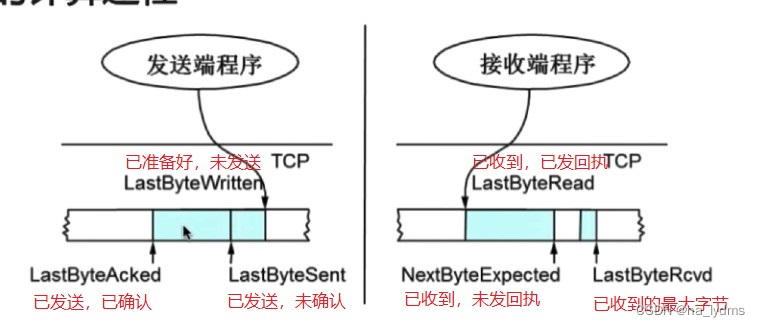

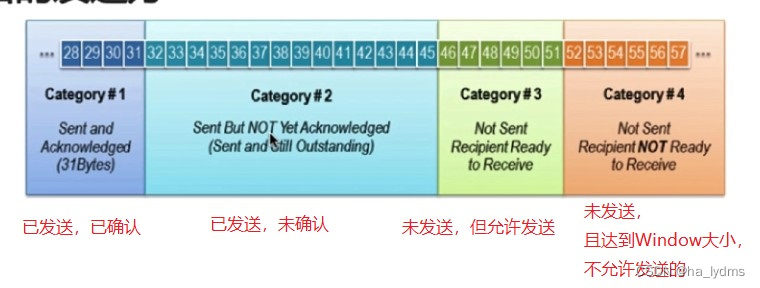

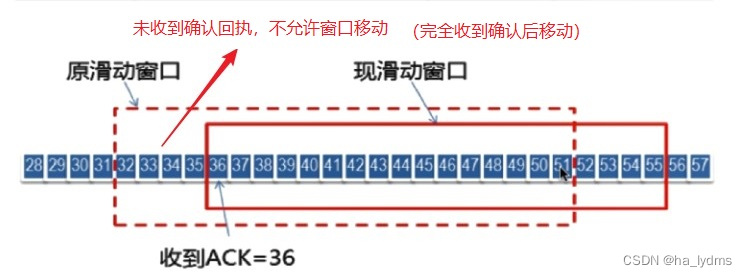

10、TCP的滑动窗口

TRR和RTO

- TRR:发送一个数据包到收到对应的ACK,所花费的时间。

- TRO:重传时间间隔。

TCP使用滑动窗口做流量控制与乱序重排

- 保证TCP的可靠性

- 保证TCP的流控特性

Windows窗口:接收方用来通知发送方,自己含有多少缓冲区来接收数据。发送方根据接收方处理能力,来发送数据。不会让接收方处理不过来。

接受方还能接受的数据量:=接收端缓存池大小-已占据的缓存大小

AdvertisedWindow=MaxRcvBuffer-(LastByteRcvd - LastByteRead)

可剩余发送数据大小:=接受方还能接受的数据量-已经准备好并未发送数据量

EffectiveWindow=AdvertisedWindow-(LastByteSent - LastByteAcked)

TCP的滑动窗口

11、HTTP简介

超文本传输协议HTTP主要特点

- 支持客户/服务器模式

- 简单快速(请求方法和路径)

- 灵活(可以任意类型数据结构,使用content-type标注)

- 无连接(使用后则断开连接)

- 无状态(协议对于事务处理,没有记忆)

HTTP 1.1版本:增加了KEEP—alive

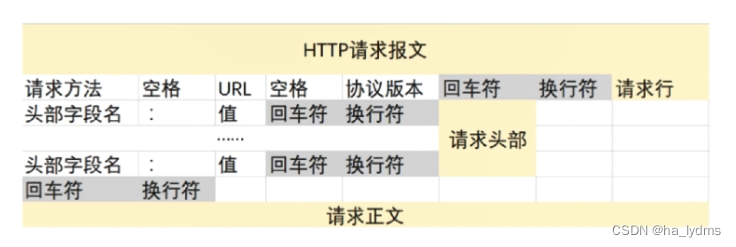

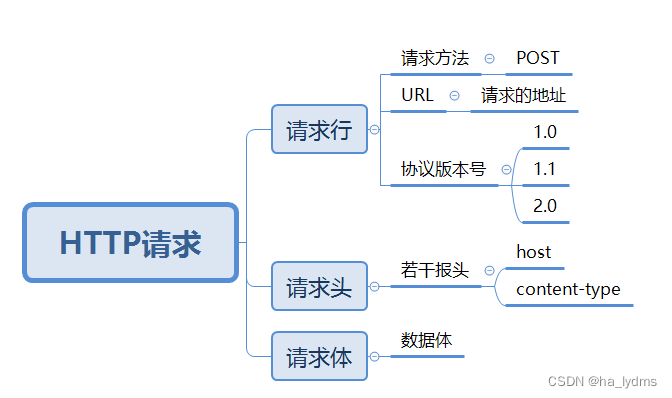

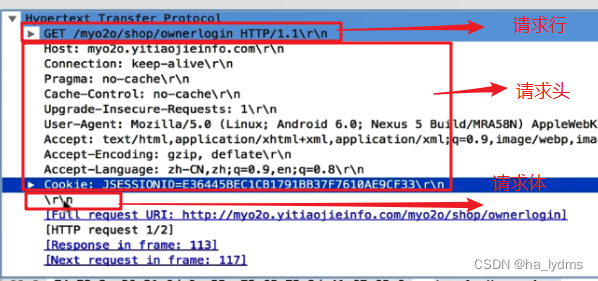

HTTP请求数据结构:

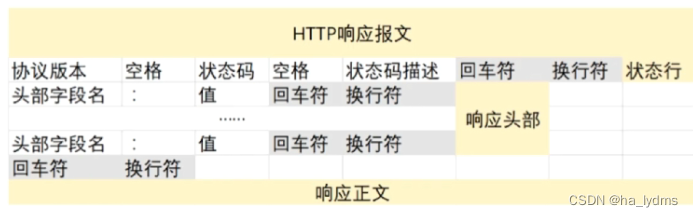

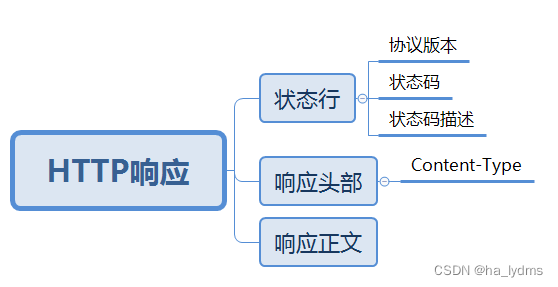

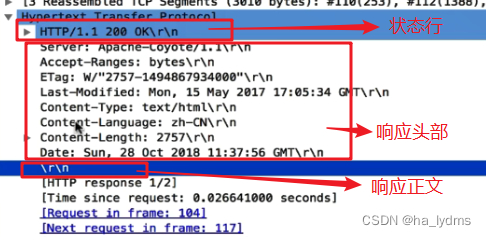

HTTP响应报文数据结构

请求/响应的步骤

- 客户端连接到Web服务器

- 发送HTTP请求

- 服务器接收请求并返回HTTP响应

- 释放连接TCP连接

- 客户端浏览器解析HTML内容

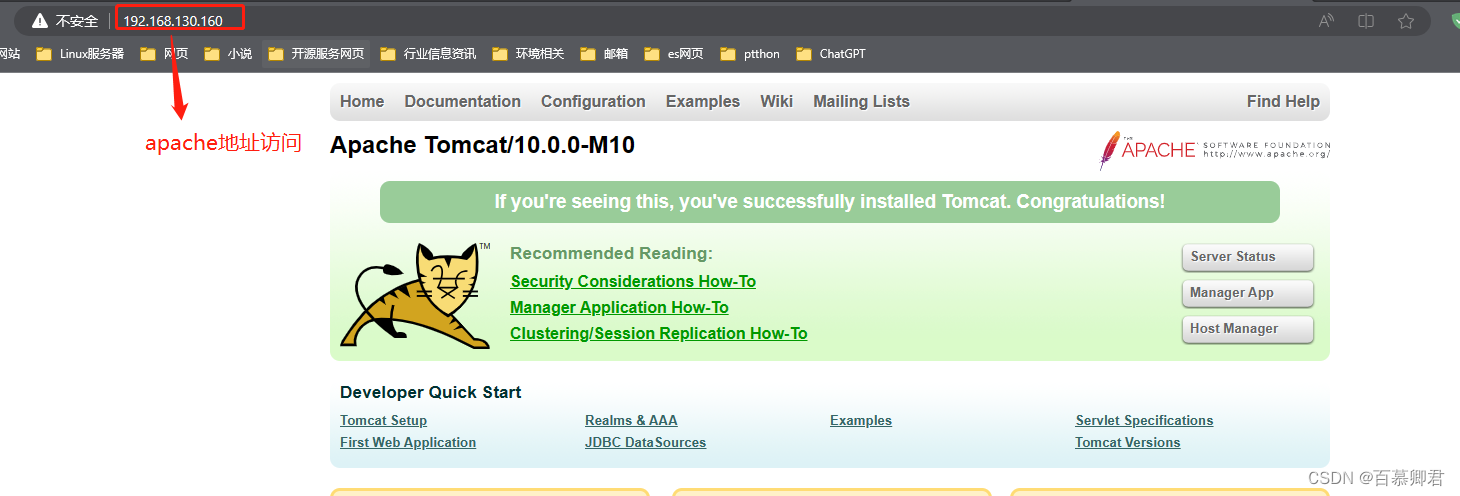

在浏览器地址栏键入∪RL,按下回车之后经历的流程。

- DNS解析(寻找url地址对应的IP地址)(浏览器缓存,系统缓存,路由器缓存,IPS服务器服务器缓存,根域名服务缓存,顶级域名缓存)

- TCP连接(三次握手)

- 发送HTTP请求

- 服务器处理请求并返回HTTP报文

- 浏览器解析渲染页面

- 连接结束

HTTP状态码

5种取值

- 1xx:指示信息-表示请求已接收,继续处理。

- 2xx:成功-表示请求已被成功接收、理解、接受。

- 3xx:重定向-要完成请求必须进行更进一步的操作。

- 4xx:客户端错误-请求有语法错误或请求无法实现。

- 5xx:服务器端错误-服务器未能实现合法的请求。

常见状态码:

- 200 oK:正常返回信息

- 400 Bad Request:客户端请求有语法错误,不能被服务器所理解。

- 401 Unauthorized:请求未经授权,这个状态代码必须和WWW-Authenticate报头域一起使用。

- 403 Forbidden:服务器收到请求,但是拒绝提供服务。

- 404 Not Found:请求资源不存在,eg,输入了错误的URL。

- 500 Internal Server Error:服务器发生不可预期的错误。

- 503 Server Unavailable:服务器当前不能处理客户端的请求,过段时间后可能恢复正常。

GET请求和POST请求的区别

三个方面来解答

- Http报文层面:GET将请求信息放在URL,POST放在报文体中。

- 数据库层面:CET符合幂等性和安全性,POST不符合。

- 其他层面:GET可以被缓存、被存储,而POST不行。

Cookie和Session

Cookie简介

- 是由服务器发给客户端的特殊信息,以文本的形式存放在客户端。

- 客户端再次请求的时候,会把 Cookie回发。

- 服务器接收到后,会解析 Cookie生成与客户端相对应的内容。

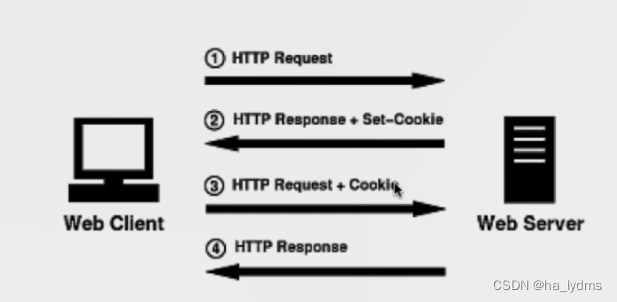

Cookie的设置以及发送过程

Session简介

- 服务器端的机制,在服务器上保存的信息。

- 解析客户端请求并操作 session id,按需保存状态信息。

Session的是实现方式

- 使用 Cookie来实现(每次请求Cookie带上JESSIONID)

- 使用URL回写来实现(所有连接带上JSSONID,用户点击被带回)

Cookie和Session的区别

- Cookie数据存放在客户的浏览器上。

- Session数据放在服务器上Session相对于。

- Cookie更安全若考虑减轻服务器负担,应当使用 Cookie

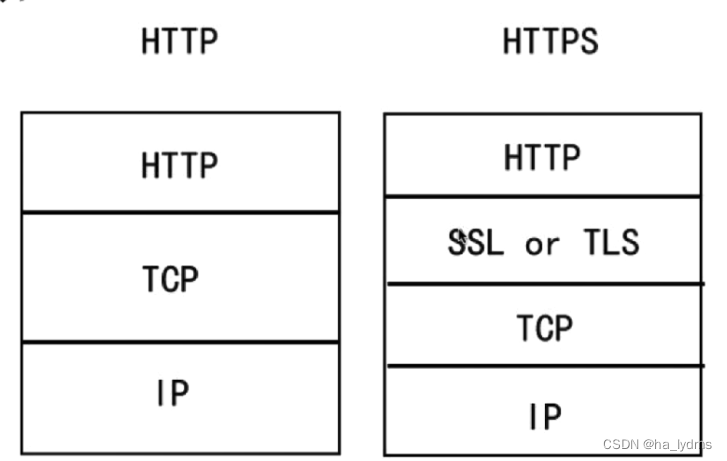

12、HTTP和HTTPS的区别

安全版HTTP,增加了一层。

SSL(Security Sockets Layer,安全套接层)

- 为网络通信提供安全及数据完整性的一种安全协议。

- 是操作系统对外的API,SSL3.0后更名为TLS。

- 采用身份验证和数据加密保证网络通信的安全和数据的完整性。

加密的方式:

- 对称加密:加密和解密都使用同一个密钥。(效率高)

- 非对称加密:加密使用的密钥和解密使用的密钥是不相同的。(安全性高,效率低)

- 哈希算法:将任意长度的信息转换为固定长度的值,算法不可逆。

- 数字签名:证明某个消息或者文件是某人发出/认同的。

HTTPS数据传输流程

- 浏览器将支持的加密算法信息发送给服务器

- 服务器选择一套浏览器支持的加密算法,以证书的形式回发浏览器。

- 浏览器验证证书合法性,并结合证书公钥加密信息发送给服务器。

- 服务器使用私钥解密信息,验证哈希,加密响应消息回发浏览器。

- 浏览器解密响应消息,并对消息进行验真,之后进行加密交互数据。

HTTP和HTTPS的区别

- HTTPS需要到CA申请证书,HTTP不需要。

- HTTPS密文传输,HTTP明文传输。

- 连接方式不同,HTTPS默认使用443端口,HTTP使用80端口

- HTTPS=HTTP+加密+认证+完整性保护,较HTTP安全。

HTTPS真的很安全吗

- 浏览器默认填充http://,请求需要进行跳转,有被劫持的风险。

- 可以使用HSTS(HTTP Strict Transport Security)优化

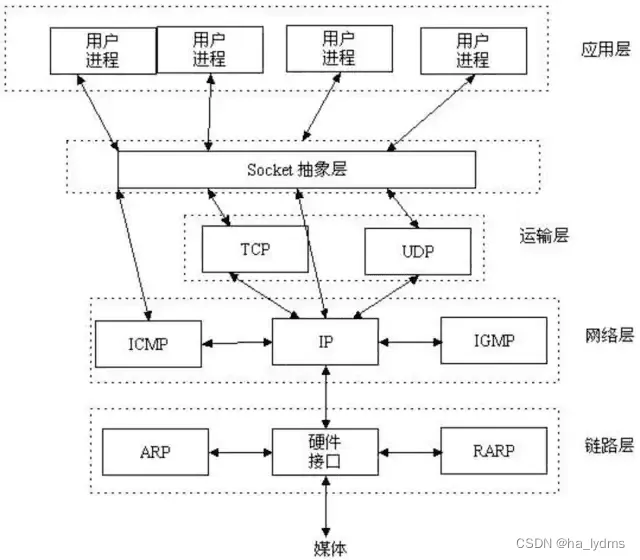

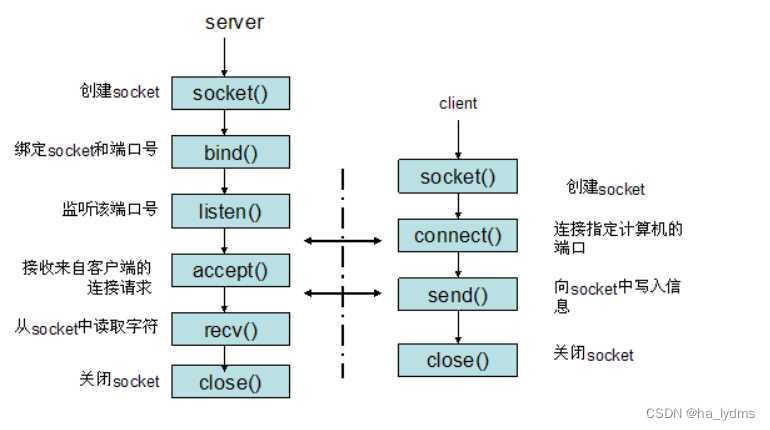

13、Socket简介

Socket是对TCP/IP协议的抽象,是操作系统对外开放的接口

Socket通信流程

ServerSocket ss = new ServerSocket(6500);

Socket socket = ss.accept();

Socket socket = new Socket("127.0.0.1",65000);

OutputStream os = socket.getOutputStream();