编码

莫斯密码

Base编码

常见的Base64

Base32

Base16

Base64

将通过ASCLL码改成二进制数

因为64是2的6次方

所以将原文转换的二进制数分别取六位,不足的补0

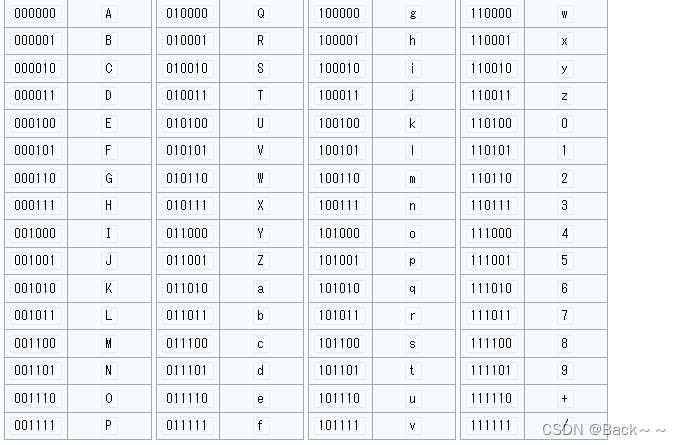

每次取出6bit,按照其值选择

ABBCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/

若原长度不是3的倍数剩下1个输入数据,则在编码结果后加2个”=“

若剩下2个输入数据,则在编码后加一个”=“

Base32

将二进制文件转换成32个ASCLL字符组成的文本,转换表

ABCDEFGHIJKLMNOPQRSTUVWXYZ234567

Base16将二进制文件组成16个字符的文本

uuencode

与Base64相似

只是要将6bit组成好的新十进制数加上32再进行转换

xxencode

只是换了转换表

±0123456789ACDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz

URL编码

百分号编码

jjencode和aaencode

前者将JS代码转换成字符串

后者将JS代码转换成网络表情

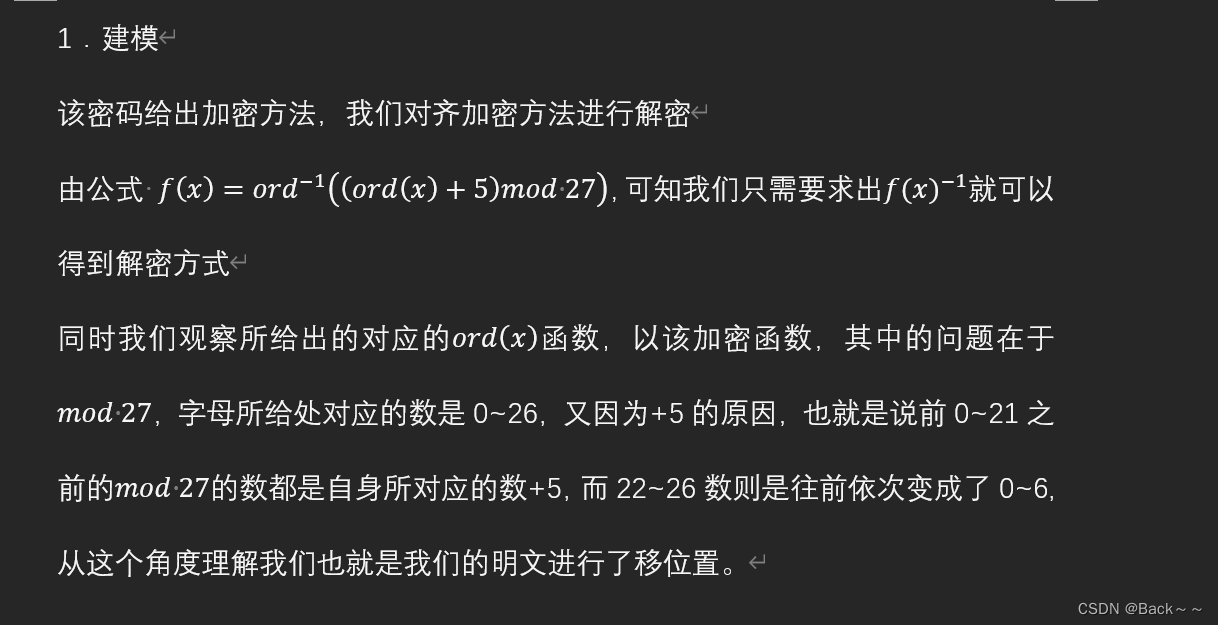

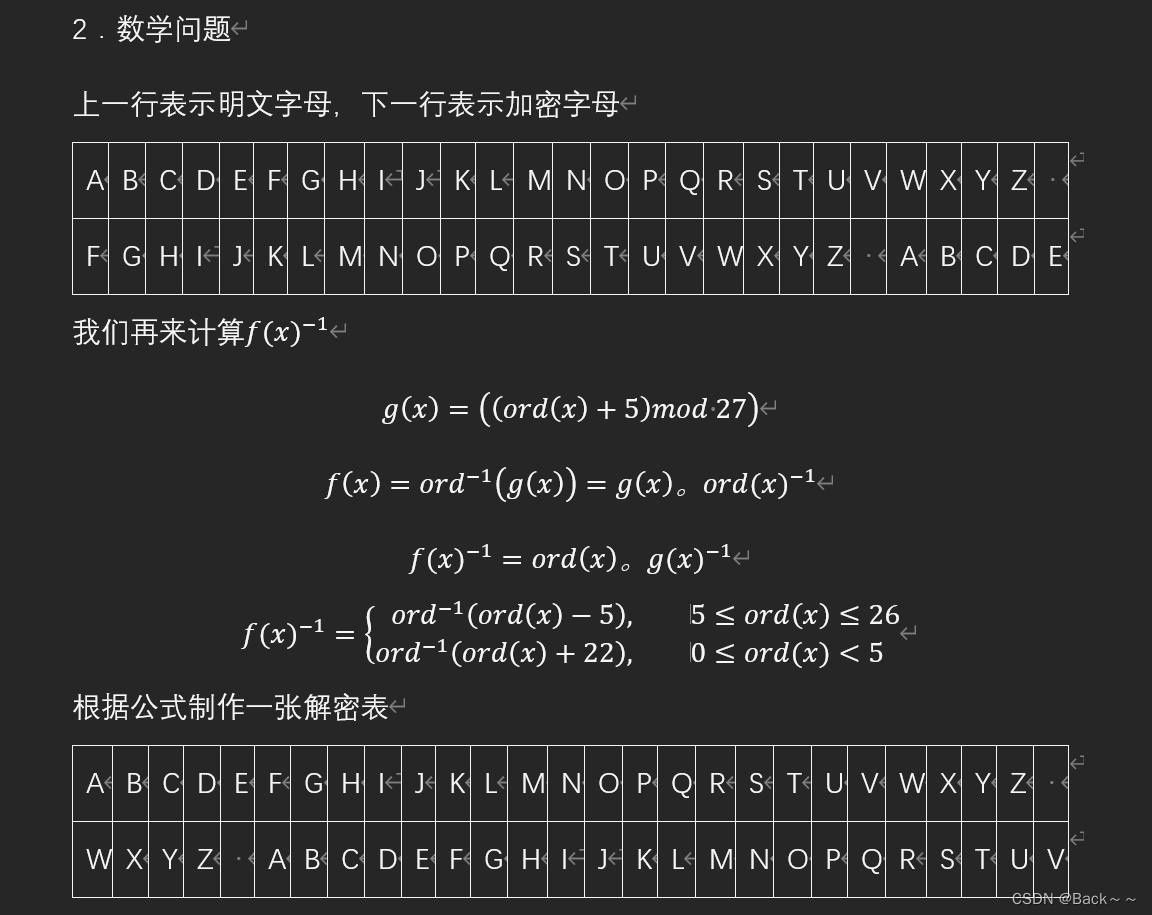

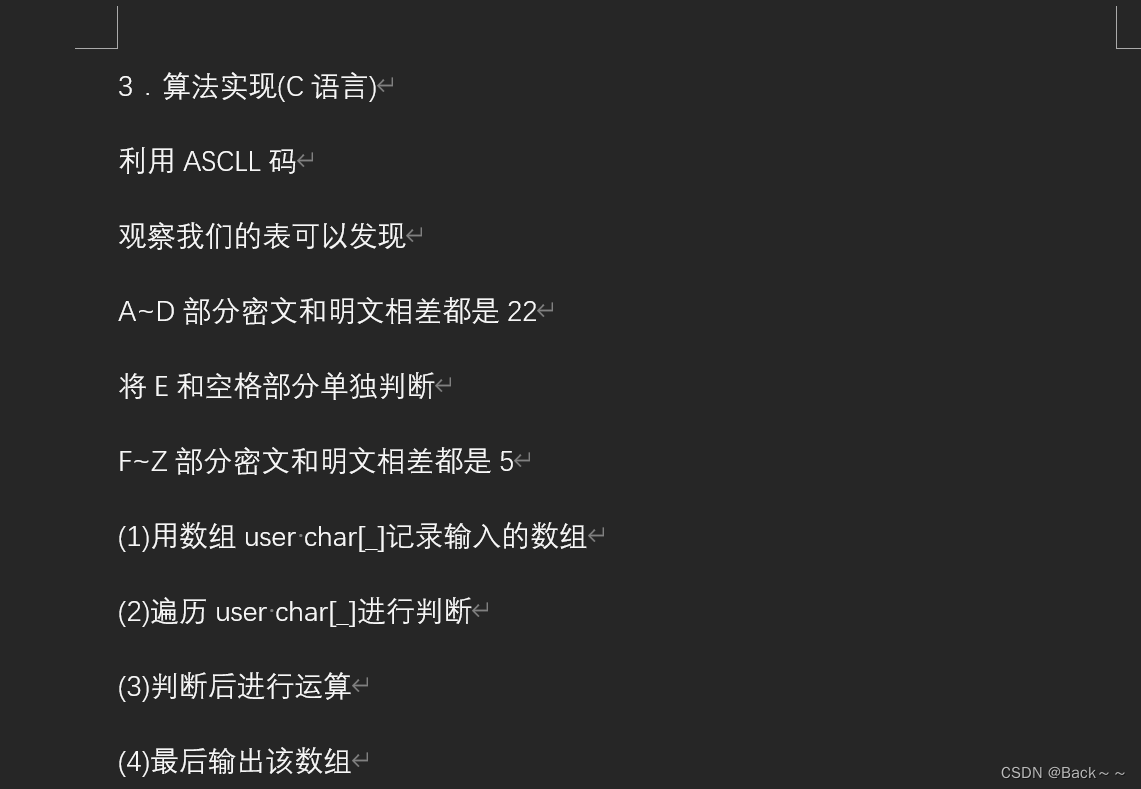

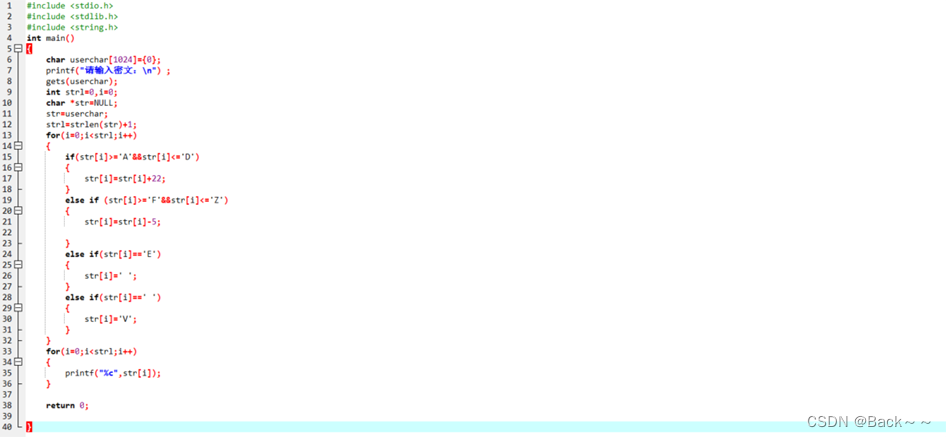

凯撒密码

这可以看看我离散大作业

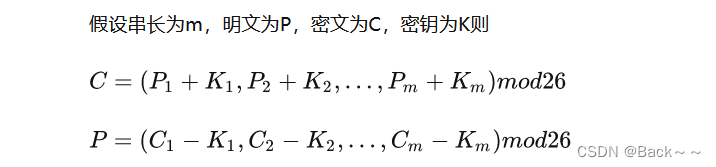

维吉尼亚密码

还有些古典密码

培根密码

猪圈密码

栅栏密码

曲路密码

CTF一般把古典密码的加密和解密本身作为一个题目的核心