不可否认,负债消费往往与高风险密不可分。

近日,一则关于网购的新闻冲上热搜。故事的主人公沉迷于网购,工资不足便利用信用卡透支,长期的积累已至入不敷出,只能向家人求助,家人也因此欠下巨额债务。最终,父亲失手杀死了自己的女儿。

这个案例的背后则恰恰暴露出了信用卡的风险。

有研究报告指出,如今90后与00后逐渐成为消费主力,消费贷年龄分布中,90后几乎占据半壁江山,比例达49.3%。全国1.75亿名90后中只有13.4%的年轻人没有负债,而86.6%的90后都接触过信贷产品。

而在信用卡的不良记录中,据不完全统计,信用卡不良的未偿本息费余额超980亿元,涉及超300万户持卡人。

此外,央行数据显示,截至二季度末,信用卡逾期半年未偿信贷总额842.85亿元,环比下降8.49%,占信用卡应偿信贷余额的0.98%。今年以来,已有12家银行发行88.55亿元信用卡不良资产ABS,未偿本息费合计878.63亿元,涉及借款人274万户,平均逾期6个月。

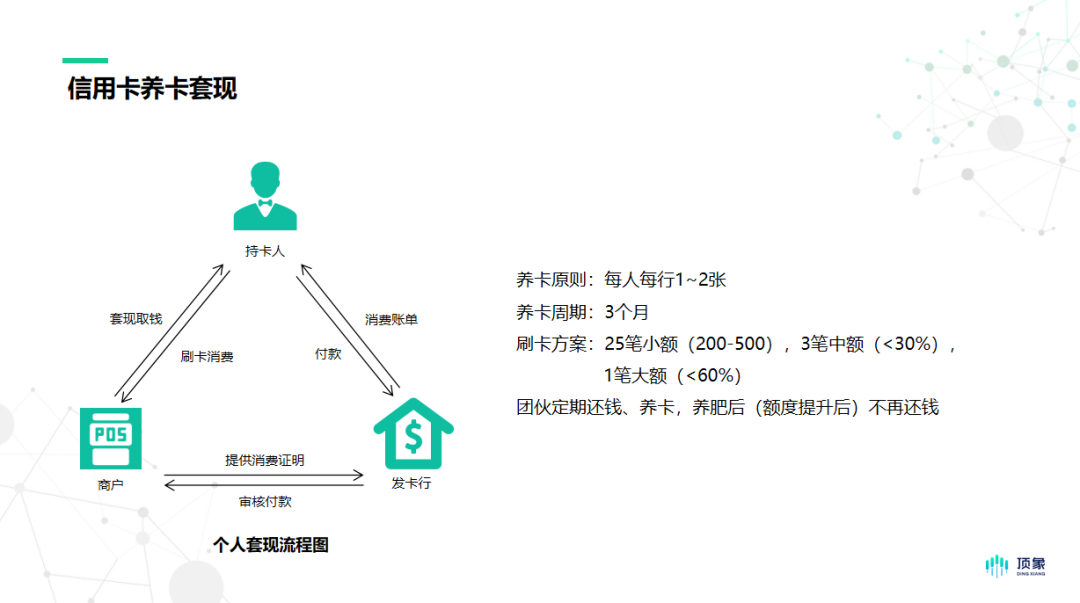

也正是因为信用卡的透支消费的特点,才让不法分子钻了空子,利用不法商户或刷卡设备制造虚假刷卡消费交易,以少量的手续费把信用额度全部转化为个人的现金。而套现的方式有“他人消费刷自己的卡”,与商家或某些“贷款公司”、“中介公司”合作套现,或者是利用一些网站或公司的服务等套现。

除了信用卡套现,还有欺诈用户进行“以卡养卡”。通过消费或者套现等方式使用一部分信用卡的额度,然后在账单日之后消费(提现)剩余额度,将消费来的钱进行还款,反复操作即可实现完成账单的还款。而且多次消费的金额会出现在下一个账单日上,这样配合套现就可以实现无期限的贷款,每月只需要支付部分手续费即可。当然,欺诈用户也可以办理多张不同银行的信用卡,也能实现以上的“以卡养卡”。

甚至还出现了职业养卡人。职业养卡人,不仅可利用POS机或者线上支付渠道帮助他人套取现金,还可在信用卡免息期结束前帮助“持卡人”还款,然后再次套现,一站式服务完全类似于“贷款银行”。

如何一键识别信用卡养卡套现骗局?

那么,如何检测信用卡养卡套现的团伙呢?

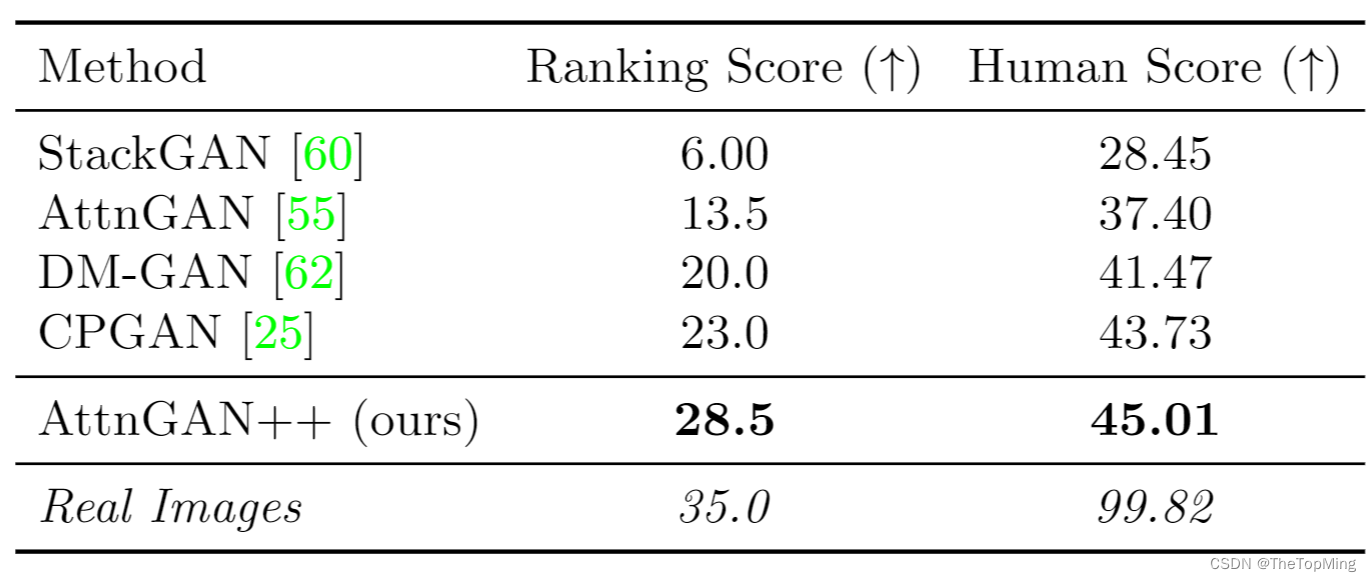

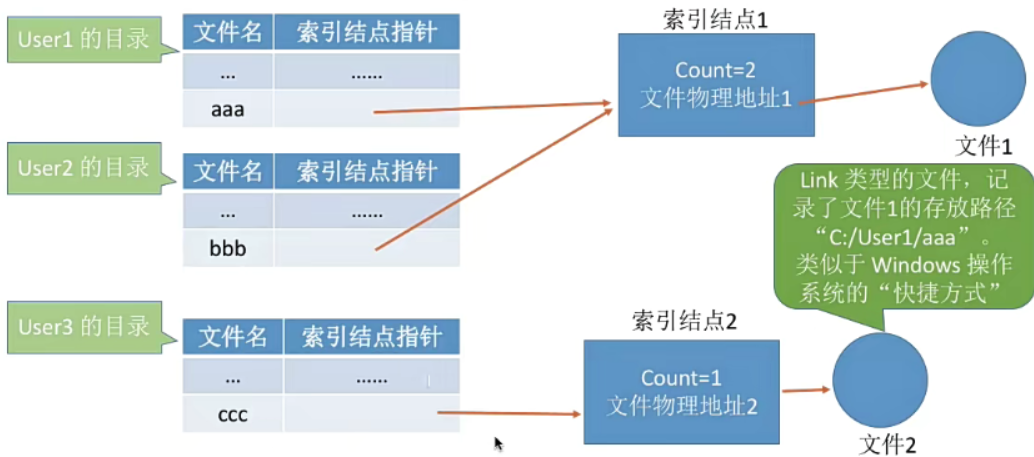

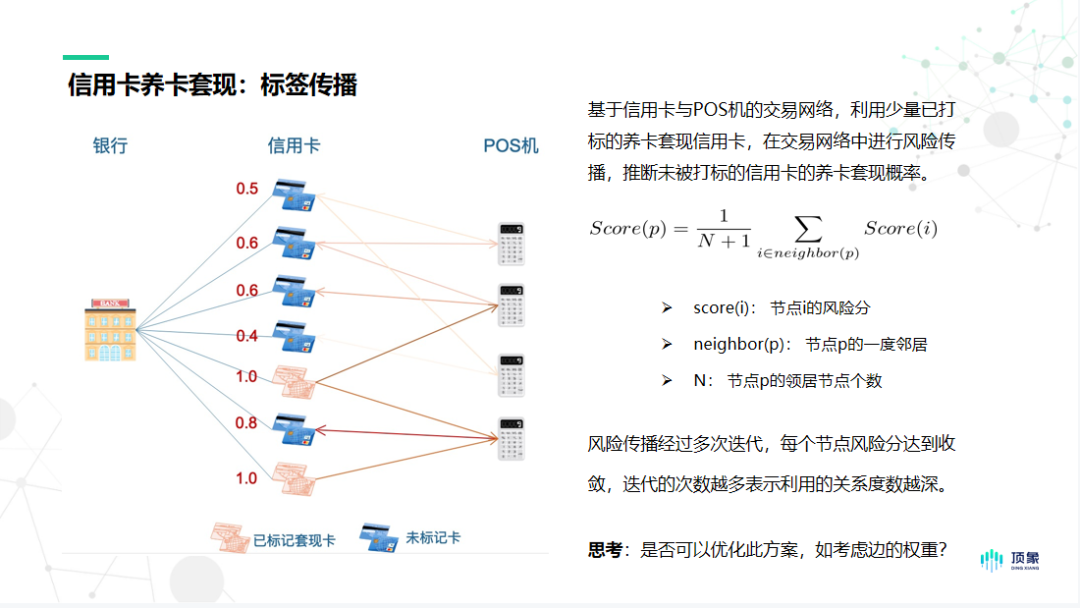

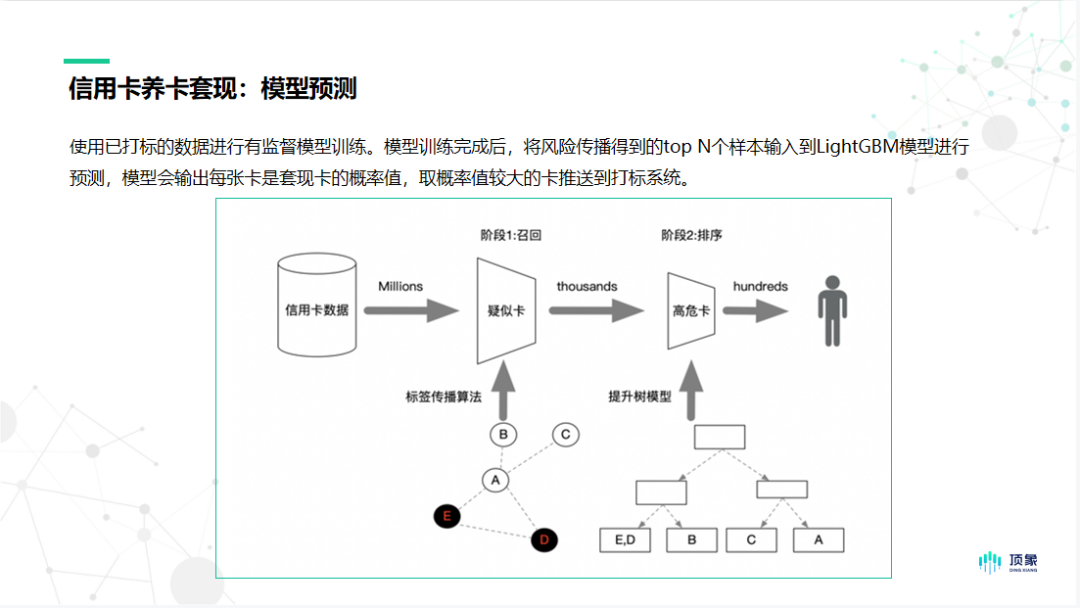

顶象在第九期《关联网络技术在业务安全中的应用》中也提到了针对信用卡养卡套现的解决方案——即利用交易数据构建信用卡与POS机的二部图,基于少量已打标的养卡套现信用卡,利用标签传播算法在交易网络中进行风险传播,进而推断出未打标的信用卡的养卡套现概率,如下图所示(标红的是已标记的套现卡)。

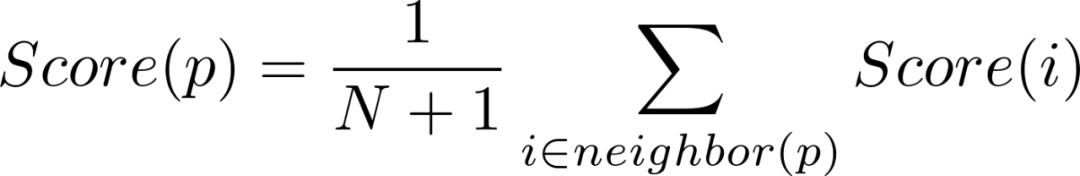

风险分的计算公式如下:

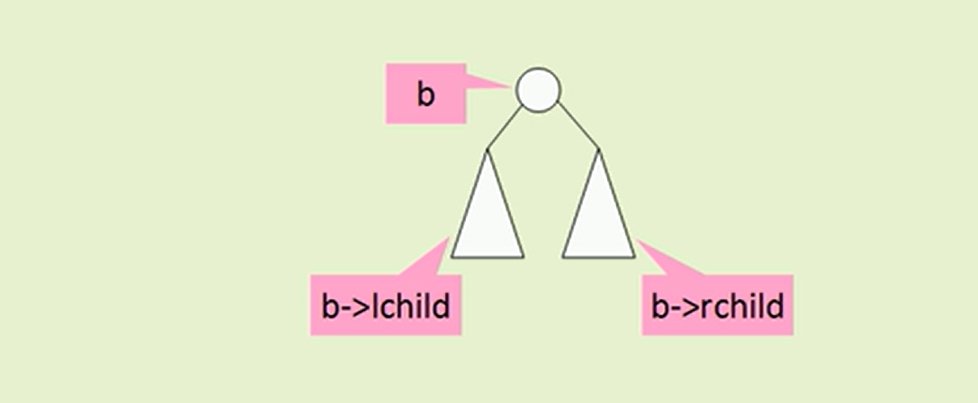

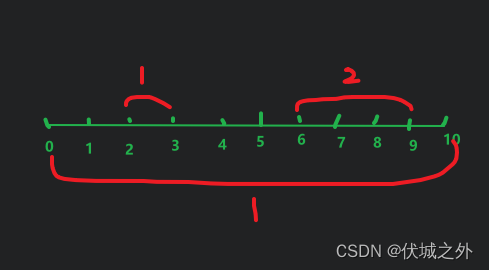

score(p)表示节点p的风险分,neighbor(p)表示节点p的一度邻居,weight(p,n)表示节点p与节点n之间的边的权重。我们可以简单理解节点的风险分为与它相邻节点的风险分的平均值。

初始化风险分时,未标记的卡设为0,已标记的卡设为1。风险传播经过多次迭代,每个节点的风险分达到收敛,算法便停止。最终,我们可以得到每一个信用卡上的风险分。迭代的次数越多,表示利用的关系度数越深。

为了进一步提升风险概率预测的准确性,我们还可以利用已打标的数据训练有监督的机器学习模型,进一步提升风险概率预测的准确性。

模型训练完成后,将风险传播得到的topN个样本输入到LightGBM模型进行预测,输出每张卡是套现卡的概率值,取概率值较大的卡推送到打标系统或者输出到风控业务系统。

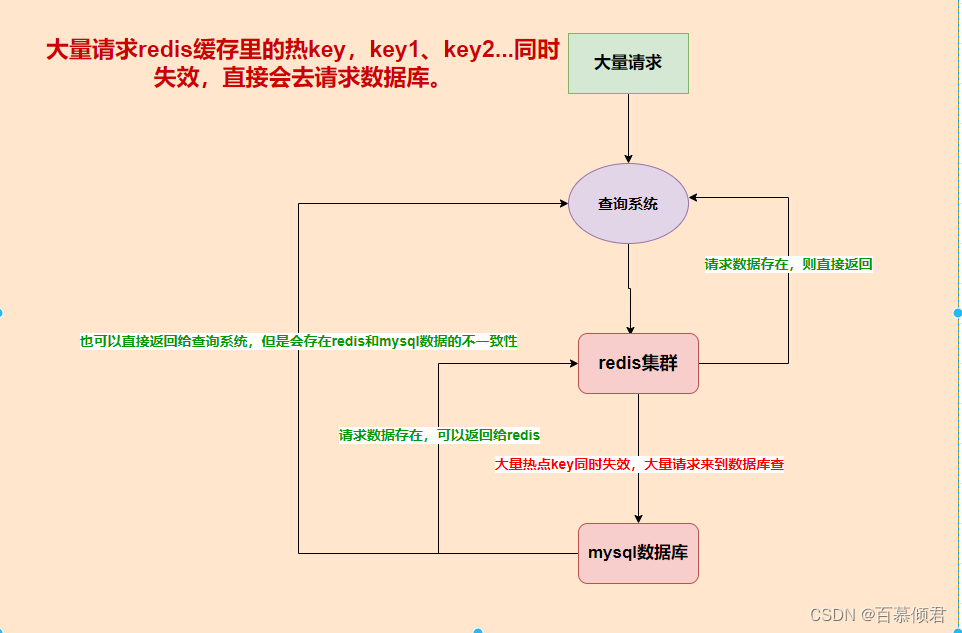

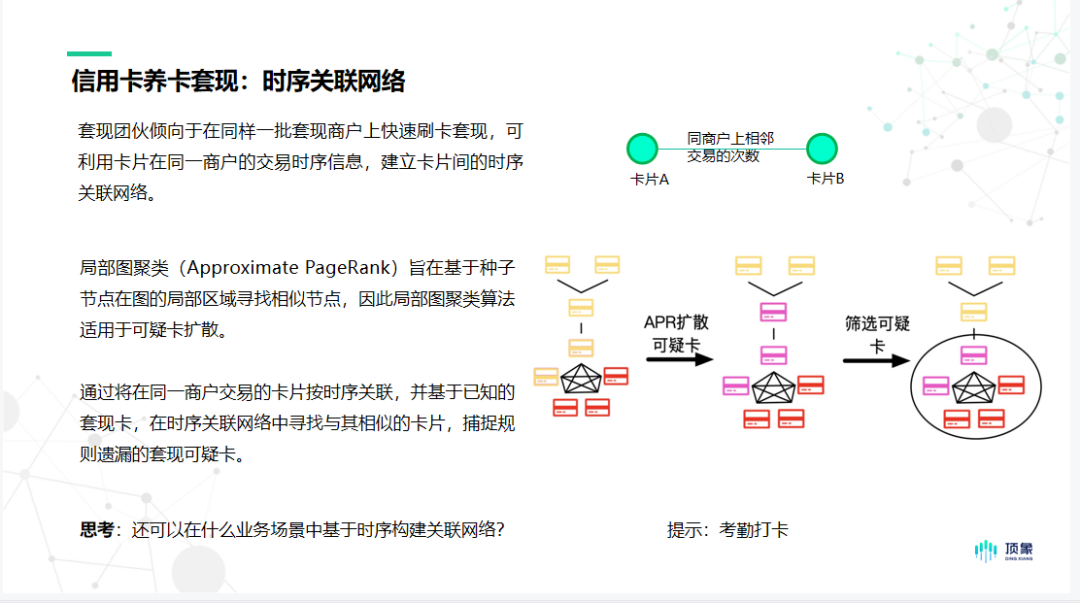

此外,通常套现团伙倾向于在同样一批套现商户上快速刷卡套现。顺着这个思路,我们还可以利用卡片在同一商户上的交易时序信息,建立卡片之间的时序关联网络。

并基于已知套现卡利用标签传播算法,在时序关联网络中寻找与其相似的卡片捕捉规则可能遗漏的疑似套现卡。

如何防范信用卡欺诈?

防控信用卡套现要从多方着手,除加强信用卡发放、审核、后期维护的管理,规范信用卡营销考核机制,强化对特约商户和第三方支付服务商的监管外,更需要加强客户交易的管理。

1、基于POS机与信用卡的交易关系,身份证与手机号的绑定关系、信用卡交易网络中信用卡的一度、二度甚至三度关系等数据构建立体的关联网络,为金融机构提供了及时、快速的科学决策依据。

2、及时发现潜在和未知风险。一旦发现某个节点(如:手机号、身份证、信用卡、POS机等)存在风险,或确定是养卡套现,那么所有与它有关系的节点都可能存在传播风险。关联网络快速定位可疑交易和欺诈行为,帮助金融机构将风险控制在初期。

3、大幅增加养卡套现的成本,让欺诈用户知难而退。如果欺诈用户想完全隐藏自己的欺诈行为,申请信用卡时需要用不同的手机号,使用不同信用卡套现时,也必须用不同的POS机,这样养卡的成本可能会超过养卡套现的收益,得不偿失。