项目运行

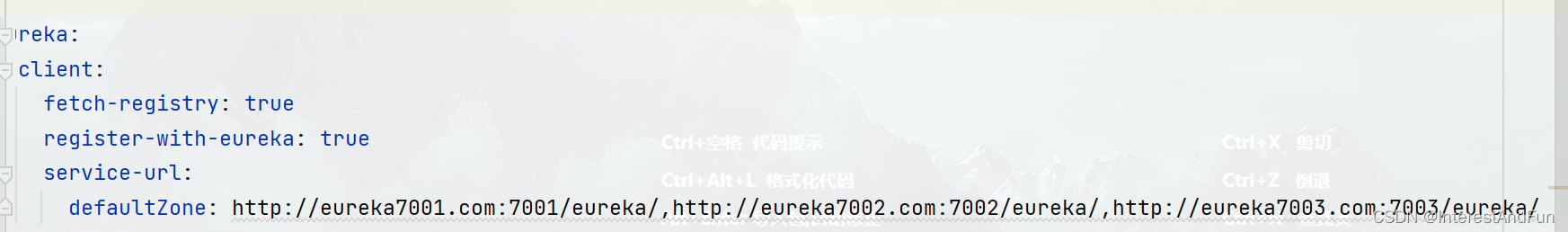

环境配置:

Jdk1.8 + Tomcat7.0 + Mysql + HBuilderX(Webstorm也行)+ Eclispe(IntelliJ IDEA,Eclispe,MyEclispe,Sts都支持)。

项目技术:

SSM + mybatis + Maven + Vue 等等组成,B/S模式 + Maven管理等等。

环境需要

1.运行环境:最好是java jdk 1.8,我们在这个平台上运行的。其他版本理论上也可以。

2.IDE环境:IDEA,Eclipse,Myeclipse都可以。推荐IDEA;

3.tomcat环境:Tomcat 7.x,8.x,9.x版本均可

4.硬件环境:windows 7/8/10 1G内存以上;或者 Mac OS;

5.是否Maven项目: 否;查看源码目录中是否包含pom.xml;若包含,则为maven项目,否则为非maven项目

6.数据库:MySql 5.7/8.0等版本均可;

毕设帮助,指导,本源码分享,调试部署(见文末)

所谓系统分析就是,需求人员通过与客户的沟通,所获取的信息,然后把这些信息通过需求说明书的方式展示给用户和开发人员。在软件功能发展的历史长河中,很长时间,特别是最开始的时候,需求分析的重要性并不被人们所认同,例如当时美国IBM公司为英国电信公司开发一套信息管理系统,在需求不明确的情况下开始开发,最初的工期为一年,由于需求获取不清晰导致工期推迟了半年多,造成巨大损失。我们很多软件公司也存在这种情况,边需求,边开发,甚至与客户没有沟通清楚的情况下,直接照搬同类型的项目进行更改,导致到系统验收的时候,重新更改,造成了人力、物力的极大浪费。而导致这一切后果的原因就是需求获取不及时、不清楚、不全面。

3.1 可行性分析

家庭安防系统主要目标是实现家庭安防的相关信息管理服务。在确定了目标后,我们从以下四方面对能否实现本系统目标进行可行性分析。

3.1.1 技术可行性

家庭安防系统主要采用java技术,基于B/S结构,Mysql数据库,对于应用程序的开发要求具备完整功能,使用简单的特点,并建立一个数据完整安全稳定的数据库。家庭安防系统的开发技术具有很高可行性,且开发人员掌握了一定的开发技术,所以系统的开发具有可行性。

3.1.2操作可行性

家庭安防系统的登录界面简单易于操作,采用常见的界面窗口来登录界面,通过电脑进行访问操作,用户只要平时使用过电脑都能进行访问操作。此系统的开发采用java语言开发,基于B/S结构,这些开发环境使系统更加完善。本系统具有易操作、易管理、交互性好的特点,在操作上是非常简单的。因此本系统可以进行开发。

3.1.3 经济可行性

家庭安防系统是基于B/S模式,采用Mysql数据库储存数据,所要求的硬件和软件环境,市场上都很容易购买,程序开发主要是管理系统的开发和维护。所以程序在开发人力、财力上要求不高,而且此系统不是很复杂,开发周期短,在经济方面具有较高的可行性。

3.1.4 法律可行性

此家庭安防系统是自己设计的管理系统,具有很大的实际意义。因为无论是软件还是数据库,采用的都是开源代码,因此这个系统的开发和设计,并不存在侵权等问题,在法律上完全具有可行性。

综上所述,家庭安防系统在技术、经济、操作和法律上都具有很高的可行性,开发此程序是可行的。

3.2系统流程分析

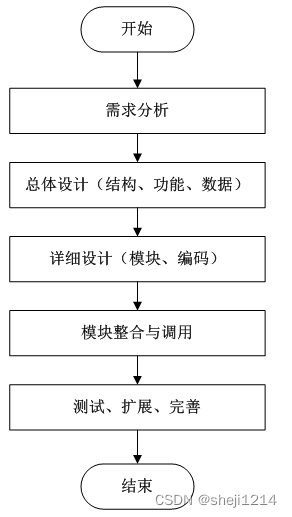

3.2.1系统开发流程

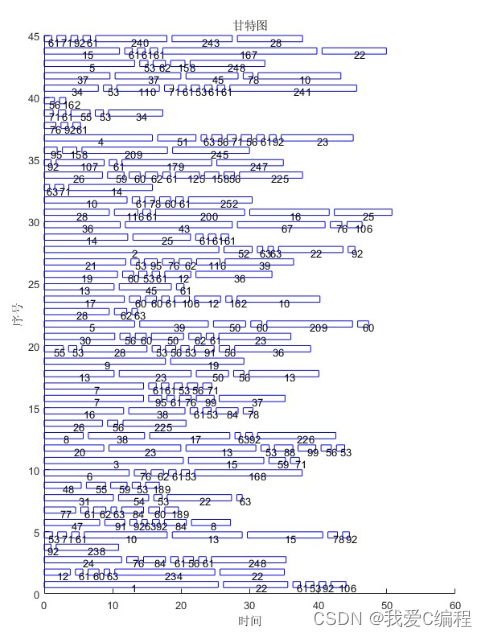

家庭安防系统开发时,首先进行需求分析,进而对系统进行总体的设计规划,设计系统功能模块,数据库的选择等,本系统的开发流程如图3-1所示

图3-1系统开发流程图

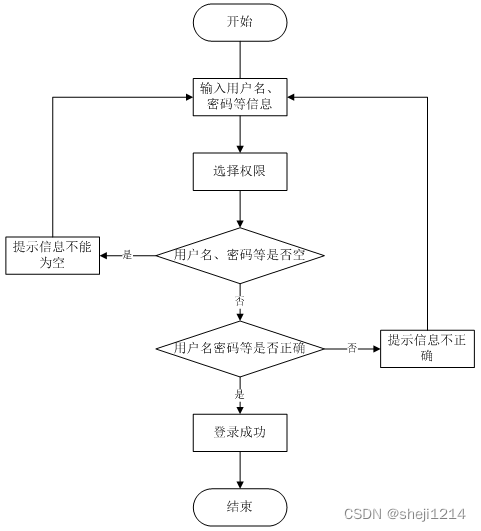

3.2.2 用户登录流程

为了保证系统的安全性,要使用本系统对系统信息进行管理,必须先登陆到系统中。如图3-2所示。

图3-2 登录流程图

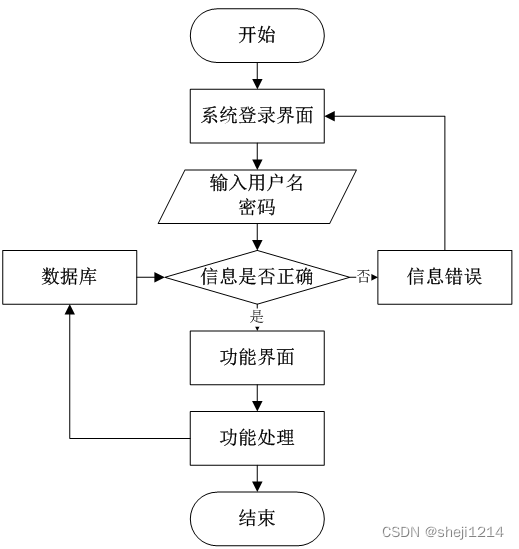

3.2.3 系统操作流程

用户打开并进入系统后,会先显示登录界面,输入正确的用户名和密码,系统自动检测信息,若信息无误,则用户会进入系统功能界面,进行操作,否则会提示错误无法登录,操作流程如图3-3所示。

图3-3 系统操作流程图

3.2.4 添加信息流程

管理员可以对信息等进行信息的添加,用户也可以对自己权限内的信息进行添加,输入信息后,系统会自行验证输入的信息和数据,若信息正确,会将其添加到数据库内,若信息有误,则会提示重新输入信息,添加信息流程如图3-4所示。

图3-4 添加信息流程图

3.2.5 修改信息流程

管理员可以对信息等进行的修改,用户也可以对自己权限内的信息进行修改,首先进入修改信息界面,输入修改信息数据,系统进行数据的判断验证,修改信息合法则修改成功,信息更新至数据库,信息不合法则修改失败,重新输入。修改信息流程图如图3-5所示。

图3-5 修改信息流程图

3.2.6 删除信息流程

管理员可以对信息等进行信息的删除,对要删除的信息进行选中后,点击删除按钮,系统会询问是否确定,若点击确定,则系统会删除掉选中的信息,并在数据库内对信息进行删除,删除信息流程图如图3-6所示。

图3-6 删除信息流程图

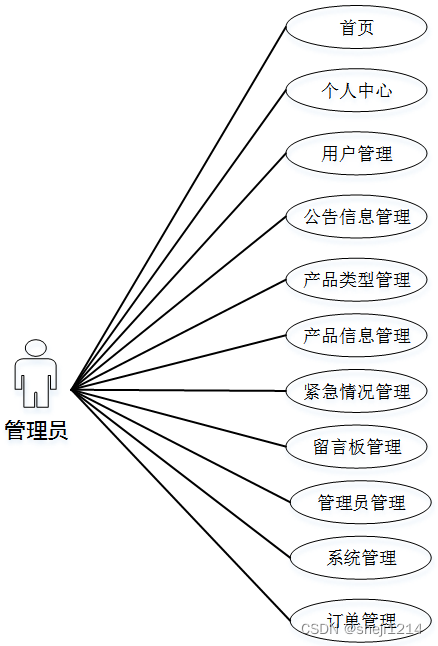

3.3系统用例分析

3.3.1管理员用例图

系统中的核心用户是系统管理员,管理员登录后,通过管理员菜单来管理后台系统。主要功能有:首页、个人中心、用户管理、公告信息管理、产品类型管理、产品信息管理、紧急情况管理、留言板管理、管理员管理、系统管理、订单管理等功能。管理员用例如图3-7所示。

图3-7 管理员用例图

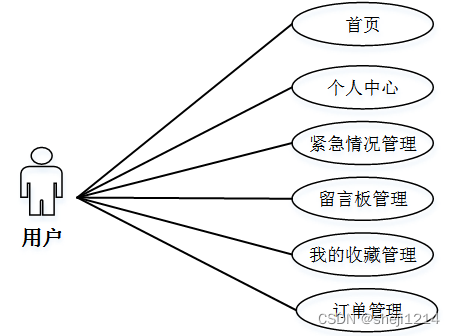

3.3.2用户用例图

用户进入系统可以进行首页、个人中心、紧急情况管理、留言板管理、我的收藏管理、订单管理等。用户用例如图3-8所示。

图3-8 用户用例图

4 系统设计

4.1 系统概述

进过系统的分析后,就开始记性系统的设计,系统设计包含总体设计和详细设计。总体设计只是一个大体的设计,经过了总体设计,我们能够划分出系统的一些东西,例如文件、文档、数据等。而且我们通过总体设计,大致可以划分出了程序的模块,以及功能。但是只是一个初步的分类,并没有真正的实现。

整体设计,只是一个初步设计,而且,对于一个项目,我们可以进行多个整体设计,通过对比,包括性能的对比、成本的对比、效益的对比,来最终确定一个最优的设计方案,选择优秀的整体设计可以降低开发成本,增加公司效益,从这一点来讲,整体设计还是非常重要的。

家庭安防系统工作原理图如图4-1所示:

图4-1 系统工作原理图

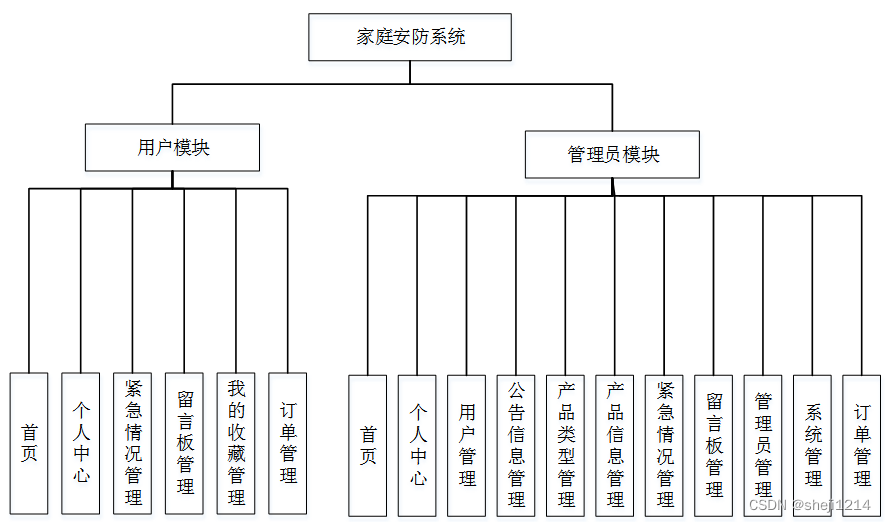

4.2 系统结构设计

系统架构图属于系统设计阶段,系统架构图只是这个阶段一个产物,系统的总体架构决定了整个系统的模式,是系统的基础。家庭安防系统的整体结构设计如图4-2所示。

图4-2 系统结构图

4.3数据库设计

数据库是计算机信息系统的基础。目前,电脑系统的关键与核心部分就是数据库。数据库开发的优劣对整个系统的质量和速度有着直接影响。

4.3.1 数据库设计原则

数据库的概念结构设计采用实体—联系(E-R)模型设计方法。E-R模型法的组成元素有:实体、属性、联系,E-R模型用E-R图表示,是提示用户工作环境中所涉及的事物,属性则是对实体特性的描述。在系统设计当中数据库起着决定性的因素。下面设计出这几个关键实体的实体—关系图。

4.3.2 数据库实体

数据模型中的实体(Entity),也称为实例,对应现实世界中可区别于其他对象的“事件”或“事物”。例如,公司中的每个员工,家里中的每个家具。

本系统的E-R图如下图所示:

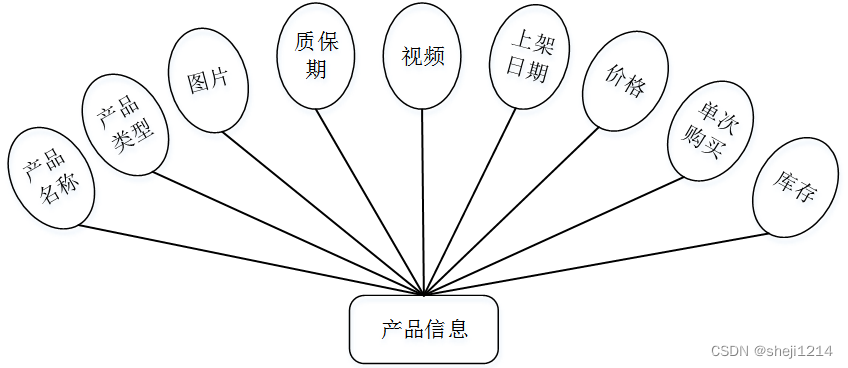

1、产品信息实体图如图4-3所示:

图4-3产品信息实体图

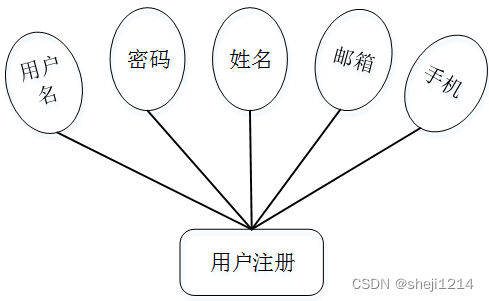

2、用户注册实体图如图4-4所示:

图4-4用户注册实体图

5.1系统功能模块

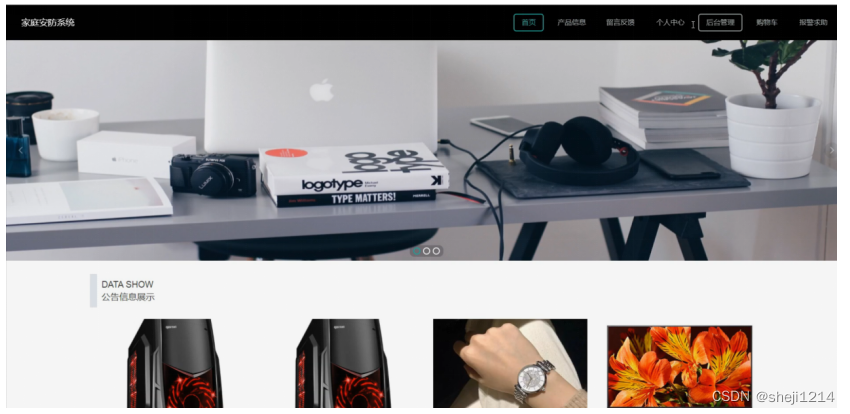

家庭安防系统,在系统首页可以查看首页、产品信息、留言反馈、个人中心、后台管理、购物车、报警求助等内容,如图5-1所示。

图5-1系统首页界面图

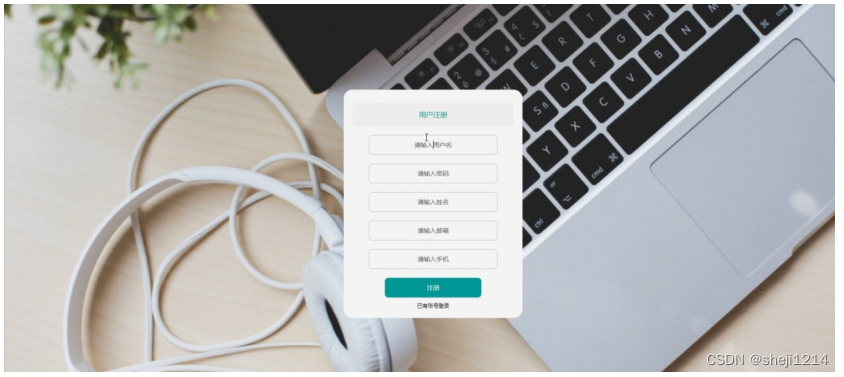

用户注册,在用户注册页面通过填写用户名、密码、姓名、邮箱、手机等信息完成用户注册,如图5-2所示。

图5-2用户注册界面图

产品信息,在产品信息页面可以查看产品名称、产品类型、图片、质保期、视频、上架日期、价格、单次购买、库存等详细内容,根据需要进行添加到购物车、立即购买操作,如图5-3所示。

图5-3产品信息界面图

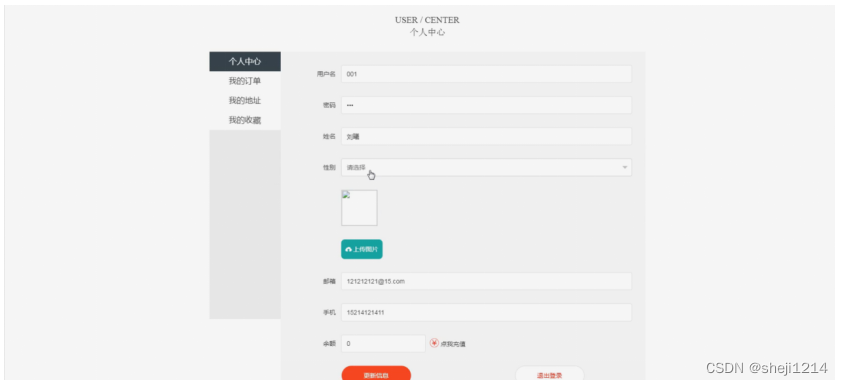

个人中心,在个人中心页面通过填写用户名、密码、姓名、性别、邮箱、手机、余额等信息进行更新信息,根据需要对我的订单、我的地址、我的收藏进行相对应操作,如图5-4所示。

图5-4个人中心界面图

5.2管理员功能模块

管理员登录,管理员通过输入用户名、密码,选择角色并点击登录进行系统登录操作,如图5-5所示。

图5-5管理员登录界图面

管理员登录系统后,可以对首页、个人中心、用户管理、公告信息管理、产品类型管理、产品信息管理、紧急情况管理、留言板管理、管理员管理、系统管理、订单管理等功能模块进行相应操作,如图5-6所示。

图5-6管理员功能界图面

用户管理,在用户管理页面可以对索引、用户名、姓名、性别、头像、邮箱、手机等内容进行详情、修改或删除等操作,如图5-7所示。

图5-7用户管理界面图

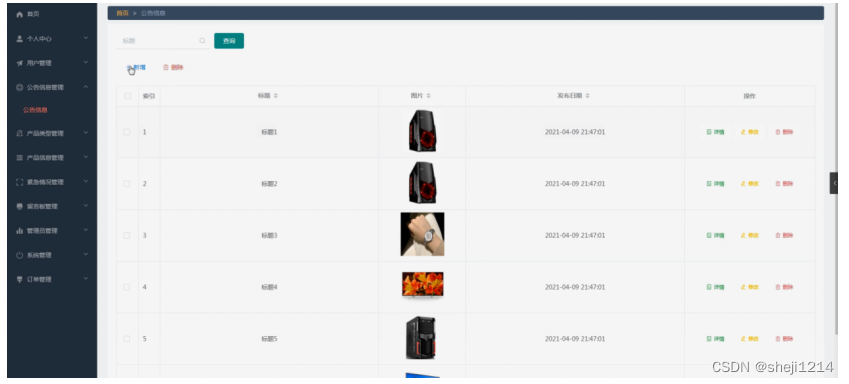

公告信息管理,在公告信息管理页面可以对索引、标题、图片、发布日期等内容进行详情、修改或删除等操作,如图5-8所示。

图5-8公告信息管理界面图

产品类型管理,在产品类型管理页面可以对索引、产品类型等内容进行修改或删除等操作,如图5-9所示。

图5-9产品类型管理界面图

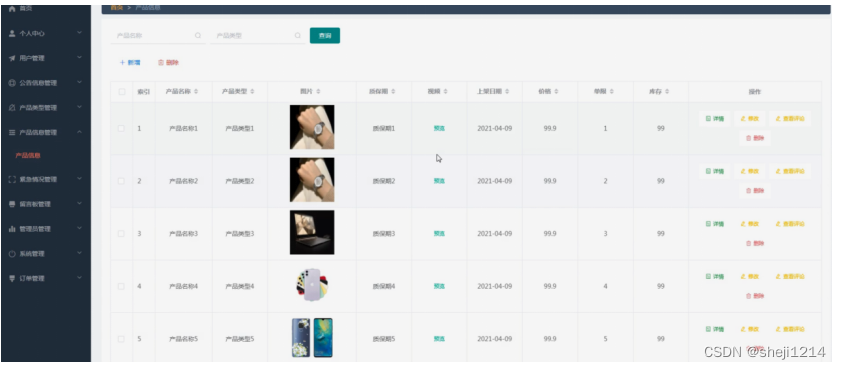

产品信息管理,在产品信息管理页面可以对索引、产品名称、产品类型、图片、质保期、视频、上架日期、价格、单限、库存等内容进行详情、查看评论、修改或删除等操作,如图5-10所示。

图5-10产品信息管理界面图

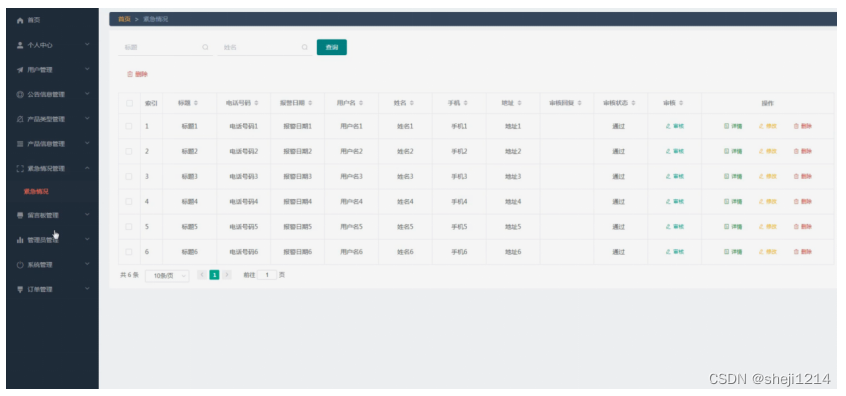

紧急情况管理,在紧急情况管理页面可以对索引、标题、电话号码、报警日期、用户名、姓名、手机、地址、审核回复、审核状态、审核等内容进行详情、修改或删除等操作,如图5-11所示。

图5-11紧急情况管理界面图

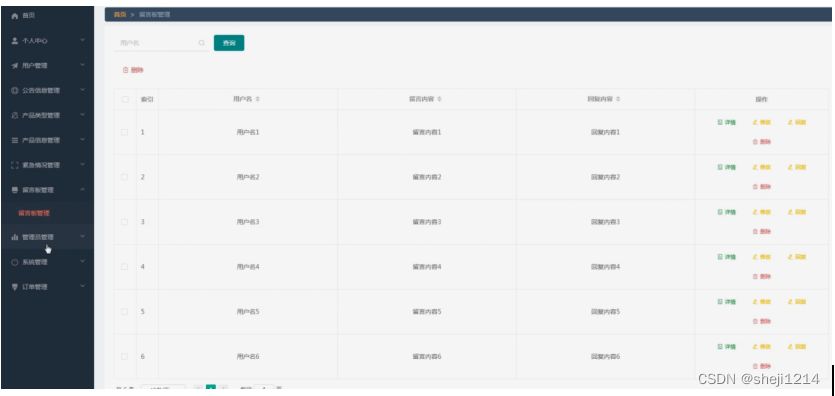

留言板管理,在留言板管理页面可以对索引、用户名、留言内容、回复内容等内容进行详情、回复、修改或删除等操作,如图5-12所示。

图5-12留言板管理界面图