分布式事务就是指事务的参与者、支持事务的服务器、资源服务器以及事务管理器分别位于不同的分布式系统的不同节点之上。简单的说,就是一次大的操作由不同的小操作组成,这些小的操作分布在不同的服务器上,且属于不同的应用,分布式事务需要保证这些小操作要么全部成功,要么全部失败。本质上来说,分布式事务就是为了保证不同数据库的数据一致性。

举个栗子,你去小卖铺买东西,付了钱,但是店主因为处理了一些其他事,居然忘记你付了钱,又叫你重新付。又或者在网上购物明明已经扣款,但是却告诉我没有发生交易。这一系列情况都是因为没有事务导致的。这说明了事务在生活中的一些重要性。有了事务,你去小卖铺买东西,那就是一手交钱一手交货。有了事务,你去网上购物,扣款即产生订单交易。

看看下面这些分布式事务知识点你掌握了多少

-

本地事务和分布式事务的概念和区别

-

分布式事务的理论基础

-

各分布式事务方案的优缺点及适用场景

-

如何根据自己的业务场景选择合适的分布式事务方案

-

fescar+dubbo实现分布式事务

-

RocketMQ事务消息

-

TX-LCN分布式事务框架

市面上的分布式教程大多仅限于理论知识讲解,很少有具体的实现方案案例.在这里小编给大家分享一份分布式事务笔记带你3天吃透分布式事务应用及解决方案,通过分布式事务的学习,可以让你不仅了解分布式事务的理论知识,并且可以真正掌握企业中真实的分布式事务应用实践以及分布式事务常见面试题的解决方案。有需要这份分布式事务笔记的朋友见文末

不多BB,看目录和主要内容

1,本地事务和分布式事务的概念和区别

-

什么是事务

-

事务的四个特性ACID

-

事务的隔离级别

-

本地事务

-

什么是分布式事务

-

分布式事务应用架构

-

CAP理论

-

BASE理论

-

柔性事务解决方案

分布式事务应用架构

CAP理论

2, 分布式事务解决方案

-

分布式事务中的模型与规范

-

补偿事务(TCC)

-

本地消息表(异步确保)

-

MQ 事务消息(rocketMQ)

分布式事务处理模型(DTP)标准的提供者

补偿事务(TCC)(自由恋爱.)

3,分布式事务实战

-

核心步骤:

-

代码实现:

-

Atomikos分布式事务

案例说明

atomikos的核心配置步骤实现(核心重点内容)

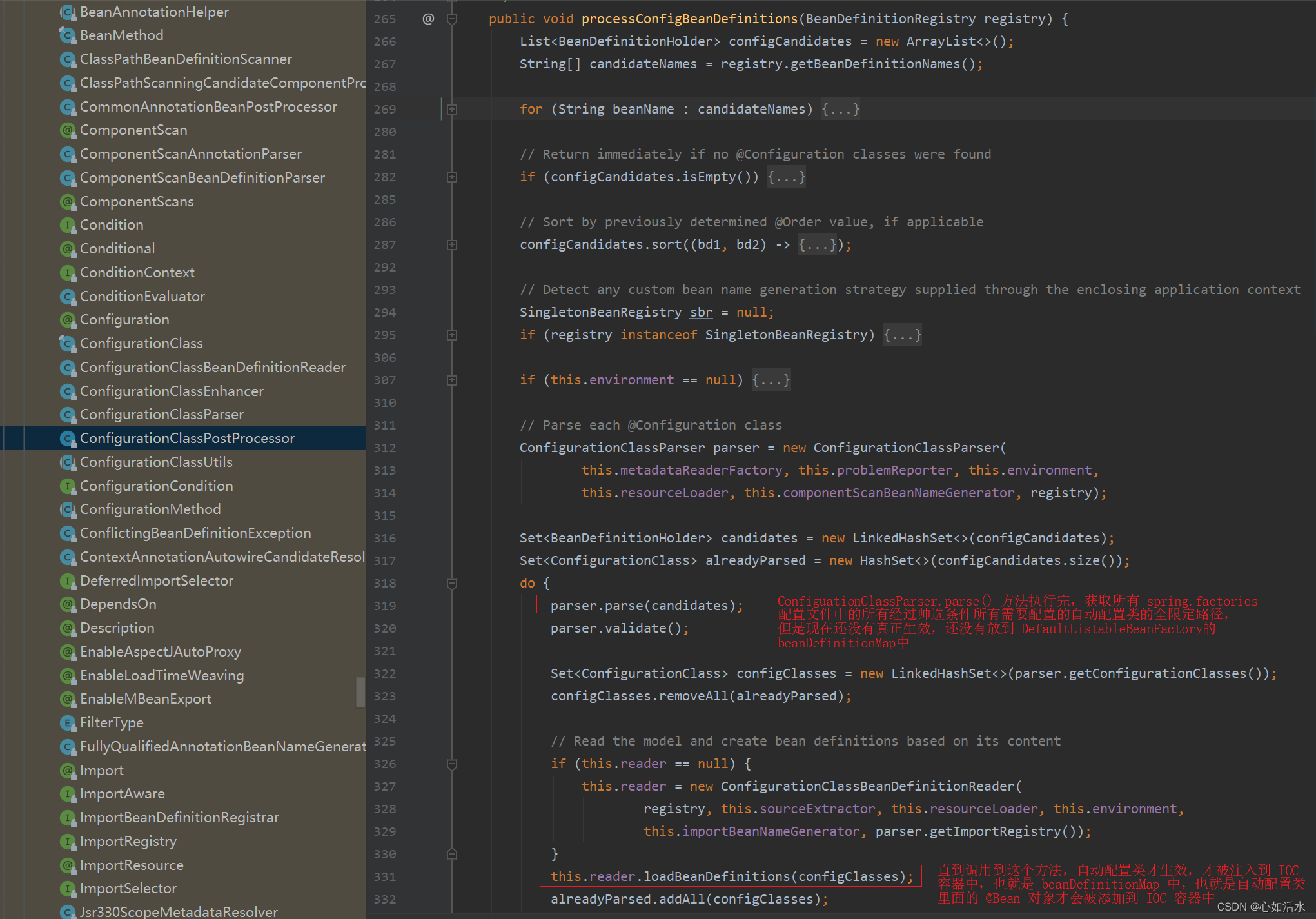

4, fescar分布式事务实现

-

fescar介绍

-

分布式事务案例说明

-

建库操作

-

公共工程搭建

-

业务层搭建

fescar分布式事务实现

基本业务实现

5,RocketMQ事务消息

-

RocketMQ事务消息流程

-

事务消息生产者

-

事务消息消费

-

分布式事务实现流程

RocketMQ事务消息

事务消息消费

6,Lcn分布式事务框架介绍

-

什么是LCN框架

-

框架特点

-

LCN框架原理

-

核心步骤

-

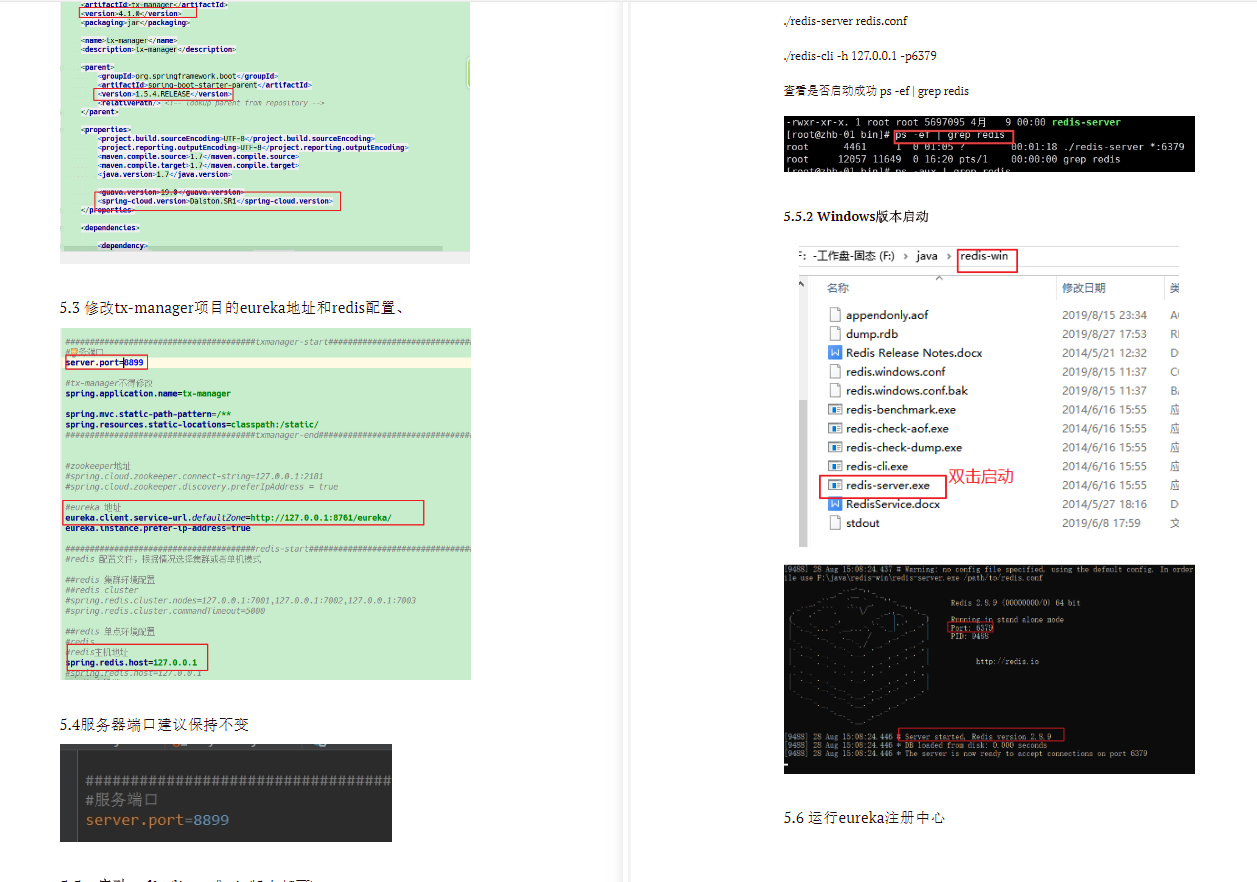

SpringCloud整合LCN框架实战

-

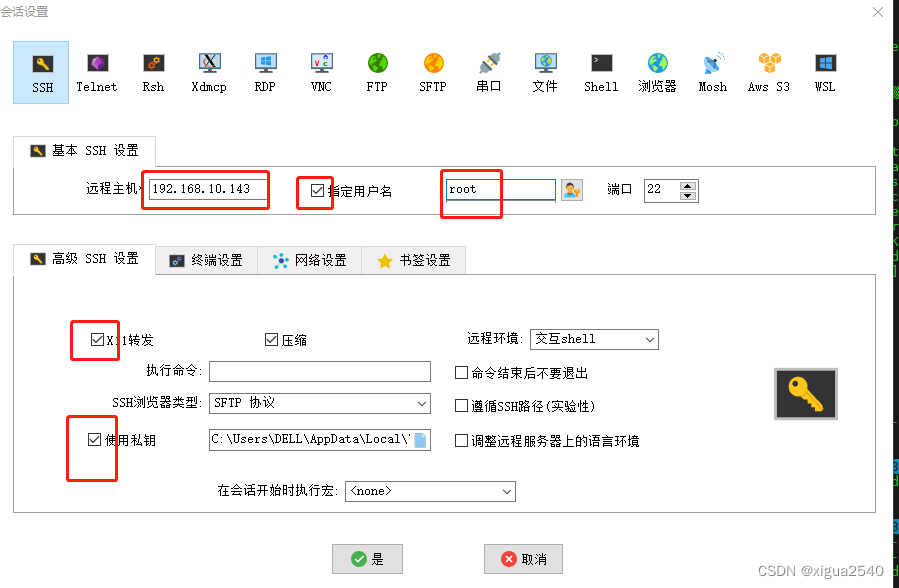

准备的软件环境

-

测试用例分析

-

构建测试用例

核心步骤

准备的软件环境

7,lcn框架集成实战