项目概况

该项目由新南威尔士州交通局(TfNSW)领导,悉尼科技大学,国际道路评估计划(iRAP)和澳大利亚地理空间数据专家Anditi的研究和协助。

该项目开展的工作是全球首创,其活动和成果是澳大利亚和世界各地的利益相关者感兴趣的。

提高安全性的原因

使我们的道路更安全的动力是由于一组可怕的统计数据。2016年至2020年间,澳大利亚道路上有1,753人丧生。仅此一项就需要关注和行动。但还需要考虑一组鲜为人知的数字。每年有超过40,000人遭受终生的、使人衰弱的伤害。

为解决这些统计数字可以采取的任何措施都需要进行评估。

AusRAP、iRAP 和 AiRAP

正如澳大利亚新车评估计划(ANCAP)评估我们道路上汽车的安全性一样,澳大利亚道路评估计划(AUSRAP)评估这些汽车将行驶的道路的安全性。

新南威尔士州交通局已经获得了其管理的18,000公里道路的AusRAP数据。该项目试图使用新方法来更快地获取有关这些道路上状态的最新信息。这些新方法将使用国际道路评估方案(iRAP)及其一套工具。AiRAP认证的数据补充了这一现有框架,增加了“......使用自动、可重复和可扩展的方法加速和智能地捕获道路安全相关数据。"

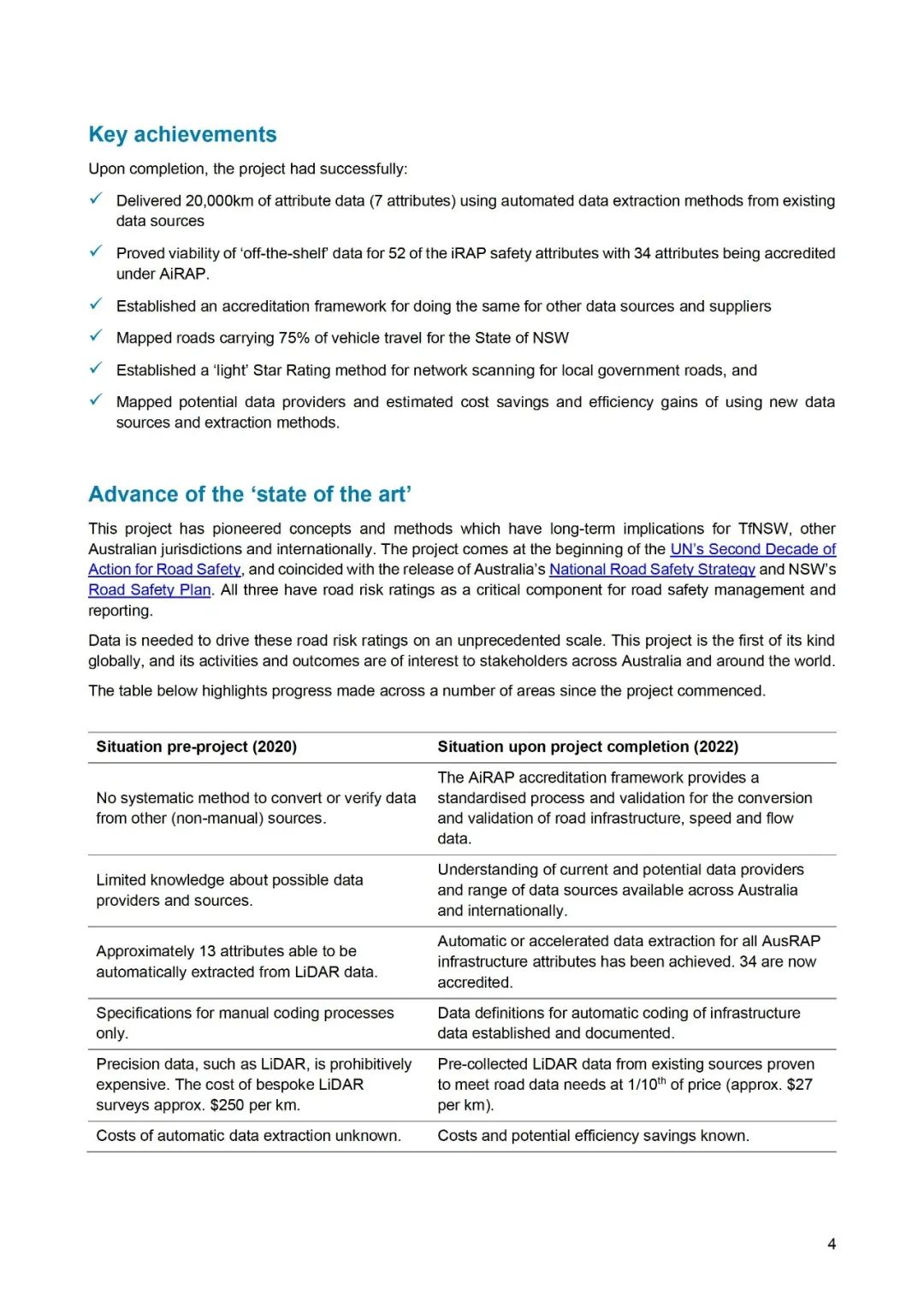

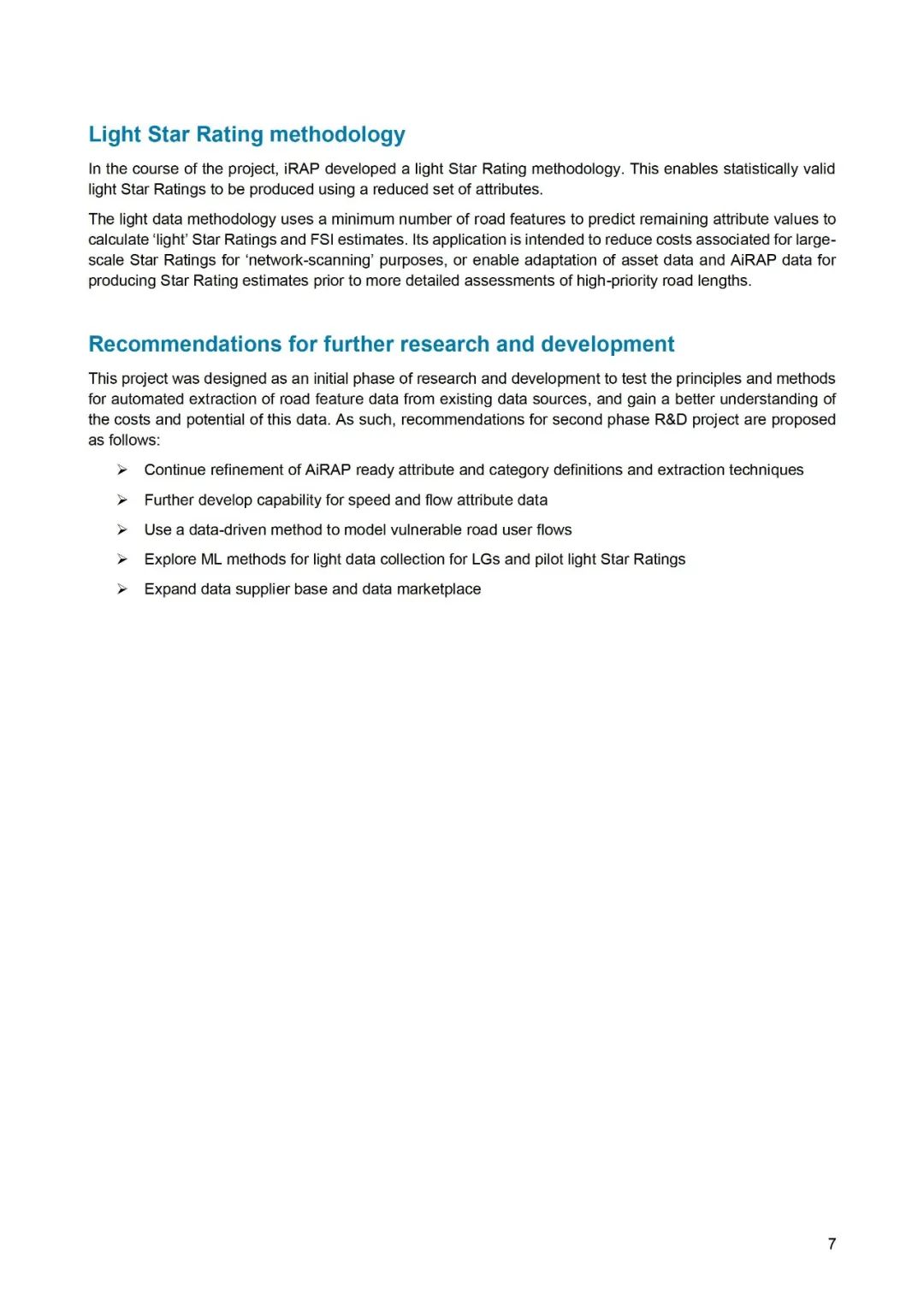

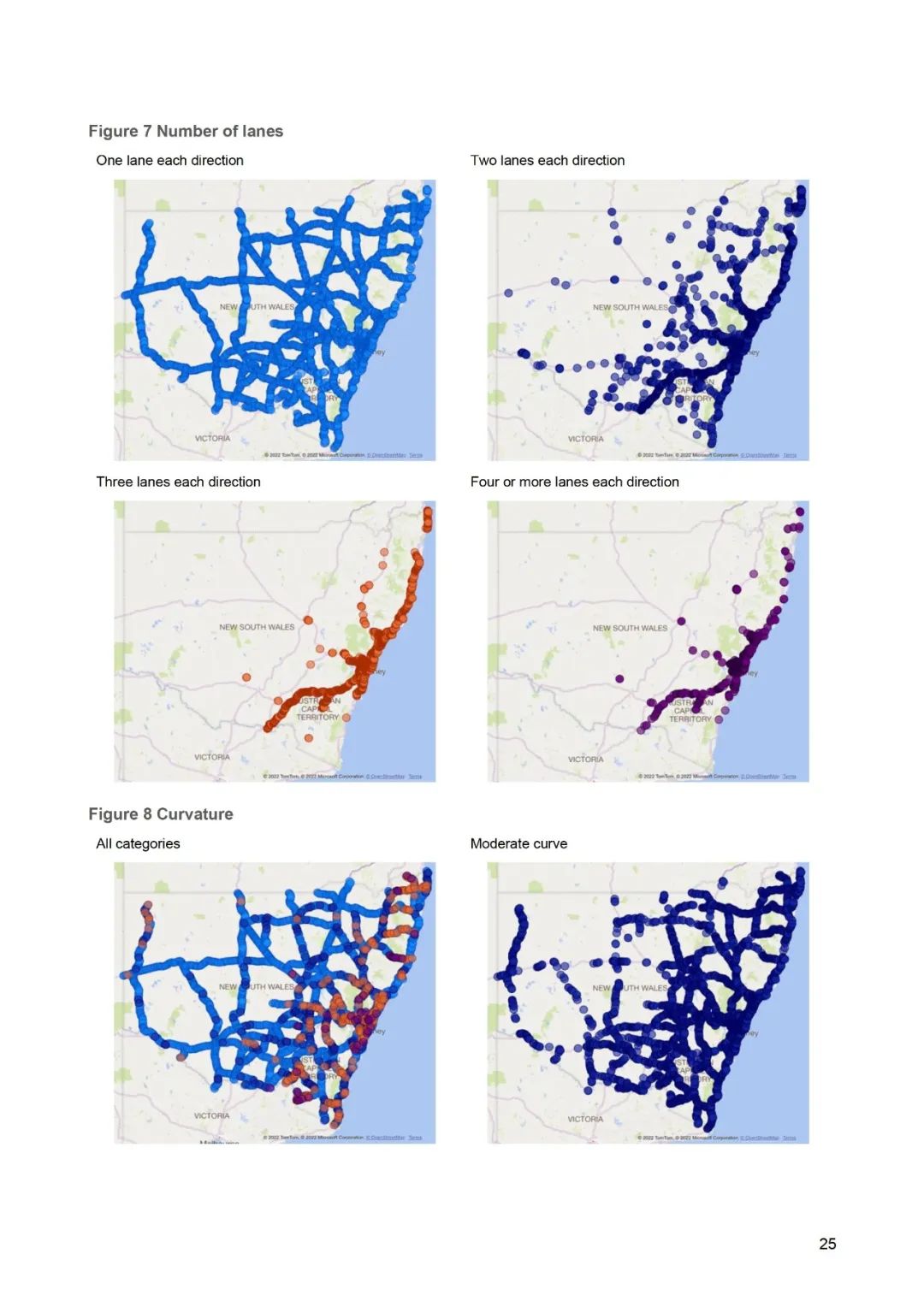

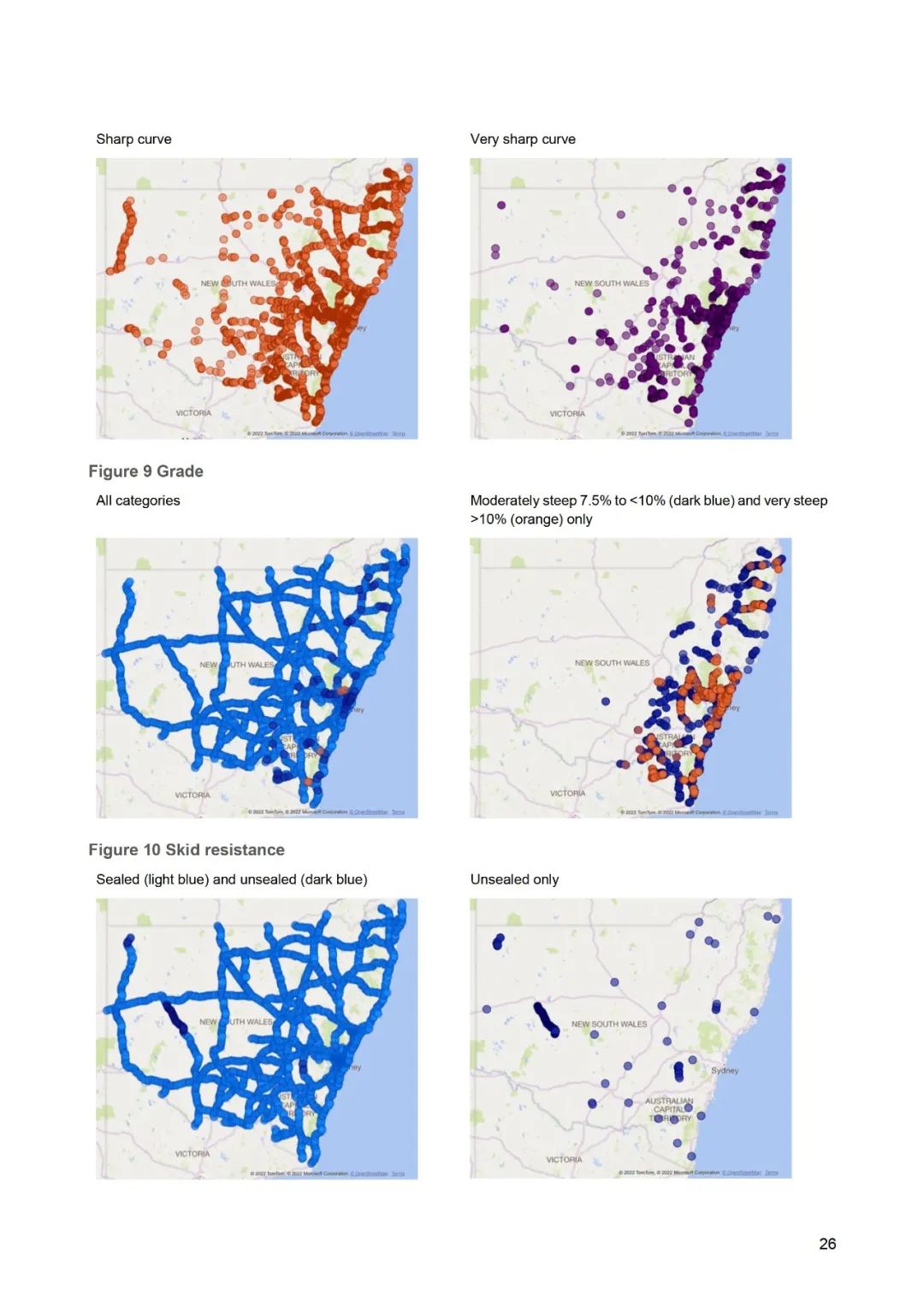

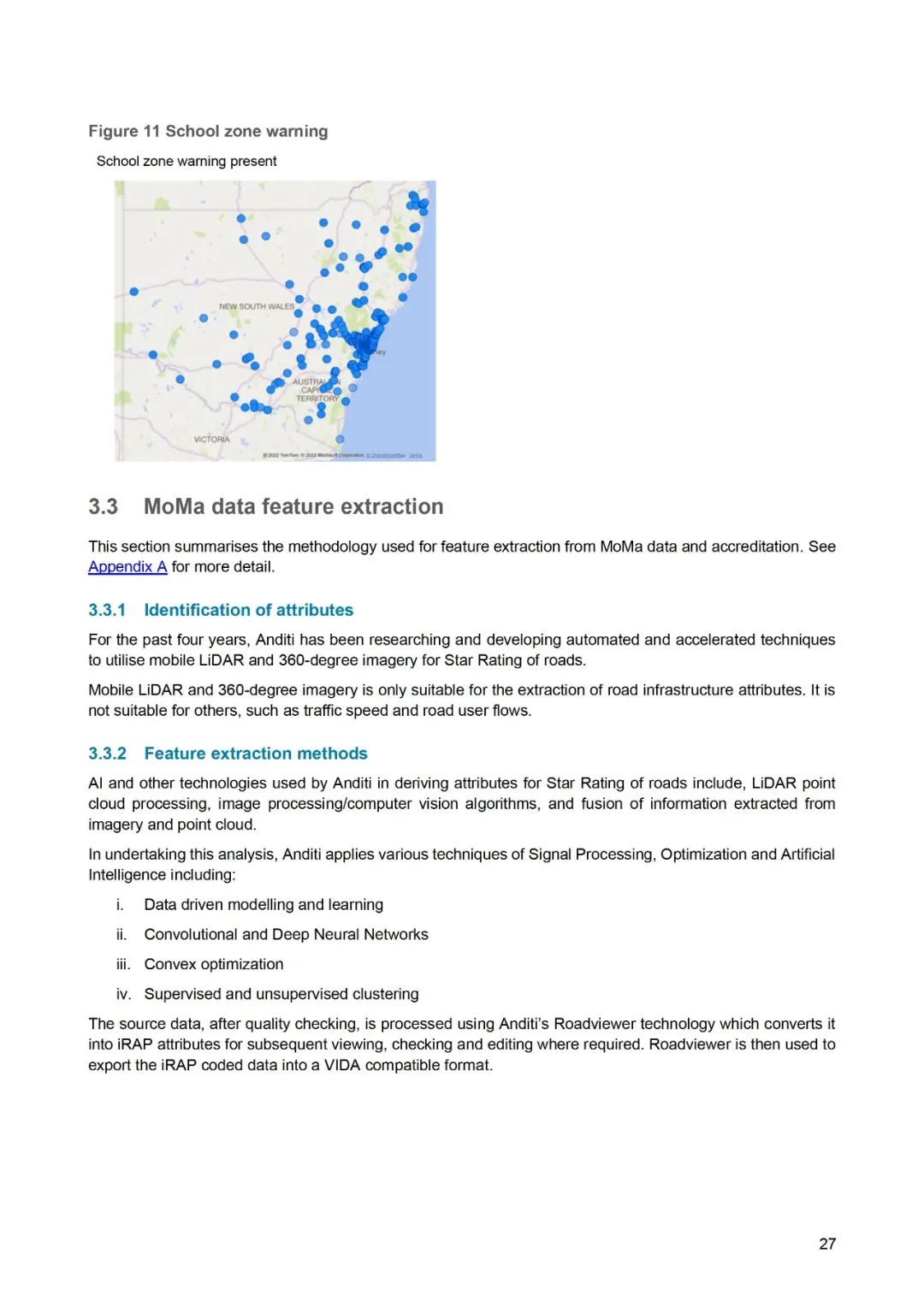

在本项目中,TomTom的MN-R数据与使用LiDAR数据和360度图像的提取技术和机器学习相结合,为新南威尔士州的州公路网捕获了20,000公里的道路属性数据。

使用此数据将导致:

-

减少进行道路安全评估所需的时间和精力

-

降低成本,提高收集的准确性和频率,以实现绩效跟踪和KPI监控目的

-

改善道路安全和拯救生命

该项目在联合国第二个道路安全行动十年、澳大利亚国家道路安全战略和新南威尔士州道路安全计划期间运行,这三个计划都将道路风险评级作为道路安全管理和报告的关键组成部分。

该项目的更广泛目标是在一个可扩展和可重复的框架内做到这一点,以造福澳大利亚国家、州和地方各级以及国际上的其他司法管辖区。这将通过国际道路评估方案(iRAP)领导的新“AiRAP”倡议来实现。

在该项目下开发的AiRAP框架将为现有和新出现的数据源提供机制,为整个澳大利亚和全世界的网络级道路安全评估提供信息。

项目成果

该项目中使用的方法实现了以下目标:

-

使用从现有数据源提取的自动数据方法交付了 20,000 公里的属性数据(7 个属性)。

-

证明了使用“现成”数据提取 52 个星级属性的可行性,其中 34 个已获得 AiRAP 认证,可进一步使用。

-

建立了一个认证框架,以便对其他数据源和供应商做同样的事情。

-

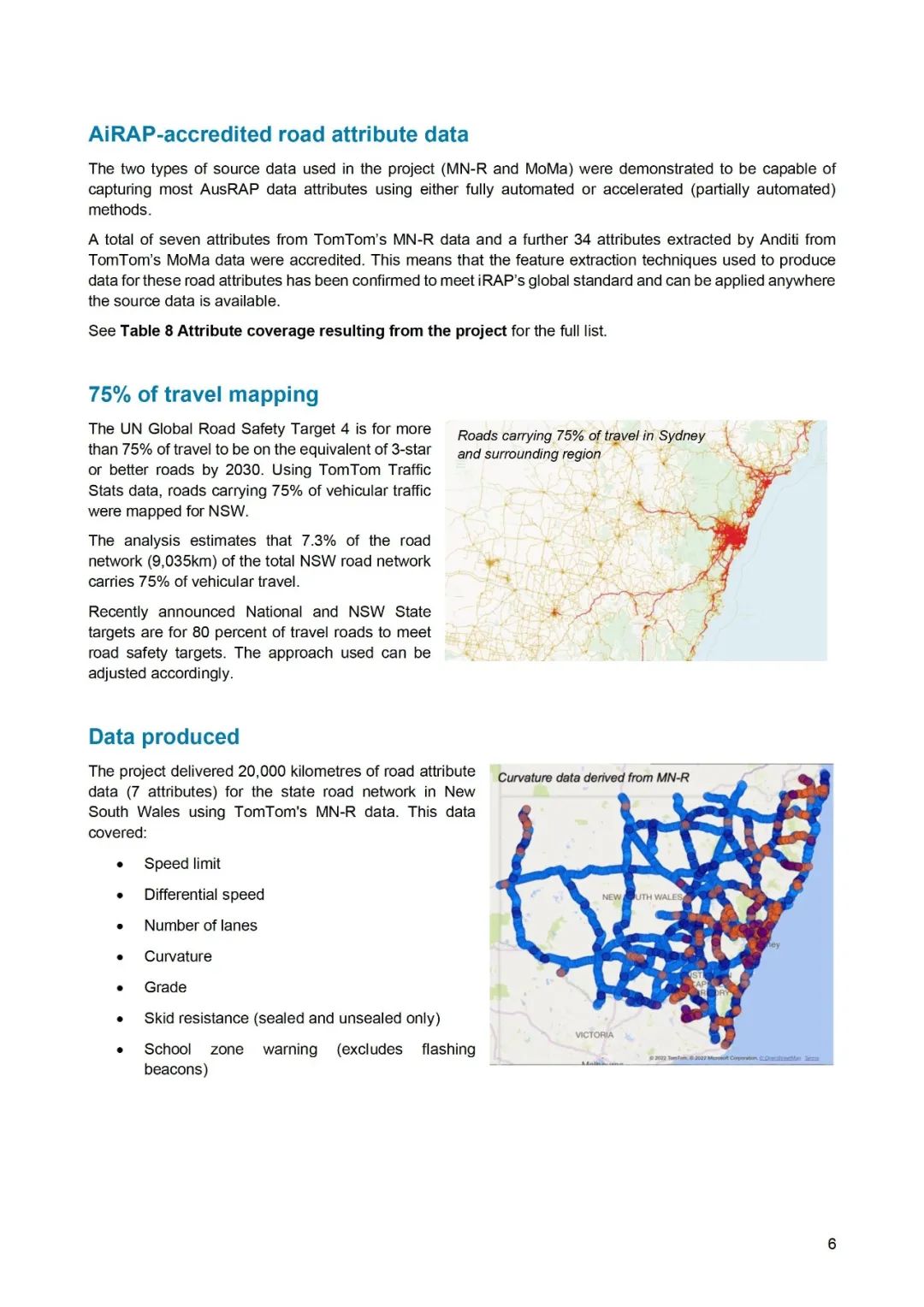

为新南威尔士州绘制了承载75%车辆出行的地图道路。

-

建立了地方政府道路网络扫描的“轻”星级方法,以及

-

绘制了潜在的数据提供商,并估计了使用新数据源和提取方法的成本节约和效率收益。

下个阶段

在这些成就的基础上,提议开展第二个项目阶段,该阶段将:

-

进一步开发属性数据的能力,特别是速度和流量属性

-

地方政府道路网络的指示灯星级

-

继续完善 AiRAP 就绪属性和类别定义以及提取技术

-

使用数据驱动的方法对易受攻击的道路使用者流进行建模

-

进一步发展数据市场

在最终报告《澳大利亚道路安全AiRAP自动化》中了解有关项目方法、调查结果和后续步骤的更多信息。