零信任模型作为一种突破性的数据备份和安全方法已经崭露头角。近年来,随着网络攻击的蔓延,传统的安全措施已不再足够。据预测,仅在2023年,全球企业因网络犯罪将损失超过8万亿美元。这一惊人的数字凸显了企业迫切需要采取更全面的数据保护方法。

备份和恢复解决方案是任何组织数据保护策略中的关键组成部分。依赖基于边界的安全措施的传统备份解决方案已不再足以帮助组织应对当今的威胁环境。

传统备份策略安全模型的局限性

采用传统安全模型的备份策略的组织将面临不断出现的网络威胁风险。这是由于功能不足,如缺乏加密、弱访问控制、有限的监控、容易受攻击的备份存储系统和较慢的恢复时间。

如果备份数据没有强大的访问控制机制,未经授权的用户可能能够查看或修改备份数据。组织需要持续监控备份数据,以防范安全威胁,包括未经授权的访问和数据泄露企图。

此外,备份数据通常存储在没有适当加密的物理介质上,使其容易受到盗窃或损坏的风险。如果包含备份的物理介质丢失或损坏,备份数据可能变得无法访问或无法使用。大多数组织依赖于单一的备份存储系统,这会产生单点故障。如果该存储系统受到攻击,所有的备份数据都可能丢失。

零信任方法如何使数据备份策略受益?

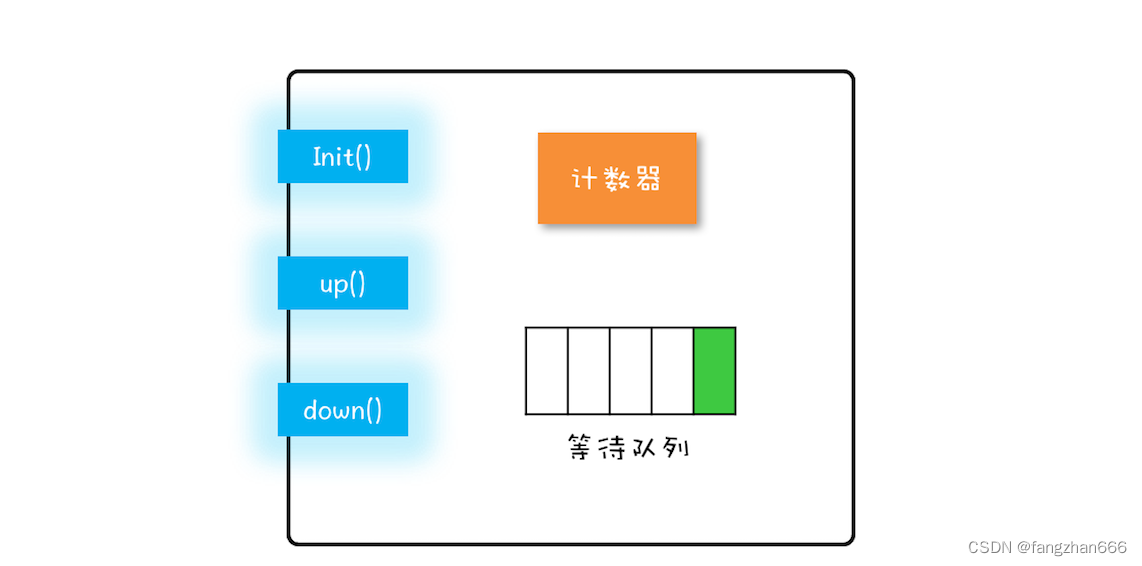

组织需要一种以数据为中心的方法,不仅可以保护数据,还可以保护网络,而这正是零信任技术所做的。零信任的基本原则包括:明确验证、限制访问控制、假设违规、分段网络和持续监控。让我们深入了解如何将这些原则中的每一个应用于数据备份策略。

-

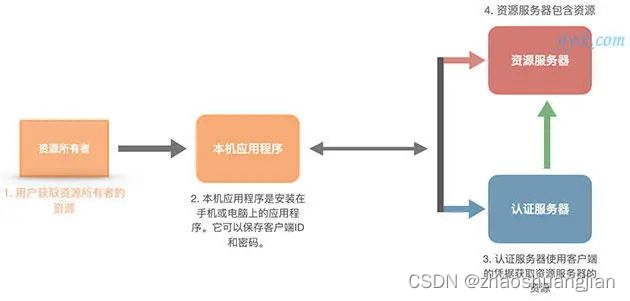

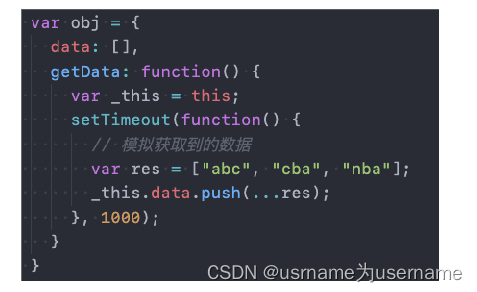

明确验证:使用零信任,所有用户和设备在被授予访问备份数据之前都经过身份验证。此外,实施多因素身份验证有助于防止未经授权的访问。

-

限制访问控制:零信任模型遵循最小特权原则。备份操作员被授予执行任务所需的最低访问权限。备份解决方案应配置为在需要知道的基础上提供对数据的访问,从而降低数据泄露的风险,从而使安全模型更具弹性。

-

假设漏洞:零信任假设安全漏洞已经发生或将来会发生。同样,一个全面的数据备份解决方案应该认识到妥协的风险,并提供缓解策略以相应地规划数据保护。最好遵循 3-2-1-1 备份规则,该规则建议保留数据的三份副本,两份以两种格式存储在本地,一份存储在异地,一份处于不可变状态。

-

分割网络:分割是阻止攻击传播的最佳方式,因为它将整个网络分成更小的隔间。这些隔间之间的流量使用严格的访问控制和防火墙进行控制。当攻击者渗透备份基础设施时,安全团队可以迅速采取行动隔离攻击。

-

持续监控:持续监控所有备份网络活动,包括用户、设备、应用程序和数据。零信任模型使用分析和自动化来检测新的用户行为模式并自动阻止或限制访问。定期测试备份和恢复计划以确保其有效性和可靠性。

总之,将信任因素融入您的安全系统中。在2022年的Uber遭遇的入侵中,攻击者成功侵入Uber的内部服务器,并进行了MFA疲劳攻击。采用零信任方法,并持续监控用户行为,管理员可以发现可疑模式并阻止显示异常行为的帐户。

同样地,在2023年1月,据报道,美国联邦航空管理局(FAA)遭遇了一个停机事件,据称是由一个承包商在修复实时主数据库和备份数据库之间的同步问题时意外删除文件引起的;严格的访问控制和最低权限的实施降低了由意外删除引起的停机风险。

现在是时候分析您组织当前的备份策略,评估涉及的风险,并实施适当的方法来最佳保护您的数据。

除此之外,结合零信任安全模型来保护您的备份,还需要考虑一些其他的能力,其中之一就是不可变性。让我们更深入地了解不可变性,并看看它与零信任的联系。

不可变性作为零信任策略的一部分

不可变存储,也称为写入一次读取多次存储,防止在数据存储在不可变存储介质上后进行任何更改或删除。通过在零信任环境中利用不可变存储,组织可以创建更具韧性的数据备份策略。以下是将不可变存储纳入您的零信任计划的一些原因。

首先,由于不可变存储中的数据无法篡改,即使攻击者获取了访问权限,也无法修改或删除其中的数据。这使得不可变存储成为针对勒索软件的有效机制,攻击者试图加密数据并要求付款以进行解密。

其次,不可变存储提供了对数据所有更改的审计记录,有助于满足诸如GDPR和HIPAA等监管要求的合规性需求。它帮助组织证明数据未经过未经授权的修改或删除。

第三,它增强了数据隐私,因为敏感数据保持完整。它还通过防止意外或恶意的更改或删除来支持数据完整性,这是金融和医疗保健等领域合规性和监管标准的重要组成部分。

然而,正如前面提到的,不可变存储应与其他零信任原则(如多因素认证、单一登录和基于角色的访问控制)结合使用,以提供全面的防御来应对网络威胁。

凭借其先进的方法,零信任安全模型解决了组织面临的许多安全挑战。采用零信任模型是在数字时代保障业务连续性和声誉的关键步骤。随着越来越多的组织采用零信任模型,备份和恢复解决方案需要不断发展,以满足安全环境快速变化的需求。

备份应该对用户真正有用,而不仅仅是故障恢复的时候用到他。

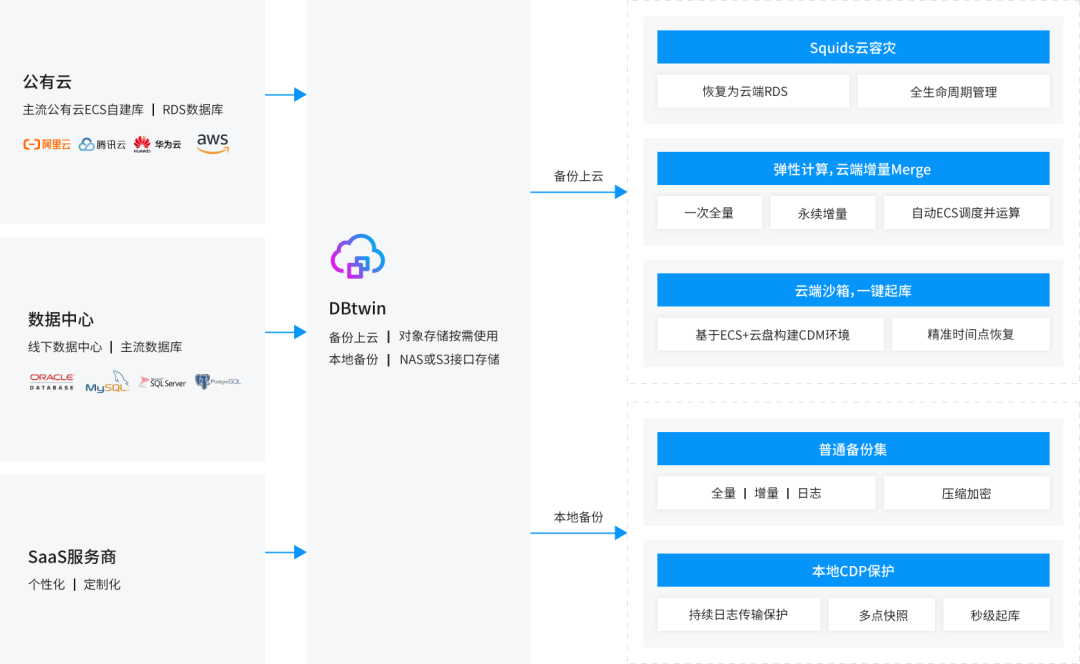

沃趣Squids DBtwin是轻量化的数据保护管理平台,利用云对象存储存放备份集,利用云上弹性ECS,云硬盘做数据库级的业务还原和备份计算,以及云上测试沙箱和数据容灾,整体的产品设计是围绕这一理念而进行!

立即体验:DBTwin 云备份 | Squids.cn