最近有不少小伙伴跑来咨询:

- 想找网络安全工作,应该要怎么进行技术面试准备?

- 工作不到 2 年,想跳槽看下机会,有没有相关的面试题呢?

为了更好地帮助大家高薪就业,今天就给大家分享两份网络安全工程师面试题,一共有164道面试真题,希望它们能够帮助大家在面试中,少走一些弯路、更快拿到offer!

93道网安面试题

1、什么是SQL注入攻击

2、什么是XSS攻击

3、什么是CSRF攻击

4、什么是文件上传漏洞

5、DDos 攻击

6、重要协议分布图

7、arp协议的工作原理

8、什么是RARP?工作原理

9、dns是什么?dns的工作原理

10、rip协议是什么? rip的工作原理

11、RIP的缺点

12、OSPF协议? OSPF的工作原理

13、TCP与UDP区别总结?

14、什么是三次握手四次挥手?tcp为什么要三次握手?

15、GET和 POST的区别

16、Cookies和session区别

17、session 的工作原理?1

8、一次完整的HTTP请求过程

19、HTTPS和HTTP的区别

20、OSI 的七层模型都有哪些?

21、http长连接和短连接的区别

22、TCP如何保证可靠传输?

23、常见的状态码有哪些?

24、什么是SSL? https是如何保证数据传输的安全(SSL是怎么工作保证安全的)

25、如何保证公钥不被篡改?

26、php爆绝对路径方法?

27、你常用的渗透工具有哪些,最常用的是哪个?

28、xss盲打到内网服务器的利用

29、鱼叉式攻击和水坑攻击

30、什么是虚拟机逃逸?

31、中间人攻击?

32、TCP三次握手过程?

33、七层模型?

34、对于云安全的理解

35、了解过websocket吗?

36、DDOS是什么?有哪些?CC攻击是什么?区别是什么?

37、land攻击是什么?

38、你会如何进行信息收集?

39、什么是CRLF注入攻击?

40、防止XSS,前端后端两个角度?

41、如何防护一个端口的安全?

42、webshell检测思路?

43、GPC是什么?开启了怎么绕过

44、web常用的加密算法有什么

45、XSS除了获取cookies还能做什么?

46、运营商(或其他)网络劫持

47、DNS欺骗是什么

48、缓冲区溢出原理和防御

49、网络安全事件应急响应

50、企业内部安全

51、业务上线前,怎么测试,从哪些角度测试

52、应用有漏洞,但是无法修复和停用,你怎么办

53、CSRF怎么防护?

54、文件上传绕过方法?

55、验证码相关利用点

56、cookie你会测试什么内容

57、说出几个业务逻辑漏洞类型?

58、简述文件包含漏洞

59、业务逻辑漏洞,用户任意密码重置有什么例子,因为什么因素导致的?

60、渗透测试过程中发现一个只能上传zip文件的功能,有什么可能的思路?

61、为什么aspx木马权限比asp大?

62、只有一个登录页面有哪些思路?

63、请求头中哪些是有危害的?

64、谈谈水平/垂直/未授权越权访问的区别?

65、xss有什么?执行存储型的xss的危害和原理

66、主机疑似遭到入侵,要看哪里的日志

67、python常用的标准库

68、reverse tcp和 bind tcp的区别?

69、oauth认证过程中可能会出现什么问题,导致什么样的漏洞?

70、做了cdn的网站如何获取真实IP

71、如何实现跨域?

72、jsonp跨域与CORS跨域的区别?

73、算法?了解过什么排序?

74、SSRF漏洞利用?

75、常见后门方式?

76、open basedir访问目录限制绕过方法?

77、PHP代码审计中容易出问题的点?

78、红蓝对抗中蓝队反杀红队场景和姿势?

79、linux计划任务,黑客隐藏自己的计划任务会怎么做?

80、Redis未授权常见getshell的几种方式?

81、JWT的攻击手法? (头部、负载、签名)

82、JAVA中间件的漏洞,举几个例子?

83、DNS外带可以用在哪些漏洞?

84、中间件漏洞总结?

85、谈一谈Windows系统与Linux系统提权的思路?

86、ython有哪些框架,其中出现过哪些漏洞

87、小程序的渗透和普通渗透的差异

88、app本身的漏洞测试四大组件

89、IDS/IPS防护原理及绕过思路

90、json的csrf的利用

91、json格式的数据包可以测哪些漏洞

92、内网服务器,如何进行信息收集?

93、如果拿下了内网边界层的某一个机器,如何对内网其他进行探测?

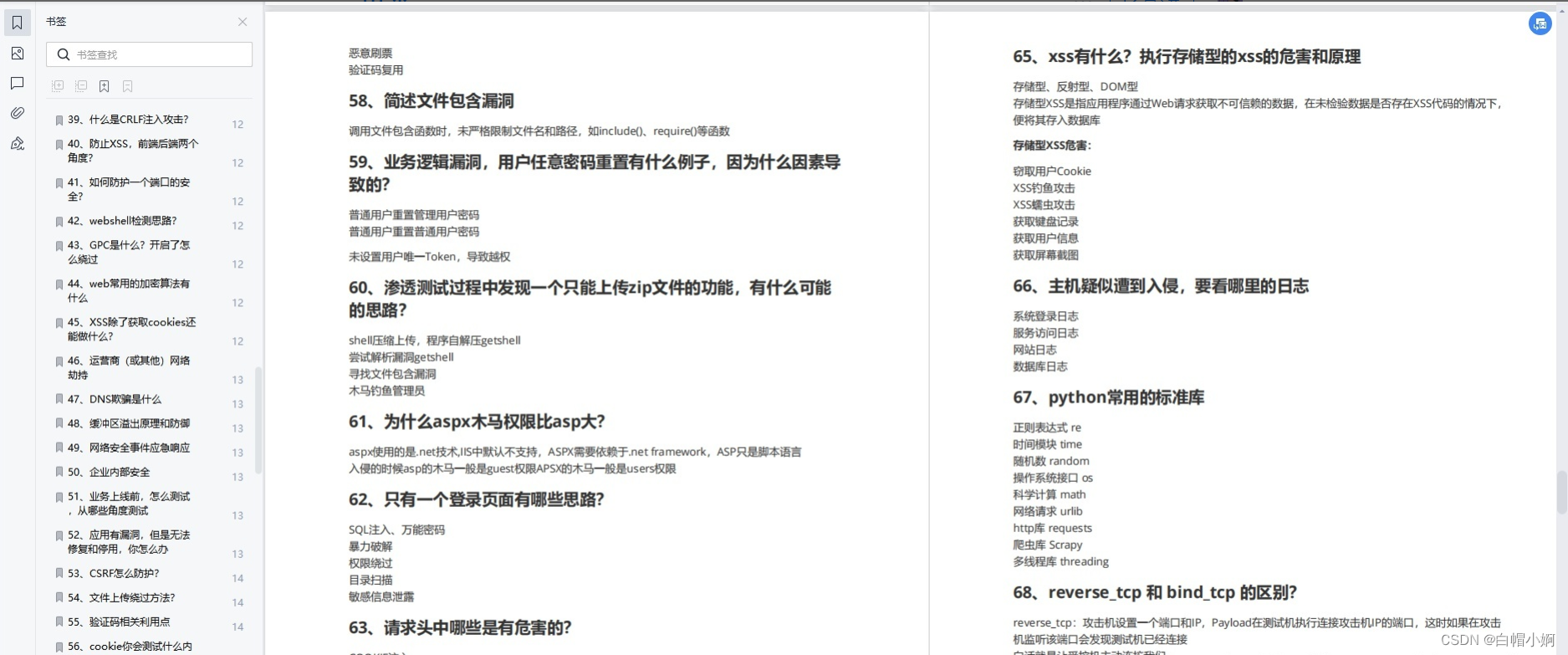

部分内容展示:

71道网络安全面试题

1、php爆绝对路径方法?

2、你常用的渗透工具有哪些,最常用的是哪个?

3、xss盲打到内网服务器的利用

4、鱼叉式攻击和水坑攻击?

5、什么是虚拟机逃逸?

6、中间人攻击?

7、TCP三次握手过程?

8、七层模型?

9、对于云安全的理解

10、了解过websocket吗?

11、DDOS是什么?有哪些?CC攻击是什么?区别是什么?

12、land攻击是什么

13、你会如何进行信息收集?

14、什么是CRLF注入攻击?

15、防止XSS,前端后端两个角度?

16、如何防护一个端口的安全?

17、webshell检测思路?

18、发现IIS的网站,怎样试它的漏洞?(根据版本)

19、GPC是什么?开启了怎么绕过

20、web常用的加密算法有什么

21、XSS除了获取cookies还能做什么?

22、运营商(或其他)网络劫持

23、DNS欺骗是什么

24、缓冲区溢出原理和防御

25、网络安全事件应急响应

26、企业内部安全

27、业务上线前,怎么测试,从哪些角度测试

28、应用有漏洞,但是无法修复和停用,你怎么办

29、CSRF怎么防护?

30、文件上传绕过方法?

31、验证码相关利用点

32、cookie你会测试什么内容

33、说出几个业务逻辑漏洞类型?

34、简述文件包含漏洞

35、业务逻辑漏洞,用户任意密码重置有什么例子,因为什么因素导致的?

36、渗透测试过程中发现一个只能上传zip文件的功能,有什么可能的思路?

37、为什么aspx木马权限比asp大?

38、只有一个登录页面有哪些思路?

39、请求头中哪些是有危害的?

40、谈谈水平/垂直/未授权越权访问的区别?

41、xss有什么?执行存储型的xss的危害和原理

42、主机疑似遭到入侵,要看哪里的日志

43、python常用的标准库

44、reverse_tcp 和 bind_tcp 的区别?

45、oauth认证过程中可能会出现什么问题,导致什么样的漏洞?

46、做了cdn的网站如何获取真实IP

47、如何实现跨域?

48、jsonp跨域与CORS跨域的区别?

49、算法?了解过什么排序?

50、SSRF漏洞利用?

51、常见后门方式?

52、open_basedir访问目录限制绕过方法?

53、PHP代码审计中容易出问题的点?

54、红蓝对抗中蓝队反杀红队场景和姿势?

55、linux计划任务,黑客隐藏自己的计划任务会怎么做?

56、Redis未授权常见getshell的几种方式?

57、JWT的攻击手法?(头部、负载、签名)

58、JAVA中间件的漏洞,举几个例子?

59、DNS外带可以用在哪些漏洞?

60、HTTP-Only禁止的是JS读取cookie信息,如何绕过这个获取cookie

61、中间件漏洞总结?

62、谈一谈Windows系统与Linux系统提权的思路?

63、python有哪些框架,其中出现过哪些漏洞

64、小程序的渗透和普通渗透的差异

65、app本身的漏洞测试 四大组件

66、IDS/IPS防护原理及绕过思路

67、json的csrf的利用

68、json格式的数据包可以测哪些漏洞

69、简述xxe漏洞原理与利用方式

70、内网服务器,如何进行信息收集?

71、如果拿下了内网边界层的某一个机器,如何对内网其他进行探测?

部分内容展示

![[图表]pyecharts模块-柱状图](https://img-blog.csdnimg.cn/d89a258102674921aff18e286628f6ca.png#pic_center)