35岁之后不是都当技术总监,CTO了或者自己创业了吗?

不会,单渗透测试来说,到后期更多是经验的积累。同一个事情,经验老道师傅的可能用更少的命令,发更少的请求完成这个事情,更隐蔽,更高效。

从业很多年的老师傅踩过的坑和经验都是无比宝贵的

网络安全行业里老司机其实很吃香。当然是不被淘汰的有真才实干经验的技术工程师,不是只会点皮毛的脚本小子。35岁之后大概率转蓝队防守,做企业需求度高的工作。

因为资深项目经理,售前,商务这块。技术工作者,35岁以后一定得走上管理层。

尽量不要继续在基层做执行工作,其实任何行业都这样,不止是it行业。

就是不停要学习上进,投资自己的大脑。中年危机针对的大多其实是多年一直重复做基础的事情,没有匠心,安于现状,随波逐流的人。

优秀的人或者上进的人可能并没有多少危机。

那么,想入行网络安全的人,应该如何入门呢?

下面说说我的看法。首先别想分方向,先打好基础!

第一步:计算机基础

这第一步,其实跟网络安全关系都不太大,而是进入 IT 领域的任何一个人都要掌握的基础能力。下面五大课程,是大学老师当年教给我们的,不管你是什么技术方向最好都好好学的技术,如今看来,仍然不过时:

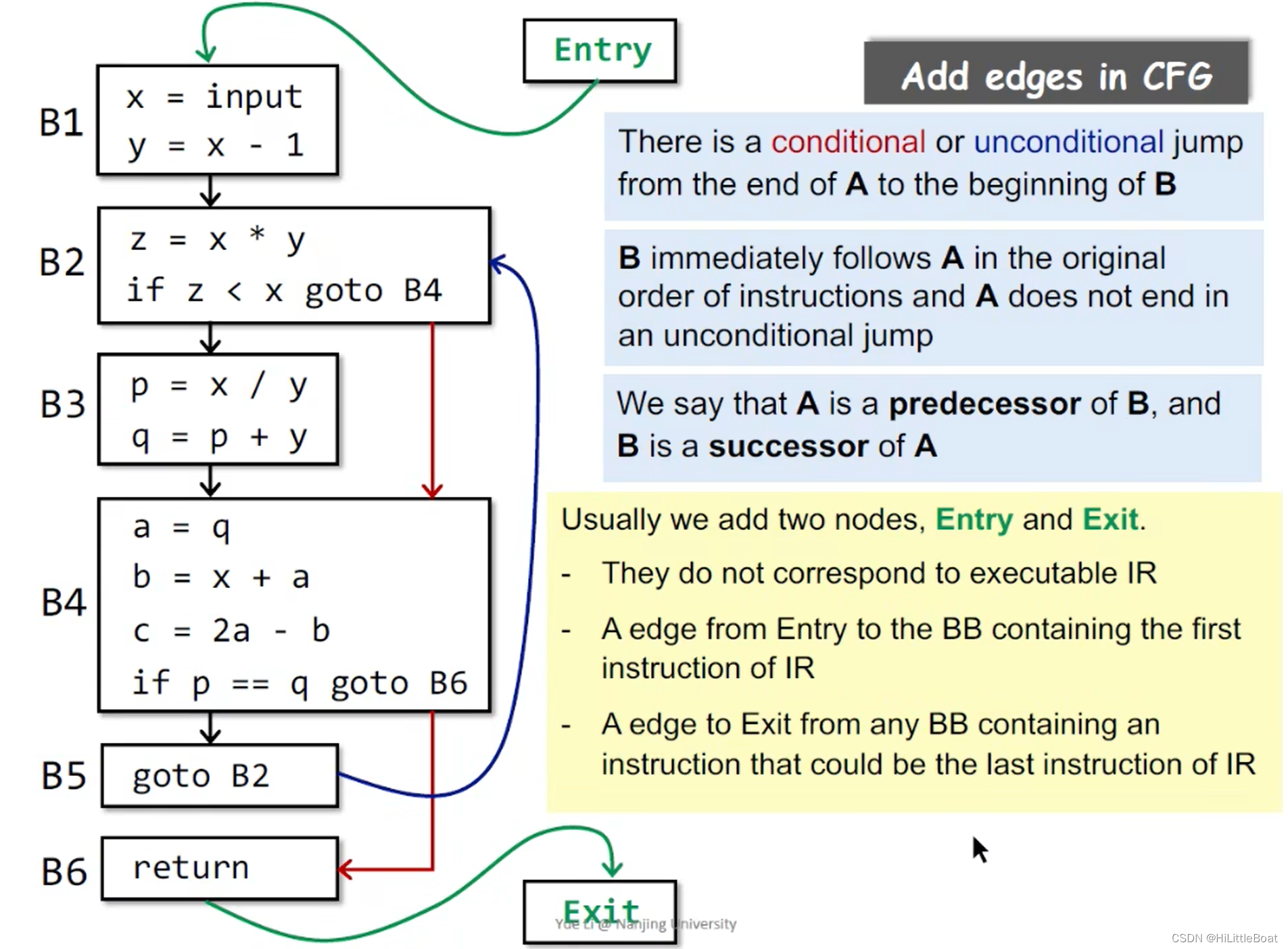

- 计算机网络

- 计算机组成原理

- 操作系统

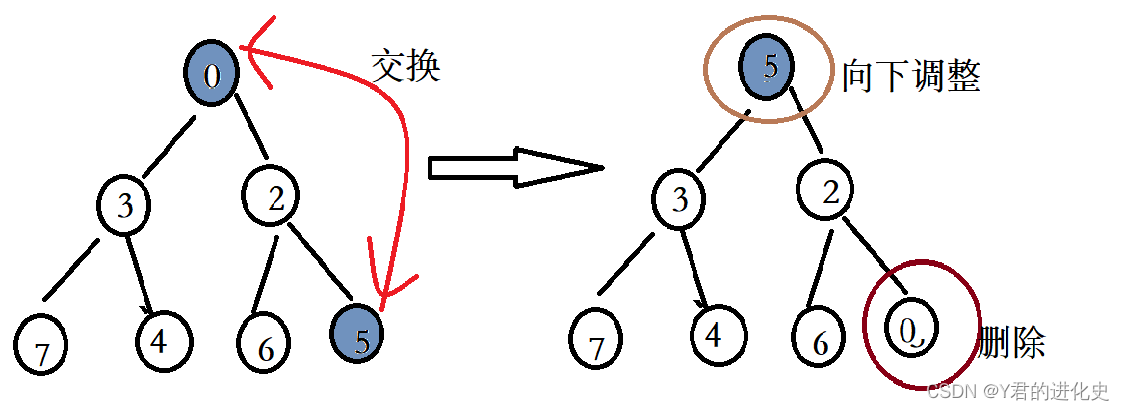

- 算法与数据结构

- 数据

这每一门课程其实都内有乾坤,基本都不能做到一次学习就能掌握,而是伴随每个人的职业生涯,不同的技术阶段都会有不一样的认识和感受。具体学起来建议参考敏捷开发,不断迭代:有一个粗略的认识**->有了进一步的认识->彻底掌握->温故而知新。**不用纠缠于把一门课程全部学完学懂才进入下一门课程。

第二步:编程能力

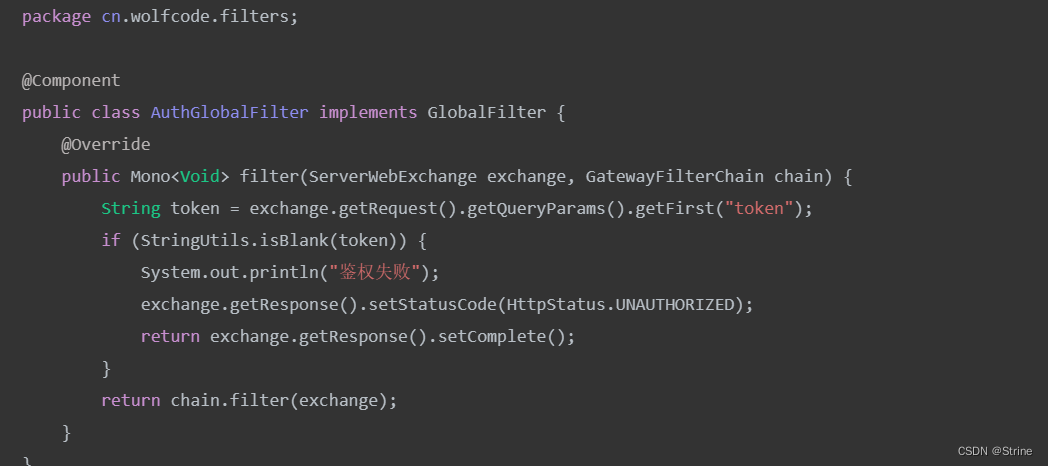

有了上面的一些基本功后,这个时候就需要动手,来写点代码,锤炼一下编程的功底。下面三项,是安全行业的从业者都最好能掌握的语言:

- Shell 脚本:掌握常用的 Linux 命令,能编写简单的 Shell 脚本,处理一些简单的事务。

- C 语言(C++可选):C 语言没有复杂的特性,是现代编程语言的祖师爷,适合编写底层软件,还能帮助你理解内存、算法、操作系统等计算机知识,建议学一下。

- Python:C 语言帮助你理解底层,Python 则助你编写网络、爬虫、数据处理、图像处理等功能性的软件。是程序员,尤其是黑客们非常钟爱的编程语言,不得不学。

第三步:安全初体验

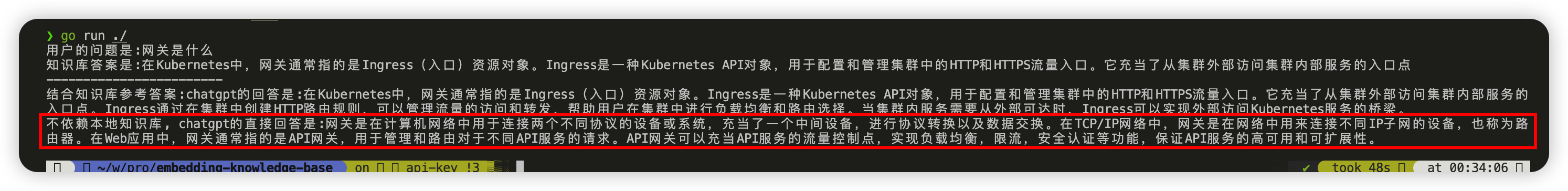

有了前面两步的打底,是时候接触一些网络安全的技术了,刚刚开始这个阶段,仍然不要把自己圈起来只学某一个方向的技术。这个阶段,我的建议是:但当涉猎,见往事耳。网络协议攻击、Web 服务攻击、浏览器安全、漏洞攻击、逆向破解、工具开发都去接触一下,知道这是做什么的,在这个过程中去发现自己的兴趣,让自己对网络安全各种领域的技术都有一个初步的认识。

第四步:分方向

在第三步中,慢慢发现自己的兴趣点,是喜欢做各种工具的开发,还是喜欢攻破网站,还是痴迷于主机电脑的攻击···这个时候就可以思考自己后面的方向,然后精力开始聚焦在这个方向上,通过上面思维导图中各自方向的技术去持续深耕,成为某一个领域的大拿。

学习方法

上面介绍了技术分类和学习路线,这里来谈一下学习方法

1. 多看书

阅读永远是最有效的方法,尽管书籍并不一定是最好的入门方式,但书籍的理解需要一定的基础;但是就目前来看,书籍是比较靠谱的入门资料。

例如:《黑客攻防---web安全实战详解》《Web前端黑客技术揭秘》《安全之路:Web渗透技术及实战案例解析(第2版)》

现在Web安全书籍比较多,因此大家在学习的过程中可以少走了不少的弯路。如果以上推荐书籍阅读有困难,那就找自己能看得进的 Web 安全的书。

当然纸上谈兵终觉浅,不实践一下怎么好呢。

2.常用工具的学习

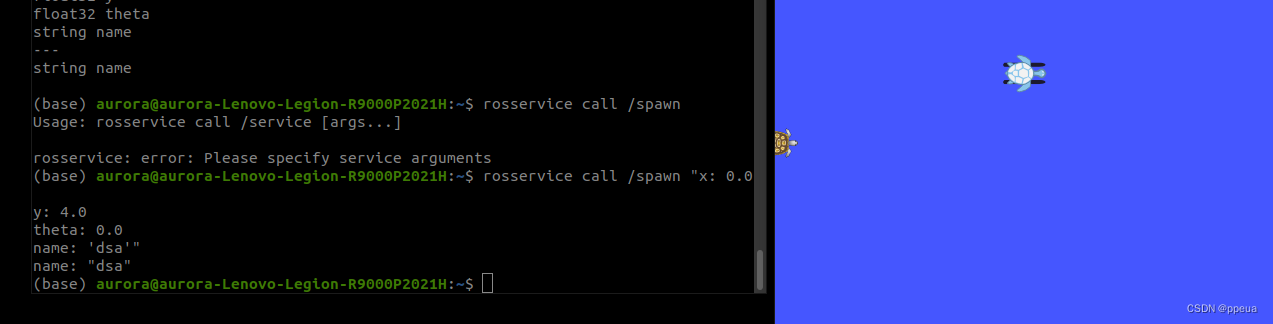

1.Burpsuite学习 Proxy 抓包改包学习 Intruder 爆破模块学习实用 Bapp 应用商店中的插件2.Nmap使用 Nmap 探测目标主机所开放的端口使用 Nmap 探测目标主机的网络服务,判断其服务名称及版本号3.SQLMap对 AWVS 中扫描出的 SQL 注入漏洞使用 SQLMap 进行数据获取实践常见漏洞类型的挖掘与利用方

3.学习开发

1.书籍《细说 PHP》

2.实践使用 PHP 写一个列目录的脚本,可以通过参数列出任意目录的列表使用 PHP 抓取一个网页的内容并输出使用 PHP 抓取一个网页的内容并写入到Mysql数据库再输出。

也可以找一个培训班,系统的学习一下,都是可以的。

最后,给大家整理了一份学习资料,希望对大家有帮助!

尾言

说实话,上面讲到的资料包获取没有任何门槛。 但是,我觉得很多人拿到了却并不会去学习。 大部分人的问题看似是 “如何行动”,其实是 “无法开始”。 几乎任何一个领域都是这样,所谓 “万事开头难”,绝大多数人都卡在第一步,还没开始就自己把自己淘汰出局了。 如果你真的确信自己喜欢网络安全/黑客技术,马上行动起来,比什么都重要。

网络安全领域就像是一棵硕果累累的参天大树,底下站着无数观望者,他们都声称自己喜欢网络安全,想上树摘果,但面对时不时垂下来的藤枝,他们却踌躇不前,犹豫不决。

实际上,只要任意抓住一根藤枝,都能爬上这棵树。 大部分人缺的,就是这么一个开端。