ChatGPT:你真的了解网络安全吗?浅谈网络安全攻击防御进行时

- 网络安全新定义

ChatGPT(全名:Chat Generative Pre-trained Transformer),美国OpenAI 研发的聊天机器人程序,是人工智能技术驱动的自然语言处理工具。

基于其语言模型庞大、可控制、具有高度扩展性的特点,本文通过对话ChatGPT,浅谈网络安全攻击防御进行时。

目录索引:

ChatGPT:你真的了解网络安全吗?浅谈网络安全攻击防御进行时之传统的网络安全

ChatGPT:你真的了解网络安全吗?浅谈网络安全攻击防御进行时之网络安全新定义

ChatGPT:你真的了解网络安全吗?浅谈网络安全攻击防御进行时之网络攻击新威胁

ChatGPT:你真的了解网络安全吗?浅谈网络安全攻击防御进行时之网络安全新防御

ChatGPT:你真的了解网络安全吗?浅谈网络安全攻击防御进行时之网络安全新总结

网络安全新定义

随着互联网技术和信息通信技术的不断发展,网络安全的定义已经发生了很大的变化。

提问ChatGPT:网络安全的新定义是什么?

ChatGPT回答如下:

当今网络安全一般指通过技术手段保护计算机和通信设备、维护网络系统和信息资源的完整性、可用性和保密性,防止网络攻击、恶意代码、网络犯罪和其他安全威胁对网络和信息造成的损害。

具体来说,现代网络安全的定义包括以下几个方面:

- 数字安全

数字安全:保护数字资产、数字内容和数字通信的安全。

危害:数字安全相关的危害包括黑客攻击、恶意软件感染、网络诈骗、数据泄露等,这些威胁可能导致金融损失、个人隐私泄漏、商业机密外泄等问题。

实例:2017年“永恒之蓝”漏洞的曝光,暴露出大量网络设备存在漏洞,造成了全球范围的网络威胁,尤其是影响到了医疗系统和公共基础设施。

防范措施:数字安全的防范措施包括加强密码管理、定期备份数据、使用防病毒软件、采用安全加密技术等。

- 网络安全

网络安全:保护网络系统和通信设备的安全,防范网络攻击和黑客入侵。

危害:网络安全面临的危害包括DDoS攻击、SQL注入攻击、僵尸网络攻击、黑客入侵、信息窃听等,这些攻击可能对企业和个人的隐私和安全造成严重损害。

实例:2016年“美国总统竞选事件”中,网络黑客袭击了美国民主党全国委员会和希拉里·克林顿(Hillary Clinton)的竞选团队,公开泄露出大量敏感信息和电邮。

防范措施:网络安全防范措施包括加强网络设备和服务器的安全管理、实现网络流量监测和检测、建立合理的用户权限控制机制、定期进行漏洞扫描等。

- 数据安全

数据安全:保护数据存储和传输的安全,并规避数据泄露和数据丢失等问题。

危害:数据安全面临的危害包括数据窃取、篡改、删除等,这些威胁可能导致企业经济损失、个人隐私泄露等问题。

实例:2017年Equifax信用评级公司的数据泄露事件,盗取了超过1.4亿美国客户的个人信息,包括姓名、社会保险号码等敏感数据。

防范措施:数据安全防范措施包括建立完善的数据备份和恢复机制、使用有效的加密技术、加强对数据传输和存储环节的监测等。

- 应用程序安全

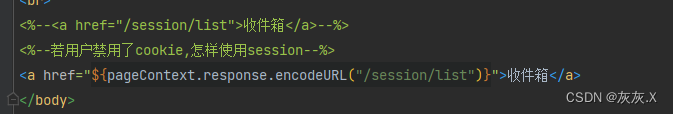

应用程序安全:保护应用程序免受恶意攻击和漏洞利用。

危害:应用程序安全面临的危害包括软件漏洞、恶意代码、木马病毒等,这些威胁可能导致数据损失、系统瘫痪等问题。

实例:2017年 WannaCry 勒索病毒大规模攻击,利用操作系统漏洞感染计算机并加密文件,勒索比特币支付,严重威胁了全球互联网及信息安全。

防范措施:应用程序安全防范措施包括定期进行安全漏洞扫描、使用可靠的代码检测和测试工具、加强对应用程序的访问控制和审计等。

- 存取控制和身份管理

存取控制和身份管理:控制用户和设备对网络和系统的访问,确保身份认证和授权等安全性能力。

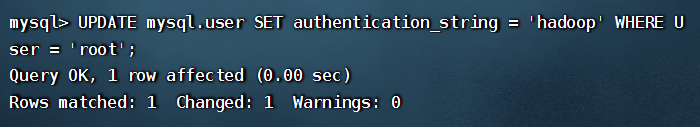

危害:存取控制和身份管理面临的危害包括未经授权的访问、密码泄露、身份伪造等,这些威胁可能导致重要数据泄露、用户信息安全受到威胁等问题。

实例:2013年美国国家安全局前雇员 Edward Snowden 利用一系列黑客手段窃取了有关美国政府秘密情报的文件,并公开披露了大量敏感信息。

防范措施:存取控制和身份管理防范措施包括加强身份验证和授权机制、建立完备的访问控制策略、定期更新密码等。

- 云安全

云安全:保护云计算环境中各种数据和应用程序的安全。

危害:云安全面临的危害包括数据泄露、服务中断、虚拟机和容器的攻击等,这些威胁可能导致企业数据泄露、财务损失等问题。

实例:2017年Amazon S3云存储服务多次故障,导致许多企业的数据服务中断或受到影响。

防范措施:云安全防范措施包括加强云端应用程序的安全性、规划适当的云安全策略和政策、确保数据与网络流量的加密传输等。

- 物联网安全

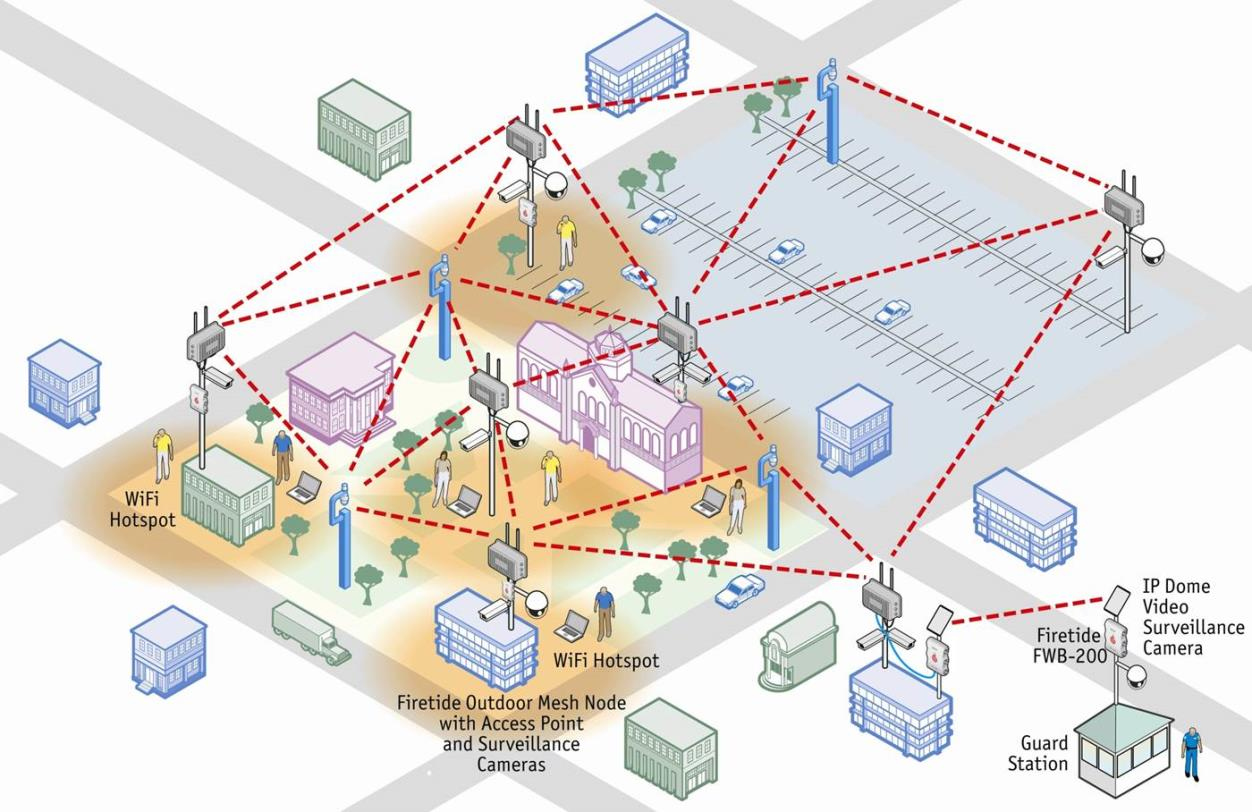

物联网安全:保护物联网设备和传感器网络的安全。

危害:物联网安全面临的危害包括设备漏洞、数据泄露、网络攻击等,这些威胁可能导致用户隐私泄露、设备被控制等问题。

实例:2016年 Dyn DNS DDoS攻击,利用物联网设备的漏洞进行攻击,导致包括Twitter、Netflix、Paypal在内的一些著名网站瘫痪。

防范措施:物联网安全防范措施包括加强设备安全管理、规划物联网安全策略和政策、加强网络通信和数据加密传输等。