今天专题是替一些想入门网络安全,但还迷茫不知所措的同学解一解惑。想30天零基础入门网络安全,这些你一定要搞清楚。

一、学习网络安全容易造成的误区

1、把编程当作目的,忽略了它的工具职能

千万不要抱着“以编程为目的,再开始学习网络安全”的心态。

由于网络安全行业的特殊性,零基础就想把编程学好耗费的时间太长,会导致向安全过渡后可用的关键东西并不多。程序员是程序员,网络安全工程师是网络安全工程师,不能混为一谈。学习网络安全,太重视语言,那就有点本末倒置了,在网络安全行业,对安全问题原理的理解和分析的重要性是远远大于学习语言。学习网络安全的过程中,要有目的的学习,哪里不会补哪里,达到更精准的学习目的。

2、学习过猛,没有计划

学习网络安全当然是要稳扎稳打,很多人都知道,但是真正开始学时就用力过猛,恨不得把所有东西都学进去,却导致了囫囵吞枣。在自学时,盾叔是不太建议大面积泛学,而是要找到定位和精准的学习方向,不然那很容易半途而废。

二、学习网络安全的基本准备与条件

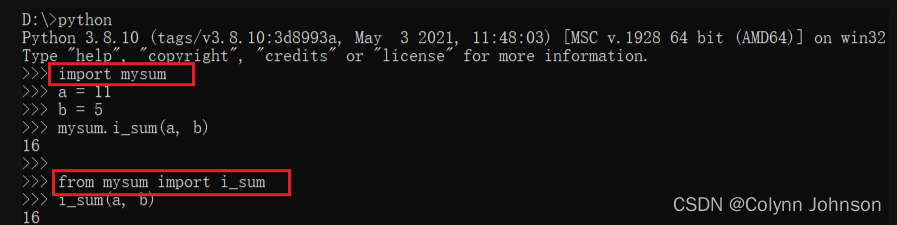

1、语言知识

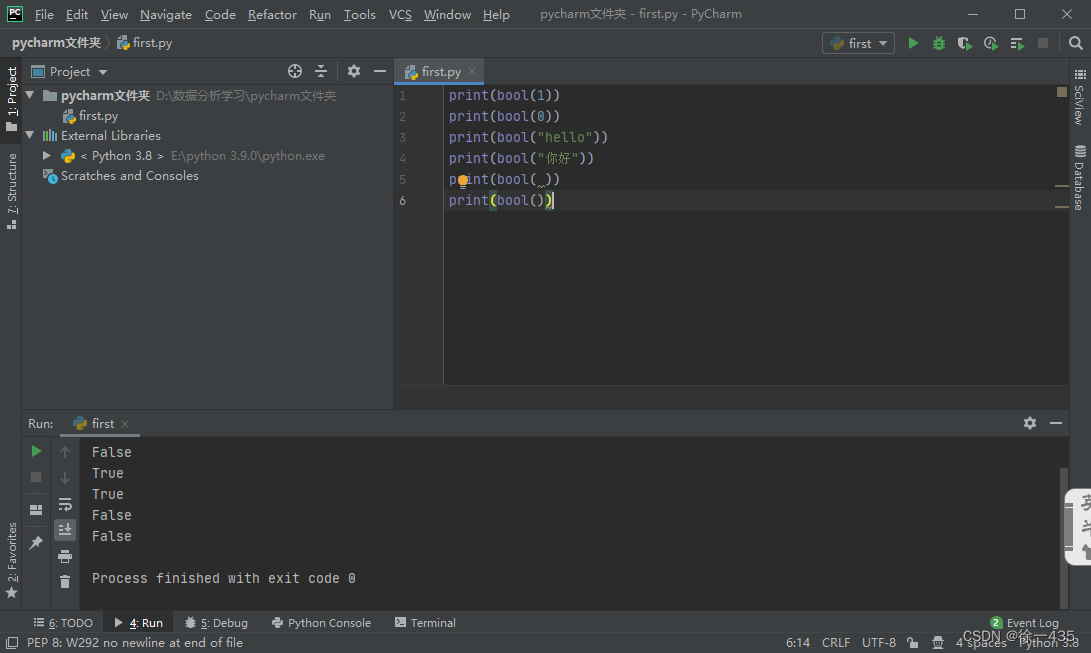

网络安全的范围很广,具体学什么语言要看自己的方向。如果你选择的是web安全方向,你需要学php,jsp,javascipt等,如果你选择的是二进制方向,你需要学习汇编,C,C++等,但是有一门语言在安全领域是通用的,那就是Python,因为很多时候都需要使用Python来快速实现原型。

2、英语基础与专业名词

计算机发明者是约翰·冯·诺依曼,源于西方,所以计算机语言

基本都是英文,一些相关的教程最初也是英文原版,并且会用到一些相关的专业名词,所以学习网络安全,需要一定量的英文和黑客专业名词,这样在与其他同行交流技术时,不至于出现“沟通障碍”。

有一些初学者,到现在都还不知道“肉鸡”是什么意思,这能看懂技术交流贴吗?

三、主要学习路线

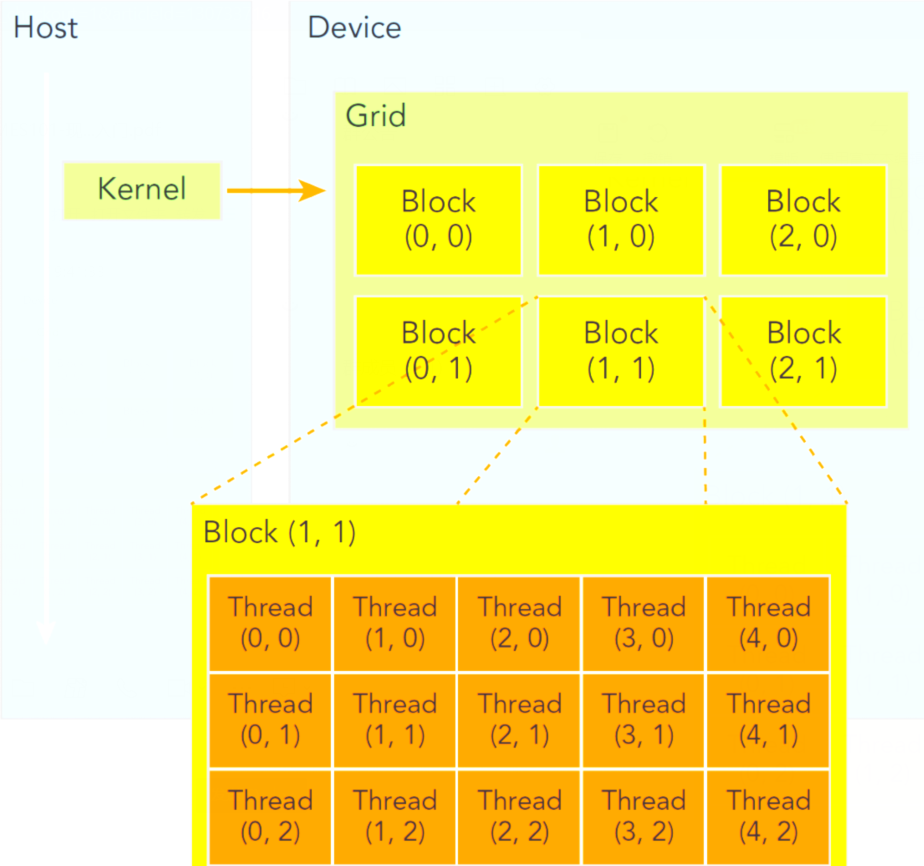

1、操作系统的使用,网络协议,前端基础,数据库初识

2、Web进阶、PHP编程、计算机网络进阶、加解密技术

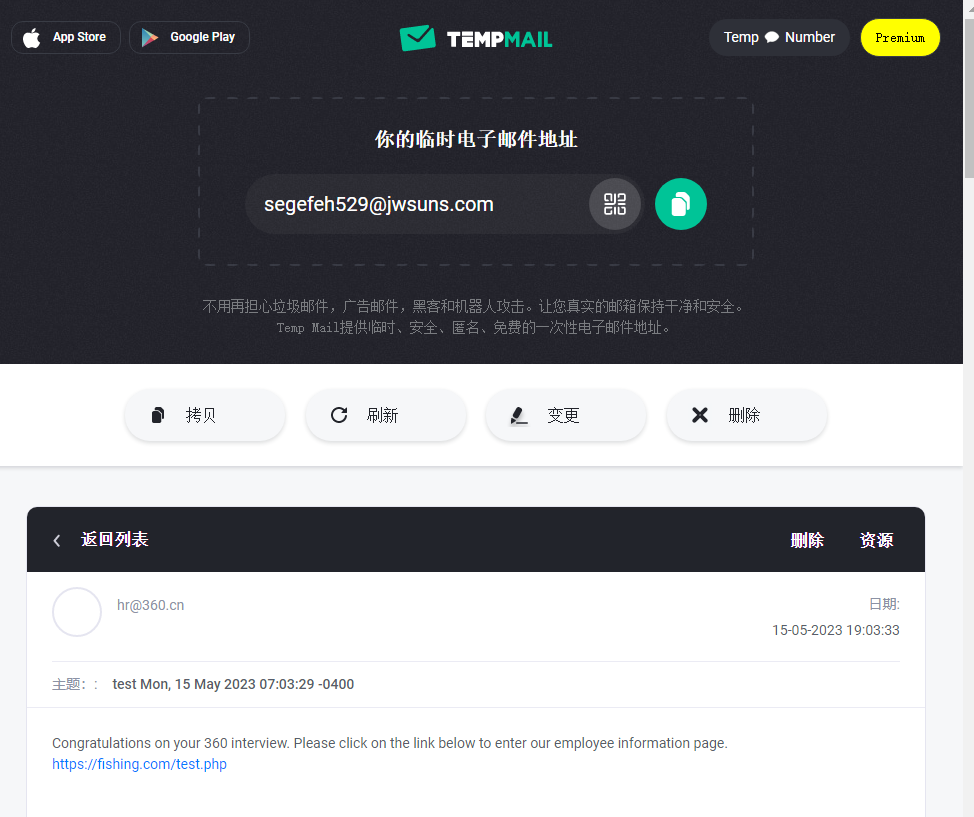

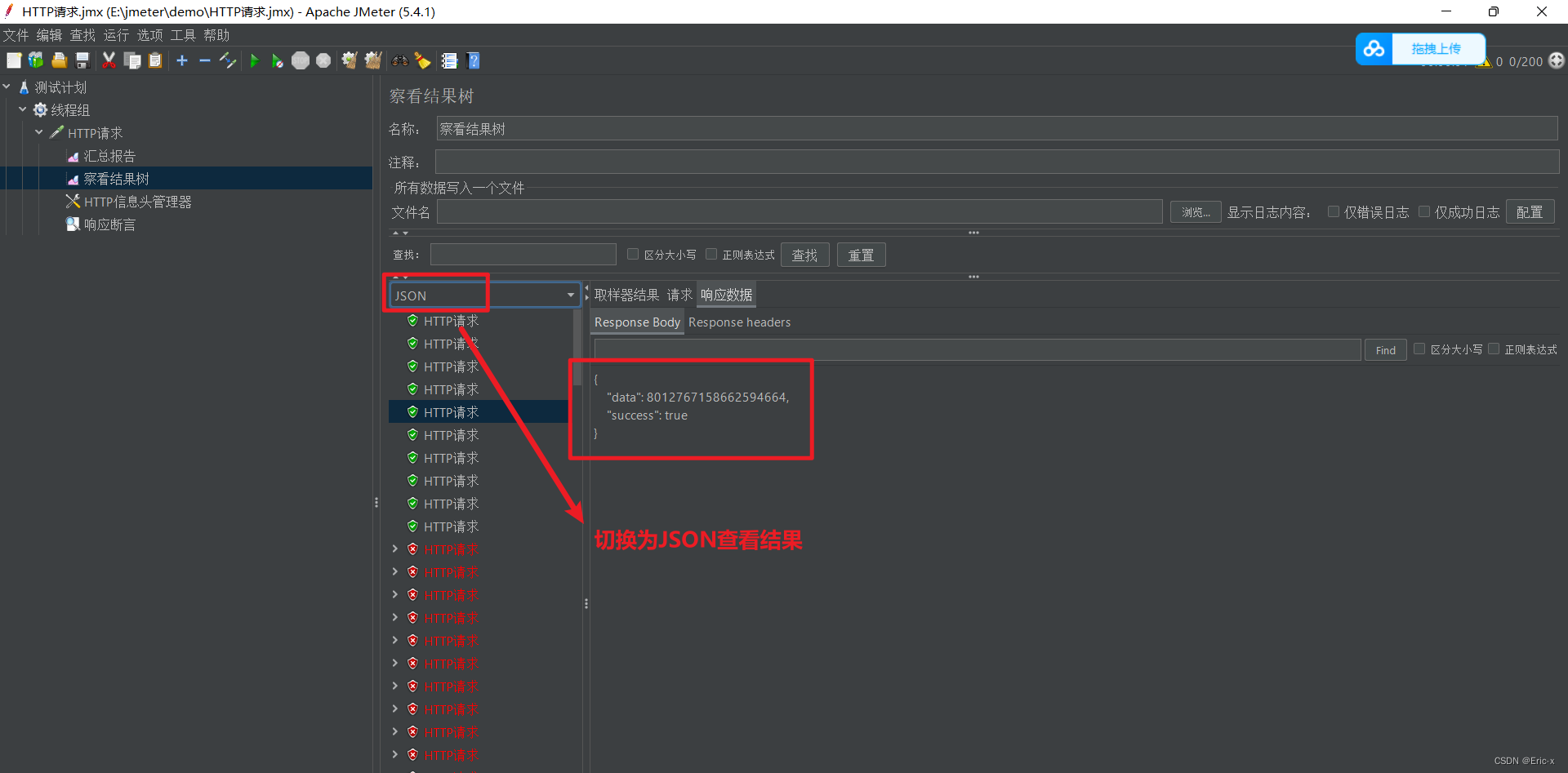

3、Web安全入门、网络扫描与注入、信息搜集 & 社会工程学、暴力破解

4、WAF技术、网络协议攻击 & 入侵检测、日志技术、Python编程、浏览器安全

5、第三方组件漏洞、内网渗透、操作系统安全技术、提权技术、虚拟化技术

四、明确目标,定位以后的方向

学习网络安全,目标的明确是极其重要的,因为它的岗位很多,方向也不一样。有的人只是想打CTF比赛,而有的是为了找到好岗位。网络安全传统的安全岗位就包含了:安全产品工程师、安全咨询师、渗透测试工程师、安全开发工程师、安全运维工程师、应急响应

工程师、等级保护测评师,这还不包括其他小众岗位。目标不同,路线与规划自然是不一样的。

谈谈自学网络安全的缺点

很多对网络安全感兴趣的小白,或有一定经验的it从业人员在刚开始时,都是选择自己自学一段时间,但是毫无例外的,最后却都放弃了自学,选择了网络安全培训机构。

那么这是为什么呢?究其原因是因为网络安全自学缺点太多,比不了网络安全培训机构来的有效。网络完全这一行3大特殊性:专业细分多、技术性强、实操性强。网络安全不适合纸上谈兵,自学说白就是徒劳。当然自律性强、天赋极高的另说。

网络安全自学的缺点:

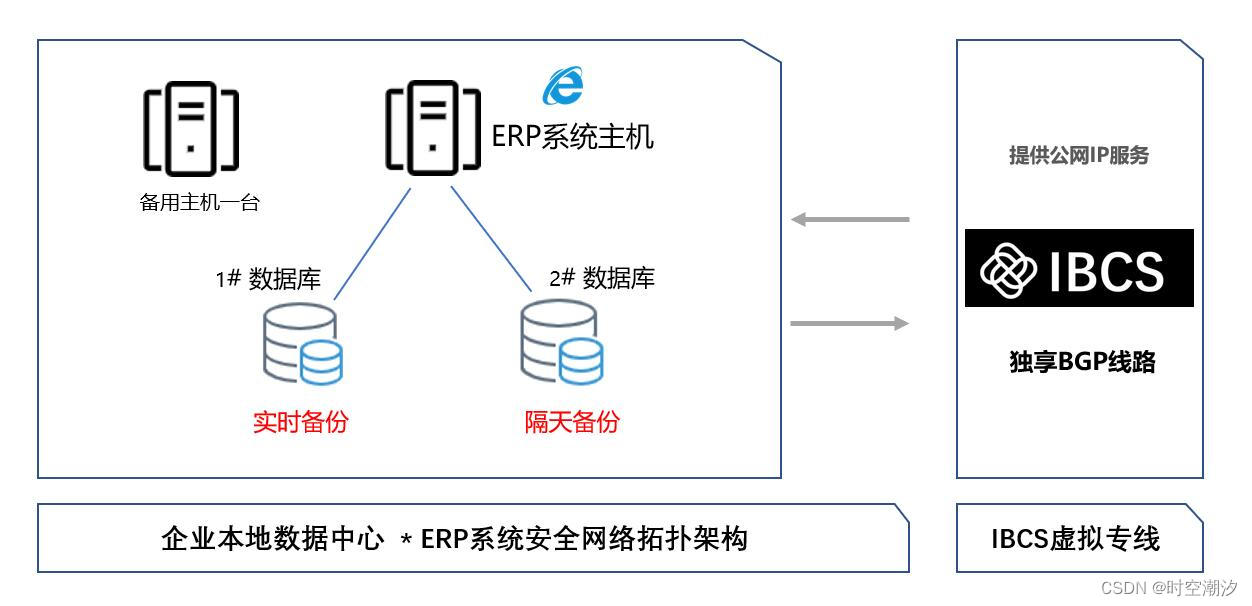

1、难接触到真实的网络对抗环境来实操,电信级的产品和设备那更不用想;

2、学的知识片面化,没有专业的教程来配套企业化,在就业上依旧迷茫。

3、遇到不懂的地方没有指导,漏掉太多细节。

4、没有好的氛围共同成长。

所以建议,如果你想学习网络安全,一定不要盲目的自学,如果只是想简单的入门了解网络安全,自学没有问题,如果想深入的学习,建议选择一个好的网络安全培训机构。

这个路线图已经详细到每周要学什么内容,学到什么程度,可以说我整理的这个Web安全路线图对新人是非常友好的,除此之外,我还给团队小伙伴整理了相对应的学习资料,如果你需要的话,我也可以分享一部分出来(涉密部分分享不了),需要的可以在评论区告诉我!