什么是等保?

2017年6月1号,《中华人民共和国网络安全法》出台,国家实行等级安全保护制度。网络安全等级保护以《中华人民共和国网络安全法》为法律依据,以2019年5月发布的《GB/T22239-2019 信息安全技术 网络安全等级保护基本要求》为指导标准的网络安全等级保护办法,业内简称等保2.0。

网络安全等级保护是指对网络(含信息系统、数据等)实施分等级保护、分等级监督,对网络中发生的安全事件分等级响应、处置。

网络安全等级保护是我国网络安全领域的基本国策、基本制度。等级保护标准在1.0时代标准的基础上,注重主动防御,从被动防御到事前、事中、事后全流程的安全可信、动态感知和全面审计,实现了对传统信息系统、基础信息网络、云计算、大数据、物联网、移动互联网和工业控制信息系统等级保护对象的全覆盖。

为什么要做等保?

1.从法律要求层面来说,网络安全等级保护是国家信息安全保障基本制度、基本策略、基本方法。《中华人民共和国网络安全法》明确规定信息系统运营、使用单位应当按照网络安全等级保护制度的要求,履行安全保护义务,如果拒不履行,将会受到相应处罚。也就是说,如果不开展等保工作就等同于违法。

2.从行业要求层面来说,等保已成为许多行业的必需品。很多行业主管单位明确要求从业机构的信息系统要开展等保工作,比如金融、电力、广电、医疗、教育等行业。

3.从安全要求层面来说,信息系统运营、使用单位通过开展等保工作可以发现系统内部的安全隐患与不足之处,可通过安全整改提升系统的安全防护能力,降低被攻击的风险。

信息系统安全等级保护的定级准则和等级划分

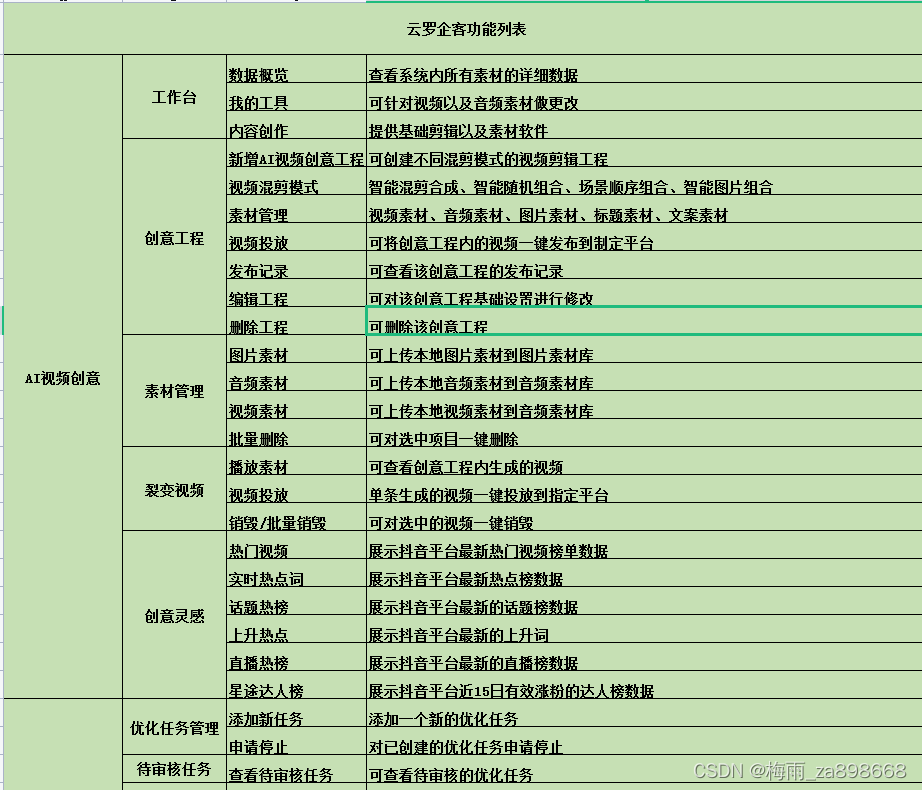

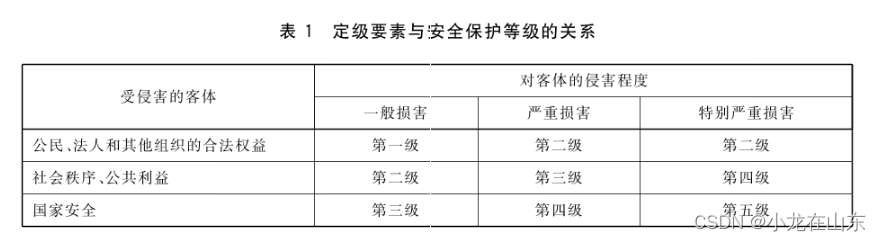

根据等级保护对象在国家安全、经济建设、社会生活中的重要程度,以及一旦遭到破坏、丧失功能或者数据被篡改、泄露、丢失、损毁后,对国家安全、社会秩序、公共利益以及公民、法人和其他组织的合法权益的侵害程度等因素,等级保护对象的安全保护等级分为以下五级:

| 安全级别 | 级别名称 | 是否需要备案 | 信息系统破坏后对公民、法人和其他组织的合法权益造成的侵害程度 | 信息系统破坏后对社会秩序、公共利益造成的侵害程度 | 信息系统破坏后对国家安全造成的侵害程度 | 适用信息系统及行业 | 重要程度 |

|---|---|---|---|---|---|---|---|

| 第一级 | 自主保护级 | 无需备案,对测评周期无要求 | 一般损害 | 不损害 | 不损害 | 一般适用于小型私营、个体企业、中小学,乡镇所属信息系统、县级单位中一般的信息统。 | 一般系统 |

| 第二级 | 指导保护级 | 公安部门备案,建议两年测评一次 | 严重损害 | 一般损害 | 不损害 | 一般适用于县级其些单位中的重要信息系统;地市级以上国家机关、企事业单位内部一般的信息系统。例如非涉及工作秘密、商业秘密、敏感信息的办公系统和管理系统等。 | 一般系统 |

| 第三级 | 监督保护级 | 公安部门备案,要求每年测评一次 | 特别严重损害 | 严重损害 | 一般损害 | 一般适用于地市级以上国家机关、企业、事业单位内部重要的信息系统,例如涉及工作秘密、商业秘密、敏感信息的办公系统和管理系统;跨省或全国联网运行的用于生产、调度、管理、指挥、作业、控制等方面的重要信息系统以及这类系统在省、地市的分支系统;中央各部委、省(区、市)门户网站和重要网站;跨省连接的网络系统等。 | 重要系统、关键信息基础设施 |

| 第四级 | 强制保护级 | 公安部门备案,要求半年一次 | 特别严重损害 | 特别严重损害 | 严重损害 | 一般适用于国家重要领域、重要部门中的特别重要系统以及核心系统。例如电力、电信、广电、铁路、民航、银行、税务等重要、部门的生产、调度、指挥等涉及国家安全、国计民生的核心系统。 | 关键信息基础设施 |

| 第五级 | 专控保护级 | 公安部门备案,依据特殊安全需求进行 | 特别严重损害 | 特别严重损害 | 特别严重损害 | 一般适用于国家重要领域、重要部门中的极端重要系统。 | 关键信息基础设施 |

网络安全防护体系

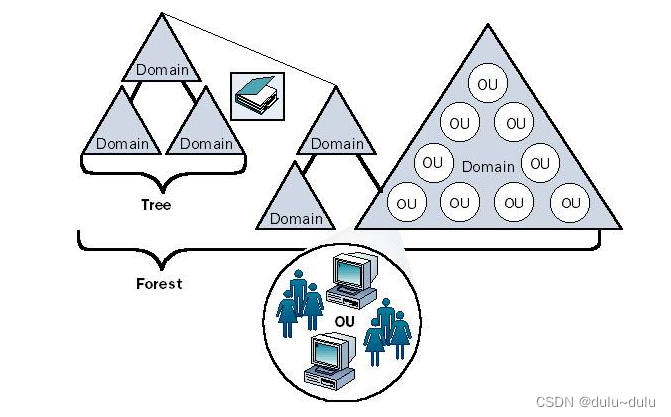

以“一个中心,三重防护”为网络安全技术设计的总体思路,其中一个中心即安全管理中心,三重防护即安全计算环境、安全区域边界、安全通信网络。

所谓“一个中心,三重防护”,就是针对安全管理中心和计算环境安全、区域边界安全、通信网络安全的安全合规进行方案设计,建立以计算环境安全为基础,以区域边界安全、通信网络安全为保障,以安全管理中心为核心的信息安全整体保障体系。

工作流程

网络安全等级保护工作包括定级、备案、安全建设整改、等级测评、监督检查五个部分,工作流程如下图:

第一、定级

确认定级对象,参考《定级指南》等初步确认等级,组织专家评审,经过主管部门审核,到公安机关备案审查。

第二、备案

确定定级对象等级后,运营、使用单位把定级材料提交到市一级公安机关网安部门办理备案手续。备案成功后,网安部门颁发《备案证明》。

第三、安全建设整改

对备案对象进行调研,依据相应等级要求开展差距分析,依照国家相关标准进行方案设计,完成相应设备采购及调整、策略配置调试,完善管理制度等工作。

第四、等级测评

运营、使用单位或者主管部门应选择合规测评机构,定期对定级对象进行等级测评。测评通过的,出具《等级测评报告》。测评不通过的,运营、使用单位应对测评中发现的问题及时进行整改。

第五、监督检查

测评报告出来后,向市一级公安机关网安部门提交测评报告。公安机关监督检查运营使用单位开展等级保护工作情况。运营使用单位应当接受公安机关的安全监督、检查和指导,如实向公安机关提供有关材料。

等保2.0有哪些变化?

近年来,随着信息技术的发展和网络安全形势的变化,等保1.0要求已无法有效应对新的安全风险和新技术应用所带来的新威胁,等保1.0被动防御为主的防御无法满足当前发展要求,因此急需建立一套主动防御体系。等保2.0适时而出,从法律法规、标准要求、安全体系、实施环节等方面都有了变化。

1.标准依据的变化

从条例法规提升到法律层面。等保1.0的最高国家政策是国务院147号令,而等保2.0标准的最高国家政策是网络安全法,其中《中华人民共和国网络安全法》第二十一条要求,国家实施网络安全等级保护制度;第二十五条要求,网络运营者应当制定网络安全事件应急预案;第三十一条则要求,关键基础设施,在网络安全等级保护制度的基础上,实行重点保护;第五十九条规定的网络安全保护义务的,由有关主管部门给予处罚。因此不开展等级保护等于违法。

2.标准要求变化

等级2.0在1.0基本上进行了优化,同时对云计算、物联网、移动互联网、工业控制、大数据新技术提出了新的安全扩展要求。在使用新技术的信息系统需要同时满足“通用要求+扩展要求”。且针对新的安全形势提出了新的安全要求,标准覆盖度更加全面,安全防护能力有很大提升。

通用要求方面,等保2.0标准的核心是优化。删除了过时的测评项,对测评项进行合理改写,新增对新型网络攻击行为防护和个人信息保护等新要求,调整了标准结构、将安全管理中心从管理层面提升至技术层面。

扩展要求扩展了云计算、物联网、移动互联网、工业控制、大数据。

3.安全体系变化

等保2.0相关标准依然采用“一个中心、三重防护”的理念,从等保1.0被动防御的安全体系向事前防御、事中相应、事后审计的动态保障体系转变。建立安全技术体系和安全管理体系,构建具备相应等级安全保护能力的网络安全综合防御体系,开展组织管理、机制建设、安全规划、通报预警、应急处置、态势感知、能力建设、监督检查、技术检测、队伍建设、教育培训和经费保障等工作。

4.等级规定动作

保护定级、备案、建设整改、等级测评、监督检查的实施过程中,等保2.0进行了优化和调整。

(1)定级对象的变化。

等保1.0定级的对象是信息系统,等保2.0的定级对象扩展至基础信息网络、工业控制系统、云计算平台、物联网、使用移动互联技术的网络、其他网络以及大数据等多个系统平台,覆盖面更广。

(2)定级级别的变化。

公民、法人和其他组织的合法权益产生特别严重损害时,相应系统的等级保护级别从1.0的第二级调整到了第三级(根据GA/T1389)。

(3)定级流程的变化。

等保2.0标准不再自主定级,二级及以上系统定级必须经过专家评审和主管部门审核,才能到公安机关备案,整体定级更加严格。

(4)测评合格要求提高

相较于等保1.0,等保2.0测评的标准发生了变化,2.0中测评结论分为:优(90分及以上)、良(80分及以上)、中(70分及以上)、差(低于70分),70分以上才算基本符合要求,基本分调高了,测评要求更加严格。

法律法规和主要标准

《中华人民共和国网络安全法》(2017年6月1日)

国务院第147号令《中华人民共和国计算机信息系统安全保护条例》

《国家信息化领导小组关于加强信息安全保障工作的意见》

《关键信息基础设施安全保护条例》征求意见稿

《电力行业信息安全等级保护管理办法》国能安全[2014]318号

公安部《信息安全等级保护管理办法》公通字[2007]43号

公安部《网络安全等级保护条例》征求意见稿

计算机信息系统安全保护等级划分准则(GB 17859-1999)

网络安全等级保护实施指南(GB/T25058)

网络安全等级保护定级指南(GB/T22240)

网络安全等级保护基本要求(GB/T22239-2019)

网络安全等级保护设计技术要求(GB/T25070-2019)

网络安全等级保护测评要求(GB/T28448-2019)

网络安全等级保护测评过程指南(GB/T28449-2018)

参考

网络安全法

GB 17859-1999 计算机信息系统 安全保护等级划分准则

GB/T 22240-2020 信息安全技术 网络安全等级保护定级指南

GB/T 22239-2019 信息安全技术 网络安全等级保护基本要求