电脑在我们日常生活中的作用是非常大的,尤其是在信息时代地位非常高。

其中,最常见、最具代表性的功能是实现远程控制功能。它可以直接解决一些问题,而不需要去现场,在一定程度上提高了工作效率。但是有很多朋友不知道如何实现远程控制。那么小编就和大家分享一下具体的使用方法。

第一种:利用系统自带远程协助功能

第一步,开启远程协助功能(双方电脑都要开启)

1、在被控制的电脑上,右键点击“此电脑”-“属性”,或同时按Win+R,打开运行窗口,输入sysdm.cpl,打开系统属性。

2、在弹出的系统属性中切换到“远程”选项卡,再依次点击下面的“允许远程协助连接这台计算机”和“允许运行任意版本远程桌面的计算机连接”,使其前面的方框打上对勾,再点击“应用”即可。

注意:要确保被控制的电脑处于结束休眠的状态。可以在“电源和睡眠”中,把休眠时间改为“从不”。

第二步,开启远程桌面,远程控制电脑

1、接着在电脑上打开运行窗口,打开方法,可以在开始菜单上面找到打开,或者按Win+R,打开运行窗口,输入mstsc,打开windows远程桌面连接。

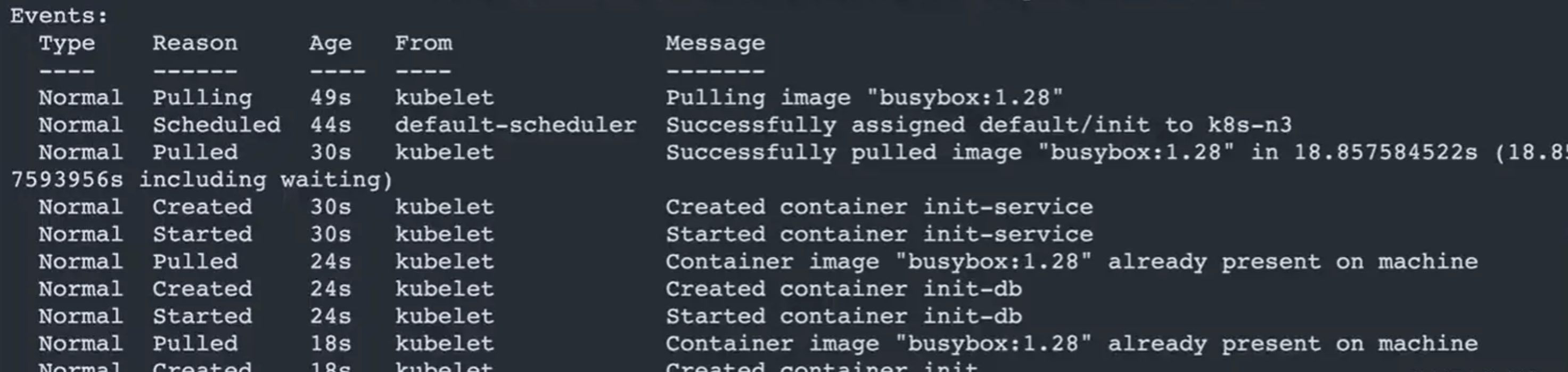

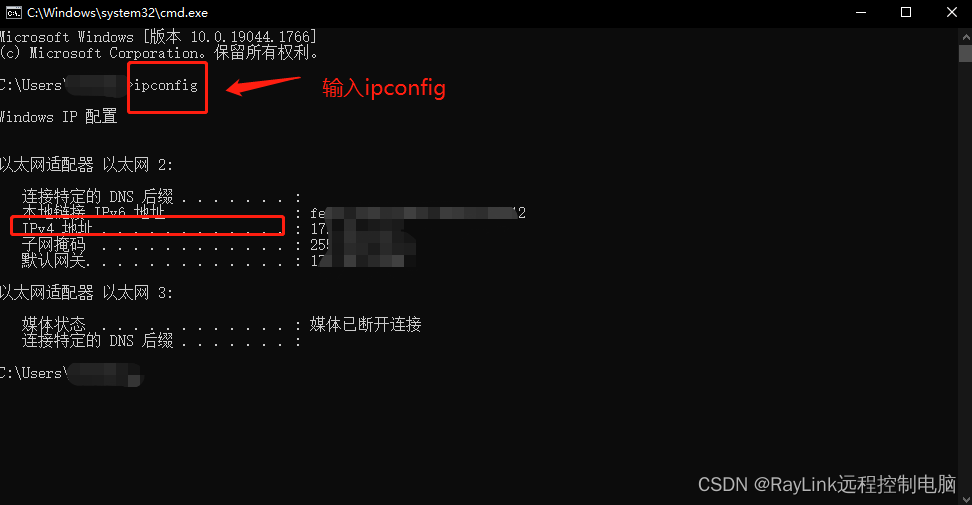

2、在远程桌面连接窗口输入要连接的电脑的IP地址,点击“连接”。(提示:IP地址查询方法:cmd命令,输入ipconfig,查看以太网适配器IPv4地址即可。)

或打开“设置”-“网络和Internet”,找到并点击“网络和共享中心”。在新页面上,点击连接的WiFi网络,再点击“详细信息”。看不懂跳出来的一大堆信息没关系,只要找到“IPv4地址”,后面跟的数字就是这台电脑的IP地址,复制下来即可。

3、然后一般都要输入密码,等待连接成功即可。

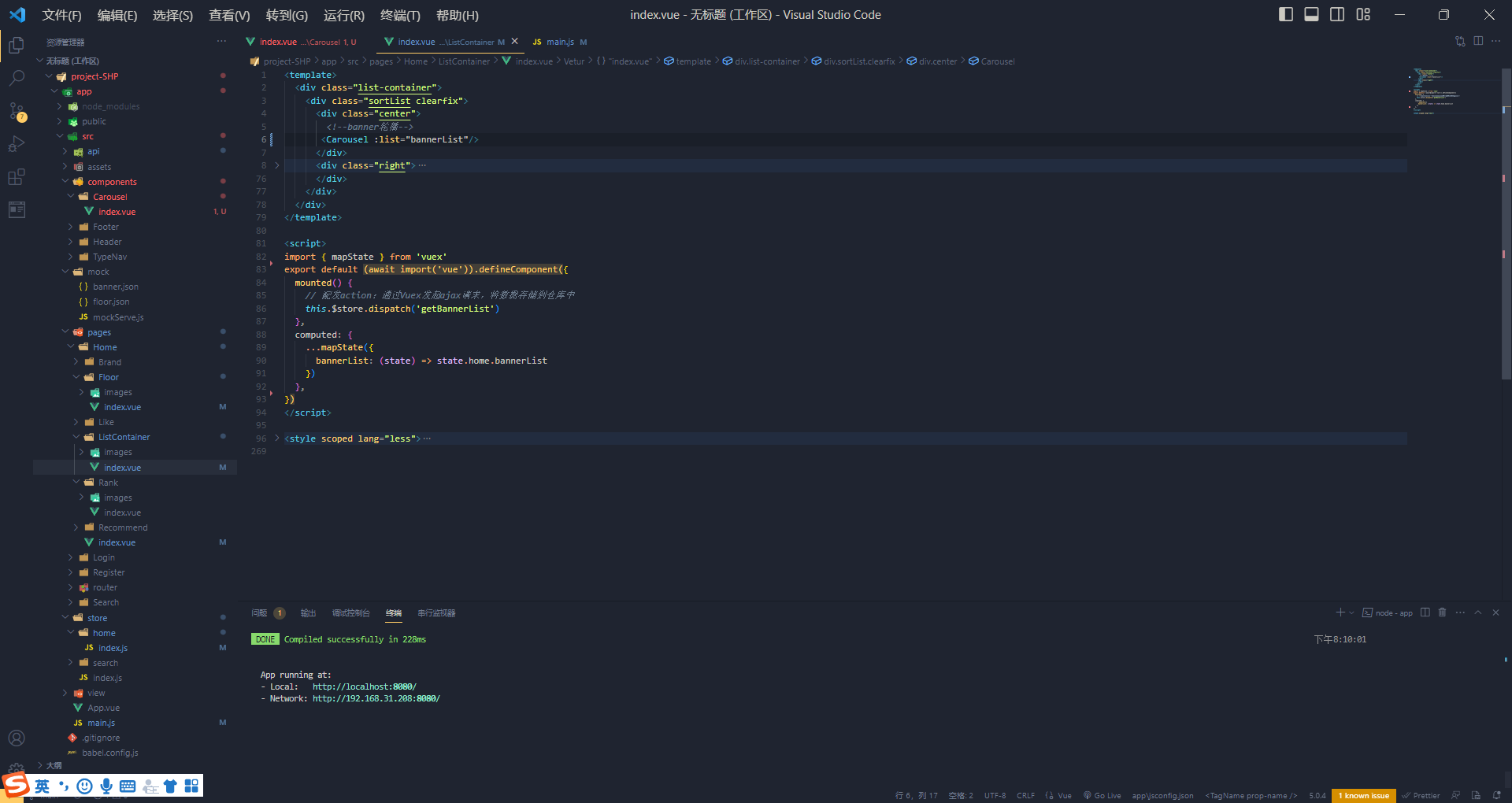

第二种:利用第三方远程控制软件-RayLink

第一步:安装,首先找到相对应的版本

第二步:输入设备码以及访问密码,点击远程连接,就可连接使用了。