边缘计算(Edge Computing)是一种分布式计算模型,旨在将数据处理和计算功能从中心数据中心移到数据源附近的边缘设备上。它的目标是在接近数据生成的地方进行实时数据处理和分析,减少数据传输延迟和网络拥塞,提高应用程序的性能和响应速度。

边缘计算的优势包括:

降低网络延迟:将计算能力推向边缘设备可以减少数据传输的距离,从而降低网络延迟,实现更快的响应时间。

减少网络带宽需求:边缘设备可以对数据进行本地处理和过滤,只将重要的数据传输到云端,从而减少对网络带宽的需求。

提高数据隐私和安全性:边缘计算可以将敏感数据在本地设备上进行处理,减少将数据传输到云端的风险,有助于提高数据的隐私和安全性。

支持离线操作:边缘设备可以在断网或有限网络连接的情况下继续进行本地计算和决策,从而支持离线操作。

分布式计算和决策:边缘计算模型可以将计算能力分布到多个边缘设备上,实现更高效的分布式计算和决策。

二、边缘计算盒子有哪些?

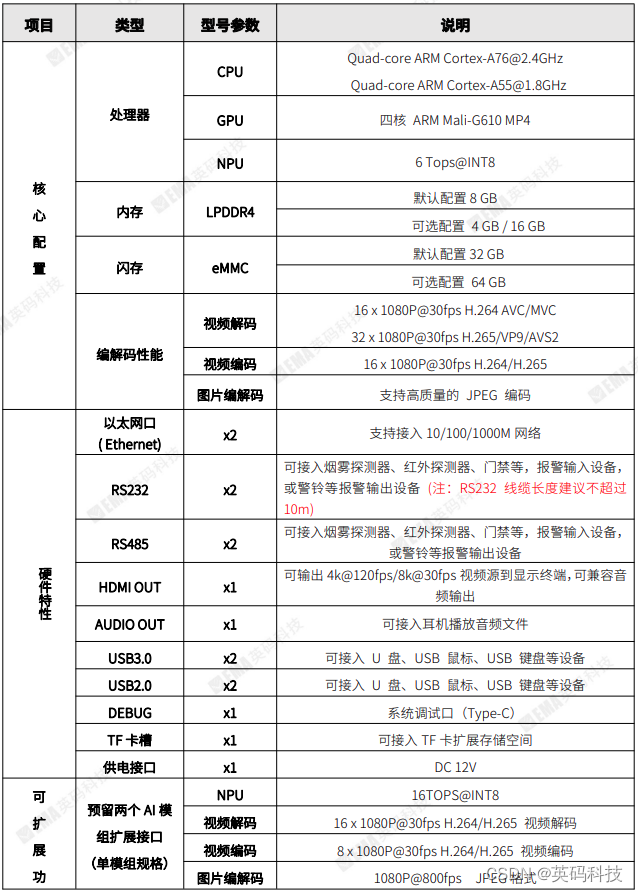

DEP04A边缘计算盒子 是一款基于 RK3588 设计的高性能、低功耗的边缘计算设备,内置NPU 算力可达 6.0TOPS@INT8,以及具备强大的视频编解码能力,最高可支持 32 路1080P@30fps H.265 解码和 16 路 1080P@30fps 编码,支持 4K@120fps 或 8K@30fps HDMI 图像输出,外观上具有轻量化、灵活性强等特点。

算力灵活适配不同场景:可扩展 1~2 个 AI 加速模组,最高可扩展算力 32TOPS@INT8,组合算力最高能达 38TOPS@INT8,提供强悍的算力性能。

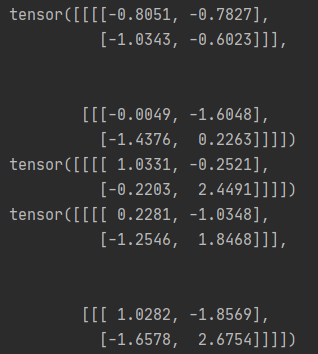

支持 TensorFlow、Caffe、Pytorch、Tflite、ONNX 等主流深度学习框架,支持人脸检测、跟踪、识别、姿态识别、安全帽检测等网络模型。

强悍处理器:采用 Big-Little 大小核架构,搭载四核 A76+四核 A55,CPU 主频高达 2.4GHz ,提供 1MB L2 Cache 和 3MB L3 ,Cache 提供更强的 CPU 运算能力。

高性能四核 Mali-G610 GPU,至少支持2路4K UI,能流畅运行复杂的图形处理。

盒子参数

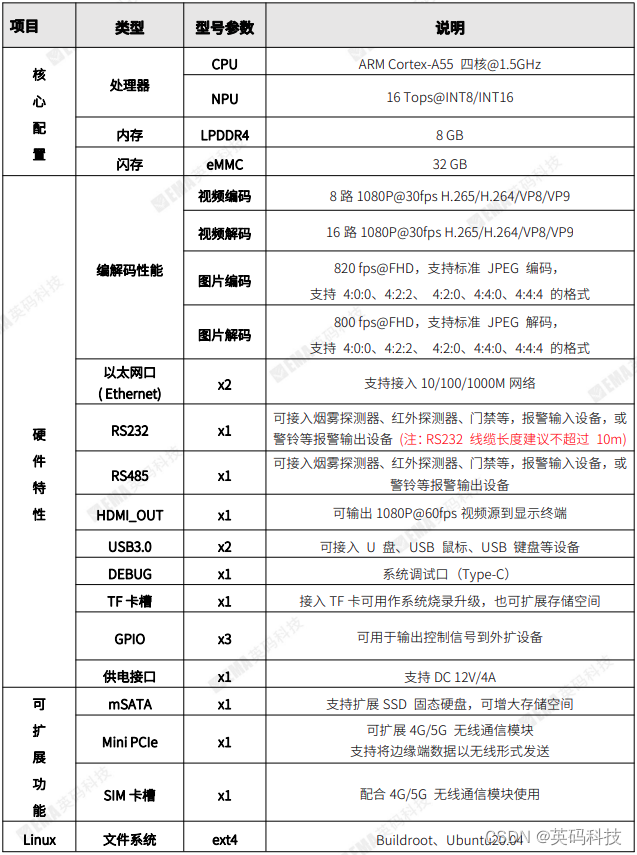

SY-E160边缘计算盒子 内部集成了 4 核强悍处理器 A55@1.5GHz,其内置的算力核拥有 16Tops 超强算力。盒子采用低功耗技术设计,支持宽温度环境工作,可以灵活部署于各种 AI 场景中。

超强运算性能:支持 16 路 1080P@30fps 视频解码、8 路 1080P@30fps 视频编码。

方便易用的集成开发环境:

1、支持 Caffe、PyTorch 等主流 AI 框架。

2、兼容 OpenCV、FFmpeg 开源生态。

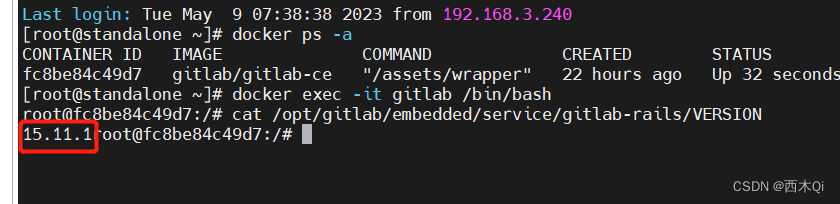

3、支持 Docker 容器化部署、支持 buildroot,ubuntu 20.04 系统环境,通用基础工具齐全。

盒子参数

二、边缘计算应用场景

边缘计算应用场景:智慧工地、智慧社区、智慧城管、智慧工厂、明厨亮灶等。

智慧工地上围绕施工工地最常见的工人工服识别、安全帽佩戴识别、人脸识别、安全周界检测、打电话/吸烟、摔倒检测、明火检测、渣土车、土堆裸露识别等一系列子场景。

智慧城管覆盖着市容环境、街面秩序、宣传广告、市政设施等类别,有垃圾桶溢满识别、晾晒衣物识别、出店经营识别、乱摆摊识别、广告牌识别等。

智慧工厂围绕着传统工厂/生产管理,普遍存在运营粗放、效率低、应变能力差、安全隐患突出、资源不平衡等“行业症状。有抽烟识别、烟火识别、在岗离岗识别、着装规范识别等。

明厨亮灶围绕后厨员工的操作是否规范,卫生是否合格,是否有一些不应该出现的物品等。有厨师服、厨师帽、口罩穿戴着装、抽烟、玩手机识别、老鼠检测、外来人员识别等。