目录

VPN

分类

业务层次划分

网络层次划分

VPN的常用技术

隧道技术

IPSEC VPN

IPSEC的安全服务

IPSEC的技术协议族架构

ESP

AH

IPSEC架构

IKE

两种工作模式

两个通信协议

密钥管理协议

两个数据库

解释域 DOI

传输模式

使用场景

封装结构

隧道模式

使用场景

封装结构

AH

安全服务

传输模式

隧道模式

AH头部结构

ESP

安全服务

传输模式

隧道模式

ESP头部结构

IPSEC流程

安全联盟

IKE

IKE工作过程

第一阶段

第二阶段

IKE SA

主模式

野蛮模式

模式的对比

IPSEC SA

快速模式

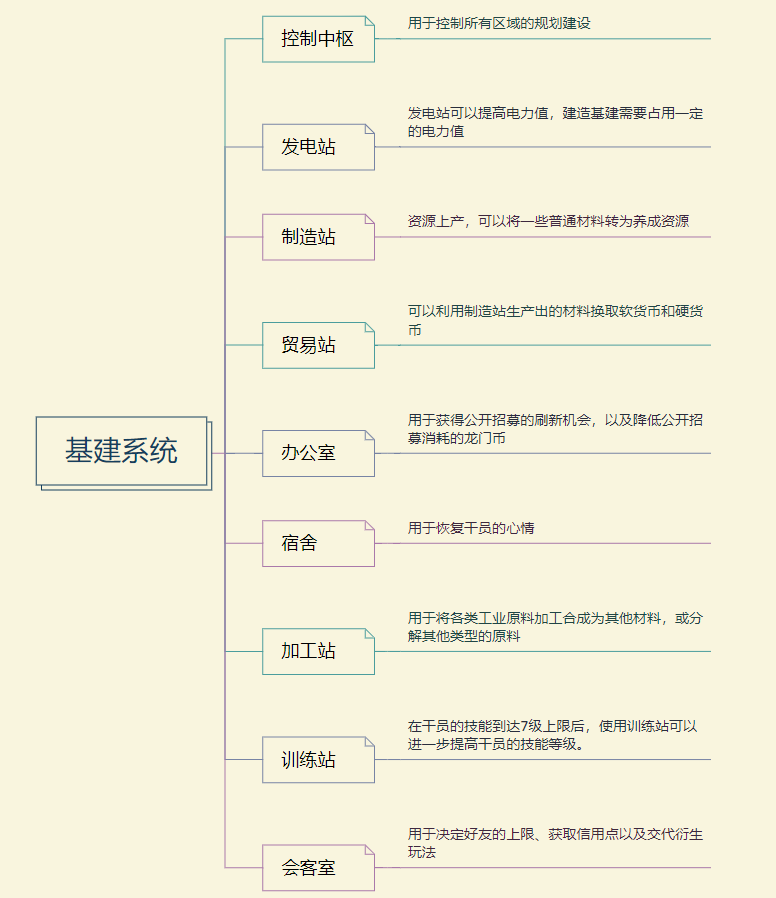

VPN

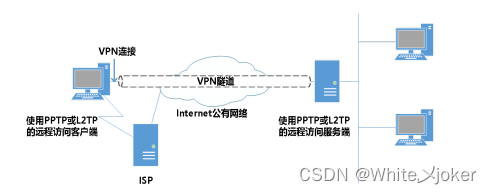

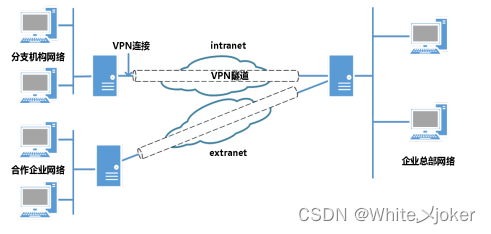

vpn-- virtual private network 虚拟私有网,实现是隧道技术。

分类

业务层次划分

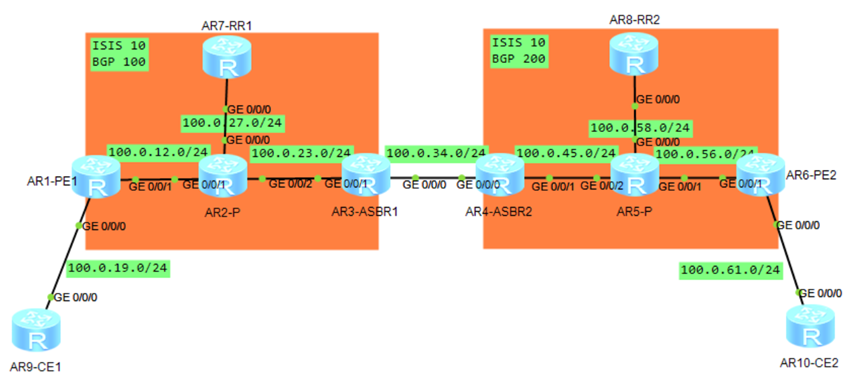

client to LAN (access vpn)

access vpn --- 远程接入VPN --- 客户端到网关,使用公网作为骨干网在设备之间传输VPN数据流量;

解决个人用户上VPN

PPTP --- 点对点隧道协议 ---- 该协议是在PPP协议的基础上开发的一种新的增强型安全协议,支持多协议虚拟专用网(VPN),可以通过密码验证协议(PAP)、可扩展认证协议(EAP)等方法增强安全性。可以使远程用户通过拨入ISP、通过直接连接Internet或其他网络安全地访问企业网

PPP协议 --- 是为在同等单元之间通过拨号或专线方式建立点对点连接发送数据。PPP可以用于多种类型的物理介质上,包括串口线、电话线、移动电话和光纤(例如SDH),PPP也用于Internet接入。

L2TP VPN --- 是一种用于承载PPP报文的隧道技术,该技术主要应用在远程办公场景中为出差员工远程访问企业内网资源提供接入服务。

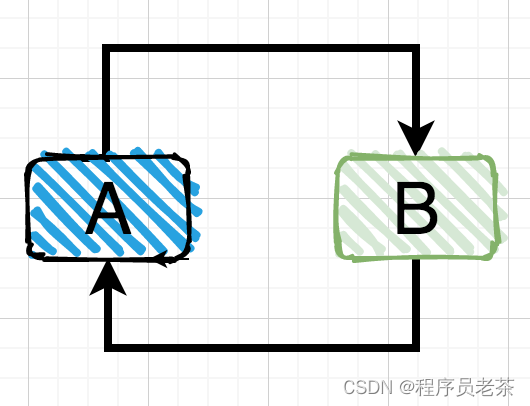

LAN to LAN (site to site)

解决两个局域网的互通问题,一般是三层

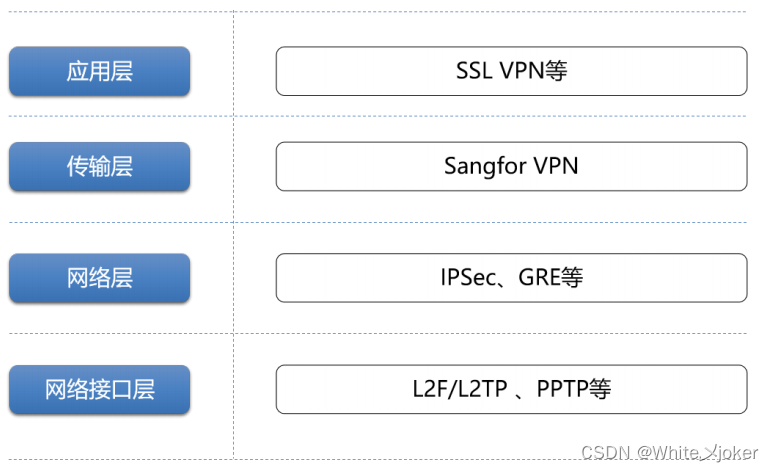

网络层次划分

VPN的常用技术

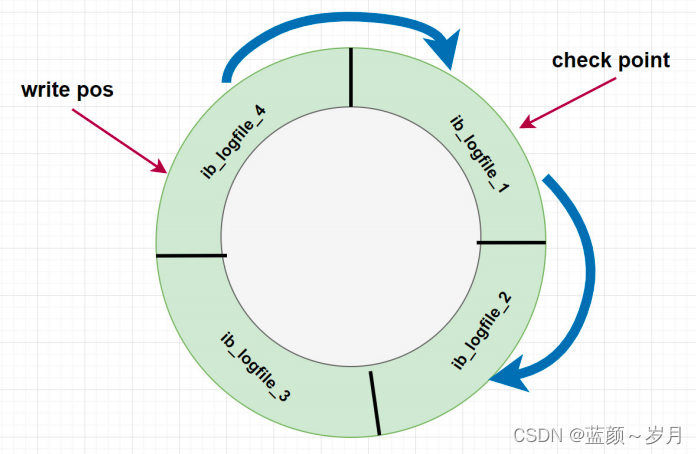

隧道技术 --- GRE协议 --- IP套IP

加解密技术

认证技术 --- 数据认证技术 --- 判断数据是属于谁

身份认证技术 --- 是在网络中确认操作者身份的过程而产生的有效解决方法。

隧道技术

通过封装技术来实现

私有网络之间的通信

异种网络的通信

隧道技术之间的比较

IPSEC VPN

ipsec --- 一种基于网络层、应用密码学的安全通信协议族。目的是在网络层环境ipv4,ipv6提供灵活的安全传输服务。

ipsec vpn --- 基于ipsec构建在ip层实现的安全虚拟专用网

IPSEC的安全服务

机密性

完整性

数据源鉴别 --- 对收集或产生数据的来源进行身份识别的一种安全机制

重传保护

不可否认性

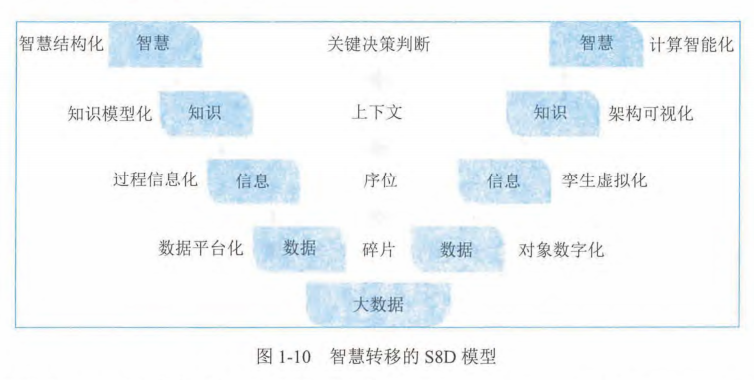

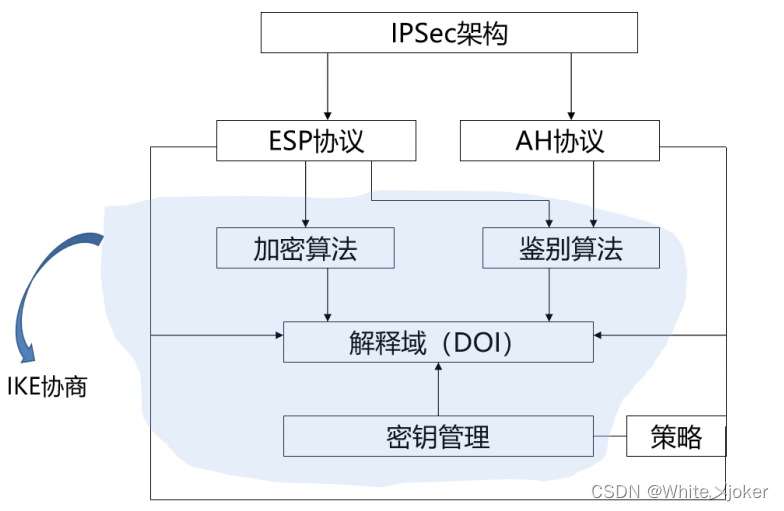

IPSEC的技术协议族架构

ipsec有俩个安全封装协议

ESP

加密算法

鉴别算法

机密性 完整性 可用性

AH

鉴别算法

完整性 可用性

密钥管理与分发协议

IKE internet key exchange

IPSEC架构

IKE

协商封装协议以及工作模式 ESP AH

协商加密和鉴别算法

密钥参数的协商 --- 密钥产生算法、密钥有效期、密钥分发者身份认证、密钥长度、认证算法

两种工作模式

传输模式 --- IPSEC

隧道模式 --- IPSEC VPN

两个通信协议

ESP --- encapsulation security header 封装安全载荷

AH --- authenticition header 鉴别头

密钥管理协议

IKE

阶段1 --- 密钥的产生算法、密钥分发者身份认证

主模式 --- 安全

野蛮模式 --- 相对主模式不安全,主要快

阶段2 --- 对数据加密

快速模式

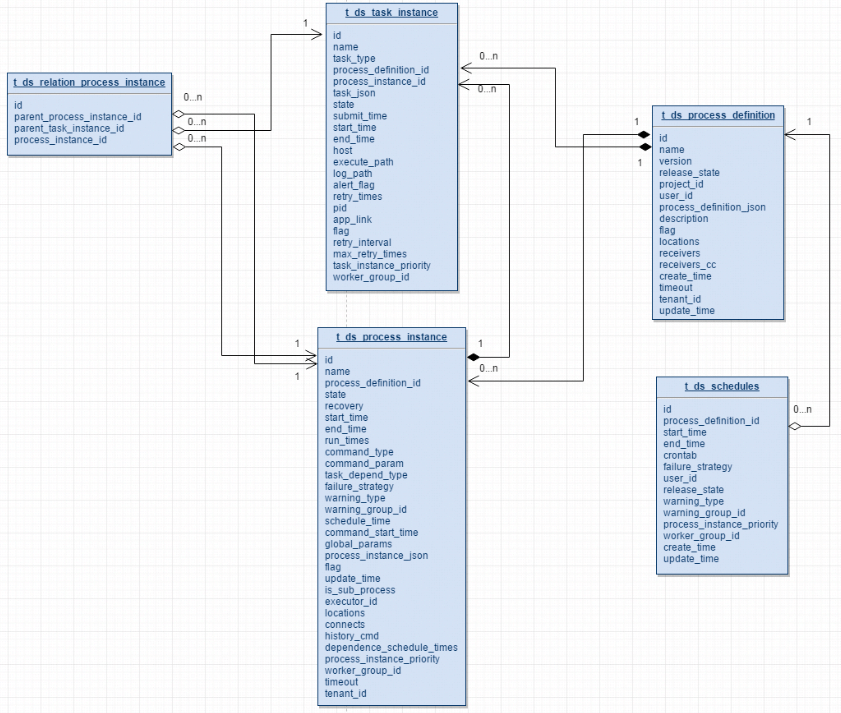

两个数据库

安全策略数据库 SPD

安全管理数据库 SAD

解释域 DOI

负责运行

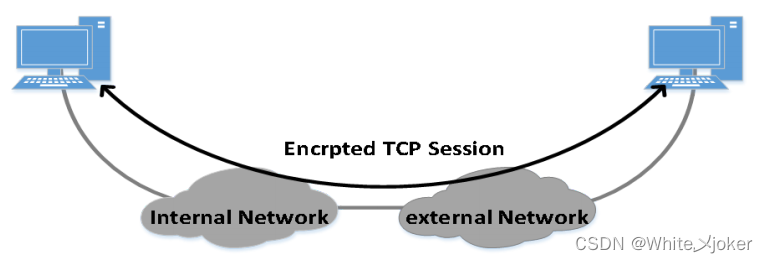

传输模式

使用场景

主机之间端到端安全通信

通信问题已经解决,需要IPSEC解决安全问题

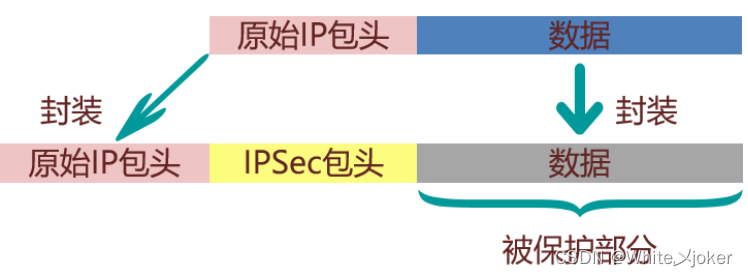

封装结构

隧道模式

使用场景

私网之间的安全通信

通信问题和安全问题都需要解决

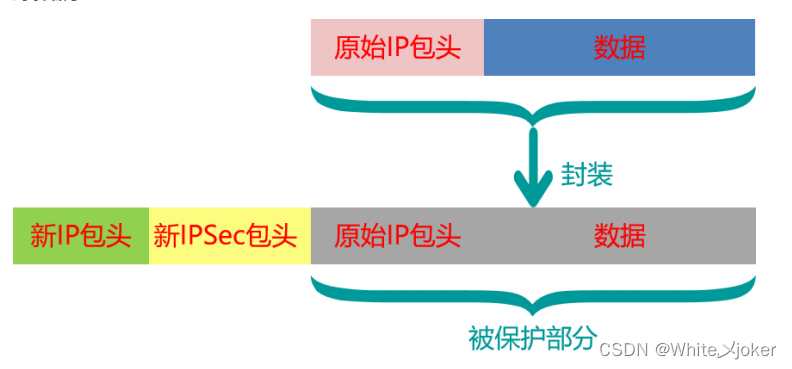

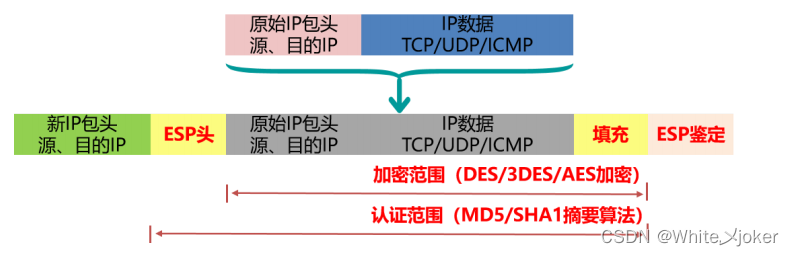

封装结构

如果遇到既有安全也有通信问题的场景:

1.用IPSEC的隧道模式

2.用其它隧道协议+IPSEC的传输协议

AH

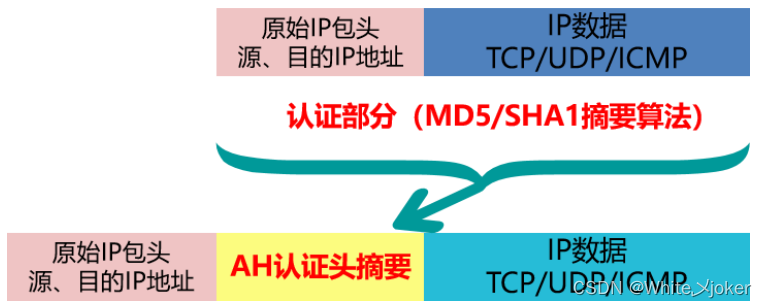

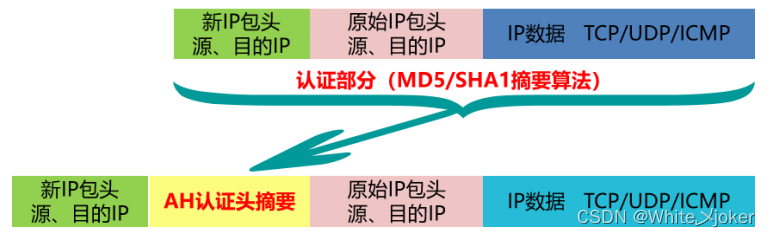

authenticition header 鉴别头 --- 协议号 51

安全服务

数据源认证 --- 通过计算验证码时加入一个共享密钥来实现,和ospf的认证类似。

数据抗重放 --- AH包头中的序列号

数据完整性 --- hash算法,效验hash值来实现

注意:

没有机密性,没有使用加密算法

传输模式

隧道模式

注意:

AH在计算时计算的是全部

AH头部结构

注意:

做认证时对于易变值是不总认证的,IP包中TTL和TOS是不参与认证的

ESP

encapsulation security header 封装安全载荷 --- 协议号 50

安全服务

数据完整性

数据源认证

数据抗重放

数据机密性

数据流保护

传输模式

隧道模式

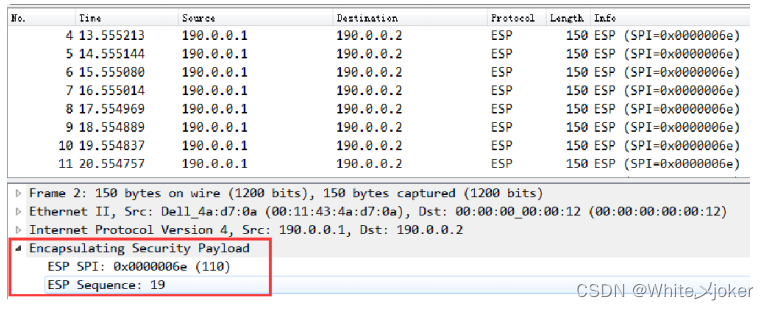

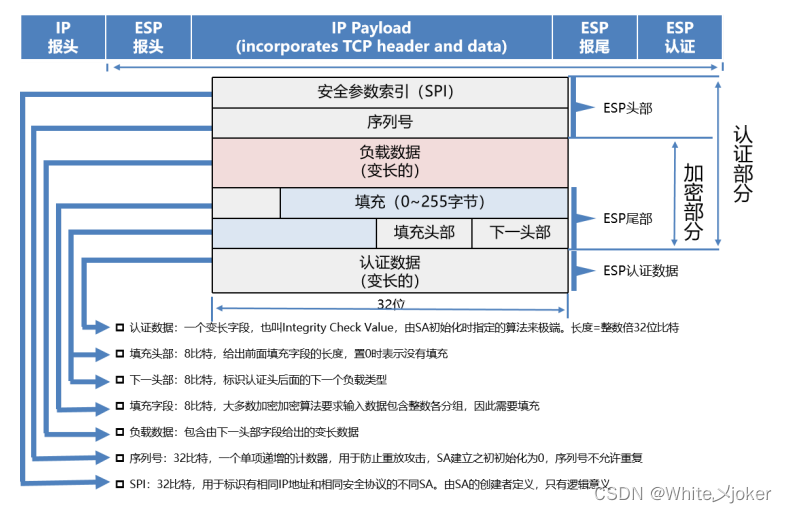

ESP头部结构

IPSEC流程

安全联盟

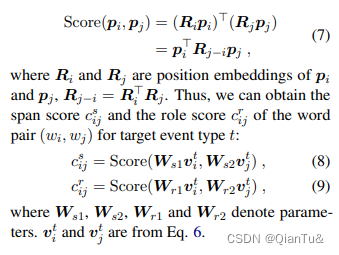

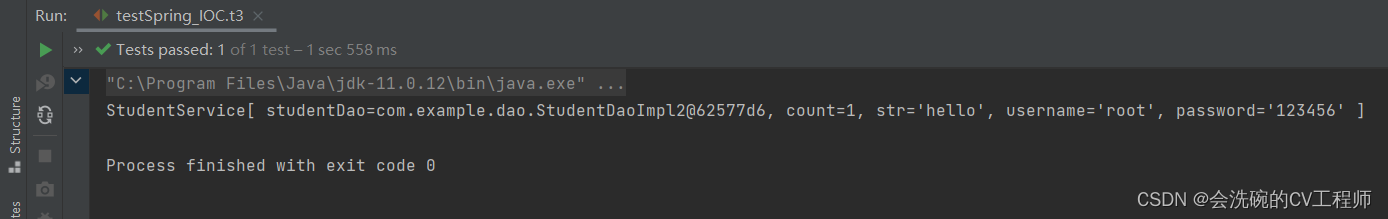

SA --- -security association 是通信对等体之间对某些要素的约定,通信的双方符合SA约定的内容,就可以建立SA

SA 标识 --- 安全参数索引、目的IP地址、安全协议号

有了SA之后对等体就可以进行安全通信了,SA怎么建立?

静态

动态 --- IKE

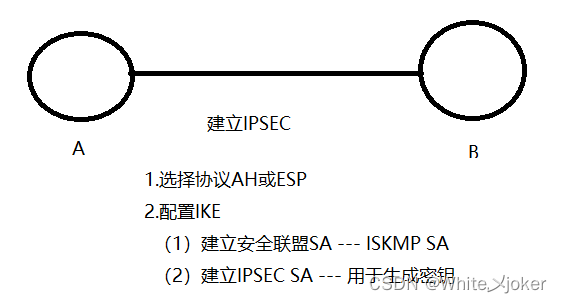

IKE

建立安全联盟有俩种,一种是静态,一种是动态。如果需要建立安全联盟的节点较多时静态手工配置将会非常困难,也容易出错,并且安全低。可以使用动态的方式进行协商来解决

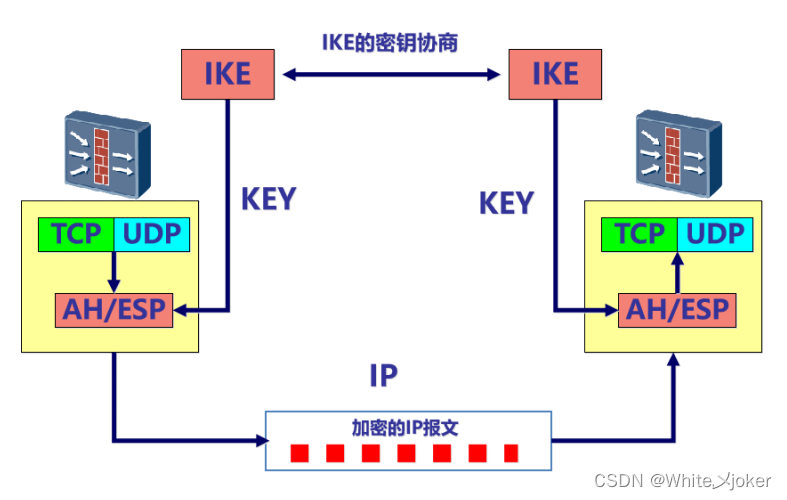

IKE internet key exchange 自动协商安全联盟建立密钥交换过程。

IKE用途

为IPSEC通信双方,动态的建立安全联盟SA,对SA进行管理与维护

为IPSEC生成密钥,提供AH/SEP加解密和验证使用

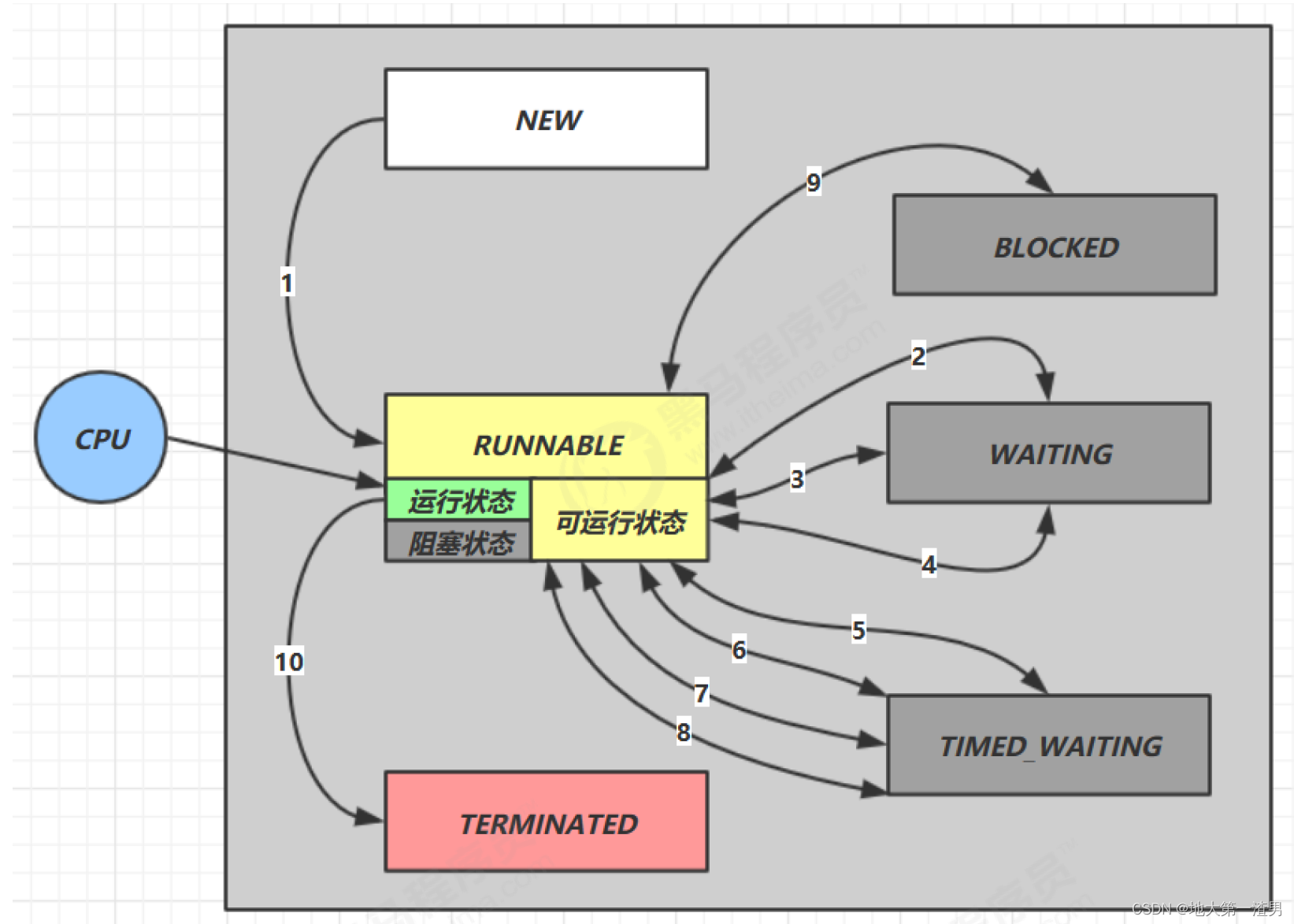

两个阶段

第一阶段 --- IKE SA --- 对等体之间的身份认证、IPSEC之间的密钥生成和交换

第二阶段 --- IPSEC SA

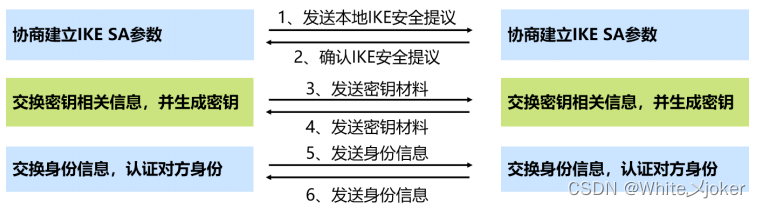

IKE工作过程

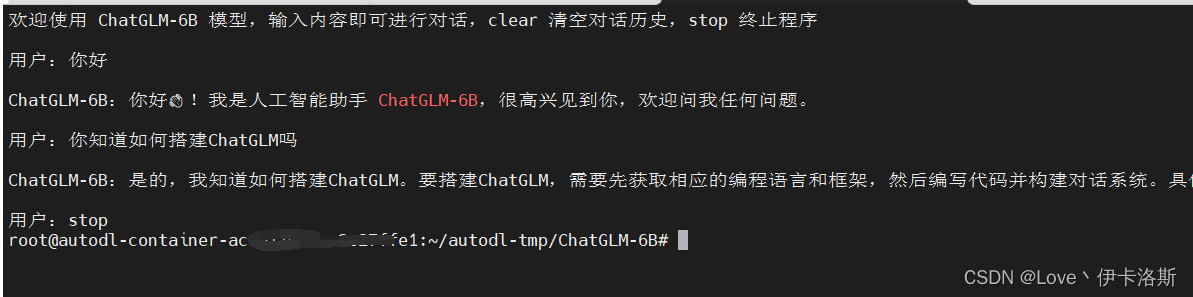

IKE经过俩个阶段为ipsec进行密钥协商病建立安全联盟:

第一阶段

通信各方彼此之间需要建立一个已通过身份验证和安全保护的通道,交换建立一个iskmp安全联盟 --- ISKMP SA。

主模式

野蛮模式

第二阶段

用已经建立的安全联盟 iskmp sa(IKE SA)的安全通道为ipsec协商安全服务,建立ipsec sa,产生用于业务数据加密的密钥。

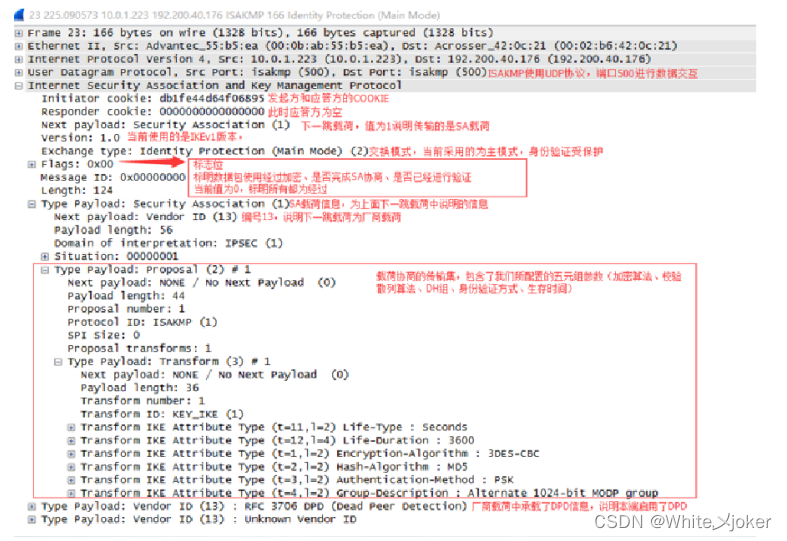

IKE SA

主模式

6个包交互,默认使用IP地址作为身份标识,默认传递自己的接口地址作为身份标识,对方的公网地址作为对端身份标识去检查。

安全提议:

加密算法、hash算法、身份认证方式、密钥交换算法、密钥有效期

Ci ---- 本地cookie信息

SAi --- 表述协商的安全策略参数

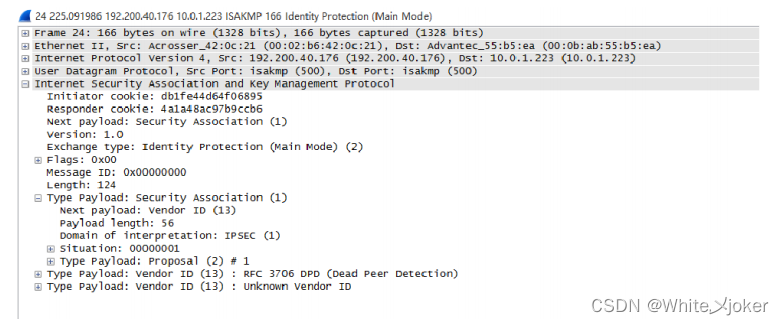

SAr --- 对方协商参数的确认

Cr--- 对方cookie信息的确认

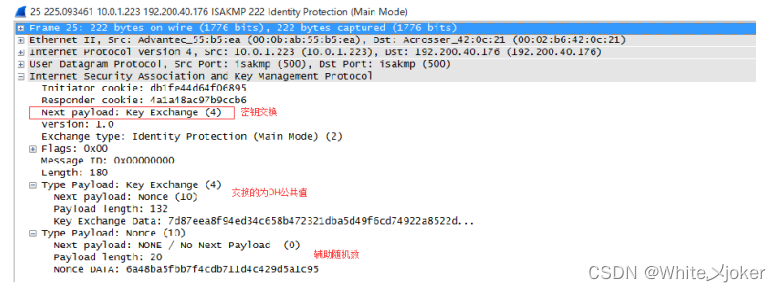

Xi,Yi --- 交换的公钥信息,

Ni --- 随机数

ID --- 身份信息

HASH --- 验证信息

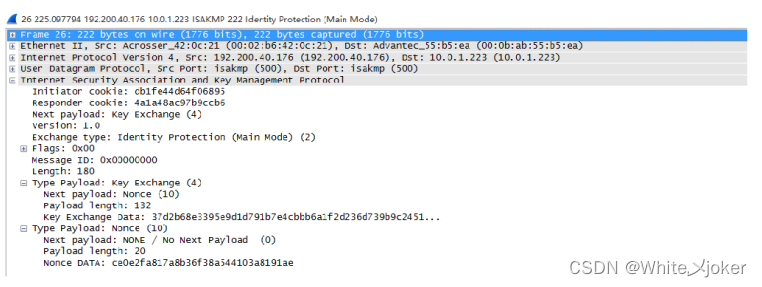

第一个包,承载协议是UDP,端口源目都是500

第二个包 --- 确认提议

第三个包 --- 密钥交换

第四个包

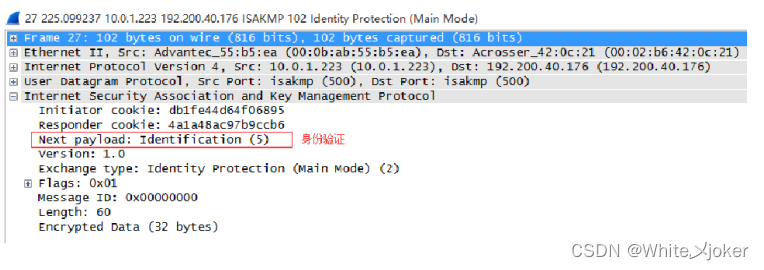

第五个包 --- 加密

第五个包 --- 加密

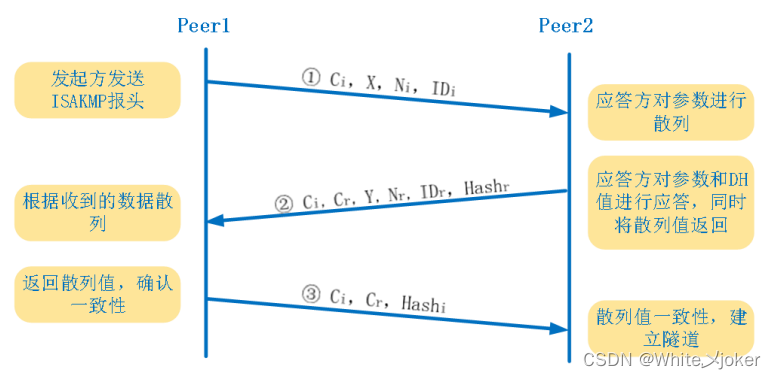

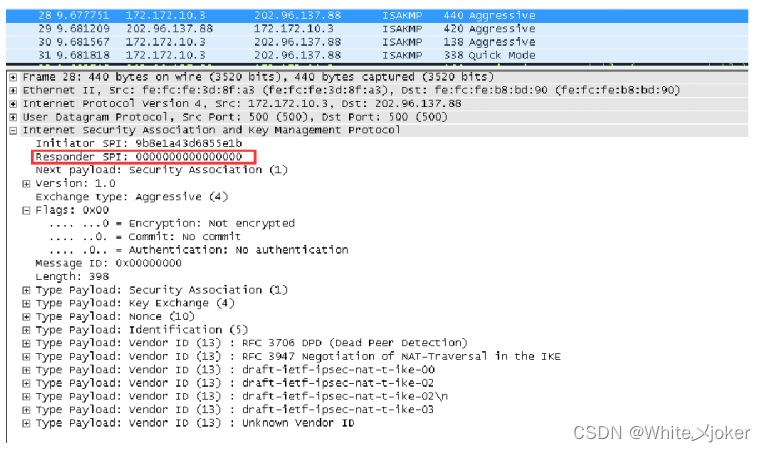

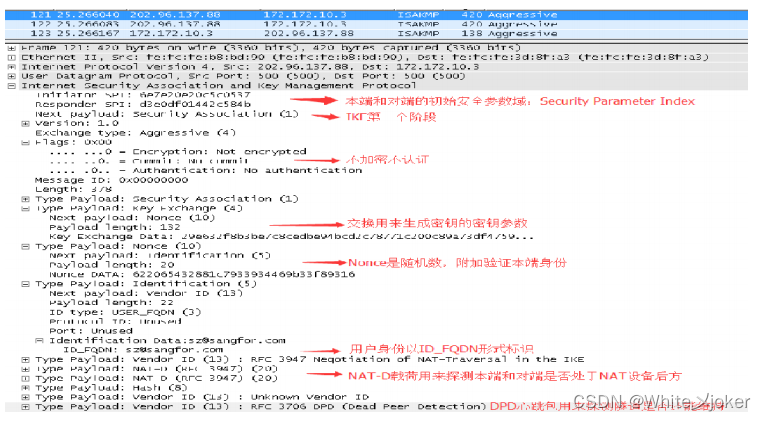

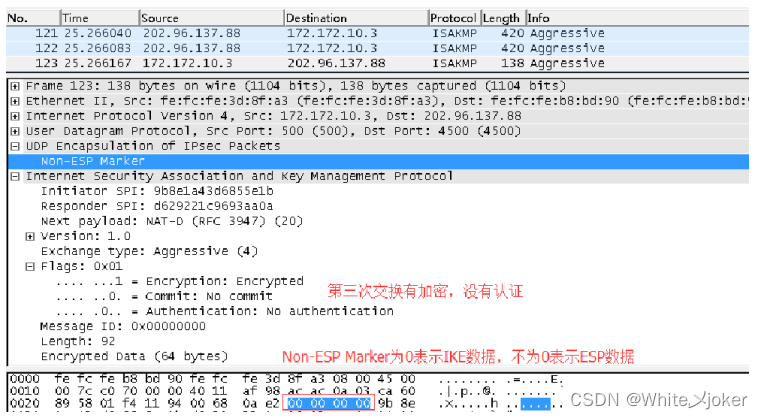

野蛮模式

X、Y --- 交互的公钥

Ni、 Nr --- 随机数(Nonce,随机数用以保存活性)

第一个包

第二个包

第二个包

注意:

野蛮虽然是三个包但是安全性没问题,ID设置灵活性很高,有助于不同厂商ipsec对接。nat也会破坏IP地址导致ip作为身份信息不可靠。

模式的对比

| 主模式 | 野蛮模式 | |

|---|---|---|

| 信息交互 | 交互6个消息 | 交互3个消息 |

| 身份ID | 以IP地址作为身份ID,自动生成本端身份ID和对端身份ID | 可以以多种形式(IP,字符串等)手动或自动的生成本端和对端的身份ID |

| 域共享密钥 | 只能基于IP地址来确定预共享密钥 | 基于ID信息(主机名和IP地址)来确定预共享密钥。 |

| 安全性 | 较高前4个消息以明文传输,最后两个消息加密,对对端身份进行了保护 | 较低前两个消息以明文传输,最后一个消息进行加密,不保护对端身份 |

| 速度 | 较慢 | 较快 |

IPSEC SA

快速模式

安全参数:

封装协议、模式、加密算法、hash算法与认证、密钥有效期