第 1 题

面向对象分析中,一个事物发生变化会影响另一个事物,两个事物之间属于(1)。

(1)

A

.关联关系

B

.依赖关系

C

.实现关系

D

.泛化关系

参考答案:(1)B

试题解析:

本题考查的是 UML 图中类的关系,主要的类关系包括以下几种:<br>依赖关系:一个事物发

生变化影响另一个事物。

泛化关系:特殊/一般关系

关联关系:描述了一组链,链是对象之间的连接。

聚合关系:整体与部分生命周期不同。

组合关系:整体与部分生命周期相同。

实现关系:接口与类之间的关系

第 2 题

关于用例图中的参与者,说法正确的是(

2)。

(2)

A

.参与者是与系统交互的事物,都是由人来承担

B

.当系统需要定时触发时,时钟就是一个参与者

C

.参与者可以在系统外部,也可能在系统内部

D

.系统某项特定功能只能有一个参与者

参考答案:B

试题解析:

本题考查用例图中的参与者概念。

参与者是指存在于系统外部并与系统进行交互的任何事物,既可以是使用系统的用户,也可

以是其他外部系统和设备等外部实体。系统某项特定功能可以是对应一个参与者,也可能对应

不同种类的多个参与者。时钟可以充当参与者。

第 3-5 题

在线学习系统中,课程学习和课程考试都需要先检查学员的权限,“课程学习”与“检查权限”两

个用例之间属于(

3);课程学习过程中,如果所缴纳学费不够,就需要补缴学费,“课程学习”与“缴

纳学费”两个用例之间属于(

4);课程学习前需要课程注册,可以采用电话注册或者网络注册,“课程

注册”与“网络注册”两个用例之间属于(

5)。

(3) A.包含关系 B.扩展关系 C.泛化关系 D.关联关系

(4) A.包含关系 B.扩展关系 C.泛化关系 D.关联关系

(5) A.包含关系 B.扩展关系 C.泛化关系 D.关联关系

参考答案:(3)A (4)B (5)C

试题解析:

本题考查 UML 图中用例之关的关系。

课程学习和课程考试都需要先检查学员的权限,说明学员权限是从前两者中抽取的公共部

分,他们之间的关系应是包含关系。

课程学习时,学费充足,则直接学习,学费不够则缴纳学费,这是典型的扩展关系。其中课

程学习是基本用例,缴纳学费是扩展用例。

课程注册有多种形式,网络注册是其中一种,网络注册具备课程注册的基本职能,他们之间

是泛化关系。

第 6-7 题

非对称加密算法中,加密和解密使用不同的密钥,下面的加密算法中(

6)属于非对称加密算法。

若甲、乙采用非对称密钥体系进行保密通信,甲用乙的公钥加密数据文件,乙使用(

7)来对数据文件

进行解密。

(6)A.AES B.RSA C.IDEA D.DES

(7) A.甲的公钥 B.甲的私钥 C.乙的公钥 D.乙的私钥

参考答案:(6)B (7)D

试题解析:

本题考查信息安全中的非对称加密算法。

常见的对称加密算法包括:DES,3DES,RC-5,IDEA,AES。

常见的非对称加密算法包括:RSA,ECC,Elgamal、背包算法、Rabin、D-H。

常见的信息摘要算法包括:SHA,MD5,HMAC。

在使用非对称加密体制进行加解密时,甲使用乙的公钥加密,则乙使用配套的私钥(即乙的

私钥解密)。

第 8 题

用户 A 从 CA 获取了自己的数字证书,该数字证书中包含为证书进行数字签名的(

8)。

(8)

A

.CA 的私钥和 A 的公钥

B

.CA 的私钥和 A 的私钥

C

.CA 的公钥和 A 的公钥

D

.CA 的公钥和 A 的私钥

参考答案:(8)C

试题解析:

题目不严谨,但从选项分析来看,数字证书中,既不可能包含 CA 的私钥,也不可能包含 A

的私钥,所以只能选 C。

第 9 题

数字签名是对以数字形式存储的消息进行某种处理,产生一种类似于传统手书签名功效的信息处理

过程。数字签名标准 DSS 中使用的签名算法 DSA 是基于 ElGamal 和 Schnorr 两个方案而设计的。当 DSA

对消息 m 的签名验证结果为 True,也不能说明(

9)。

(9) A.接收的消息 m 无伪造

B.接收的消息 m 无篡改

C.接收的消息 m 无错误

D.接收的消息 m 无泄密

参考答案:(9)D

试题解析:

在安全领域,使用数字签名技术,能防消息篡改,消息伪造,也可防消息在传输过程中出错,

但不能防止消息泄密。因为数字签名本质上来讲,是利用私钥加密,公钥验证,这意味着所有人

都能解开数字签名的内容,故无保密作用。

第 10 题

甲公司委托乙公司开发一种工具软件,未约定软件的使用权、转让权及利益分配办法,甲公司按规

定支付乙公司开发费用。然而,乙公司按约定时间开发该工具软件后,在未向甲公司交付之前,将其转

让给丙公司。下列说法中,正确的是(10)

(10) A.该工具软件的使用权属于甲公司

B.甲和乙公司均有该工具软件的使用权和转让权

C.乙公司与丙公司的转让合同无效

D.该工具软件的转让权属于乙公司

参考答案:(10)A

试题解析

:

本题考查的是知识产权中委托开发问题。

甲公司委托乙公司开发工具软件,未约定软件著作权的归属,则默认乙公司拥有软件著作

权,但甲公司拥有使用权。

第 11 题

根据《计算机软件保护条例》,下列说法中,错误的是(11)

(11)

A

.受保护的软件必须固化在有形物体上,如硬盘、光盘、软盘等

B

.合法复制品所有人的权利包括出于学习研究目的,安装、储存、显示等方式使用复制品,必须

经著作权人许可,可不向其支付报酬

C

.如果开发者在单位或组织中任职期间,所开发的软件符合一定条件,则软件著作权应归单位或

组织所有

D

.接受他人委托而进行开发的软件,其著作权的归属应由委托人与受托人签订书面合同约定;如

果没有签订合同,或合同中未规定的,则其著作权由受托人享有

参考答案:(11)B

试题解析:

合法复制品的正常使用,并不需要经著作权人的许可,因为默认已许可。

第 12 题

某教授于 2016 年 6 月 1 日自行将《信息网络传播权保护条例》译成英文,投递给某国家的核心期

刊,并于 2016 年 11 月 1 日发表。国家相关部门认为该教授的译文质量很高,经与该教授协商,于 2017

年 1 月 5 日发文将该译文定为官方正式译文。下列说法,(12)是正确的。

(12) A.由于该教授未经相关部门同意而自行翻译官方条例,因此对其译文不享有著作权

B.该教授对其译文自 2016 年 6 月 1 日起一直享有著作权

C.该教授对其译文自 2016 年 6 月 1 日至 2017 年 1 月 4 日期间享有著作权

D.该教授对其译文自 2016 年 11 月 1 日至 2017 年 1 月 4 日期间享有著作权

参考答案:(12)C

试题解析:

本题考查知识产权中的著作权的保护期限。

著作权的保护是从作品完成时间开始计算的,所以从 2016 年 6 月 1 日开始,该教授享有著

作权;但著作权的保护范围不涵盖国家的法律法规及官方正式译文,所以从 2017 年 1 月 5 日定

为官方正式译文时,就不保护了。综上所述,保护期限应是:2016 年 6 月 1 日开始至 2017 年 1

月 4 日截止。

第 13 题

甲公司从市场上购买乙公司生产的软件,作为甲公司计算机产品的部件。丙公司已经取得该软件的

发明权,并许可乙公司生产销售该软件。下列说法中,正确的是(13)。

(13)A.甲公司的行为构成对丙公司权利的侵犯

B.甲公司的行为不构成对丙公司权利的侵犯

C.甲公司的行为不侵犯丙公司的权利,乙公司侵犯了丙公司的权利

D.甲公司的行为与乙公司的行为共同构成对丙公司权利的侵犯

参考答案:(13)B

试题解析:

本题考查知识产权中的侵权判定。

由于甲公司与乙公司都是合法的渠道得到的软件或授权,所以过程中不存在侵权行为。

第 14 题

雷达设计人员在设计数字信号处理单元时,其处理器普遍采用 DSP 芯片(比如:TI 公司的

TMS320C63xx),通常 DSP 芯片采用哈佛(HarVard)体系结构,以下关于哈佛结构特征的描述,不正确的

是(14)。

(14)A.程序和数据具有独立的存储空间,允许同时取指令和取操作数,并允许在程序空间或数据空

间之间互传数据

B.处理器内部采用多总线结构,保证了在一个机器周期内可以多次访问程序空间和数据空间

C.哈佛体系结构强调的是多功能,适合多种不同的环境和任务,强调兼容性

D.处理器内部采用多处理单元,可以在一个指令周期内同时进行运算

参考答案:(14)B

试题解析:

哈佛结构是一种将程序指令存储和数据存储分开的存储器结构。哈佛结构是一种并行体系

结构,它的主要特点是将程序和数据存储在不同的存储空间中,即程序存储器和数据存储器是

两个独立的存储器,每个存储器独立编址、独立访问。

与两个存储器相对应的是系统的 4 条总线:程序和数据的数据总线与地址总线。这种分离

的程序总线和数据总线可允许在一个机器周期内同时获得指令字(来自程序存储器)和操作数

(来自数据存储器),从而提高了执行速度,提高了数据的吞吐率。又由于程序和数据存储在两

个分开的物理空间中,因此取址和执行能完全重叠。中央处理器首先到程序指令存储器中读取

程序指令内容,解码后得到数据地址,再到相应的数据存储器中读取数据,并进行下一步的操作

(通常是执行)。程序指令存储和数据存储分开,可以使指令和数据有不同的数据宽度。

哈佛结构能在一个机器周期内同时获取指令字与操作数,但做不到一个机器周期内多次访

问存储器。

第 15 题

某 16 位 AD 芯片中标注电压范围是-5V~+5V,请问该款 AD 芯片的分辨率是(15)。

(15) A.10V

B.0.0763mV

C.0.1526mV

D.0.3052mV

参考答案:(15)C

试题解析:

2^16=65536。

10/65536*1000=0.152588mV

第 16 题

以下关于多核处理器的说法中,不正确的是(16)。

(16) A.采用多核处理器可以降低计算机系统的功耗和体积

B.SMP、BMP 和 MP 是多核处理器系统通常采用的三种结构,采用哪种结构与应用场景相关,

而无须考虑硬件的组成差异

C.在多核处理器中,计算机可以同时执行多个进程,而操作系统中的多个线程也可以并行执

行

D.多核处理器是将两个或更多的独立处理器封装在一起,集成在一个电路中

参考答案:(16)B

试题解析:

多核是多微处理器核的简称,是将两个或更多的独立处理器封装在一起,集成在一个电路

中。多核处理器是单枚芯片(也称为硅核),能够直接插入单一的处理器插槽中,但操作系统会

利用所有相关的资源,将它的每个执行内核作为分立的逻辑处理器。通过在多个执行内核之间

划分任务,多核处理器可在特定的时钟周期内执行更多任务。

多核与多 CPU 相比,可以很好降低系统的功耗和体积。

在多核技术中,计算机可以同时执行多个进程;在操作系统中,多个线程也可以并发执行。

SMP、BMP、MP 这几种处理器系统硬件结构都有差异,采用哪种,是要考虑这个因素的。

第 17 题

多核操作系统的设计方法不同于单核操作系统,一般要突破(17)等方面的关键技术。

(17)A.总线设计、Cache 设计、核间通信、任务调度、中断处理、同步互斥

B.核结构、Cache 设计、核间通信、可靠性设计、安全性设计、同步互斥

C.核结构、Cache 设计、核间通信、任务调度、中断处理、存储器墙设计

D.核结构、Cache 设计、核间通信、任务调度、中断处理、同步互斥

参考答案:(17)D

试题解析:无

第 18 题

多核 CPU 环境下进程的调度算法一般有全局队列调度和局部队列调度两种。(18)属于全局队列调

度的特征。

(18)A.操作系统为每个 CPU 维护一个任务等待队列

B.操作系统维护一个任务等待队列

C.任务基本上无需在多个 CPU 核心间切换,有利于提高 Cache 命中率

D.当系统中有一个 CPU 核心空闲时,操作系统便从该核心的任务等待队列中选取适当的任务执

行

参考答案:(18)B

试题解析:

对于多核 CPU,优化操作系统任务调度算法是保证效率的关键。一般任务调度算法有全局队列调度

和局部队列调度。

前者是指操作系统维护一个全局的任务等待队列,当系统中有一个 CPU 核心空闲时,操作系统就从

全局任务等待队列中选取就绪任务开始在此核心上执行。这种方法的优点是 CPU 核心利用率较高。

后者是指操作系统为每个 CPU 内核维护一个局部的任务等待队列,当系统中有一个 CPU 内核空闲时,

便从该核心的任务等待队列中选取恰当的任务执行,这种方法的优点是任务基本上无需在多个 CPU 核心

间切换,有利于提高 CPU 核心局部 Cache 命中率。目前多数多核 CPU 操作系统采用的是基于全局队列的

任务调度算法

第 19-20 题

信息资源是企业的重要资源,需要进行合理的管理,其中(19)管理强调对数据的控制(维护和安

全),(20)管理则关心企业管理人员如何获取和处理信息(流程和方法)且强调企业中信息资源的重要性。

(19)A.生产资源 B.流程资源 C.客户资源 D.数据资源

(20)A.信息处理 B.流程重组 C.组织机构 D.业务方法

参考答案:(19)D (20)A

试题解析:

信息资源管理包括数据资源管理和信息处理管理,前者强调对数据的控制(维护和安全),

后者则关心企业管理人员如何获取和处理信息(流程和方法)且强调企业中信息资源的重要性。

信息资源管理的基础是数据管理。数据管理与数据库管理有很大的区别,数据库管理仅仅负责

物理数据库的设计、实现、安全性和维护工作;而数据管理在于确定数据规划、数据应用、数据

标准、数据内容、数据范围等。

第 21-24 题

信息资源规划(InformationResourcePlanning,IRP)是信息化建设的基础工程,IRP 强调将需求分

析与(21)结合起来。IRP 的过程大致可以分为 7 个步骤,其中(22)步骤的主要工作是用户视图收集、

分组、分析和数据元素分析;(23)步骤的主要工作是主题数据库定义、基本表定义和扩展表定义;(24)

步骤的主要工作是子系统定义、功能模块定义和程序单元定义。

(21)A.系统建模 B.系统架构 C.业务分析 D.流程建模

(22)A.业务流程分析 B.数据需求分析 C.业务需求分析 D.关联模型分析

(23)A.信息接口建模 B.数据结构建模 C.系统数据建模 D.信息处理建模

(24)A.系统功能建模 B.业务流程分解 C.系统架构建模 D.系统业务重组

参考答案:(21)A (22)B (23)C (24)A

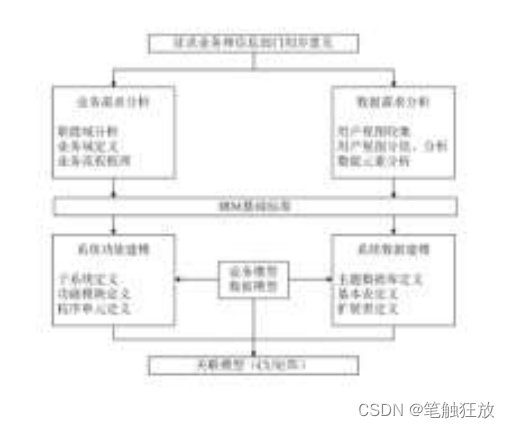

试题解析:

信息资源规划(InformationResourcePlanning,IRP)是信息化建设的基础工程,是指对企

业生产经营活动所需要的信息,对产生、获取、处理、存储、传输和利用等方面进行全面的规划。

IRP 强调将需求分析与系统建模紧密结合起来,需求分析是系统建模的准备,系统建模是用

户需求的定型和规划化表达。IRP 的主要过程如图所示。

第 25-26 题

业务流程重组(BusinessProcessReengineering,BPR)是针对企业业务流程的基本问题进行回顾,

其核心思路是对业务流程的(25)改造,BPR 过程通常以(26)为中心。

(25)A.增量式 B.根本性 C.迭代式 D.保守式

(26)A.流程 B.需求 C.组织 D.资源

参考答案:(25)B (26)A

试题解析:

业务流程重组(BusinessProcessReengineering,BPR)是针对企业业务流程的基本问题进

行反思,并对它进行彻底的重新设计,使业绩取得显著性的提高。与目标管理、全面质量管理、

战略管理等理论相比,BPR 要求企业管理人员从根本上重新思考业已形成的基本信念,即对长期

以来企业在经营中所遵循的基本信念(例如,分工思想、等级制度、规模经营和标准化生产等体

制性问题)进行重新思考。这就需要打破原有的思维定势,进行创造性思维。

由于 BPR 理论突破了传统的企业分工思想,强调以流程为核心,改变了原有以职能为基础

的管理模式,为企业经营管理提出了一个全新的思路。

第 27-28 题

结构化设计(StructuredDesign,SD)是一种面向(27)的方法,该方法中(28)是实现功能的基本

单位。

(27)A.数据流 B.对象 C.模块 D.构件

(28)A.模块 B.对象 C.接口 D.子系统

参考答案:(27)A (28)A

试题解析:

结构化设计(StructuredDesign,SD)是一种面向数据流的方法,它以 SRS 和 SA 阶段所产

生的数据流图和数据字典等文档为基础,是一个自顶向下、逐步求精和模块化的过程。SD 方法

的基本思想是将软件设计成由相对独立且具有单一功能的模块组成的结构,分为概要设计和详

细设计两个阶段,其中概要设计的主要任务是确定软件系统的结构,对系统进行模块划分,确定

每个模块的功能、接口和模块之间的调用关系;详细设计的主要任务是为每个模块设计实现的

细节。

第 29-31 题

耦合表示模块之间联系的程度。模块的耦合类型通常可分为 7 种。其中,一组模块通过参数表传递

记录信息属于(29)。一个模块可直接访问另一个模块的内部数据属于(30)。(31)表示模块之间的关

联程度最高。

(29) A.内部耦合 B.标记耦合 C.数据耦合 D.控制耦合

(30) A.内部耦合 B.标记耦合 C.数据耦合 D.控制耦合

(31) A.内部耦合 B.标记耦合 C.数据耦合 D.控制耦合

参考答案(29)B (30)A (31)A

试题解析

:

软件模块之间的耦合度从低到高排序为:

1、非直接耦合:两个模块之间没有直接关系,它们之间的联系完全是通过主模块的控制和调用

来实现的。

2、数据耦合:一组模块借助参数表传递简单数据。

3、标记耦合:一组模块通过参数表传递记录信息(数据结构)。

4、控制耦合:模块之间传递的信息中包含用于控制模块内部逻辑的信息。

5、外部耦合:一组模块都访问同一全局简单变量而不是同一全局数据结构,而且不是通过参数

表传递该全局变量的信息。

6、公共耦合:多个模块都访问同一个公共数据环境,公共的数据环境可以是全局数据结构、共

享的通信区、内存的公共覆盖区等。

7、内容耦合:一个模块直接访问另一个模块的内部数据;一个模块不通过正常入口转到另一个

模块的内部;两个模块有一部分程序代码重叠;一个模块有多个入口。

第 32 题

内聚表示模块内部各部件之间的联系程度,(32)是系统内聚度从高到低的排序。

(32)A.通信内聚、瞬时内聚、过程内聚、逻辑内聚

B.功能内聚、瞬时内聚、顺序内聚、逻辑内聚

C.功能内聚、顺序内聚、瞬时内聚、逻辑内聚

D.功能内聚、瞬时内聚、过程内聚、逻辑内聚

参考答案:(32)C

试题解析:

软件模块内部的内聚程度从高到低排序为:

1、功能内聚:完成一个单一功能,各个部分协同工作,缺一不可。

2、顺序内聚:处理元素相关,而且必须顺序执行。

3、通信内聚:所有处理元素集中在一个数据结构的区域上。

4、过程内聚:处理元素相关,而且必须按特定的次序执行。

5、瞬时内聚(时间内聚):所包含的任务必须在同一时间间隔内执行。

6、逻辑内聚:完成逻辑上相关的一组任务。

7、偶然内聚(巧合内聚):完成一组没有关系或松散关系的任务。

第 33-34 题

随着对象持久化技术的发展,产生了众多持久化框架,其中,(33)基于 EJB 技术。(34)是 ORM 的

解决方案。

(33). A.iBatis B.CMP C.JDO D.SQL

(34).A.SQL B.CMP C.JDO D.iBatis

参考答案:(33)B (34)D

试题解析:

JAVA 体系下,目前主流的持久化技术框架包括 CMP、Hibernate、iBatis 和 JDO 等。

1.CMP

在 J2EE 架构中,CMP(Container-ManagedPersistence,容器管理持久化)是由 EJB 容器来管理

实体 EJB 的持久化,EJB 容器封装了对象/关系的映射和数据访问细节。CMP 和 ORM 的相似

之处在于,两者都提供对象/关系映射服务,都将对象持久化的任务从业务逻辑中分离出来。

区别在于CMP负责持久化实体EJB组件,而ORM负责持久化POJO(PlainOrdinaryJavaObject,

简单的 Java 对象),它是普通的基于 JavaBean 形式的实体域对象。

CMP 模式的优点在于它基于 EJB 技术,是 SUNJ2EE 体系的核心部分,获得了业界的普遍支持,包

括各大厂商和开源组织等,如果选择它来进行企业级开发,技术支持会非常完备,同时其功

能日趋完善,包括了完善的事务支持,EJBQL 查询语言和透明的分布式访问等。CMP 的缺点

在于开发的实体必须遵守复杂的 J2EE 规范,而 ORM 没有类似要求,其灵活性受到影响;而

且,CMP 只能运行在 EJB 容器中,而普通 POJO 可以运行在任何一种 Java 环境中;尽管遵循

J2EE 的规范,但 EJB 的移植性比 ORM 要差。

2.Hibernate

Hibernate 和 iBatis 都是 ORM 解决方案,不同的是两者各有侧重。

3.iBatis

iBatis 提供 Java 对象到 SQL(面向参数和结果集)的映射实现,实际的数据库操作需要通过手

动编写 SQL 实现,与 Hibernate 相比,iBatis 最大的特点就是小巧,上手较快。如果不需

要太多复杂的功能,iBatis 是既可满足要求又足够灵活的最简单的解决方案。

4.JDO

JDO(JavaDataObject,Java 数据对象)是 SUN 公司制定的描述对象持久化语义的标准 API,它

是 Java 对象持久化的新规范。JDO 提供了透明的对象存储,对开发人员来说,存储数据对

象完全不需要额外的代码(例如,JDBCAPI 的使用)。这些繁琐的例行工作已经转移到 JDO

产品提供商身上,使开发人员解脱出来,从而集中时间和精力在业务逻辑上。

另外,JDO 很灵活,因为它可以在任何数据底层上运行。JDBC 只能应用于关系型数据库,而 JDO

更通用,提供到任何数据底层的存储功能,包括关系型数据库、普通文件、XML 文件和对象

数据库等,使得应用的可移植性更强。

第 35-37 题

(35)的开发过程一般是先把系统功能视作一个大的模块,再根据系统分析与设计的要求对其进行

进一步的模块分解或组合。(36)使用了建模的思想,讨论如何建立一个实际的应用模型,包括对象模

型、动态模型和功能模型,其功能模型主要用(37)实现。

(35)A.面向对象方法 B.OMT 方法 C.结构化方法 D.Booch 方法

(36)A.面向对象方法 B.OMT 方法 C.结构化方法 D.Booch 方法

(37)A.状态图 B.DFD C.类图 D.流程图

参考答案:(35)C (36)B (37)B

试题解析:

结构化方法假定待开发的系统是一个结构化的系统,其基本思想是将系统的生命周期划分

为系统规划、系统分析、系统设计、系统实施、系统维护等阶段。这种方法遵循系统工程原理,

按照事先设计好的程序和步骤,使用一定的开发工具,完成规定的文档,在结构化和模块化的基

础上进行信息系统的开发工作。结构化方法的开发过程一般是先把系统功能视为一个大的模块,

再根据系统分析与设计的要求对其进行进一步的模块分解或组合

OMT 方法使用了建模的思想,讨论如何建立一个实际的应用模型,包括对象模型、动态模型

和功能模型。对象模型描述系统中对象的静态结构、对象之间的关系、属性和操作,主要用对象

图来实现;动态模型描述与时间和操作顺序有关的系统特征,例如,激发事件、事件序列、确定

事件先后关系的状态等,主要用状态图来实现动态模型;功能模型描述一个计算如何从输入值

得到输出值,它不考虑计算的次序,主要用 DFD 来实现功能模型。简单地说,功能模型指出发生

了什么,动态模型确定什么时候发生,而对象模型确定发生的客体。

第 38 题

下列开发方法中,(38)不属于敏捷开发方法。

(38) A.极限编程 B.螺旋模型 C.自适应软件开发 D.水晶方法

参考答案:(38)B

试题解析:

送分题,螺旋模型不属于敏捷开发方法。

第 39 题

软件能力成熟度模型提供了一个软件能力成熟度的框架,它将软件过程改进的步骤组织成 5 个成熟

度等级。其中,软件过程已建立了基本的项目管理过程,可用于对成本、进度和功能特性进行跟踪,说

明软件已达到(39)成熟度等级。

(39) A.已定义级 B.优化级 C.已管理级 D.可重复级

参考答案:(39)D

试题解析:

CMM 的目的是帮助组织对软件过程进行管理和改进,增强开发与改进能力,从而能按时地、不超预

算地开发出高质量的软件。CMM 的五个成熟度等级分别为初始级、可重复级、已定义级、已管理级和优

化级。

(

1)初始级。初始级是未加定义的随意过程,软件过程的特点是无秩序的,有时甚至是混乱的。软

件过程定义几乎处于无章法和步骤可循的状态,软件产品所取得的成功往往依赖于极个别人的努力和机

遇。

(

2)可重复级。可重复级是规则化和纪律化的过程,软件过程已建立了基本的项目管理过程,可用

于对成本、进度和功能特性进行跟踪。对类似的应用项目,有章可循并能重复以往所取得的成功。

(

3)已定义级。已定义级是标准的和一致的过程,用于管理的和工程的软件过程均已文档化、标准

化,并形成了整个软件组织的标准软件过程。全部项目均采用与实际情况相吻合的、适当修改后的标准

软件过程来进行操作。

(

4)已管理级。已管理级是可预测的过程,软件过程和产品质量有详细的度量标准。软件过程和产

品质量得到了定量的认识和控制。

(

5)优化级。优化级是持续改进的过程,通过对来自过程、新概念和新技术等方面的各种有用信息

的定量分析,能够不断地、持续性地对过程进行改进。

第 40 题

描述企业应用中的实体及其联系,属于数据库设计的(40)阶段。

(40) A.需求分析 B.概念设计 C.逻辑设计 D.物理设计

参考答案:40.B

试题解析:

描述企业应用中的实体及联系,也就是在做 ER 图的建模,这是概念结构设计阶段的任务。

第 41 题

某企业信息系统采用分布式数据库系统,该系统中“每节点对本地数据都能独立管理”和“当某一

场地故障时,系统可以使用其它场地上的副本而不至于使整个系统瘫痪”分别称为分布式数据库的(41)。

(41)A.共享性和分布性

B.自治性和分布性

C.自治性和可用性

D.分布性和可用性

参考答案:(41)C

试题解析:

分布式数据库是由一组数据组成的,这组数据分布在计算机网络的不同计算机上,网络中的

每个节点具有独立处理的能力(称为场地自治),它可以执行局部应用,同时,每个节点也能通

过网络通信子系统执行全局应用。分布式数据库系统是在集中式数据库系统技术的基础上发展

起来的,具有如下特点:

(

1)数据独立性。在分布式数据库系统中,数据独立性这一特性更加重要,并具有更多的

内容。除了数据的逻辑独立性与物理独立性外,还有数据分布独立性(分布透明性)。

(

2)集中与自治共享结合的控制结构。各局部的 DBMS 可以独立地管理局部数据库,具有自

治的功能。同时,系统又设有集中控制机制,协调各局部 DBMS 的工作,执行全局应用。

(

3)适当增加数据冗余度。在不同的场地存储同一数据的多个副本,这样,可以提高系统

的可靠性和可用性,同时也能提高系统性能。

(

4)全局的一致性、可串行性和可恢复性。

第 42-43 题

给定关系模式 R<U,

F>,其中:属性集 U={A,B,C,D,E},函数依赖集 F={AC→B,B→DE}。关系 R(42)

,

且分别有(43)。

(42)A.只有 1 个候选关键字 AC

B.只有 1 个候选关键字 AB

C.有 2 个候选关键字 AC 和 BC

D.有 2 个候选关键字 AC 和 AB

(43)A.1 个非主属性和 4 个主属性

B.2 个非主属性和 3 个主属性

C.3 个非主属性和 2 个主属性

D.4 个非主属性和 1 个主属性

参考答案(42).A (43)C

试题解析:

原题错

,因为 E 是孤立的。所有考生应该都得分

第 44-45 题

若要将部门表 Demp 中 name 列的修改权限赋予用户 Ming,并允许 Ming 将该限授予他人,实现的 SQL

语句如下:

GRANT(44)ONTABLEDempTOMing(45)

(44) A.SELECT(name)

B.UPDATE(name)

C.INSERT(name)

D.ALLPRIVILEGES(name)

(45)A.FORAL

B.CASCADE

C.WITHGRANTOPTION

D.WITHCHECKOPTION

参考答案:(44).B (45).C

试题解析:

SQL 语言中,Grant 为授权语句,其语法规则为:<br>Grant<权限>on 表名[(列名)]to 用户

Withgrantoption。

可能的权限有:

SELECT:访问声明的表/视图的所有列/字段。

INSERT:向声明的表中插入所有列字段。

UPDATE:更新声明的表所有列/字段。

DELETE:从声明的表中删除所有行。

RULE:在表/视图上定义规则。

ALL:赋予所有权限。

在进行权限赋予的时候,可带一个附加选项,其选项内容包括:

CHARACTERSET:允许使用声明的字符集.

COLLATION:允许使用声明的集合序列.

TRANSLATION:允许使用声明的字符集转换.

DOMAIN:允许使用声明的域.

WITHGRANTOPTION:允许向别人赋予同样权限.

第 46-47 题

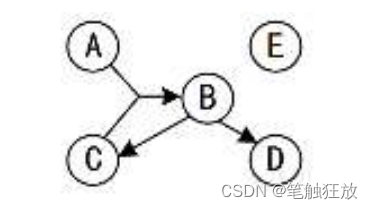

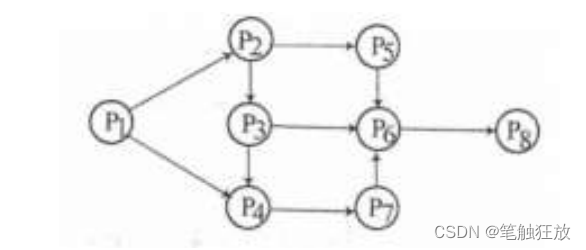

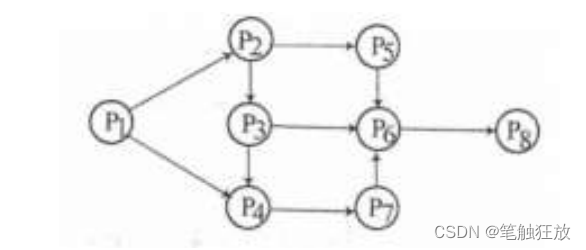

前趋图是一个有向无环图,记为→={(Pi,Pj)pi 完成时间先于 Pj 开始时间}。假设系统中进 P=

{Pl,P2,P3,P4,P5,P6,P7,P8},且进程的前趋图如下:

那么,该前趋图可记为(46),图中(47)

(46). A.→={(P1,P2),(P1,P3),(P1,P4),(P2,P5),(P3,P2),(P3.P4).(P3,P6).(P4,P7),(P5,P8)

B.→={(P1,P2),(P1,P4),(P2,P3),(P2,P5),(P3,P4),(P3,P6),(P4,P7),(P5,P6),

(P6,P8),(P7,P6)}

C.→={(P1,P2),(P1,P4),(P2,P5),(P3,P2),(P3,P4),(P3,P6),(P4,P6),(P4,p7),(p6,p8),

(p7,P8)}

D.→={(P1,P2),(P1,P3),(P2,P4),(P2,P5),(P3,P2),(P3,P4),(P3,P5),(P4,P7),(P6,

P8),(P7,P8)}

(47)A.存在着 10 个前趋关系,P1 为初始结点,P2P4 为终止结点

B.存在着 2 个前趋关系,P6 为初始结点,P2P4 为终止结点

C.存在着 9 个前趋关系,P6 为初始结点,P8 为终止结点

D.存在着 10 个前趋关系,P1,为初始结点,P8 为终止结点

参考答案:(46)B (47)D

试题解析:

前趋图中,箭线代表前趋关系,结点代表进程,本图中 P1 是起点,P8 是终点,一共有 10 个前趋关

系。每个前趋关系可用(结点 1,结点 2)的形式表示,如:P1 到 P2 之间的前趋关系可用:(P1,P2)

表示。

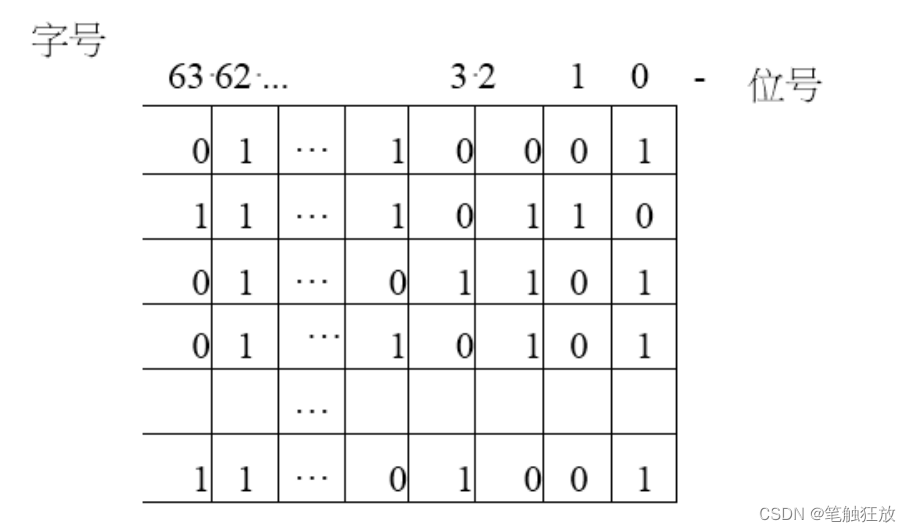

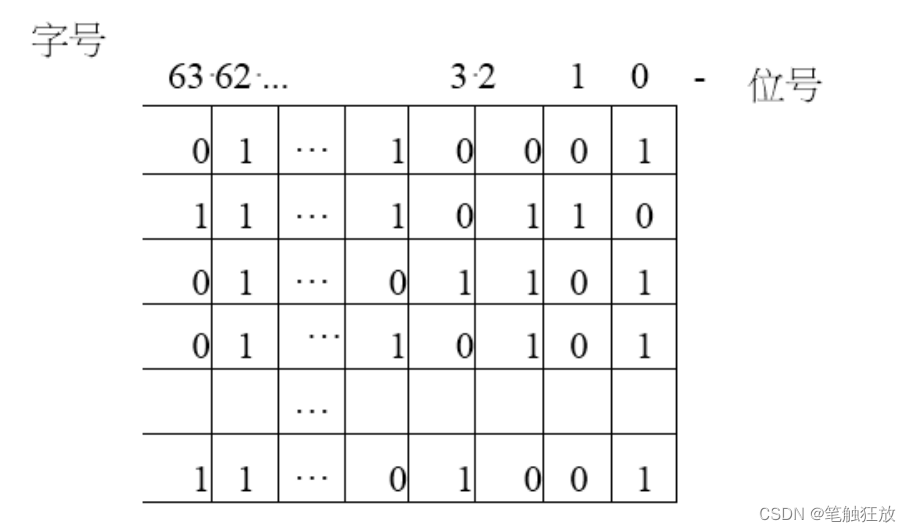

第 48-49 题

某文件管理系统在磁盘上建立了位示图(bitmap),记录磁盘的使用情况。若磁盘上物理块的编号

依次为:0、1、2、...;系统中的字长为 64 位,字的编号依次为:0、1、2、...,字中的一位对应文件

存储器上的一个物理块,取值 0 和 1 分别表示空闲和占用,如下图所示。

假设操作系统将 256 号物理块分配给某文件,那么该物理块的使用情况在位示图中编号为(48)的

字中描述;系统应该将(49)。

(48)A.3

B.4C.5D.6

(49)A.该字的 0 号位置“1”

B.该字的 63 号位置“1”

C.该字的 0 号位置“0”

D.该字的 63 号位置“0”

参考答案:(48)B (49)A

试题解析:

(256+1)/64=4.02,同时由于题目已明示“字号从 0 开始计算”,所以 256 号物理块应在 4 号字

中描述。

256 号物理块对应的是 4 号字中第 0 位,所以应将第 0 位置为“1”,表示占用。

第 50-51 题

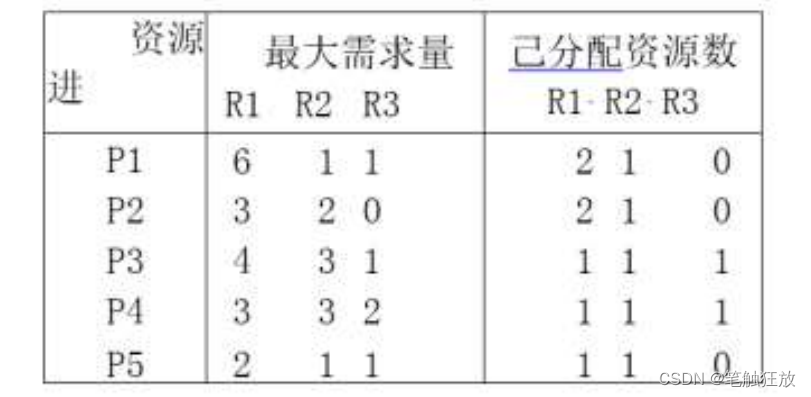

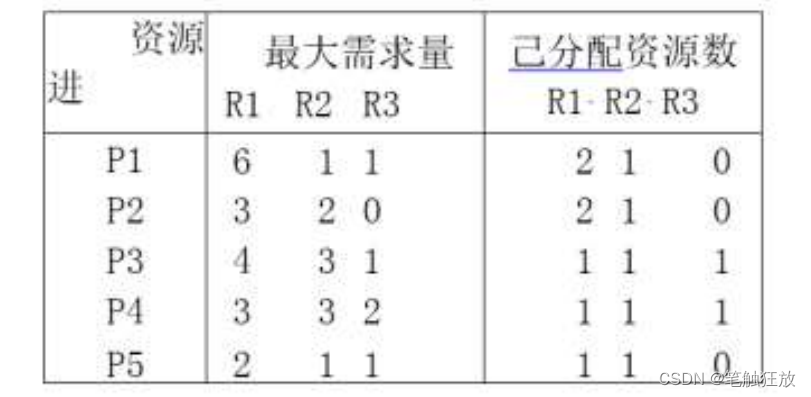

假设计算机系统中有三类互斥资源 Rl、R2 和 R3,可用资源数分别为 9、5 和 3,若在 T0 时刻系统中

有 Pl、P2、P3、P4 和 P5 五个进程,这些进程对资源的最大需求量和已分配资源数如下表所示。在 T0

时刻系统剩余的可用资源数分别为(50)。如果进程按(51)序列执行,那么系统状态是安全的。

(50)A.1、1 和 0

B.1、1 和 1

C.2、1 和 0

D.2、0 和 1

(51)A.P1→P2→P4→P5→P3

B.P4→P2→P1→P5→P3

C.P5→P2→P4→P3→P1

D.P5→Pl→P4→P2→P3

参考答案:(50)D (51)C

试题解析:

本题考银行家算法。

T0 时刻,系统剩余的可用资源数分别为:

R1:9-(2+2+1+1+1)=2

R2:5-(1+1+1+1+1)=0

R3:3-(1+1)=1

以目前的资源,只能先执行 P5,P5 执行完,系统剩余资源为:3,1,1,此时可执行 P2,

但不能执行 P1,所以应选 C。

第 52 题

“从减少成本和缩短研发周期考虑,要求嵌入式操作系统能运行在不同的微处理器平台上,能针对

硬件变化进行结构与功能上的配置。”是属于嵌入式操作系统(52)特点。

(52)A.可定制 B.实时性 C.可靠性 D.易移植性

参考答案:(52)D

试题解析:

归纳起来,典型的嵌入式系统具有以下特点:

(

1)系统专用性强。嵌入式系统是针对具体应用的专门系统。它的个性化很强,软件和硬

件结合紧密。一般要针对硬件进行软件的开发和移植,根据硬件的变化和增减对软件进行修改。

由于嵌入式系统总是用来完成某一特定任务的,整个系统与具体应用有机地结合在一起,升级

换代也以更换整个产品的方式进行,因此,嵌入式产品一旦进入市场,一般具有较长的生命周

期。

(

2)系统实时性强。很多嵌入式系统对外来事件要求在限定的时间内及时做出响应,具有

实时性。根据实时性的强弱,通常将嵌入式系统分为实时嵌入式系统和非实时嵌入式系统,其中

大部分为实时嵌入式系统。

(

3)软硬件依赖性强。嵌入式系统的专用性决定了其软硬件的互相依赖性很强,两者必须

协同设计,以达到共同实现预定功能的目的,并满足性能、成本和可靠性等方面的严格要求。

(

4)处理器专用。嵌入式系统的处理器一般是为某一特定目的和应用而专门设计的。通常

具有功耗低、体积小和集成度高等优点,能够将许多在通用计算机上需要由板卡完成的任务和

功能集成到芯片内部,从而有利于嵌入式系统的小型化和移动能力的增强。

(

5)多种技术紧密结合。嵌入式系统通常是计算机技术、半导体技术、电力电子技术、机

械技术与各行业的具体应用相结合的产物。通用计算机技术也离不开这些技术,但它们相互结

合的紧密程度不及嵌入式系统。

(

6)系统透明性。嵌入式系统在形态上与通用计算机系统差异甚大。它的输入设备往往不

是常见的鼠标和键盘之类的设备,甚至没有输出装置,用户可能根本感觉不到它所使用的设备

中有嵌入式系统的存在,即使知道,也不必关心嵌入式系统的相关情况。

(

7)系统资源受限。嵌入式系统为了达到结构紧凑、高可靠性和低成本的目的,其存储容

量、I/O 设备的数量和处理器的处理能力都比较有限。

第 53 题

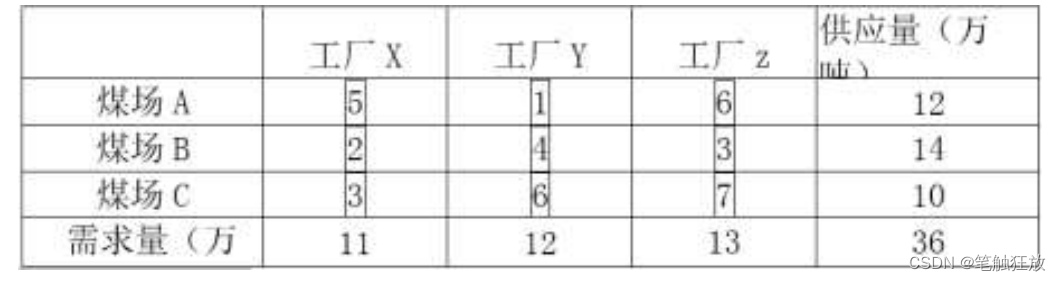

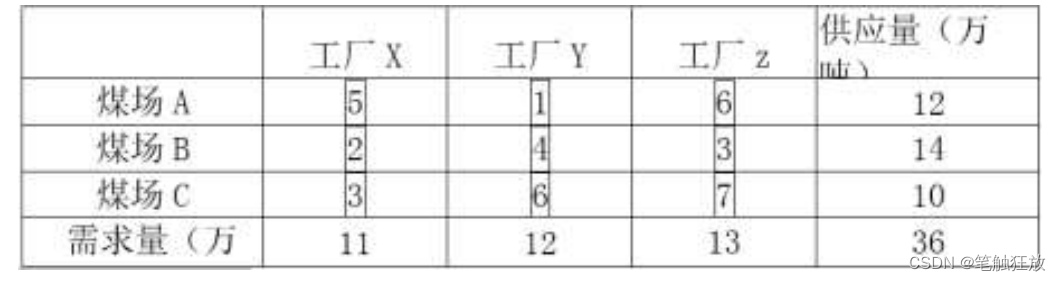

设三个煤场 A、B、C 分别能供应煤 12、14、10 万吨,三个工厂 X、Y、Z 分别需要煤 11、12、13 万

吨,从各煤场到各工厂运煤的单价(百元/吨)见下表方框内的数字。只要选择最优的运输方案,总的

运输成本就能降到(53)百万元。

(53)A.83 B.91 C.113 D.153

参考答案:(53).A

试题解析:

该题的基本解题思路为:先按前两列最优化原则排定,然后按行进行最优化验证,如果不是

最优则调整。具体流程较为复杂,请参看希赛系分直播课。

最终找到的最优方案为:

煤场 A:供给 Y 工厂 12 万吨。

煤场 B:供给 X 工厂 1 万吨;供给 Z 工厂 13 万吨。

煤场 C:供给 X 工厂 10 万吨。

第 54-55 题

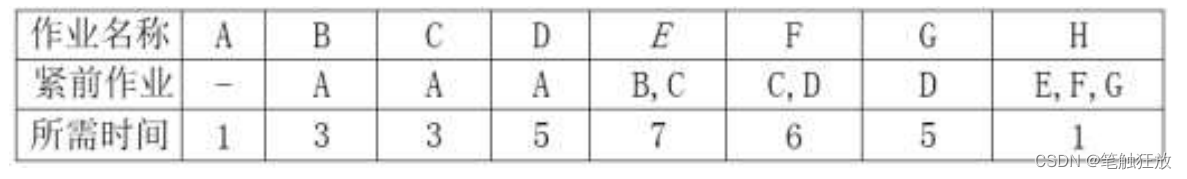

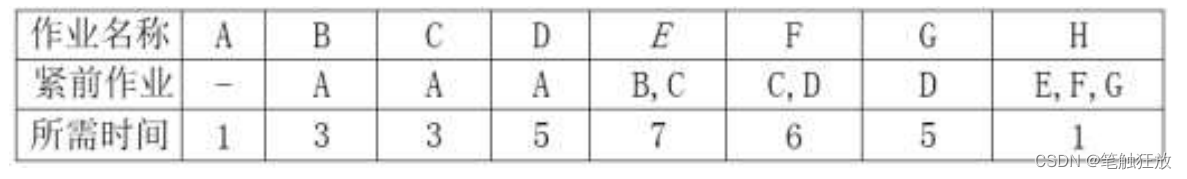

某项目有 A~H 八个作业,各作业所需时间(单位:周)以及紧前作业如下表:

该项目的工期为(54)周。如果作业 C 拖延 3 周完成,则该项目的工期(55)。

(54)A.12 B.13 C.14 D.15

(55)A.不变 B.拖延 1 周 C.拖延 2 周 D.拖延 3 周

参考答案:(54)B (55)C

试题解析:

通过绘图找最长路径可知,关键路径为:ADFH,长度为 13,所以项目的工期为 13 周。

当 C 拖延 3 周之后,关键路径变为:ACEH,长度为 15,所以工期拖延 2 周。

第 56 题

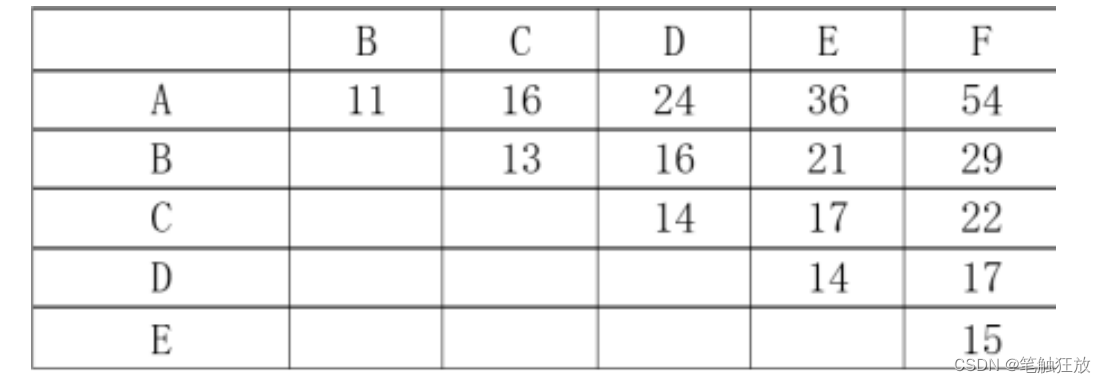

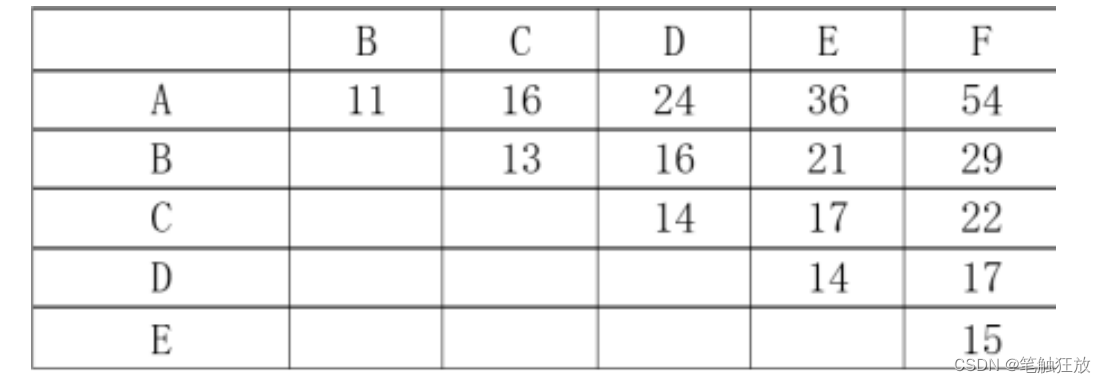

下表记录了六个结点 A、B、C、D、E、F 之间的路径方向和距离。从 A 到 F 的最短距离是(56)。

(56)A.38 B.40 C.44 D.46

参考答案:(56)A

试题解析:

最短路径方案为:A->C->F。16+22=38。

具体分析过程参看希赛直播课。

第 57 题

信息系统的性能评价指标是客观评价信息系统性能的依据,其中,(57)是指系统在单位时间内处

理请求的数量。

(57)A.系统响应时间

B.吞吐量

C.资源利用率

D.并发用户数

参考答案:(57)B

试题解析:

吞吐率指一个业务系统在单位时间内提供的产量(或服务量)。

第 58 题

运用互联网技术,在系统性能评价中通常用平均无故障时间(MTBF)和平均故障修复时间(MTTR)

分别表示计算机系统的可靠性和可用性,(58)表示系统具有高可靠性和高可用性。

(58)A.MTBF 小,MTTR 小

B.MTBF 大,MTTR 小

C.MTBF 大,MTTR 大

D.MTBF 小,MTTR 大

参考答案:(58)B

试题解析:

MTBF:平均无故障时间,也就是平均运行多久不出故障,这个时间越大,可用性越好。

MTTR:平均故障修复时间,也就是每次故障需要多长时间恢复为正常状态,这个时间越小越

好。

如果两次故障的间隔时间长,而每次故障的修复时间短,则系统的可靠性高。

第 59 题

矢量图是常用的图形图像表示形式,(59)是描述矢量图的基本组成单位。

(59) A.像素 B.像素点 C.图元 D.二进制位

参考答案:(59)C

试题解析:

位图的基本组成单位是像素点,而矢量图的基本组成单位是图元。

第 60 题

使用(60)DPI 分辨率的扫描仪扫描一幅 2×4 英寸的照片,可直接得到 30×600 像素的图像。

(60) A.100 B.150 C.300 D.600

参考答案:(60)B

试题解析:

DPI(DotsPerInch,每英寸点数)是一个量度单位,用于点阵数码影像,指每一英寸长度中,

取样、可显示或输出点的数目。

300*600/(2*4)=22500,这说明每平方英寸的像素是 22500,将此数开方得,每一英寸长度

对应的像素是 150 个。

第 61 题

(61)防火墙是内部网和外部网的隔离点,它可对应用层的通信数据流进行监控和过滤。

(61) A.包过滤 B.应用级网关 C.数据库 D.WEB

参考答案:(61)B

试题解析:

防火墙技术可分为网络级防火墙和应用级防火墙两类。网络级防火墙用来防止整个网络出

现外来非法的入侵。例如,分组过滤和授权服务器就属于这一类。前者检查所有流入本网络的信

息,然后拒绝不符合事先制订好的一套准则的数据,而后者则是检查用户的登录是否合法;应用

级防火墙是从应用程序来进行接入控制,通常使用应用网关或代理服务器来区分各种应用。例

如,可以只允许 WWW 应用,而阻止 FTP 应用。

题目中要求对应用层的通信数据流进行监控与过滤,这个要求使用包过滤防火墙是做不到

的,必须使用应用层的防火墙——应用级网关。

第 62-63 题

在以太网标准中规定的最小帧长是(62)字节,最小帧长是根据(63)来定的。

(62) A.20 B.64 C.128 D.151.8

(63) A.网络中传送的最小信息单位

B.物理层可以区分的信息长度

C.网络中发生冲突的最短时间

D.网络中检测冲突的最长时间

参考答案:(62)B (63)D

试题解析:

CSMA/CD 冲突避免的方法:先听后发、边听边发、随机延迟后重发。一旦发生冲突,必须让

每台主机都能检测到。关于最小发送间隙和最小帧长的规定也是为了避免冲突。

考虑如下的情况,主机发送的帧很小,而两台冲突主机相距很远,在主机 A 发送的帧传输到

B 的前一刻,B 开始发送帧。这样,当 A 的帧到达 B 时,B 检测到冲突,于是发送冲突信号。假

如在 B 的冲突信号传输到 A 之前,A 的帧已经发送完毕,那么 A 将检测不到冲突而误以为已发送

成功。由于信号传播是有时延的,因此检测冲突也需要一定的时间。这也是为什么必须有个最小

帧长的限制。<br>按照标准,10Mbps 以太网采用中继器时,连接的最大长度是 2500 米,最多经

过 4 个中继器,因此规定对 10Mbps 以太网一帧的最小发送时间为 51.2 微秒。这段时间所能传

输的数据为 512 位,因此也称该时间为 512 位时。这个时间定义为以太网时隙,或冲突时槽。

512 位=64 字节,这就是以太网帧最小 64 字节的原因。

第 64 题

假设模拟信号的频率为 10

~

16MHz,采样频率必须大于(64)时,才能使得的样本信号不失真。

(64)A.8MHz B.10MHz C.20MHz D.32MHz

参考答案:(64)D

试题解析:

根据奈奎斯特定理,要确保声音基本不失真,采样频率应设定为拟采样音频最高频率的 2 倍,

即:16MHz*2=32MHz。

第 65 题

TCP 和 UDP 协议均提供了(65)能力。

(65)A.连接管理 B.差错校验和重传 C.流量控制 D.端口寻址

参考答案:(65)D

试题解析:

TCP 与 UDP 均支持对具体指定端口号进行通信。但连接管理、差错校验、重传等能力只有

TCP 具备。

第 66 题

建立 TCP 连接时,一端主动打开后所处的状态为(66)。

(66)A.SYNSENT

B.ESTABLISHED

C.CLOSE-WAIT

D.LAST-ACK

参考答案:(66)A

试题解析:

LISTEN:侦听来自远方的 TCP 端口的连接请求。

SYN-SENT:在发送连接请求后等待匹配的连接请求。

SYN-RECEIVED:在收到和发送一个连接请求后等待对方对连接请求的确认。

ESTABLISHED:代表一个打开的连接。

FIN-WAIT-1:等待远程 TCP 连接中断请求,或先前的连接中断请求的确认。

FIN-WAIT-2:从远程 TCP 等待连接中断请求。

CLOSE-WAIT:等待从本地用户发来的连接中断请求。

CLOSING:等待远程 TCP 对连接中断的确认。

LAST-ACK:等待原来的发向远程 TCP 的连接中断请求的确认。

TIME-WAIT:等待足够的时间以确保远程 TCP 接收到连接中断请求的确认。

CLOSED:没有任何连接状态。

第 67 题

配置 POP3 服务器时,邮件服务器中默认开放 TCP 的(67)端口。

(67)A.21 B.25 C.53 D.110

参考答案:D

试题解析:

POP3:110 端口,邮件收取。

SMTP:25 端口,邮件发送。

FTP:20 数据端口/21 控制端口,文件传输协议。

HTTP:80 端口,超文本传输协议,网页传输。

DHCP:67 端口,IP 地址自动分配。

SNMP:161 端口,简单网络管理协议。

DNS:53 端口,域名解析协议,记录域名与 IP 的映射关系。

TCP:可靠的传输层协议。

UDP:不可靠的传输层协议。

ICMP:因特网控制协议,PING 命令来自该协议。

IGMP:组播协议。

ARP:地址解析协议,IP 地址转换为 MAC 地址。

RARP:反向地址解析协议,MAC 地址转 IP 地址。

第 68 题

某校园网的地址是 202.115.192.0/19,要把该网络分成 32 个子网,则子网掩码该是(68)。

(68)A.255.255.200.0

B.255.255.224.0

C.255.255.254.0

D.255.255.255.0

参考答案:(68)D

试题解析:

本题中,原网络号 19 位,要划分成 32 个子网,说明要再增加 5 位的网络号(

2

5

=32),即网络号一

共 24 位,对应子网掩码为:255.255.255.0。

第 69 题

下列无线网络技术中,覆盖范围最小的是(69)。

(69)A.802.15.1 蓝牙

B.802.11n 无线局域网

C.802.15.4ZigBee

D.802.16m 无线城域网

参考答案:(69)A

试题解析:

1、802.11n 无线局域网:传输距离在 100-300m,功耗 10-50mA。

2、Zigbee,传输距离 50-300M,功耗 5mA,最大特点是可自组网,网络节点数最大可达 65000

个。

3、蓝牙,传输距离 2-30M,速率 1Mbps,功耗介于 zigbee 和 WIFI 之间。

第 70 题

2019 年我国将在多地展开 5G 试点,届时将在人口密集区为用户提供(63)bps 的用户体验速率。

(70)A.100M B.1G C.10G D.1T

参考答案:(70)B

试题解析:

2019 年 5G 试点可为用户提供的体验速率是 1G,这个速率比 4G 快了 10 倍,但并非 5G 的极

限速率。5G 的理论极限速率可达 10G。

第 71-75 题

During the systems planning phase, a systems analyst conducts a (71)activity to study

the systems request and recommend specific action. After obtaining an authorization to

proceed, the analyst interacts with (72) to gather facts about the problem or opportunity,

project scope and constraints, project benefits, and estimated development time and costs.

In many cases, the systems request does not reveal the underlying problem, but only a

symptom. A popular technique for investigating causes and effects is called (73)

The analyst has analyzed the problem or opportunity, defined the project scope and

constraints, and performed (74)to evaluate project usability, costs, benefits, and time

constraints. The end product of the activity is (75). The main content must include

an<br>estimate of time, staffing requirements, costs, benefits, and expected results for

the next phase of the SDLC.

(71) A.case study

B. requirements discovery

C.preliminary investigation

D.business understanding

(72) A.system users

B.system owner

C.managers and users

D.business analysts

(73) A.fishbone diagram

B.PERT diagram

C.Gantt diagram

D.use case diagram

(74) A.feasibility analysis

B.requirement analysis

C.system proposal

D.fact-finding

(75) A.a report to management、

B.a requirement definition

C.a project charter

D.a request for proposal

参考答案:(71)C (72)C (73)A (74)A (75)C

试题解析:

参考译文

在系统规划/计划阶段,系统分析师会通过组织初步的调查活动去研究系统需求并给出建议方案。

在获得批准后,系统分析将和客户的管理人员和系统用户坐在一起去分析当前系统的问题和发现机会点,

确定项目范围和系统约束,并初步得出系统预期收益、系统开发时间和开发成本。一般而言,系统需求

仅仅是描述表象,而没有触及根本的问题。系统分析员通常采用鱼骨图来进行因果分析,发现问题和机

会,确定项目范围和约束后,进行可行性分析,评估项目可行性,估算成本和收益,给出时间约束。该

阶段输出的可行性报告后面是项目计划,主要包括了预估的项目工期,人力资源需求,项目成本,项目

收益和后续软件开发生命周期阶段预期目标等。