随着围绕所有企业的数字革命,无论大小,企业、组织甚至政府都依赖计算机化系统来管理他们的日常活动,从而使网络安全成为保护数据免受各种在线攻击或任何未经授权访问的主要目标。

随着数据泄露、勒索软件和黑客攻击的新闻成为常态,技术的不断变化也意味着网络安全趋势的平行转变。

以下是 2023 年的主要网络安全趋势:

1. 汽车黑客的兴起

现在的现代汽车都配备了自动化软件,为驾驶员在巡航控制、发动机正时、门锁、安全气囊和高级驾驶员辅助系统方面创造无缝连接。这些车辆使用蓝牙和 WiFi 技术进行通信,这也使它们容易受到黑客的攻击或威胁。

随着自动驾驶汽车的更多使用,预计到 2023 年,获得对车辆的控制权或使用麦克风进行窃听的情况将会增加。自动驾驶或自动驾驶车辆使用更复杂的机制,需要严格的网络安全措施。

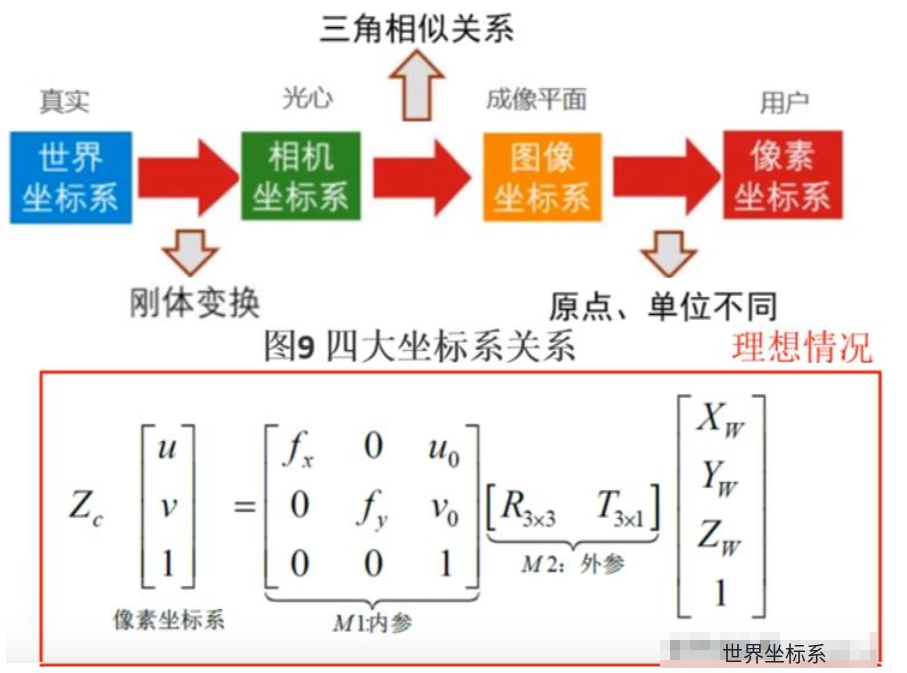

2. 人工智能 (AI) 的潜力

随着人工智能被引入所有细分市场,这种结合机器学习的技术给网络安全带来了巨大的变化。人工智能在构建自动化安全系统、自然语言处理、人脸检测和自动威胁检测方面一直至关重要。

尽管如此,它也被用于开发智能恶意软件和攻击以绕过控制数据的最新安全协议。启用 AI 的威胁检测系统可以预测新的攻击并立即通知管理员任何数据泄露。

3. 移动是新目标

2019 年,网络安全趋势使移动银行恶意软件或攻击大幅增加(50%),使我们的手持设备成为黑客的潜在目标。

我们所有的照片、金融交易、电子邮件和信息对个人都有更多的威胁。智能手机病毒或恶意软件可能会引起 2023 年网络安全趋势的关注。

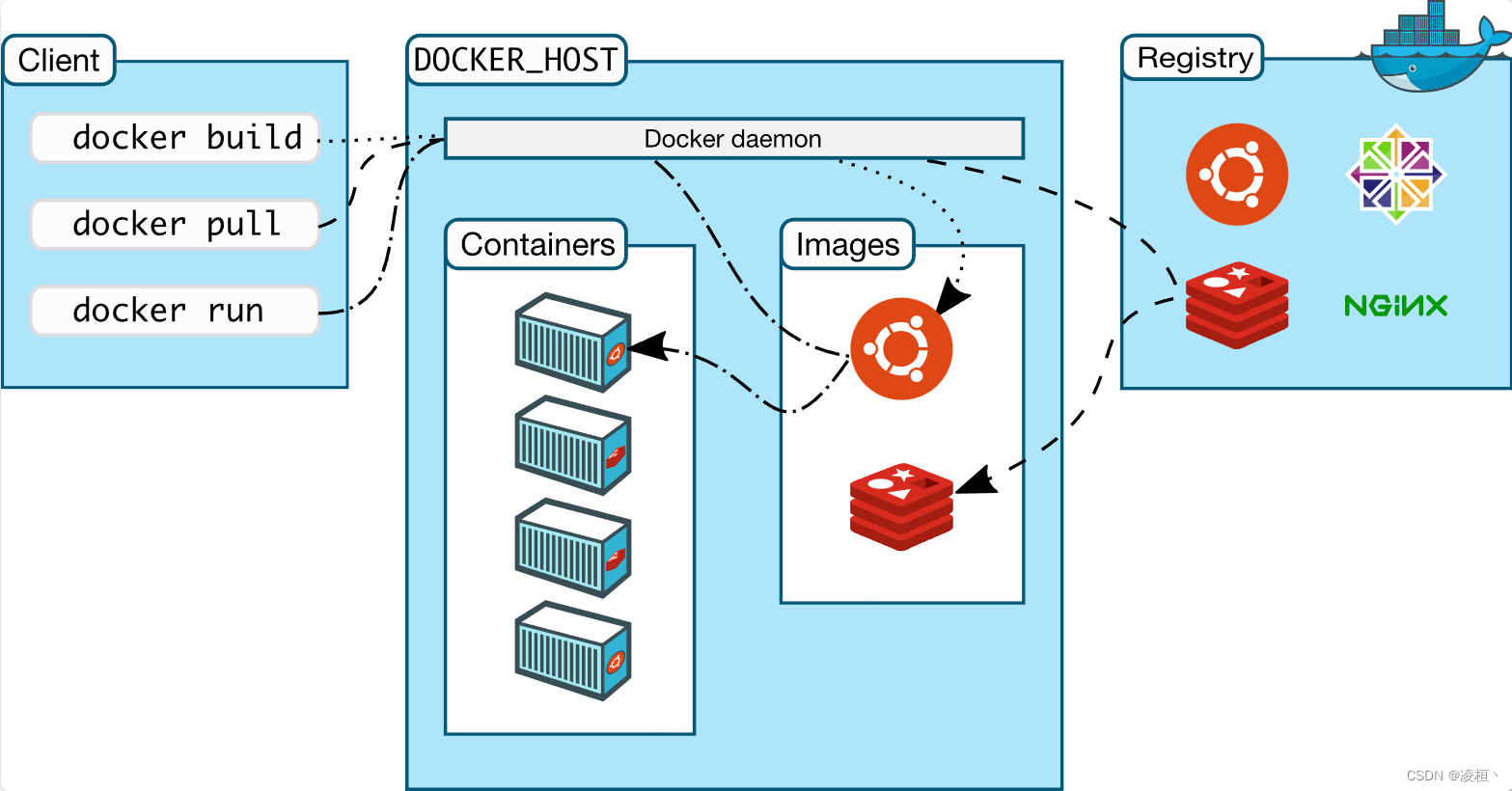

4. 云也有潜在的脆弱性

现在越来越多的组织建立在云上,需要持续监控和更新安全措施以防止数据泄露。尽管谷歌或微软等云应用程序在其端仍然配备了良好的安全性,但用户端是错误错误、恶意软件和网络钓鱼攻击的重要来源。

5. 数据泄露:首要目标

数据将继续成为世界各地组织的主要关注点。无论是个人还是组织,保护数字数据是现在的首要目标。您的系统浏览器或软件中的任何小缺陷或错误都是黑客访问个人信息的潜在漏洞。

新的严格措施通用数据保护条例 (GDPR) 从 2018 年 5 月 25 日起开始实施,为欧盟 (EU) 的个人提供数据保护和隐私。同样,加州消费者隐私法 (CCPA) 于 2020 年 1 月 1 日后适用,以维护加州地区的消费者权益。

6. 物联网与 5G 网络:技术与风险的新时代

随着 5G 网络的出现和发展,物联网 (IoT) 将开启一个互联互通的新时代。多台设备之间的这种通信也使它们容易受到外部影响、攻击或未知软件错误的影响。即使是谷歌支持的世界上使用最多的浏览器,Chrome也被发现存在严重的错误。

5G架构在业界相对较新,需要大量的研究来寻找漏洞,使系统免受外部攻击。5G网络的每一步都可能带来大量的网络攻击我们可能不知道。在这里,制造商需要非常严格地构建复杂的 5G 硬件和软件以控制数据泄露。

7. 自动化与集成

随着数据量每天成倍增加,集成自动化以对信息进行更复杂的控制变得尤为重要。现代繁忙的工作需求也迫使专业人员和工程师提供快速、熟练的解决方案,使自动化比以往任何时候都更有价值。

在敏捷过程中纳入安全度量,以在各个方面构建更安全的软件。大型和复杂的 Web 应用程序更难以保护,使自动化和网络安全成为软件开发过程的关键概念。

8. 有针对性的勒索软件

另一个我们似乎无法忽视的重要网络安全趋势是有针对性的勒索软件。特别是在发达国家,工业严重依赖特定的软件来运行他们的日常活动。

这些勒索软件的目标更加集中,例如 Wanna Cry 对英格兰苏格兰国民健康服务医院的攻击破坏了7万多台医疗设备。

虽然一般来说,勒索软件会要求威胁发布受害者的数据,除非支付赎金,但它仍然会影响大型组织或国家。

9. 国家支持的网络战

西方和东方大国之间不会停止寻求优势。美国与伊朗或大国黑客之间的紧张关系虽然攻击次数很少,但经常引起全球新闻;它们对选举等事件产生重大影响。

今年将举行 70 多场选举,这期间的犯罪活动将会激增。预计备受瞩目的数据泄露、政治和工业机密将成为 2023 年网络安全的首要趋势。

10. 内部威胁

人为错误仍然是数据泄露的主要原因之一。

任何糟糕的一天或故意的漏洞都可能导致整个组织因数百万被盗数据而倒闭。Verizon 在数据泄露方面的报告提供了有关网络安全趋势的战略见解,总攻击的34%是由员工直接或间接造成的。

因此,请确保您在场所内提高意识,以各种可能的方式保护数据。

11.远程工作网络安全

大流行迫使许多公司转向远程工作,带来了一系列新的网络安全挑战。远程工作者可能更容易受到网络攻击,因为他们的网络和设备通常不太安全。

因此,组织必须确保采取足够的安全措施来保护他们的远程员工,例如多因素身份验证、安全 VPN 和自动修补。

12. 社会工程攻击

社会工程攻击正在增加,因为攻击者使用网络钓鱼、鱼叉式网络钓鱼和身份盗窃等技术来获取对敏感数据的访问权限。组织必须确保其员工接受过识别和报告任何可疑活动的培训,并采取措施防止此类攻击。

13. 多重身份验证

多因素身份验证 (MFA) 是一种安全措施,要求用户在访问帐户之前提供多种形式的身份验证。这种额外的安全层有助于防止网络攻击,因为攻击者必须能够访问多条信息才能获得访问权限。

组织应确保所有帐户都受到 MFA 的保护,以降低未经授权访问的风险。自动化在网络安全中变得越来越重要。自动化安全流程有助于减少检测和响应威胁所需的时间,并提高威胁检测的准确性。

自动化还可以减少对手动流程的依赖,这些流程既耗时又容易出现人为错误。

14. 国家支持的攻击者

国家支持的攻击者变得越来越狡猾,组织需要意识到这些类型的攻击者可能会以他们为目标。他们必须确保采取足够的安全措施来防止这些类型的攻击,例如多因素身份验证和实时监控。

15. 身份和访问管理

身份和访问管理(IAM) 是一种安全措施,可帮助组织控制和监控有权访问敏感数据和网络的人员。他们应确保采取适当的 IAM 措施,例如用户身份验证、授权策略和访问控制列表。

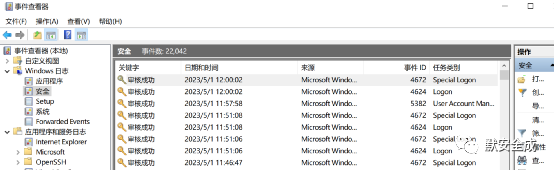

16. 实时数据监控

实时数据监控是一项重要的安全措施,可帮助组织检测和响应任何可疑活动。他们应该确保他们有足够的措施来监控所有数据活动,例如自动警报和日志监控。

17. 汽车黑客

随着汽车越来越多地连接到互联网,它们也变得容易受到网络攻击。组织应确保采取足够的安全措施来保护联网车辆,例如加密、身份验证和实时监控。

18. 人工智能潜力:

人工智能 (AI) 有可能彻底改变安全领域。AI 可以帮助实时检测和响应网络攻击,以及自动执行日常安全任务。组织应确保他们有足够的安全措施来防止任何潜在的与人工智能相关的威胁。

19. 提高物联网设备的安全性

物联网(IoT) 设备正变得越来越流行,预计在未来几年将变得更加流行。随着越来越多的设备联网,提高这些设备安全性的需求将变得越来越重要。组织应确保其物联网设备的安全性是最新的,并确保其数据和应用程序保持安全。

20. 云也很脆弱

云计算提供了许多好处,但也引入了新的安全风险。组织应确保采取足够的安全措施来保护基于云的数据和网络,例如加密、身份验证和定期修补。

随着越来越多的公司将其数据和应用程序迁移到云端,对能够保护这些资产的云安全解决方案的需求将会增加。云安全解决方案旨在保护存储在云中的数据免遭未经授权的访问,并防止数据泄露和其他网络威胁。

2023 年的这些网络安全趋势势必会让组织更加担心叠加其安全措施。预计组织今年将花费超过 1000 亿美元来保护其资产,比以往任何时候都多。

由于基础设施安全是当今几乎每个组织的重要组成部分,因此今天开始他们的网络安全学习曲线以成为明天的专家将是一个不错的选择。

技术娴熟且经验丰富的网络安全人员是 IT 行业中收入最高的专业人员之一。