声明:文中涉及到的技术和工具,仅供学习使用,禁止从事任何非法活动,如因此造成的直接或间接损失,均由使用者自行承担责任。

点点关注不迷路,每周不定时持续分享各种干货。

众亦信安,中意你啊!

今天领导下发了任务,要求干到系统后台(ps:最好是有敏感数据),直接开搞,下边是直接访问到的系统。

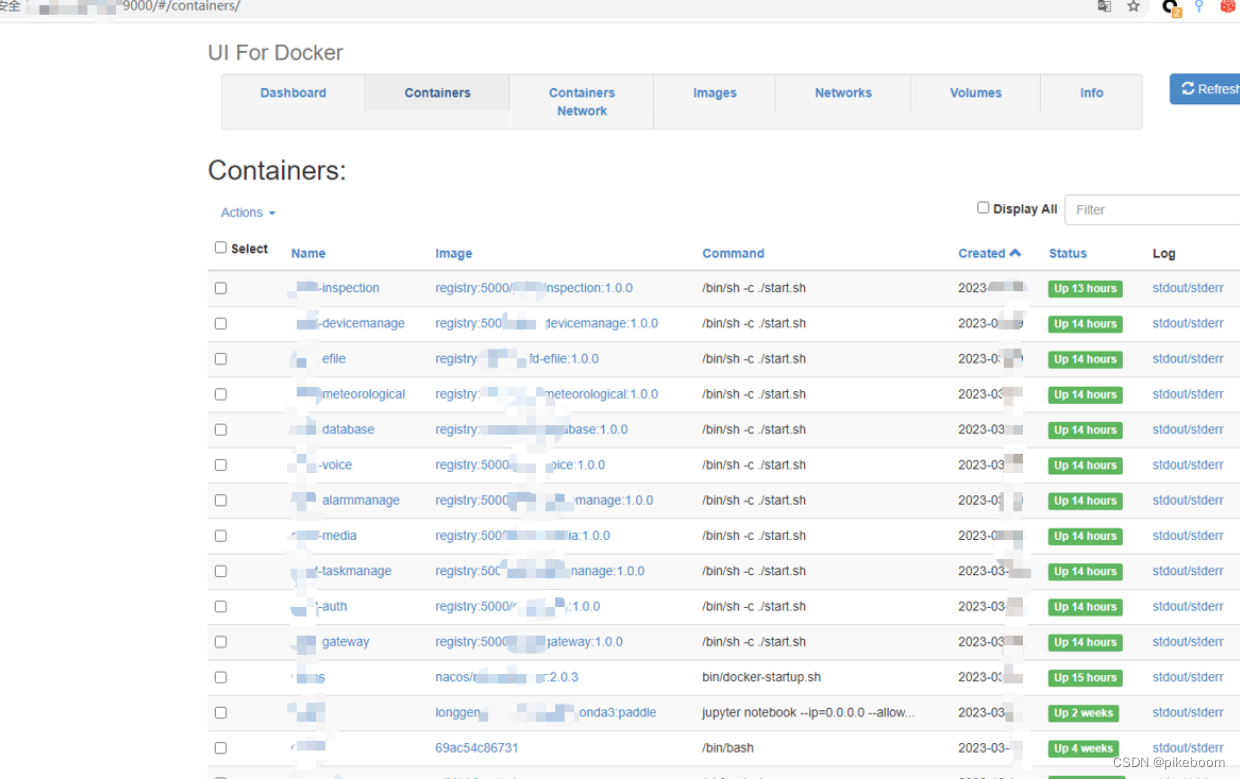

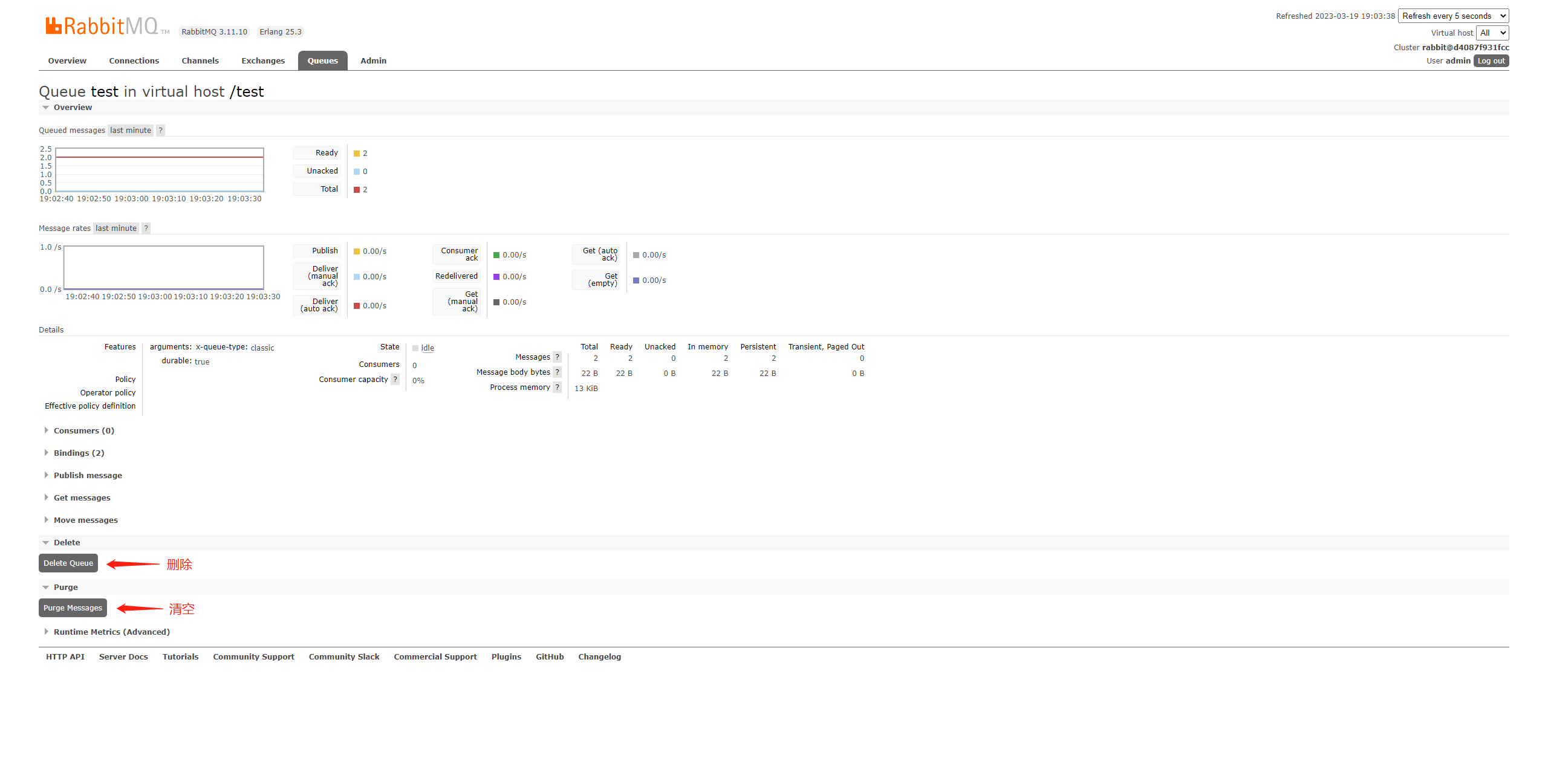

访问9000端口,发现泄露了大量的docker配置文件信息,整理重要的web组件如下redis(6379),mysql(13307),禅道(10098),gitlab(8081),因为系统是云上的又是docker环境,所以我们重点看禅道和gitlab这两个组件,通过大量poc武器库打过去是没有发现历史漏洞。

访问9000端口,发现泄露了大量的docker配置文件信息,整理重要的web组件如下redis(6379),mysql(13307),禅道(10098),gitlab(8081),因为系统是云上的又是docker环境,所以我们重点看禅道和gitlab这两个组件,通过大量poc武器库打过去是没有发现历史漏洞。

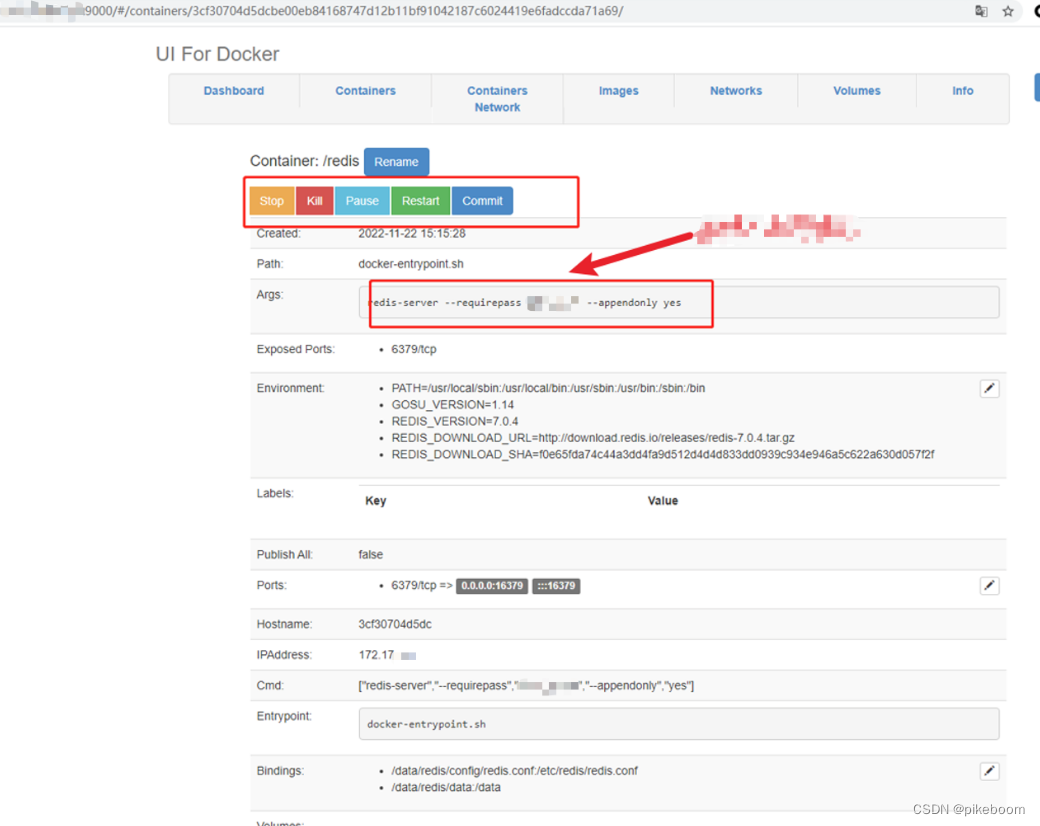

图示部分泄露了redis的密码,mysql和禅道也类似就不列举出来了。

图示部分泄露了redis的密码,mysql和禅道也类似就不列举出来了。

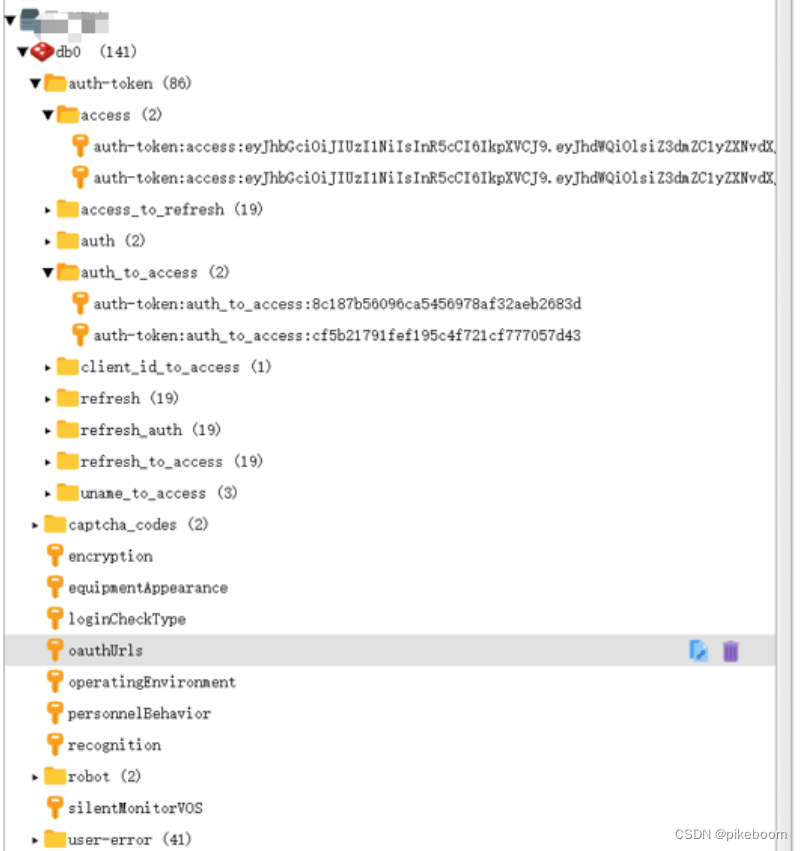

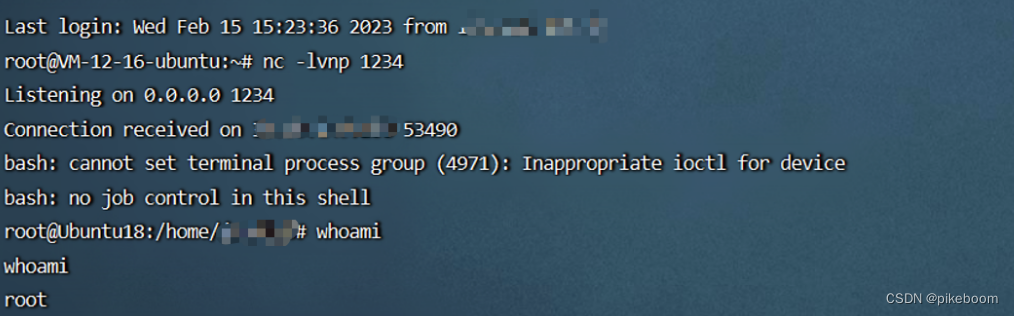

成功连接redis,其中有大量token信息,另外通过写计划任务成功获取到了该主机的shell,通过查看发现是云业务系统,这里就不进行一个探测了。

成功连接redis,其中有大量token信息,另外通过写计划任务成功获取到了该主机的shell,通过查看发现是云业务系统,这里就不进行一个探测了。

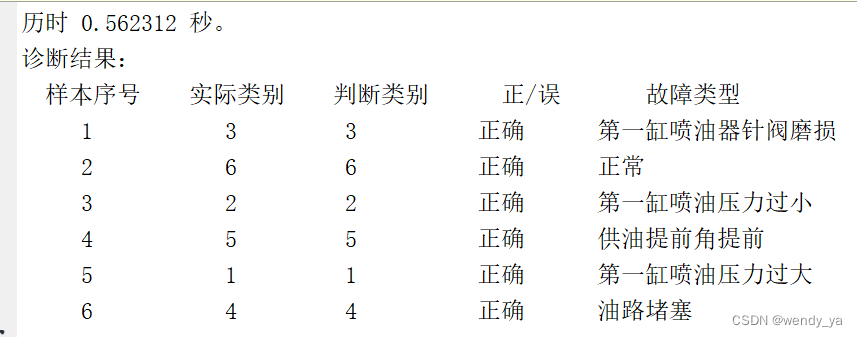

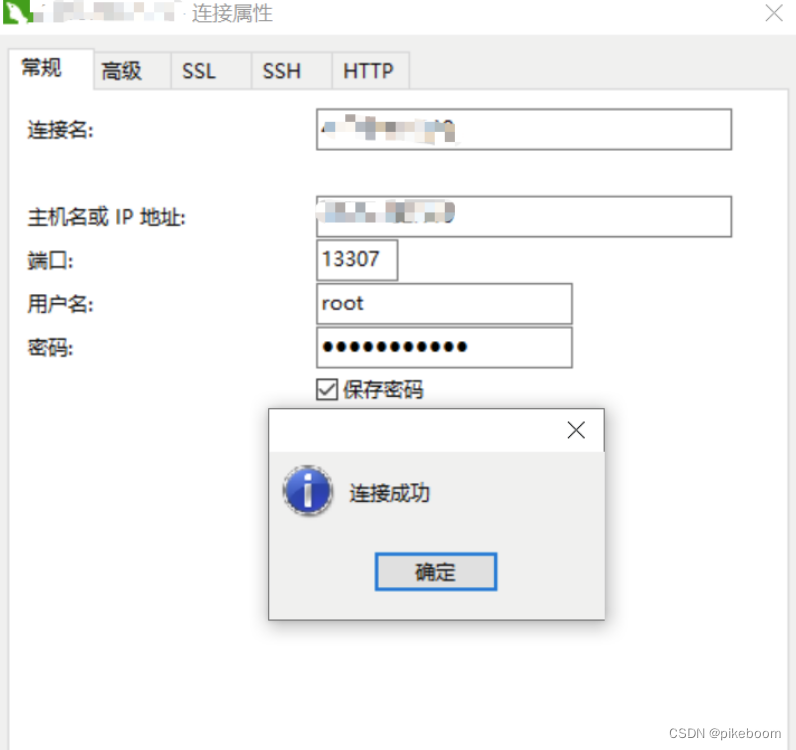

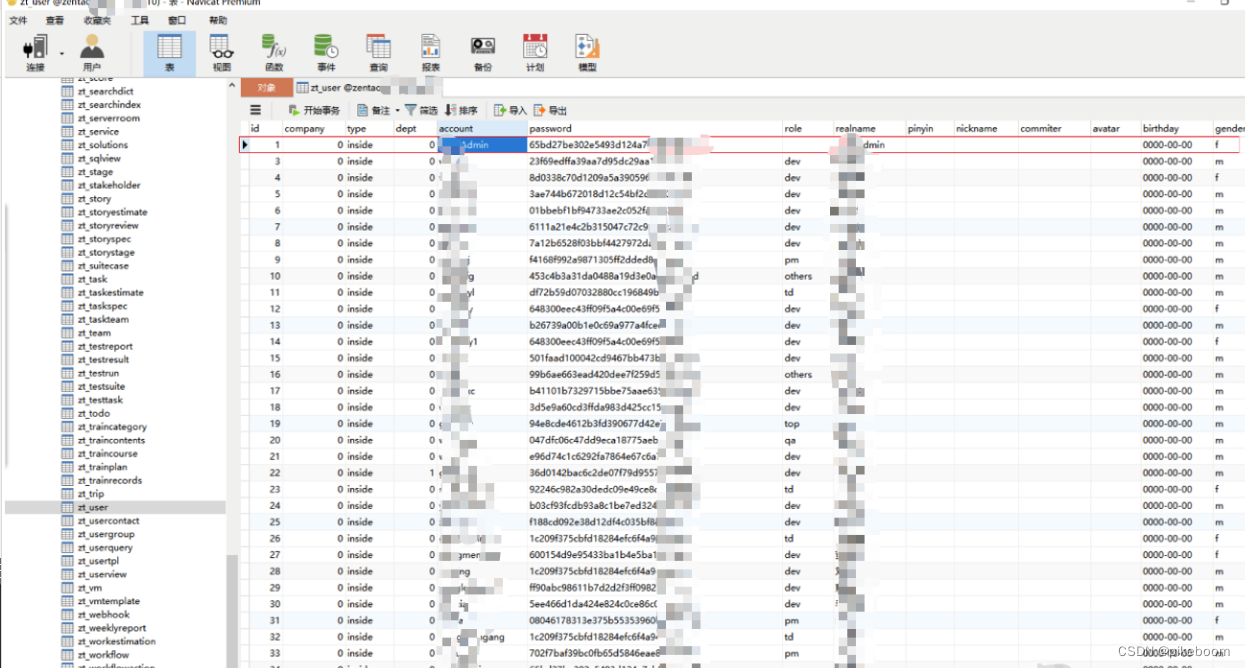

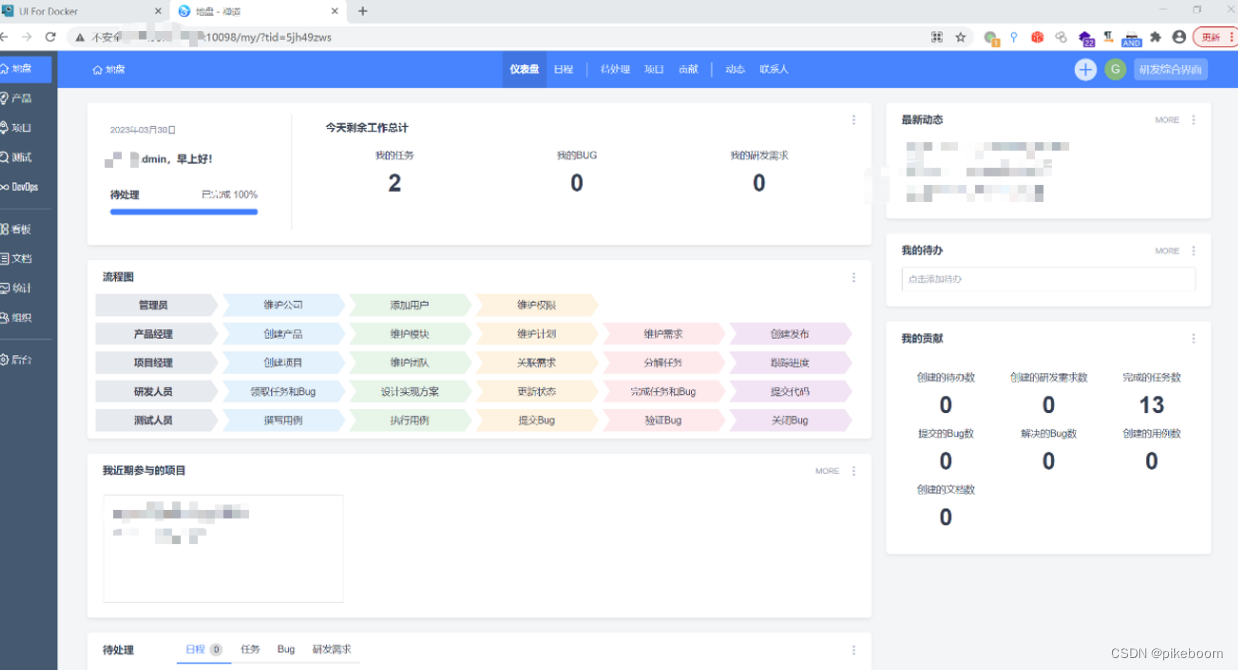

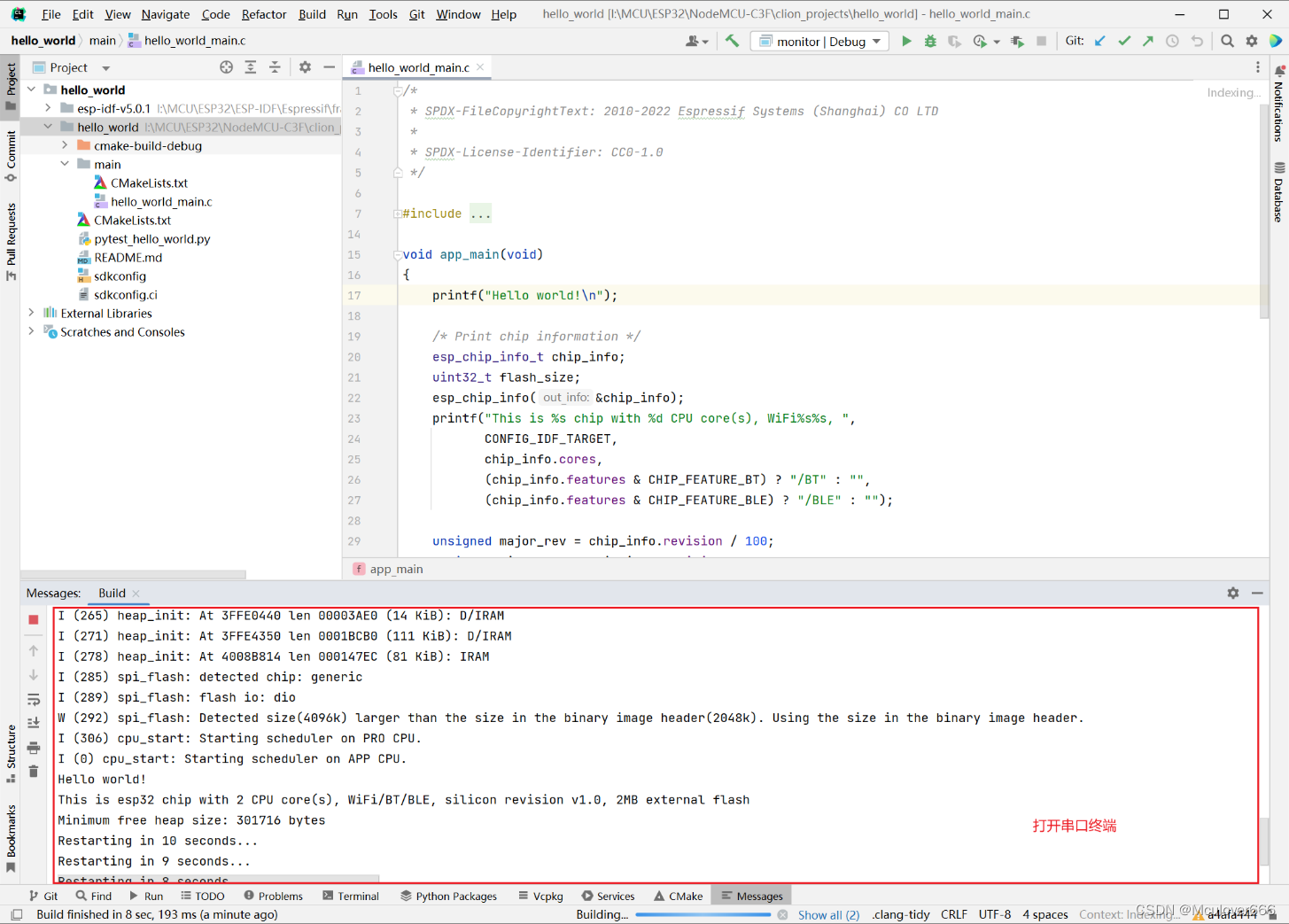

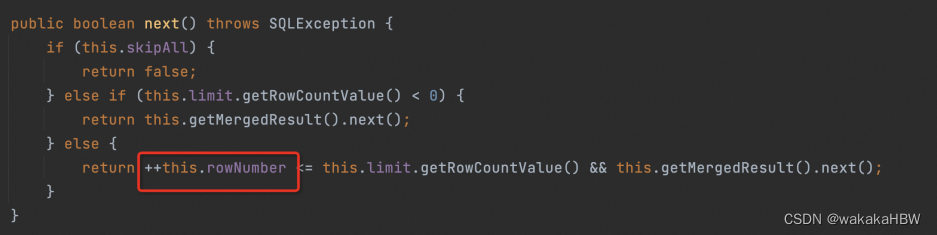

通过docker ui中泄露的mysql密码成功连接数据库,在数据库中找到禅道相关的数据库。

通过docker ui中泄露的mysql密码成功连接数据库,在数据库中找到禅道相关的数据库。

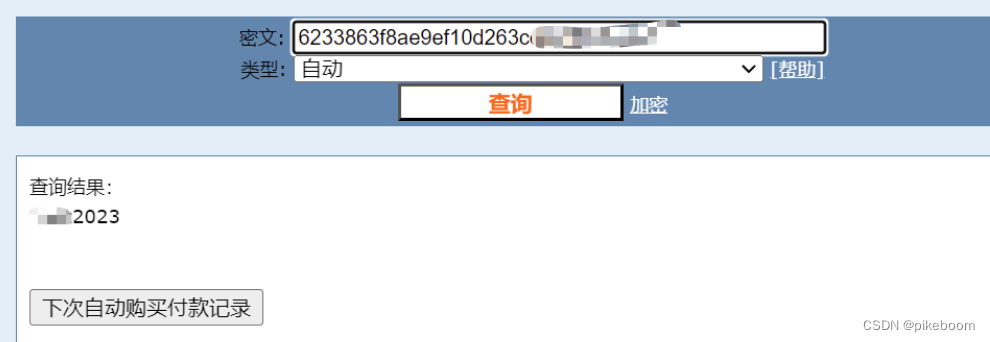

把密码直接丢到md5网站解密,成功sky~~

把密码直接丢到md5网站解密,成功sky~~

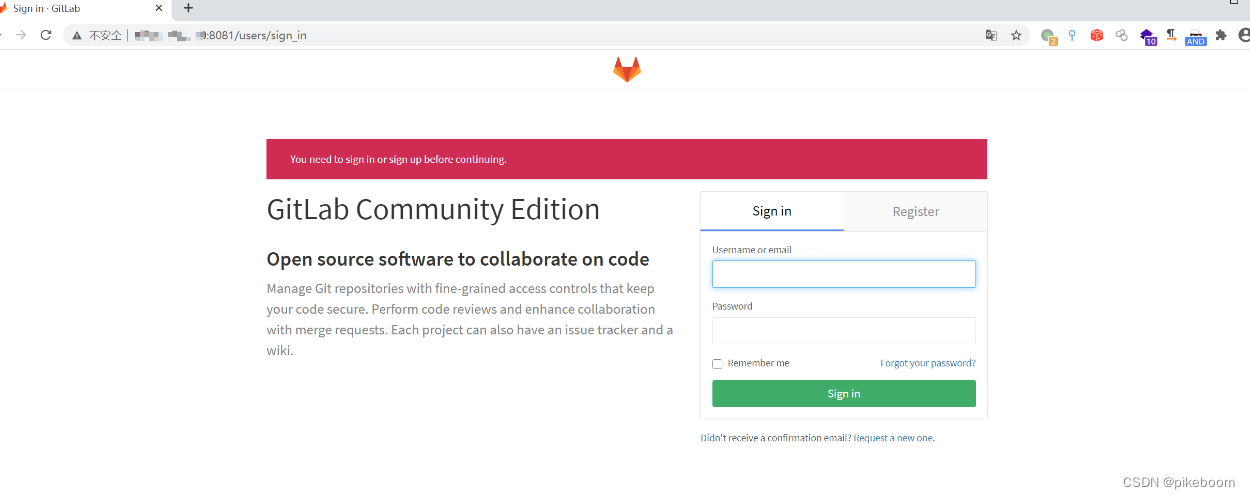

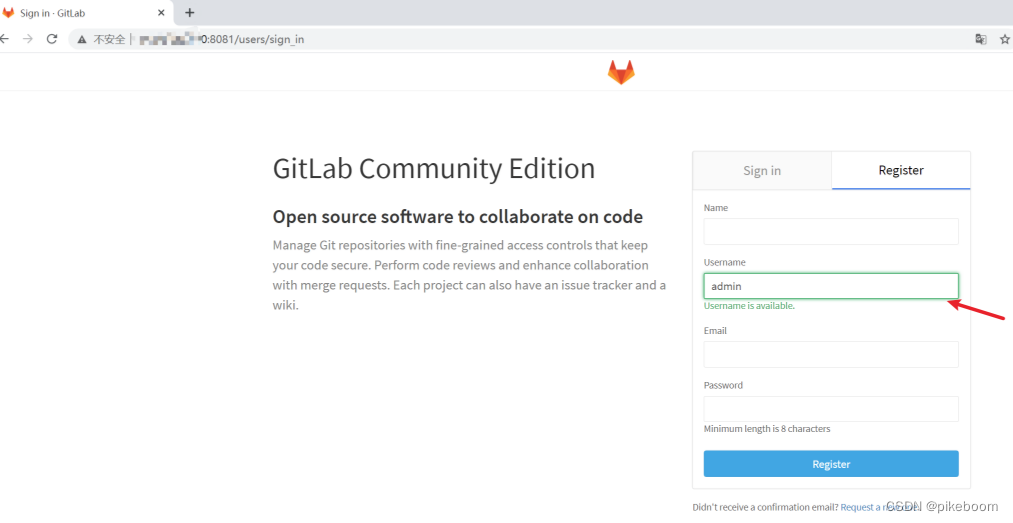

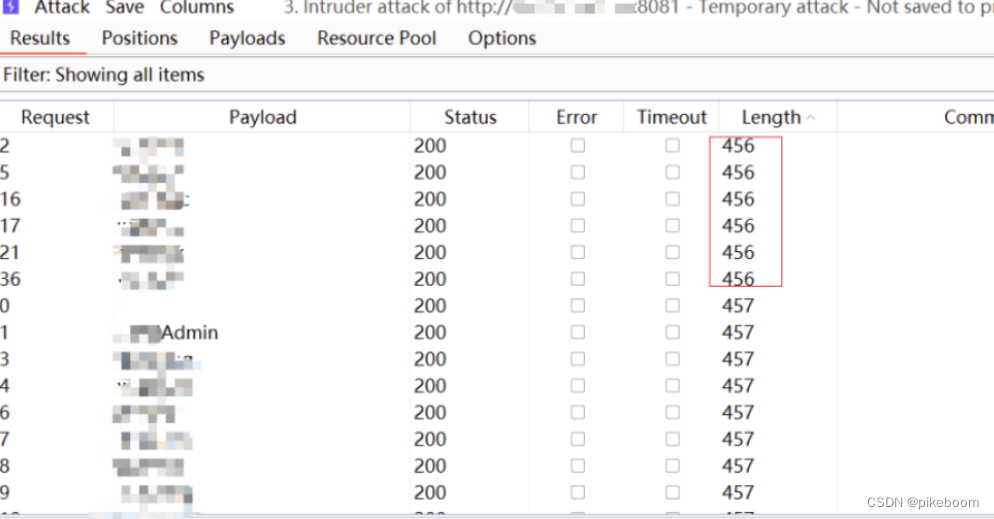

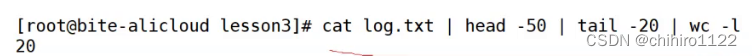

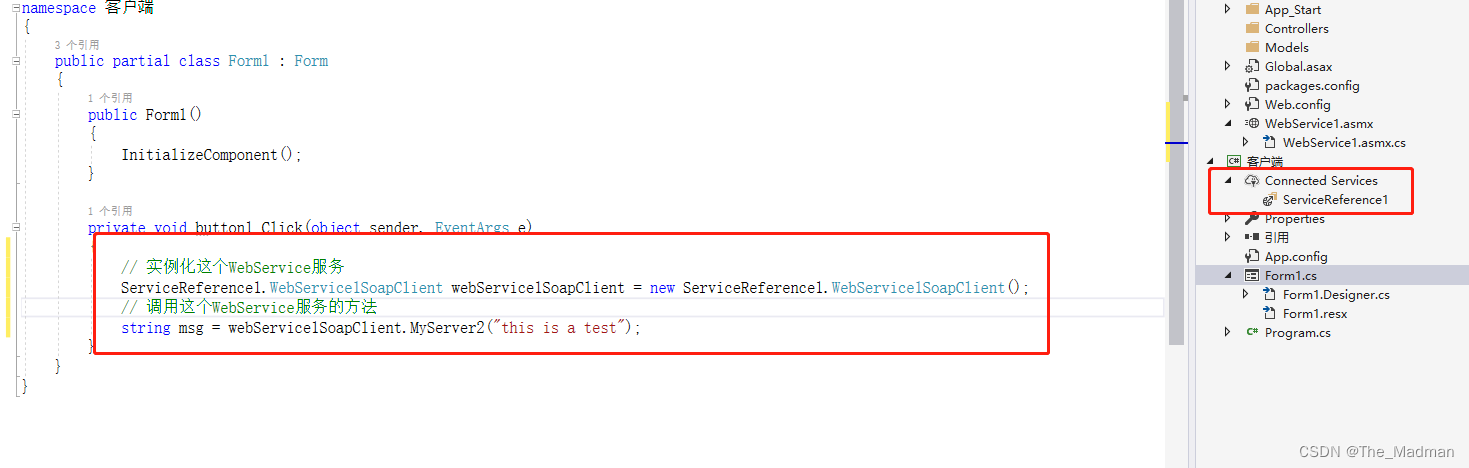

因为上图中的gitlab开放了注册功能,可以通过用户注册接口遍历从禅道获取的用户名,在图示位置抓包进行用户名的遍历。

因为上图中的gitlab开放了注册功能,可以通过用户注册接口遍历从禅道获取的用户名,在图示位置抓包进行用户名的遍历。

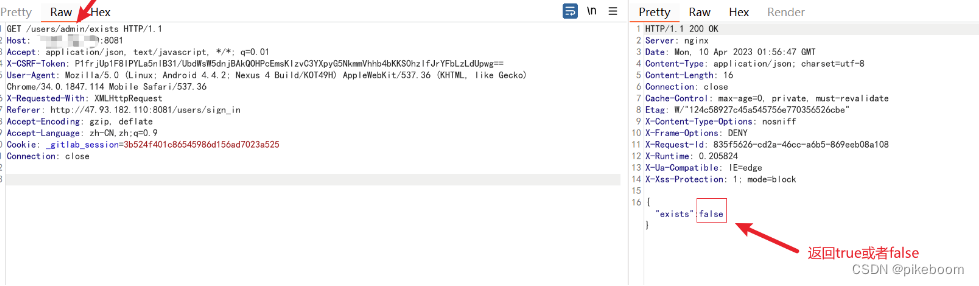

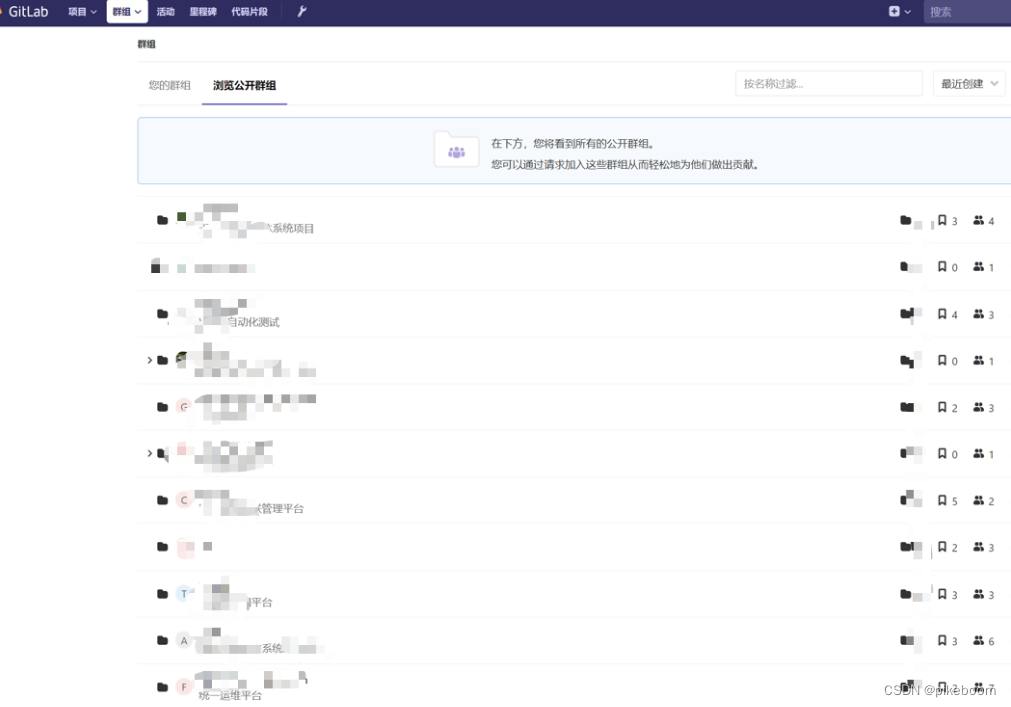

长度为456的是存在的用户名,然后通过收集到的密码进行遍历,成功登陆gitlab,发现很多相关的项目源码信息以及配置文件(ps:如果没有成功遍历用户名的话,也可以通过redis反弹的shell直接添加gitlab管理员用户再登陆)。

长度为456的是存在的用户名,然后通过收集到的密码进行遍历,成功登陆gitlab,发现很多相关的项目源码信息以及配置文件(ps:如果没有成功遍历用户名的话,也可以通过redis反弹的shell直接添加gitlab管理员用户再登陆)。

获取到n个项目源码,收工!!

获取到n个项目源码,收工!!

![Linux学习[8]文件权限深入2 默认权限umask SUID/SGID/SBIT file指令](https://img-blog.csdnimg.cn/66aba701252e48298be2171c0fec7c59.png)