【前言】

信息安全知识大而杂,网上资料参差不齐,相关概念模糊不清,所以想归纳一些知识点,与各位共勉。

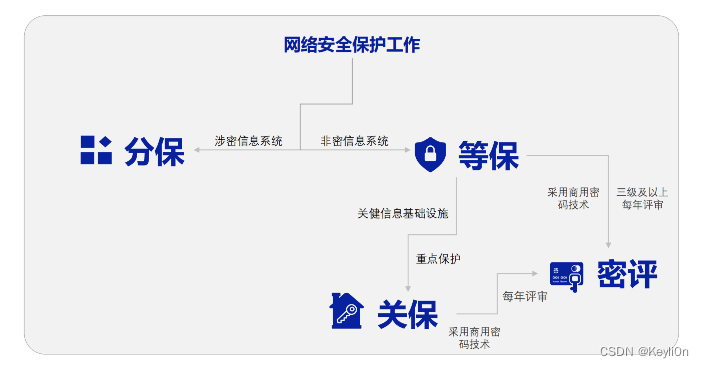

本篇博文介绍国内安全领域常见的“3保1评”,即等保(网络安全等级保护)、分保(涉密信息系统分级保护)、关保(关键信息基础设施保护)和密评(商用密码应用安全评估)。整体内容将从工作内容介绍、法律法规依据、以及这四项保护要求的相互联系来展开。

【各项工作内容介绍】

【等保:网络安全等级保护】

指国家通过制定统一的安全等级保护管理规范和技术标准,组织公民、法人和其他组织对信息系统分等级实行安全保护,对国家秘密信息、法人和其他组织及公民的专有信息以及公开信息和储存、传输、处理这些信息的信息系统 分等级实行安全保护,对信息系统中使用的信息安全产品实行按等级管理,对信息系统中发生的信息安全事件分等级响应、处置。

保护对象包括运营商和服务提供商:电信、广电行业的公用通信网、广播电视传输网等基础信息网络,经营性公众互联网信息服务单位、互联网接入服务单位、数据中心等单位的重要信息系统。 重要行业铁路、银行、海关、税务、民航、电力、证券、保险、外交、科技、发展改革、国防科技、公安人事劳动和社会保障、财政、审计、商务、水利、国土资源、能源、交通、文化、教育、统计、工商行政管理邮政等行业、部门的生产、调度、管理、办公等重要信息系统。重要机关:市(地)级以上党政机关的重要网站和办公信息系统。

等保1.0(已作废):2007年和2008年颁布实施的《信息安全等级保护管理办法》和《信息安全等级保护基本要求》。这部法规被称为等保1.0。经过10余年的实践,等保1.0为保障我国信息安全打下了坚实的基础。

等保2.0(已发布实施):《信息安全技术网络安全等级保护基本要求》于2019年5月10日正式发布。2019年12月1日开始实施。

等保2.0较1.0区别主要在于两个方面:一是定级对象变化。等保1.0的定级对象是信息系统,现在2.0更为广泛,包含:信息系统、基础信息网络、云计算平台、大数据平台、物联网系统、工业控制系统、采用移动互联技术的网络等。二是安全要求的变化。等保2.0由一个单独的基本要求演变为通用安全要求+新技术安全扩展要求,其中安全通用要求是不管等级保护对象形态如何都必须满足的要求,针对云计算、移动互联、物联网和工业控制系统提出了特殊要求,称为安全扩展要求。

等级保护详细工作流程详见过往博文【信息安全服务】等级保护2.0 服务流程一览

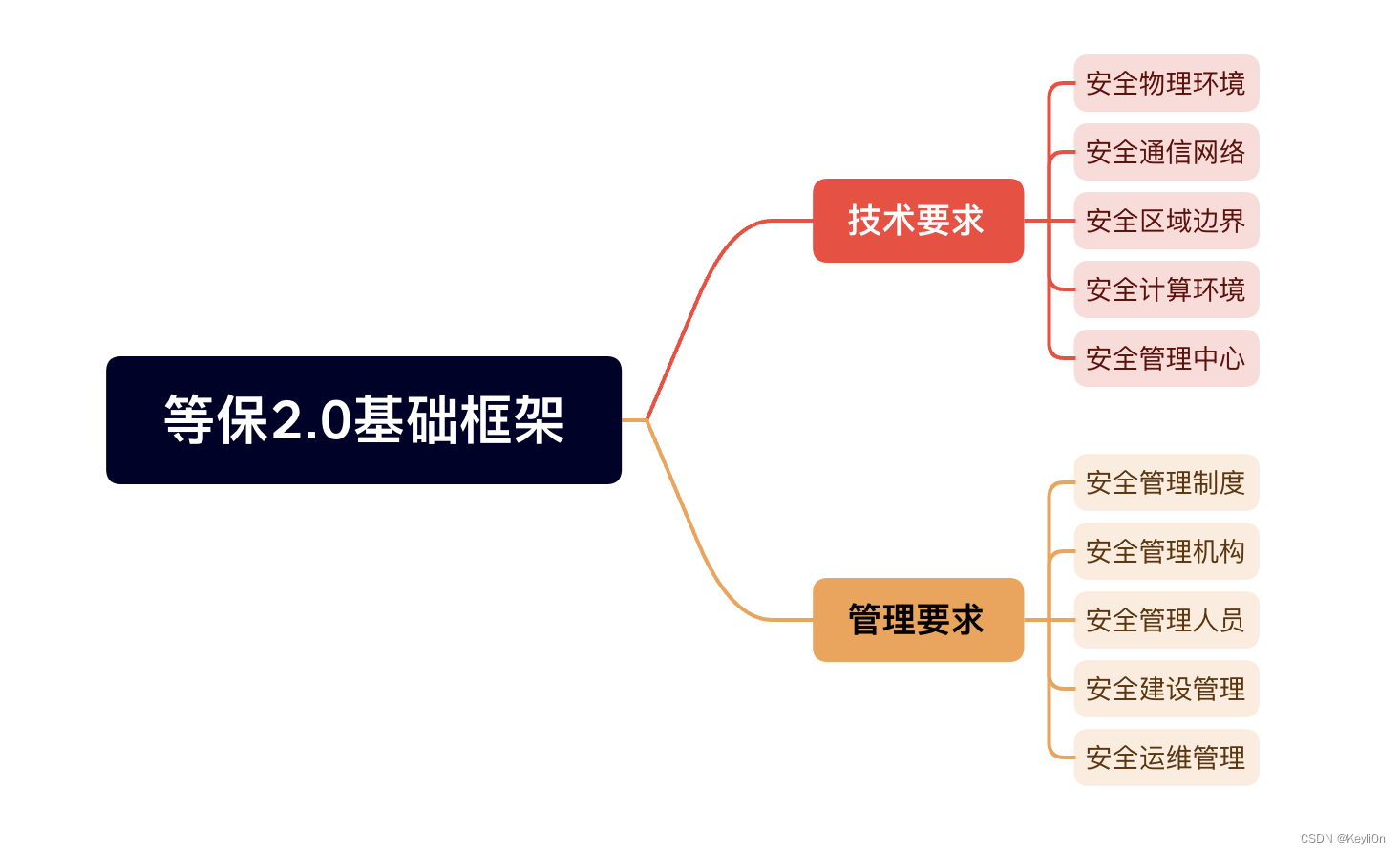

等保2.0充分体现了“一个中心三重防御”的思想,一个中心指“安全管理中心”,三重防御指“安全计算环境”、安全区域边界、安全网络通信“,同时等保2.0强化可信计算安全技术要求的使用。

【分保 :涉密系统分级保护】

涉密信息系统 是指由计算机及其相关和配套设备、设施构成的,按照一定的应用目标和规则存储、处理、传输国家秘密信息的系统或者网络。

涉密系统分级保护是指 涉密信息系统的建设和使用单位根据分级保护管理办法和有关标准,对涉密信息系统分等级实施保护,各级保密工作部门根据涉密信息系统的的保护等级实施监督管理,确保系统和信息安全。

保护对象包括所有涉及国家秘密的信息系统,重点是党政机关、军队和军工单位。

系统定级:秘密级、机密级、机密级(增强)、绝密级三个等级。分别在物理安全、运行安全和信息安全保密方面强度累加,绝密级要求最高。

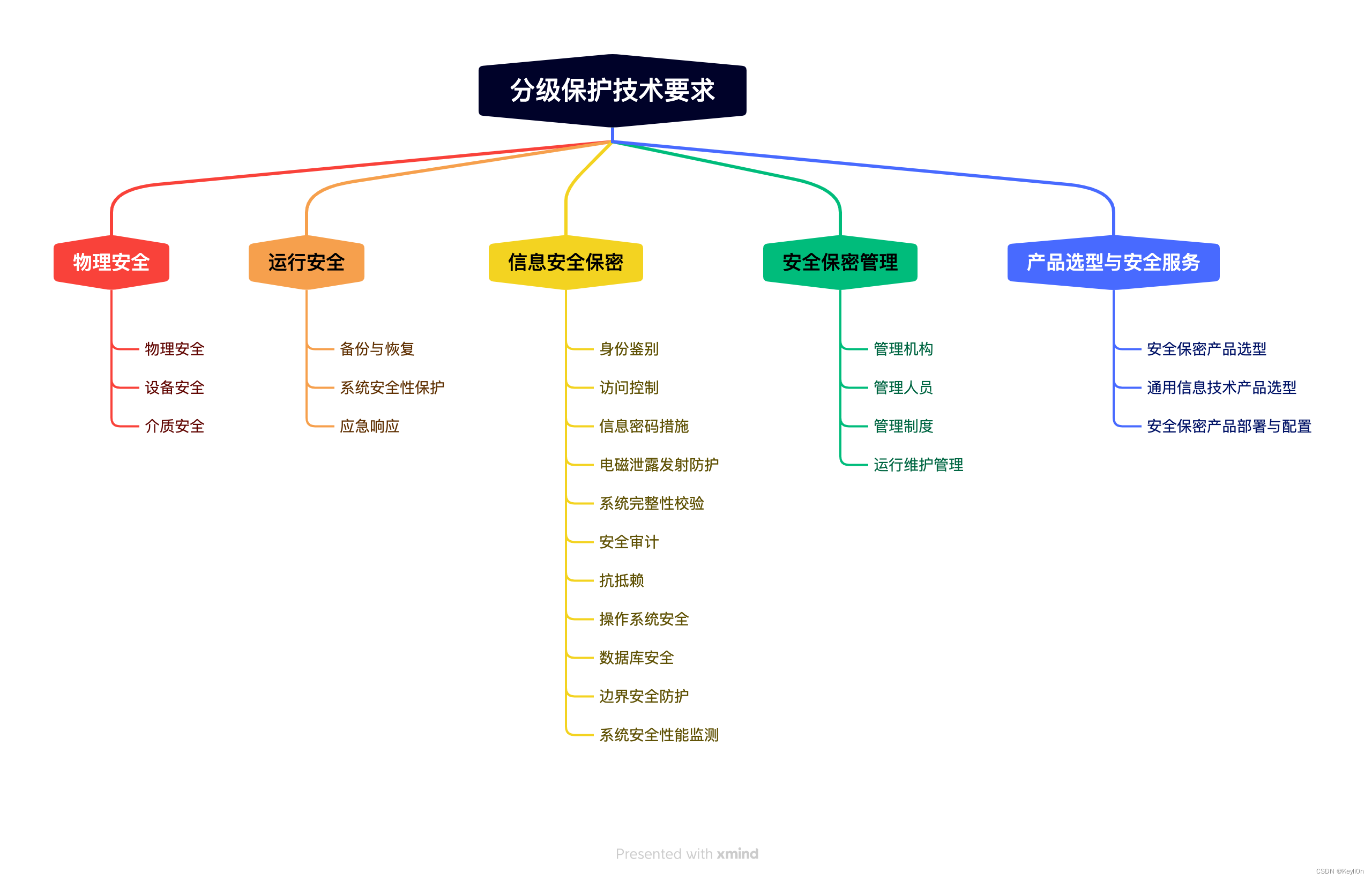

分级保护技术要求:

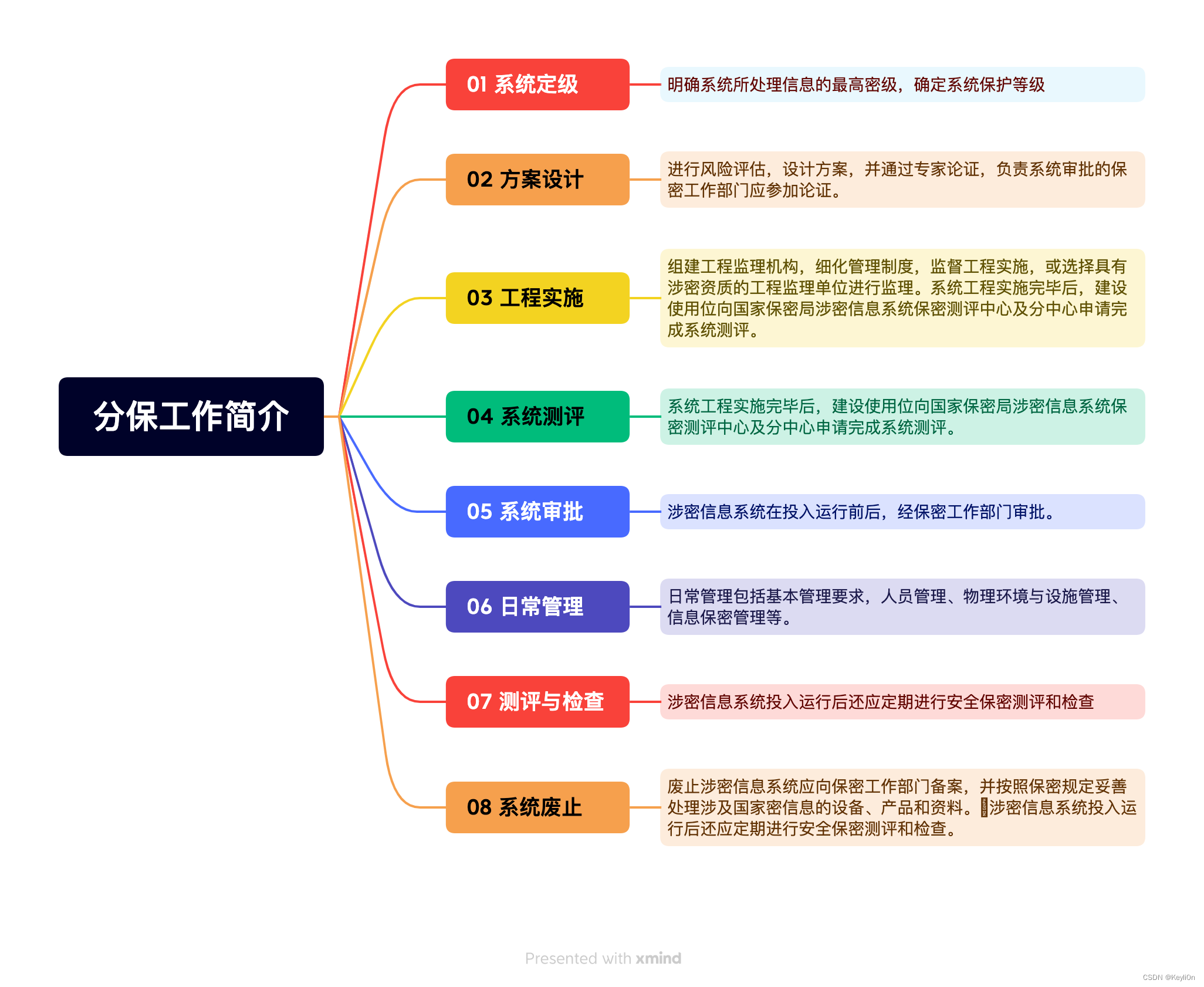

分保工作重点内容:

- 新建涉密网络都须经过测评(国家保密局设立或者授权的保密测评机构)、审批(地市以上保密局)才能正式投入运行

- 涉密网络投入运行后,应接受保密局组织的安全保密风险评估,秘密级、机密级每两年至少一次,绝密级每年至少一次

- 涉密网络中使用的信息设备,应当从国家有关主管部门发布的涉密专用信息设备名录中选择 未纳入名录的,应选择政府采购目录中的产品,确实需要选用进口产品的,应当进行安全保密检测,安全保密产品应通过国家保密科技测评中心检测

- 计算机病毒防护产品应选用取得计算机信息系统安全专用产品销售许可证的可靠产品

- 密码产品应当选用国家密码管理局批准的产品

【关保:关键信息基础设施保护】

针对面向公众提供网络信息服务或支撑能源、通信、金融、交通、公共事业等重要行业运行的信息系统、工业控制系统等关键信息基础设施,在网络安全等级保护制度的基础上,实行重点保护 。

关键信息基础设施是指面向公众提供的网络信息服务或支撑能源、交通、水利、金融、公共服务、电子政务公用事业等重要行业和领域以及其他一旦遭到破坏、丧失功能或者数据泄露,可能严重危害国家安全、国计民生、公共利益的关键信息基础设施。

保护对象 :电信、广播电视、能源、金融、交通运输、水利、应急管理、卫生健康、社会保障、国防科技等行业和领域中一旦遭到破坏或者丧失功能,会严重危害国家安全、经济安全、社会稳定、公众健康和安全的业务。

公众服务:如党政机关网站、企事业单位网站、新闻网站等;

民生服务:包括金融、电子政务、公共服务等;

基础生产:能源、水利、交通、数据中心、电视广播等。

关键信息基础设施安全防护能力:依据5个能力域完成程度的高低进行分级评估,包括3个能力等级,从能力等级1到能力等级3,逐级增高,能力等级之间为递进关系,高一级的能力要求包括所有低等级能力要求。

关键信息基础设施安全防护所需具备的能力:包括识别认定、安全防护、检测评估、监测预警、事件处置5个方面的关键能力,每个安全能力包含若干能力指标,每个能力指标包含若干评价内容。

关键信息基础设施安全防护能力等级

- 能力等级1:能力能识别相关风险,防护措施成体系,能够开展检测评估活动,具备监测预警 ;能够按规定接受和报送相关信息;在突发事件发生后能应对并按计划恢复。

- 能力等级2 :能清晰识别相关风险,防护措施有效,能够检测评估出主要安全风险,主动监测预警和态势感知,事件响应较为及时,业务能够及时恢复。

- 能力等级3: 识别认定完整清晰,防护措施体系化、自动化高,能够及时检测评估出主要 安全风险,使用自动化工具进行监测预警和态势感知,信息共享和协同程度高,事件响应及时有效,业务可近实时恢复。

【密评:商用密码应用安全评估】

商用密码应用安全评估:是指对采用商用密码技术、产品和服务集成建设的网络和信息系统密码应用的合规性、正确性、有效性进行评估。

商用密码:是指对不涉及国家秘密内容的信息进行加密保护或安全认证所使用的密码技术和密码产品。商用密码技术是商用密码的核心,是信息化时代社会团体、组织、企事业单位和个人用于保护自身权益的重要工具。国家将商用密码技术列入国家秘密,任何单位和个人都有责任和义务保护商用密码技术的秘密。

商用密码安全性评估:

商用密码应用安全性评估(简称”密评“),是指在采用商用密码技术、产品和服务集成建设的网络和信息系统中,对其密码应用的合规性、正确性和有效性进行评估。

第一级 是信息系统密码应用安全要求等级的最低等级,信息系统管理者可按照业务实际情况自主应用密码技术应对可能的安全威胁。

第二级 是在第一级的等级要求上,要求信息系统具备身份鉴别、数据安全保护的非体系化密码保障能力,可应对当前部分安全威胁; 密码评估等级划分

第三级 是在第二级的等级要求上,要求更强的身份鉴别、数据安全、访问控制等方面密码应用技术能力与管理能力,要求信息系统建设有规范可靠、完整的密码保障体系,是体系化密码应用引导性要求;

第四级 是在第三级的等级要求上,要求更强的身份鉴别、数据安全、访问控制等方面密码应用技术能力与管理能力,信息系统建设有规范、可靠、完整、主动防御的密码保障体系,是体系化密码应用的强制要求;

【相关法律法规介绍】

网络安全等级保护

- 《中华人民共和国计算机信息系统安全保护条例》(国务院147号令,1994年)

- 《国家信息化领导小组关于加强信息安全保障工作的意见》(中办发【2003】27号)

- 《关于信息安全等级保护工作的实施意见》(公通字【2004】66号)

- 《信息安全等级保护管理办法》(公通字【2007】43号)

- 《关于开展全国重要信息系统安全等级保护定级工作的通知》(公信安【2007】861号)

- 《关于加强国家电子政务工程建设项目信息安全风险评估工作的通知》(发改高技【2008】2071号)

- 《网络安全法》2016年 第二十一条 国家实行网络安全等级保护制度。网络运营者应当按照网络安全等级保护制度的要求,履行下列安全保护义务,保障网络免受干扰、破坏或者未经授权的访问,防止网络数据泄露或者被窃取、篡改 。

- 等级保护2.0元年 2019年5月13日正式发布等级保护2.0版本《信息安全技术网络安全等级保护基本要求》

涉密信息系统分级保护

- 《关于加强信息安全保障工作中保密管理的若干意见》(中保委发【2004】7号)

- 《涉及国家秘密的信息系统分级保护管理办法》(国保发【2005】16号)

- 《国家保密法》(2010年) 第二十三条 存储、处理国家秘密的计算机信息系统(以下简称涉密信息系统)按照涉密程度实行分级保护。

- 《网络安全等级保护条例(征求意见稿)》 第四章 涉密网络的安全保护 第三十五条【分级保护】涉密网络按照存储、处理、传输国家秘密的最高密级分为绝密级、机密级和秘密级。

关保关键信息基础设施保护

- 《中华人民共和国 网络安全法》第三十一条

- 《中华人民共和国 密码法》第二十七条

- 《关键信息基础设施安全保护条例(征求意见稿)》第六条

商用密码应用安全评估

- 《中华人民共和国 密码法》第二十七条

- 《国家政务信息化项目建设管理办法》第二十八条第三款

【”3保1评“相关联系与区别】

| 类别 | 等保 | 分保 | 关保 | 密评 |

|---|---|---|---|---|

| 保护要求 | 《网络安全等级保护基本要求》 | 《涉及国家秘密的信息系统分级保护技术要求》 | 《关键信息基础设施网络安全保护基本要求》 | 《信息系统密码应用基本要求》 |

| 职能部门 | 公安网监部门 | 国家相关保密部门 | 公安网监部门 | 密码管理局 |

| 评估标准 | 《信息安全技术网络安全等级保护测评过程指南》 | 《涉及国家秘密的计算机信息系统分级保护测评指南》 | 《信息安全技术关键信息基础设施安全检查评估指南》 | 《商用密码应用安全性评估测评过程指南》 |

| 保护对象 | 重点保护的对象是非涉密的涉及国计民生的重要信息系统和通信基础信息系统;如政府、教育、卫生等重要网站及各种信息系统 | 所有涉及国家秘密的信息系统,重点是党政机关、军队和军工单位 | 关键信息基础设施:如电信、广播电视、能源、金融、交通运输、水利、应急管理、卫生健康、社会保障、国防科技等行业。 | 关键信息基础设施,网络安全保护第三级以上的系统、国家政务信息系统 |

| 系统分级 | 第一级(自主保护级)两年一评审 第二级(指导保护级)两年一评审 第三级(监督保护级)一年一评审 第四级(强制保护级)专项评审 第五级(专控保护级)专项评审 | 秘密级 机密级和机密级(增强) 绝密级 | 参照等保,重点保护 | 一至四级逐级增强保护能力 |

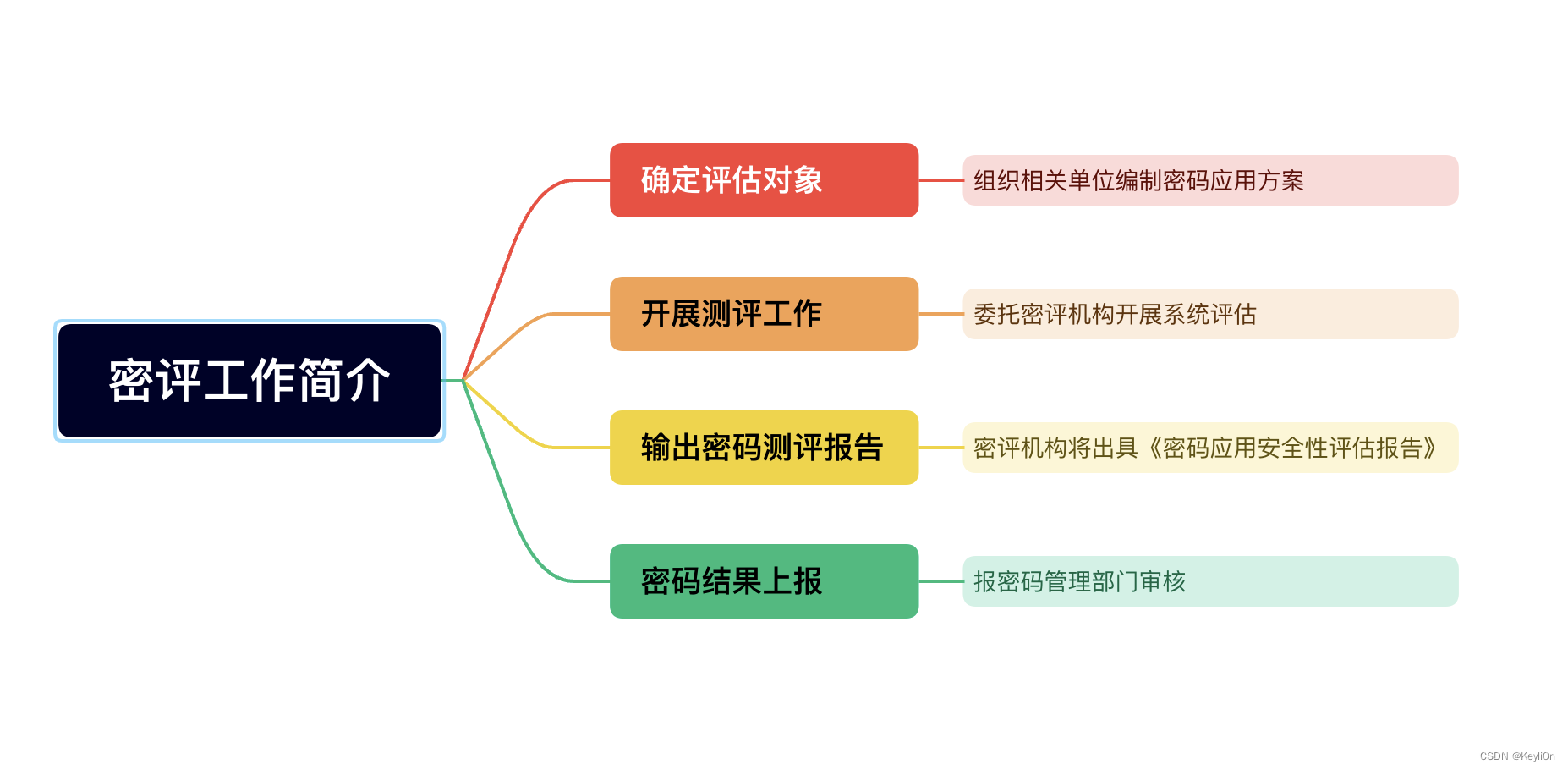

| 工作流程 | 定级-备案-整改-测评-复核 | 系统定级、方案设计、工程实施、系统测评、系统审批、日常管理、测评与检查和系统废止 | 识别认定、安全防护、监测评估、监测预警、事件处置 | 确定评估对象、开展测评工作、输出密码测评报告、密评结果上报 |

| 测评内容 | 安全物理环境 安全通信环境 安全区域边界 安全计算环境 安全管理中心 安全管理制度 安全管理机构 安全管理人员 安全建设管理 安全运维管理 | 物理隔离 安全保密产品选择 安全域边界防护 密级标识 | 合规检查 安全技术检测 分析评估 | 总体要求 密码功能要求 密码技术应用要求 密钥管理 安全管理 |

本博文结束,感谢阅读。

![[ Java SE] 对象的比较](https://img-blog.csdnimg.cn/049b1f93e06f4114ad9d2d360c0b07a6.png)